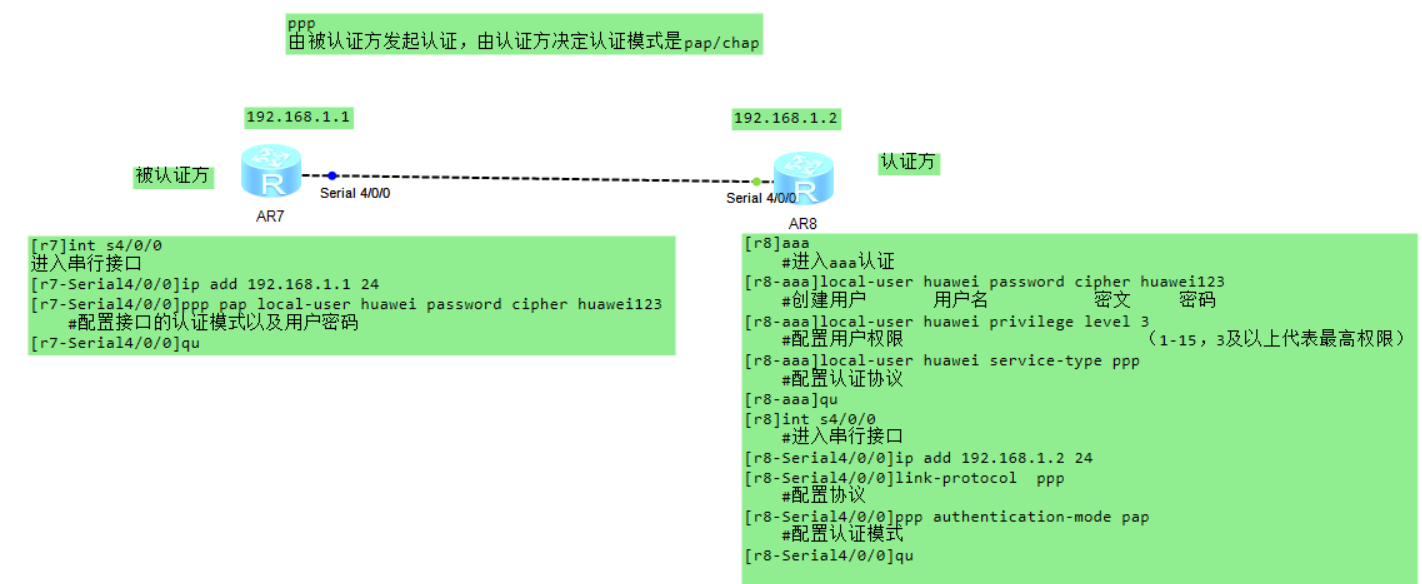

pap模式

一、拓扑图

二、配置过程

1、这个型号路由器是不带串口的,所以需要添加串口板卡

2、加入串行接口卡槽

右击路由,选择设置,将串口板卡拖动到路由器扩展槽,并开机即可

3、认证方路由器配置

3、认证方路由器配置

[r8]aaa

#进入aaa认证

[r8-aaa]local-user huawei password cipher huawei123

#创建用户 用户名 密文 密码

[r8-aaa]local-user huawei privilege level 3

#配置用户权限 (1-15,3及以上代表最高权限)

[r8-aaa]local-user huawei service-type ppp

#配置认证协议

[r8-aaa]qu

[r8]int s4/0/0

#进入串行接口

[r8-Serial4/0/0]ip add 192.168.1.2 24

[r8-Serial4/0/0]link-protocol ppp

#配置协议

[r8-Serial4/0/0]ppp authentication-mode pap

#配置认证模式

[r8-Serial4/0/0]qu 4、被认证方配置

[r7]int s4/0/0

进入串行接口

[r7-Serial4/0/0]ip add 192.168.1.1 24

[r7-Serial4/0/0]ppp pap local-user huawei password cipher huawei123

#配置接口的认证模式以及用户密码

[r7-Serial4/0/0]qu三、验证结果

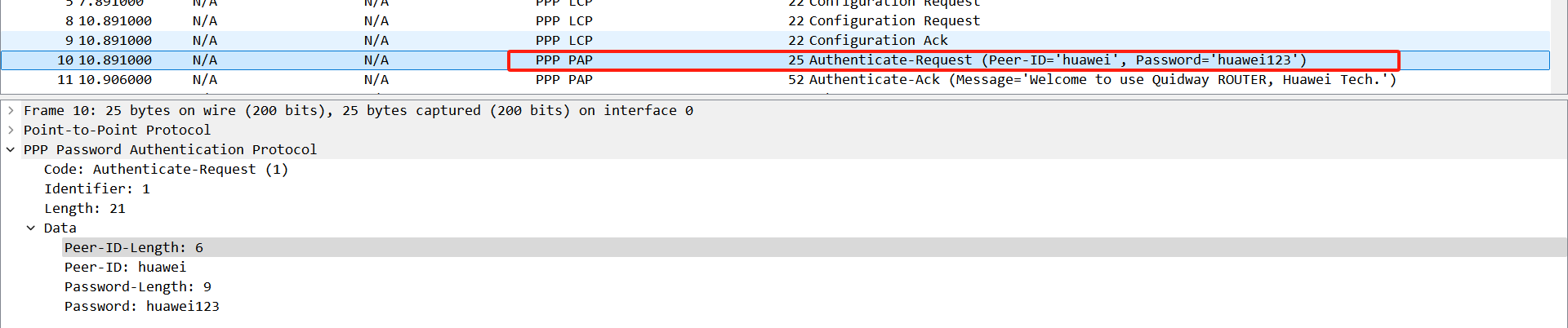

1、认证成功,接口抓包分析

可以看到ppp pap 协议下存在明文的账号密码

认证成功回包Ack

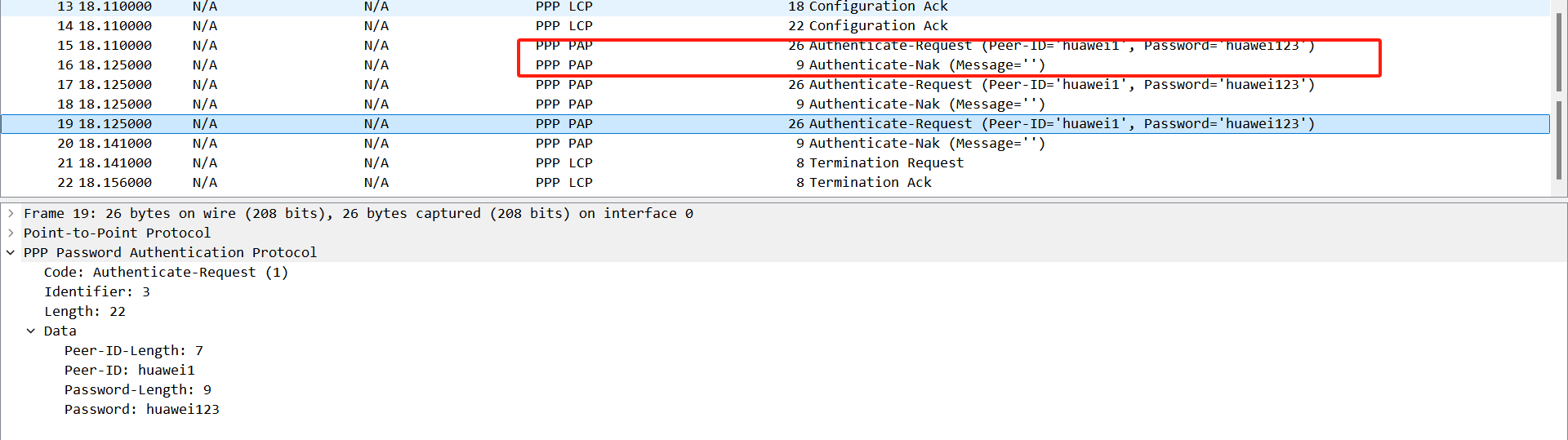

2、如认证失败,则如下结果

认证失败会回包Nak

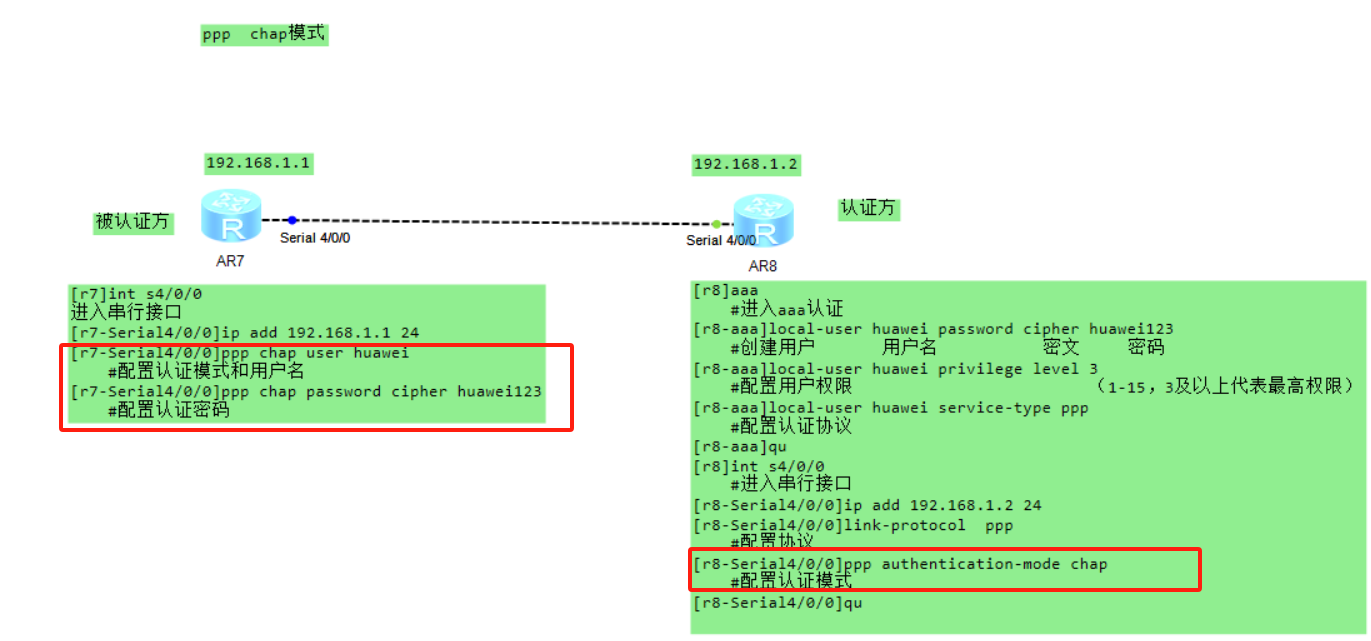

chap模式

一、拓扑图

二、配置过程

1、认证方路由器配置

[r8]aaa

#进入aaa认证

[r8-aaa]local-user huawei password cipher huawei123

#创建用户 用户名 密文 密码

[r8-aaa]local-user huawei privilege level 3

#配置用户权限 (1-15,3及以上代表最高权限)

[r8-aaa]local-user huawei service-type ppp

#配置认证协议

[r8-aaa]qu

[r8]int s4/0/0

#进入串行接口

[r8-Serial4/0/0]ip add 192.168.1.2 24

[r8-Serial4/0/0]link-protocol ppp

#配置协议

[r8-Serial4/0/0]ppp authentication-mode chap

#配置认证模式

[r8-Serial4/0/0]qu 2、被认证方路由器配置

[r7]int s4/0/0

进入串行接口

[r7-Serial4/0/0]ip add 192.168.1.1 24

[r7-Serial4/0/0]ppp chap user huawei

#配置认证模式和用户名

[r7-Serial4/0/0]ppp chap password cipher huawei123

#配置认证密码三、验证结果

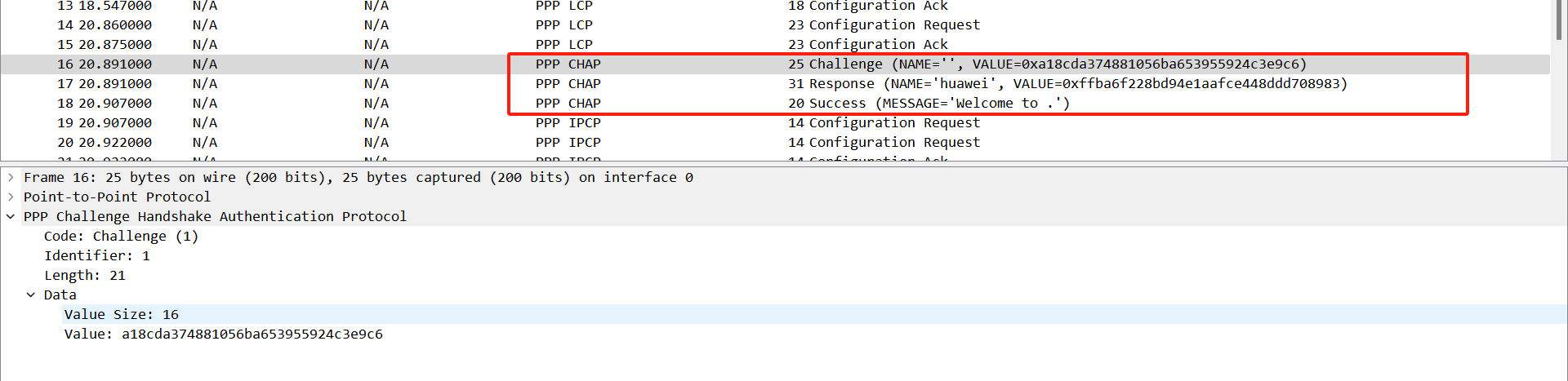

1、认证成功,接口抓包分析

可以看到ppp chap 协议下是加密的密码

认证成功回包success

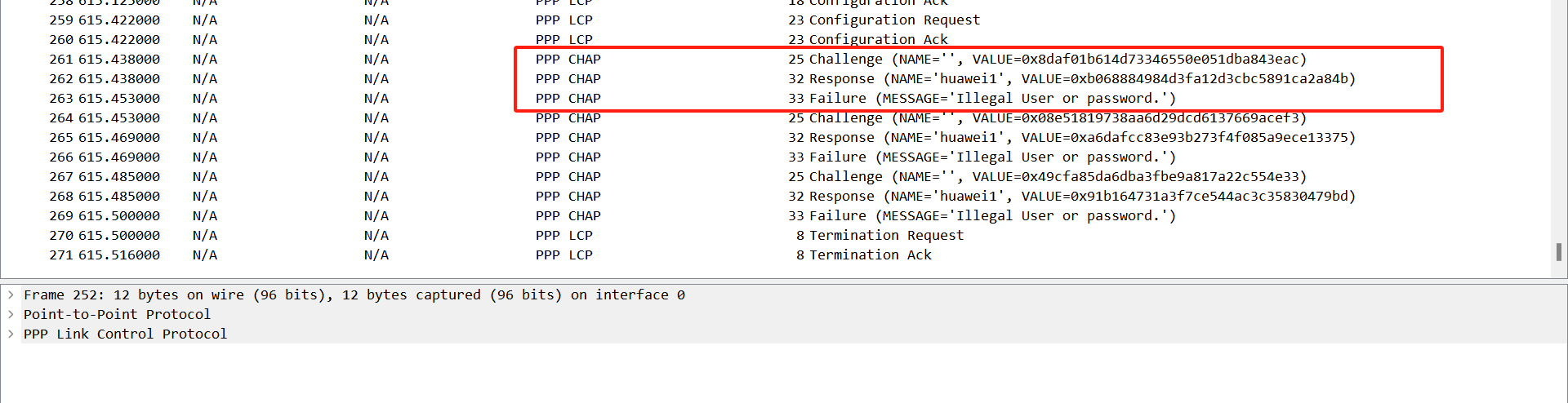

2、认证失败,则结果如下

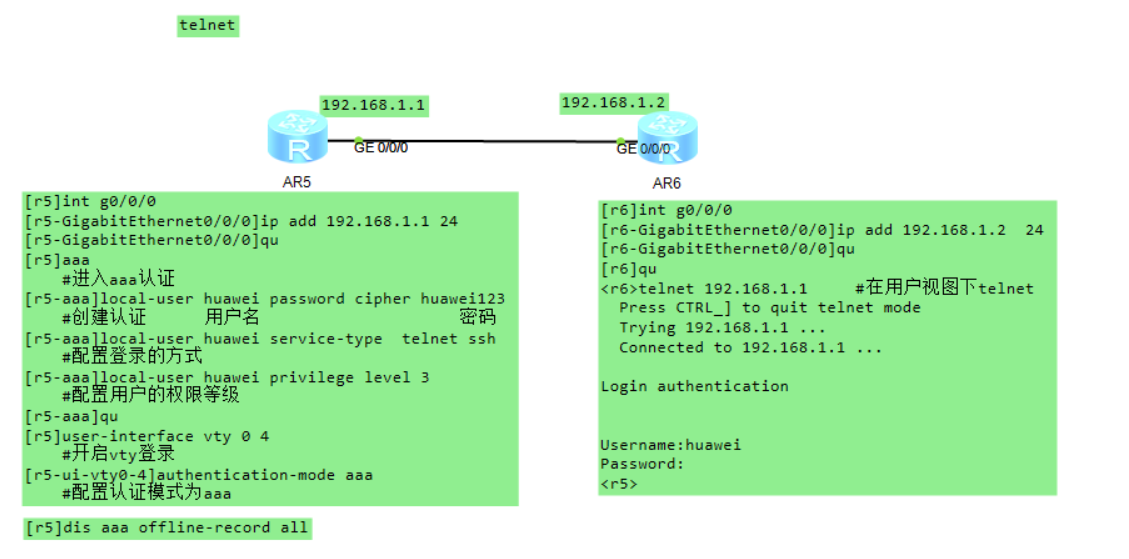

telnet登录

一、拓扑图

二、路由器配置过程

1、r5路由器配置

[r5]int g0/0/0

[r5-GigabitEthernet0/0/0]ip add 192.168.1.1 24

[r5-GigabitEthernet0/0/0]qu

[r5]aaa

#进入aaa认证

[r5-aaa]local-user huawei password cipher huawei123

#创建认证 用户名 密码

[r5-aaa]local-user huawei service-type telnet ssh

#配置登录的方式

[r5-aaa]local-user huawei privilege level 3

#配置用户的权限等级

[r5-aaa]qu

[r5]user-interface vty 0 4

#开启vty登录

[r5-ui-vty0-4]authentication-mode aaa

#配置认证模式为aaa

[r6]int g0/0/0

[r6-GigabitEthernet0/0/0]ip add 192.168.1.2 24

[r6-GigabitEthernet0/0/0]qu 三、验证过程

1、在r6路由器telnet到r5路由器

<r6>telnet 192.168.1.1 #telnet到r5路由器

Press CTRL_] to quit telnet mode

Trying 192.168.1.1 ...

Connected to 192.168.1.1 ...

Login authentication

Username:huawei #输入登录名

Password: #输入密码

-----------------------------------------------------------------------------

User last login information:

-----------------------------------------------------------------------------

Access Type: Telnet

IP-Address : 192.168.1.2

Time : 2024-09-08 02:56:34-08:00

-----------------------------------------------------------------------------

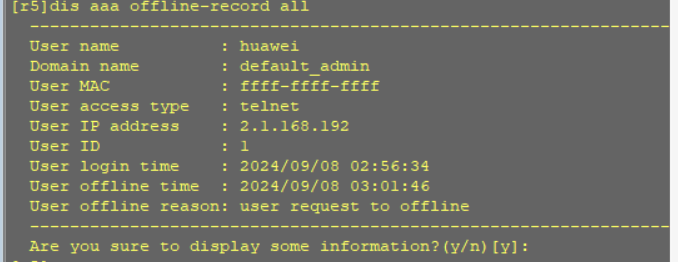

<r5> #此时已登录到r52、在r5路由器上可以查到认证信息

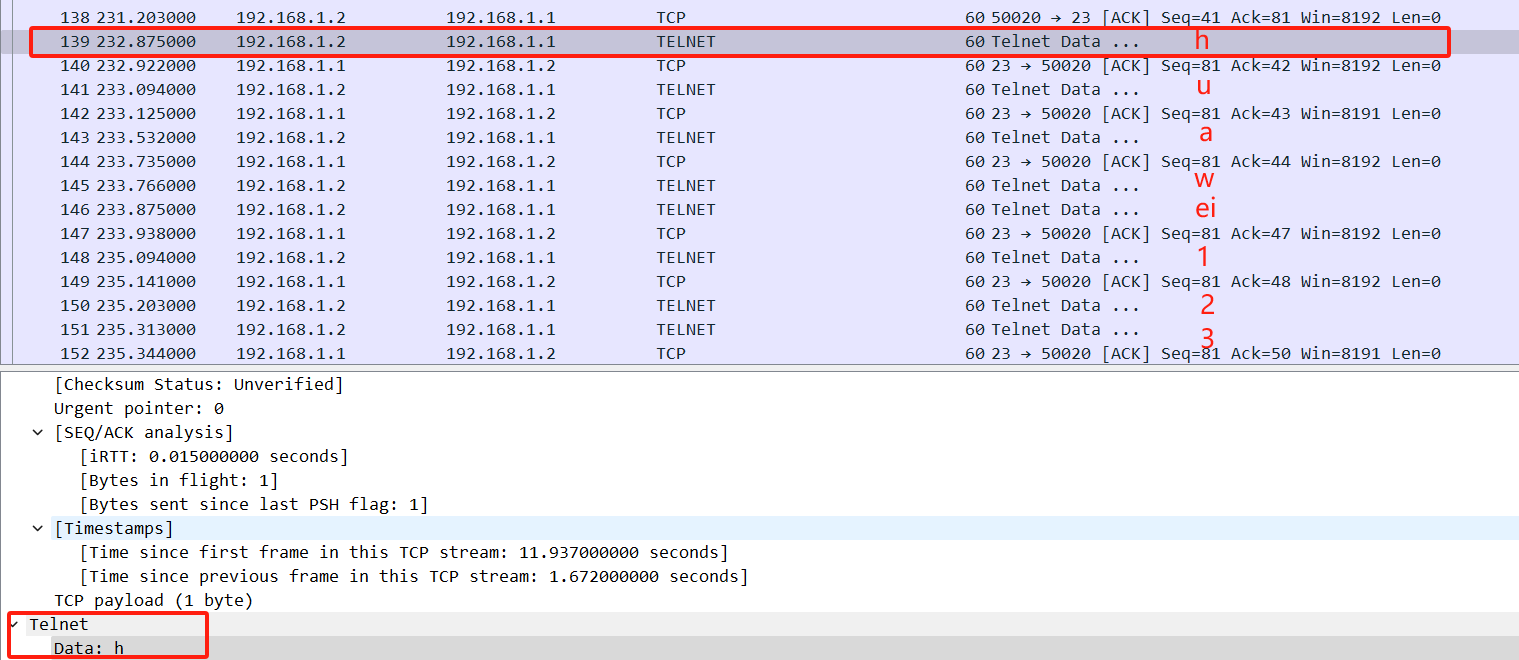

3、抓包分析

从telnet的包里可以看到账号密码以明文传输

ssh登录

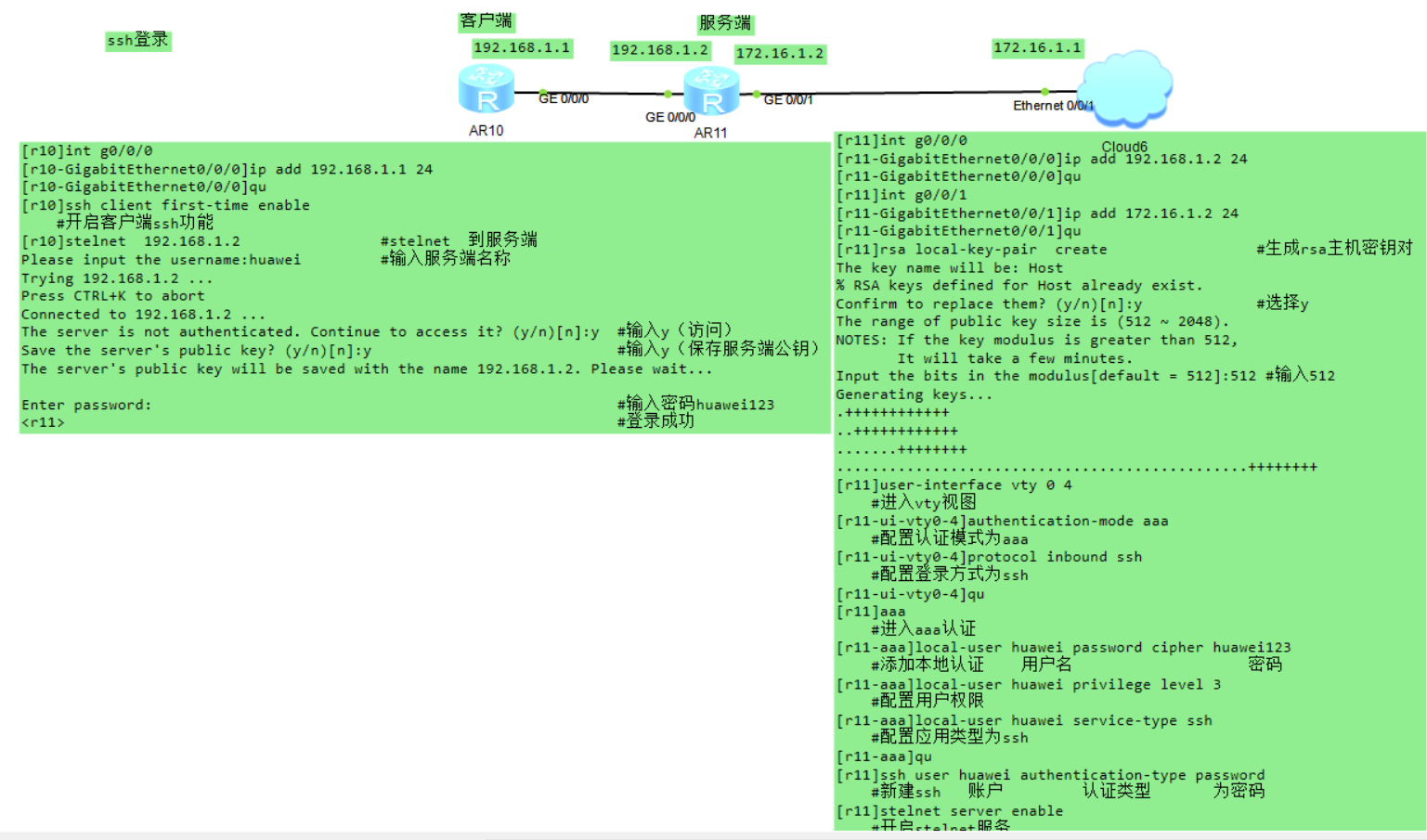

一、拓扑图

二、配置过程

1、服务端r11

[r11]int g0/0/0

[r11-GigabitEthernet0/0/0]ip add 192.168.1.2 24

[r11-GigabitEthernet0/0/0]qu

[r11]int g0/0/1

[r11-GigabitEthernet0/0/1]ip add 172.16.1.2 24

[r11-GigabitEthernet0/0/1]qu

[r11]rsa local-key-pair create #生成rsa主机密钥对

The key name will be: Host

% RSA keys defined for Host already exist.

Confirm to replace them? (y/n)[n]:y #选择y

The range of public key size is (512 ~ 2048).

NOTES: If the key modulus is greater than 512,

It will take a few minutes.

Input the bits in the modulus[default = 512]:512 #输入512

Generating keys...

.++++++++++++

..++++++++++++

.......++++++++

...............................................++++++++

[r11]user-interface vty 0 4

#进入vty视图

[r11-ui-vty0-4]authentication-mode aaa

#配置认证模式为aaa

[r11-ui-vty0-4]protocol inbound ssh

#配置登录方式为ssh

[r11-ui-vty0-4]qu

[r11]aaa

#进入aaa认证

[r11-aaa]local-user huawei password cipher huawei123

#添加本地认证 用户名 密码

[r11-aaa]local-user huawei privilege level 3

#配置用户权限

[r11-aaa]local-user huawei service-type ssh

#配置应用类型为ssh

[r11-aaa]qu

[r11]ssh user huawei authentication-type password

#新建ssh 账户 认证类型 为密码

[r11]stelnet server enable

#开启stelnet服务2、客户端r10

[r10]int g0/0/0

[r10-GigabitEthernet0/0/0]ip add 192.168.1.1 24

[r10-GigabitEthernet0/0/0]qu 三、验证结果

1、在r10上ssh登录

[r10]ssh client first-time enable

#开启客户端ssh功能

[r10]stelnet 192.168.1.2 #stelnet 到服务端

Please input the username:huawei #输入服务端名称

Trying 192.168.1.2 ...

Press CTRL+K to abort

Connected to 192.168.1.2 ...

The server is not authenticated. Continue to access it? (y/n)[n]:y #输入y(访问)

Save the server's public key? (y/n)[n]:y #输入y(保存服务端公钥)

The server's public key will be saved with the name 192.168.1.2. Please wait...

Enter password: #输入密码huawei123

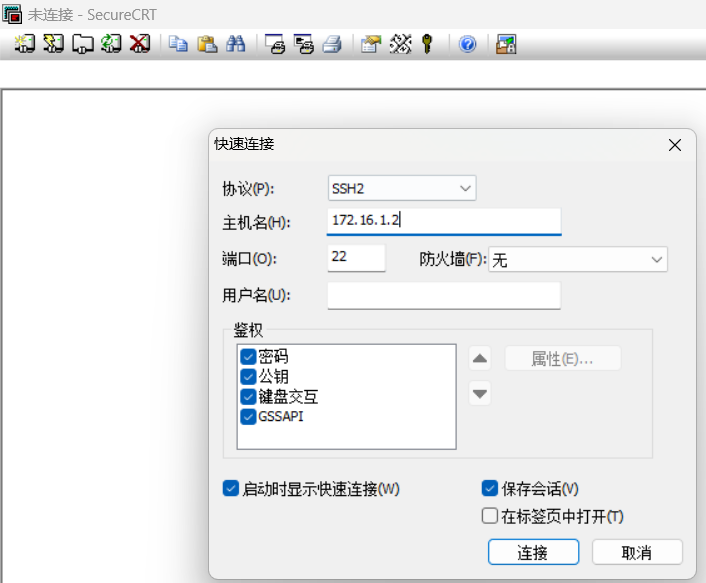

<r11> #ssh登录成功2、使用其他工具登录(通过云与真机互联,互联过程参考前文章)

2.1、使用CRT登录

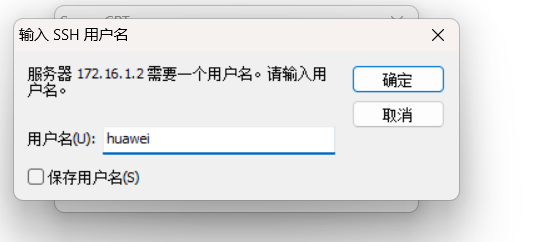

2.2、输入名称

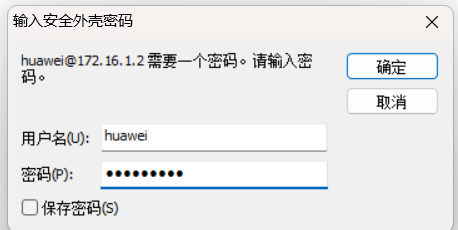

2.3、输入密码

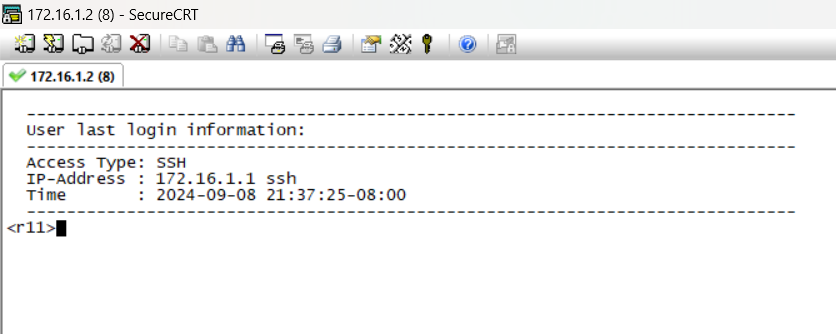

2.4 、登录成功

3、抓包分析

抓到的包都是经过加密处理

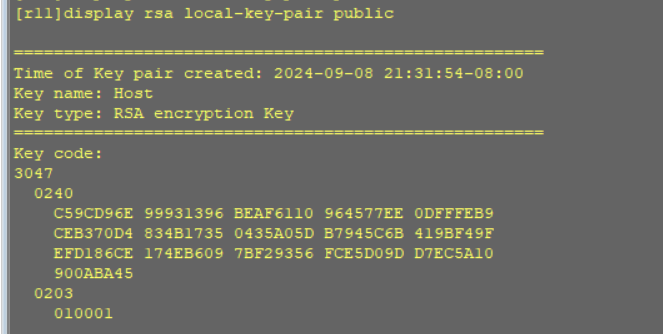

4、查看rsa密钥对的生成情况

4、查看rsa密钥对的生成情况

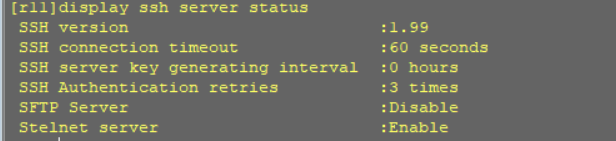

5、查看ssh服务端开启情况

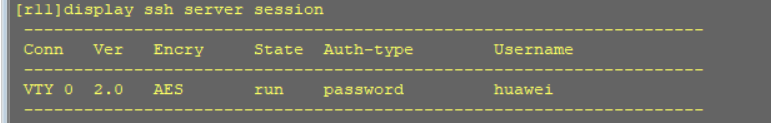

6、查看ssh服务器会话信息