含义理解:

SSRF(Server-Side Request Forgery,服务器请求伪造)是一种由攻击者构造请求,由服务端发起请求的安全漏洞,一般情况下,SSRF攻击的目标是外网无法访问的内网系统。

攻击者通过篡改URL路径遍历或完全替换它来操纵URL,以向他们选择的任意域发出HTTP请求。SSRF攻击可以利用链接到组织基础架构内,不应向用户公开的内部服务或用户不应该访问的外部系统的URL。

漏洞利用的过程简单理解为,围绕URL对服务器做以引导,使其指向任意路径并运行内容。

实战演练:

将靶场放置本地web服务器的根目录下,有些靶场直接访问可能会显示"无法连接到数据库服务器",我们只需要在访问目录后加上"/install.php"即可进行安装。例如:访问靶场yzm,即localhost/yzm/install.php(第一次访问需要安装)。

开始安装后,记住自己的数据库用户名和密码,以及数据库名和密码。(无法连接就直接在MySQL里加数据库,和该网站保持一致)

#对于不同的靶场,可以直接百度查找它的漏洞以及漏洞模块。

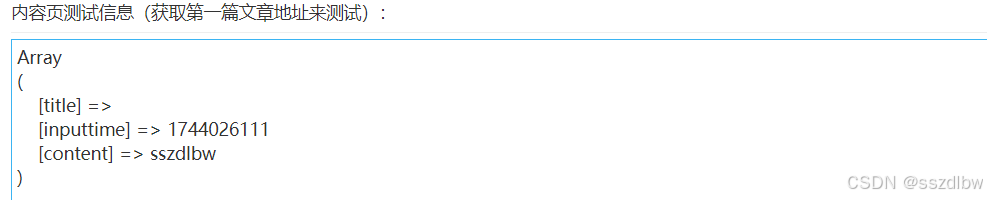

找到yzm的漏洞模块,发现可以添加节点,那我们就写一个ssrf.html的文件放在根目录的yzm文件夹里,里面引入其他文本的链接实现模拟攻击

//ssrf.html

<ssrf>

<a href="file:///引入文件1.txt的路径">ssrf demo</a>

</ssrf>

//1.txt

sszdlbw填写"添加节点"的表单,上传后进行测试

就可以发现刚才上传的文件已经链接到1.txt了,初步的ssrf模拟攻击就完成了。

总结:简单理解一下,ssrf漏洞是围绕url的导向进行的,上传的php文件让内网服务器指向其他相连的服务来达到攻击目的。