目录

[第09关 反射型XSS](#第09关 反射型XSS)

[第10关 存储型XSS](#第10关 存储型XSS)

本系列为通过《Webug4.0靶场通关笔记》的渗透集合,本文为反射型和存储型XSS漏洞关卡的渗透部分,通过对XSS关卡源码的代码审计找到漏洞的真实原因,讲解XSS漏洞的原理并进行渗透实践。

第09关 反射型XSS

- 反射型 XSS:攻击者构造包含恶意脚本的 URL,诱使用户点击。用户点击链接后,恶意脚本随页面请求提交给服务器,服务器处理后将脚本反射回客户端浏览器,由浏览器解析并执行,整个过程类似 "客户端 --- 服务器 --- 客户端" 的反射,恶意脚本不存储在服务器。

- 存储型 XSS:攻击者将恶意脚本提交到目标网站的数据库或文件中,如在论坛发帖、评论、留言等操作时注入。当用户访问包含该恶意脚本的页面时,脚本从服务器被加载到客户端浏览器并执行。

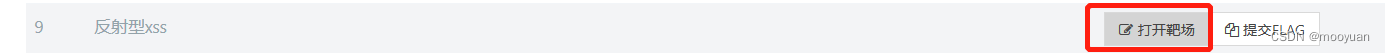

1.打开靶场

打开反射型靶场,如下所示此关卡有flag

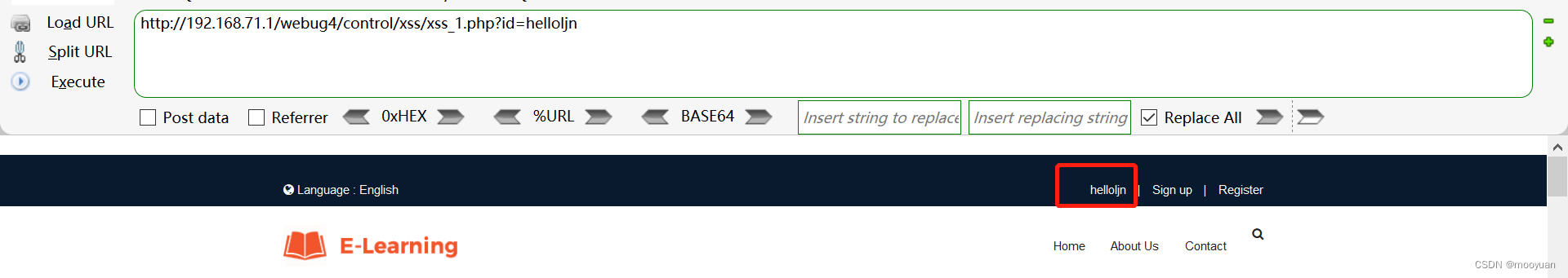

反射型XSS的网址如下所示

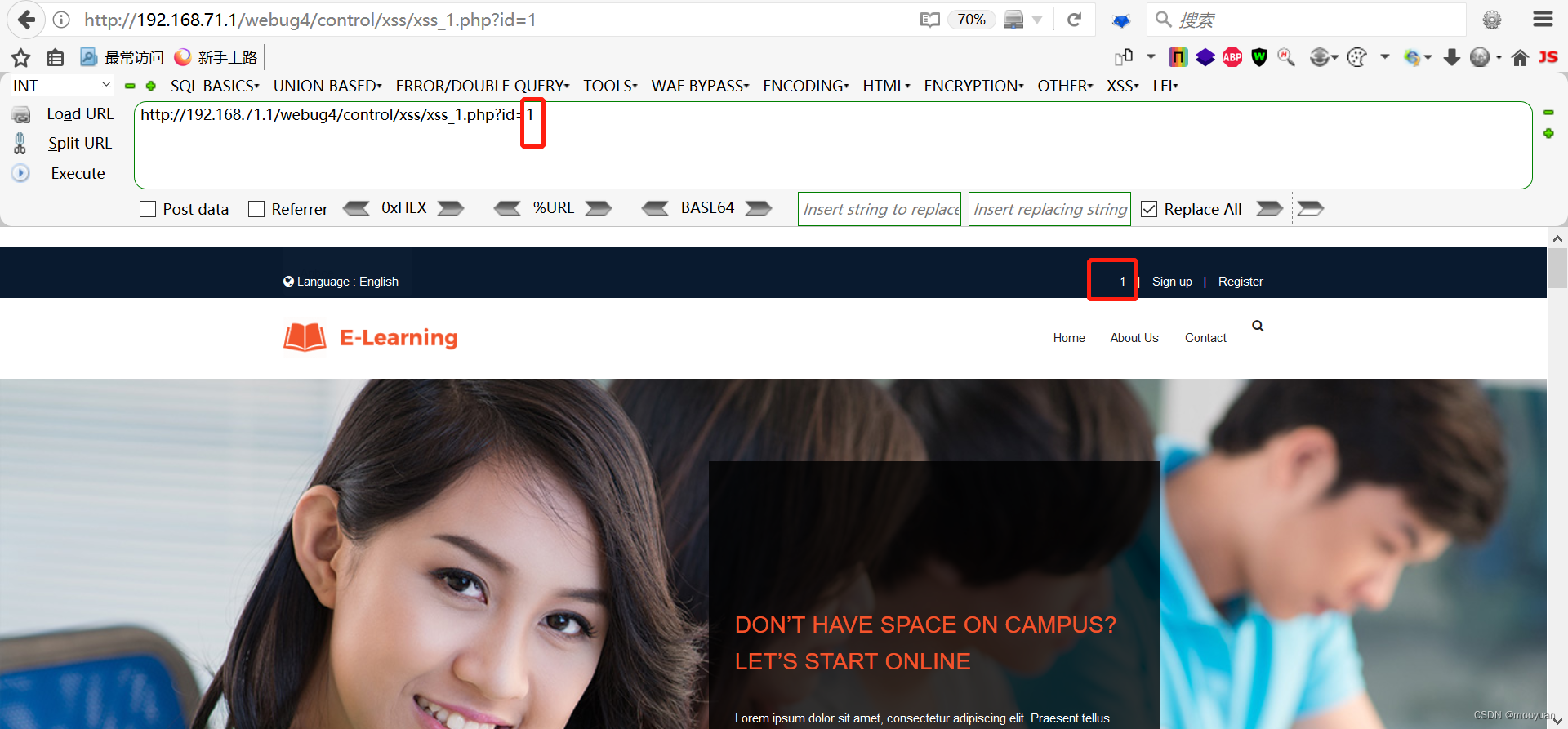

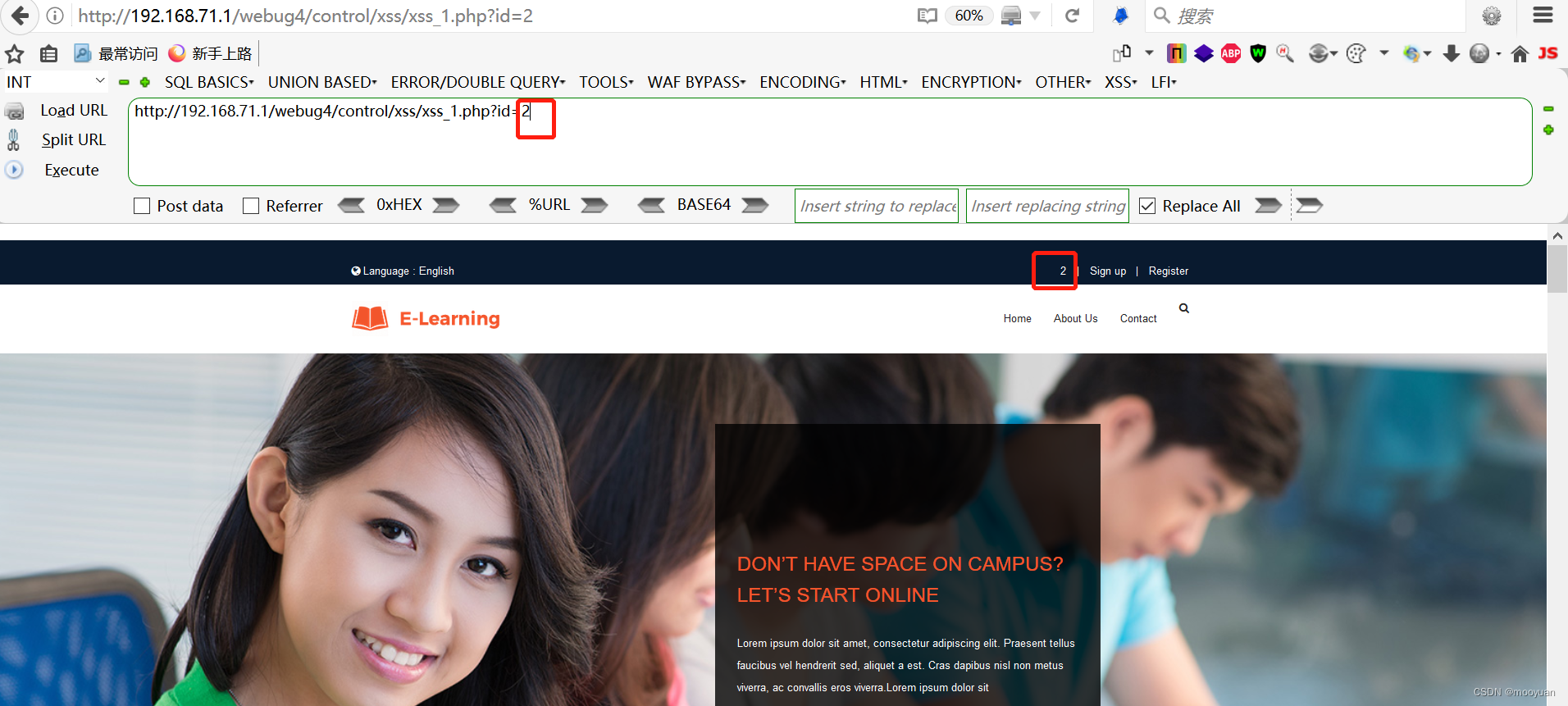

http://192.168.71.1/webug4/control/xss/xss_1.php?id=1根据url可知参数为id=1,如下图红框所示,1输出在页面中,那么可以从id的参数入手尝试注入

随手将参数修改为id=2,如下所示输出在页面中

尝试将id改为字符串,发现完整字符串输出在页面中,猜测存在xss漏洞,可能输入内容未加过滤直接输出

2.源码分析

如下所示,参数id包含alert时将flag复制到cookie中

<?php

require_once "../../common/common.php";

if (!isset($_SESSION['user'])) {

header("Location:../login.php");

}

setcookie("flag", "", time() - 1);

if (isset($_GET["id"])) {

if (!empty($_GET["id"])) {

if (strstr($_GET['id'], 'alert')){

$sql = "SELECT * FROM env_list WHERE id = 9";

$res = $dbConnect->query($sql);

$row = mysqli_fetch_assoc($res);

setcookie("flag", $row['envFlag']);

}

}

}

require_once TPMELATE."/xss_1.html";这段代码是一个存在反射型XSS漏洞的PHP脚本,主要逻辑如下:

-

检查用户是否登录(未登录则跳转至登录页)。

-

清除名为

flag的Cookie(但未设置安全属性)。 -

检查

id参数是否存在且非空,若包含alert字符串,则查询数据库并设置flagCookie(存储敏感信息)。 -

最终加载模板文件

xss_1.html,但未对id参数进行任何输出编码或严格过滤。

据此,我们如果想获取到flag,需要将cookie提取出来,也就是通过document.cookie获得,这时候可以通过反射型注入语句获取,即<script>alert(document.cookie)</script>

3.渗透实战

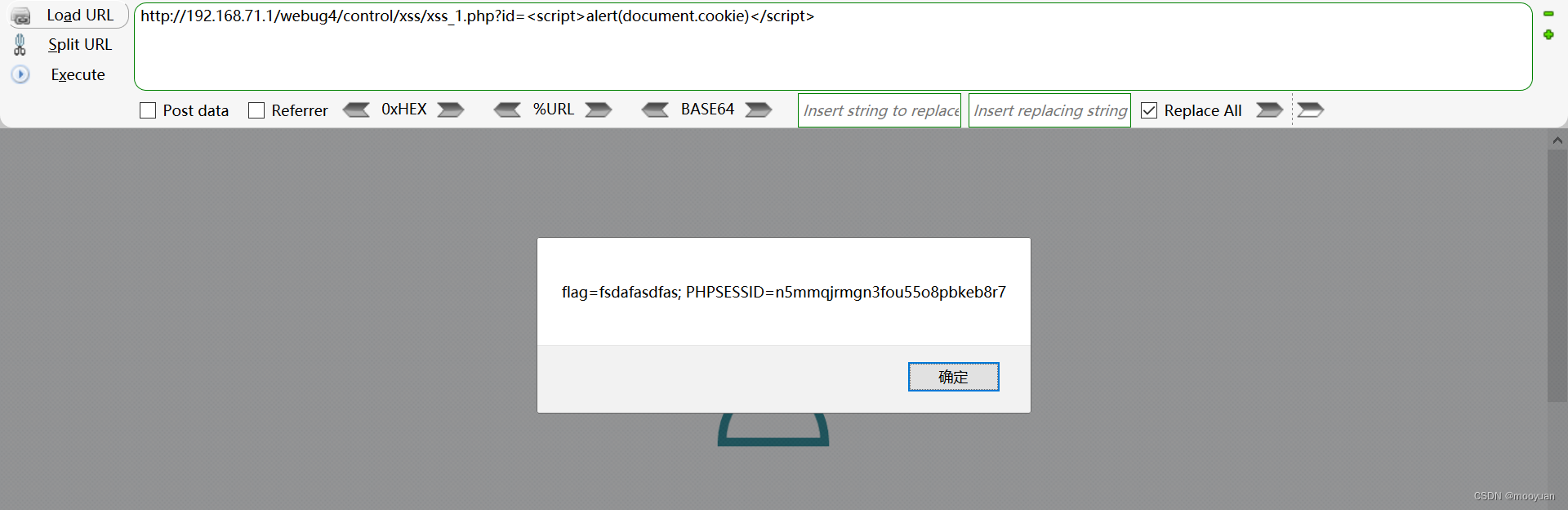

构造包含alert的获取cookie的XSS注入命令

id=<script>alert(document.cookie)</script>完整url注入为

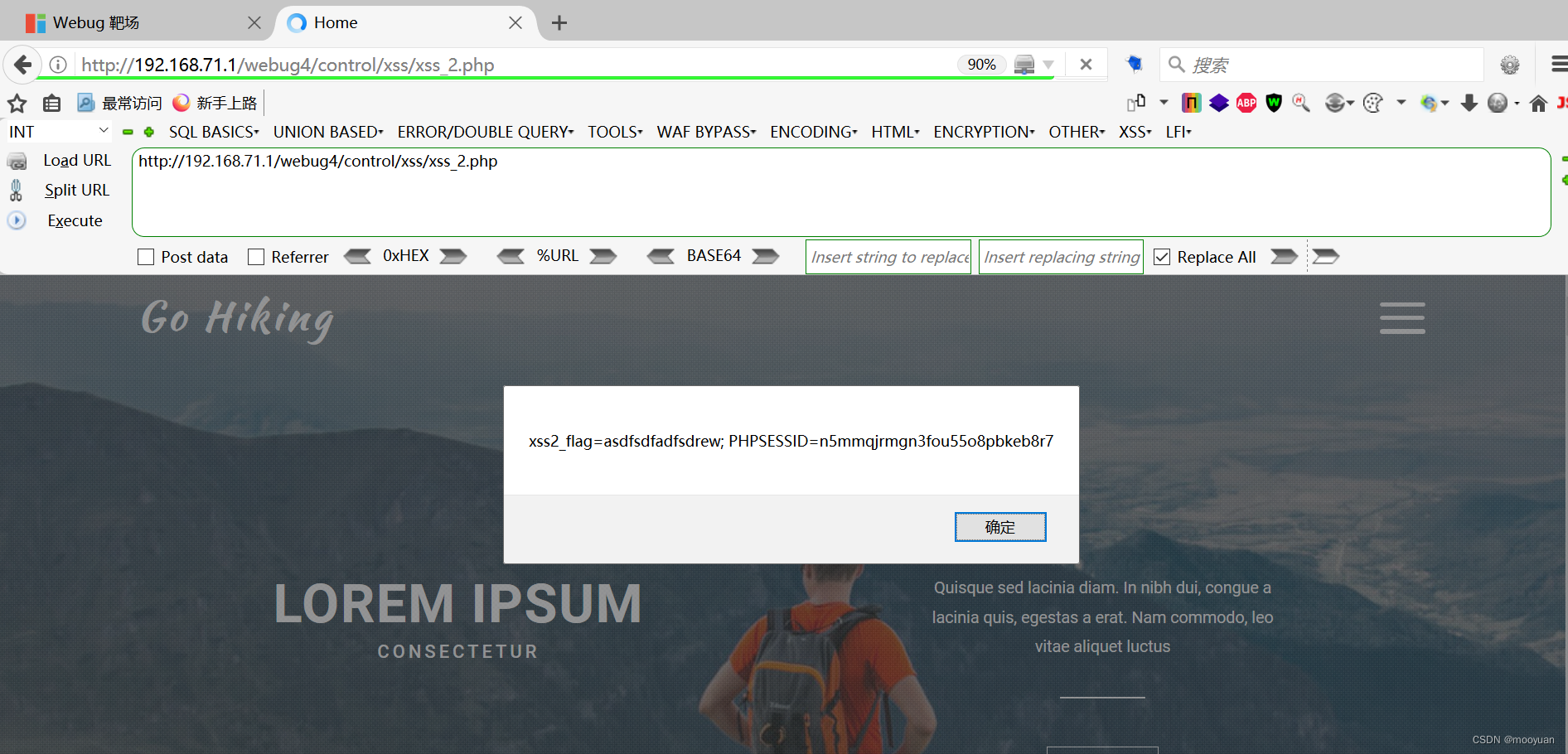

http://192.168.71.1/webug4/control/xss/xss_1.php?id=<script>alert(document.cookie)</script>渗透结果如下

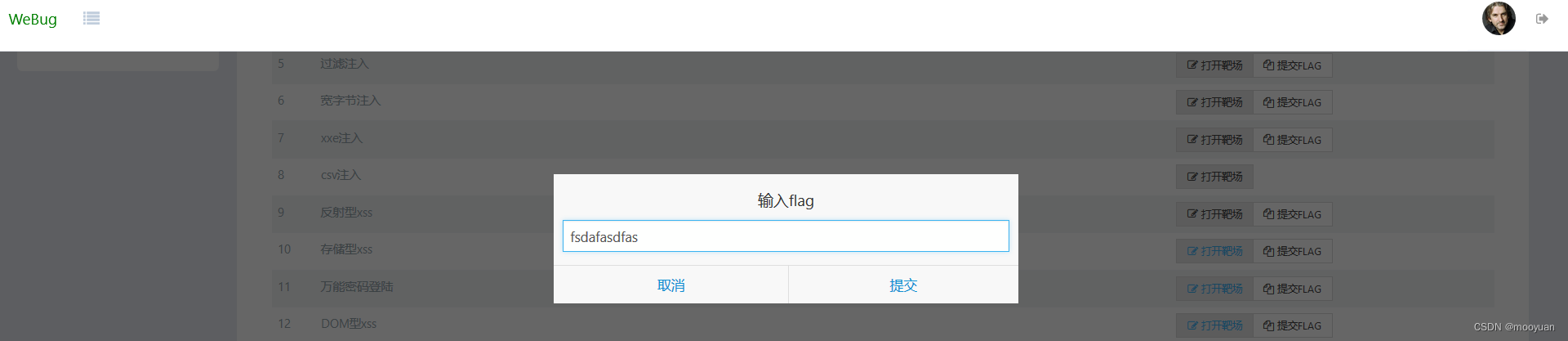

如上所示,获取到

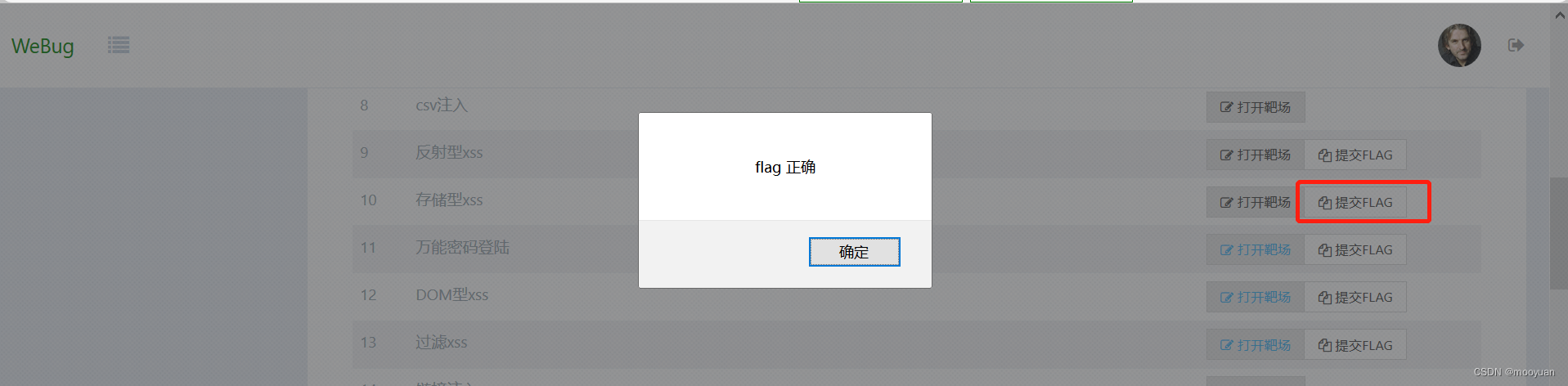

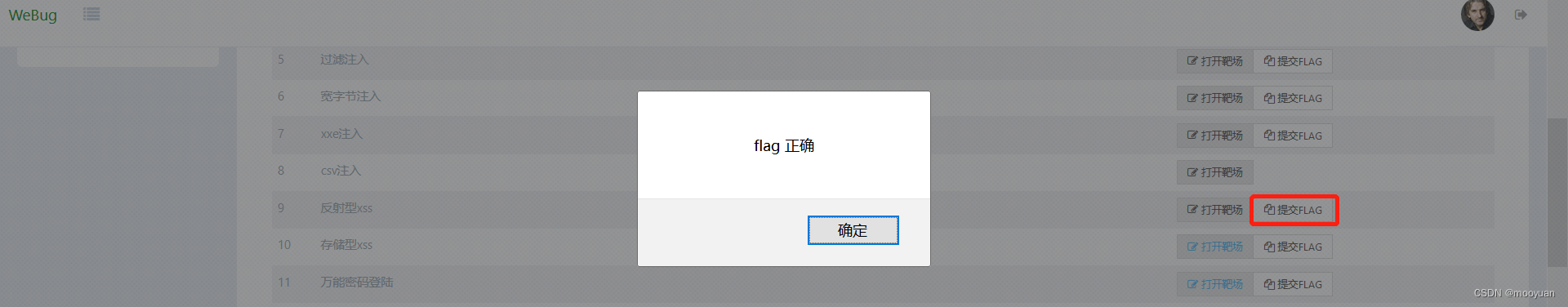

flag=fsdafasdfas提交到系统中

提示正确,本关卡渗透成功

第10关 存储型XSS

1.打开靶场

打开反射型靶场,如下所示此关卡有flag

反射型XSS的网址如下所示

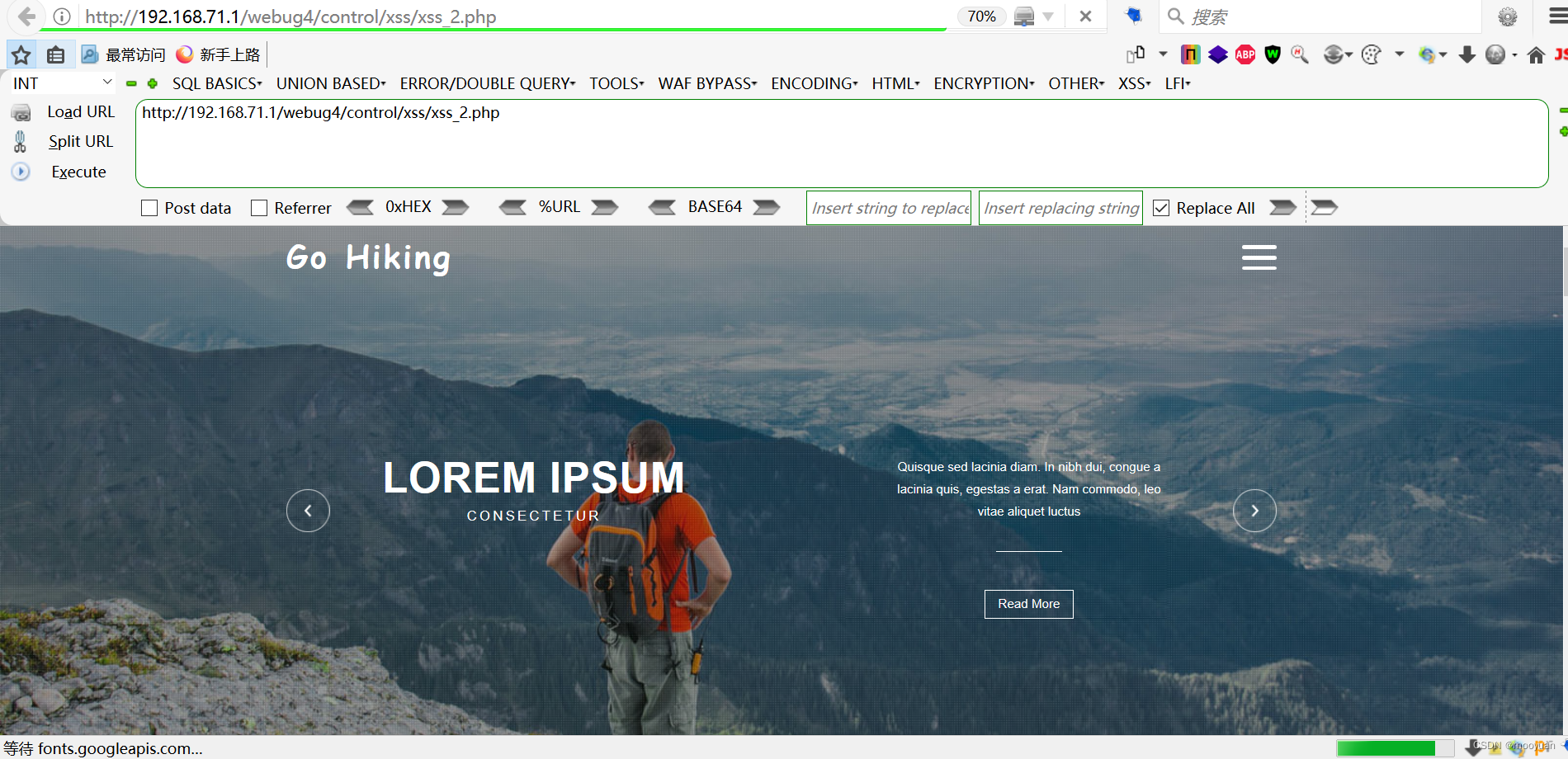

http://192.168.71.1/webug4/control/xss/xss_2.php页面打开后如下所示

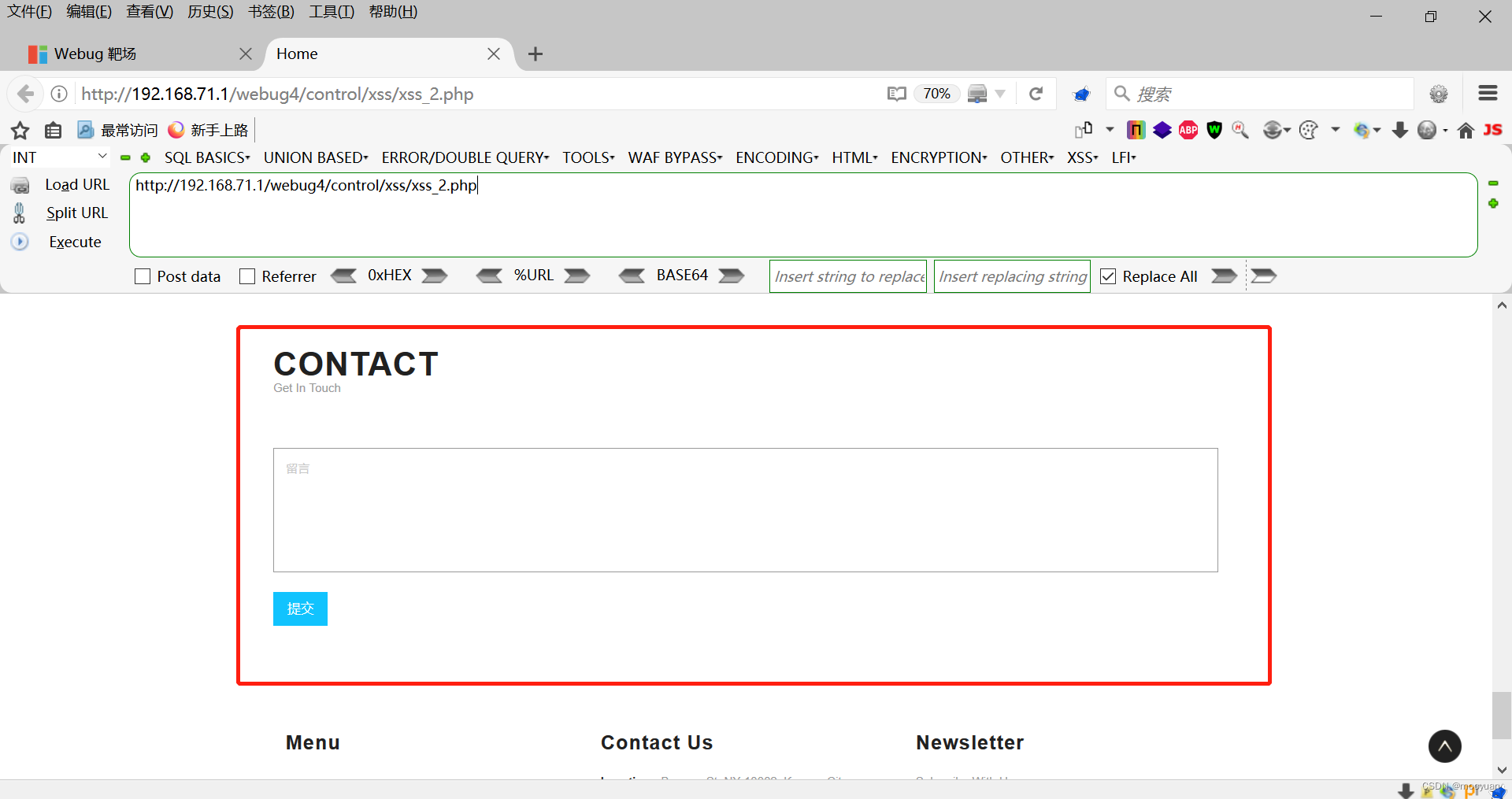

该界面具有迷惑性,鼠标一直向下滑会出现留言板界面, 根据经验这很可能是存储型XSS漏洞如下所示

2.源码分析

如下所示对传入的参数message进行处理

<?php

require_once "../../common/common.php";

if (!isset($_SESSION['user'])) {

header("Location:../login.php");

}

setcookie("xss2_flag", "", time() - 1);

if (isset($_POST["message"])) {

if (!empty($_POST["message"])) {

$filter = array('insert', 'update', 'select', 'delete', 'from');

$message = strtolower(trim($_POST["message"]));

$userId = $_SESSION['user'];

if (in_array($message, $filter)) {

echo "<script>alert('Please don\'t try to deposit dangerous characters')</script>";exit();

}else{

if (strstr($message, "alert")) {

$s = "SELECT * FROM env_list WHERE id = 10";

$r = $dbConnect->query($s);

$w = mysqli_fetch_assoc($r);

setcookie("xss2_flag", $w['envFlag']);

}

$sql = "INSERT INTO storage_xss(content, userId) VALUES('{$message}', '{$userId}')";

$res = $dbConnectWidth->query($sql);

}

}

}

$sql1 = "SELECT * FROM storage_xss WHERE userId = '".$_SESSION['user']."'";

$res1 = $dbConnectWidth->query($sql1);

require_once TPMELATE."/xss_2.html";代码实现了一个简单的留言存储功能,主要逻辑包括:

-

检查用户登录状态,未登录则跳转

-

清除名为

xss2_flag的Cookie -

接收用户提交的

message参数,进行简单的SQL关键字过滤(如select/insert等),这个过滤是为避免二次SQL注入进行filter处理(不过这个代码卡法这写的有问题,因为in_array函数的处理有问题,实际上也等于没有这个函数,基本上也无法过滤) -

如果

message包含"alert"则设置包含敏感信息的Cookie,即当message包含alert关键字时,将flag写入到cookie中 -

将用户输入存储到数据库(将message信息存储到数据库中)并显示历史留言

如上所示存在存储型XSS注入,并可以通过将调用获取cookie的XSS注入语句实现注入,XSS漏洞主要原因包括:

-

输入过滤不彻底 :仅过滤部分SQL关键字(如select/insert)和"alert"字符串,未对HTML/JS特殊字符(如

<>'")进行编码或过滤 -

直接数据库存储 :用户输入的原始

message直接存入数据库,未做净化处理 -

未输出编码 :在

xss_2.html模板中直接输出数据库内容时,未使用htmlspecialchars等函数进行编码 -

Cookie设置不安全 :

setcookie未设置HttpOnly/Secure属性,易被XSS窃取

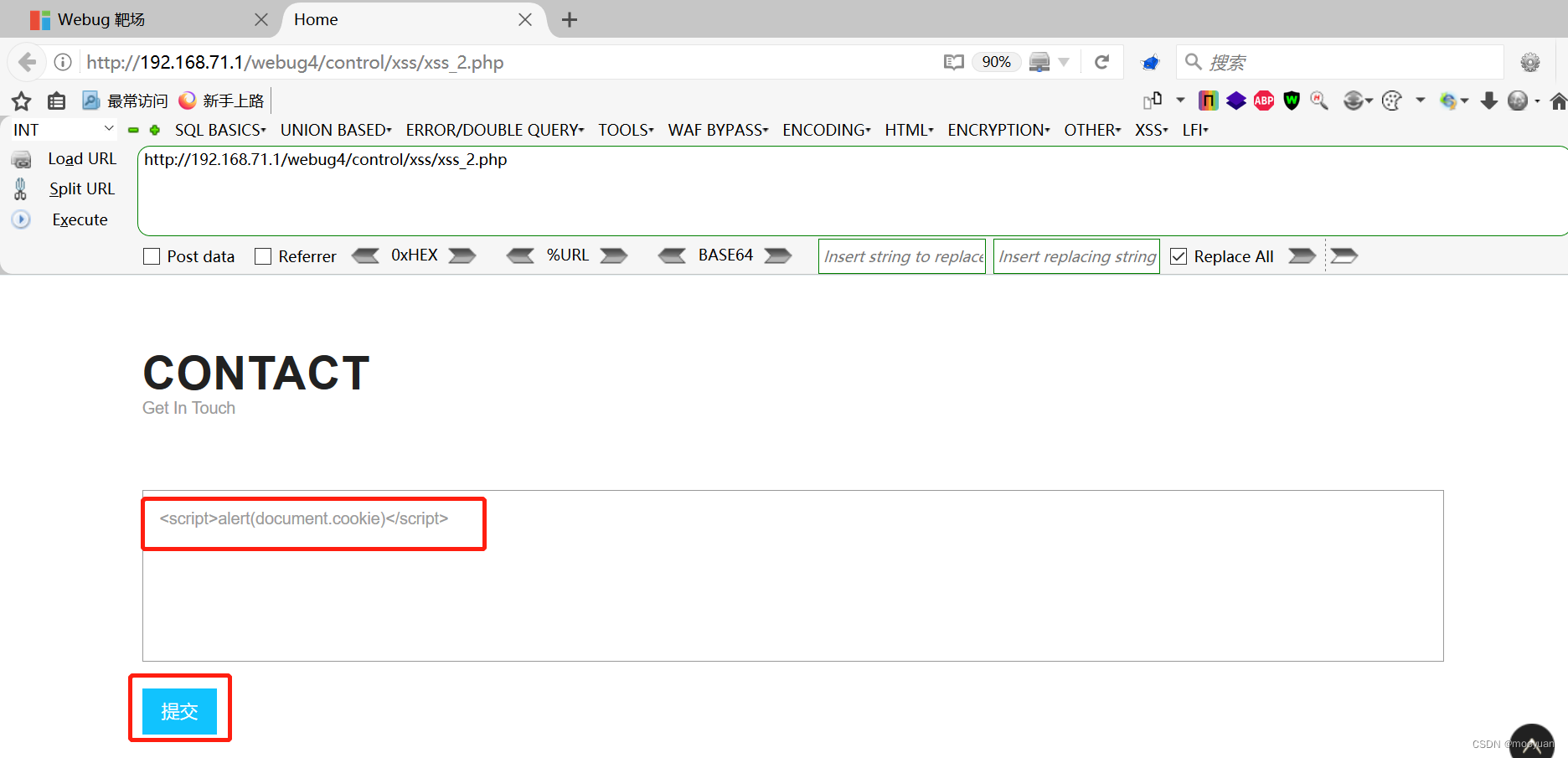

3.渗透实战

构造包含alert的获取cookie的XSS注入命令

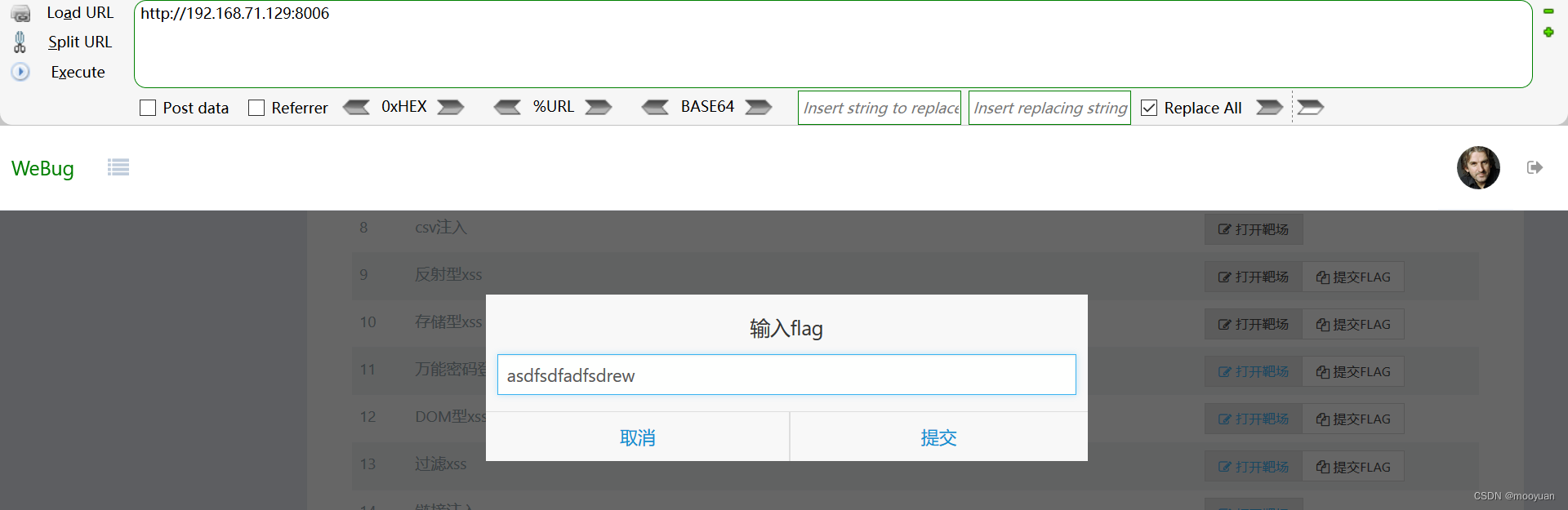

<script>alert(document.cookie)</script>在留言处进行注入并点击提交

如下所示,获取到flag

如上所示,flag获取成功

xss2_flag=asdfsdfadfsdrew提交flag

渗透成功