信息搜集

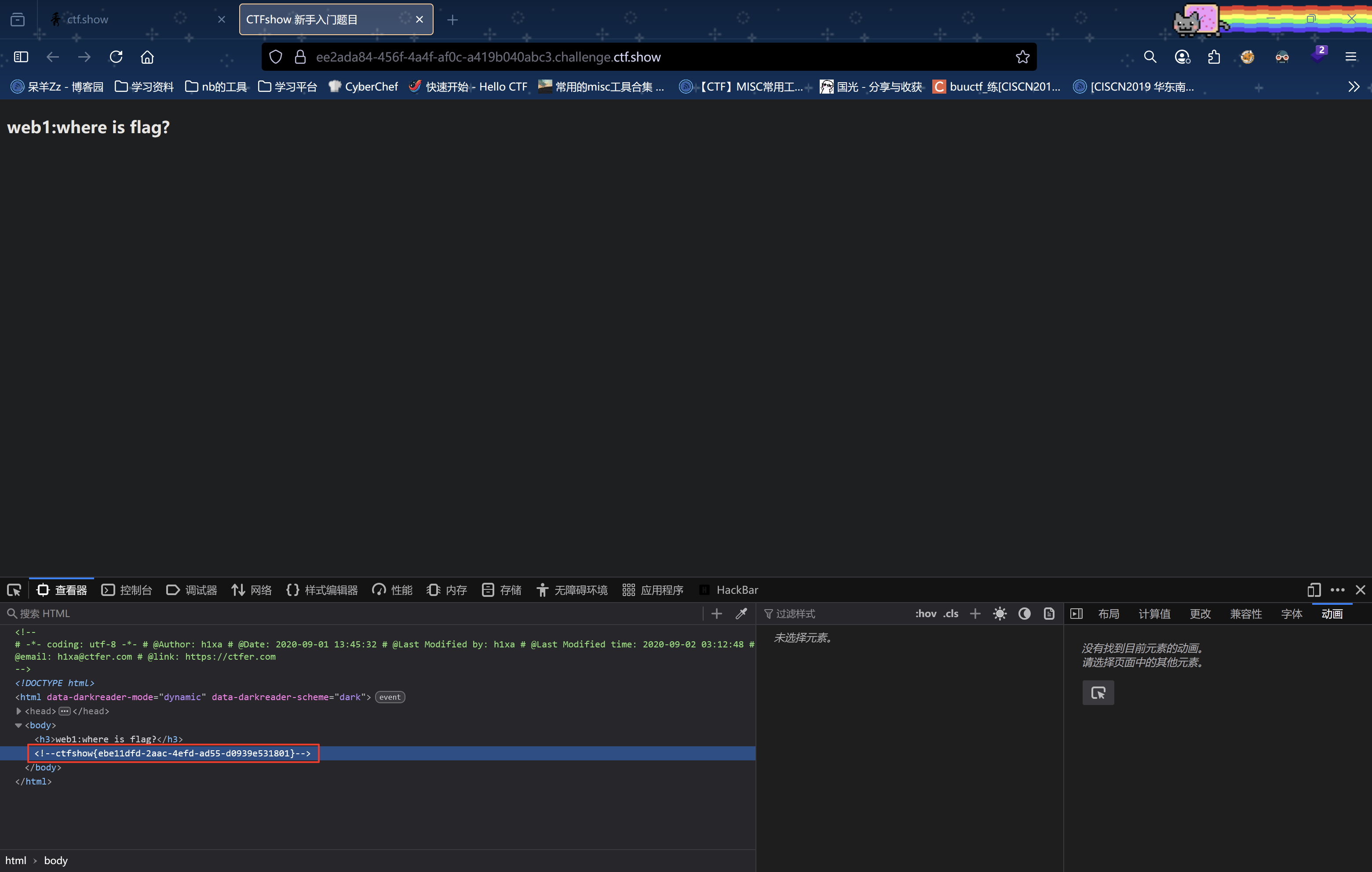

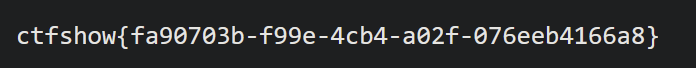

WEB1

提示:开发注释未及时删除FIRST of ALL:PRESS F12!

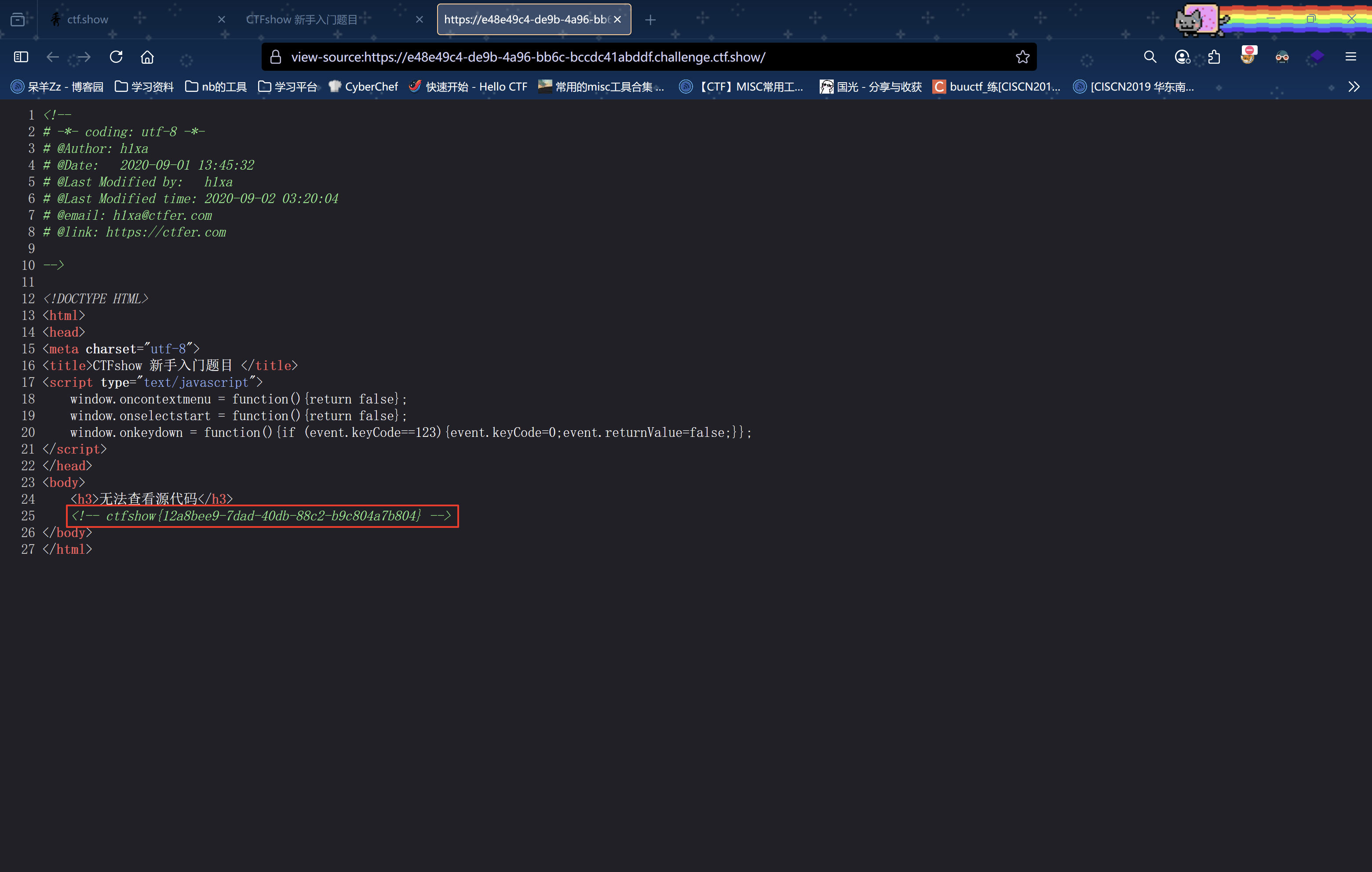

WEB2

提示:js前台拦截 === 无效操作当F12不管用时,可以尝试Ctrl+U查看网页源码。

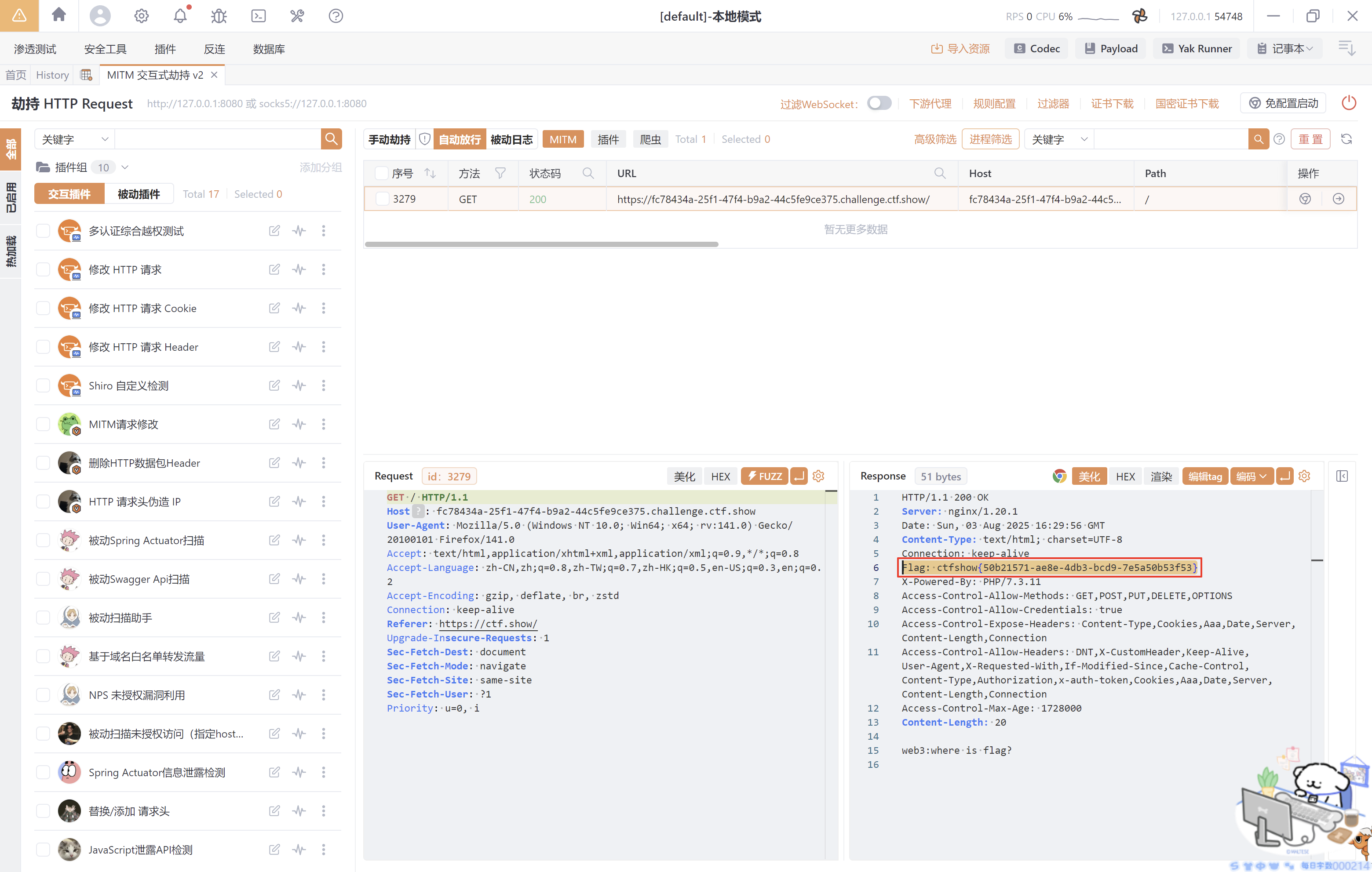

WEB3

提示:没思路的时候抓个包看看,可能会有意外收获学会使用抓包工具,推荐YAKIT和Burpsuite。

YAKIT:https://blog.csdn.net/weixin_74036973/article/details/142901595

Burpsuite:https://blog.csdn.net/qq_58784379/article/details/119305164

从现在开始,我会用YAKIT工具进行演示。

现在,记住:你可以永远依靠抓包工具,尤其是毫无头绪的时候。

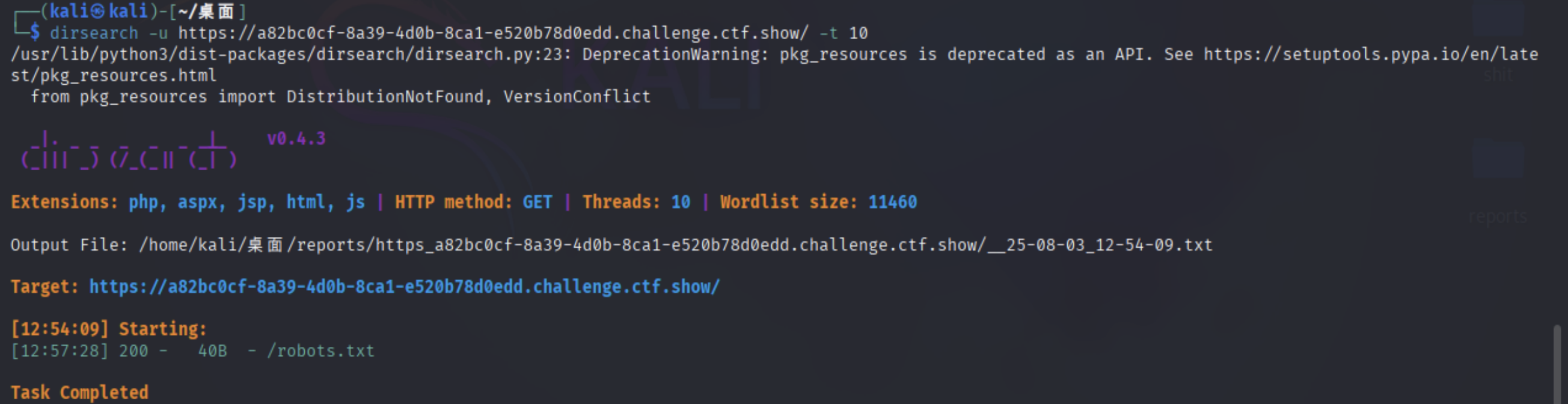

WEB4

提示:总有人把后台地址写入robots,帮黑阔大佬们引路。目录扫描工具dirsearch:https://blog.csdn.net/weixin_68416970/article/details/139101081

御剑:https://cloud.tencent.com/developer/article/2316214

vmware+kali虚拟机:https://zhuanlan.zhihu.com/p/1932608384470873694

当F12、抓包不奏效时,扫描网页目录寻求突破(当然,操作可以是多线程的)。

++F12、抓包、dirsearch三连++

dirsearch扫描成功

结合题意,在浏览器打开:https://a82bc0cf-8a39-4d0b-8ca1-e520b78d0edd.challenge.ctf.show/robots.txt

根据提示打开:https://a82bc0cf-8a39-4d0b-8ca1-e520b78d0edd.challenge.ctf.show/flagishere.txt

*拓展知识:关于网站robots协议,看这篇就够了(https://zhuanlan.zhihu.com/p/342575122)

WEB5

提示:phps源码泄露有时候能帮上忙这题dirsearch没扫出来,应该是.phps没在fuzz里。

文本处理工具notepad++:https://blog.csdn.net/qq_59670390/article/details/143872394

notepad--:https://zhuanlan.zhihu.com/p/688110244

url/index.phps 会下载一个软件 打开后查看源码

*拓展知识:CTF学习-PHPS文件泄露(https://blog.csdn.net/JY_Heart/article/details/129398872)

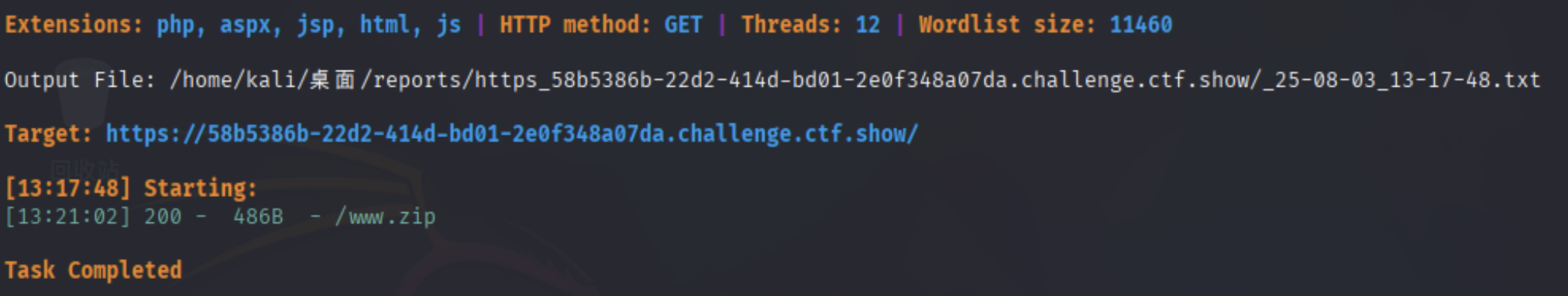

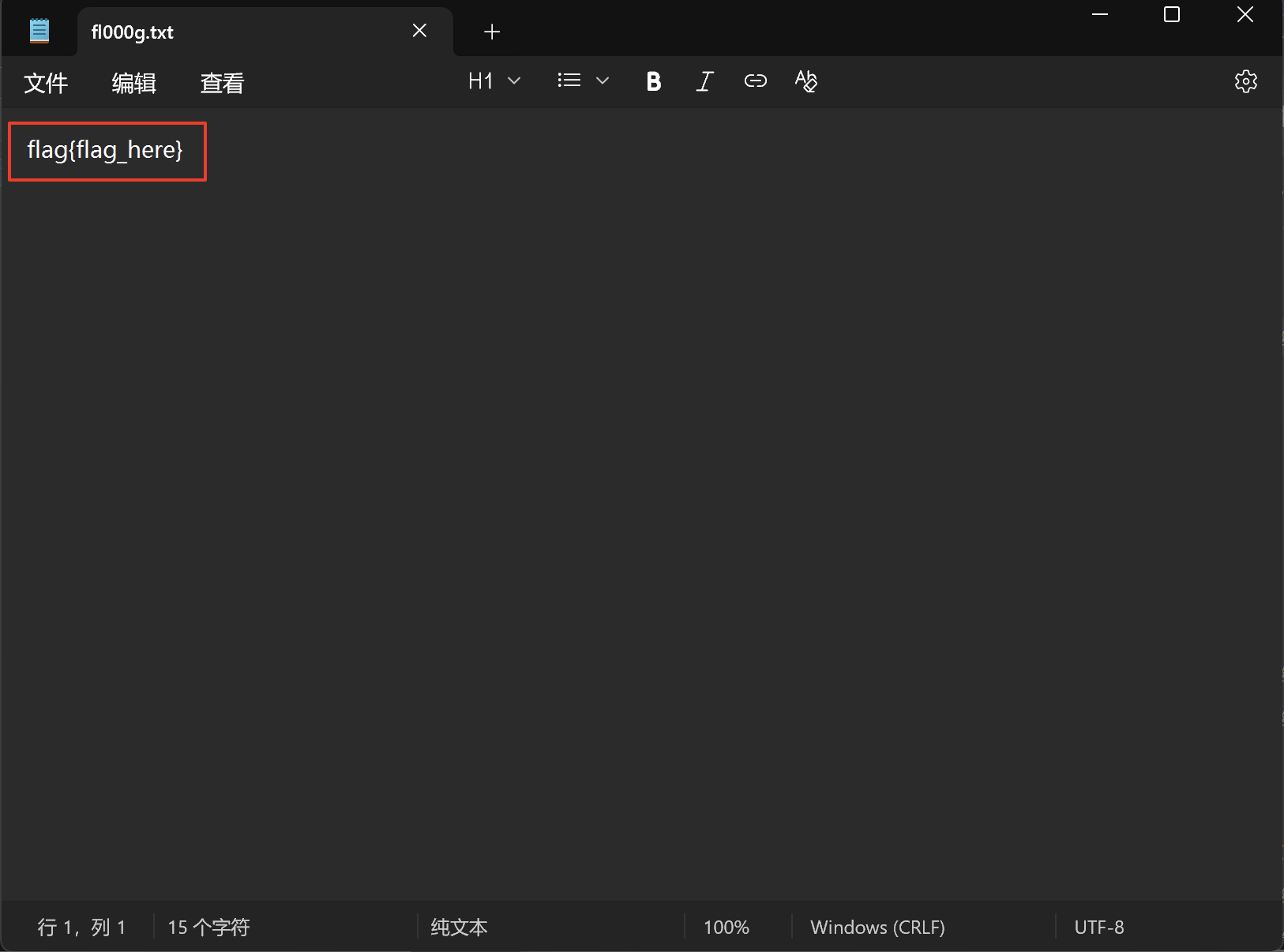

WEB6

提示:解压源码到当前目录,测试正常,收工7Z:https://zhuanlan.zhihu.com/p/1914370463527868106

winrar:https://zhuanlan.zhihu.com/p/1931631262411493988

dirsearch扫一下

url/www.zip会下载一个压缩包,解压后,打开文件查看源码

*拓展知识:CTF------Web网站备份源码泄露(https://blog.csdn.net/weixin_51735061/article/details/124238304)

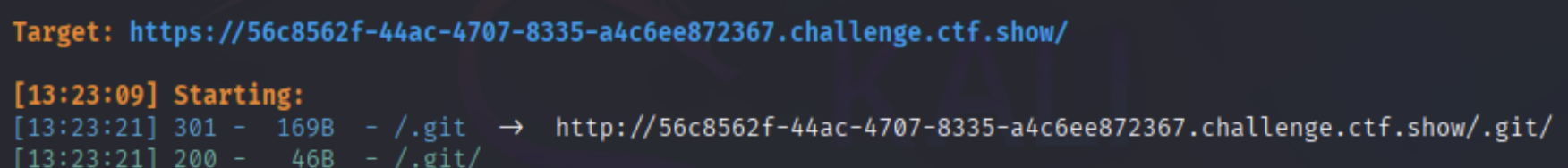

WEB7

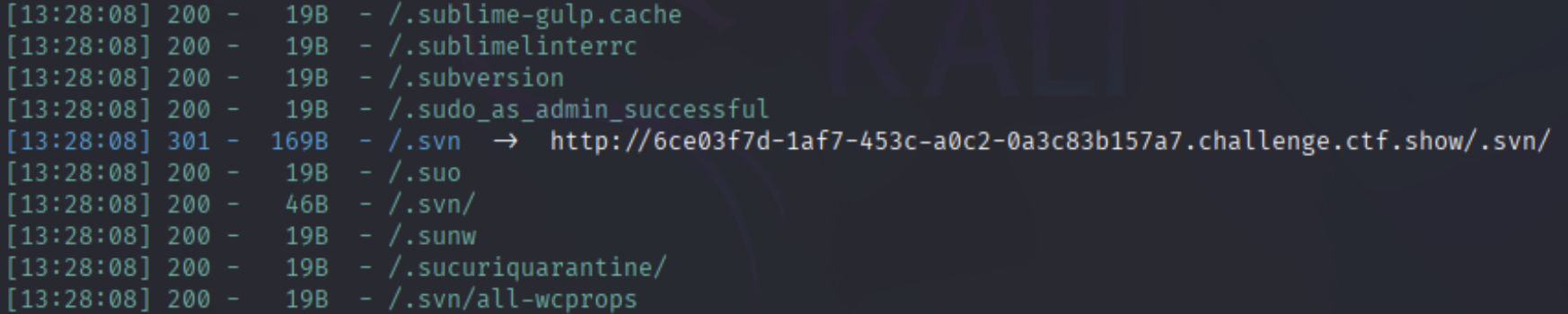

提示:版本控制很重要,但不要部署到生产环境更重要。dirsearch扫一下

url/.git/

WEB8

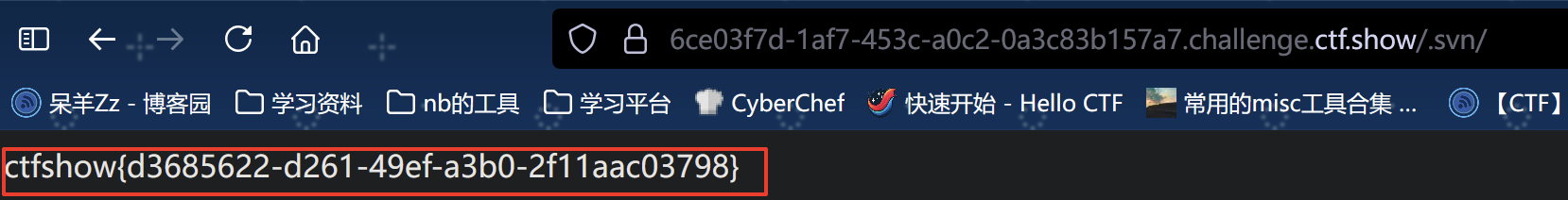

提示:版本控制很重要,但不要部署到生产环境更重要。dirsearch扫一下

*拓展知识:SVN信息泄露漏洞(https://www.cnblogs.com/f-carey/p/16820283.html)

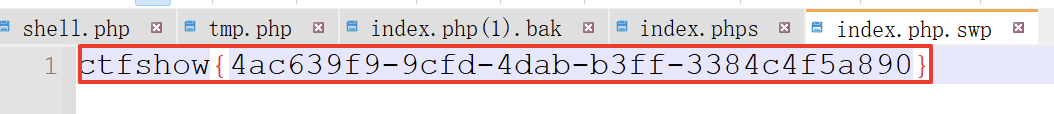

WEB9

提示:发现网页有个错别字?赶紧在生产环境vim改下,不好,死机了这题dirsearch也扫不出来。

// vim 在编辑文件时会创建临时文件

// 如果文件正常退出 临时文件自动删除

// 如果文件意外退出 就会保留临时文件

// 例如

// vim 在编辑 demo.txt 文件时意外退出 会保留临时文件 .demo.txt.swp

// 再次编辑 demo.txt 文件时意外退出 会保留临时文件 .demo.txt.swo

// 第三次编辑 demo.txt 文件时意外退出 会保留临时文件 .demo.txt.swn

// 第四次编辑 demo.txt 文件时意外退出 会保留临时文件 .demo.txt.swm

// 第五次编辑 demo.txt 文件时意外退出 会保留临时文件 .demo.txt.swl

// 访问 /index.php.swp

// 下载 查看文件内容 得到 Flag

***拓展知识:CTFHUBWeb技能树------信息泄露writeup(https://blog.csdn.net/a597934448/article/details/105431367)

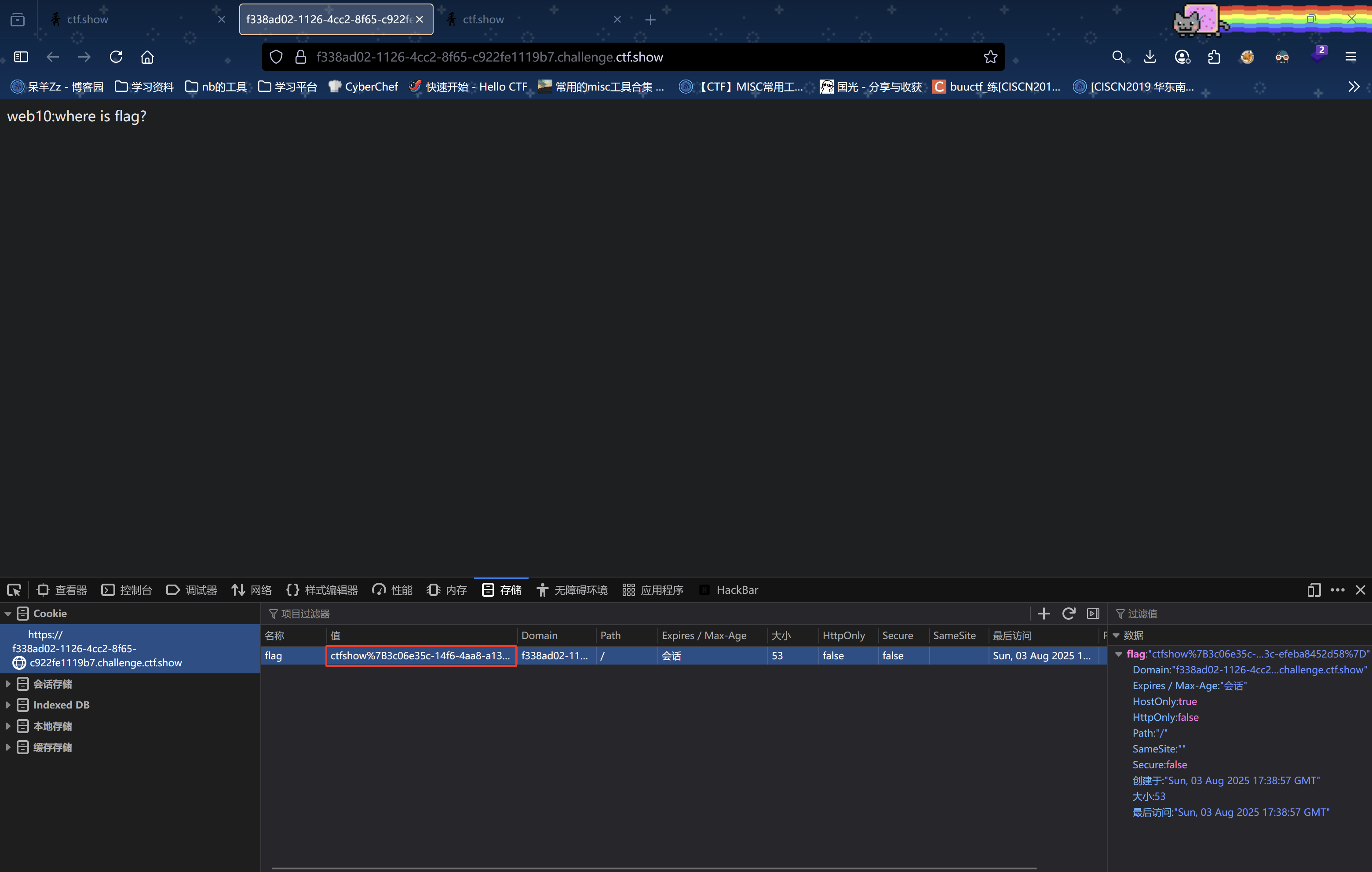

WEB10

提示:cookie 只是一块饼干,不能存放任何隐私数据F12检查Cookies

*拓展知识:CTF中的COOKIE&SESSION&TOKEN(https://xz.aliyun.com/news/12200)