一、上网行为安全概述

1. 背景与需求

互联网的双刃剑特性:

网络普及改变工作生活方式,业务向互联网迁移。

缺乏管理导致风险:带宽滥用、监管困难、信息泄露、网络违法、安全威胁。

核心问题:

带宽滥用:P2P/流媒体占用70%带宽,影响核心业务。

监管缺失:员工非工作行为(聊天、炒股、游戏)降低效率。

信息泄露:主动外发或黑客窃取敏感数据,追溯困难。

网络违法:造谣、反动信息、翻墙软件绕过管控。

安全威胁:终端感染木马、恶意插件,缺乏安全防护。

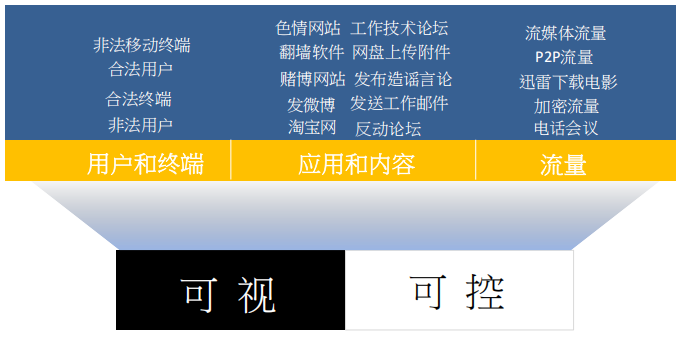

2. 上网行为管理三要素

目标 :实现上网行为 可视、可控,保障数据价值。

3. 核心功能模块

| 功能 | 目的 | 关键技术 |

|---|---|---|

| 用户认证 | 验证身份,控制审计行为,获取用户信息用于营销。 | IP/MAC绑定、双因素认证、微信/短信认证 |

| 网页过滤 | 屏蔽非法网站,提高效率,防范恶意网页。 | 千万级URL库、智能识别、云共享、自定义过滤 |

| 应用控制 | 封堵非工作应用(IM/游戏/代理),防止信息泄露。 | 应用特征识别库、标签化管理、防代理/共享 |

| 流量管理 | 保障核心业务带宽,动态分配资源。 | 基于用户/应用的流控、P2P智能限速、多级通道 |

| 行为审计 | 记录行为日志用于追责,统计流量分布,发现安全威胁。 | 网页/邮件/IM/外发文件/发帖审计 |

4. 应用场景

互联网管控:企业出口部署,实现过滤、流控、审计(满足公安部82号令)。

一体化网关:多分支场景,集成组网(IPSec VPN)、安全防护、行为管理。

无线Wi-Fi营销:Portal认证(短信/微信),推广公众号,集中审计日志。

防共享上网:阻断私接Wi-Fi,保障企业内网安全及运营商收益。

全网上网态势分析:多分支统一监控上网行为与安全状态(教育、政府场景)。

二、上网行为组网方案

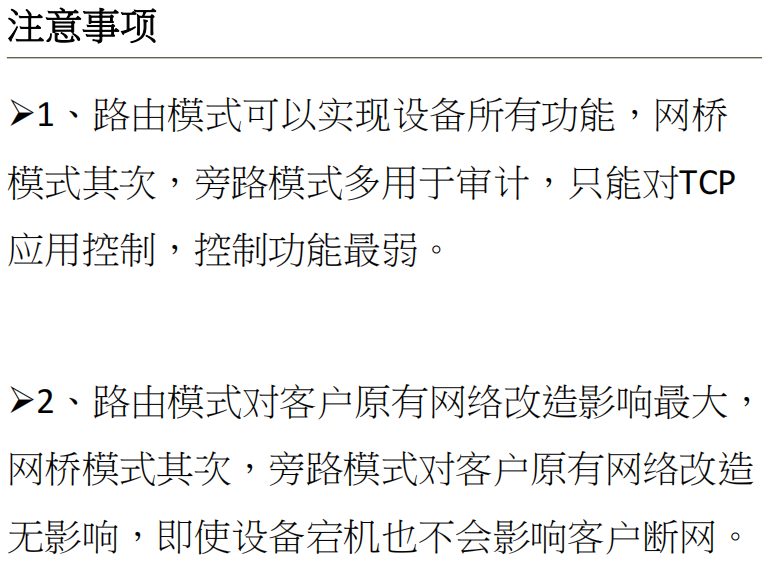

1. 设备部署模式对比

2. 部署模式详解

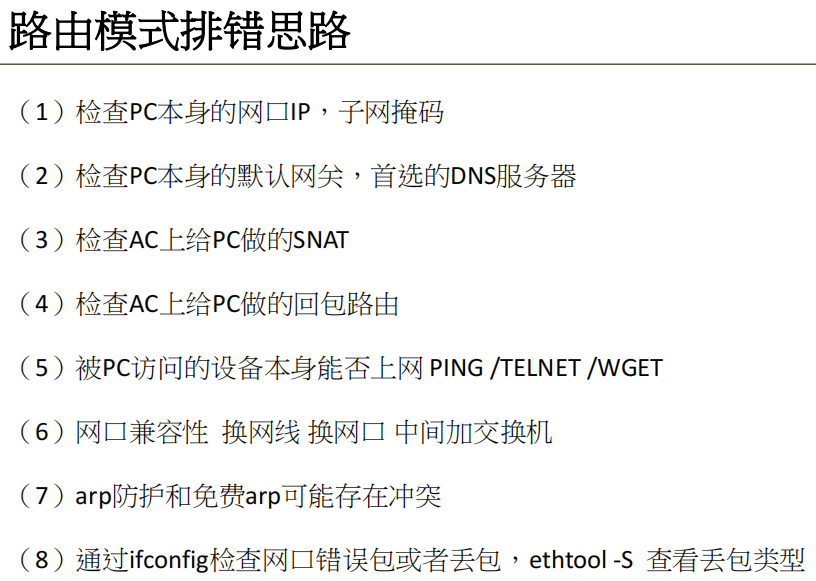

路由模式:

场景:替代出口路由器,需支持NAT、路由转发。

配置:设置WAN/LAN地址、回包路由。

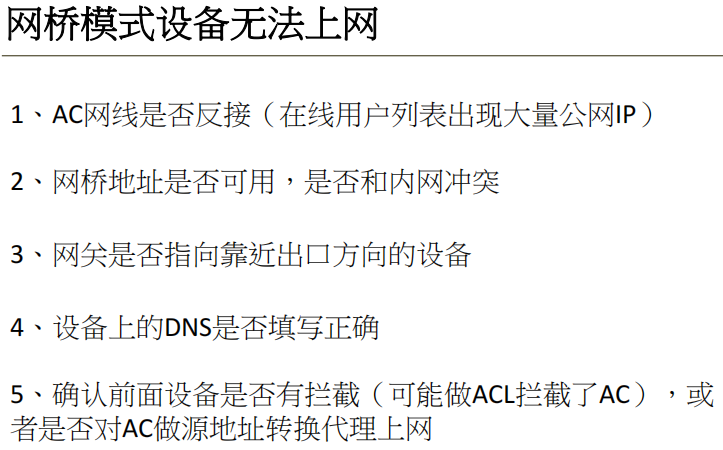

网桥模式:

场景:最小化网络改动,透明部署于出口或内网间。

配置:设置网桥IP、网关、DNS,添加回包路由。

如果因为AC 自身的原因而导致网络中断时可以开启硬件bypass功能,即可恢复网络通信,相当于把AC当作一个物理设备使用,当用户行为管理的重要程度小于用户网络稳定的时候开启。

旁路模式:

场景:纯审计需求,通过交换机镜像口监听流量。

限制:仅支持TCP应用控制。

3. 防火墙关键技术

过滤规则:

基于IP/端口控制数据包转发(如放通LAN→WAN的HTTP流量)。

端口映射(DNAT):

场景:将内网服务器(如OA系统)发布到公网。

原理:将公网IP:端口映射到内网服务器IP:端口。

特殊配置:

发布服务器:允许内网用户通过公网IP访问内网服务(需勾选)。

排查步骤:检查服务器可达性、防火墙规则、运营商端口封堵。

三、关键结论

上网行为管理核心 :通过 认证→控制→审计 闭环,解决互联网滥用问题。

部署选择:

需全面管控 → 路由/网桥模式。

仅审计需求 → 旁路模式。

技术要点:

流控保障核心业务带宽,审计满足合规(如公安部82号令)。

端口映射需关注 DNAT 配置 和 " 发布服务器" 选项。

趋势适配:应对移动互联网、加密流量(HTTPS)、新型应用持续升级识别能力。