核心 MES 数据库免疫:LUN 快照与气隙隔离架构解析

制造业的生产执行系统(MES)是工厂运转的中枢神经。其核心数据库通常运行在 VMware 虚拟化集群或裸金属服务器上。现代勒索软件针对制造业的 APT 攻击,不仅会加密生产数据,还会精准锁定并摧毁所有挂载在内网的传统备份服务器。

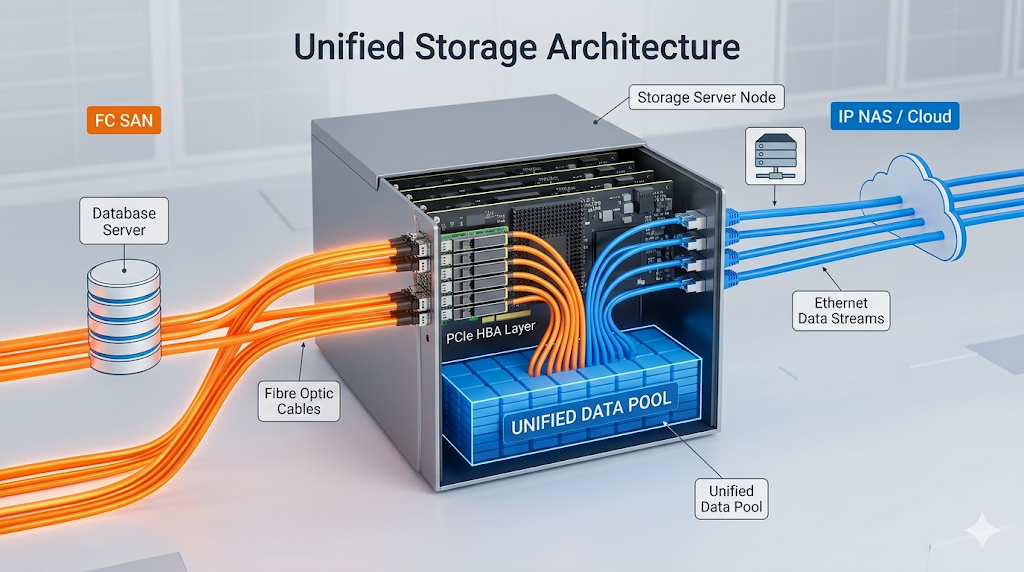

本文探讨如何利用威联通(QNAP)底层的 应用一致性 LUN 快照 与 HBS 3 气隙隔离(Air-Gap) 架构,为 MES 数据库构筑一道防御恶意篡改的物理与逻辑网闸。

一、 语义冻结:应用一致性 iSCSI LUN 截取直接对正在全速运行的 MES 数据库进行底层存储快照是危险的,因为内存中尚未落盘的事务(Transaction)会导致恢复时发生数据块断裂。 威联通存储节点通过 iSCSI 将 LUN 映射给 MES 服务器。在执行快照的前一毫秒,QNAP Snapshot Agent 会通过操作系统底层的 VSS(卷影拷贝服务)API 向 SQL 数据库引擎发送一个物理冻结指令。数据库引擎强制将所有内存缓存刷入威联通的 LUN 中。紧接着,ZFS 内核利用 O(1) 的时间复杂度,瞬间固定所有数据区块的元数据指针(Pointers)。这确保了捕获的数据块在逻辑语义上处于绝对完整的事务一致性状态。

二、 不可变防线:快照克隆与只读属性快照一旦在 QuTS hero 的内核中生成,其物理扇区便进入了硬件级的只读状态。即使黑客攻破了前端 MES 服务器,获取了最高权限,并试图通过 iSCSI 协议向底层发送恶意覆写(Overwrite)或全盘加密指令,底层的 ZFS 文件系统会强行拒绝所有改变这些历史区块的 API 调用,使得勒索软件的加密进程在物理介质前遭遇彻底失效。

三、 单向拉取:HBS 3 气隙网络隔离 为了防范威联通主节点本身的管理员密码被窃取,企业需要部署异地灾备架构。 在物理隔离的异地机房,部署第二台威联通设备。在网络拓扑设计上,主节点(生产区)不对外暴露任何备份端口。相反,由异地备用节点上的 HBS 3(混合备份同步) 服务发起"单向拉取(Pull)"请求。它通过加密的 VPN 隧道,主动潜入主节点提取上述只读快照数据。 这种建立在网络防火墙底层的"Pull 架构"确立了逻辑上的气隙隔离(Air-Gap):即使勒索病毒彻底感染了生产主网与主存储节点,病毒也无法顺着网络连接去主动感染异地节点(因为主网无法主动发起外部连接),从而保全了制造业复产的最后底线。