2.1、概述

Cobalt Strike用户界面分为两部分。界面顶部显示会话或目标的可视化。界面底部显示与你交互的每个 Cobalt Strike 功能或会话的选项卡。可以单击这两个部分之间的区域并根据自己的喜好调整它们的大小。

# 2.2、工具栏

顶部的工具栏提供对常见 Cobalt Strike功能的快速访问。了解工具栏按钮将大大提高你使用Cobalt Strike的效率。

# 2.3、会话和目标可视化

Cobalt Strike 有多种可视化效果,每种可视化效果都旨在帮助你参与的不同部分。你可以通过工具栏上的(Pivot Graph, Session Table, Target Table)按钮

或 Cobalt Strike -> Visualization进行切换。

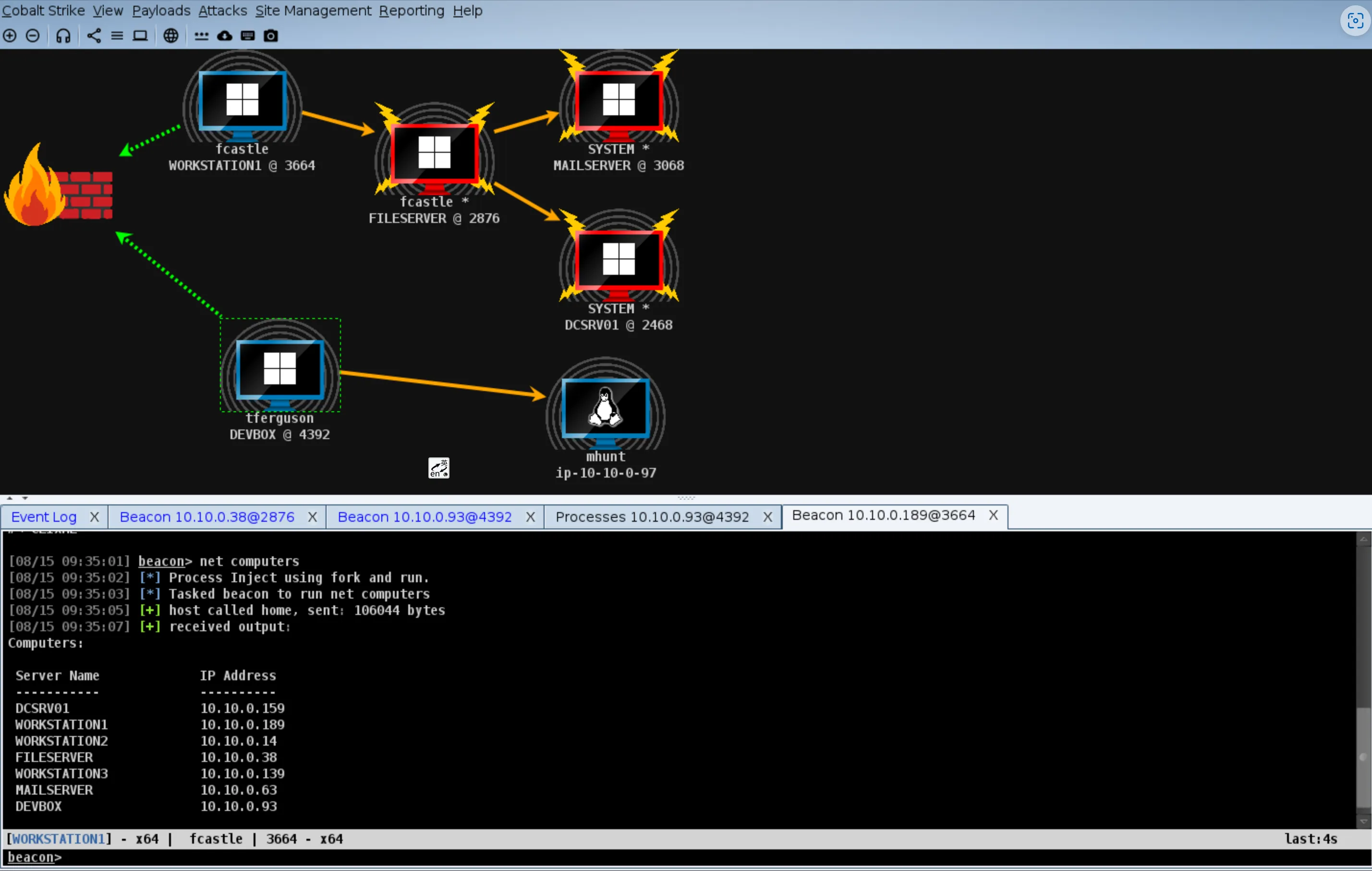

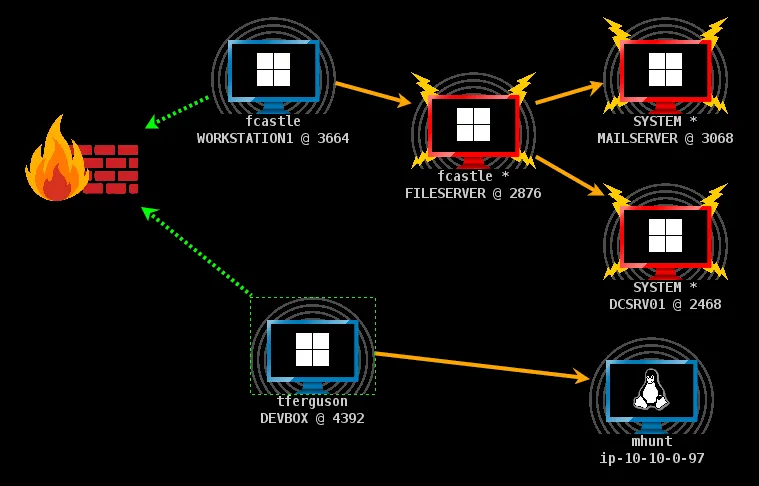

# 2.3.1、Pivot Graph

Cobalt Strike 能够将多个Beacon连接成一条链。这些链接的Beacon从父Beacon接收命令,并发送其输出。这类链接对于控制哪些会话作为网络出口和模拟有纪律的攻击者很有用,这类攻击者将他们在网络内部的通信路径限制在合理范围内。这种 Beacon 链是 Cobalt Strike 最强大的功能之一。

Cobalt Strike 的工作流程让这种链接变得非常简单。Cobalt Strike 的操作员经常会将Beacon链深入到四五个层级。如果没有可视化的辅助工具,就很难跟踪和理解这些链。这就是Pivot Graph的作用所在。

Pivot Graph用一种非常自然的方式展示了你的 Beacon 链。每一个 Beacon 会话都有一个对应的图标。和会话表中一样,每个主机的图标标识了它的操作系统。如果图标是红色的、并且带有闪电,那么表示此Beacon 运行在管理员权限的进程中。一个褪色的图标说明此 Beacon会话被要求离开并且它接受了此 命令。防火墙图标代表你 ``Beaconpayload 的流量出口点。绿色虚线表示使用了 HTTP 或 HTTPS 连接出网。黄色虚线表示使用DNS协议出网。

连接一个Beacon会话和另一个Beacon会话的箭头代表两个Beacon之间的链接。Cobalt Strike的Beacon使用 Windows 命名管道和 TCP 套接字,以这种点对点方式控制Beacon。橙色箭头代表命名管道通道。SSH 会话也使用橙色箭头。蓝色箭头是 TCP 套接字通道。红色(命名管道)或紫色(TCP)箭头表示 Beacon 链接中断。

单击一个Beacon以选择该Beacon。你可以通过单击并拖动所需主机上的方框来选择多个Beacon。按住 Ctrl +Shift 键并单击,可选择或取消选择Beacon。

右键单击Beacon可弹出一个菜单,其中包含可用的后渗透选项。

Pivot Graph提供多种快捷键:

- Ctrl + + ------放大

- Ctrl + - ------缩小

- Ctrl + 0 ------重置缩放级别

- Ctrl + A ------选择所有主机

- Escape ------清除选择

- Ctrl + C ------将主机排列成一个圆圈

- Ctrl + S ------将主机排列成一行

- Ctrl + H ------将主机排列到层次结构中(默认的布局)

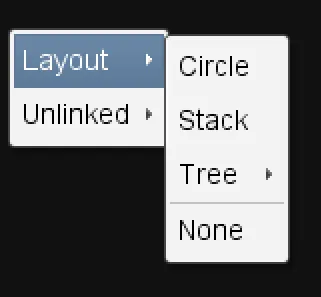

在空白处右键,可以配置该图的布局。该菜单还有一个 "Unlinked "菜单。选择隐藏可在Pivot Graph中隐藏未链接的会话。选择显示可再次显示未链接的会话。

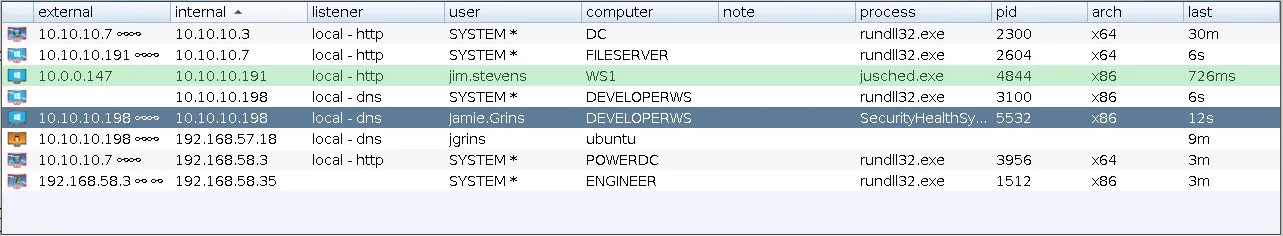

# 2.3.2、会话列表

会话表显示哪些Beacon正在连接到此 Cobalt Strike 实例。 Beacon 是 Cobalt Strike的有效攻击载荷,用于模拟高级威胁行为者。在这里,你将看到每个 Beacon 的外部 IP地址、内部 IP 地址、该 Beacon 的出口监听器、Beacon 最后一次回连的时间及其他信息。每行旁边都有一个图标,指示受感染目标的操作系统。如果图标呈红色并带有闪电,则表明 Beacon正在具有管理员权限的进程中运行。褪色的图标表示 Beacon 会话被要求退出并且它确认了此命令。

如果使用 DNS Beacon``监听器,请注意 Cobalt Strike 在第一次回连之前不会有关于主机的任何信息。如果看到一个带有last call time的条目,你需要为该Beacon提供第一个任务以查看更多信息。

右键单击一个或多个Beacon以查看后渗透选项。

# 2.3.3、目标列表

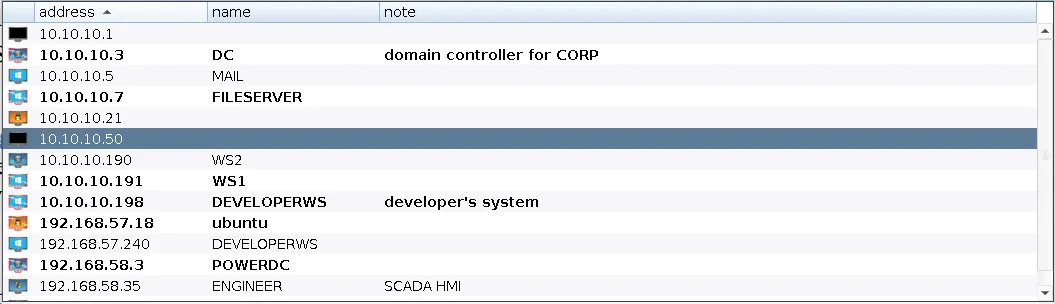

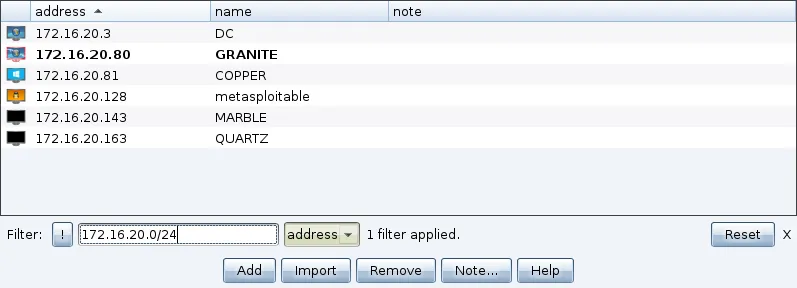

目标表显示了 Cobalt Strike 数据模型中的目标。目标表显示每个目标的 IP 地址、其 NetBIOS名称以及你或团队成员分配给目标的注释。目标左侧的图标指示其操作系统。带有闪电的红色图标表示目标有与其关联的 Cobalt Strike Beacon 会话。

单击任意表标题可对主机进行排序。高亮一行并右键单击它以显示可对该主机操作的选项。按 Ctrl+Alt 并单击以选择和取消选择某个主机。

目标表对于横向移动和了解目标网络很有用。

# 2.4、标签页

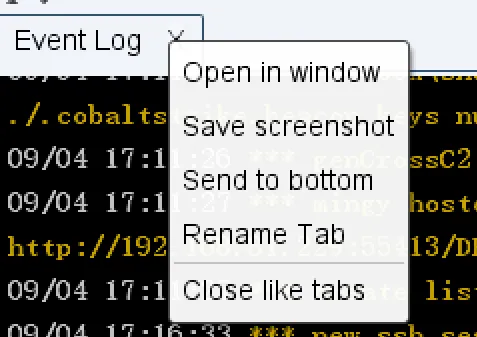

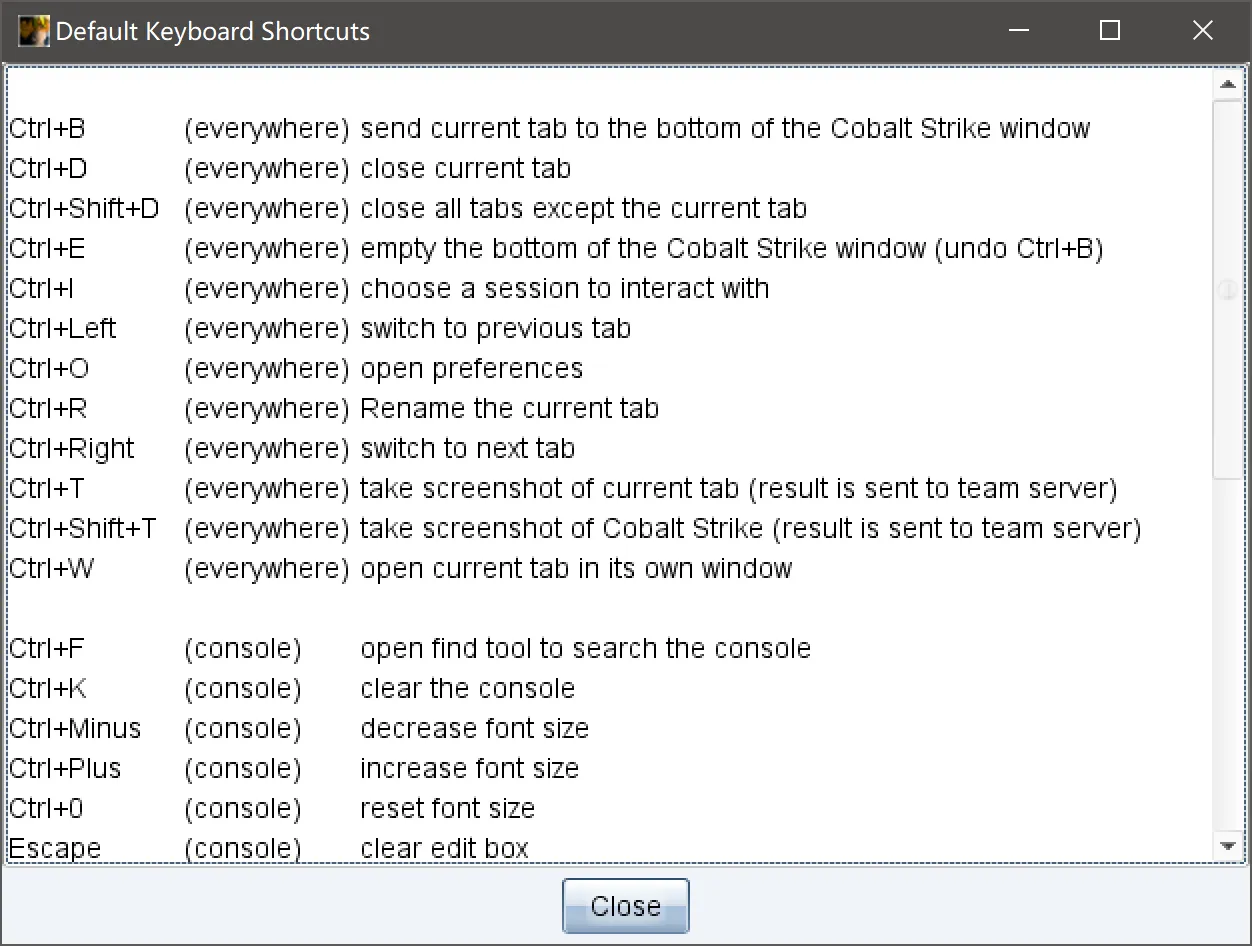

Cobalt Strike 在选项卡中打开每个对话框、控制台和表格。单击 X 按钮关闭选项卡。使用 Ctrl+D 关闭活动选项卡。Ctrl+Shift+D将关闭除活动选项卡之外的所有选项卡。

你可以右键单击X按钮在窗口中打开选项卡、截取选项卡的屏幕截图或关闭所有同名选项卡。

也可以使用键盘快捷键。使用 Ctrl+W 在其自己的窗口中打开活动选项卡。使用 Ctrl+T 快速保存活动选项卡的屏幕截图。

Ctrl+B 会将当前选项卡放到 Cobalt Strike 窗口的底部。这对于需要经常观看的选项卡非常有用。 Ctrl+E 将撤消此操作并移除 Cobalt Strike 窗口底部的选项卡。

按住 Shift 键并点击 X 可以关闭所有同名的标签页。同时按住 Ctrl 和Shift键并点击 X 可以在单独的窗口内打开标签页。

使用 Ctrl+Left 和 Ctrl+Right 快速切换选项卡。你也可以拖放选项卡来更改其顺序。

# 2.5、控制台

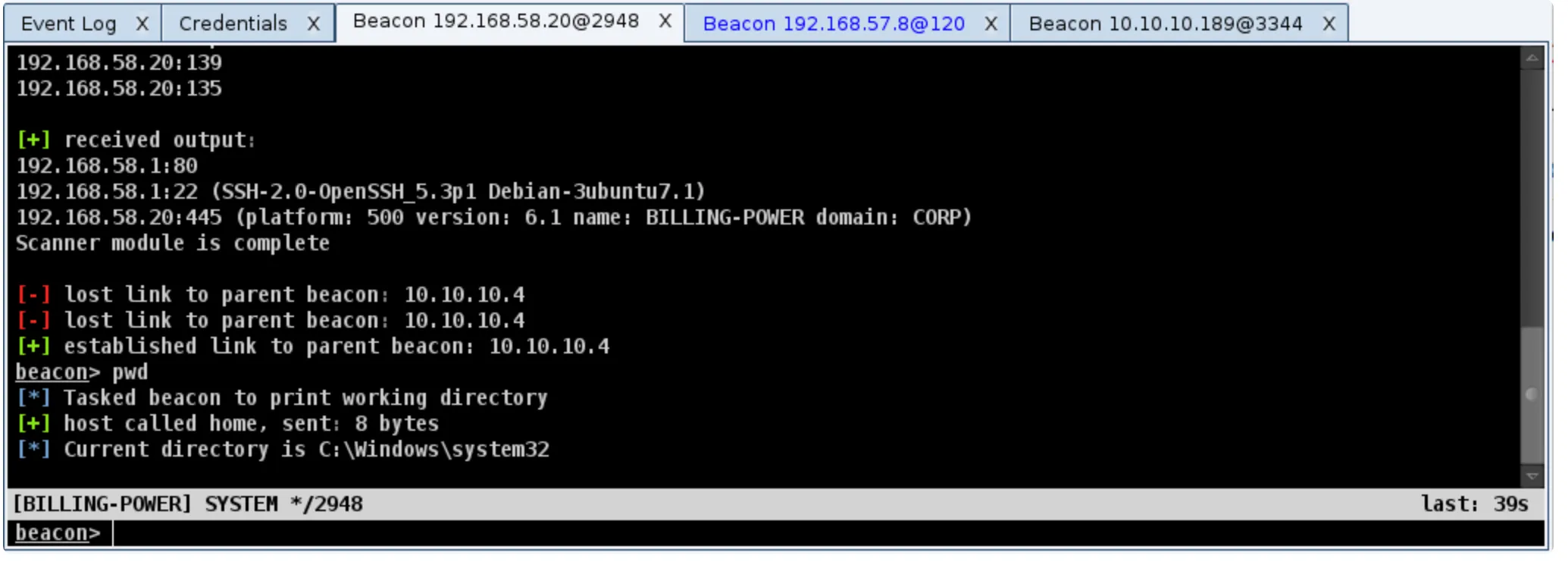

Cobalt Strike 提供了一个控制台来与 Beacon 会话、脚本进行交互,并与队友聊天。

控制台会记录你的命令历史记录。使用键盘向上箭头可以浏览以前键入的命令。向下箭头返回到输入的最后一个命令。history列出了以前输入过的命令。使用!命令编号再次执行该命令。

会话之间不会维护先前键入的命令的列表。关闭控制台窗口然后重新打开它,执行新输入的命令。

使用 Tab 键可以补全命令和参数。

使用 Ctrl++ 使控制台字体变大,使用 Ctrl+- 使控制台字体变小,使用 Ctrl+0 重置它。此更改仅适用于当前控制台。通过Cobalt Strike -> Preferences可以永久更改字体。

按 Ctrl+F 显示一个面板,在控制台中搜索文本。使用 Ctrl+A 选择控制台缓冲区中的所有文本。

默认键盘快捷键的完整列表可从菜单(Help -> Default Keyboard Shortcuts)找到。

# 表

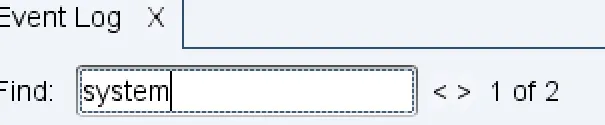

Cobalt Strike 使用表格来显示会话、凭据、目标和其他信息。

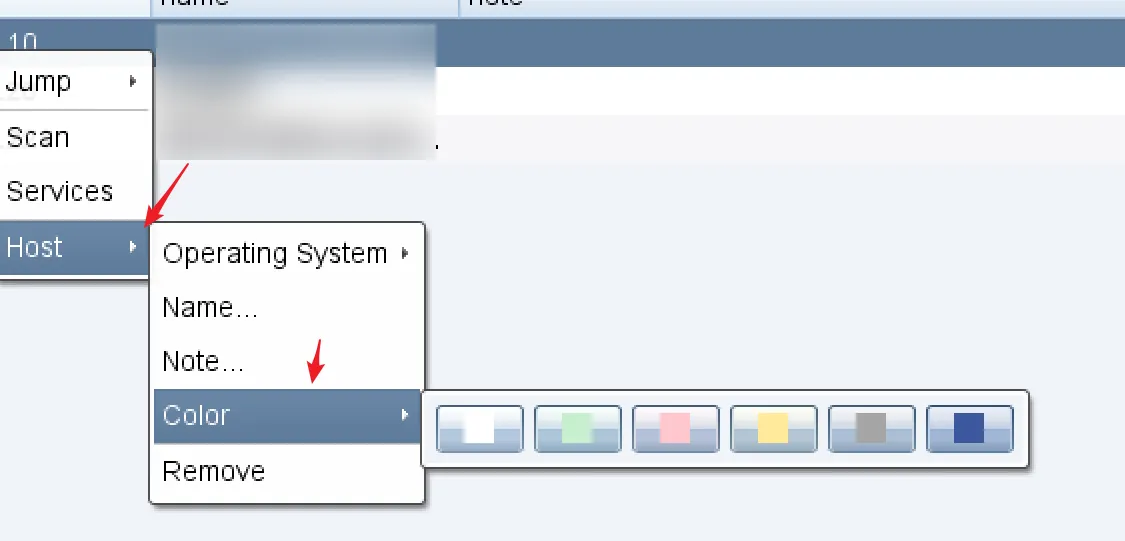

在 Cobalt Strike 中的大多数表都有一个选项来指定用某种颜色对某些行进行高亮显示。这些高亮会显示在所有的Cobalt Strike 客户端中。单击右键查看颜色菜单。

在表格内按 Ctrl+F 可显示表格搜索面板。此功能允许过滤当前表。

可以在文本字段中输入过滤条件。条件的格式取决于选择应用过滤器的列。使用 CIDR 表示法(例如 192.168.1.0/24)和主机范围(192.168.1-192.169.200)来过滤包含地址的列。对包含数字的列使用数字或数字范围。使用通配符(*、?)来过滤包含字符串的列。

! 按钮会否定当前标准。按 enter 键会将设定的标准应用于当前表。你可以根据需要将尽可能多的条件堆叠在一起。 Reset 按钮将移除应用于当前表的过滤条件。

# 2.6、键盘快捷键

在用户界面中工作时,有许多默认键盘快捷键可供使用。有些可以在任何地方使用,而另一些则特定于UI的不同区域。从菜单中选择**Help -> Default Keyboard Shortcuts**查看这些快捷键和说明

Aggressor 函数 openDefaultShortcutsDialog 也可用于打开同一列表。

# 说明

本文由笔者在Cobalt Strike官方用户指南原文(https://hstechdocs.helpsystems.com/manuals/cobaltstrike/current/userguide/content/topics/welcome_main.htm)基础上编译,如需转载请注明来源。