一、 事件背景:1.7 万个机器人背后的协议战

2025 年 12 月 22 日,快手直播间遭遇了一场规模空前的黑灰产自动化攻击。攻击者操控了约 1.7 万个机器人账号,通过 AI 生成内容并直接向服务器注入非法信息。

这并非传统意义上的 UI 层面模拟点击,而是一场深度的通讯协议攻防战。攻击者通过逆向分析,直接调用快手 App 的底层通讯协议接口。这种高频率、自动化的攻击手段,导致传统的风控和内容审核机制在短时间内面临巨大的绕过压力。

二、 行业现状:协议漏洞成为防御的阿克琉斯之踵

现代社会构建在日益复杂的软硬件系统之上,安全漏洞的数量和类型也在不断增加。系统的任何一个微小错误都可能导致整个平台的崩溃,造成无法弥补的损失。

在当今数字化时代,各行各业都日益依赖网络连接,这也使得网络攻击者有更多机会寻找漏洞,并采取更为复杂和有针对性的攻击方式 。针对性攻击(APT)和零日漏洞利用已成为常见现象,仅靠开发阶段的质量把控,已无法完全抵御此类自动化突袭。

三、 主动防御:模糊测试在网络安全中的作用

面对快手事件中黑产所采用的自动化手段,企业需要更加灵活、高效的安全测试策略。模糊测试(Fuzzing)作为一项主要的漏洞挖掘手段,已被国内外专业机构和 ISO 21434 等国际标准明确推荐。

发现潜在漏洞:通过注入随机、异常或非预期的输入,模拟攻击者行为,揭示传统方法难以捕捉的隐患。

提高鲁棒性:通过模拟各种边界情况,修复软件在面对网络攻击时的容错问题。

降低零日漏洞风险:在系统发布前及早发现并修复漏洞,防止攻击者掌握先发优势。

应对新型威胁:模糊测试的灵活性使其能够适应不断演变的攻击手法,确保系统具备高度安全性。

四、 核心利器:Wisdom 通讯协议安全验证平台

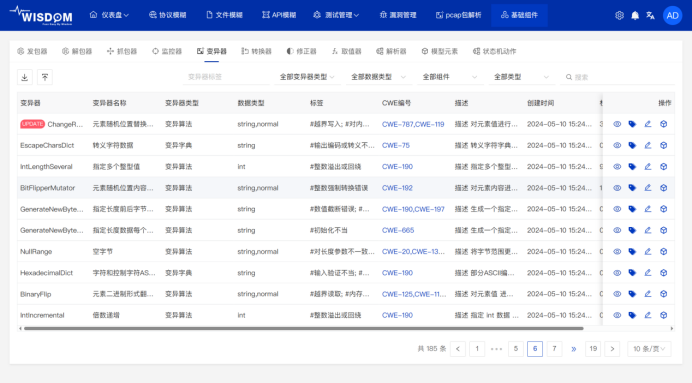

中科数测推出了 Wisdom 通讯协议安全及兼容性设计验证平台。Wisdom 是国内首创的模糊自定义测试工具,其核心优势包括:

- 丰富的算法库:内置 300 多种变异算法,可灵活配置变异策略,同时发现已知漏洞(CVE)和未知漏洞(CWE)。

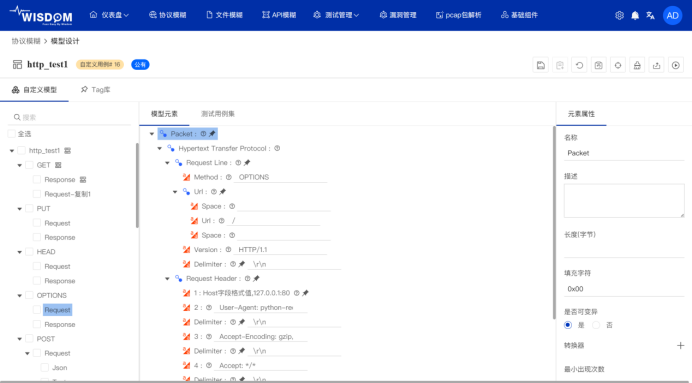

2. 广泛的协议支持:内置 200 多种协议的数据模型,涵盖 IP 协议、网络应用、无线通信(WiFi/蓝牙)、工控协议(Modbus/DNP3)及车载总线(CAN/UDS/DoIP)等。

2. 广泛的协议支持:内置 200 多种协议的数据模型,涵盖 IP 协议、网络应用、无线通信(WiFi/蓝牙)、工控协议(Modbus/DNP3)及车载总线(CAN/UDS/DoIP)等。

- 灵活的可视化定义:用户可通过图形界面对数据模型和状态机进行修改,初级使用者可快速上手,高级使用者可深度定制私有协议。

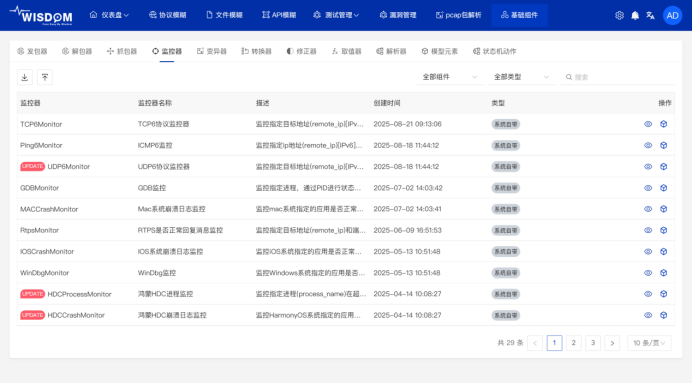

五、 精准定位与复现:29 种监控器直击漏洞现场

为了解决大型应用测试中的缺陷定位难题,Wisdom 平台构建了完整的数据模型技术体系 。

精准问题定位:包含内存监控、进程监控、Crash 监控等 29 种监控器,可快速定位到触发漏洞的状态。

优秀的问题复现回放:平台自动保存出现漏洞的测试用例数据,支持通过回放方式快速复现漏洞。

强大的组件支撑:集成上百种发包器、变异器、修正器,支持超大型应用从开发到维护全流程的可视化测试跟踪。

六、 实战案例:从硬件接口到车载协议的全方位守护

Wisdom 平台的实战能力已在多个高安全领域得到验证:

硬件接口测试:针对常用调试接口 Uart 进行测试,可绕过保护访问并取得系统的 ROOT 权限。

车载蓝牙安全:通过构造测试数据包,可在不配对的情况下造成车载 IVI 中控崩溃重启。

移动设备安全:通过发送畸形蓝牙数据包,可导致 Android 系统的蓝牙进程崩溃,甚至可能被利用实现远程代码执行。

快手这次安全事件再次提醒我们,安全防御不能只靠事后补救。中科数测致力于通过自主可控的 Wisdom 平台,将先进的漏洞挖掘技术融入全生命周期,助您在数字浪潮中保持强大的防御力。