分析恶意软件,动态行为分析是必不可少的一步,所有样本都必须在虚拟环境中执行,不可在主机上执行。因此,我们要需要搭建供动态分析的环境以及防止在主机运行的环境。

动态分析环境搭建

工具

虚拟机

虚拟机软件有很多,我这里选择的是vmware

镜像

可以选择Win7和Win10两种系统进行搭建,推荐去msdn下载干净完整的镜像,避免部分镜像带毒问题。

环境搭建

安装完虚拟机后,然后再安装常用软件、运行依赖库、分析工具等环境。针对分析过程中,需要有以下注意:

- 在分析之前都要为虚拟机添加快照,方便多次反复使用。

- 一般情况下,由于很多恶意软件需要联网才能复现出对应行为,网络连接可以设置为NAT模式保证部分网络隔离。但如果分析感染型、蠕虫、勒索病毒等带蠕虫特性的恶意软件时,为了局域网的安全,一定要注意断网分析。

- 当分析时出现期望或意外的现场时,要先添加快照,因为每一种情况都可能时你最后一次遇到。

主机安全环境配置

进行恶意代码分析,主机不可避免会存放一些恶意软件,为了防止误点击恶意软件对主机造成破坏,我们需要防止恶意软件在本地运行。

设置组策略

在主机存放恶意软件的路径必须通过组策略设置为不可运行,并且恶意软件样本尽量不要带任何后缀,可以复制到虚拟机后再添加后缀。

组策略设置步骤:

1.运行"gpedit.msc",打开组策略对话框

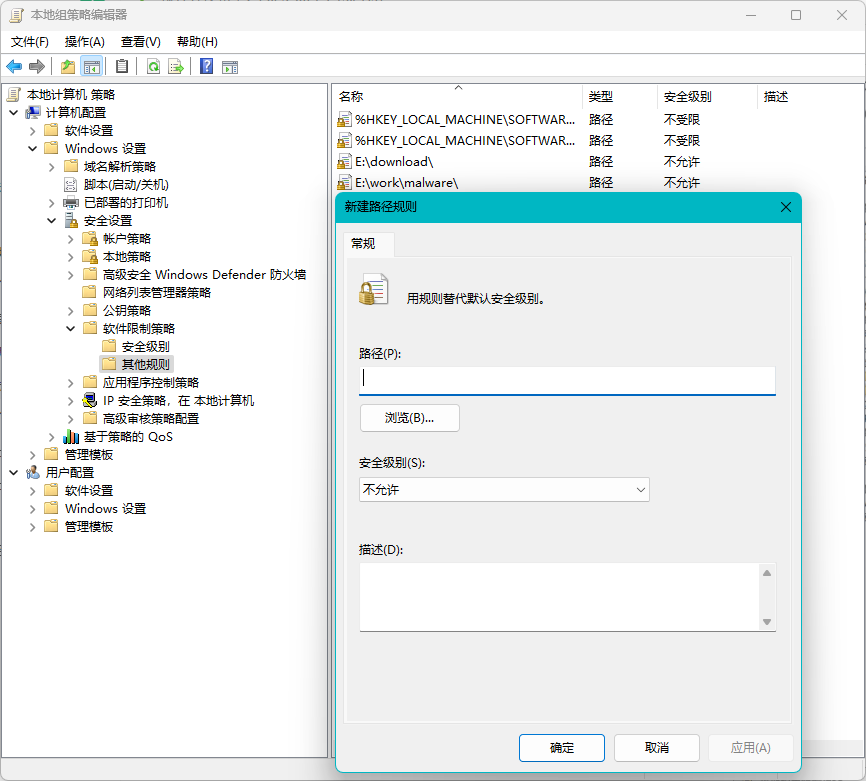

2.在组策略中依次打开"计算机配置"→Windows设置→安全设置→软件限制策略(Software Restriction Policies)→其他规则(Additional Rules),新建路径规则,填入路径。

3.设置好路径规则后,我们还需要全面考虑各种文件类型,并确保禁止执行目录中包含所有可能执行恶意代码的文件类型,以防止恶意软件的执行。

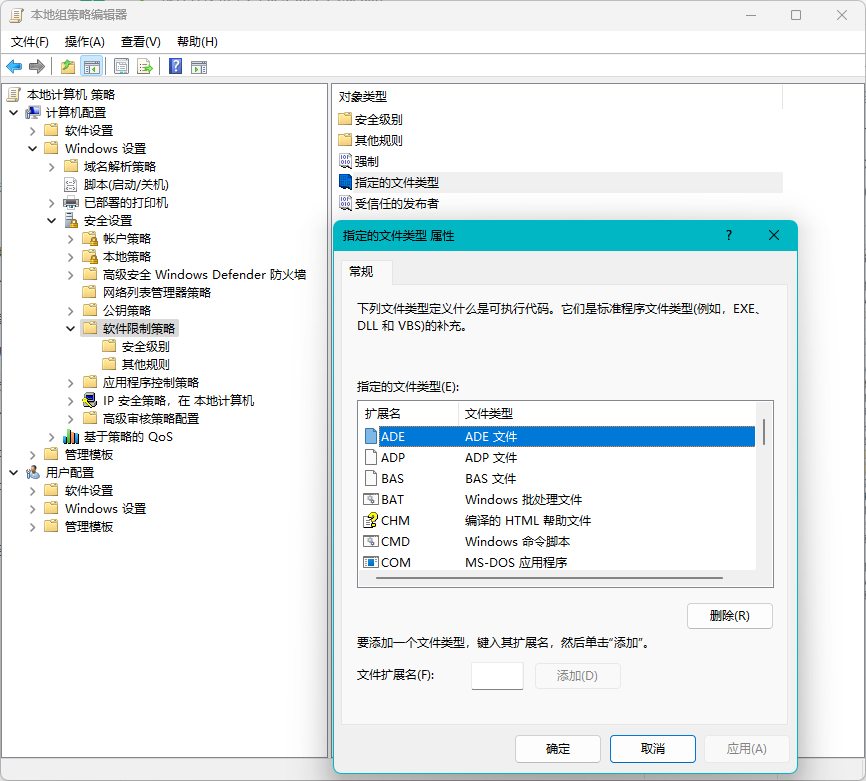

在"指定的文件类型"可以查看能禁止运行的文件类型,由于默认的指定文件类型不够全面。仍然存在恶意代码执行的风险。因此,为了更全面地防止恶意软件的运行,需要细致地设置指定的文件类型。

可添加的文件扩展名有:jar、doc、docx、xls、xlsx、pdf等

注意:如果其他脚本文件和对应的解释器做了文件关联,可以双击执行,那么也应该将该类型添加。

设置完毕后重启电脑,并将正常的程序放入指定目录进行双击执行测试。如果设置成功,将看到如下窗口弹出。

经过虚拟机环境的搭建和主机环境的配置,现在可以安全地进行恶意软件分析了。