这一篇讲一下TCP的三次握手

TCP(三次握手)连接建立的过程涉及到客户端和服务器之间的交互,具体如下:

-

客户端 -> 服务器 (SYN)

客户端发送一个带有 SYN 标志的TCP数据包,表示请求建立连接。

-

服务器 -> 客户端 (SYN+ACK)

服务器收到客户端的 SYN 请求后,返回一个 SYN+ACK 包,表示确认收到客户端的连接请求,并同意建立连接。

-

SYN 表示服务器同意建立连接。

-

ACK 表示服务器已经确认客户端的连接请求。

-

-

客户端 -> 服务器 (ACK)

客户端收到服务器的 SYN+ACK 包后,发送一个带有 ACK 标志的确认包,表示建立连接成功。此时,连接建立完成,客户端和服务器之间可以开始数据传输。

1、通过分析数据包L1-3,找出黑客的IP地址,并将黑客的IP地址作为FLAG(形式:[IP地址)提交;

先看后面入侵成功执行了命令直接找后面的流量包追踪流找到执行命令的流量包攻击者IP出现

FLAG:[192.168.8.126]

2、分析出黑客扫描得到的靶机开放的端口,将靶机开放的端口作为FLAG(形式:端口名1.端口名2.端口名3.端口名)从低到高提交;

老规矩还是看tcp的syn流量包由于这个流量包有大量的tcp流量包如果这样找就不太现实,我们就抓服务器回复的包

|-------------------------------------------|

| tcp.flags.syn == 1 and tcp.flags.ack == 1 |

FLAG:[21,22,23,80,135,139,49152-49657]

3、分析出黑客成功入侵后获得的操作系统的版本号,将操作系统的版本号作为FLAG(形式:[操作系统版本号])提交;

通过查看数据包里面有ssh的流量包推测黑客是通过ssh连接系统执行命令

现在过滤ssh的流量包看见很多验证的流量包直接看最后一个追踪流看里面的对话一堆东西加密的没什么有用的看下一个对话

出货,操作系统版本号 6.6.7600

FLAG:[6.6.7600]

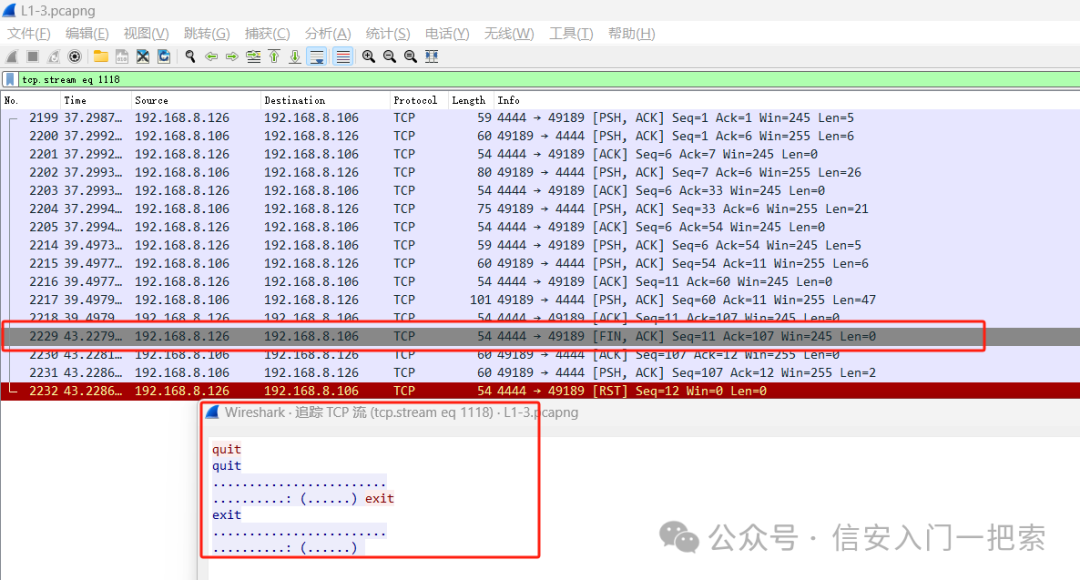

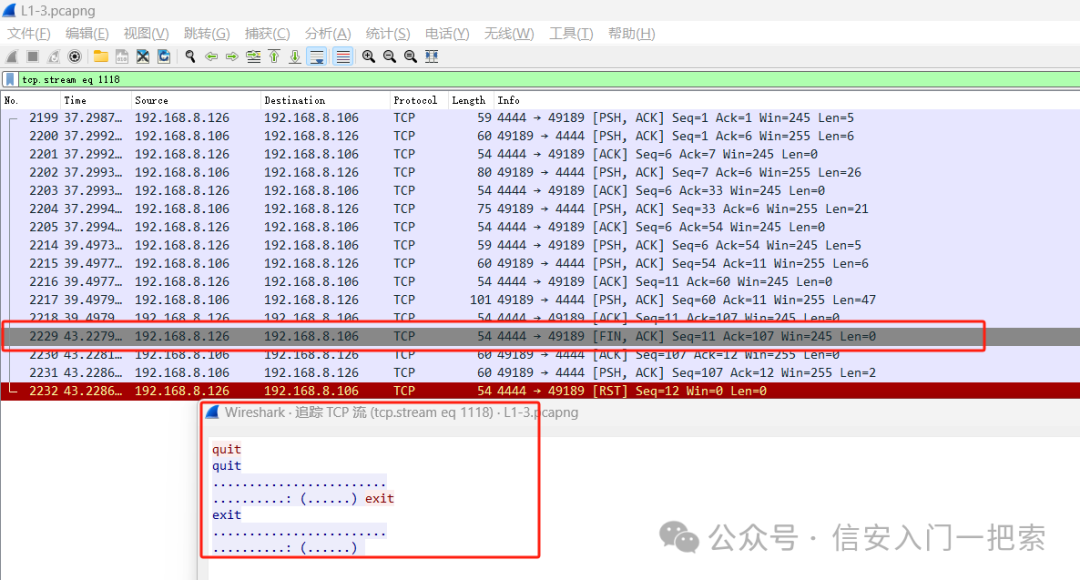

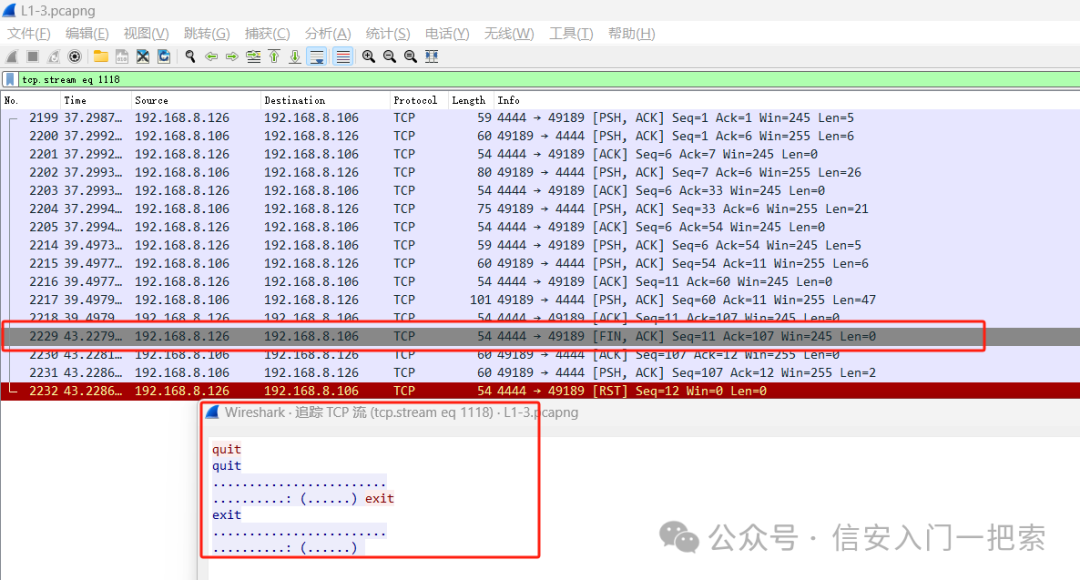

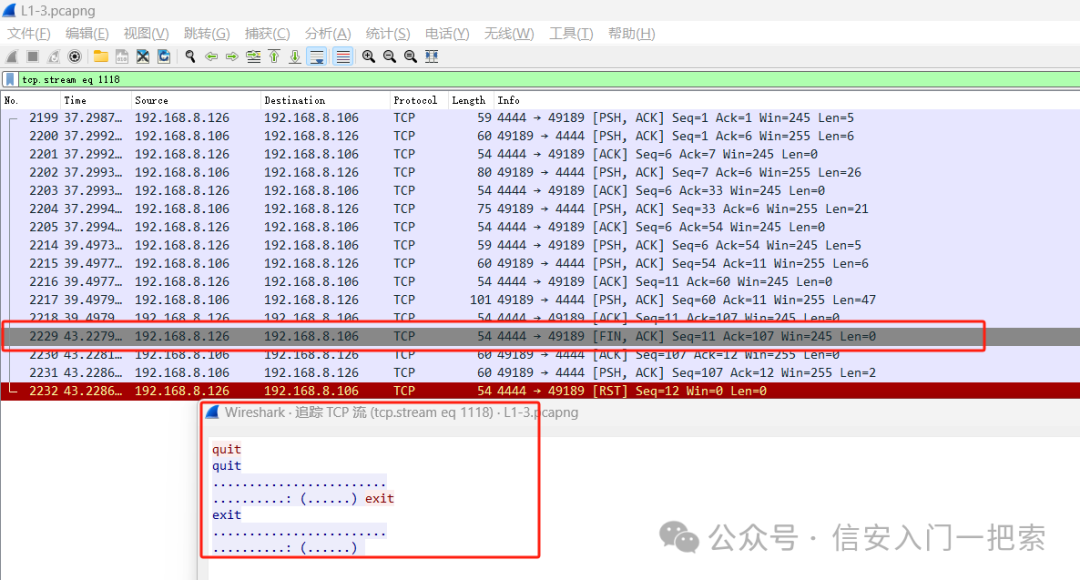

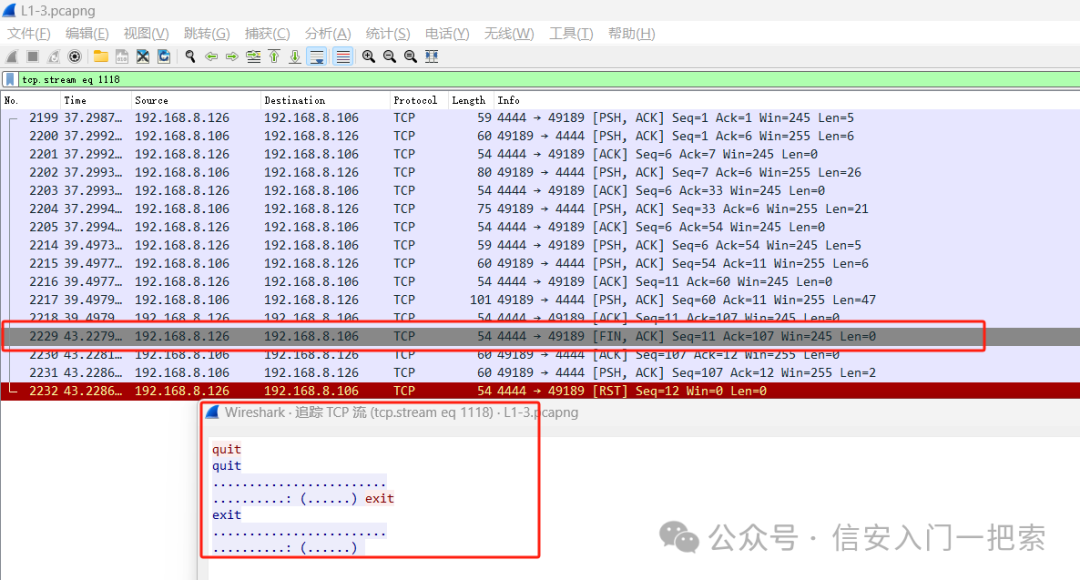

4、分析出黑客成功入侵后执行的第一条命令,并将执行的第一条命令作为FLAG(形式:[第一条命令])提交;

上面出货已经全部爆出来了

FLAG:[ipconfig]

5、分析出黑客成功入侵后执行的第二条命令,并将执行的第二条命令作为FLAG(形式:[第二条命令])提交;

FLAG:[whoami]

6、分析出黑客成功入侵后执行的第二条命令的返回结果,并将执行的第二条命令返回结果作为FLAG(形式:[第二条命令返回结果])提交;

FLAG:[nt authority\system]

7、分析出黑客成功入侵后执行的第三条命令的返回结果,并将执行的第三条命令返回结果作为FLAG(形式:[第三条命令返回结果])提交。

FLAG:[2020/12/12]

这一套题还是很简单的黑客通过扫描IP找到开放端口ssh服务,通过ssh进入系统执行命令