文章目录

- 实在不会手动,打开一个杀毒软件,全盘扫描

- 一、入侵排查思路与流程

-

-

-

- [1. 常见应急响应事件分类](#1. 常见应急响应事件分类)

- [2. 入侵排查流程图](#2. 入侵排查流程图)

-

-

- 二、Windows账户安全排查(D盾,微步沙箱)

-

-

-

- [1. 正常账户 vs 黑客账户区别](#1. 正常账户 vs 黑客账户区别)

- [2. 自动账户排查](#2. 自动账户排查)

- [3. 隐藏账户与影子账户排查方法](#3. 隐藏账户与影子账户排查方法)

- [4. 异常端口与进程排查](#4. 异常端口与进程排查)

- [5. 启动项深度排查](#5. 启动项深度排查)

- [6. 计划任务排查](#6. 计划任务排查)

- [7. 异常服务排查](#7. 异常服务排查)

-

-

实在不会手动,打开一个杀毒软件,全盘扫描

一、入侵排查思路与流程

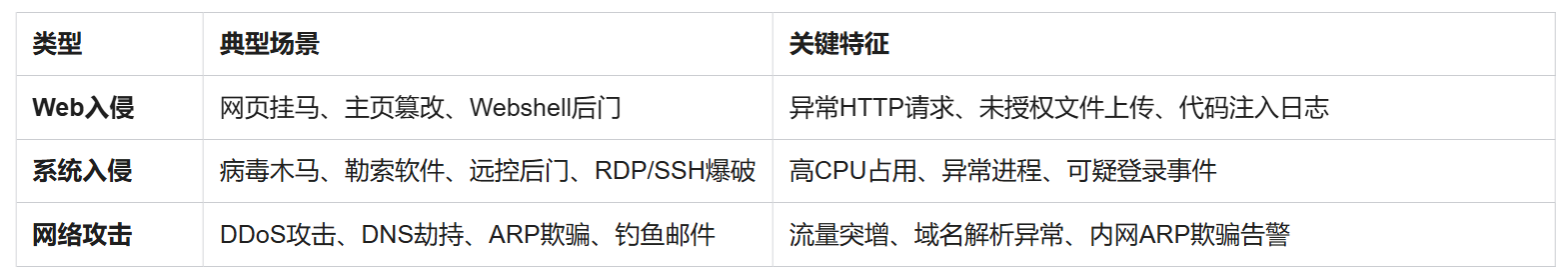

1. 常见应急响应事件分类

2. 入侵排查流程图

启动应急响应 信息收集 系统账号与日志 端口与进程 启动项与服务 发现异常账户/登录 定位恶意进程/连接 识别恶意自启动 关联分析攻击链 清除恶意组件 系统加固与恢复 输出报告

流程说明:

信息收集:快速抓取账号、进程、日志等关键数据;

异常检测:聚焦隐藏账户、高危端口、无签名进程;

攻击链还原:关联日志(如事件ID 4625爆破记录)与文件痕迹;

清除与加固:删除后门+修补漏洞+强化策略。

二、Windows账户安全排查(D盾,微步沙箱)

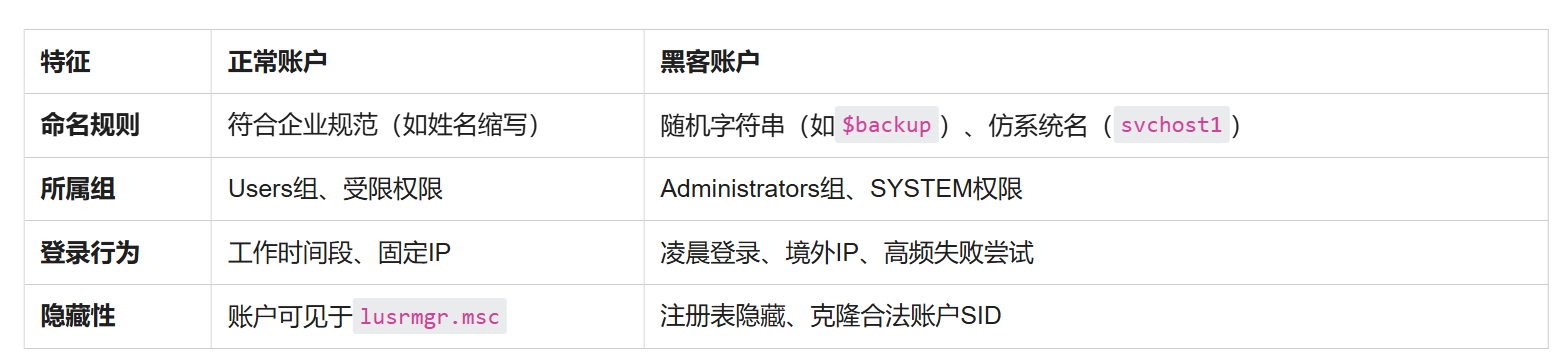

1. 正常账户 vs 黑客账户区别

2. 自动账户排查

-

启动位置:

- 注册表:HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- 计划任务:schtasks /query /fo LIST(检查异常脚本路径)

- 服务:sc query state=all(筛选未知服务)

-

检测工具:

- D盾:检测伪装成系统服务的恶意进程

3. 隐藏账户与影子账户排查方法

步骤1:注册表深度检测

powershell

打开SAM注册表路径(需赋予权限)

regedit → HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users

检查Names项:对比本地用户列表,删除未知账户键值步骤2:克隆账户识别

cmd

:: 使用D盾工具 → "账户克隆"检测功能

:: 或手动比对注册表F值:

reg query "HKLM\SAM\SAM\Domains\Account\Users\000001F4" /v F # 管理员正常F值

reg query "HKLM\SAM\SAM\Domains\Account\Users\<可疑SID>" /v F # 不一致则为克隆步骤3:日志关联分析

powershell

筛选异常登录事件(重点关注事件ID 4624/4625)

Get-WinEvent -FilterHashtable @{LogName='Security';ID=4624} |

Where-Object { $_.Properties[8].Value -eq 10 } | # LogonType=10(RDP)

Select-Object TimeCreated, @{n='User';e={$_.Properties[5].Value}}, @{n='IP';e={$_.Properties[18].Value}}步骤4:强制清除手段

cmd

net user <隐藏账户名> /delete # 尝试删除

wmic useraccount where "name='<隐藏账户名>'" delete # WMIC强制删除4. 异常端口与进程排查

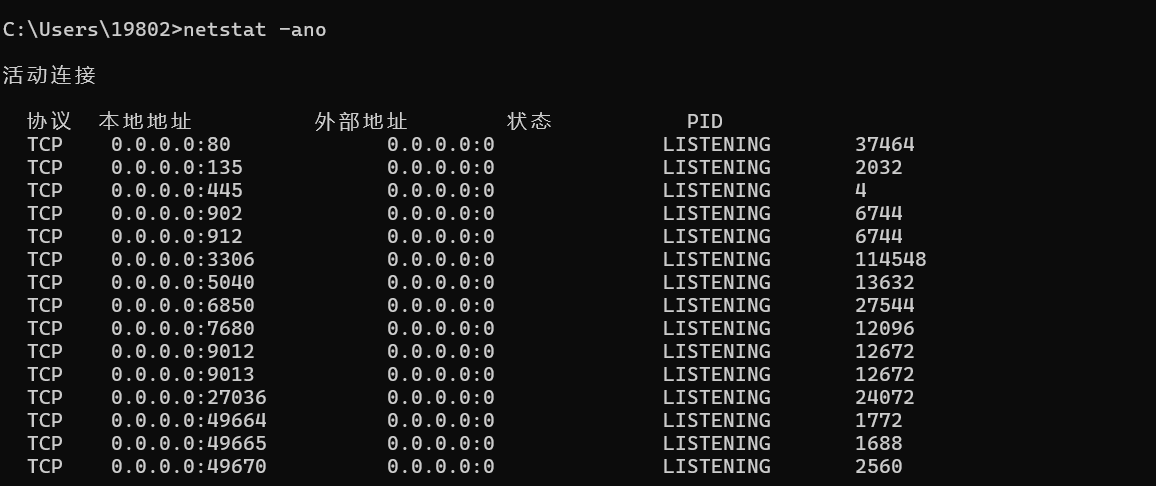

a. 端口与连接排查

- netstat 高级用法:

cmd

netstat -ano | findstr ESTABLISHED # 筛选活跃连接

netstat -anob # 显示关联进程及路径(需管理员权限)

关键分析点:

-

异常外部IP(尤其境外IP)、非常用端口(如55555)、无签名进程的端口占用

-

结合 tasklist | findstr "PID" 定位进程

-

图形化工具辅助:

D盾:查看端口-进程映射,识别无签名进程

b. 进程排查

进程伪装特征:

- 名称仿系统进程(如svch0st.exe、explore.exe)

- 路径位于非系统目录(如C:\Windows\Temp\)

5. 启动项深度排查

a. 注册表启动项

检查关键路径(需管理员权限):

reg

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce异常特征:

- 指向非常见路径(如.bat脚本、临时目录)

- 键值名称伪装(如"Windows Update")

发现可疑程序丢到沙箱测一测

b. 用户自启动文件夹

cmd

shell:startup # 当前用户启动项(默认路径:%AppData%\Microsoft\Windows\Start Menu\Programs\Startup)

shell:common startup # 所有用户启动项排查点:非业务程序快捷方式、异常脚本文件

c. 镜像劫持(IFEO)

检查注册表路径:

reg

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options劫持特征:合法程序(如taskmgr.exe)被重定向到恶意路径

6. 计划任务排查

检测方法

- 命令行工具:cmd

cmd

schtasks /query /fo LIST /v # 查看详细任务属性

Get-ScheduledTask | Where State -eq "Ready" | Format-Table TaskName, Actions- 图形界面:

control schedtasks → 检查可疑任务(如随机命名、高频触发)

恶意任务特征: - 触发条件:系统启动/空闲时执行、每分钟触发(/sc minute /mo 1)

- 操作路径:指向非常规目录(如C:\PowerShell.exe)

- 运行身份:SYSTEM或高权限账户

7. 异常服务排查

检测步骤

- 服务列表检查:cmd

cmd

sc query state= all # 查看所有服务状态

Get-WmiObject Win32_Service | Where {$_.StartMode -eq "Auto"} # 筛选自启动服务- 重点排查项:

- 无描述/公司名的服务

- 二进制路径指向临时目录(如C:\Windows\Temp\)

- 服务名称与显示名称不一致(如伪装成"Windows Update Service")

- 依赖服务分析:cmd

cmd

sc qc "服务名" # 查看服务依赖关系异常现象:依赖不存在服务或循环依赖更完整的排查脚本与工具包可参考:Windows入侵排查详细指南。