hackbar介绍

当我们在浏览器地址栏输入地址、参数和值进行访问的时候,使用的是GET协议进行请求。

例如PHP代码:

<?php

echo($_GET['name']);

?>在浏览器访问:http://localhost/demo.php?name=zhangshan,即可显示输入的值。

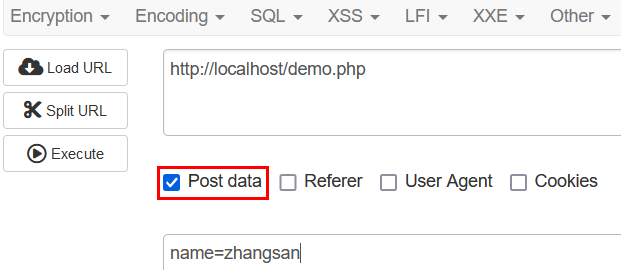

如果后端代码是用POST协议获取参数值,就需要用到专用的工具发送POST请求。

例如PHP代码:

<?php

echo($_POST['name']);

?>hackbar发送post请求:

常用的post发包工具包括hackbar、postman、burp suite,其中使用hackbar是最简单的。

此外,hackbar还提供了常见的加密(MD5、SHA-1、SHA-256等等)、编码功能(Base64、Hex等等),方便我们对各种Web漏洞进行测试。

1、下载crx扩展文件

本教程中,演示插件破解的步骤时使用的hackbar的版本是2.3.1,可从此处下载:

https://github.com/Mr-xn/hackbar2.1.3

2、解压扩展文件

谷歌浏览器的插件离线文件的扩展名为:.crx。

第一步,修改扩展名

我们需要把.crx的扩展名手动修改为.zip。

(以上附件HackBar-v2.3.1.zip已经把扩展名改成了.zip,这一步跳过)

第二步,解压文件

解压HackBar-v2.3.1.zip文件夹,得到解压以后的文件夹:

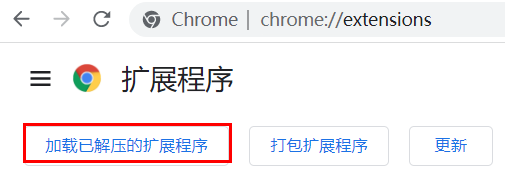

3、安装插件

在chrome浏览器输入chrome://extensions

右上角打开开发者模式按钮

加载已解压的扩展程序:

选中解压的文件夹:

即可安装成功。

F12打开开发者模式就可以使用hackbar。

4、破解hackbar插件

因为hackbar是收费的插件,这里需要破解。其他插件没有这一步。

-

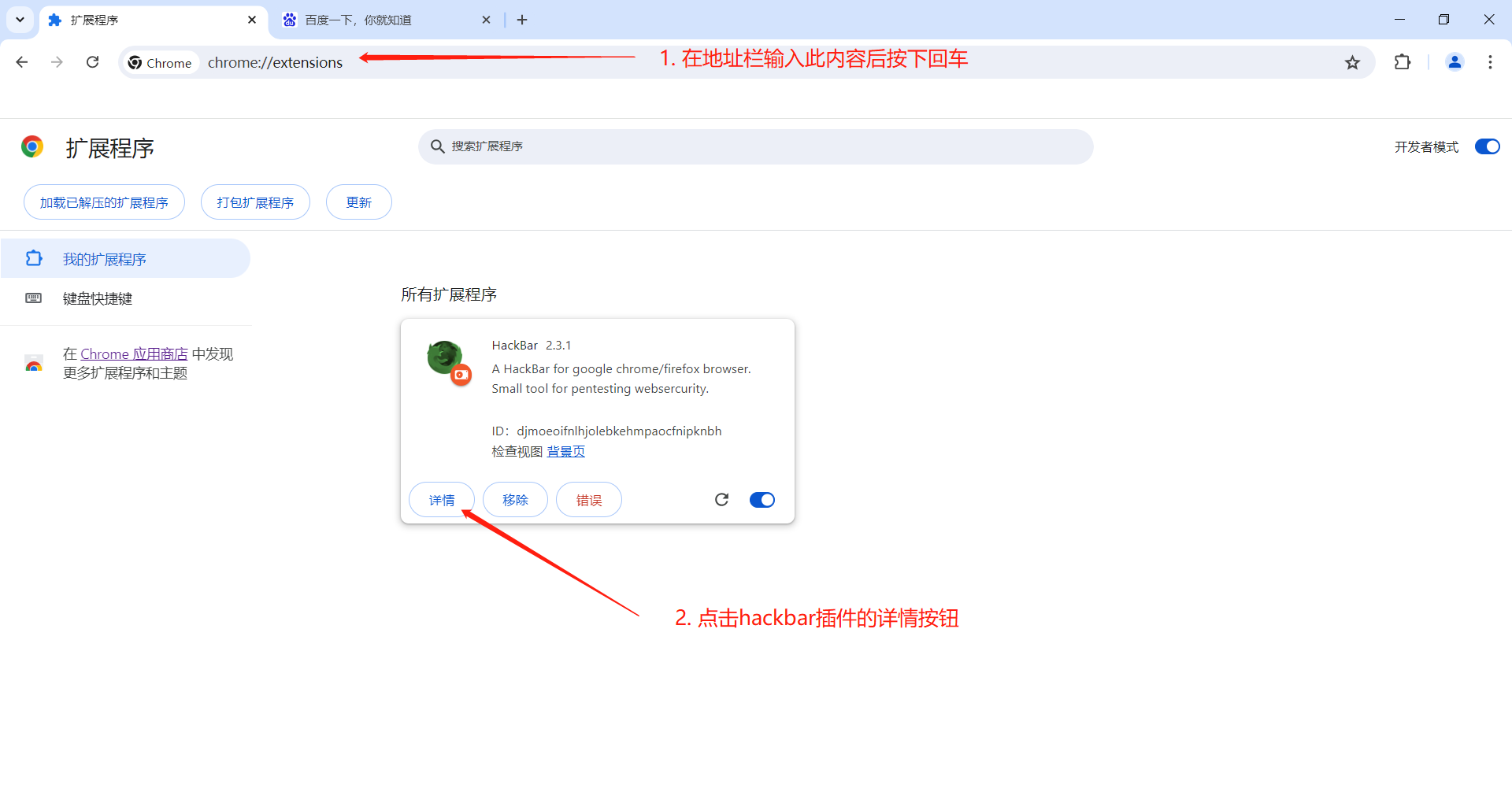

在chrome地址栏输入

chrome://extensions,然后按下回车,来到扩展程序页面后点击hackbar插件的详情按钮,如下图所示

-

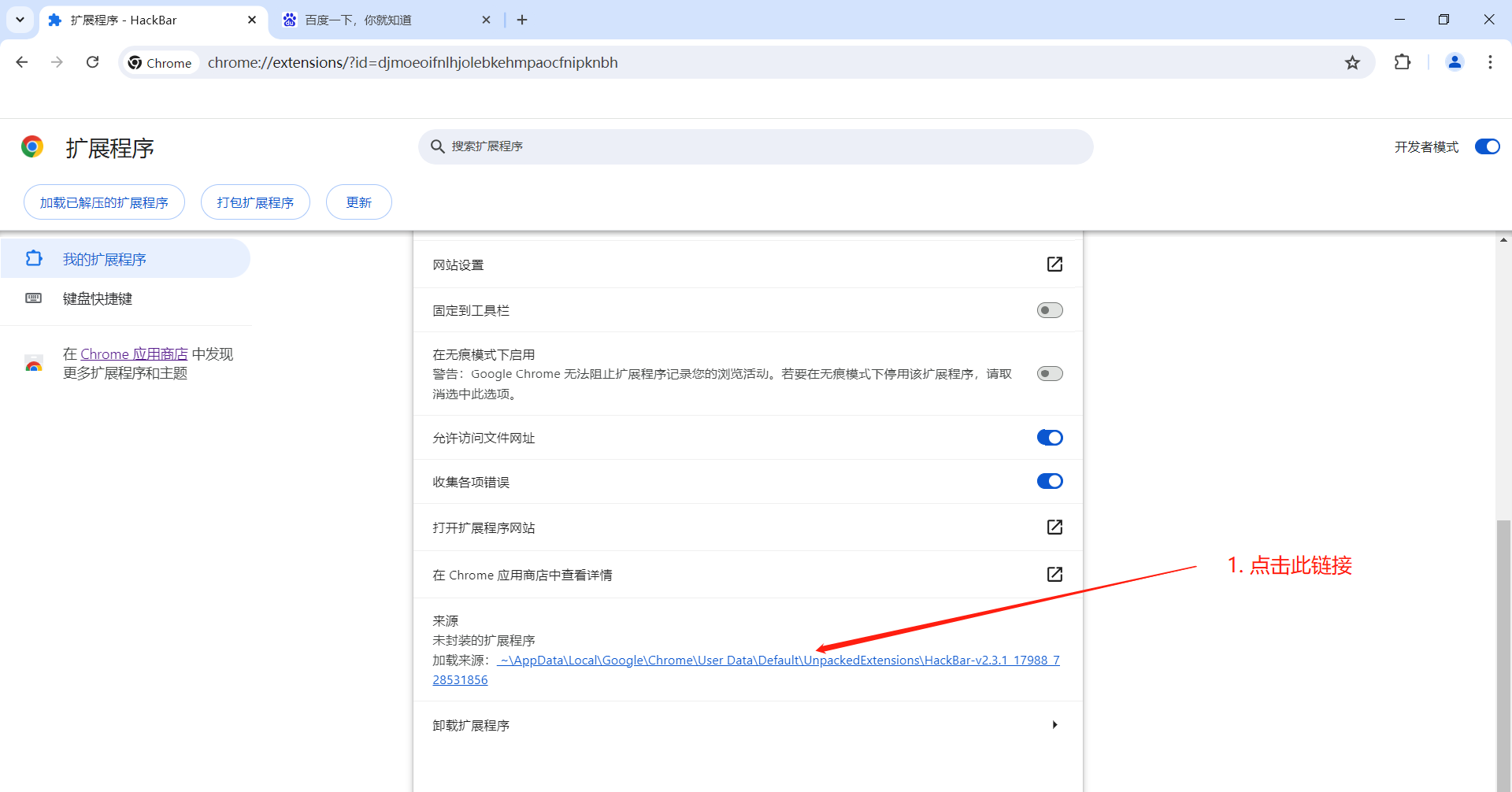

进入hackbar插件的详情页面后,滑动到页面底部,点击如下图所示的链接,之后会自动在文件管理器中打开hackbar的源码目录

-

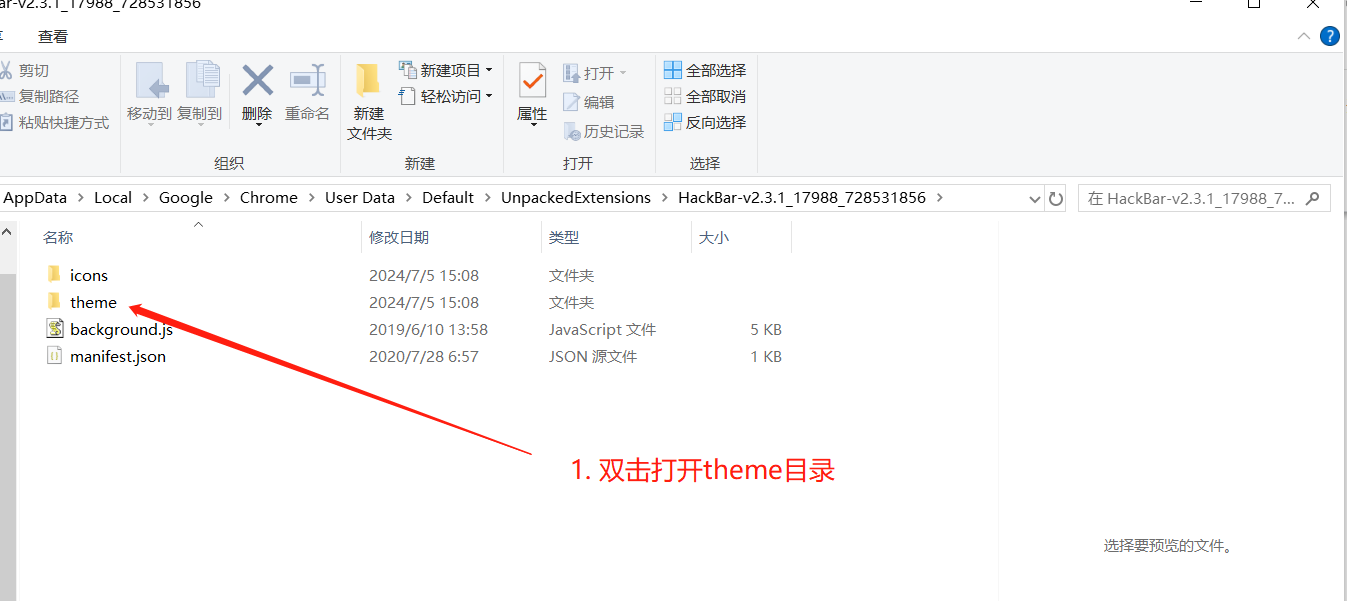

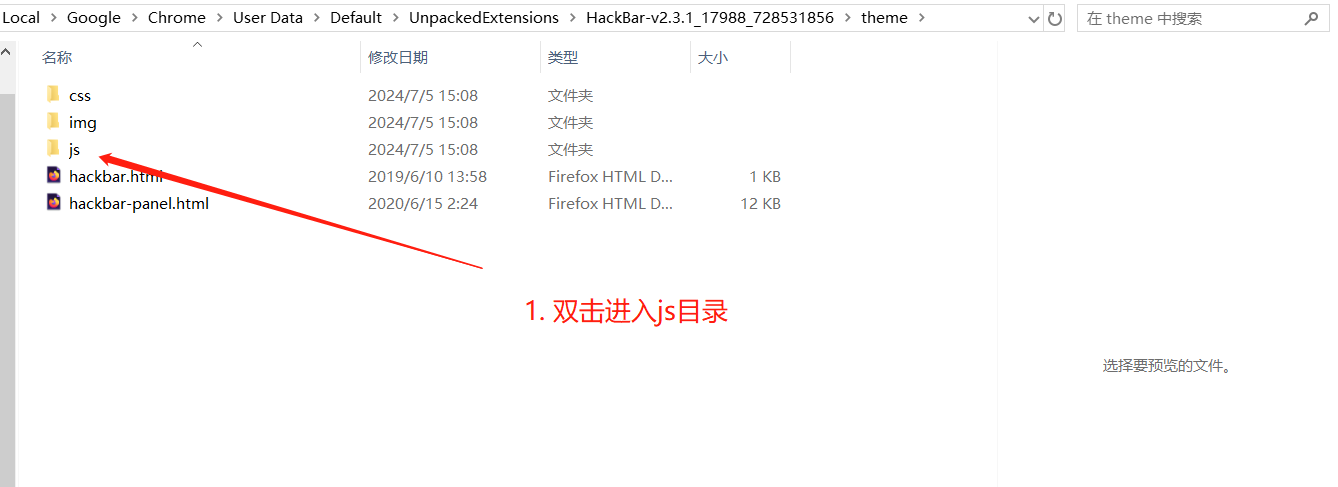

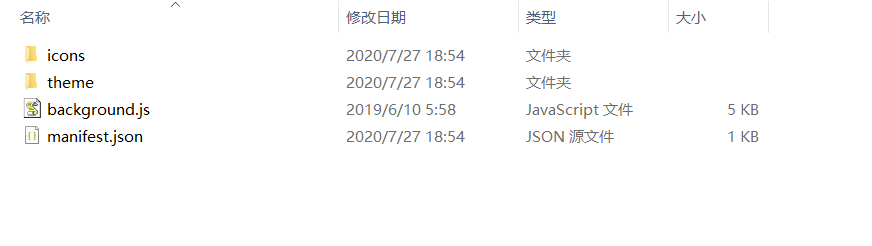

双击进入theme目录,如下图所示

-

双击进入js目录,如下图所示

-

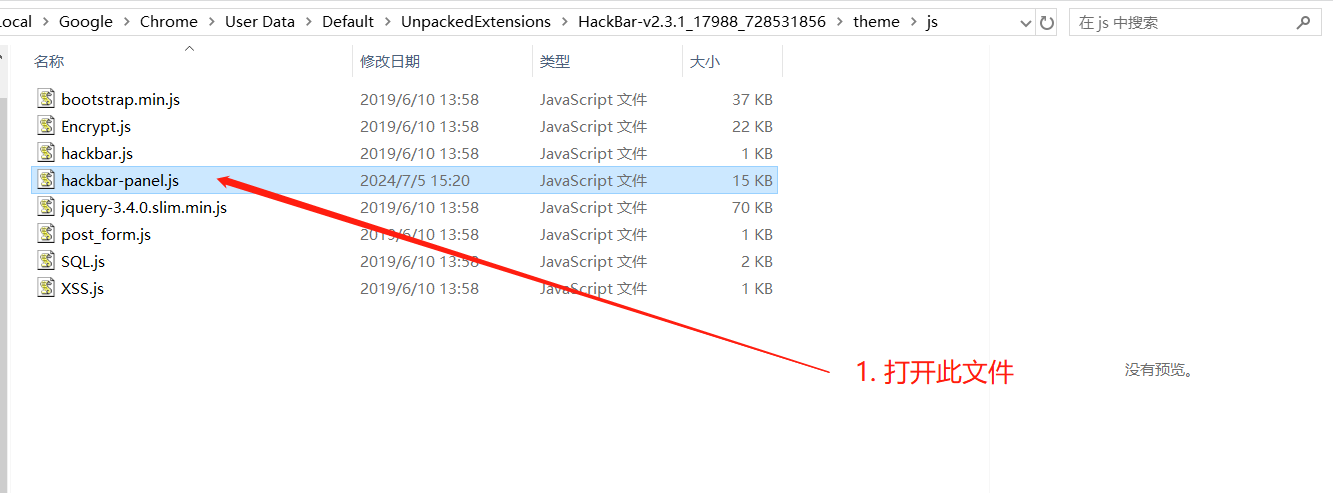

使用记事本、notepad++或sublime等任一文件编辑器打开hackbar-panel.js文件,如下图所示

-

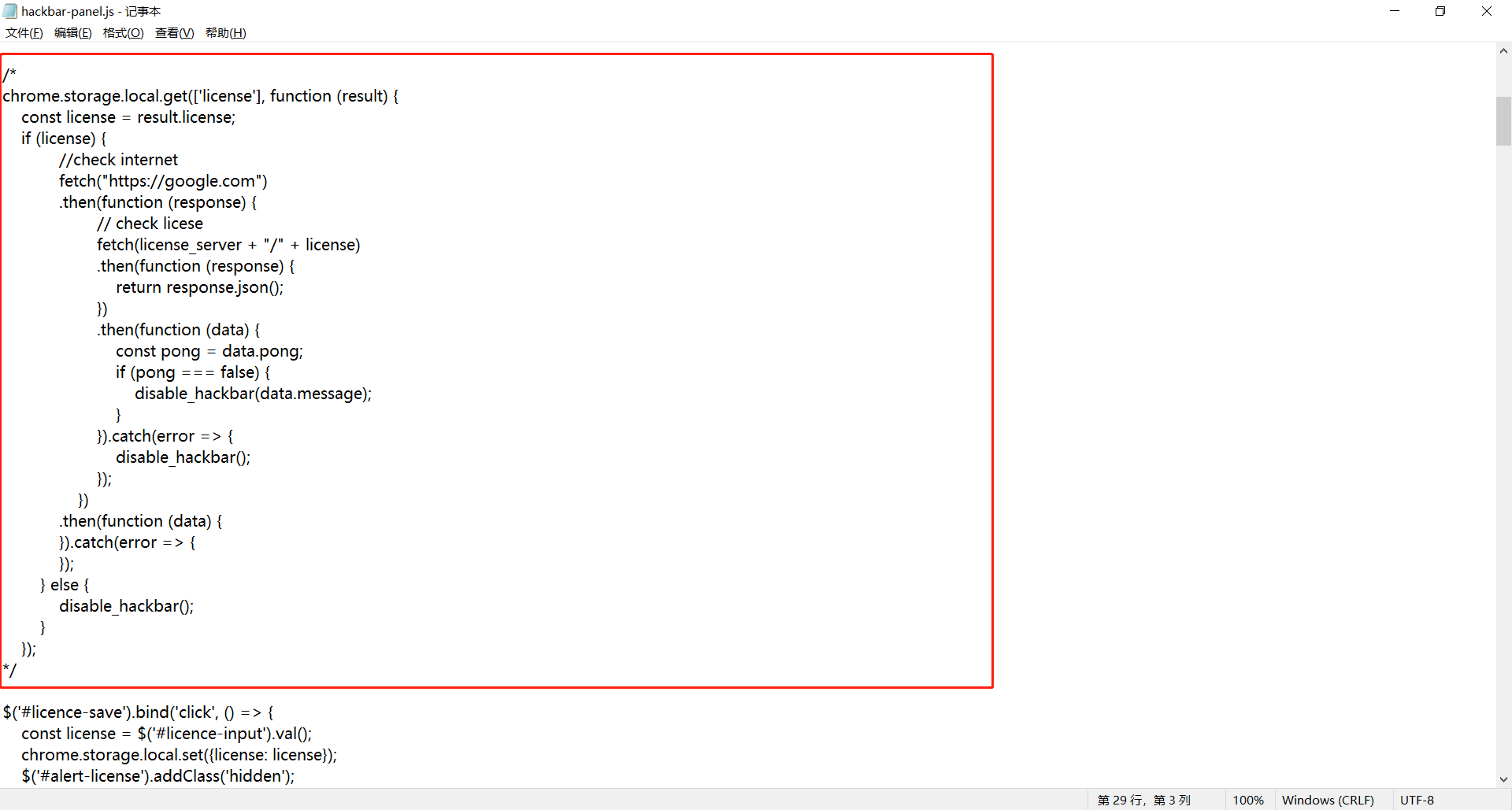

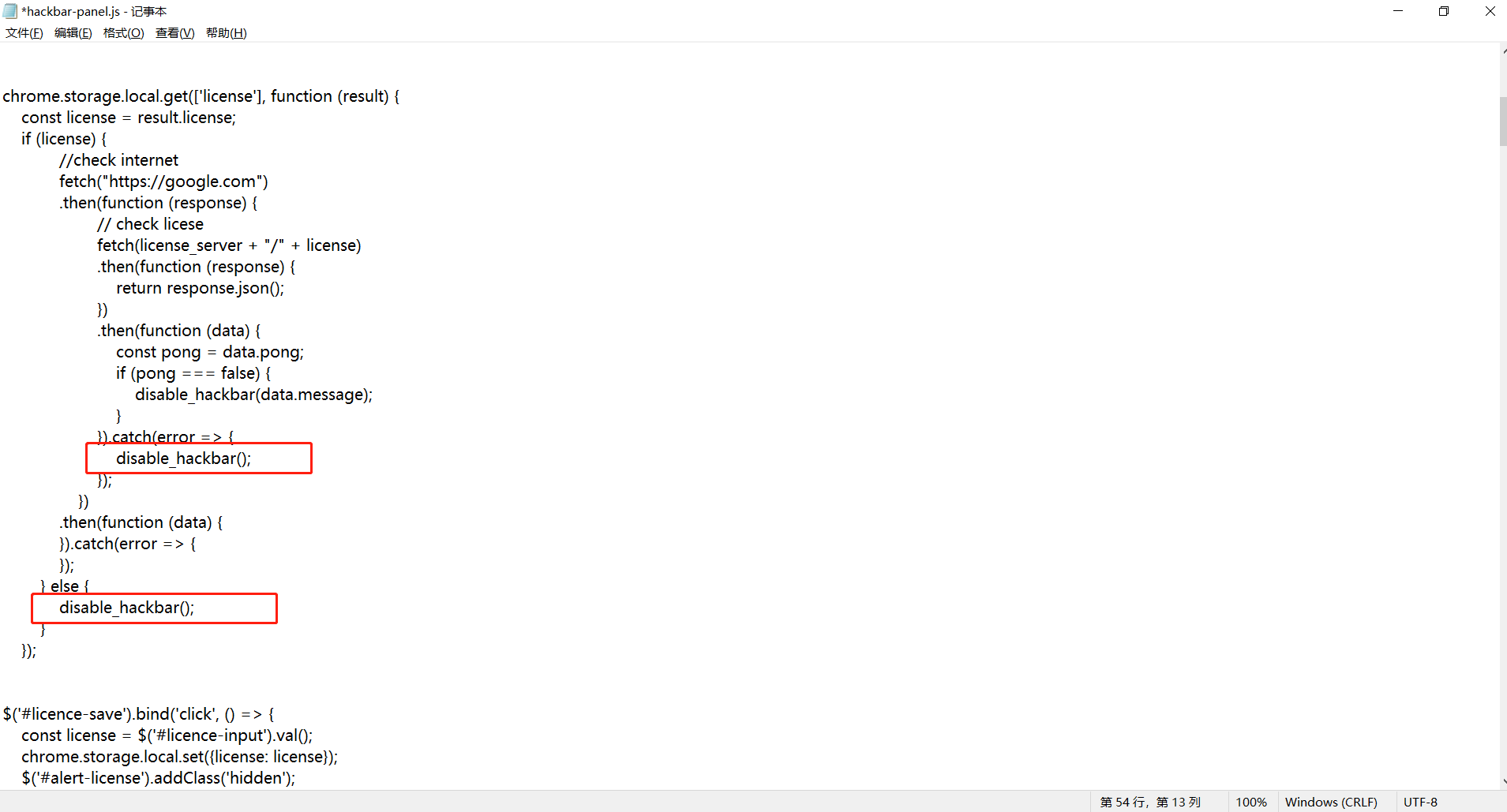

打开文件后,在文件中找到如下图所示的代码块

-

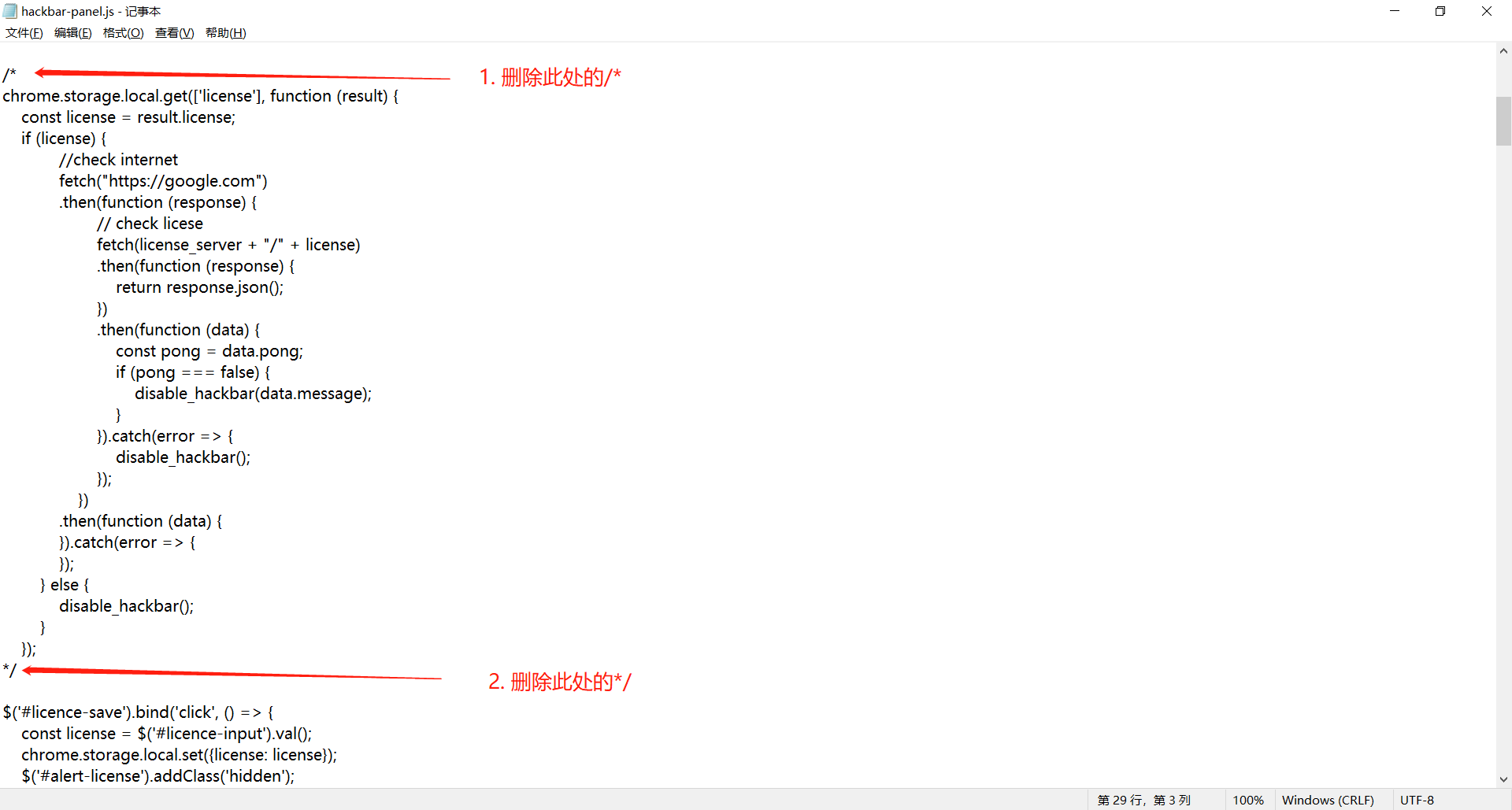

删除如下图所示的

/*和*/

-

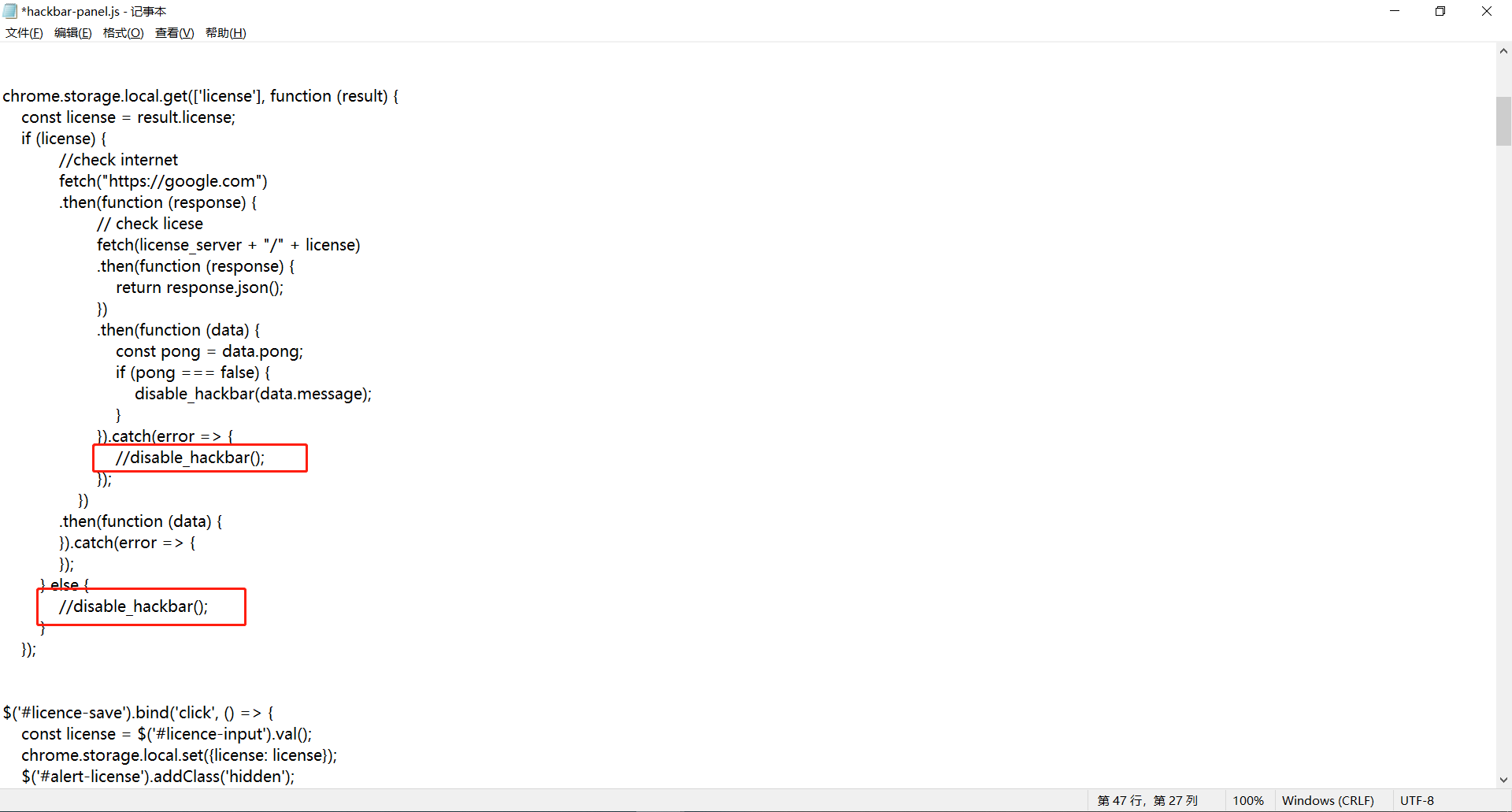

在如下图所示的代码行前添加

//添加前:

添加后:

-

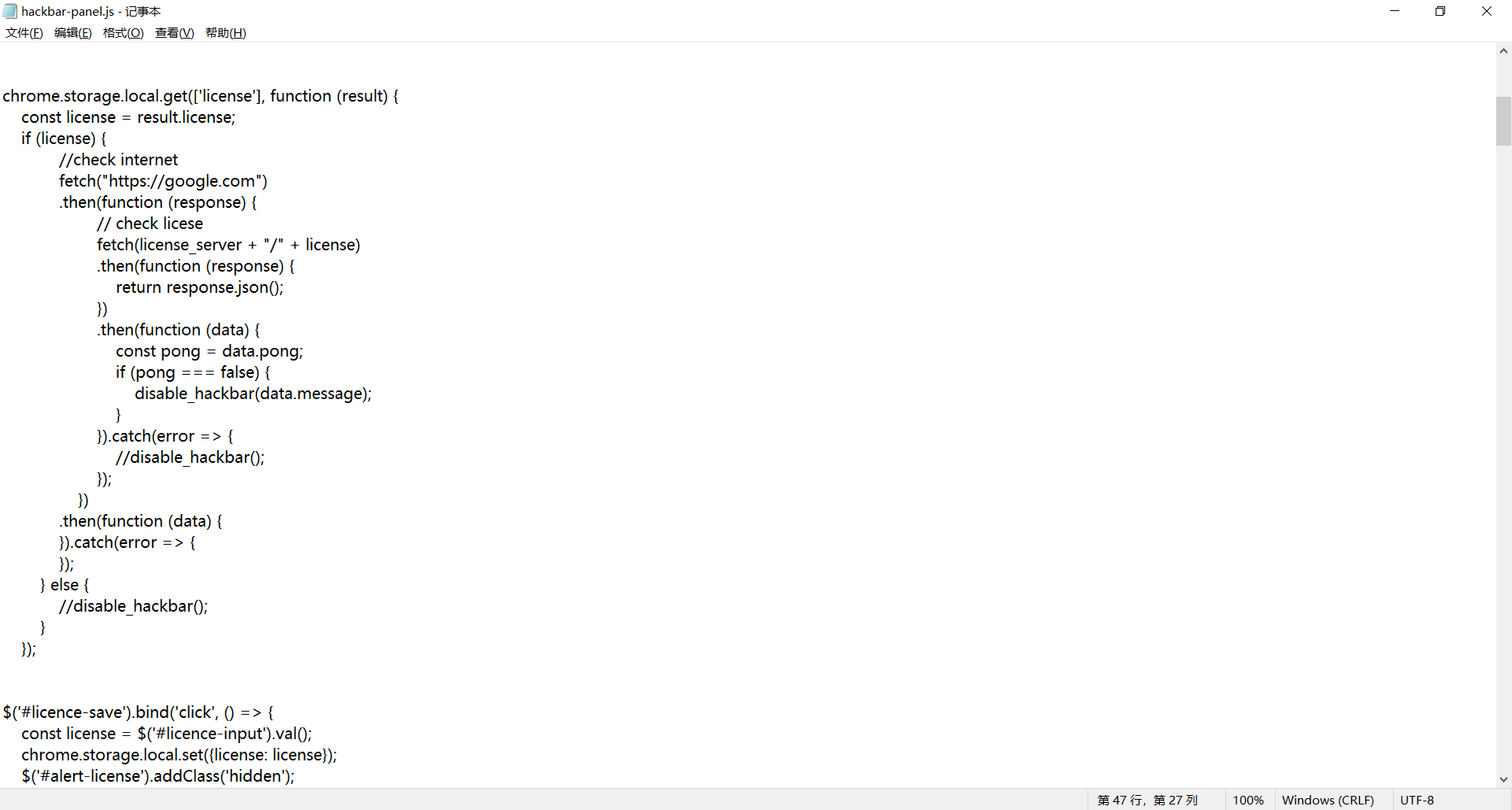

按下ctrl+s保存文件,修改完成的文件如下图所示

-

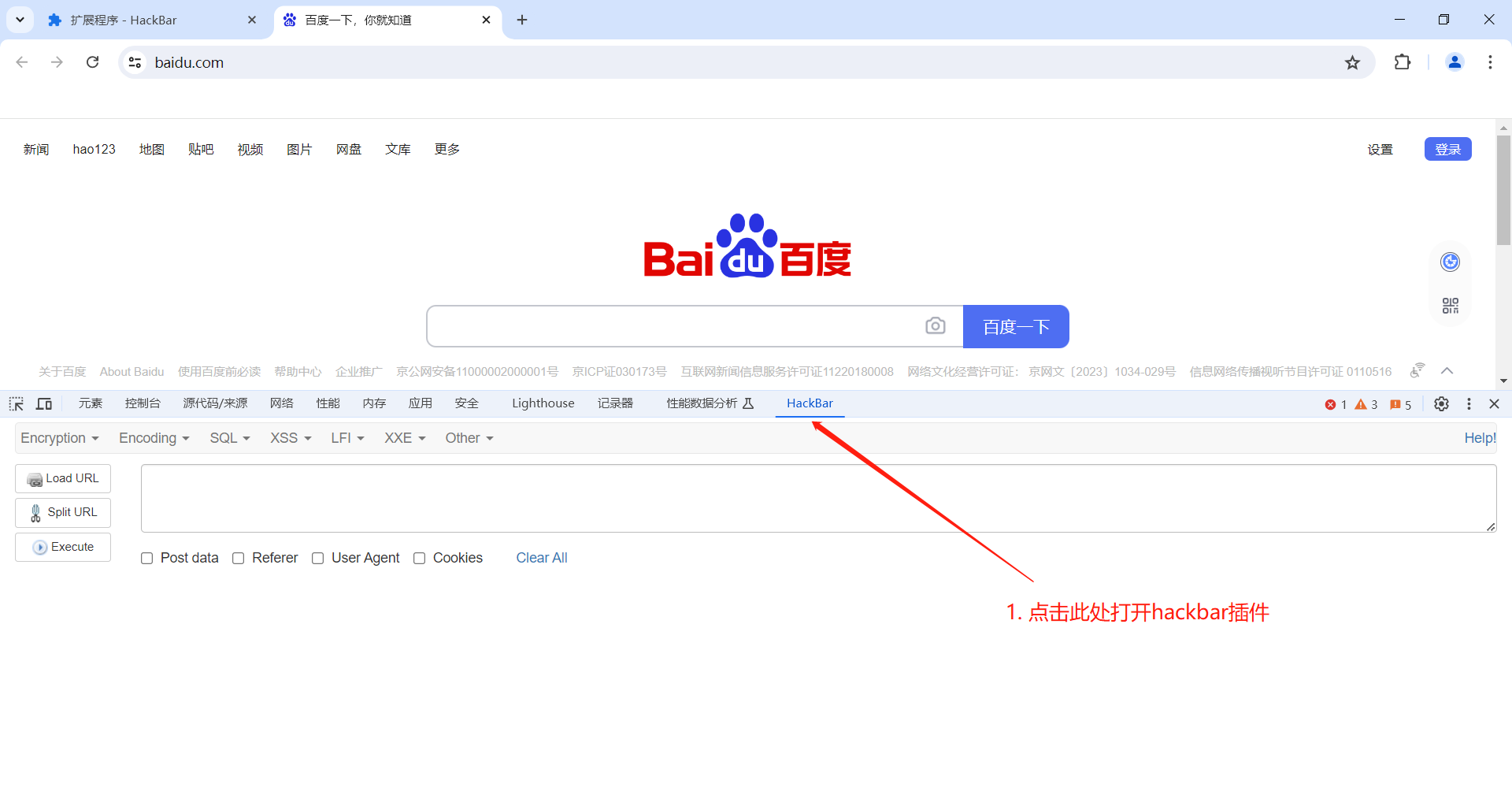

使用chrome打开任意网站,按下F12,然后点击如下图所示的按钮即可正常使用hackbar

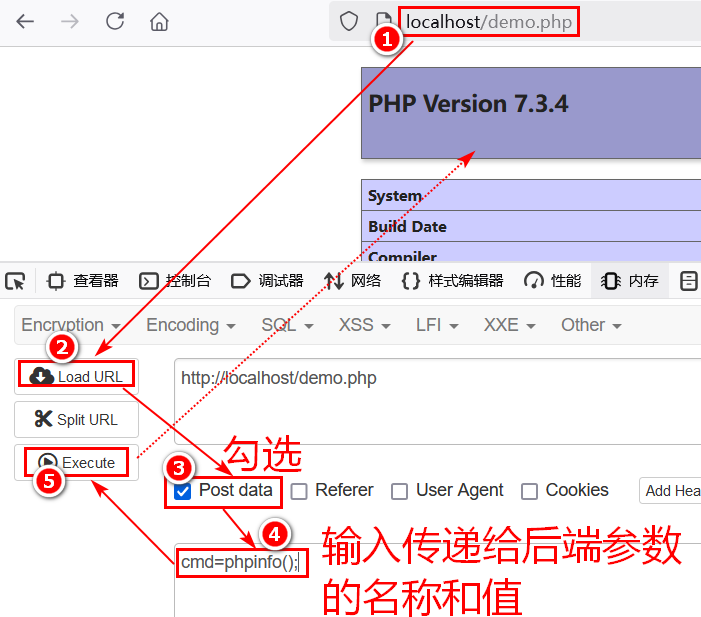

如何使用hackbar发送post请求

例如代码demo.php内容:

<?php

@eval($_POST['cmd']);

?>把demo.php放在phpstudy_pro\WWW目录下。

F12打开开发者模式,点击hackbar