最后5分钟被刷到11名了......简单题没出,难题花时间太长,总结就是,比赛经验不足,打不过,根本打不过,下次一定......

签到

flag{SIMple_qr_cOdE_aniMATiOn}

先把gif每一帧分出来,然后用stegsolve合并起来得到完整图片

猜猜旗

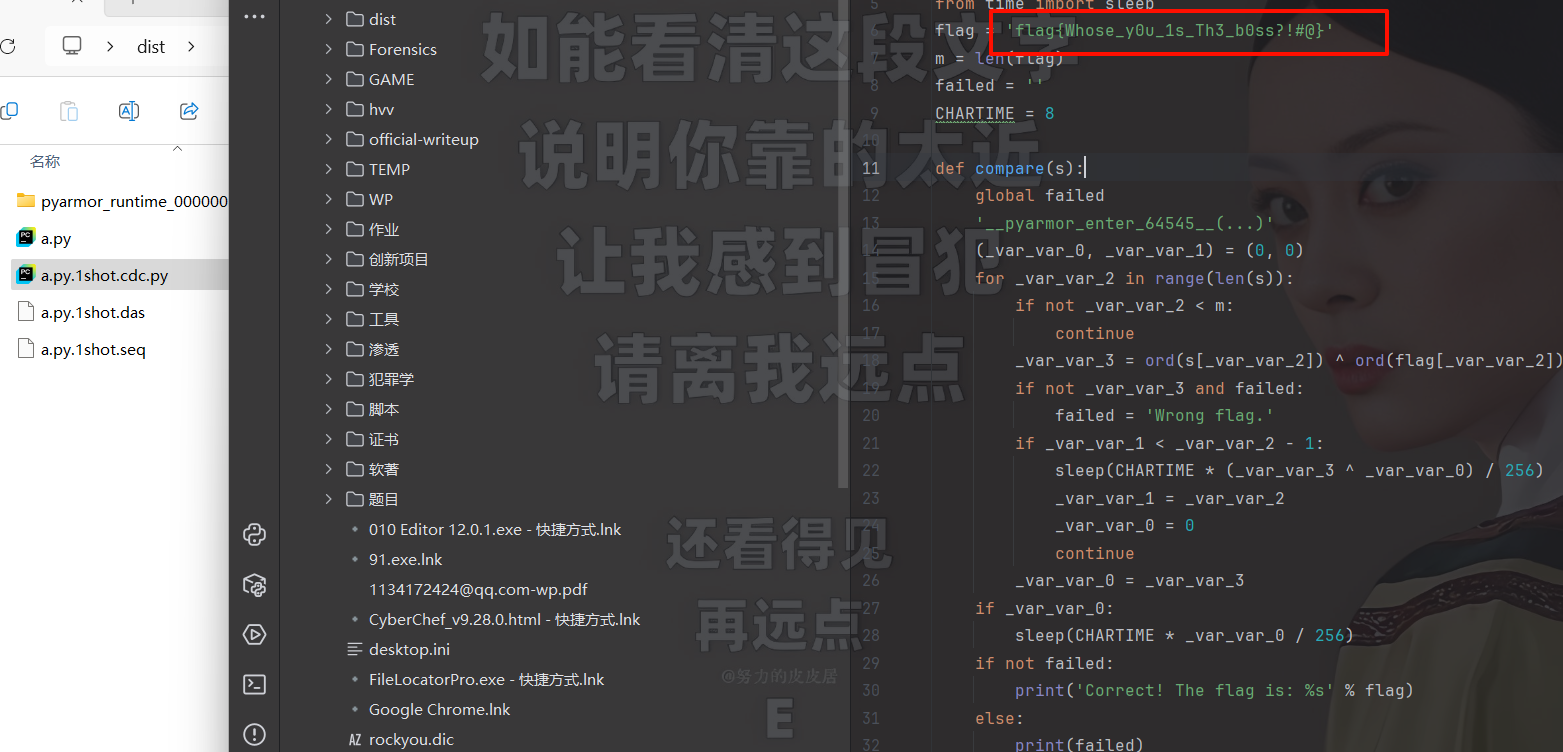

flag{Whose_y0u_1s_Th3_b0ss?!#@}

附件看了是用pyarmor写的,我用https://github.com/Lil-House/Pyarmor-Static-Unpack-1shot

直接解出明文得到flag,参考25平航杯的大模型题目

谁真正远程执行了命令?

flag{b1bdef37df1a7acec711e97568c8e3b8}

这我真没找到,但是后续交流知道,强劲的本地AI或者足够的耐心

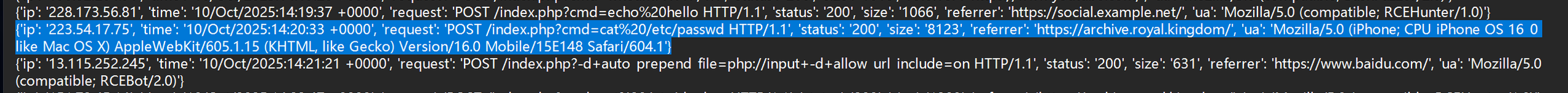

正确的思路应该就是过滤200状态码,然后过滤掉POST,然后一个个看返回包的大小,最大的基本上就是有注入内容回显的

网络流量中的巨兽踪迹

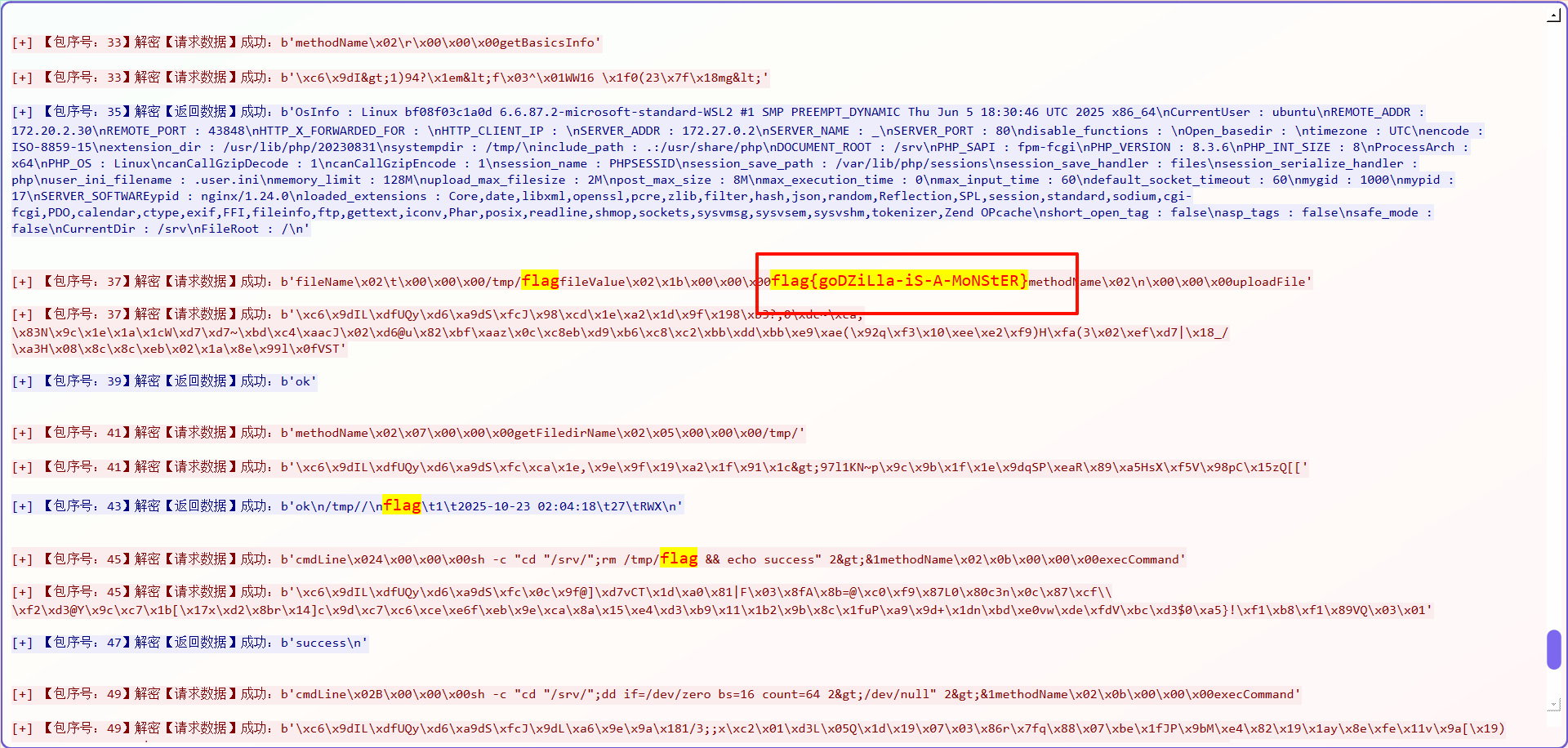

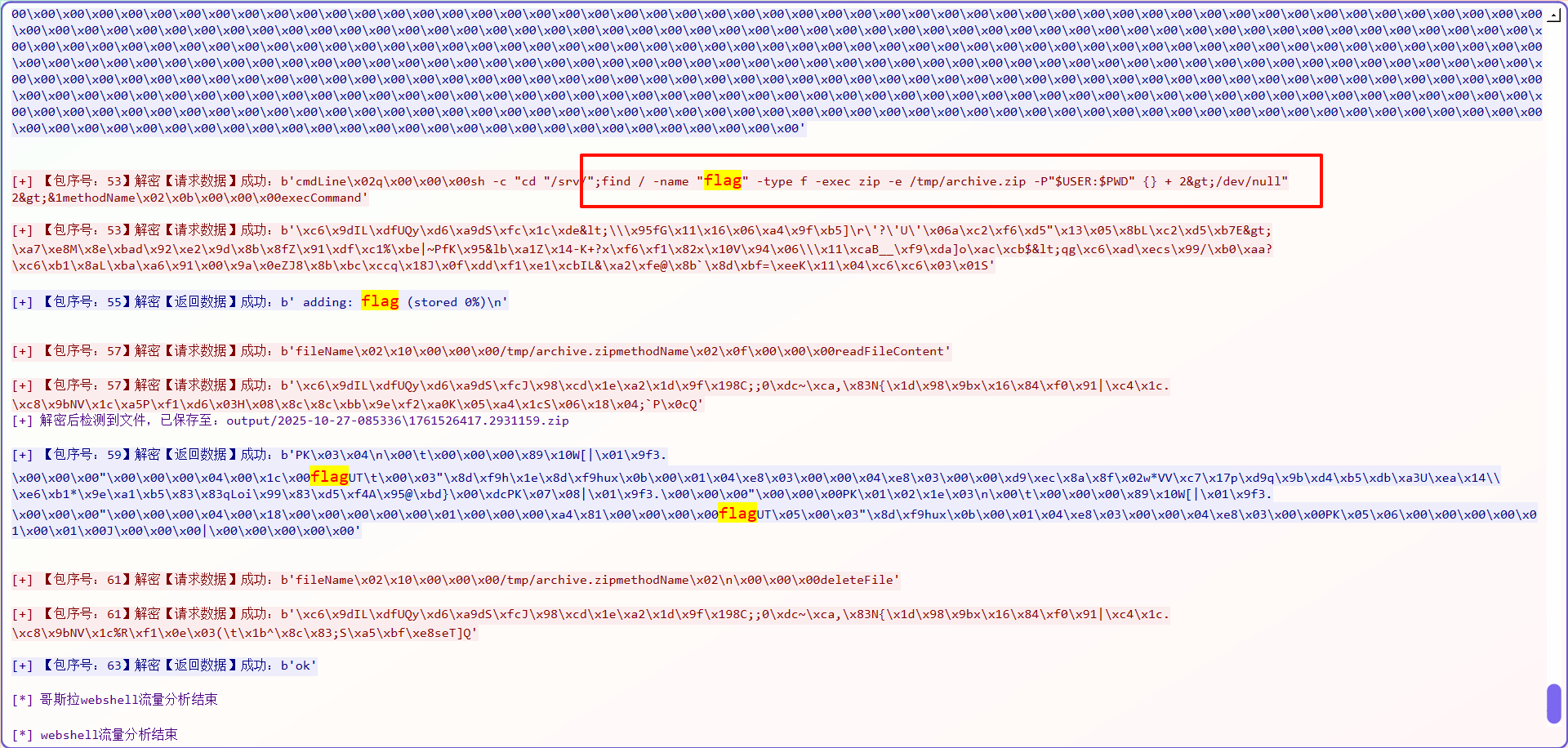

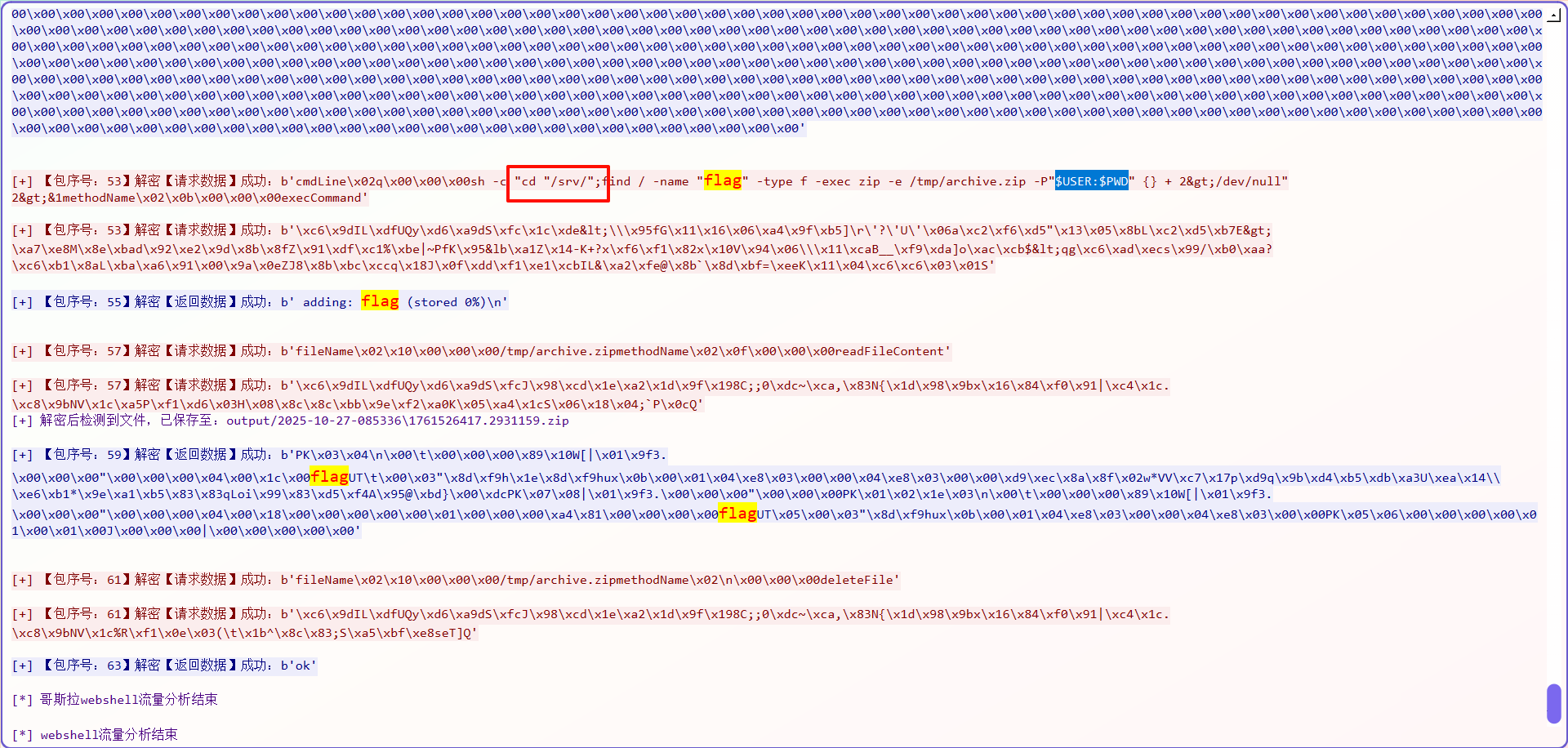

是一个哥斯拉的木马流量,可以用蓝队工具箱来解码,或者CTF-nate也可以自动解码

flag1

flag{goDZiLla-iS-A-MoNStER}

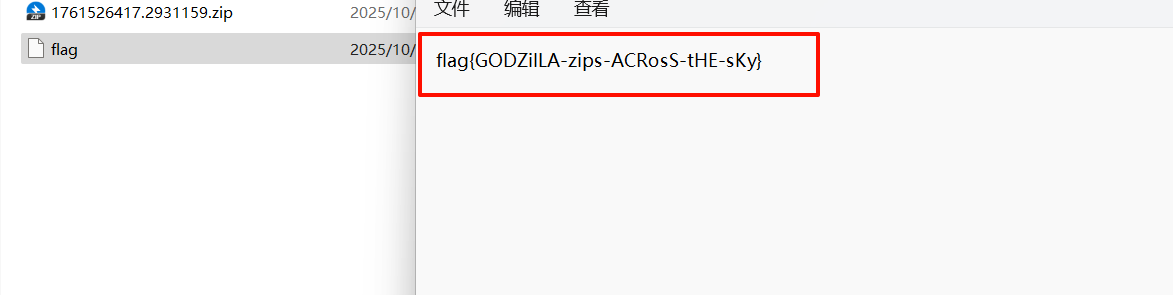

flag2

flag{GODZilLA-zips-ACRosS-tHE-sKy}

这里看操作历史,写入了一个新的flag文件并压缩了,密码的格式是USER:PWD,所以找到环境变量中的用户和当前路径即可

根据前面的cd命令可以得到路径是/srv,用户的话哥斯拉rce成功后一般就www-data或者root也有可能,这里就是www-data,得到密码www-data:/srv

DFIR-rensom

检材1 解压密码:202510_s9K3jDn3aEkXQLKxJBUq

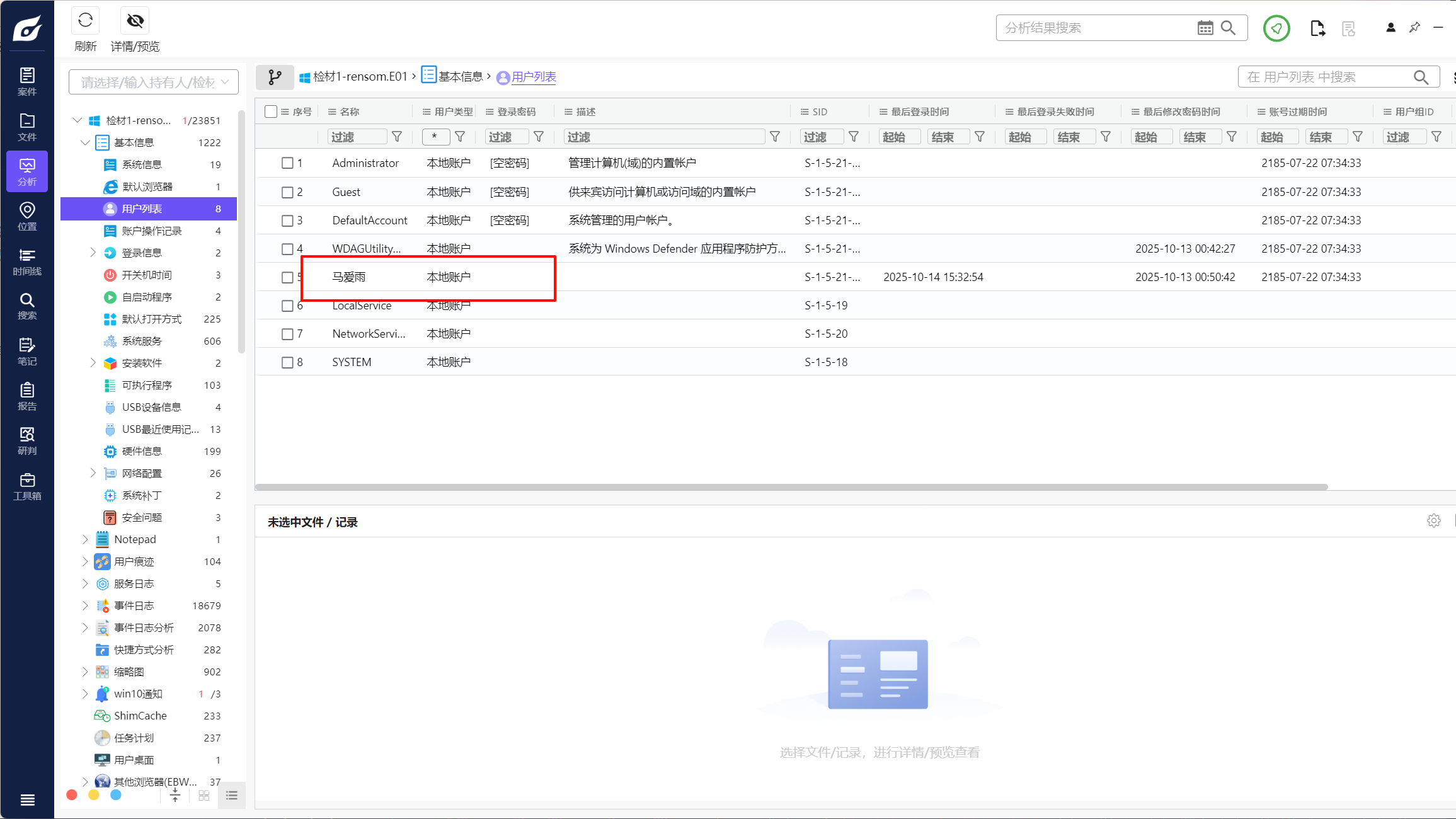

1.恢复系统数据,给出主机用户的姓名全拼(全小写,例:zhangsan)。

flag{masiyu}

仿真打开就能看到用户

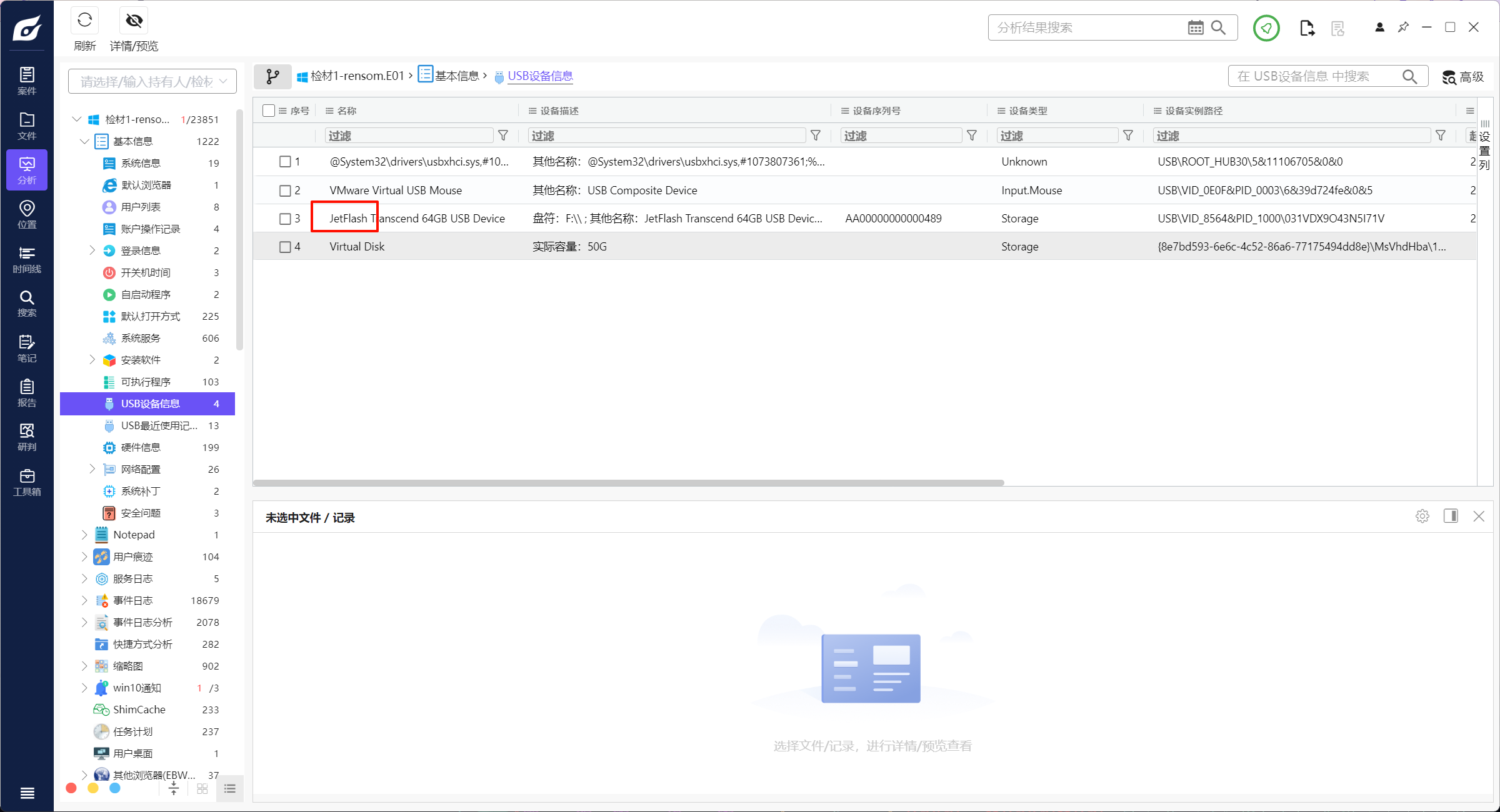

2.给出主机最近一次插过的U盘的厂商,全小写(例:barracuda)。

flag{jetflash}

这里第三个是外设的U盘

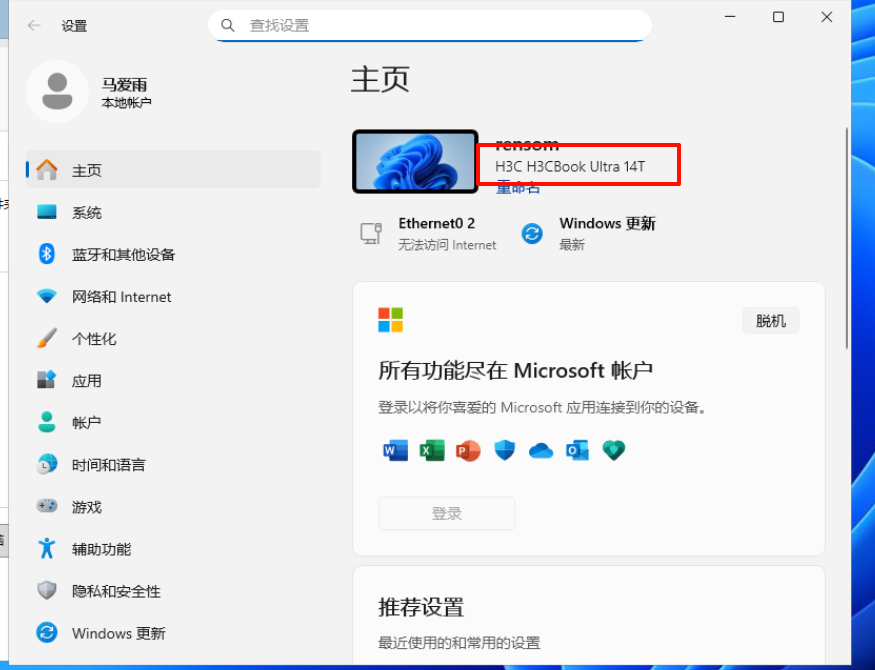

3.给出电脑的OEM厂商品牌名称,全小写(例:xiaomi)。

flag{h3c}

这里一开始一直找不到,但是仿真之后在设置里能看到......

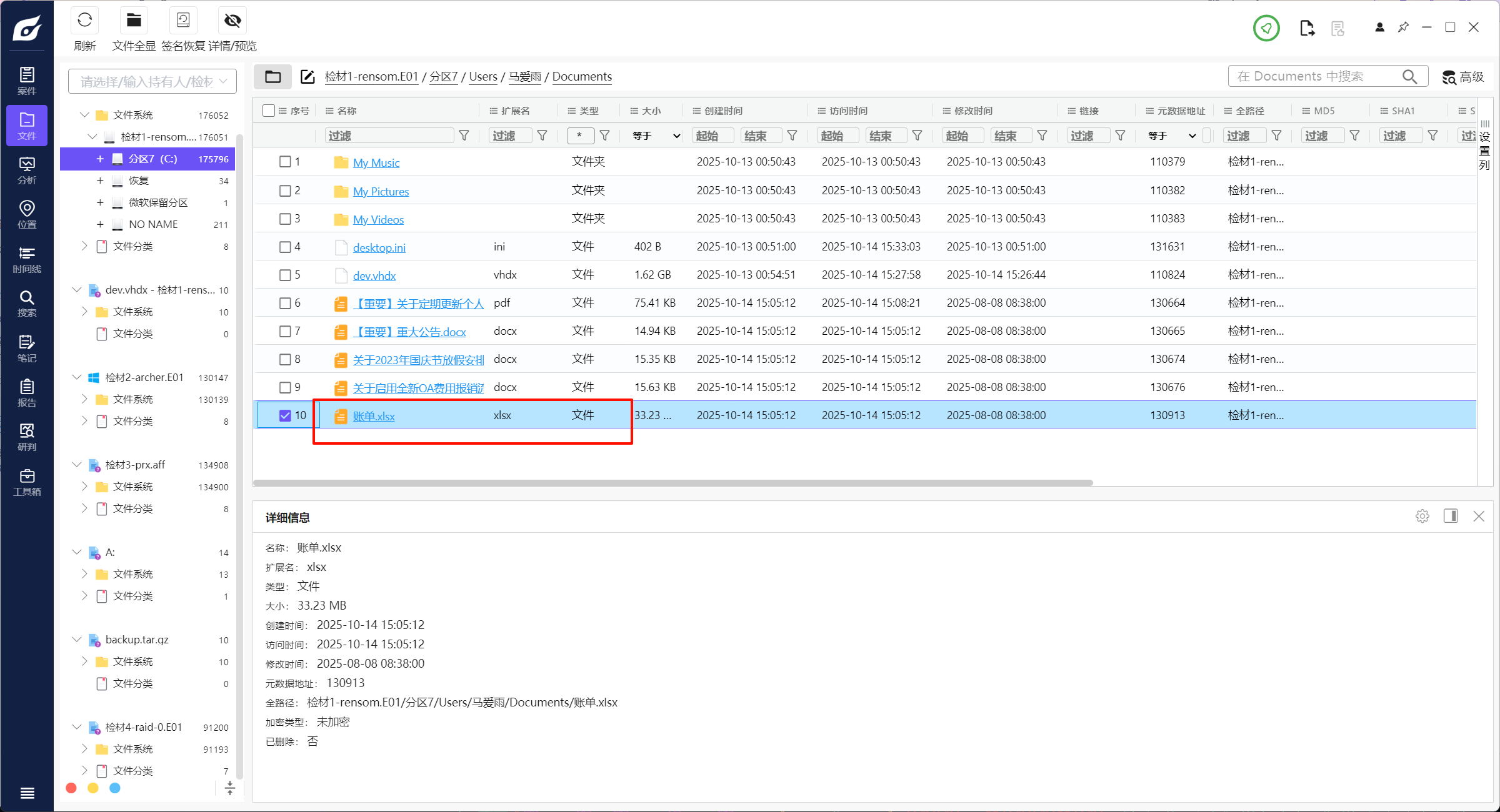

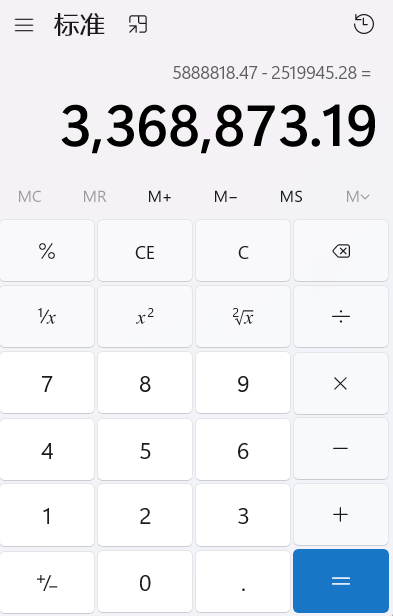

4.恢复账单文件,给出主机用户2023年全年的净支出金额,保留两位小数(例:233621.14)。

flag{3368873.19}

这里直接暴搜账单,之后先筛选年份和用户,然后支出减去收入就行了,计算器摁摁

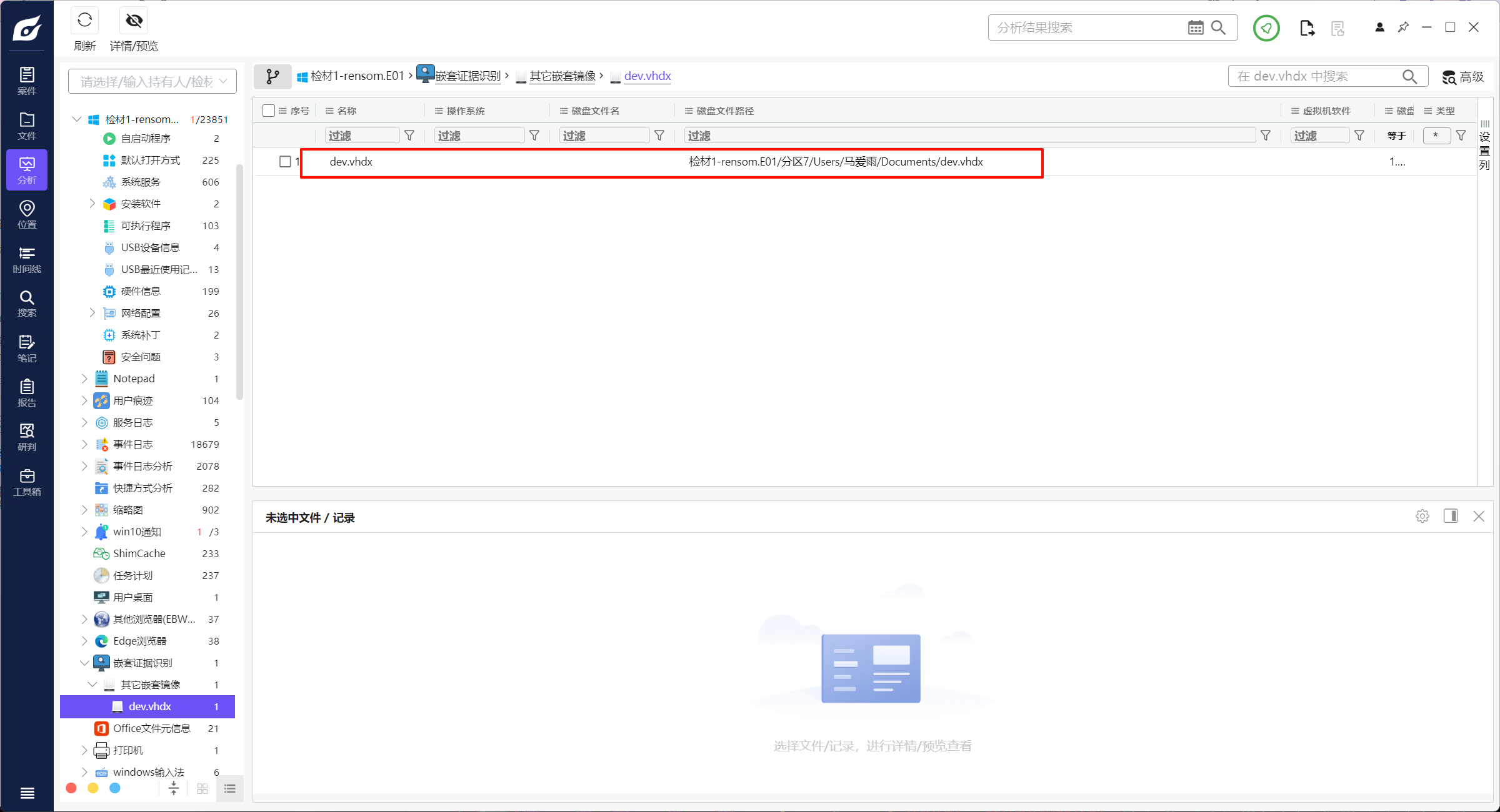

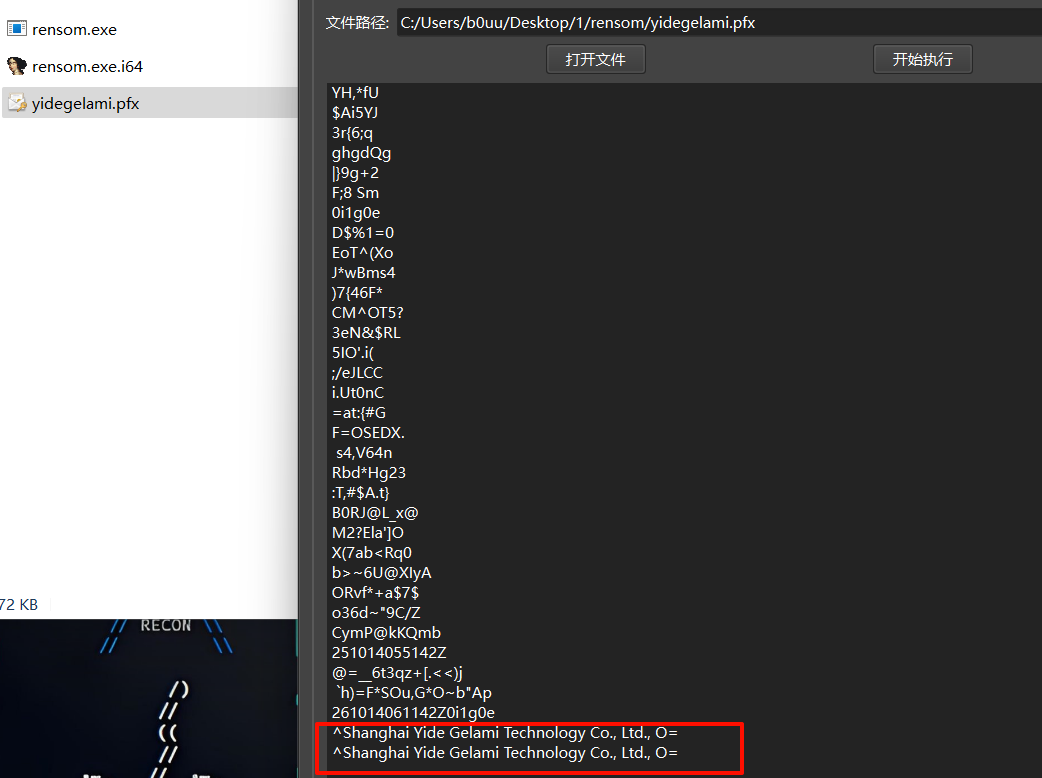

5.挂载虚拟磁盘,恢复勒索病毒文件,勒索病毒伪造了某单位的证书签名,给出该单位名称全拼(全小写,例:北京心脏跳动有限公司->beijingxinzangtiaodongyouxiangongsi)。

flag{shanghaiyidegelamikejiyouxiangongsi}

这里火眼识别到了磁盘,所以直接仿真挂载拿出内容

从文件名或者直接string看内容都可以得到公司的名称,但是不知道为什么我比赛的时候一直交不上......可恶的拼音,我估计是我字母缺斤少两了(

6.找到并修复损坏的图片,得到勒索收款钱包的前三个助记词(全小写,用下划线拼接,例:play_nice_boat)

这个没找到

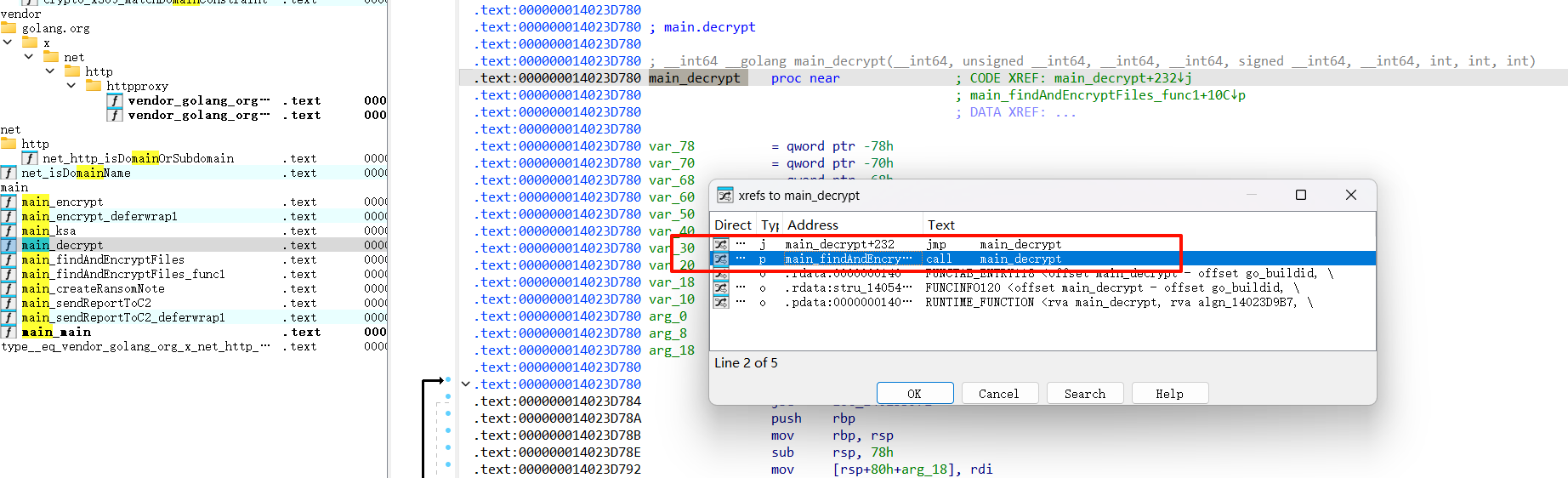

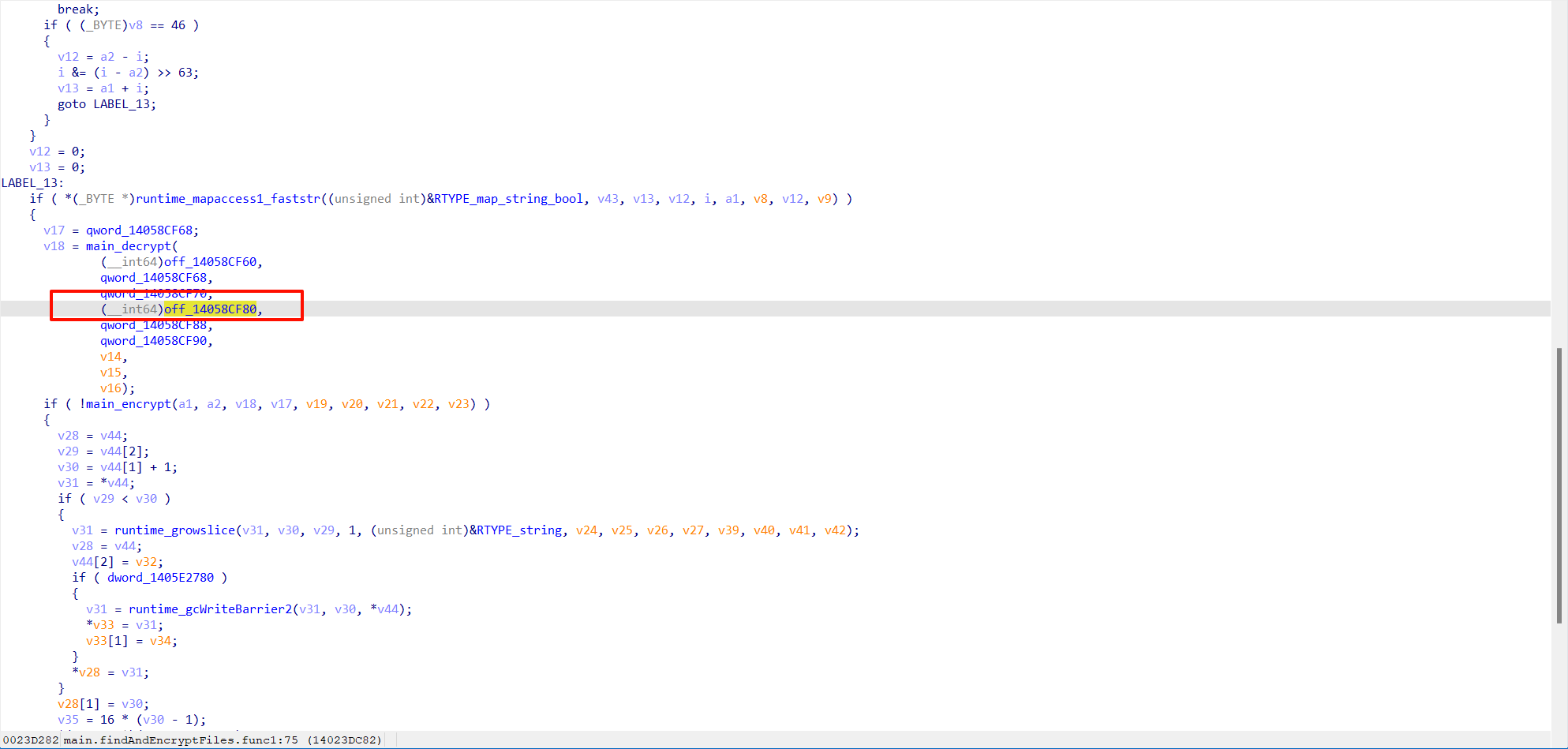

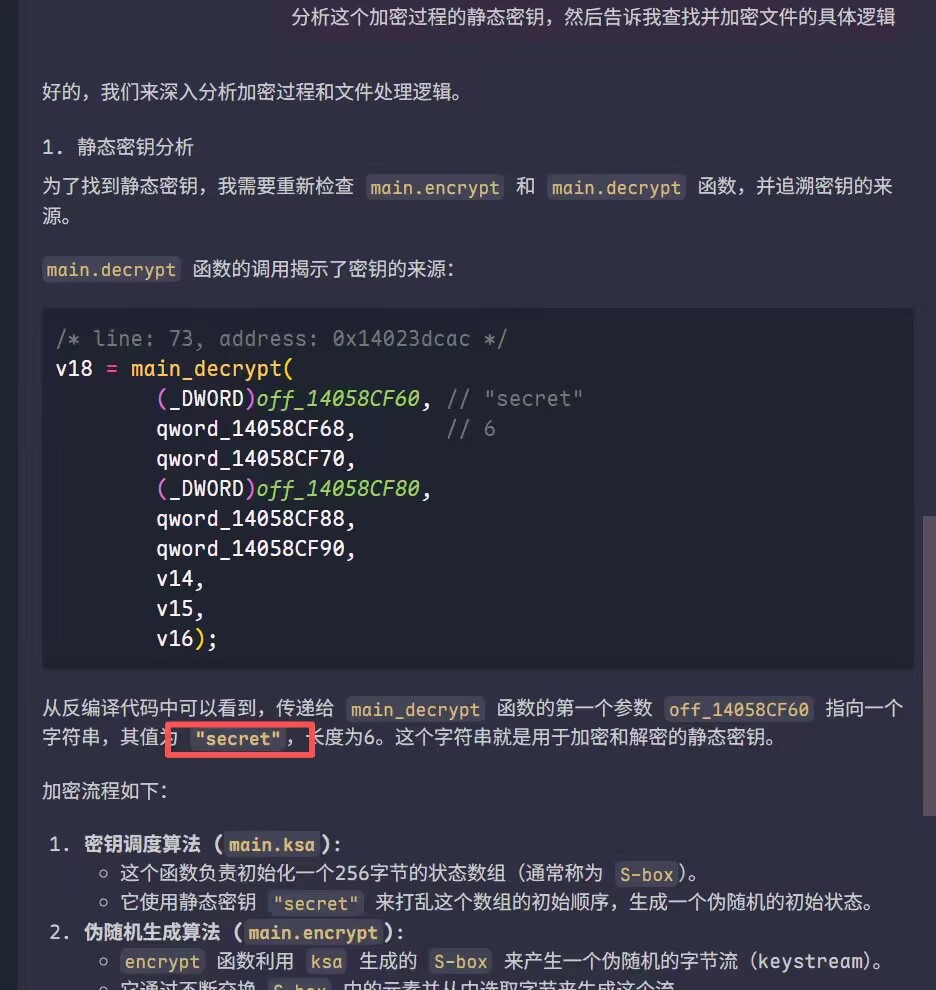

7.该勒索病毒使用了静态密钥对文件进行加密,请找到其使用的密钥(例:QxRqyY!S4g^FvL)。

这里找到交叉引用的地方

其中第一个和第四个是写死的,第一个提取出来不是可打印的,第四个是I85@%E!,正确答案我也不知道了

据说是secrect,贴一张群友发的图片

DFIR-archer

检材2 解压密码:202510_s9K3jDn3aEkXQLKxJBUq

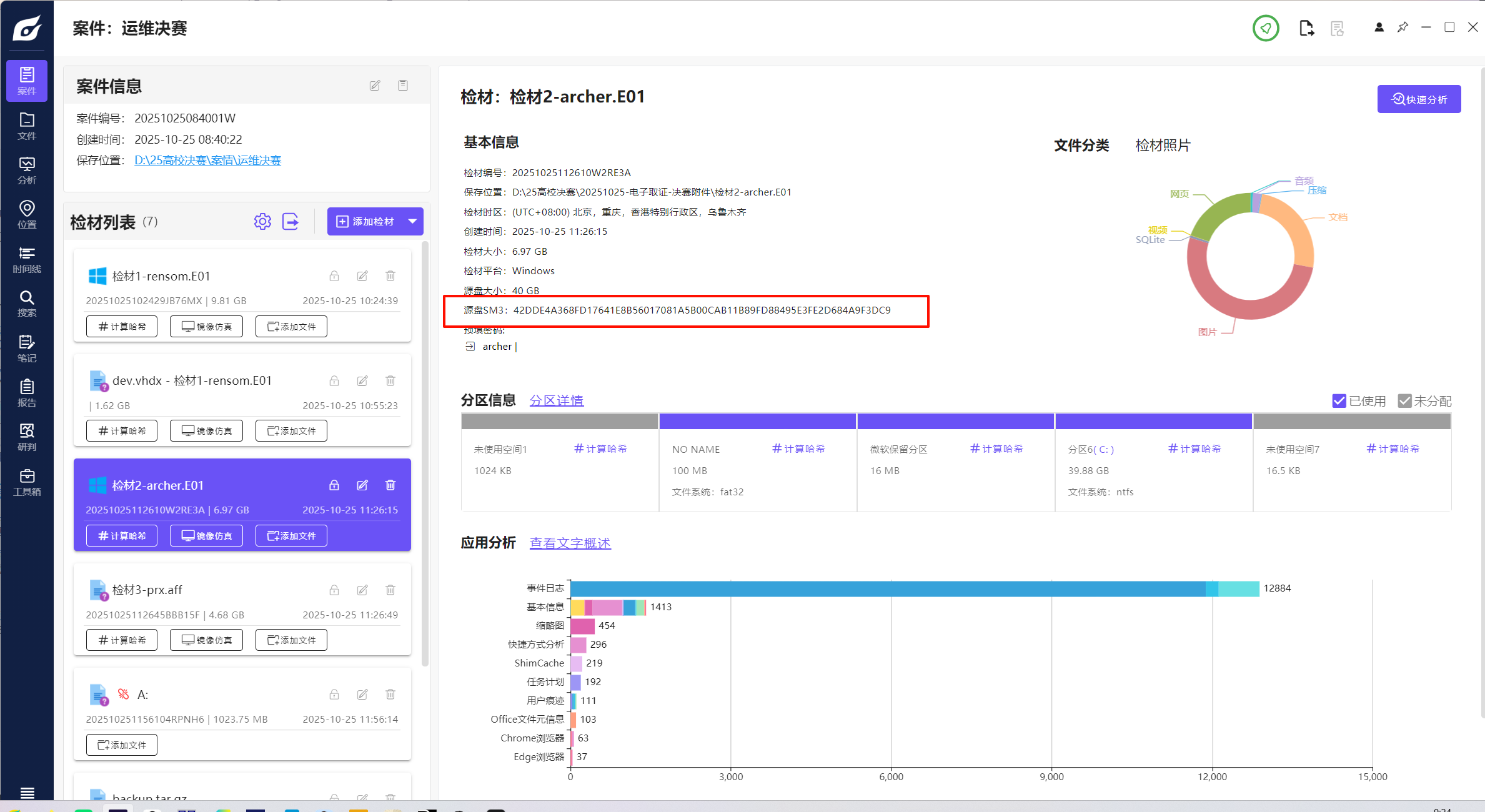

1.加载镜像文件后,计算检材源盘数据的SM3校验值。(镜像格式E01,全大写)

flag{42DDE4A368FD17641E8B56017081A5B00CAB11B89FD88495E3FE2D684A9F3DC9}

火眼直接计算了

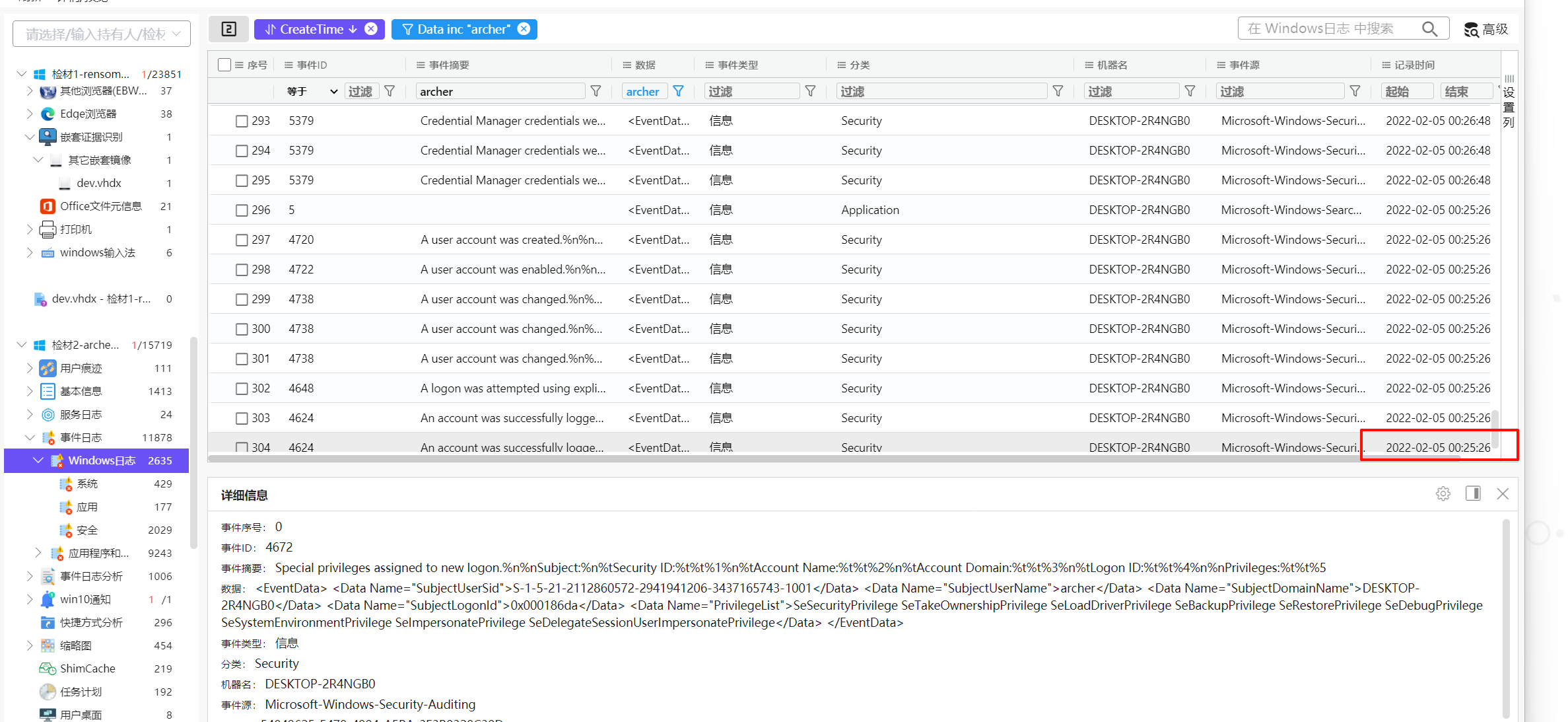

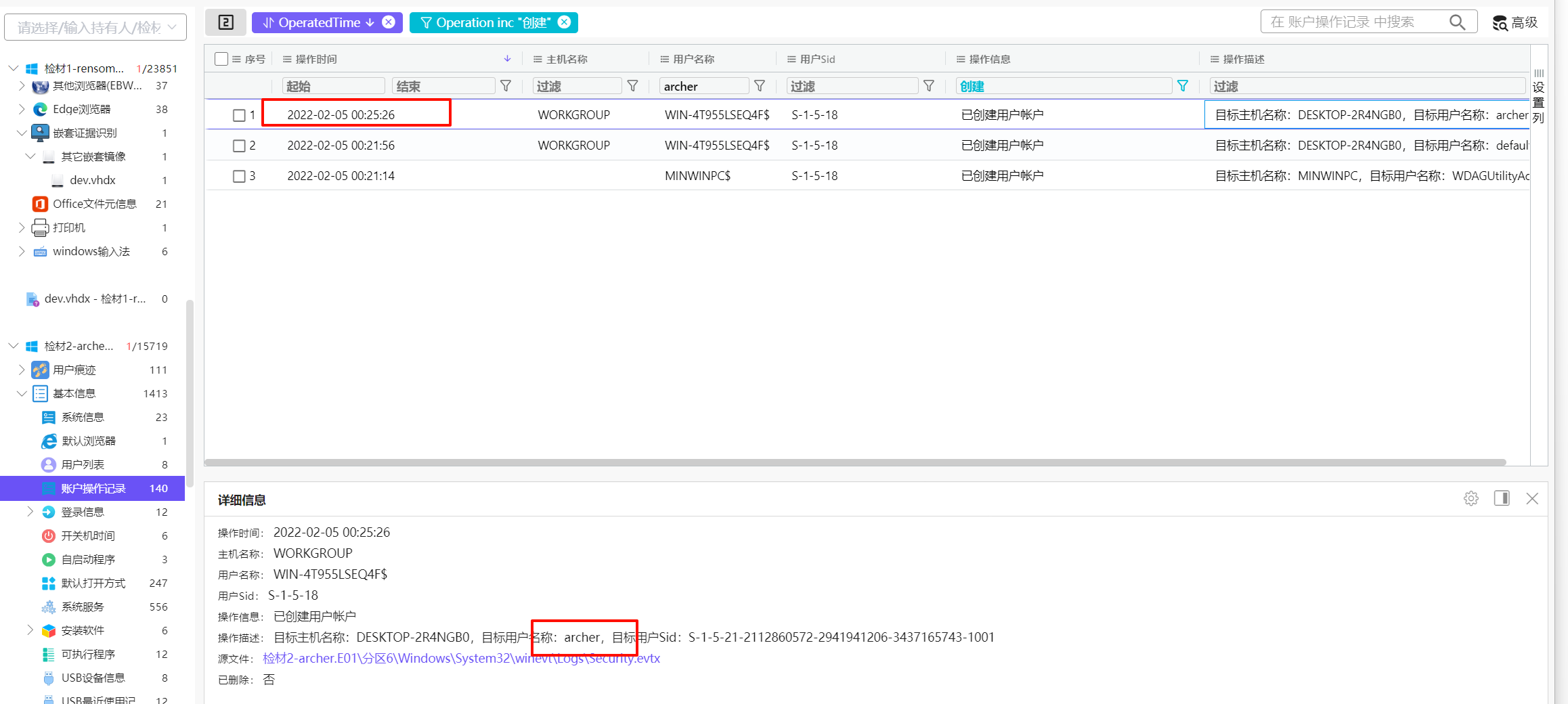

2.给出用户账户"archer"的创建时间。(格式:2001-12-21 05:23:15 精确到秒)

flag{2022-02-05 00:25:26}

比赛的时候找的是系统日志,无脑最早时间,后续交流发现火眼可以直接读取用户创建时间

这里可以直接查看创建时间

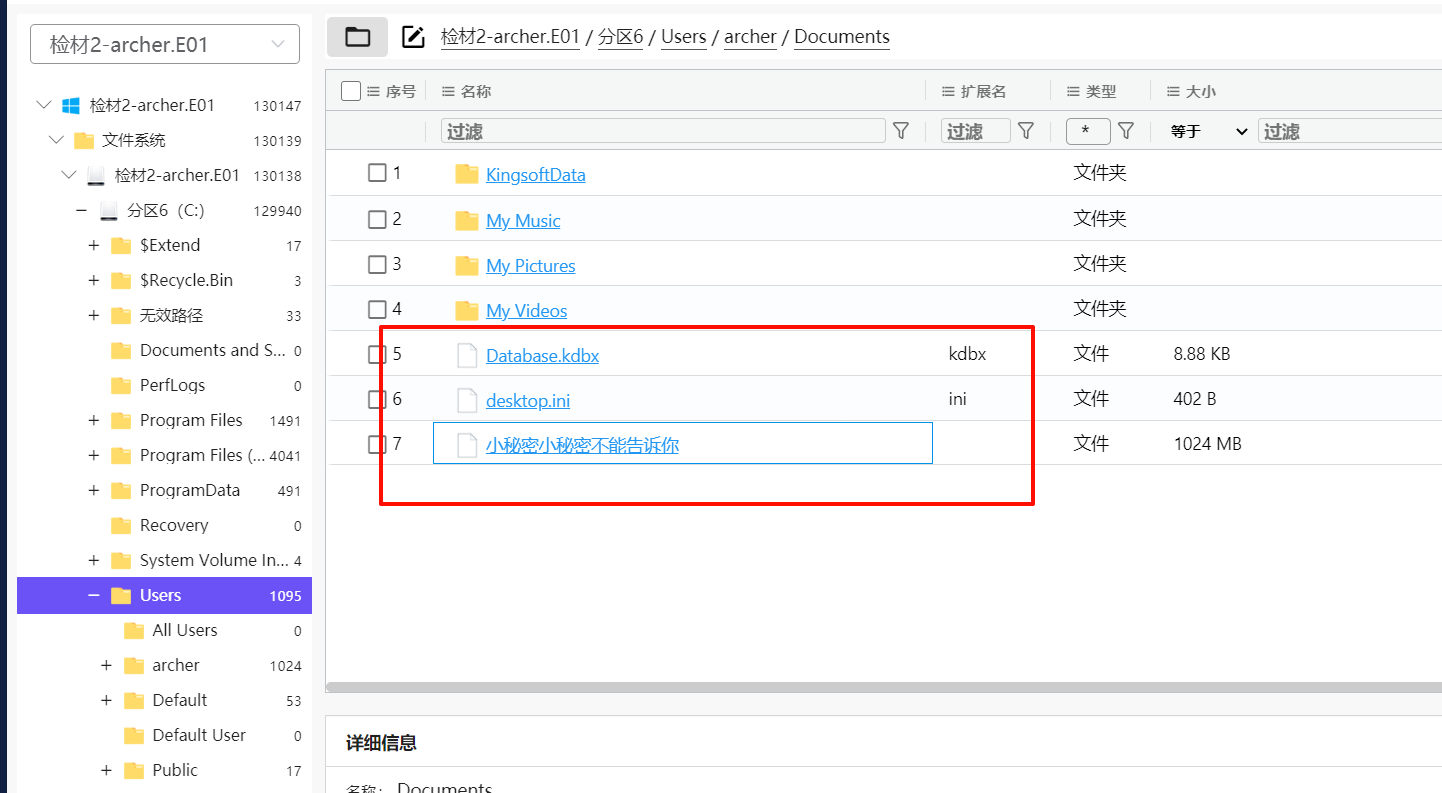

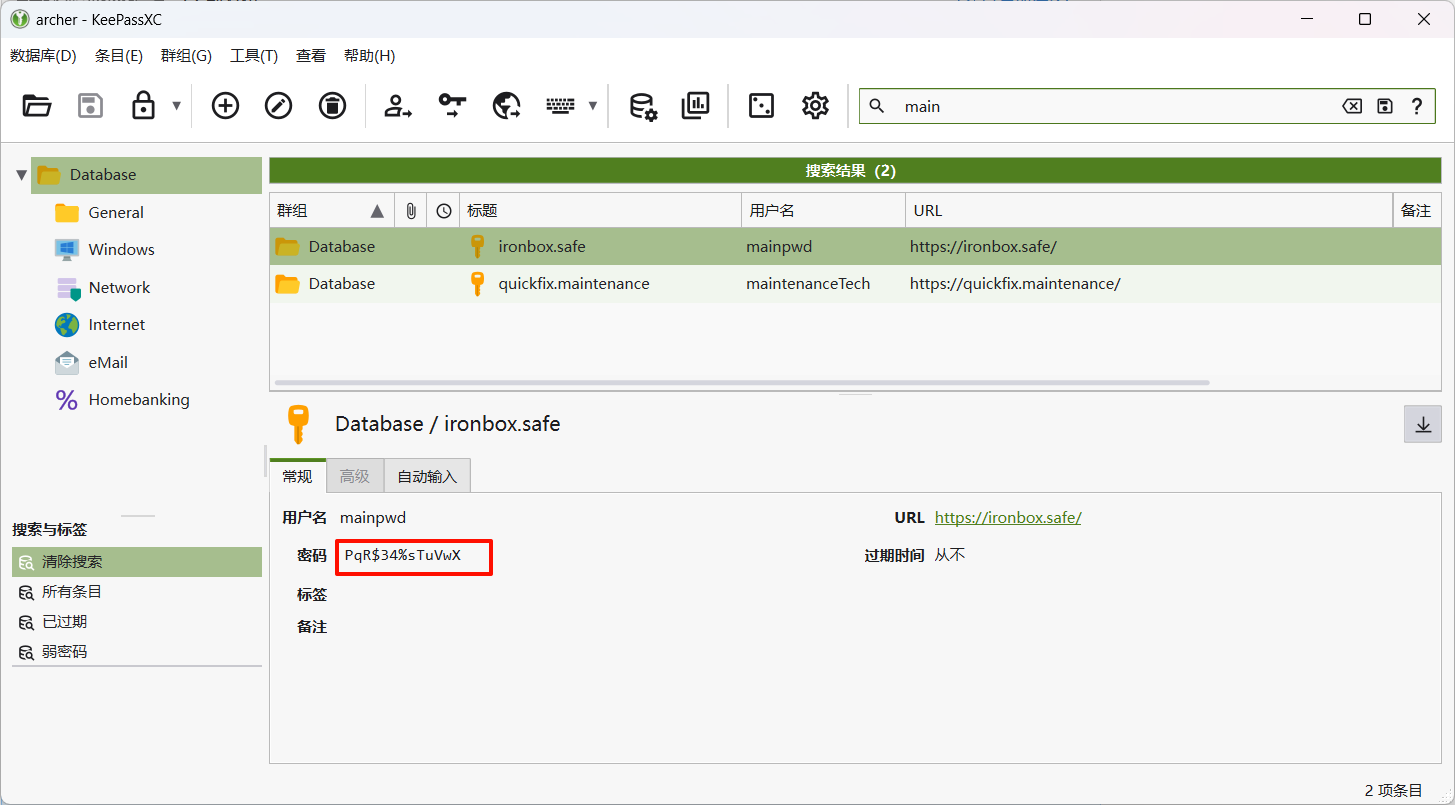

3.给出VeraCrypt加密卷解密的密码

flag{

PqR$34%sTuVwX}

找到文档,这里一眼顶真了,一个密码本和一个vc容器,有趣的是这个密码本里很多迷惑的密码

首先根据给出的密码解kdbx密码本 密码:*#*#4636#*#*

其中唯一看着最像的mainpwd,就是vc密码哈哈

挂载上可以得到里面的内容

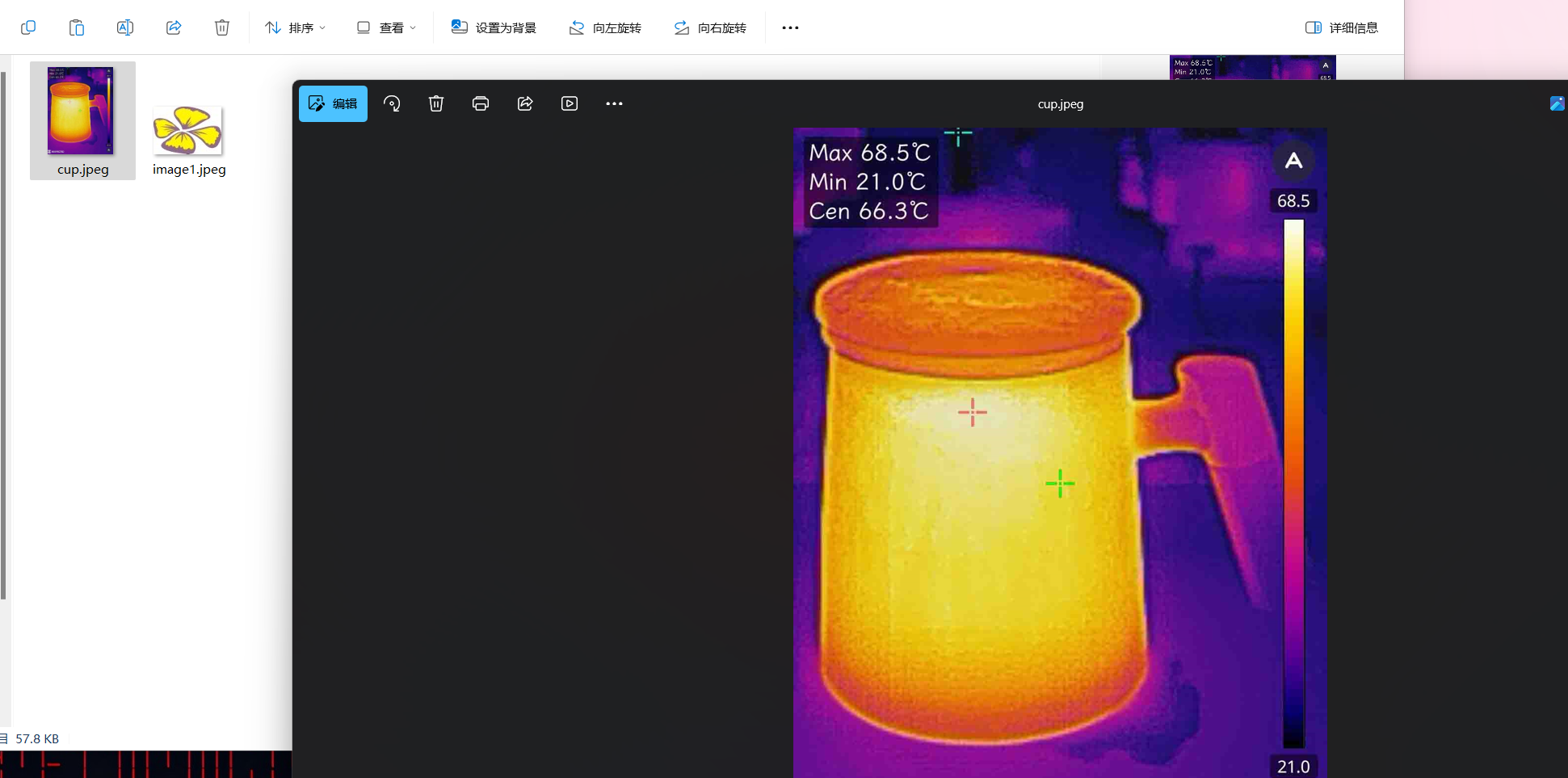

4.VeraCrypt加密卷中的最新的Excel中有一张热成像图片,计算该图片的SM3校验值(全大写)

flag{CE4A2F20EBC2BCDCE729885AE12FB3DE0A7231E6C0A8DC1CC050605F9F8F1663}

根据最后一次保存的时间来判断是童缘商品介绍表.xls,时间是最新的,解压找到里面有张热成像图片

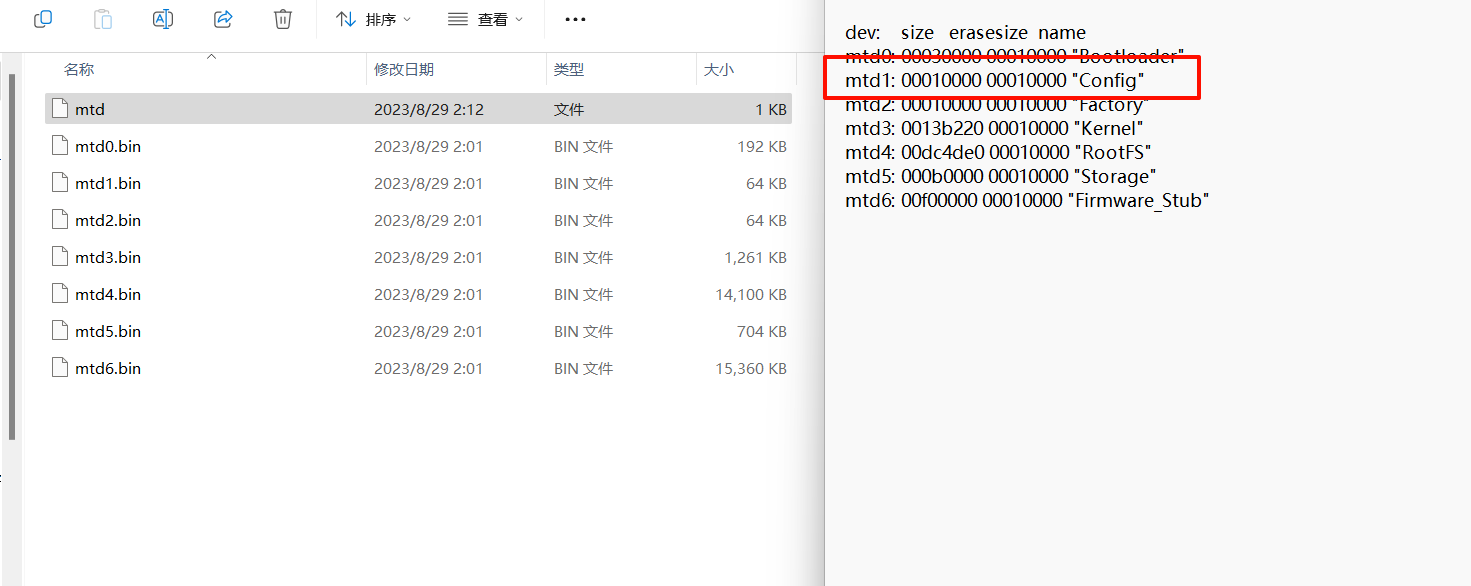

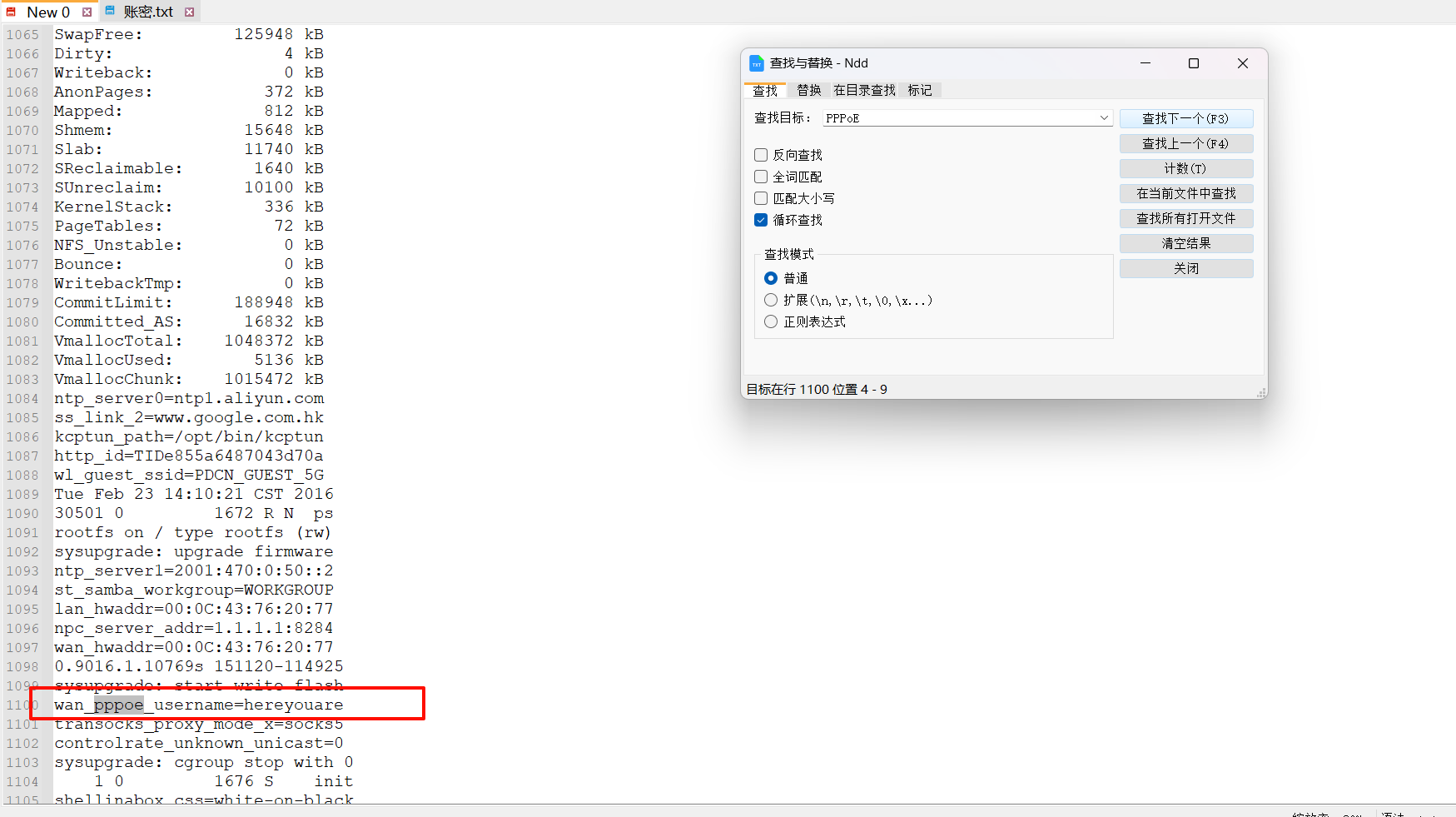

5.VeraCrypt加密卷中有一个路由器备份镜像,请给出其中的PPPoE账号

flag{hereyouare}

这里不是镜像文件的话,按道理是可以直接string大法的,先找到配置文件的存放位置是mtd1

确实可以

DFIR-prx

检材3 解压密码:202510_s9K3jDn3aEkXQLKxJBUq

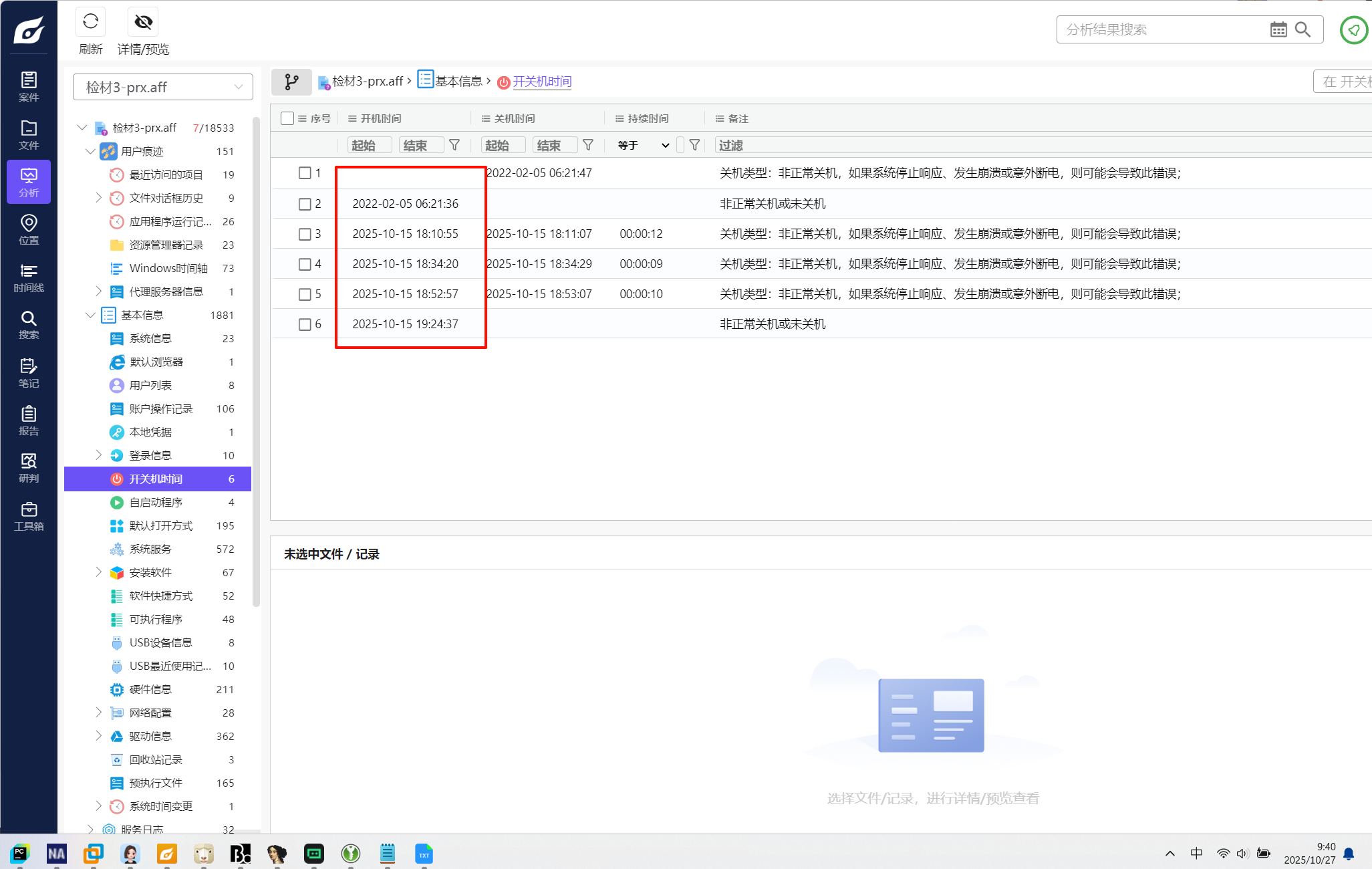

1.请给出该计算机的最后一次异常关机的开机时间(格式:2001-12-21 05:23:15 精确到秒)

flag{2025-10-15 19:24:37}

就五个,都试一遍就对了,但是正常做的话,看两个非正常关机,时间靠后的一个就是

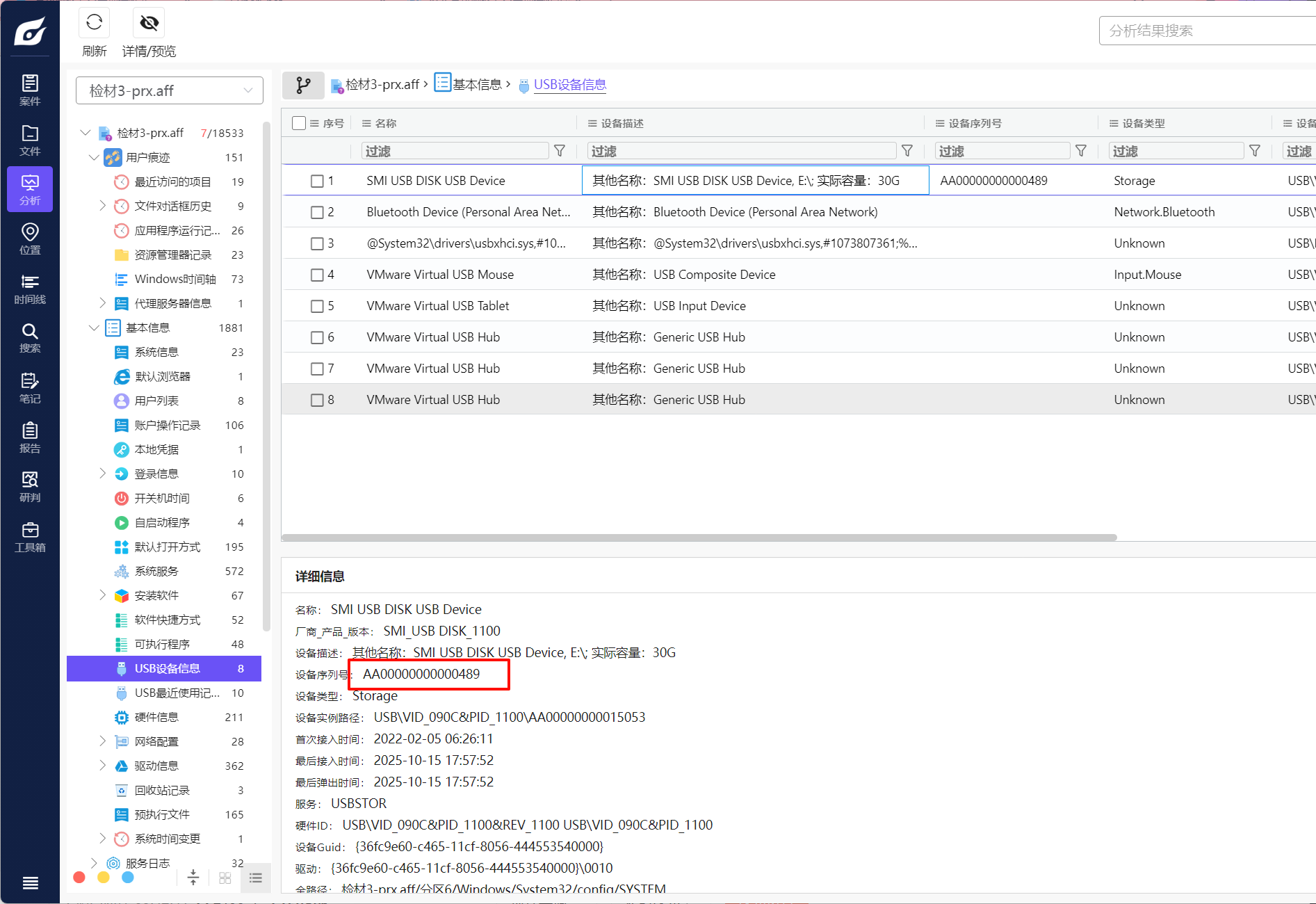

2.该系统中曾经插入过一个USB设备"SMI USB DISK",请给出他的序列号

flag{AA00000000000489}

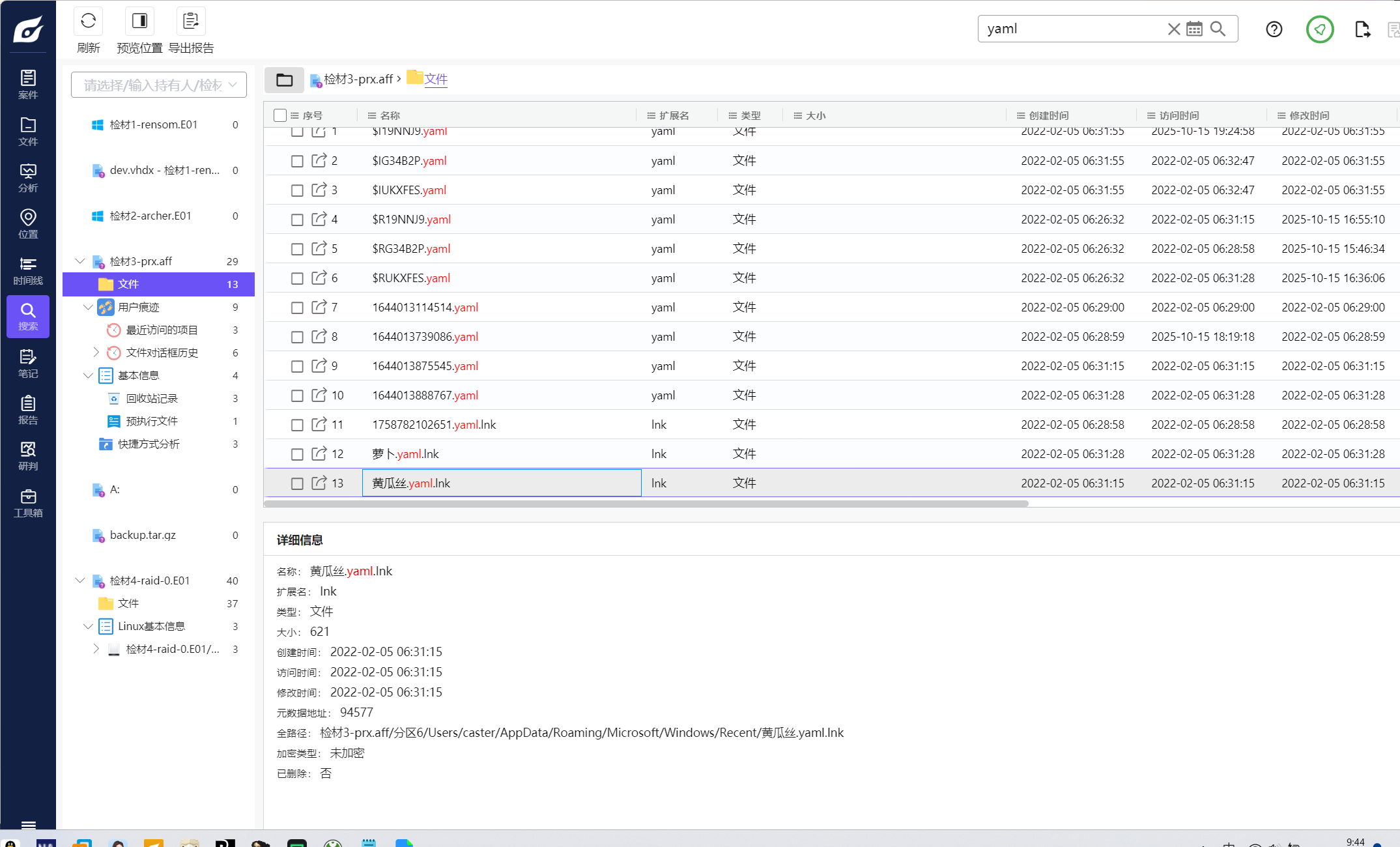

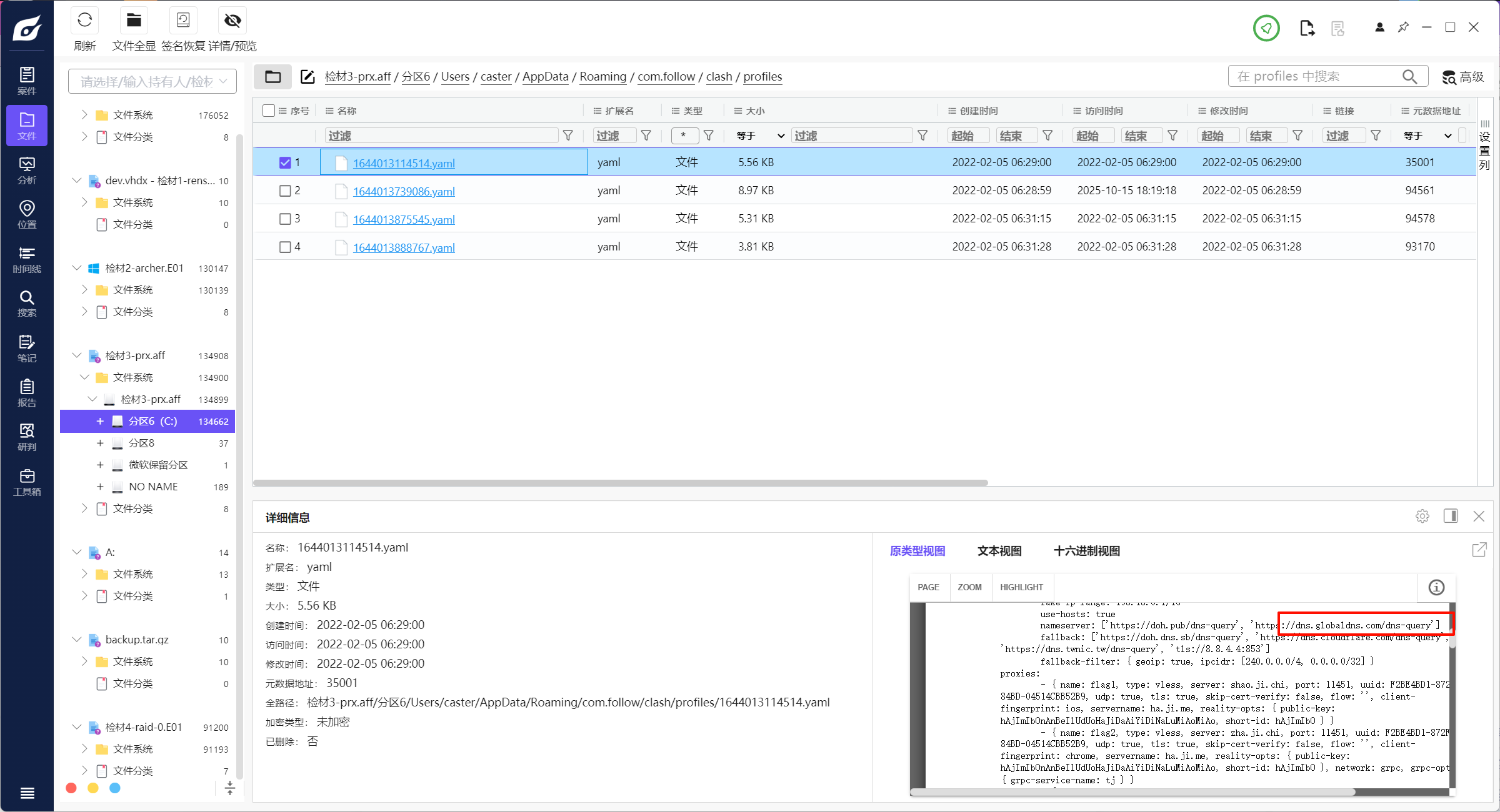

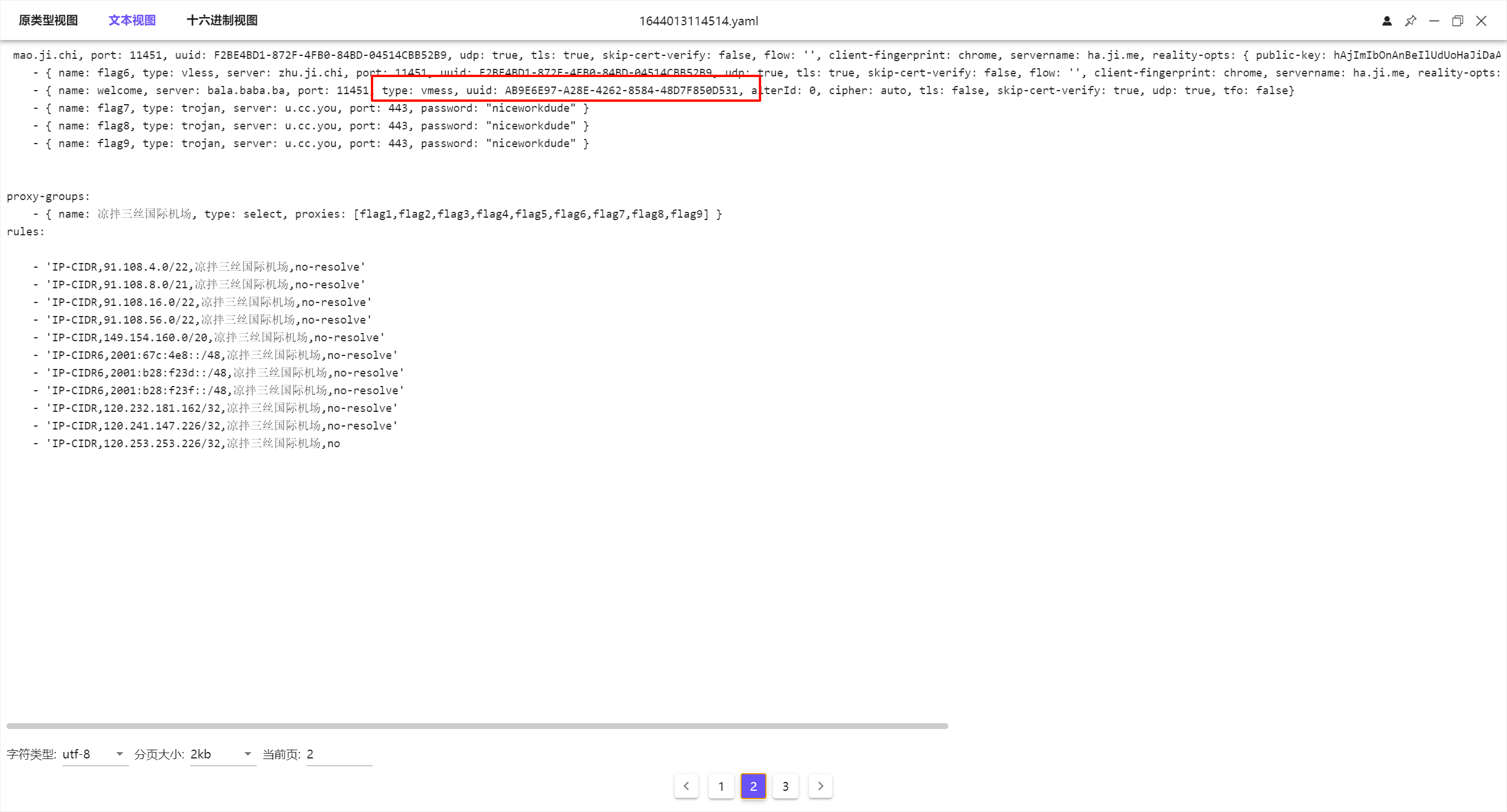

3.镜像中安装了代理工具 "Flclash",请给出使用了"globaldns"作为域名服务器的代理配置文件中,使用vmess协议的代理节点对应的UUID (全大写)

flag{AB9E6E97-A28E-4262-8584-48D7F850D531}

这里仿真可以进入看到这个软件保存的配置文件是yaml结尾的文件,爆搜提取出所有配置文件,然后暴力搜索globaldns

最后在1644013114514.yaml找到该域名

最后根据协议找到对应的uuid

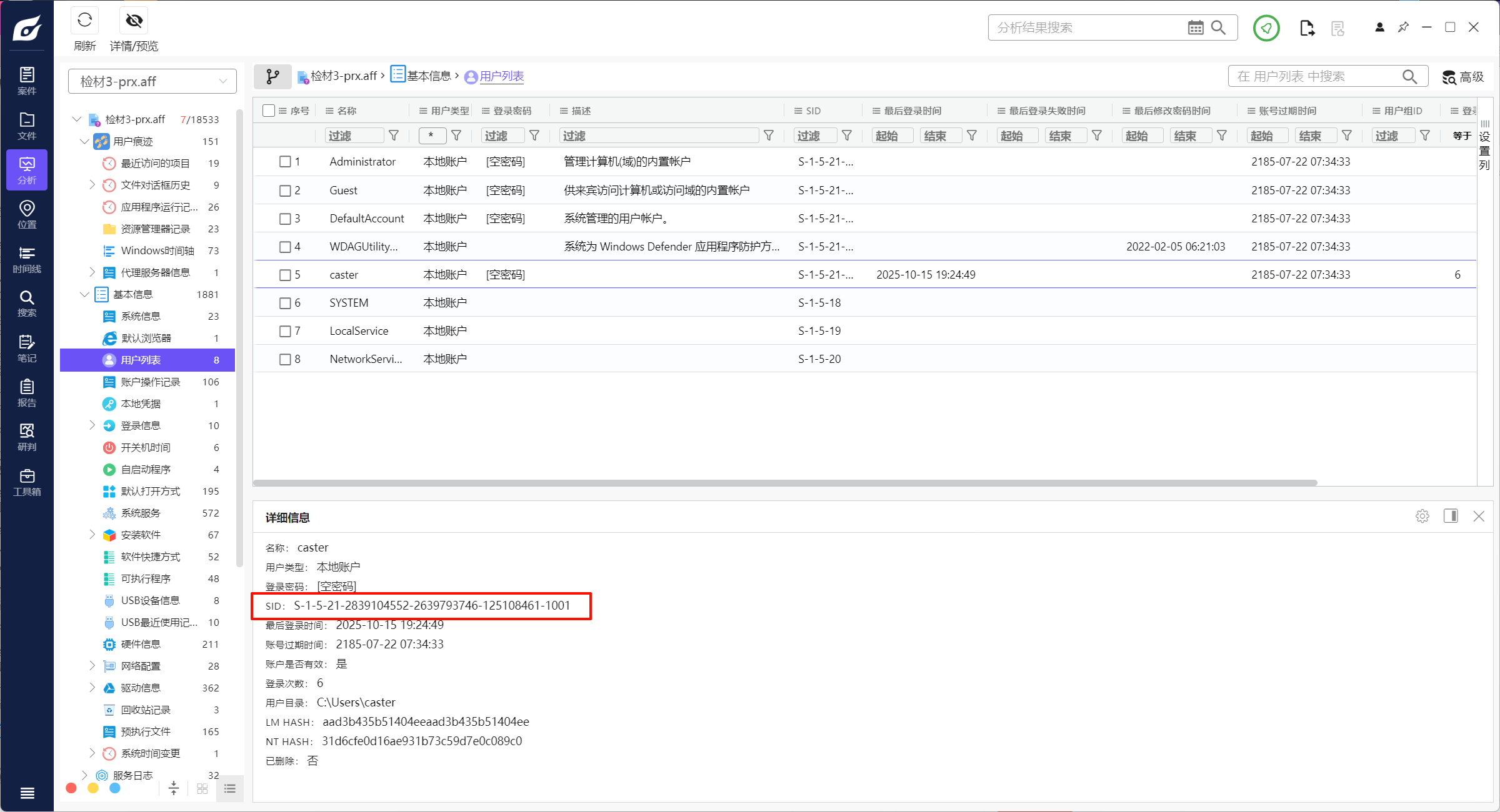

4.用户在导入代理文件后,删除了复制进计算机的代理配置文件,请给出删除该文件的账户SID

flag{S-1-5-21-2839104552-2639793746-125108461-1001}

这里其实就是问SID,直接交caster的SID

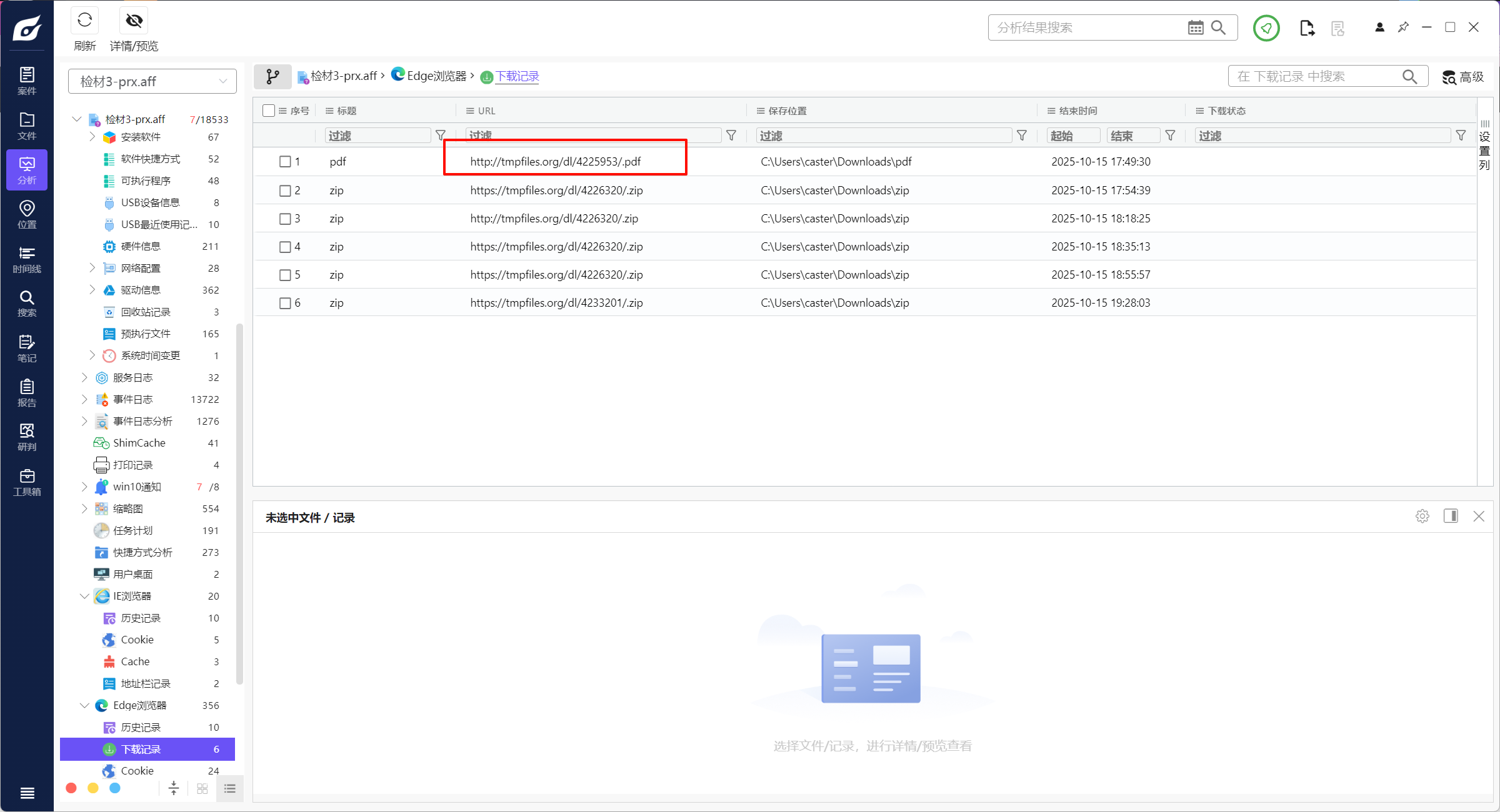

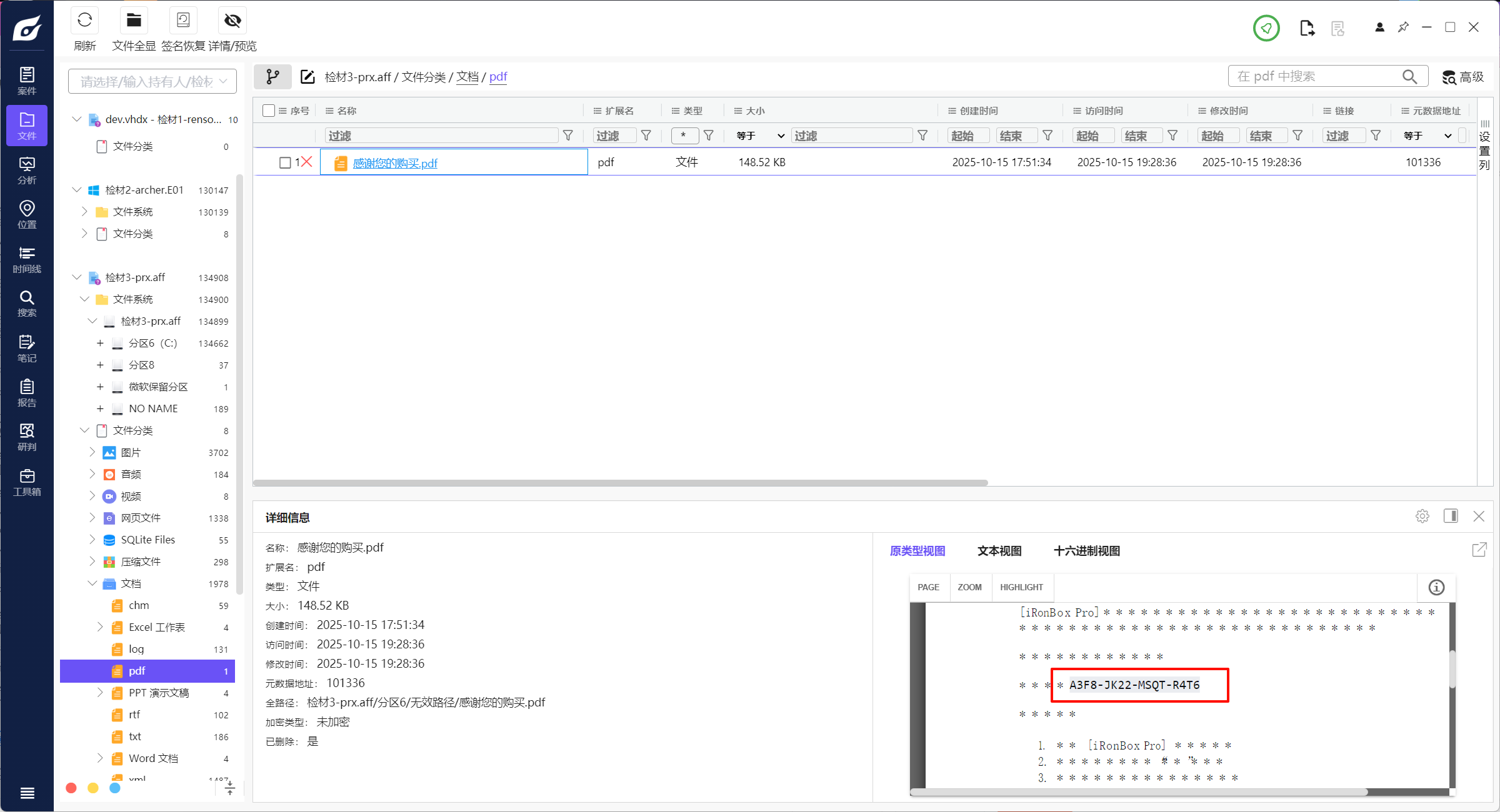

5.用户在境外网站下载了一个PDF并进行了打印,请给出打印内容中的软件序列号

flag{A3F8-JK22-MSQT-R4T6}

这里找下载的pdf,但是电脑内是重命名了,直接找所有pdf文件

里面只有这个pdf有一串符合格式的

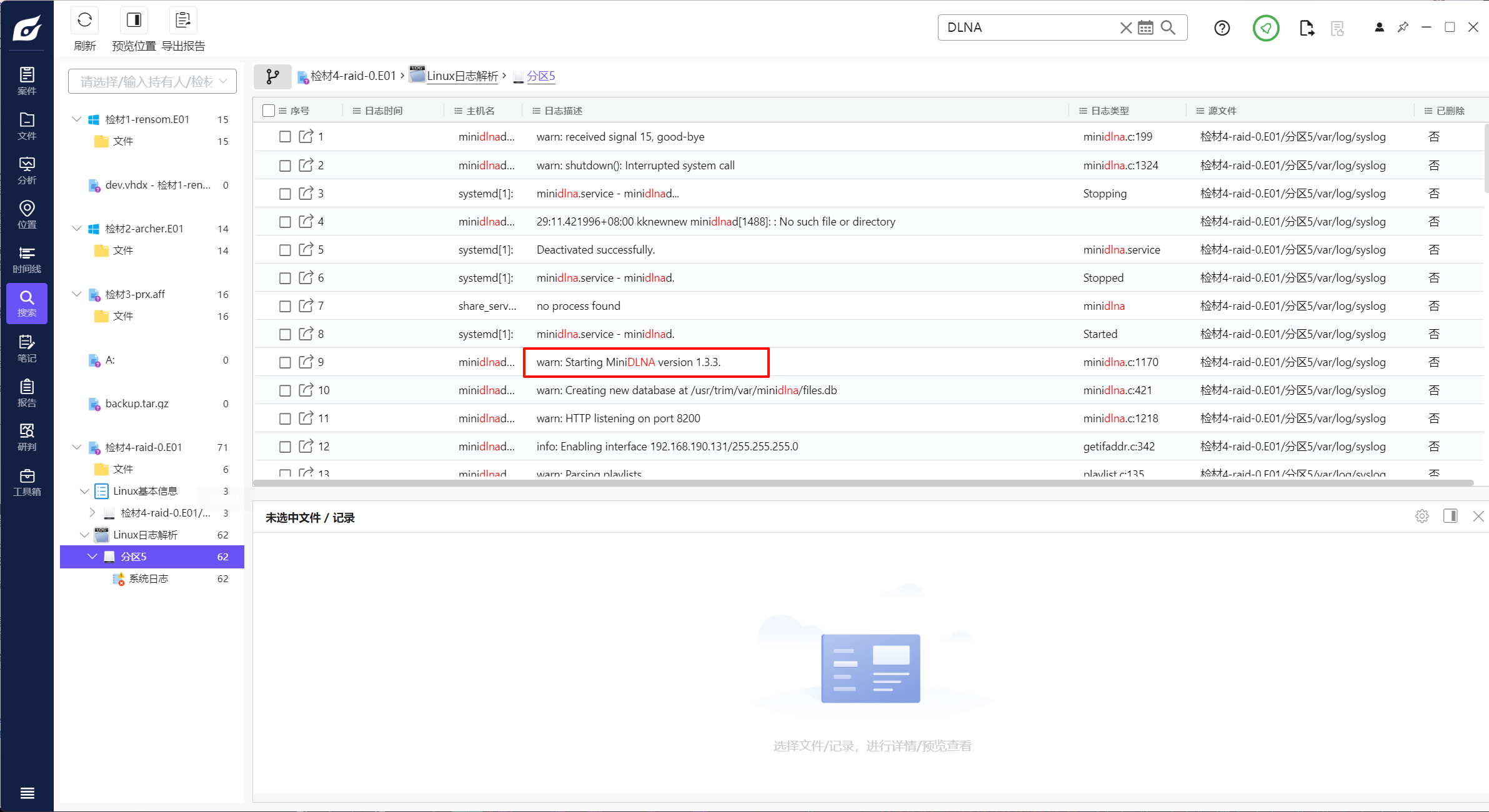

DFIR-RAID

检材4 解压密码:202510_s9K3jDn3aEkXQLKxJBUq

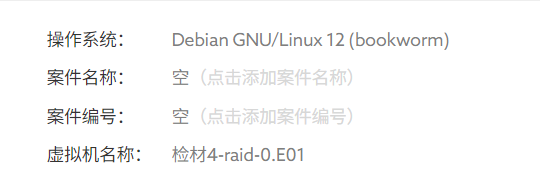

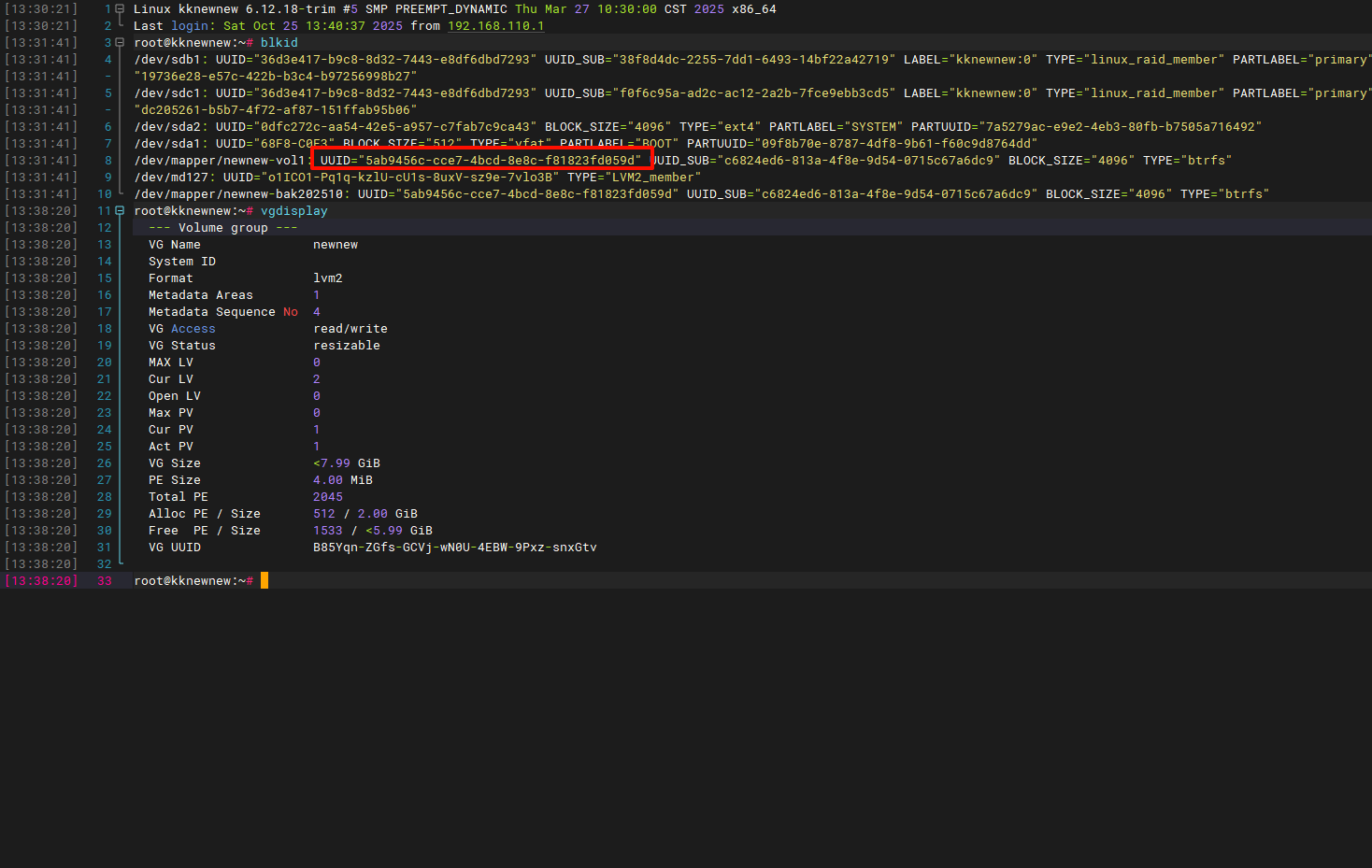

1,给出引导分区的UUID(如:84f012d9-1880-4306-9ce3-00695f81771c)

flag{09f8b70e-8787-4df8-9b61-f60c9d8764dd}

这里把三块盘用火眼仿真,可以自动识别出来

直接进去来查看信息,不过这里为什么要交的是GUID,不是分区的uuid,交了每个分区的uuid都不对,看了别人的发现交GUID才对,直接看服务器里的,引导分区是/dev/sda1,可以看partlabel是boot,答案是分区 GUID

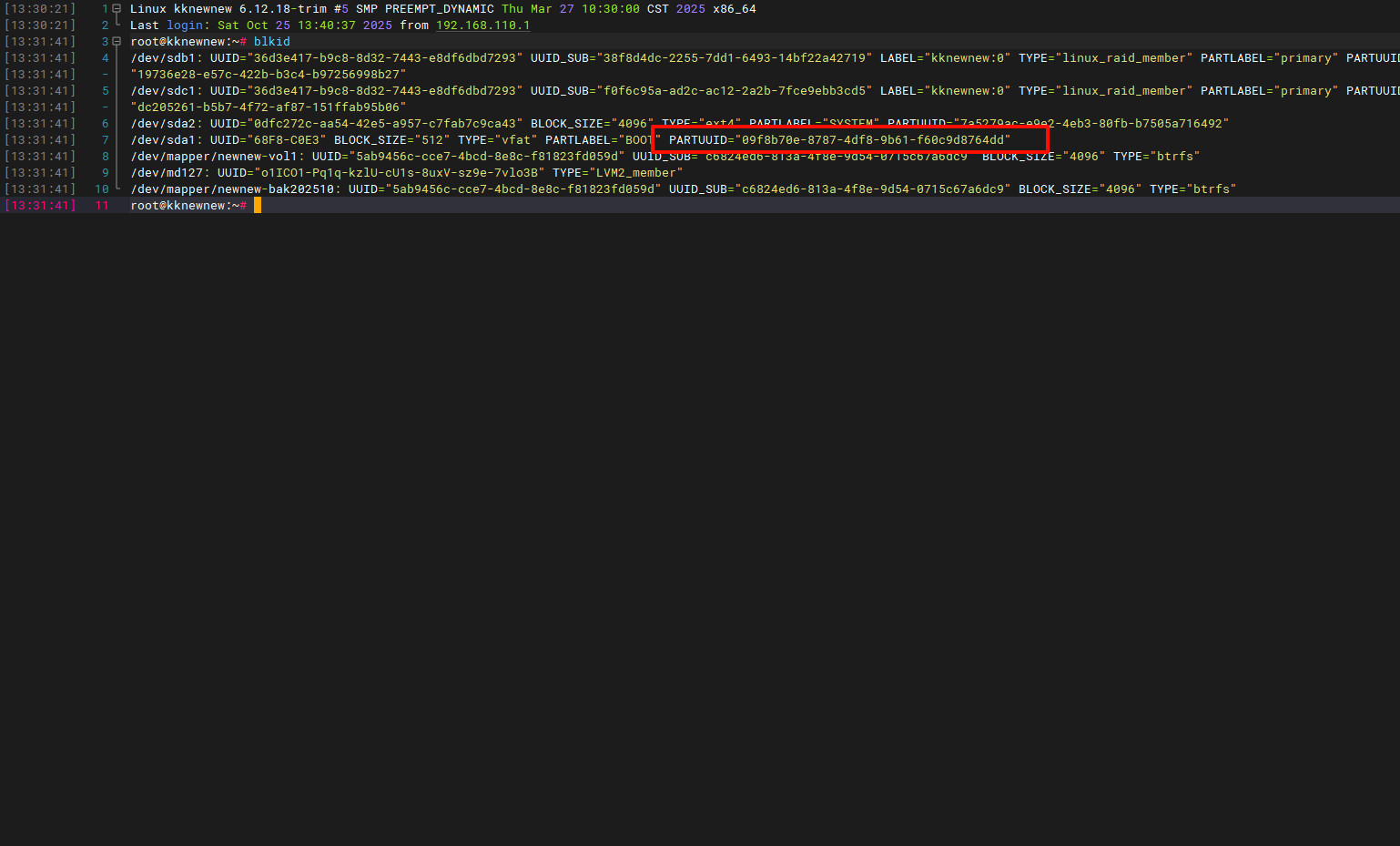

2.给出系统DLNA服务端的版本号(如:1.14.514)。

flag{1.3.3}

可以在日志中找到当时下载运行时的记录

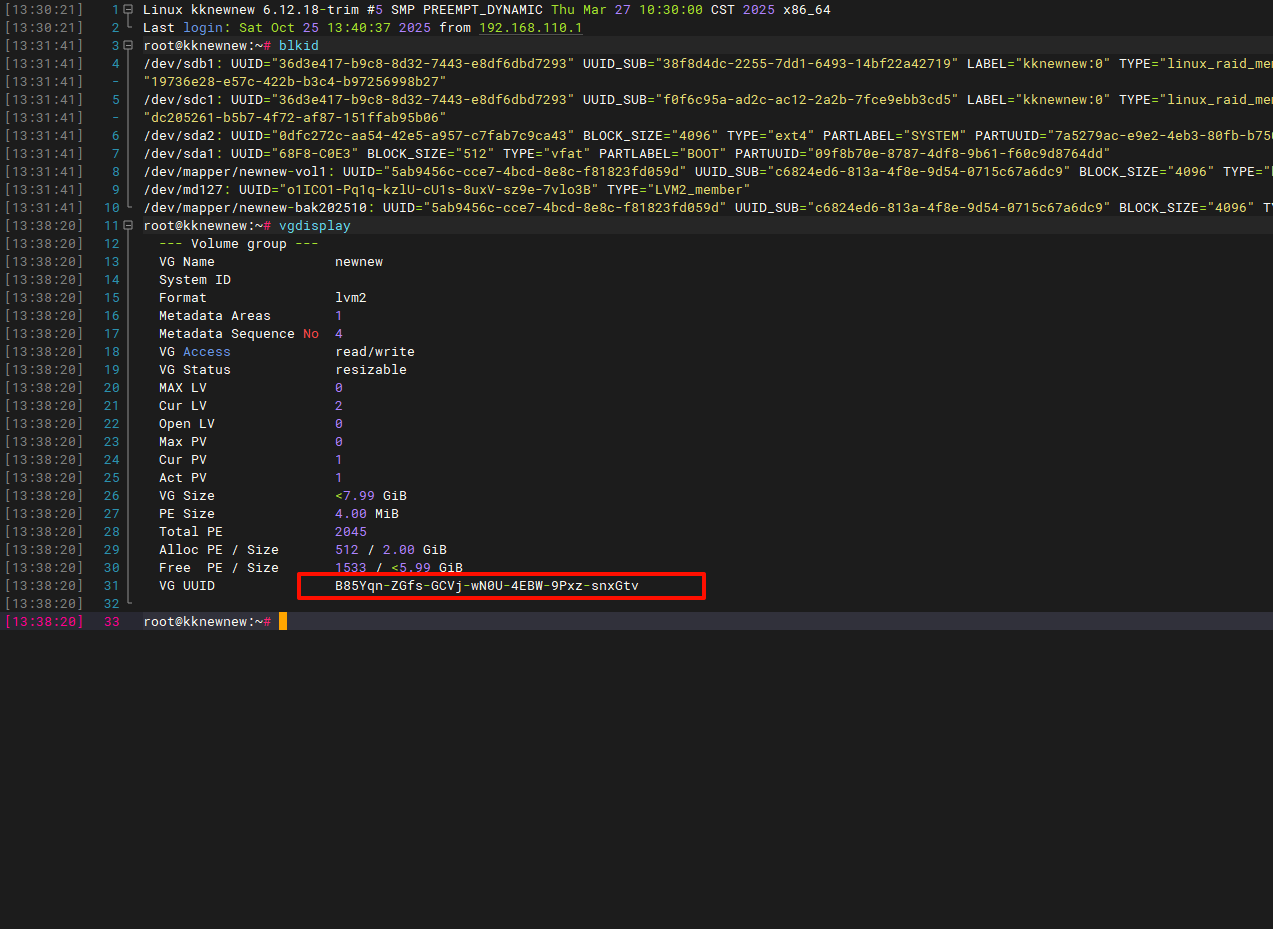

3.给出名为newnew的LVM卷组的UUID(大小写字母+数字,如:FmGRh3-zhok-iVI8-7qTD-S5BI-MAEN-NYM5Sk)

flag{B85Yqn-ZGfs-GCVj-wN0U-4EBW-9Pxz-snxGtv}

用vgdisplay来得到lvm卷组的信息

4.newnew-vol1 使用的文件系统uuid为(全小写)。

flag{5ab9456c-cce7-4bcd-8e8c-f81823fd059d}

之前的blkid就已经有了

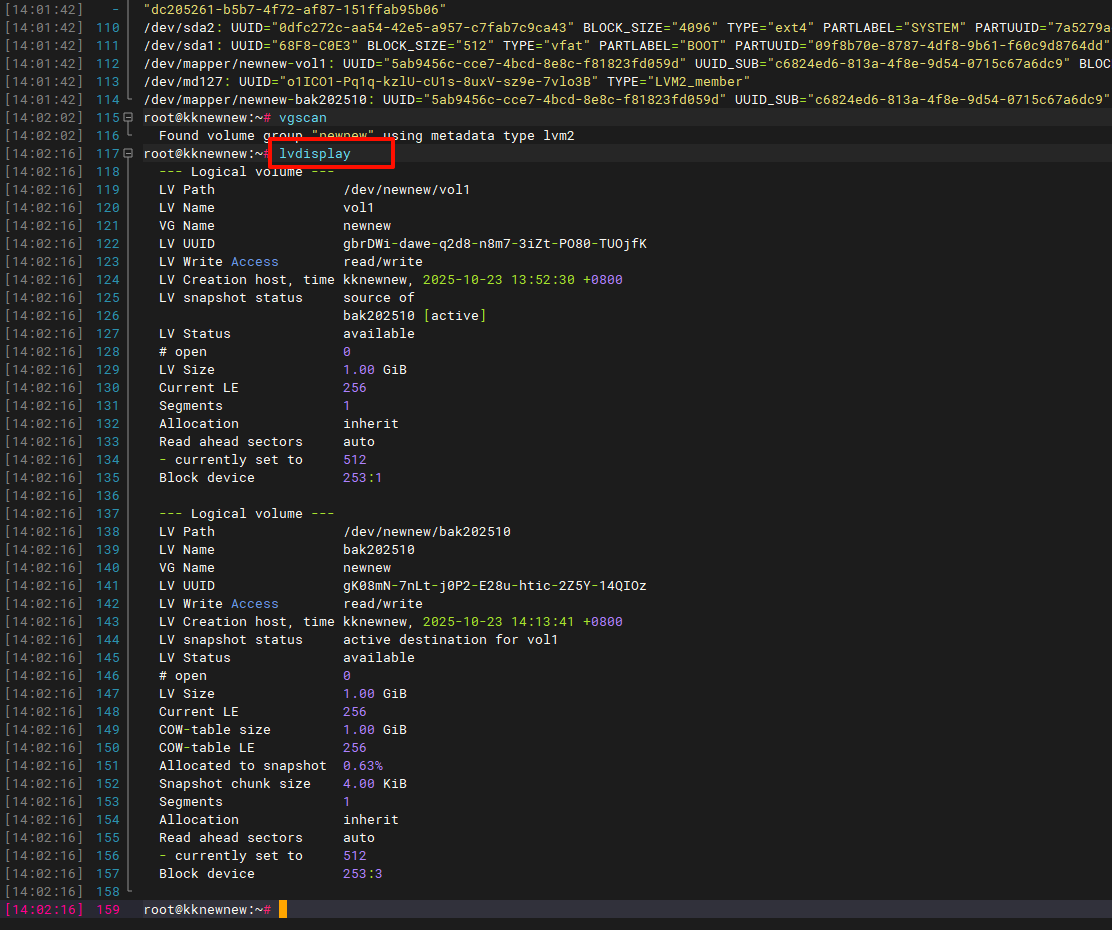

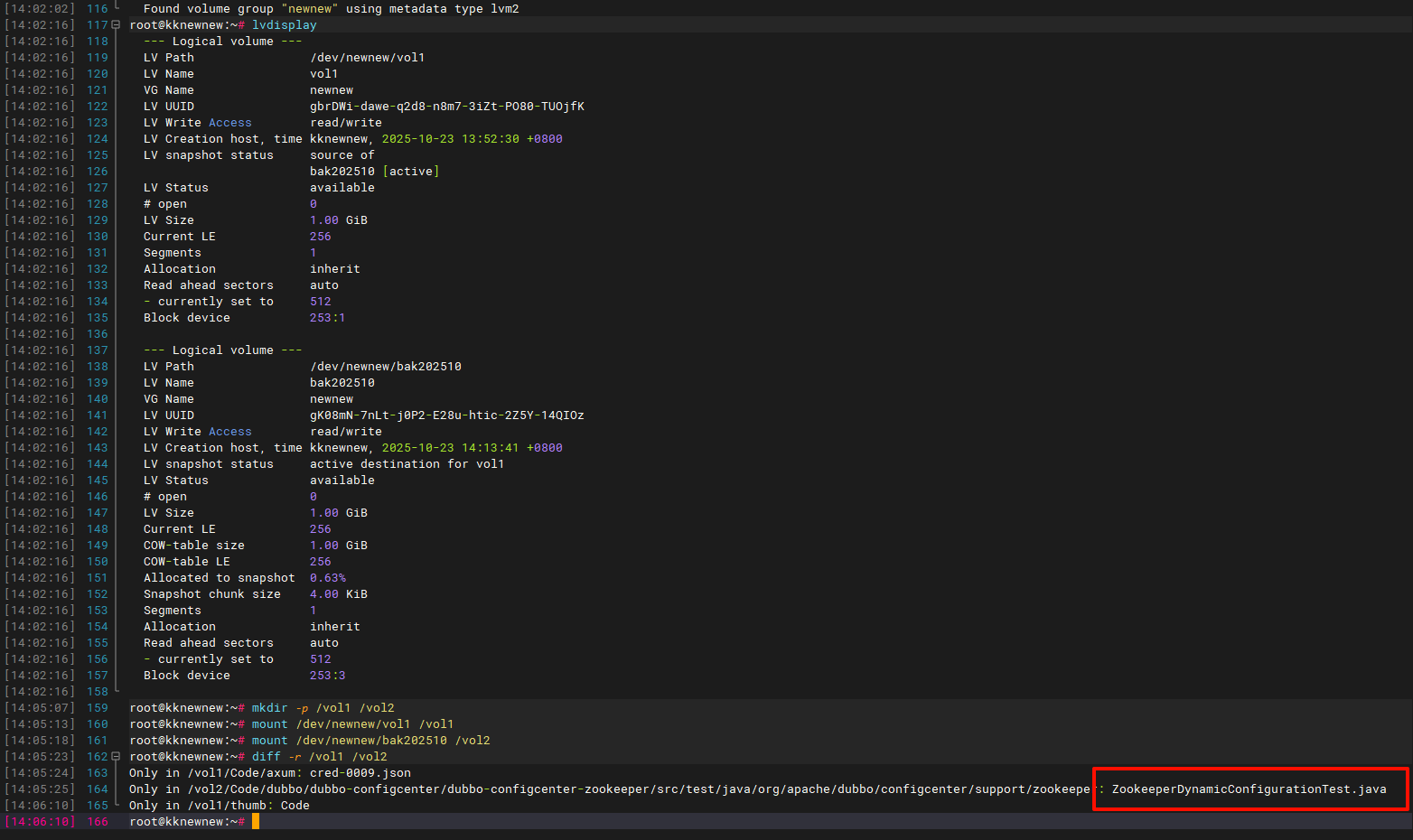

5.恢复数据盘的磁盘阵列,恢复逻辑卷备份,给出卷内被删除文件的文件名(如:result.txt)

flag{ZookeeperDynamicConfigurationTest.java}

这里lvdisplay找到两个分卷,其中第二个是快照,据说可以根据命名来判断(反正比赛我没判断出)

分别把两个挂载起来,diff比对两个分区,就能看到第二个显示的ZookeeperDynamicConfigurationTest.java是在原卷中被删除的文件,但是这里不能求证了,没有wp来验证

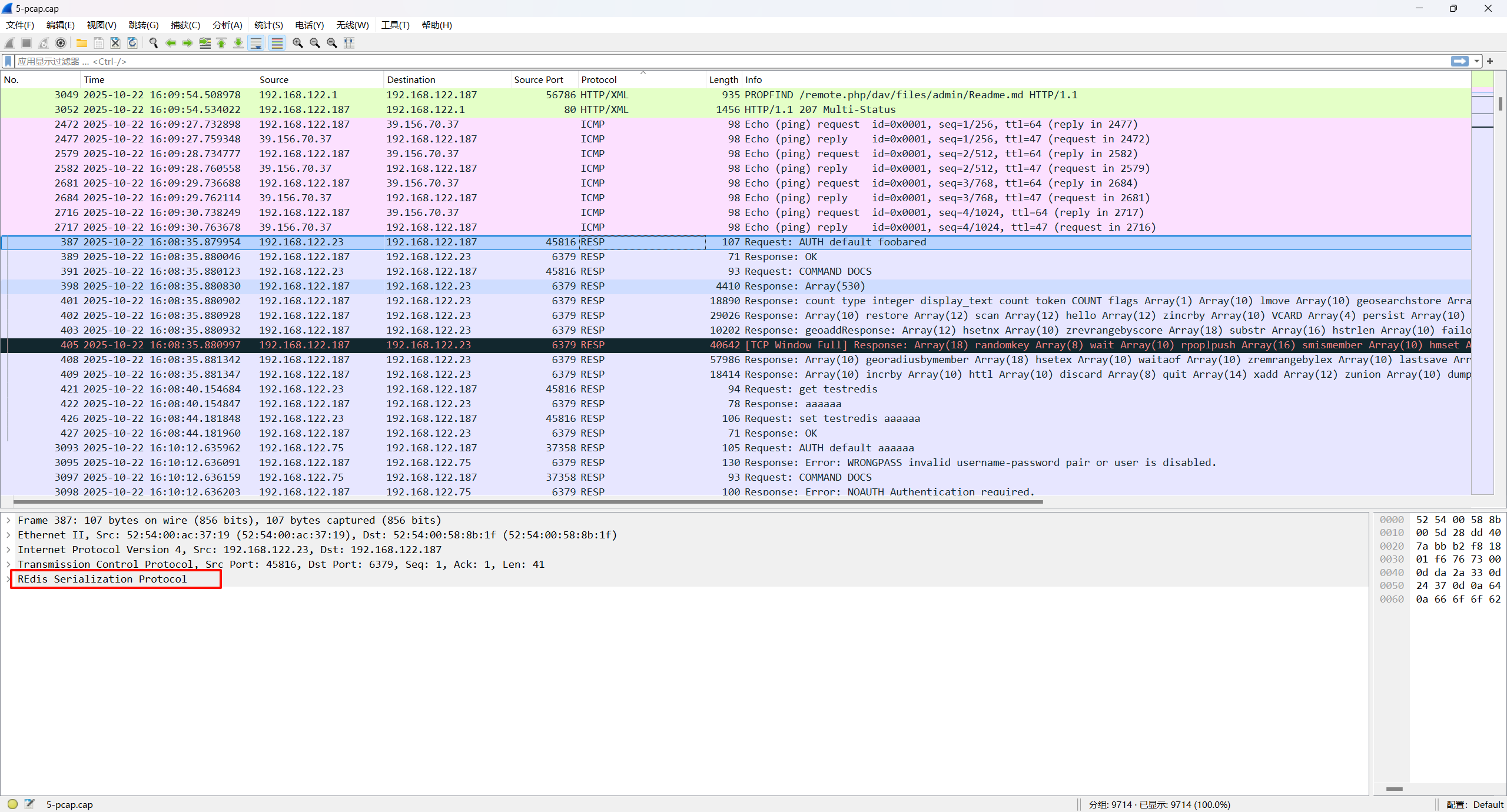

MISC-PCAP

1.被攻击的服务名称为(全小写,如elasticsearch)

flag{redis}

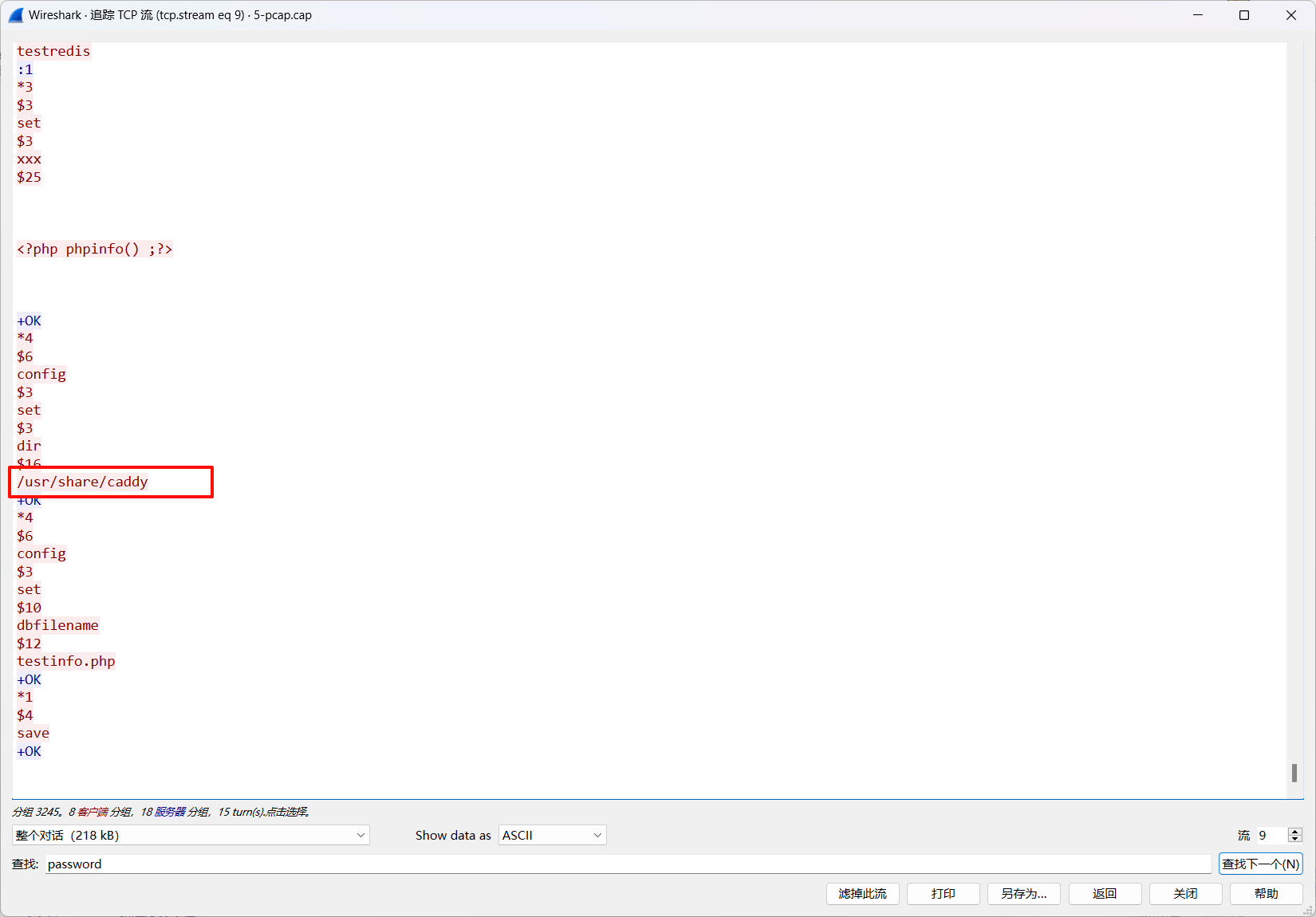

这里看到RESP流量,是redis专有的协议

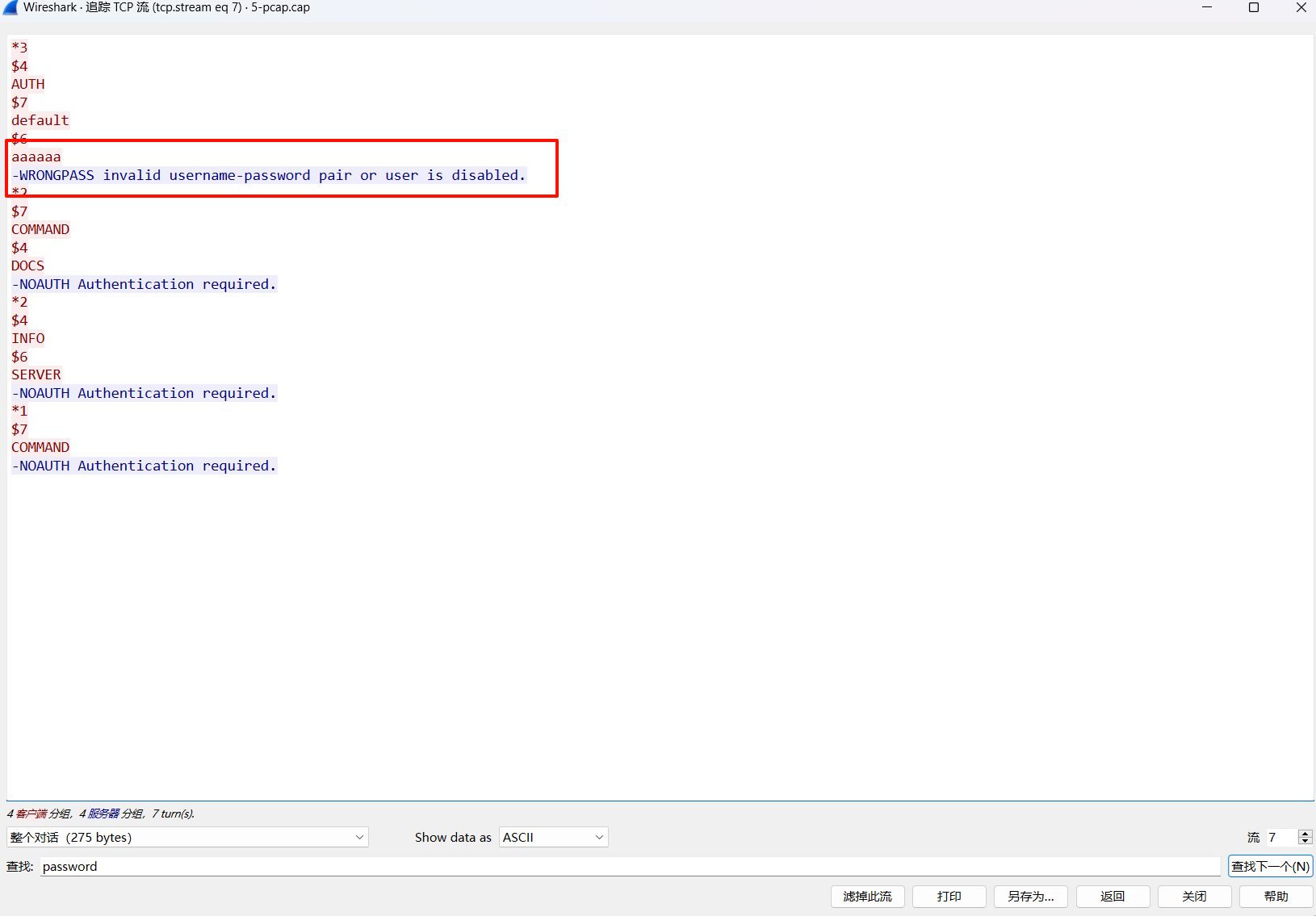

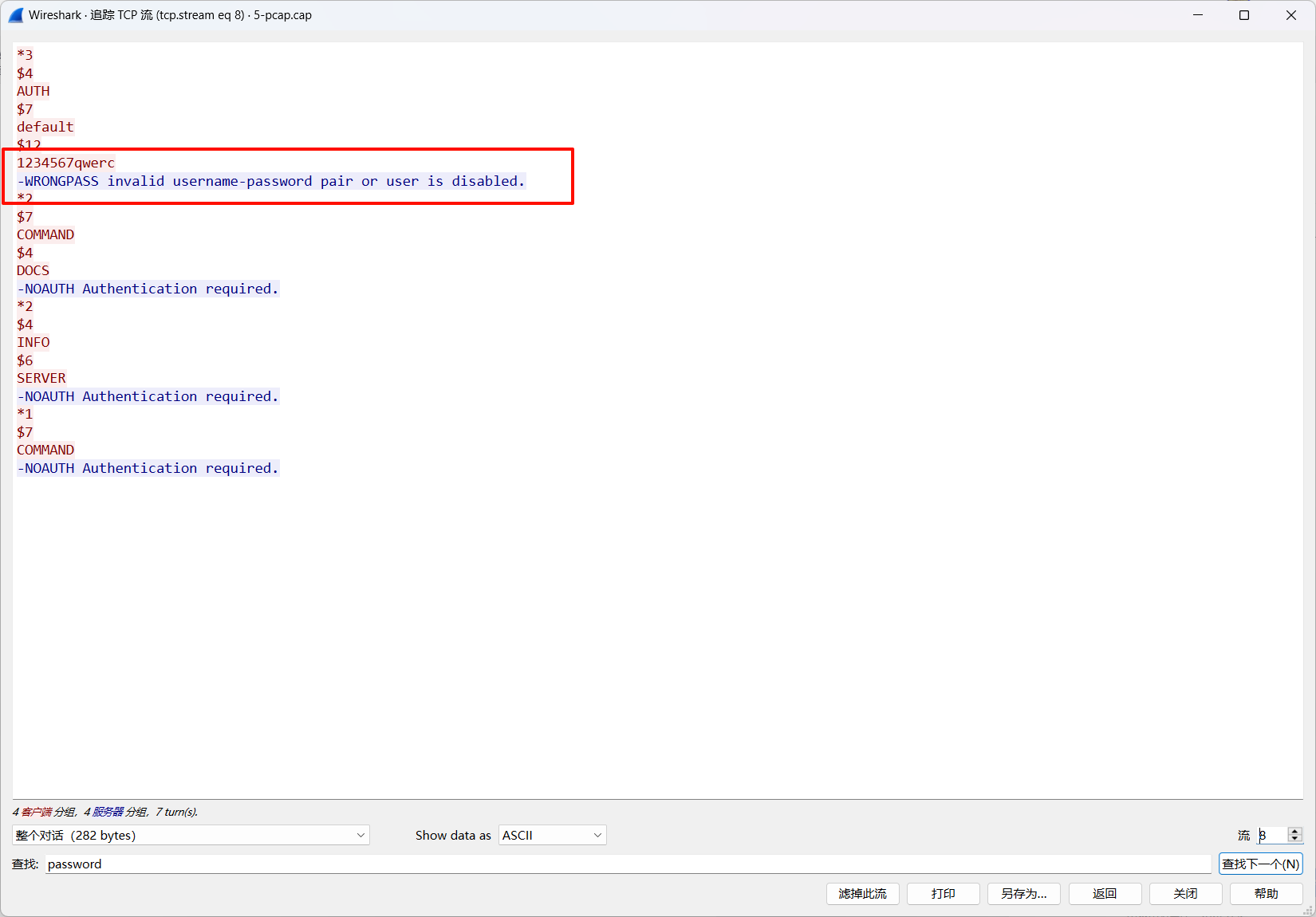

2.攻击者第二次攻击尝试时使用的密码

flag{1234567qwerc}

追踪tcp流信息,第7个包中可以找到验证的回显,第一次密码就是aaaaaa

以此类推看第8个包就行,得到第二次的密码

3.攻击过程中写入文件的绝对路径

flag{/usr/share/caddy/testinfo.php}

这里其实连蒙带猜,这里有一个php文件的内容,然后dir了一下查看路径,应该是写了一个testinfo.php进入,所以这个dir的结果就是答案,但是答案是带上php文件的路径