分析MmIsAddressValid函数

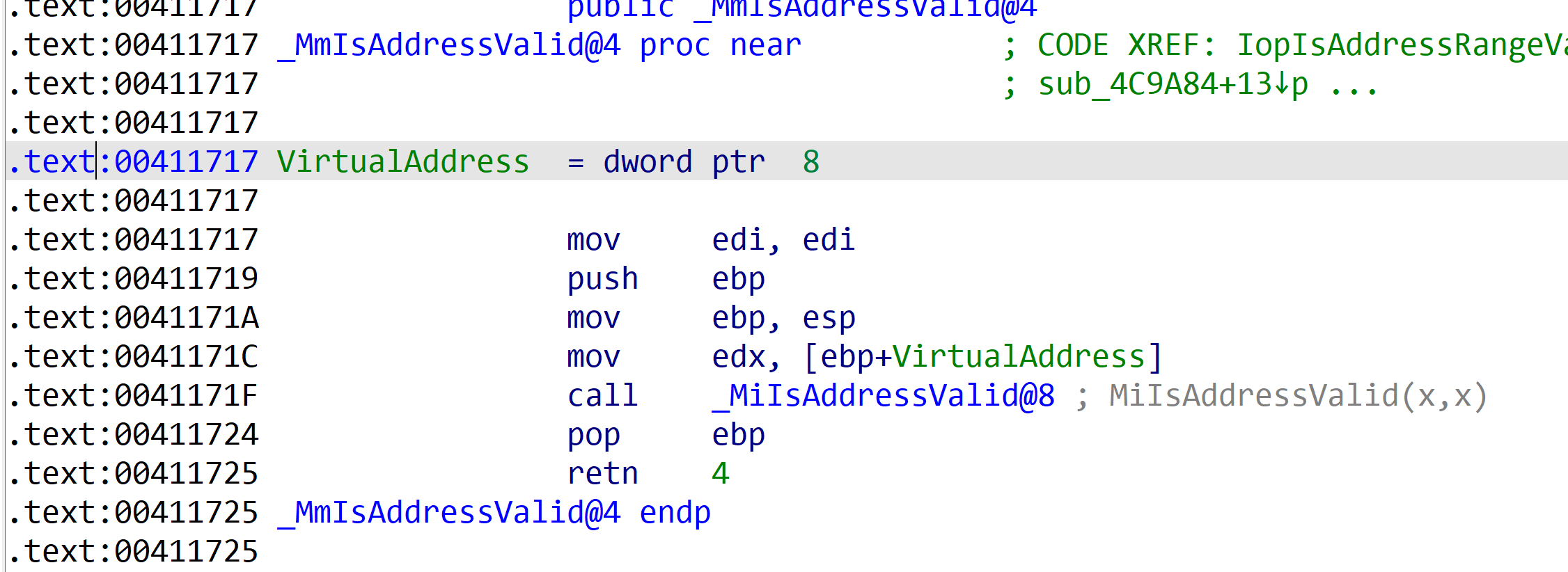

MmIsAddressValid 是 Windows 内核(对于29912分页是ntkrnlpa.exe)提供的一个函数,用于:

它用来检测一个地址 是否有有效页表项(PTE/PDE),并且 该页已经被 page-in(commit)且 present 位为 1。

MmIsAddressValid 只是一个外壳,它真正执行地址检查的是内部函数 MiIsAddressValid。

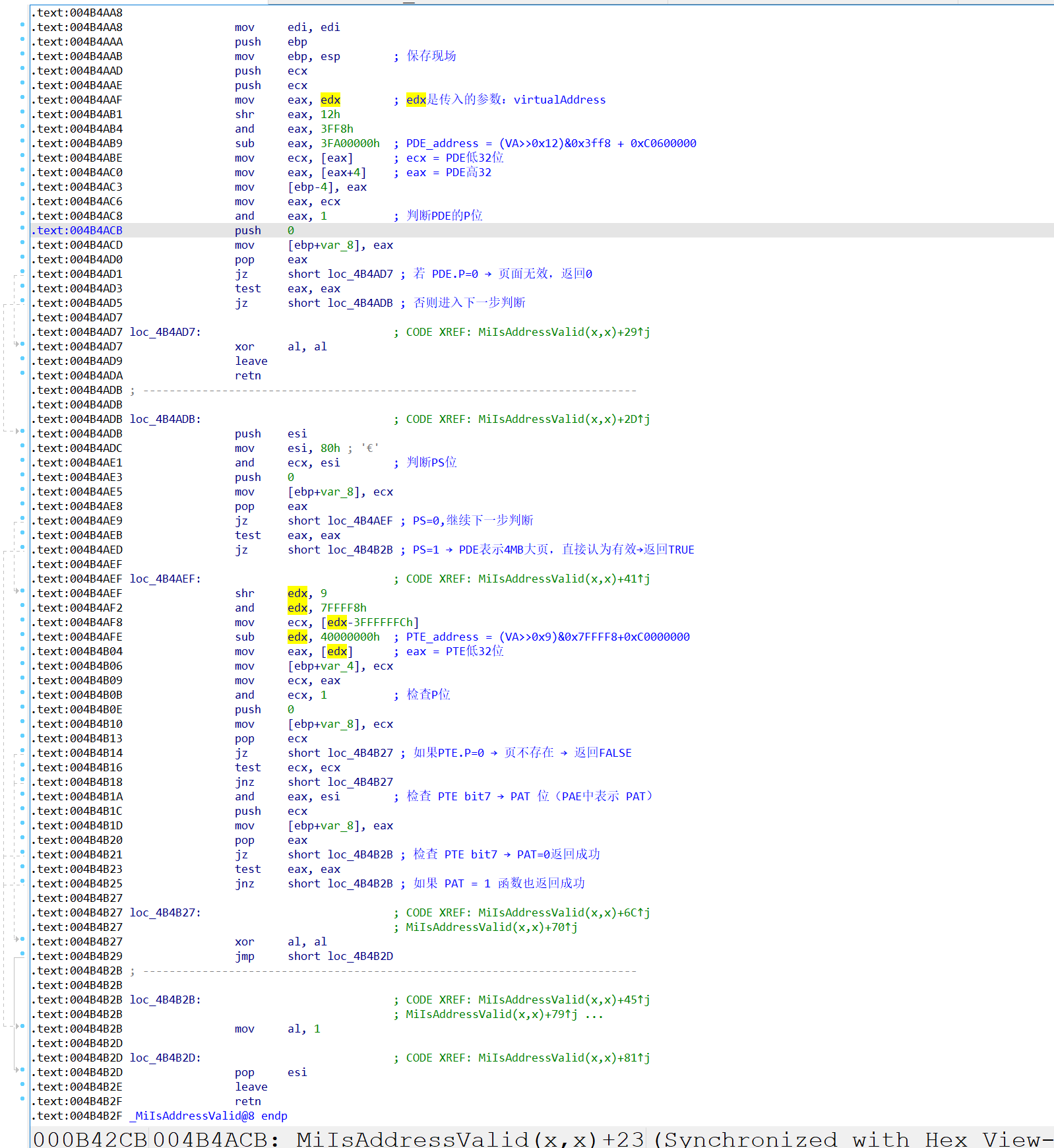

根据分析可以得出以下结论:

cpp

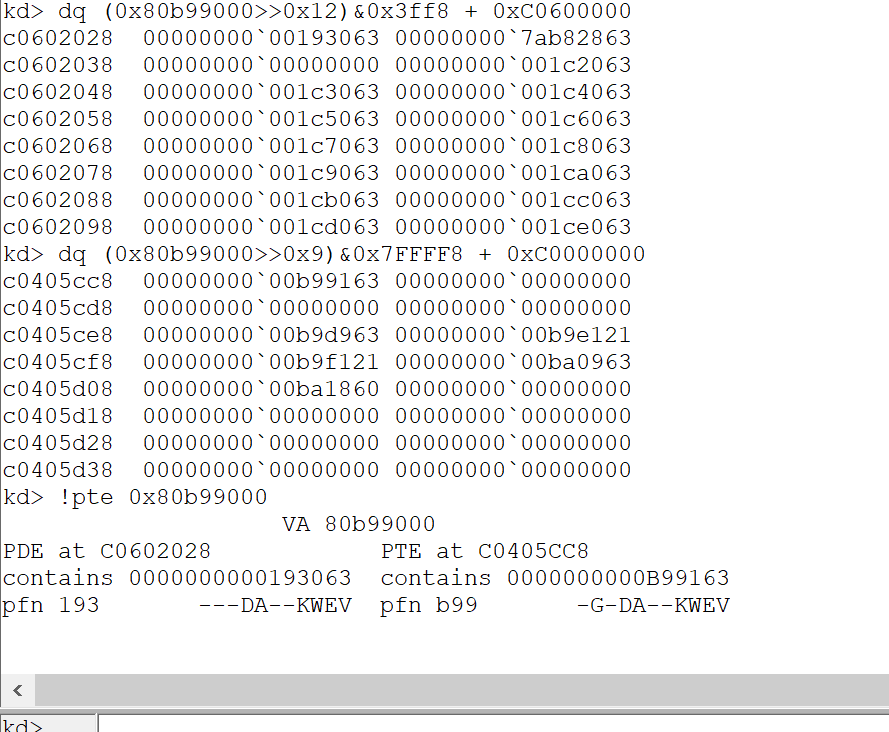

PDE_address = (VA>>0x12)&0x3ff8 + 0xC0600000

PTE_address = (VA>>0x9)&0x7FFFF8 + 0xC0000000最后拿GDT表地址0x80b99000验证一下公式,完全正确!