攻防世界:get_post

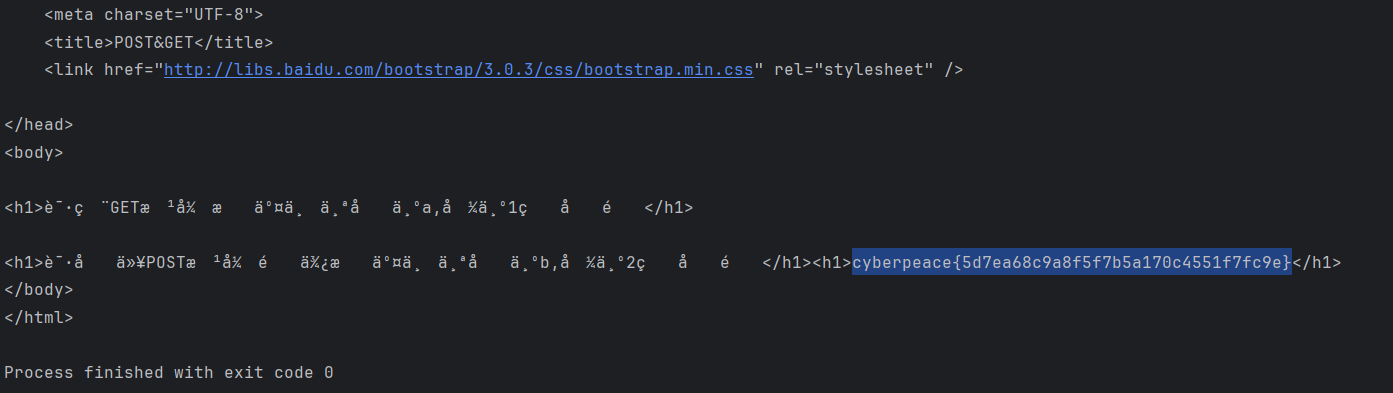

一、使用Burp suite修改请求,并将结果返回给浏览器

- burp suite改包,并将数据发送

-

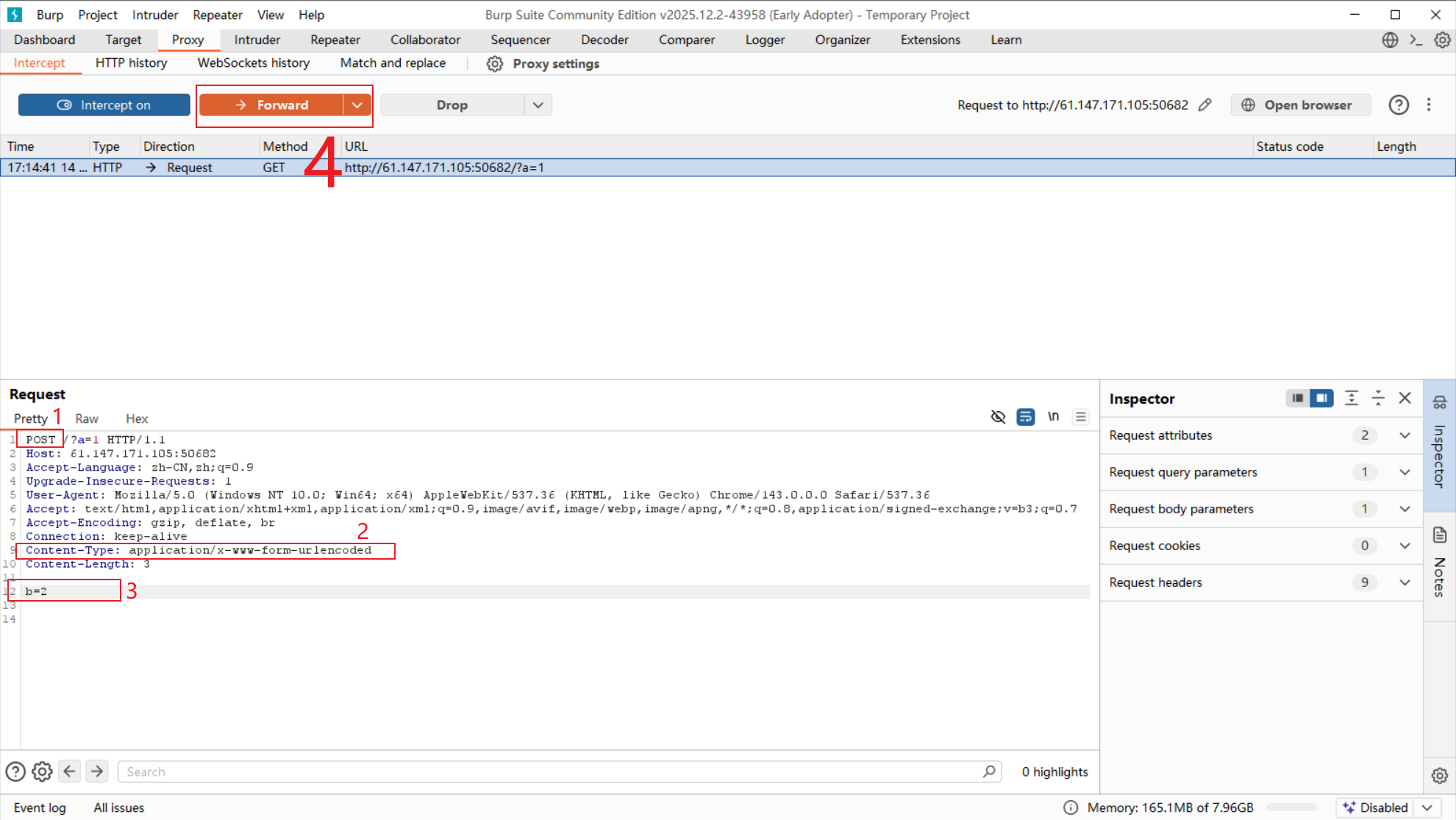

在浏览器可以看到返回的结果

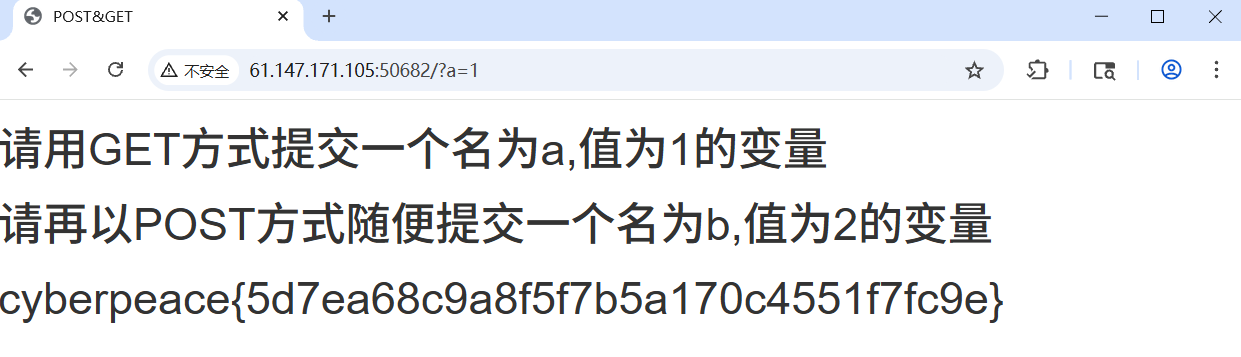

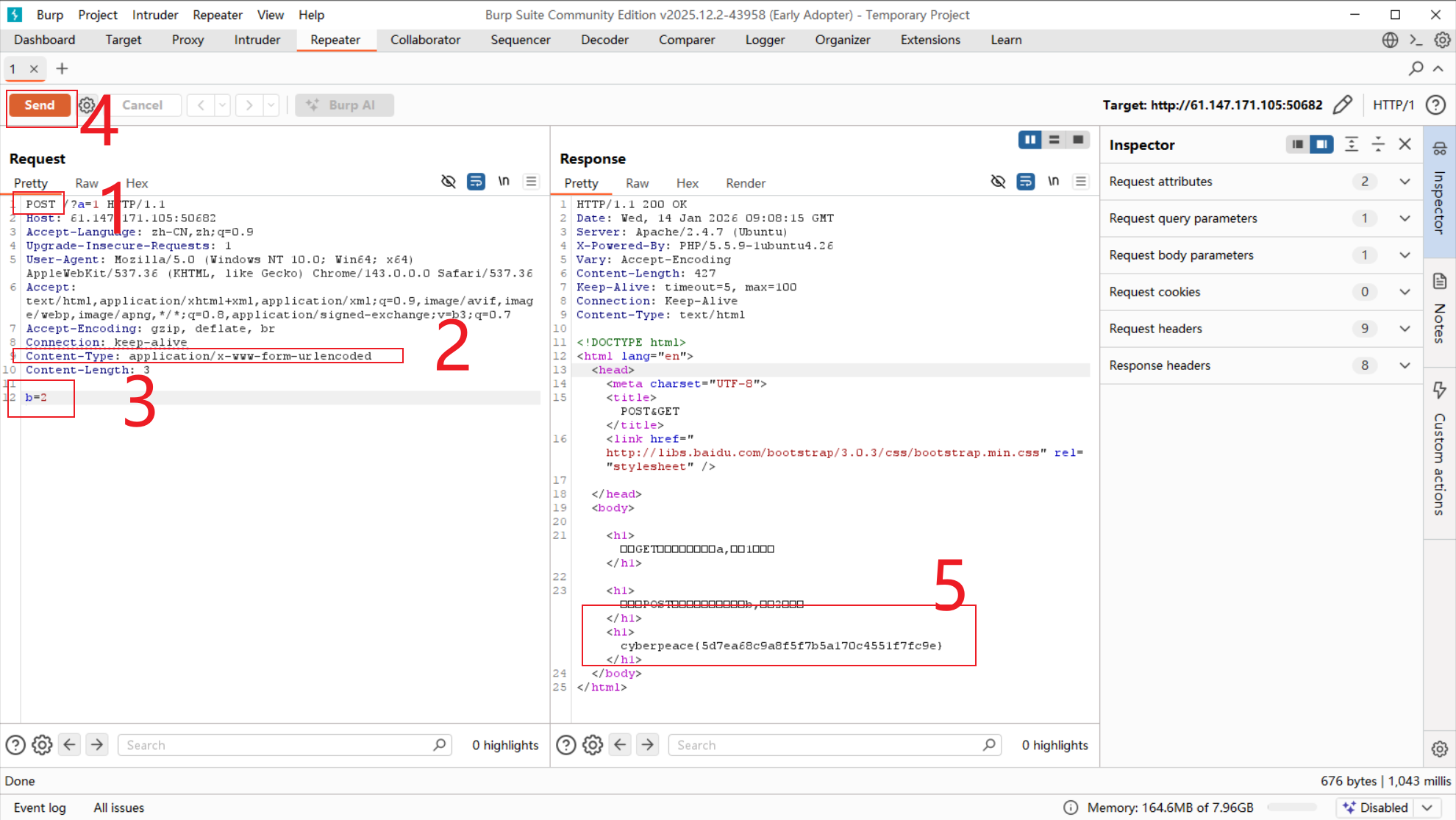

二、使用重放

- 在拦截到的请求处,右键 --> Send to Repeater

- 切换到Repeater菜单,按照下面的操作也可得到数据

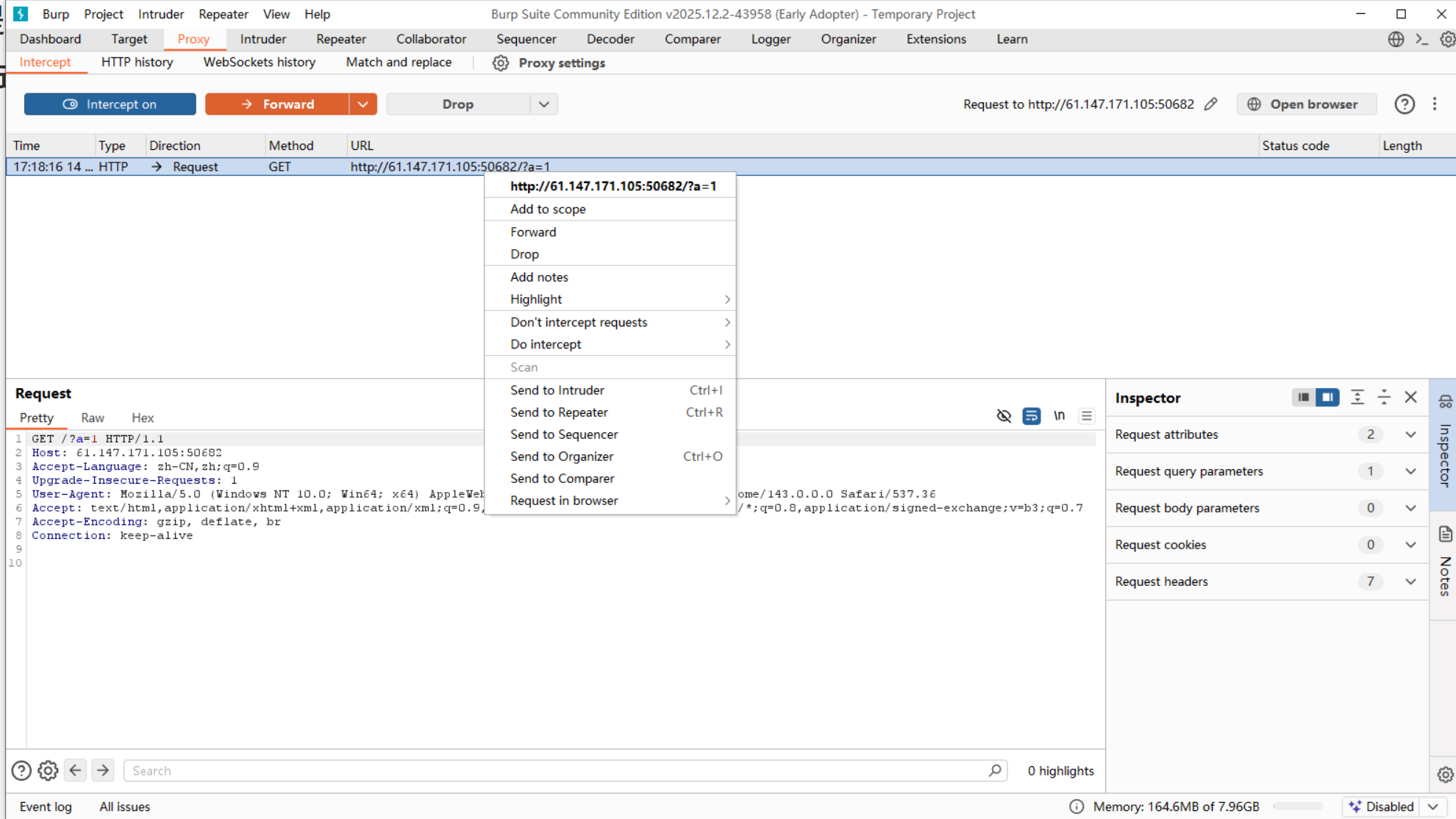

三、使用python的requests库

代码如下:

python

import requests

url = "http://61.147.171.105:50682"

res = requests.get(url, params={"a": 1})

res = requests.post(res.url, data={"b": "2"})

print(res.text)返回结果如下: