1.某人

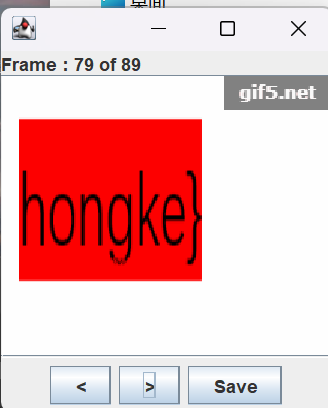

打开文件,得到aaa.gif图片,使用在线gif分割工具分割,得到三张分散的flag图片,组合即可。

(1)gif在线分割工具

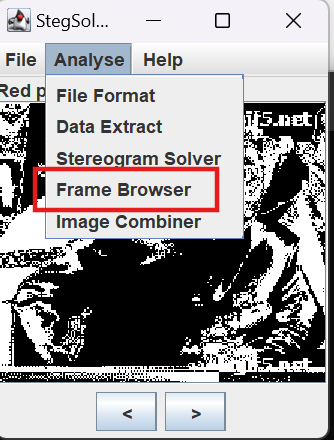

(2)Stegsolve分离图片

使用Stegsolve的帧解算器Frame Browser将图片逐帧分解

得到flag

2.你竟然赶我走

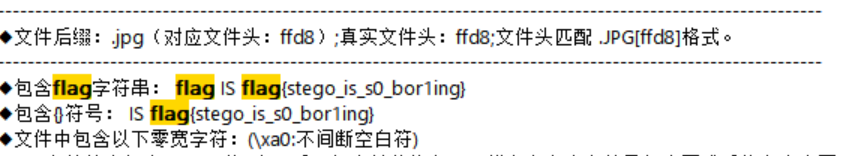

图片拖入随波逐流或WinHex中,得到flag。

3.二维码🌟

下载得到一张二维码图片,QR打开,说秘密在这里,猜测二维码图片中包含其它内容

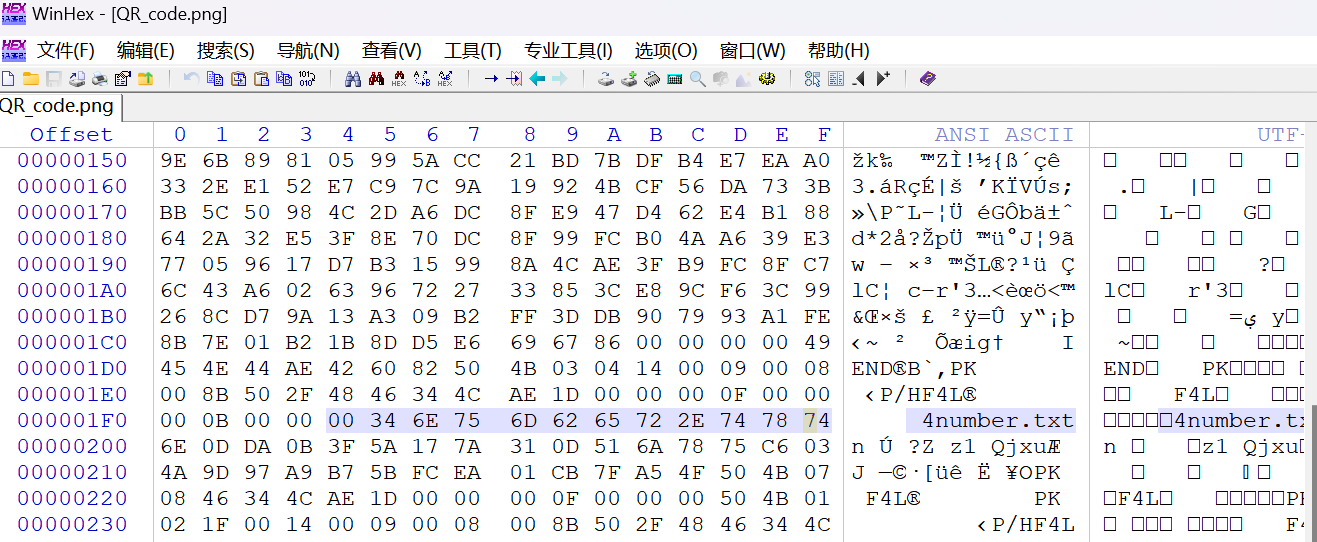

WinHex打开,发现还包含一个文件4number.txt

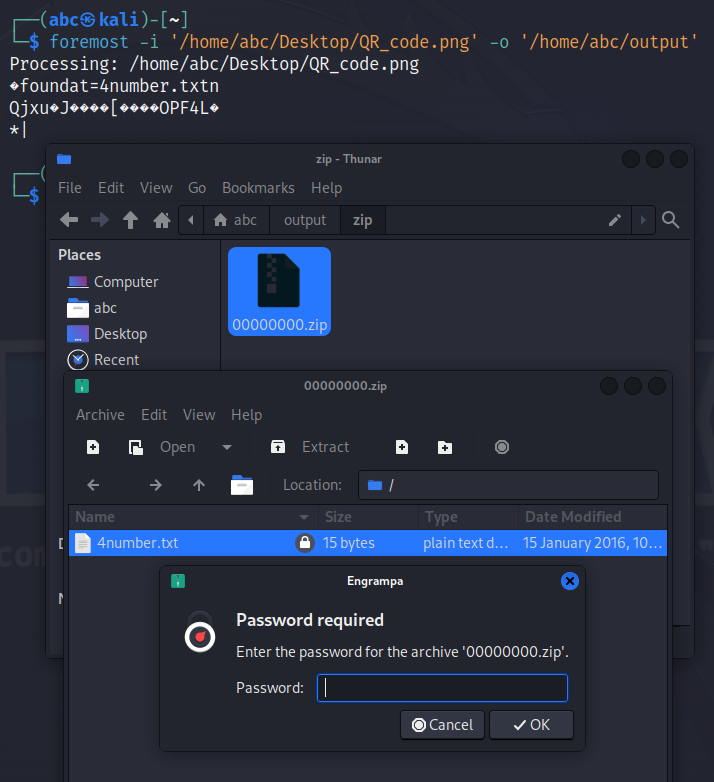

考虑用kali机foremost分离,得到一个zip文件,打开发现需要密码

(经过尝试,不用kali,直接将4number.txt文件后缀改为zip,再暴力破解也可)

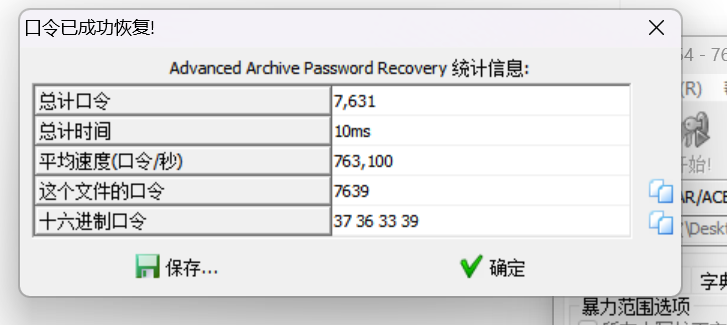

根据文件名提示可知密码为4位数字,ARCHPR暴力破解,得到密码

4.大白

给出提示,这应该是一道修改宽高的题

(1)图片直接拖随波逐流

将图片文件拖入随波逐流,自动修复宽高,得到修复后的png文件,flag出现

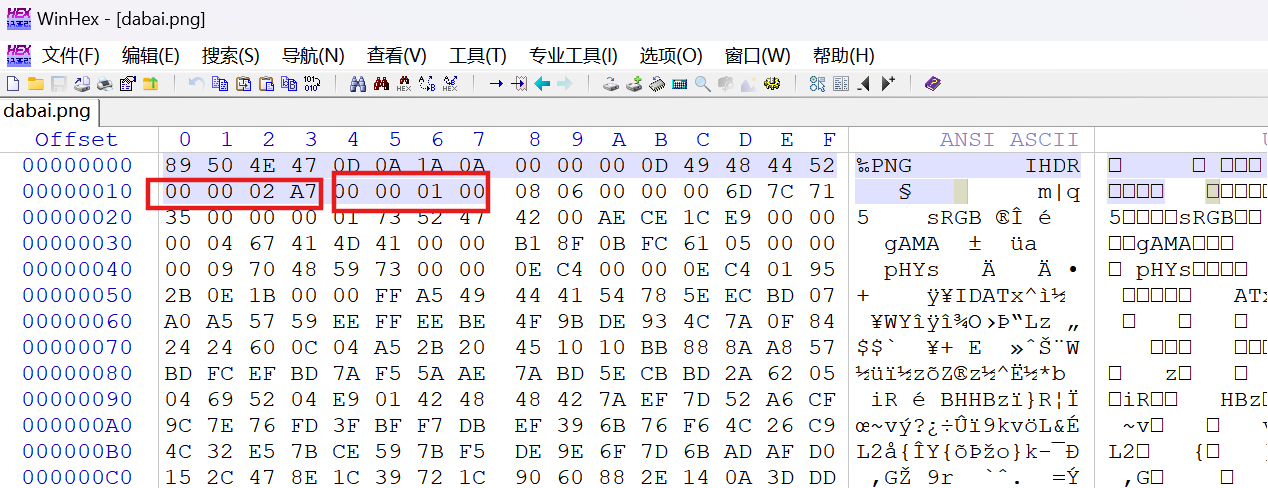

(2)WinHex修复宽高

第一行是文件头,第二行的前四个字节是图片的宽度,后面的四个字节是图片的高度。

将高的01改为A7,另存,得到全图,即可看到flag

5.wireshark🌟

由题目提示可知,这是一道流量分析题

下载得到后缀为.pcap的文件,将其拖入wireshark,搜索字符串flag试试,找到一条数据,但未得到有效信息

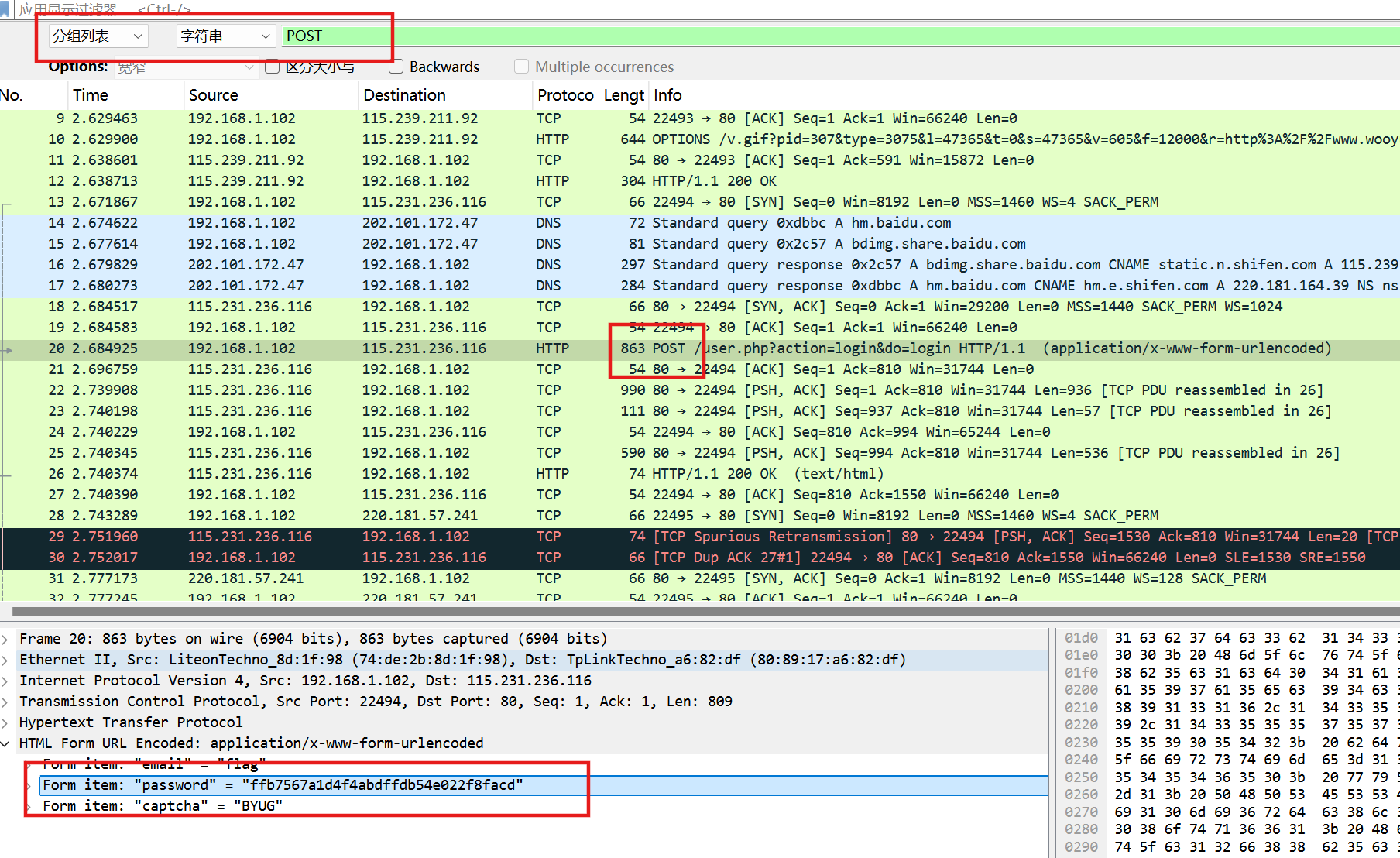

管理员登录网站,猜测会发送POST请求,搜索POST,找到一条数据

"管理员的密码即是flag",可知flag为ffb7567a1d4f4abdffdb54e022f8facd

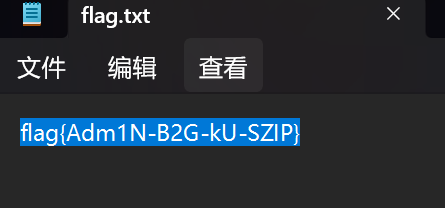

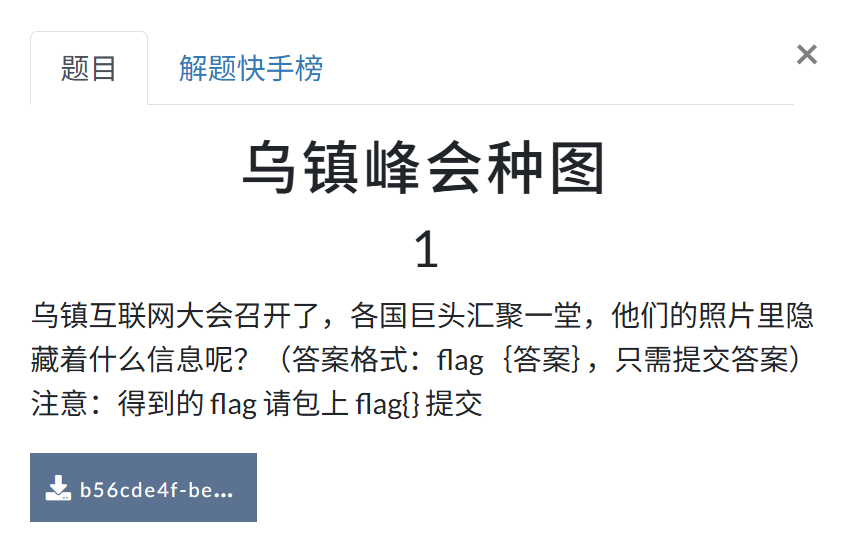

6.乌镇峰会种图

下载图片,拖入随波逐流,得到flag(WinHex也可)

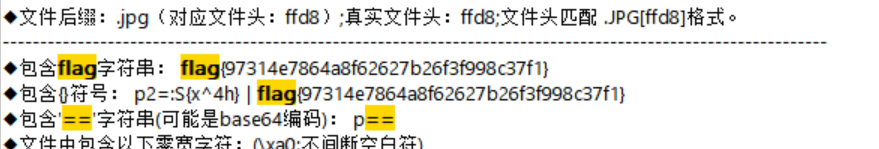

7.N种方法解决🌟

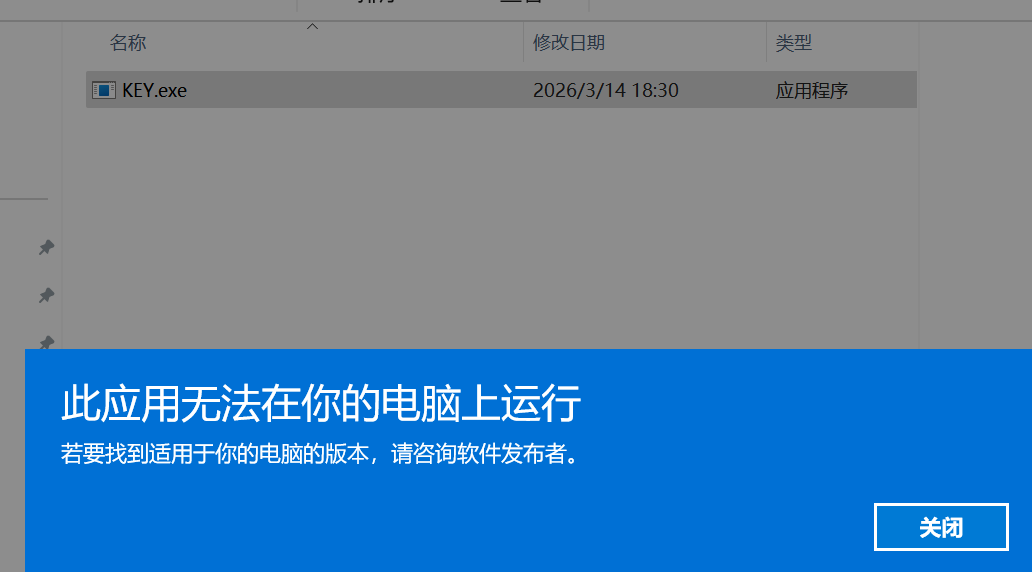

下载文件,得到KEY.exe,发现无法打开

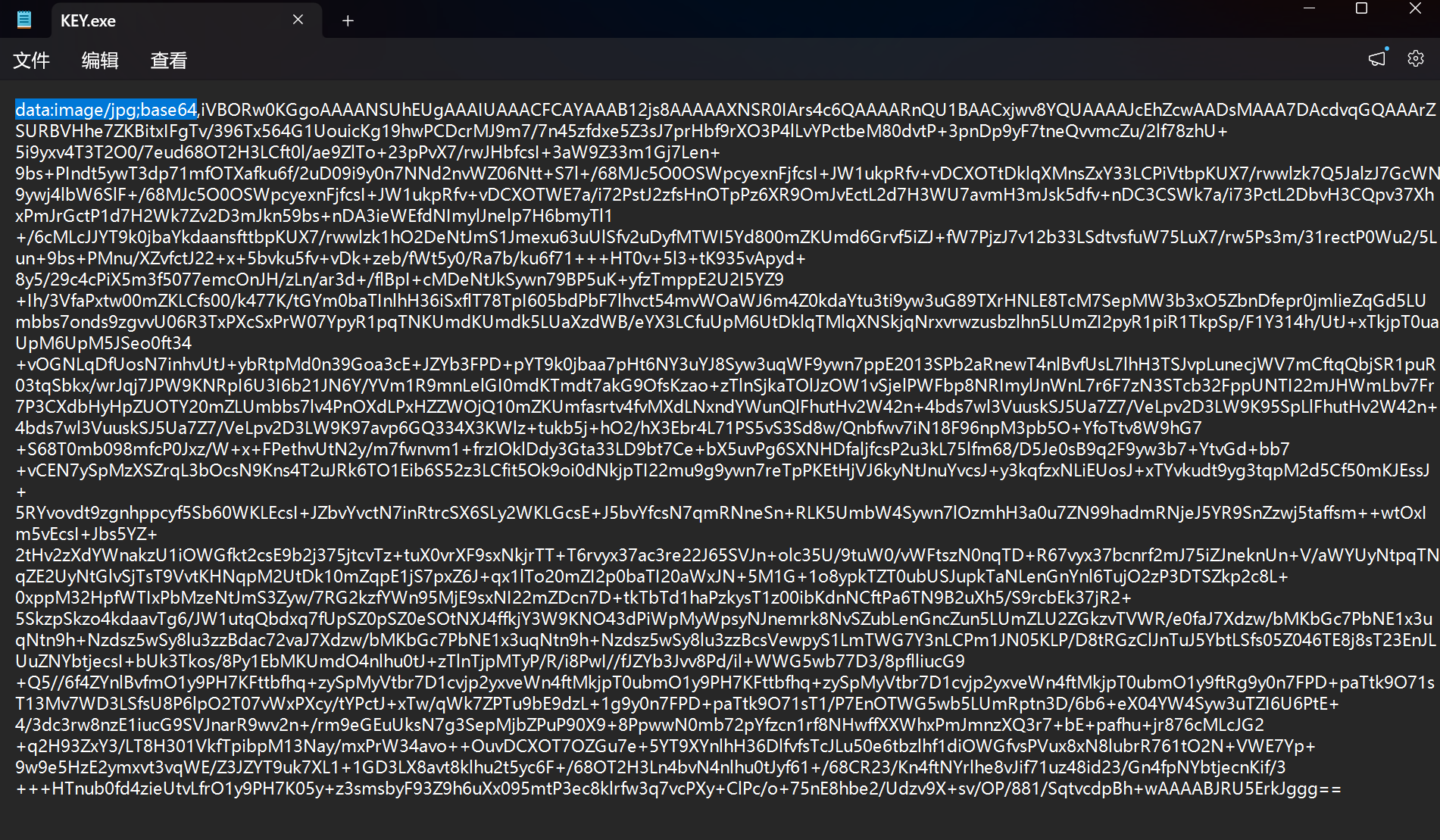

在记事本中编辑

猜测是jpg格式的图片,可能经过了base64转码,使用在线base64转图片工具,得到一个二维码,扫二维码即可得到flag

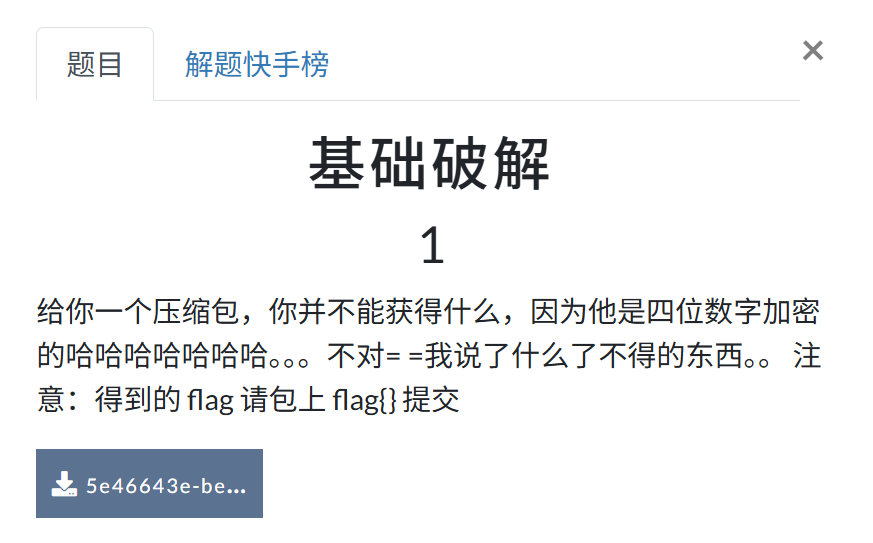

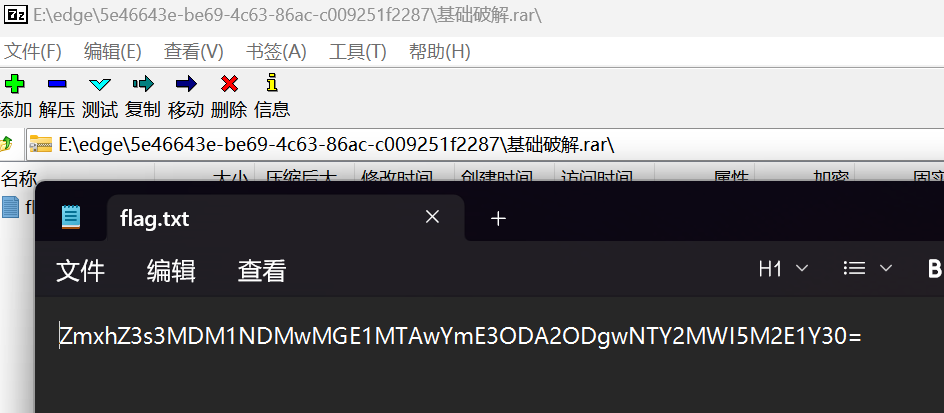

8.基础破解

可获得信息:加密压缩包的密码是四位数字,ARCHPR暴力破解得密码2563

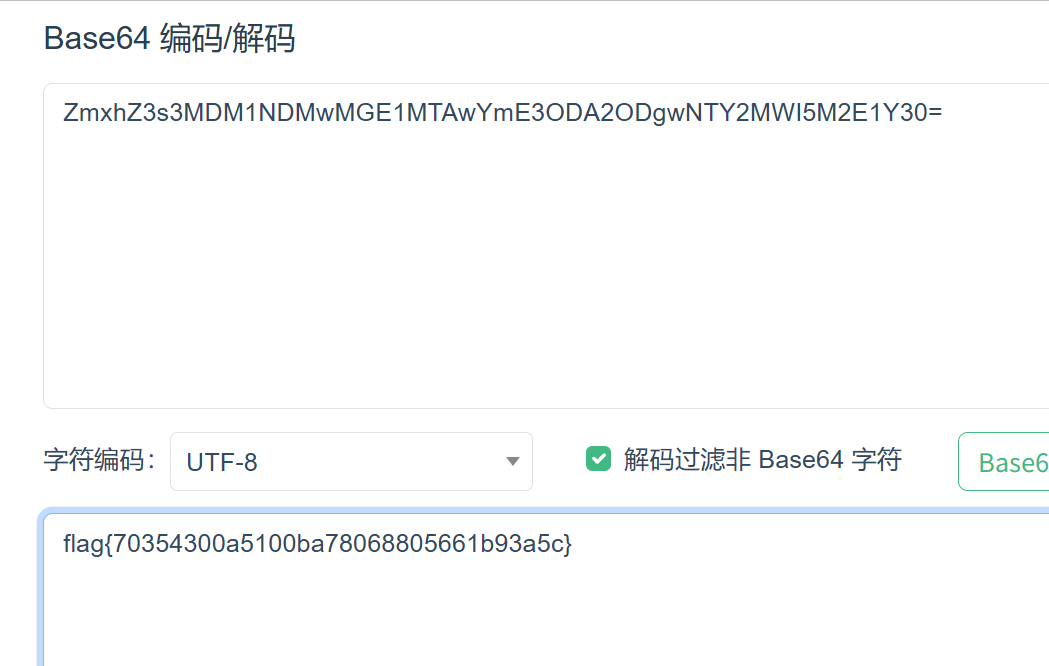

输入密码解压后得到一串base64加密后的字符串

解码到flag

9.文件中的秘密

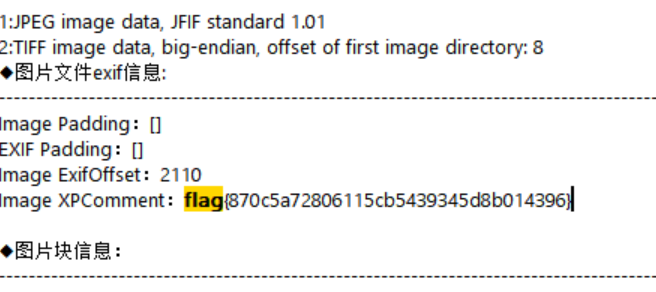

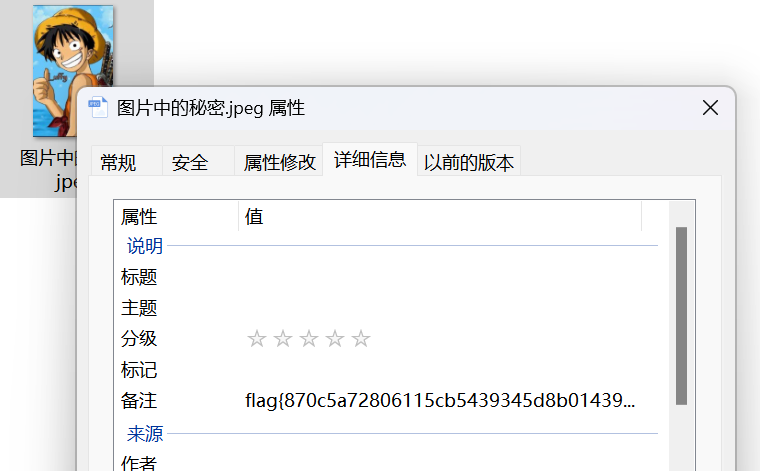

(1)图片拖入随波逐流中直接得到flag

(2)查看图片备注

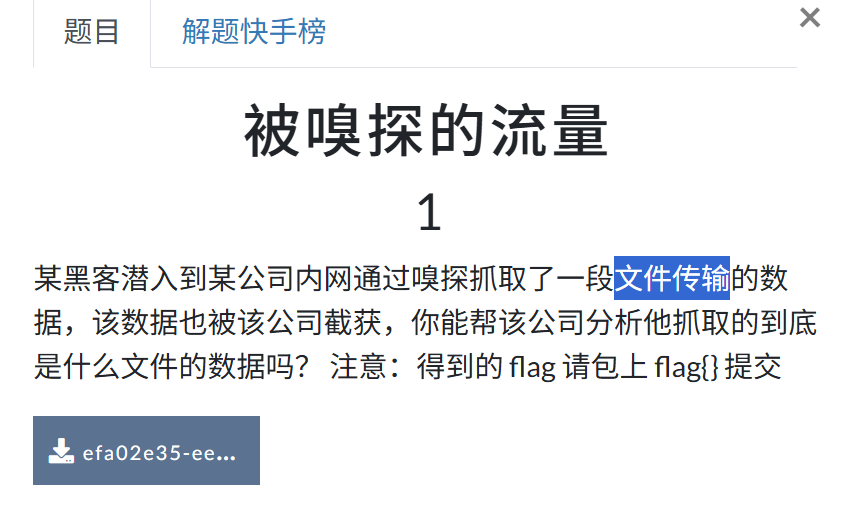

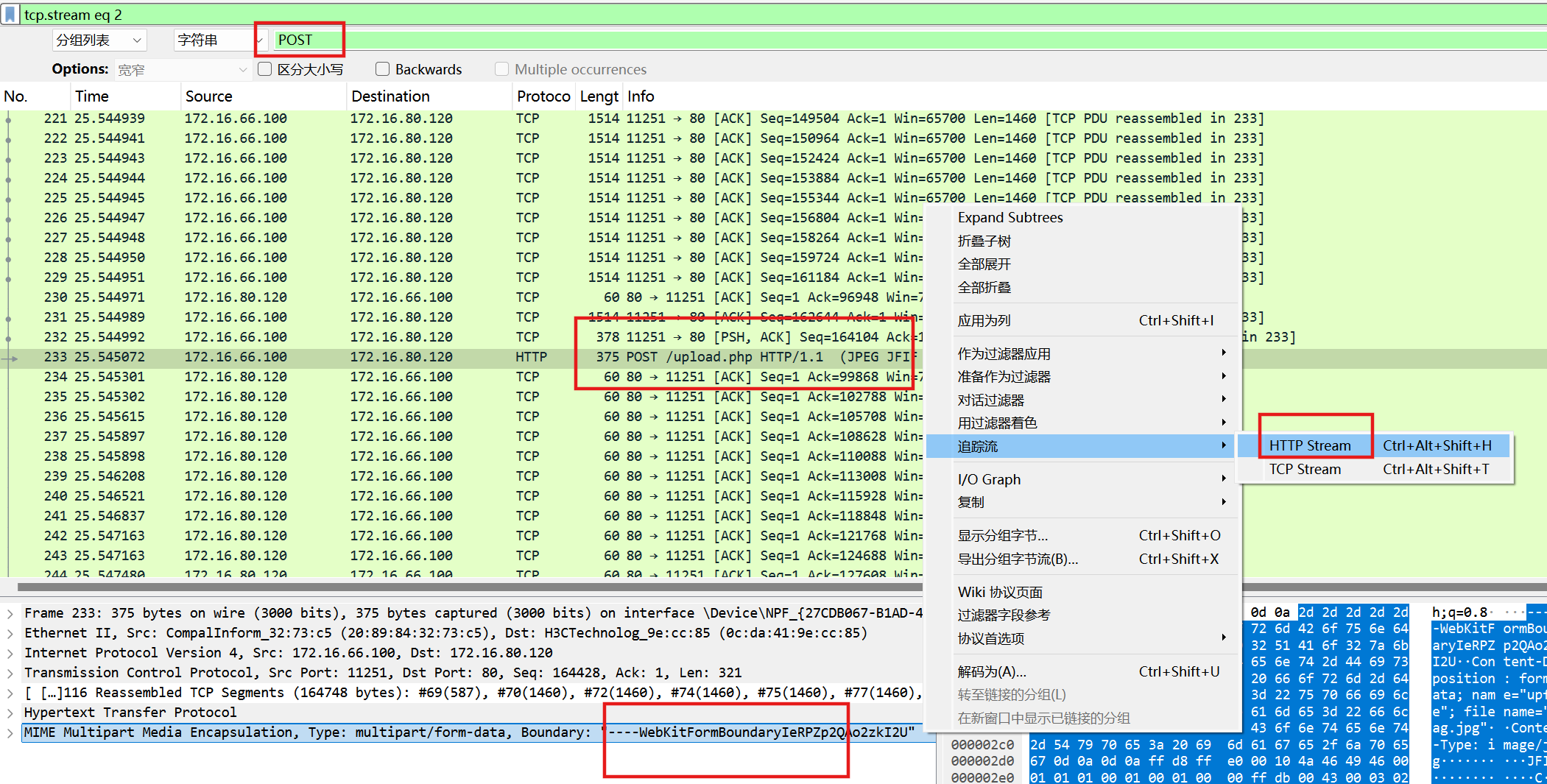

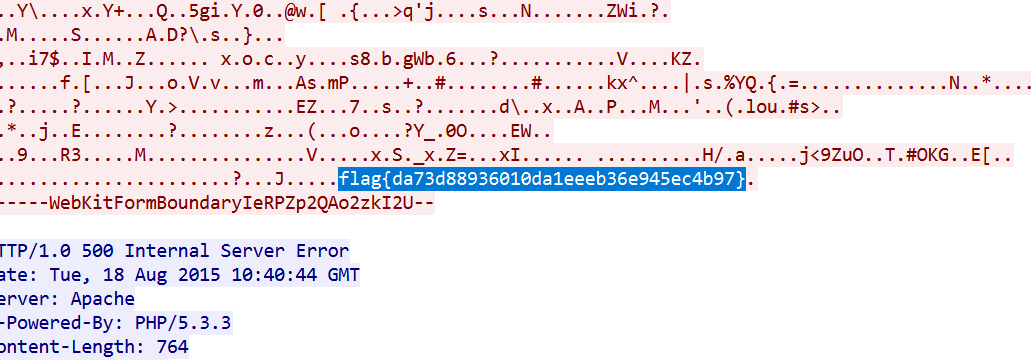

10.被嗅探的流量🌟

打开是后缀为.pcapng的文件,用wireshark进行流量分析

题目提示抓取的是一段文件传输的数据,猜测有POST请求,查找字符串POST

追踪HTTP流,查找字符串flag,得到flag。

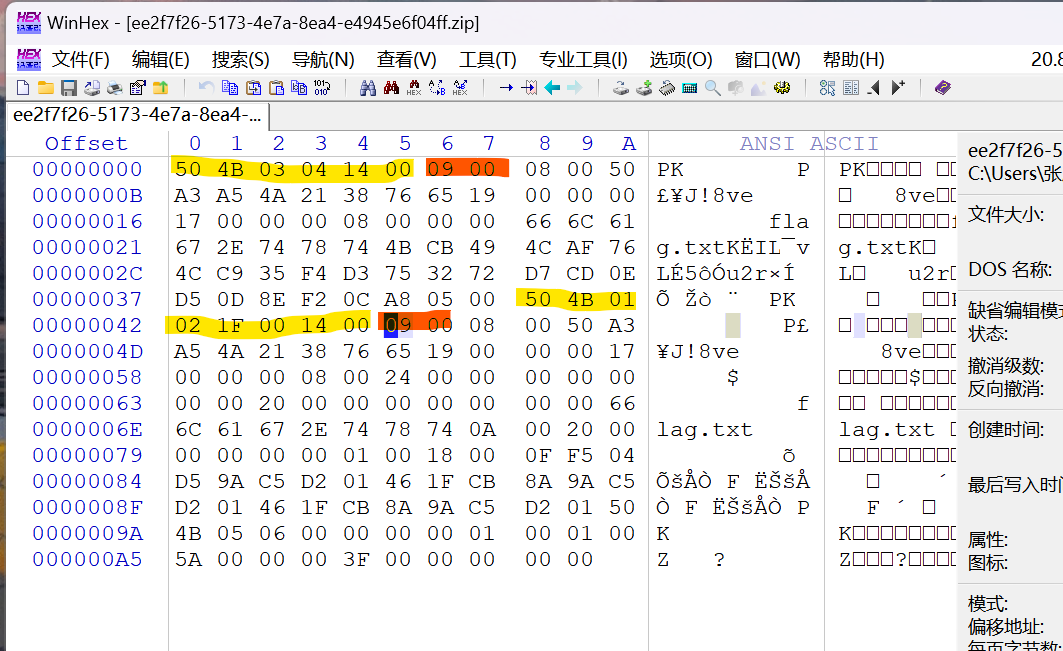

11.Zip伪加密

ZIP伪加密是一种通过修改ZIP文件头部的加密标志位,使文件被识别为加密压缩包的技术。

我在做这道题的时候是看大佬的文章学习的伪加密

将第一或第二个09改为00即可打开此伪加密的zip文件,解压后得到txt文件,得到flag