继续刷题:

test:

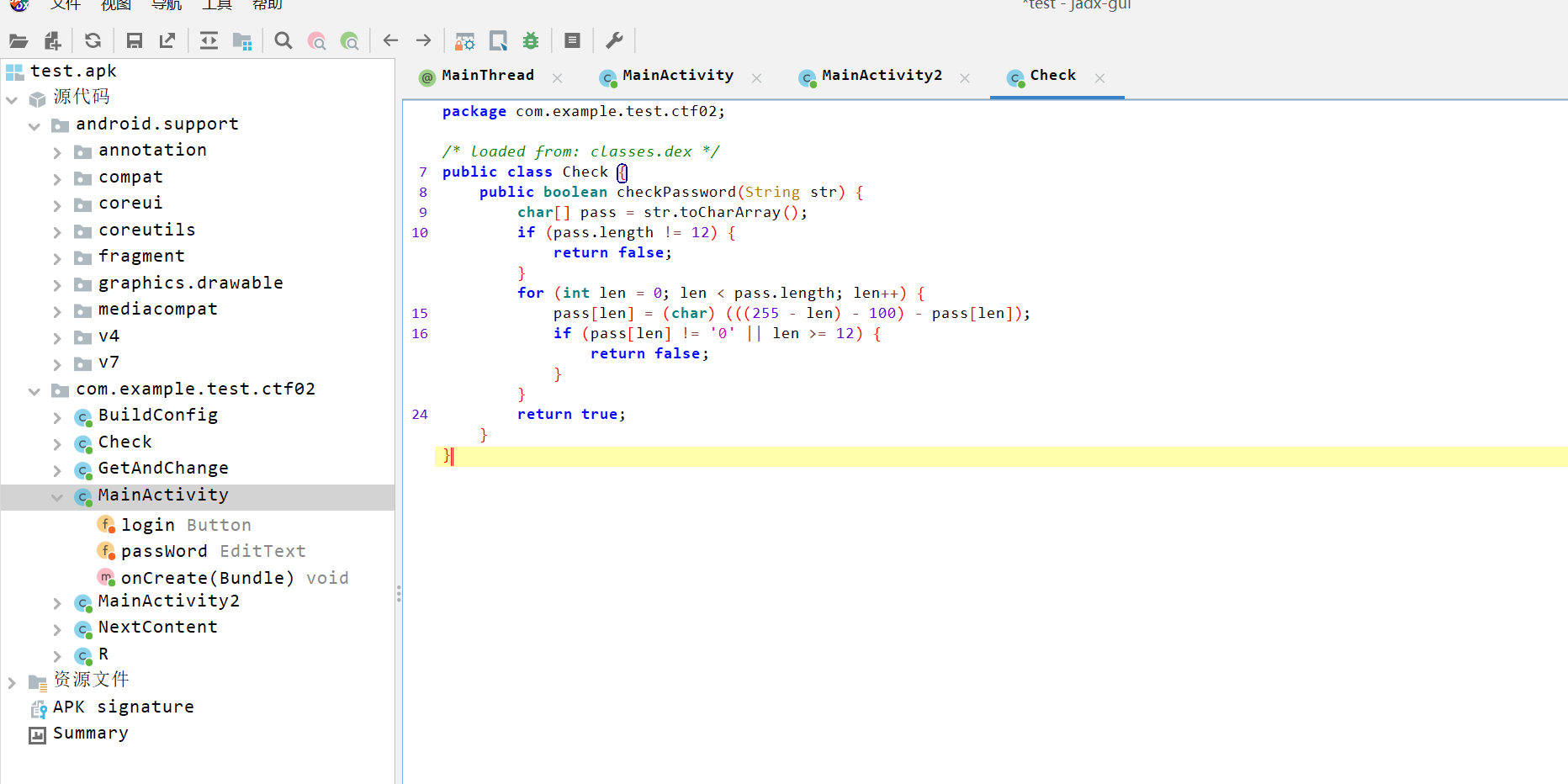

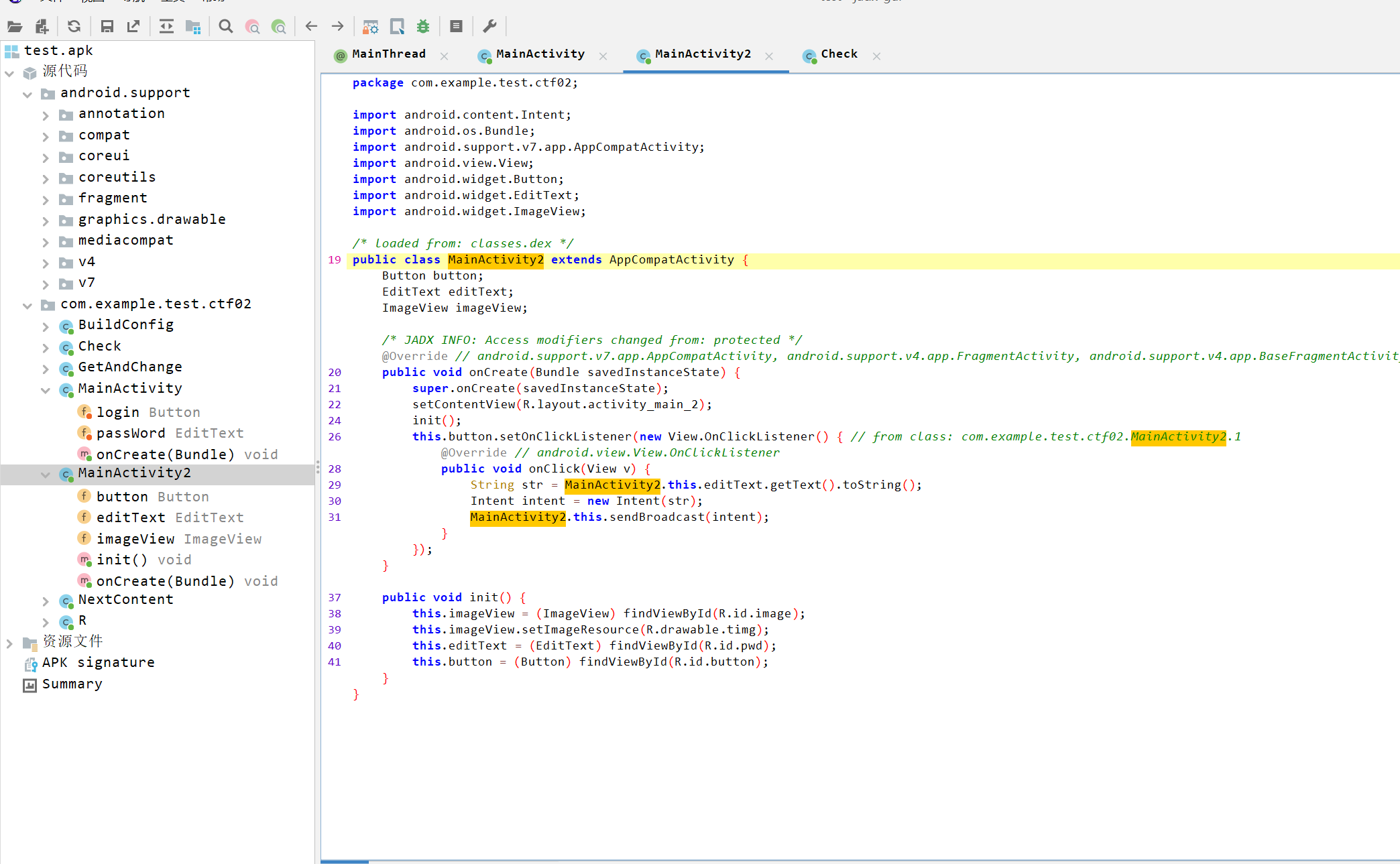

apk文件,打开程序是验证登陆密码。逆向分析,找到MainActivity1函数

这是验证密码的过程,一个简单加密,然后让加密后的字符串都等于0

逆向代码:

python

pass=''

for i in range(12)

pass += chr(255-i-100-48)

print(pass) #kjihgfedcba`输入后进入第二关,匹配图片的特征码

第二关是输入字符串触发隐藏的广播接收者,弹出 flag

在assests文件夹找到一个zip压缩包,解压失败。放入010发现是图片,打开就是flag

老八小冒险:

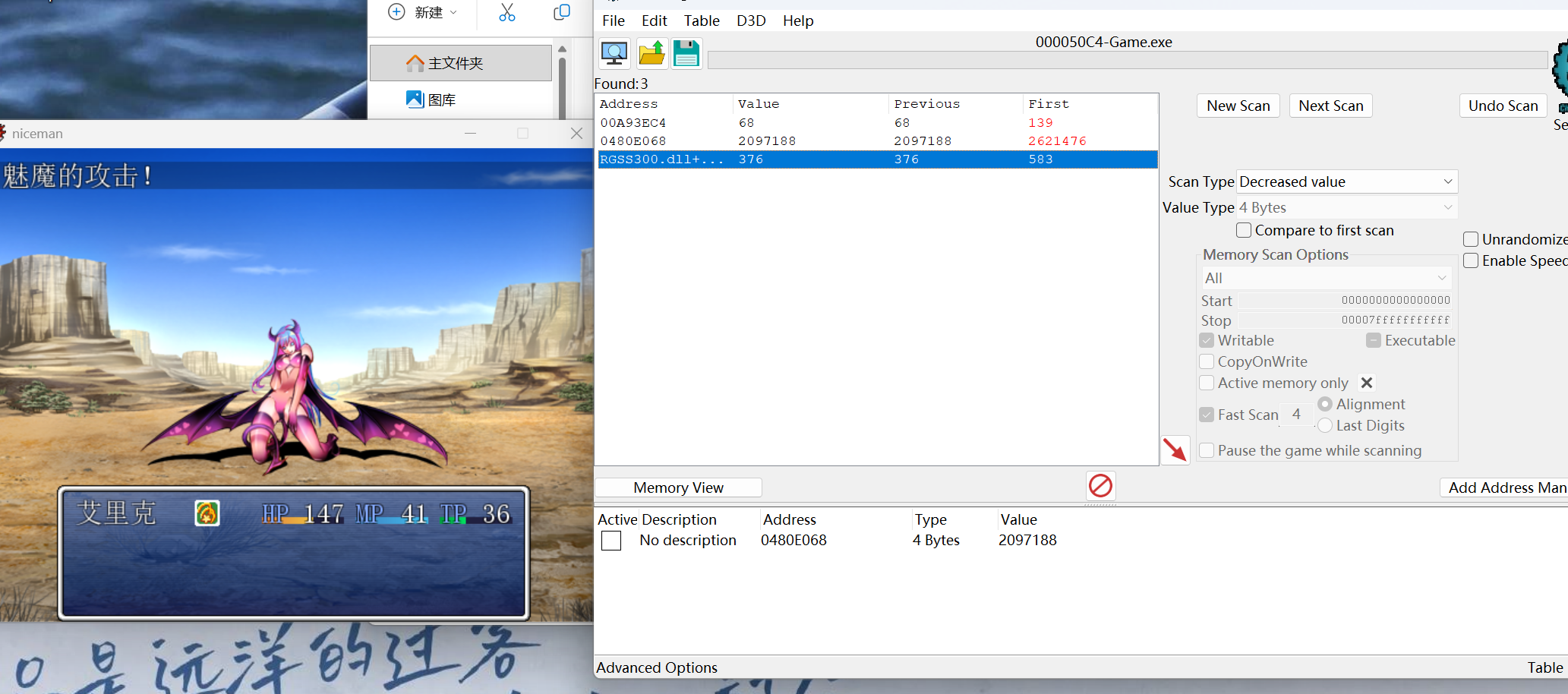

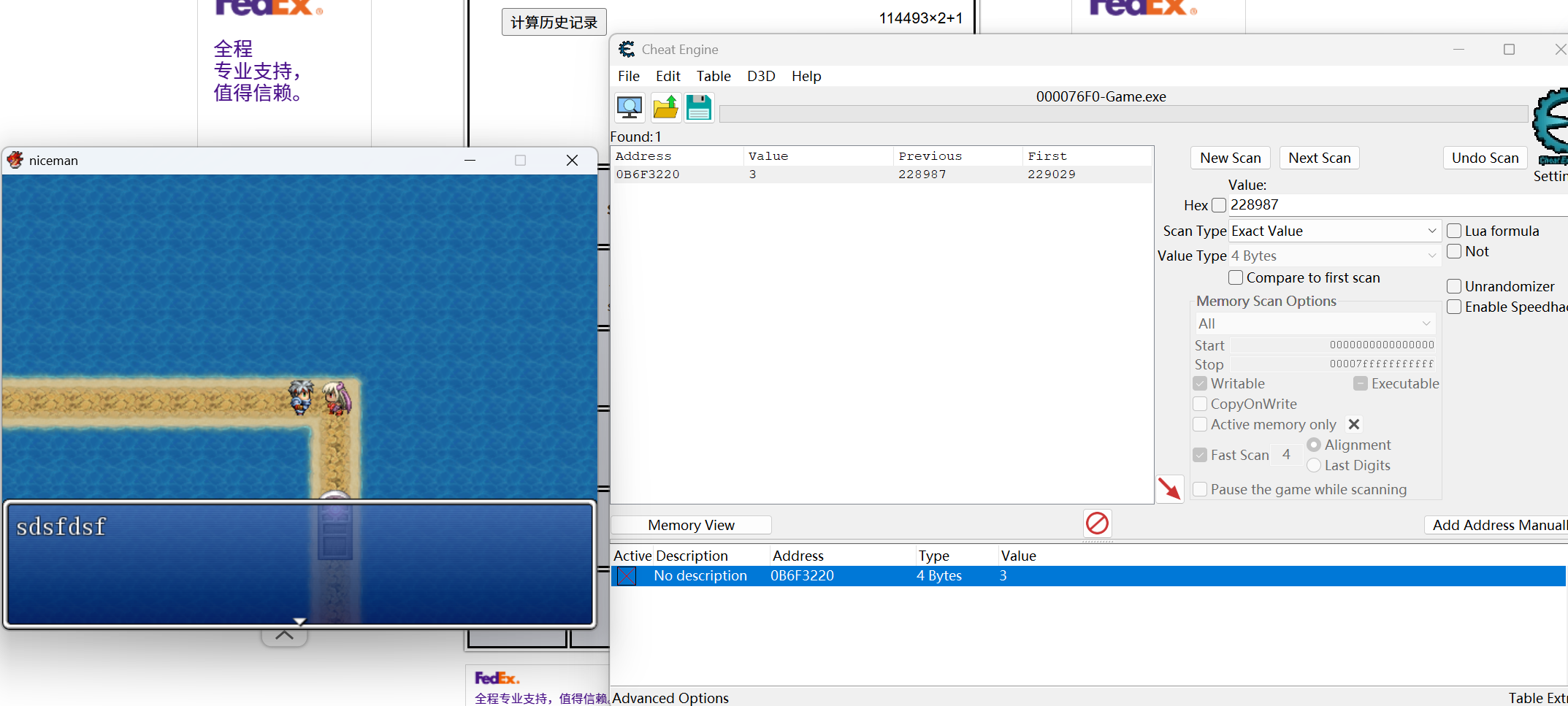

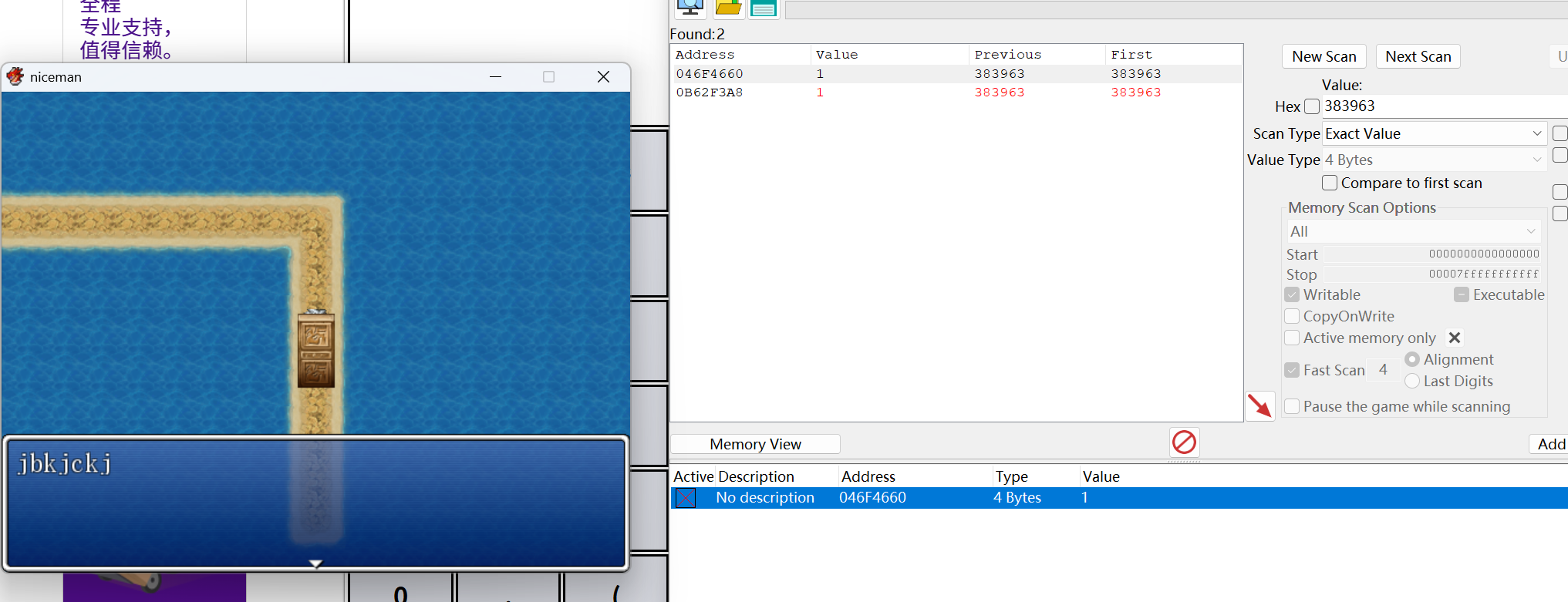

程序解压后是个小游戏,需要打败三个怪物即可

方法一:

用CE修改怪物血量,逐个打败即可获得flag

那么我们就需要找到怪物或者自己的血量,可以先用准确数字首次击打,发现有很多,说明有很多数字跟血量无关,只是数字一样,那么我们要继续击打,但是会发现继续浏览就没有此数字,说明存在加密

由于目前未知加密方式,就需要选择未知数字,可以选择查看减少的血量,直到数字剩余少数

就是376这个数字,其它的不符合。如果还不确定,可以尝试继续击打匹配。它的加密方式是真实血量*2+1就是存储的数字。这事自己的血量,下一步查看怪物血量并进行搜索,连续修改怪物的血量为1,打倒即可

第二个怪物

第三个怪物

拼到一块MD5加密即可

方法二:

将游戏解包,在data文件夹中找到Map001.rvdata2文件(这是游戏显示文件,会把flag显示出来),用Rvdata工具,把Map001.rvdata2文件放入工具的data文件夹里,打开use tool.bat,选择2

解出来个代码,flag就在里面

工具链接:

https://www.bilibili.com/video/BV1TnV3eKEJX/?vd_source=f18211a512ae87ed8b3997b349ac45eb

逢七则变:

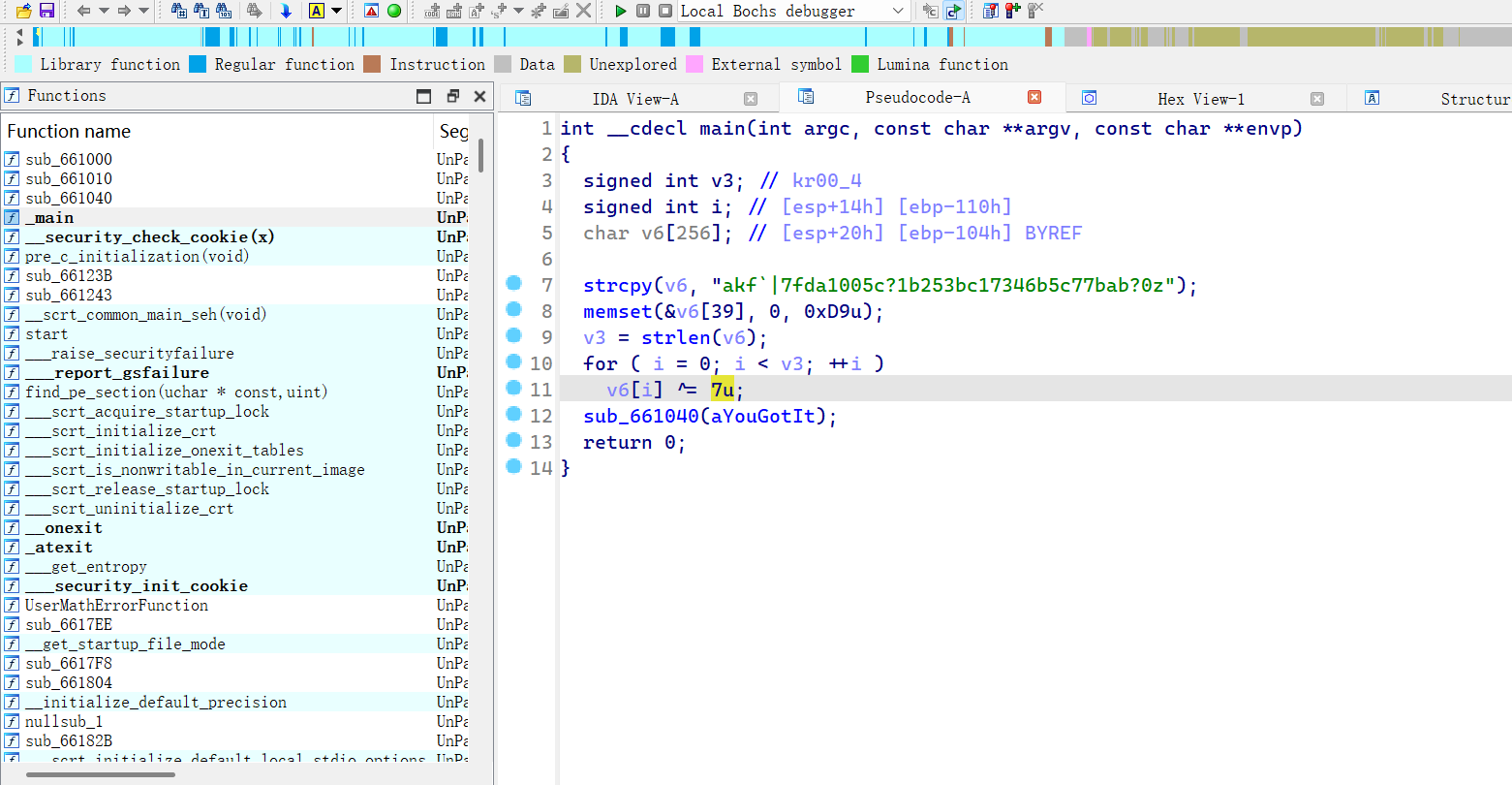

32位,有壳,需要手脱

脱完进入main函数

就是简单的异或

python

str='akf`|7fda1005c?1b253bc17346b5c77bab?0z'

flag=''

for i in range(len(str)):

flag += chr(ord(str[i])^7)

print(flag)高卢战记:

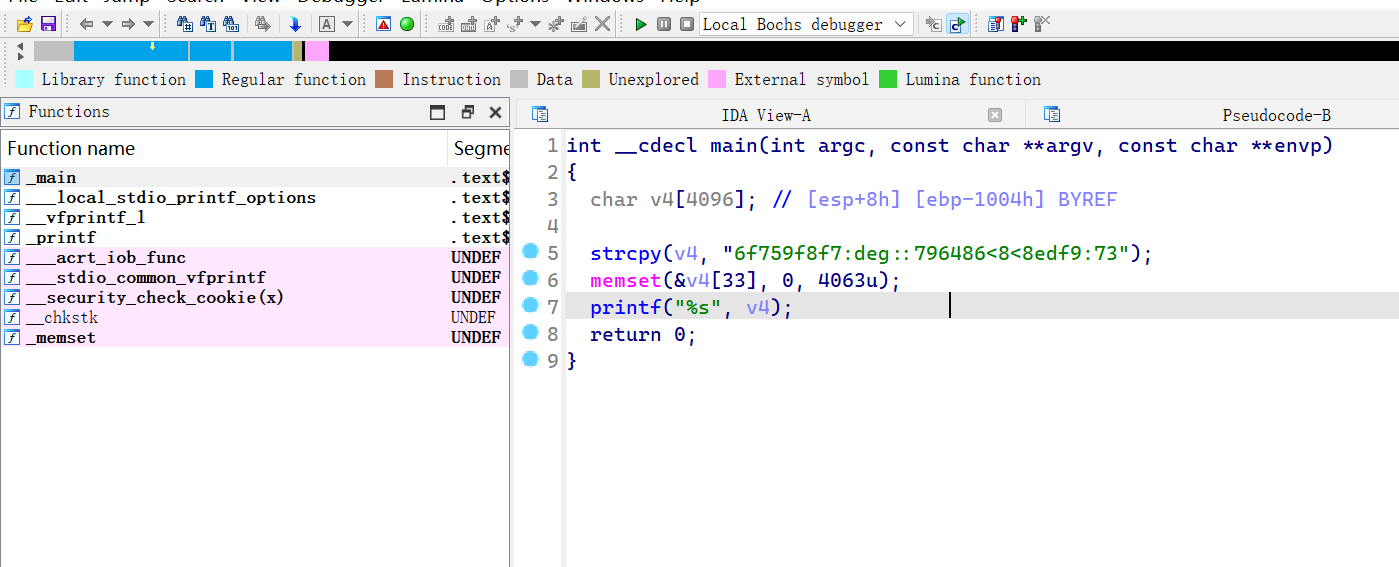

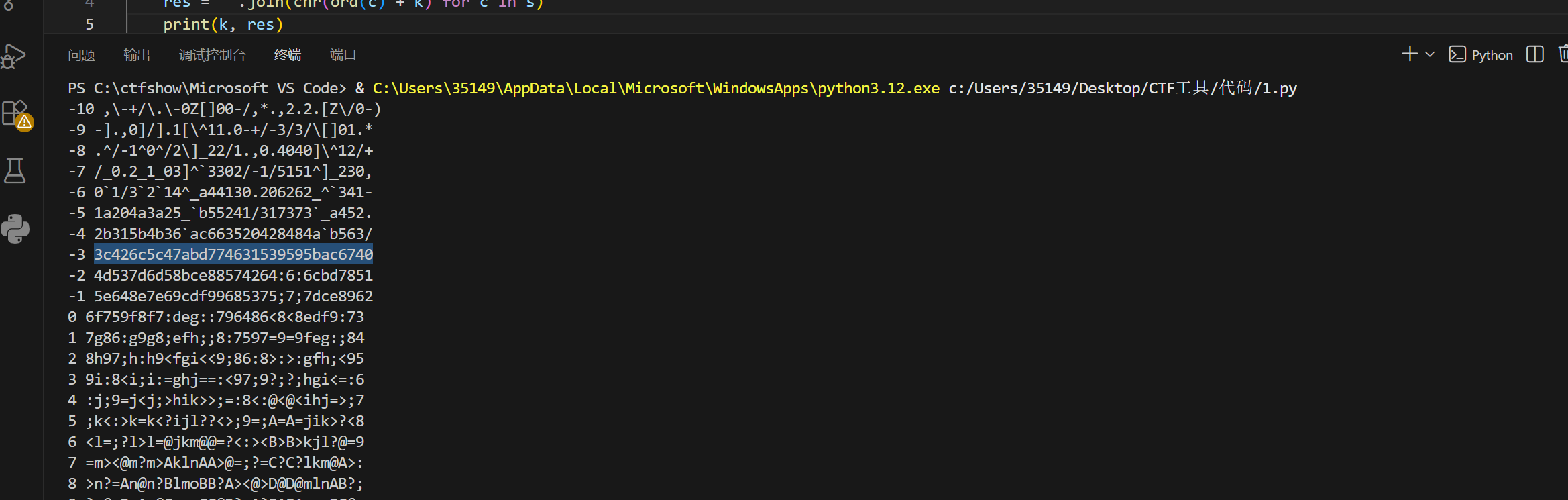

Obj文件,但是ida能够分析,进入main函数,发现算法有一种新的定义

有密文,没有其它提示,像是字符串偏移,那就写爆破脚本

python

s = "6f759f8f7:deg::796486<8<8edf9:73"

for k in range(-10, 11):

res = ''.join(chr(ord(c) + k) for c in s)

print(k, res)运行出来发现纯数字字符的就是flag

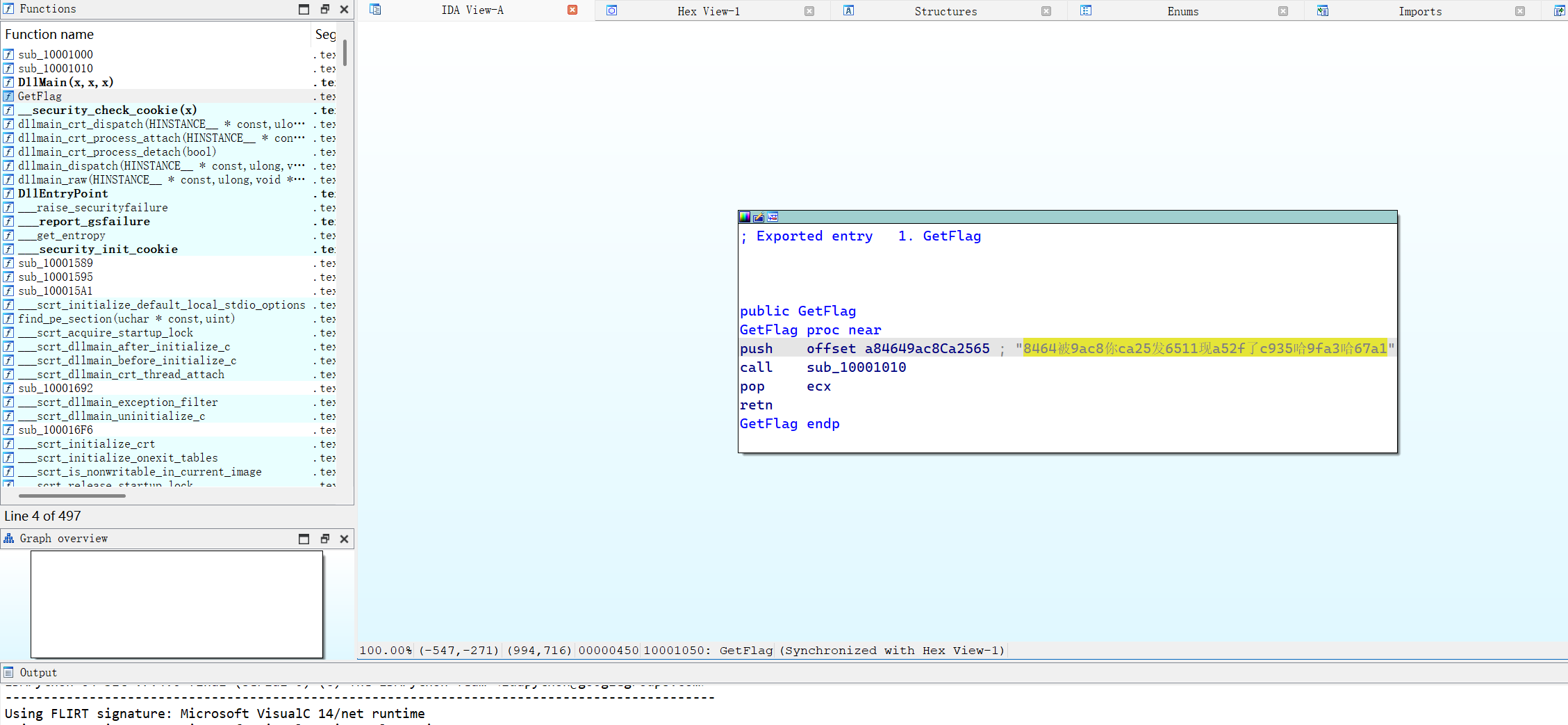

动态酷:

进入ida,看到GetFlag函数,结果一点开就是

Android:

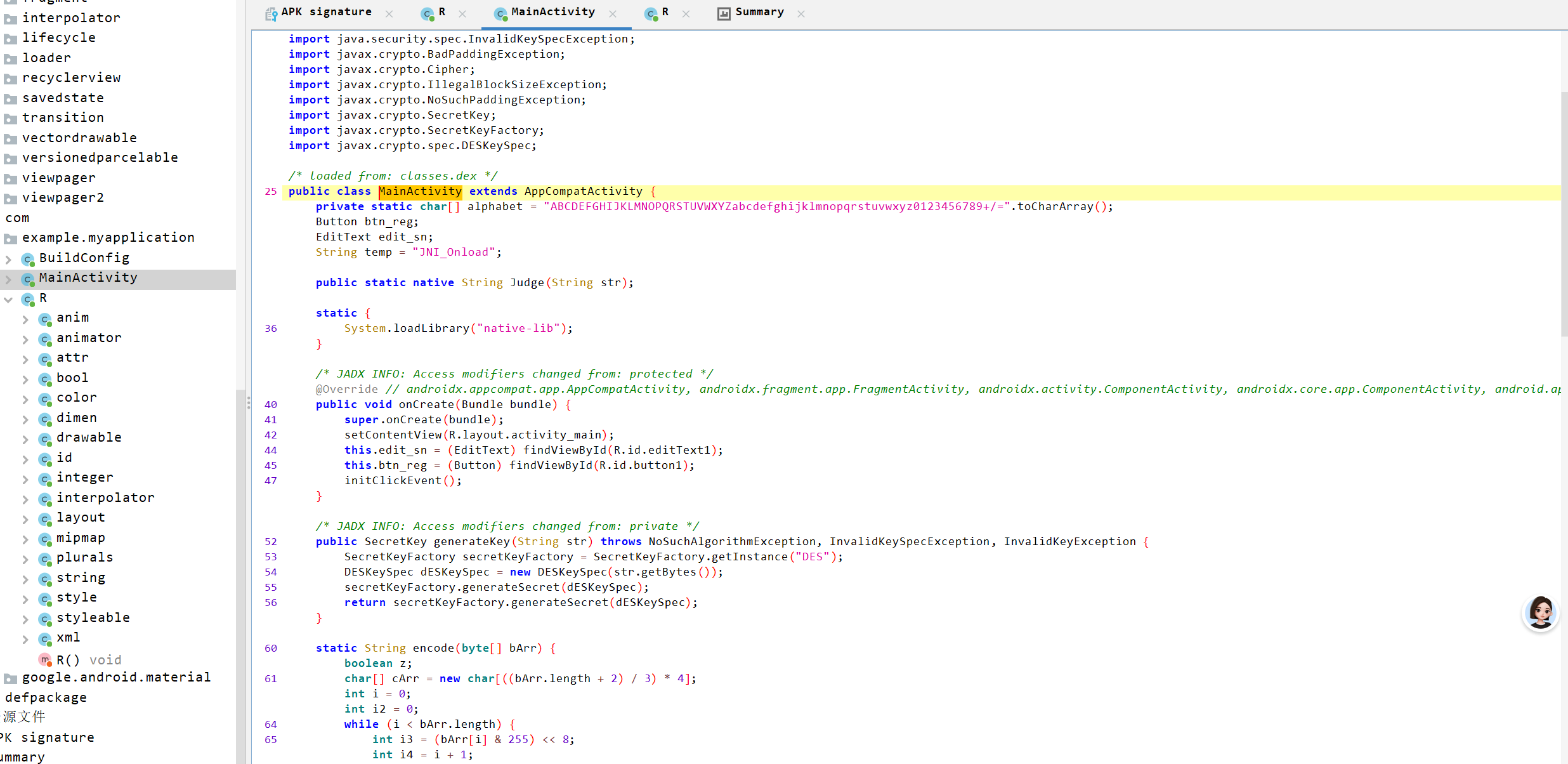

这是一个安卓逆向,找到mainActivity函数

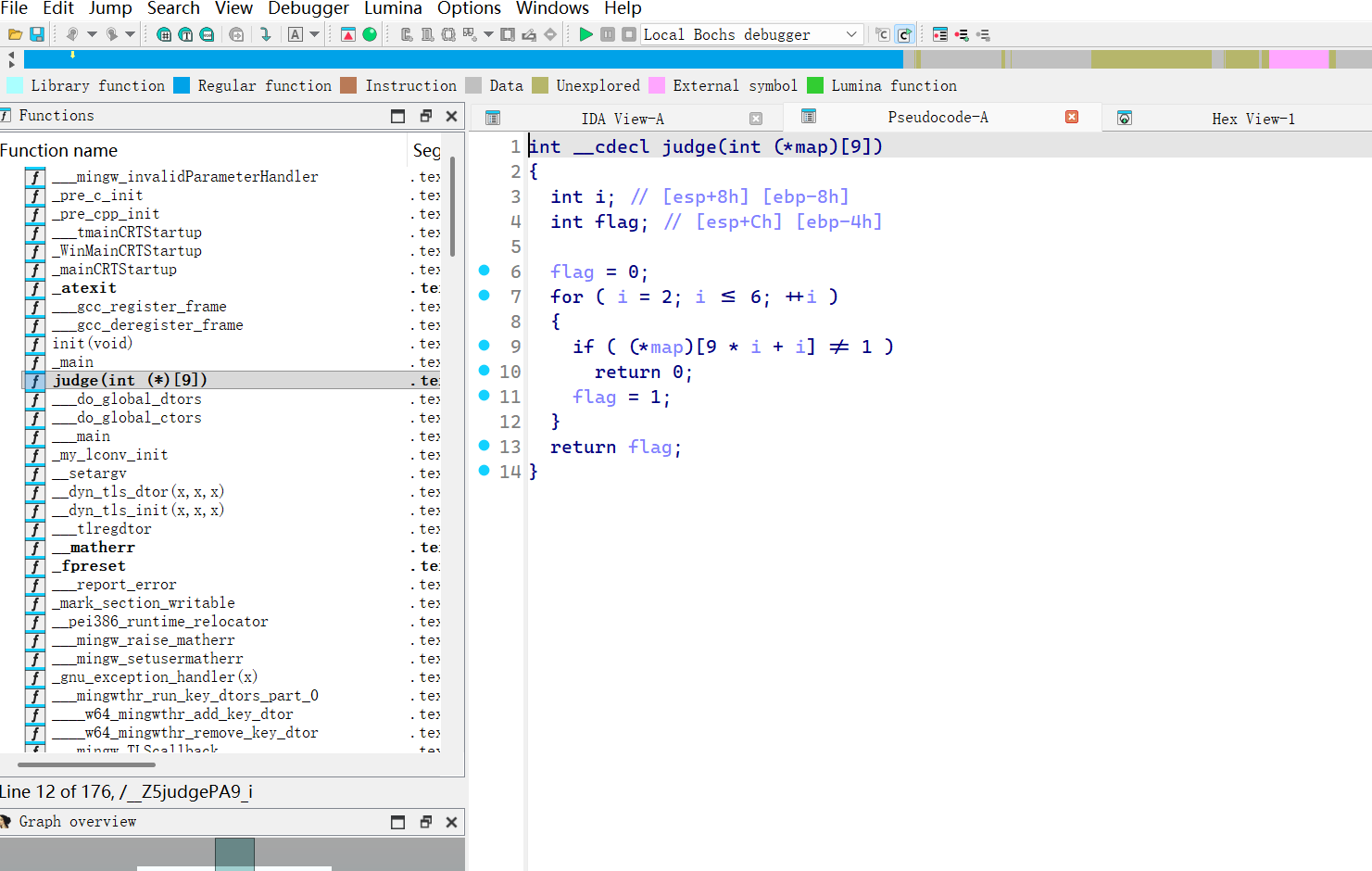

发现是验证界面,有base64跟AES加密方式,但是都没用,判断都在Judge函数,而其在libnative-lib.so文件里,需要将apk解压,在lib文件夹里找到。

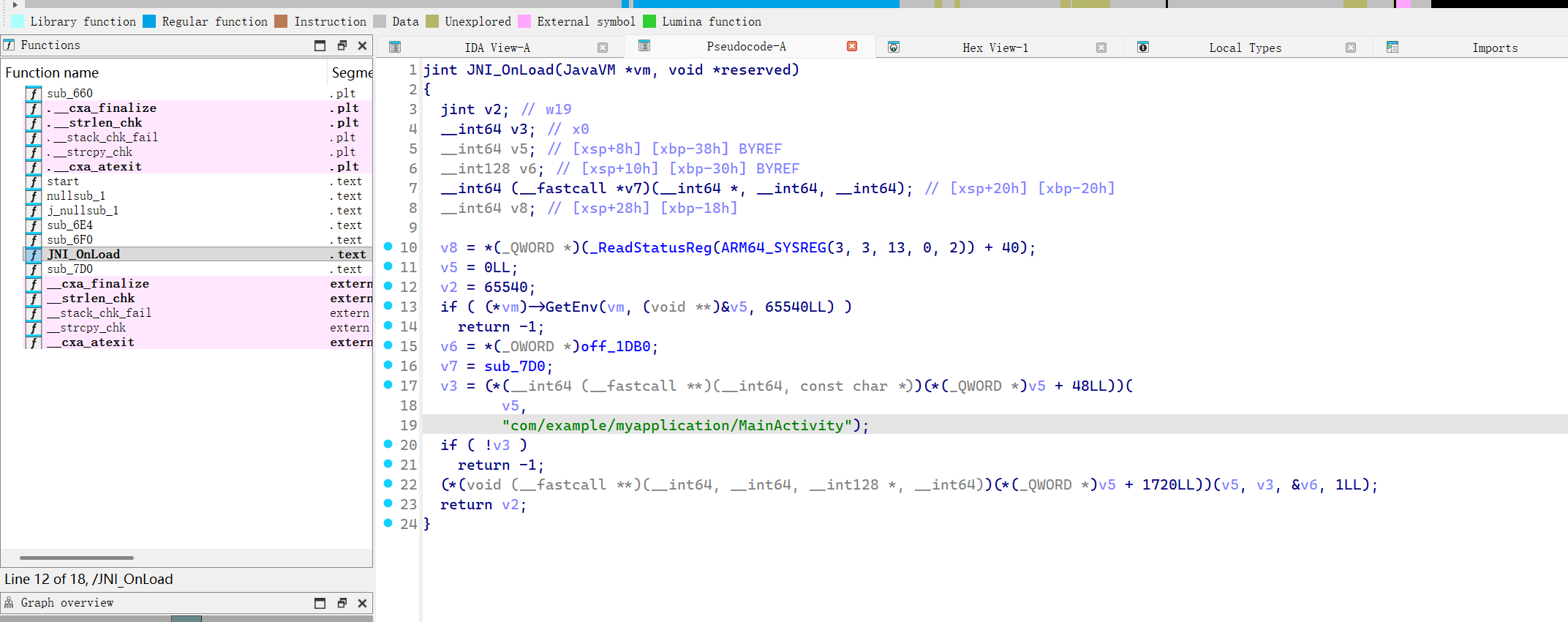

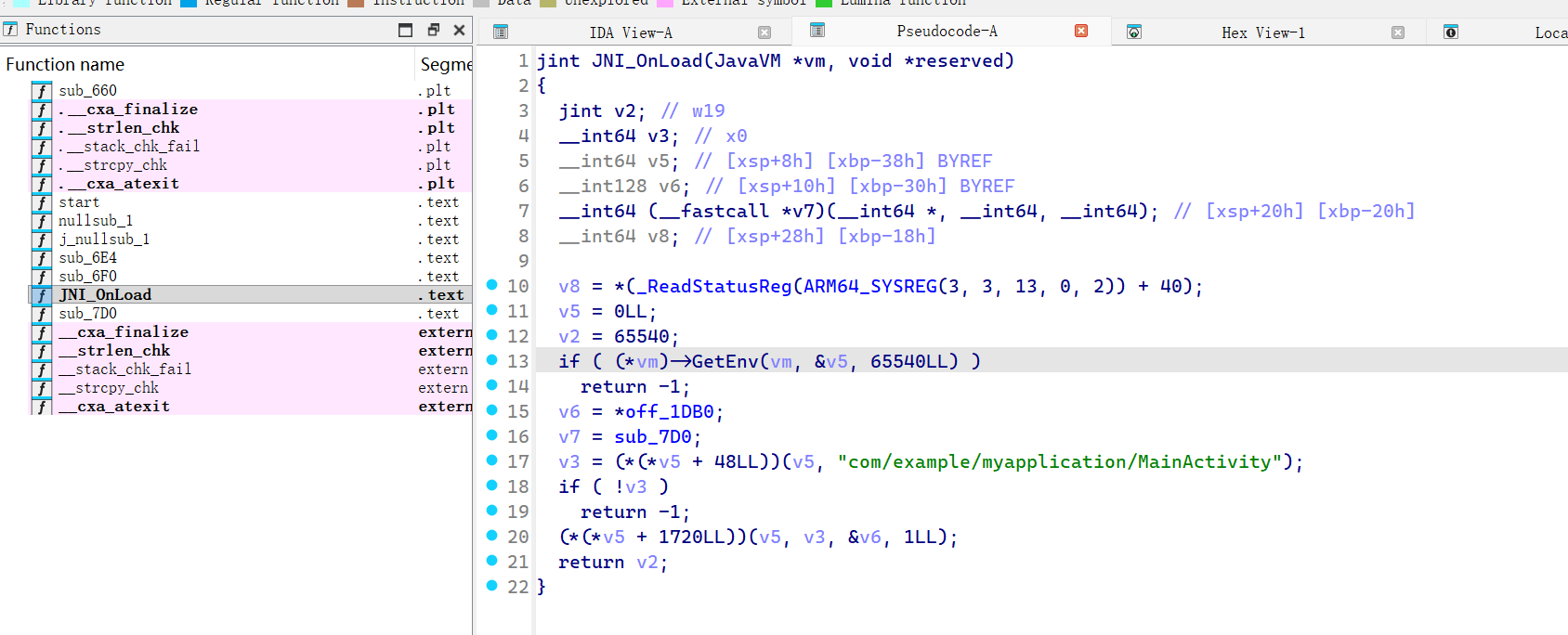

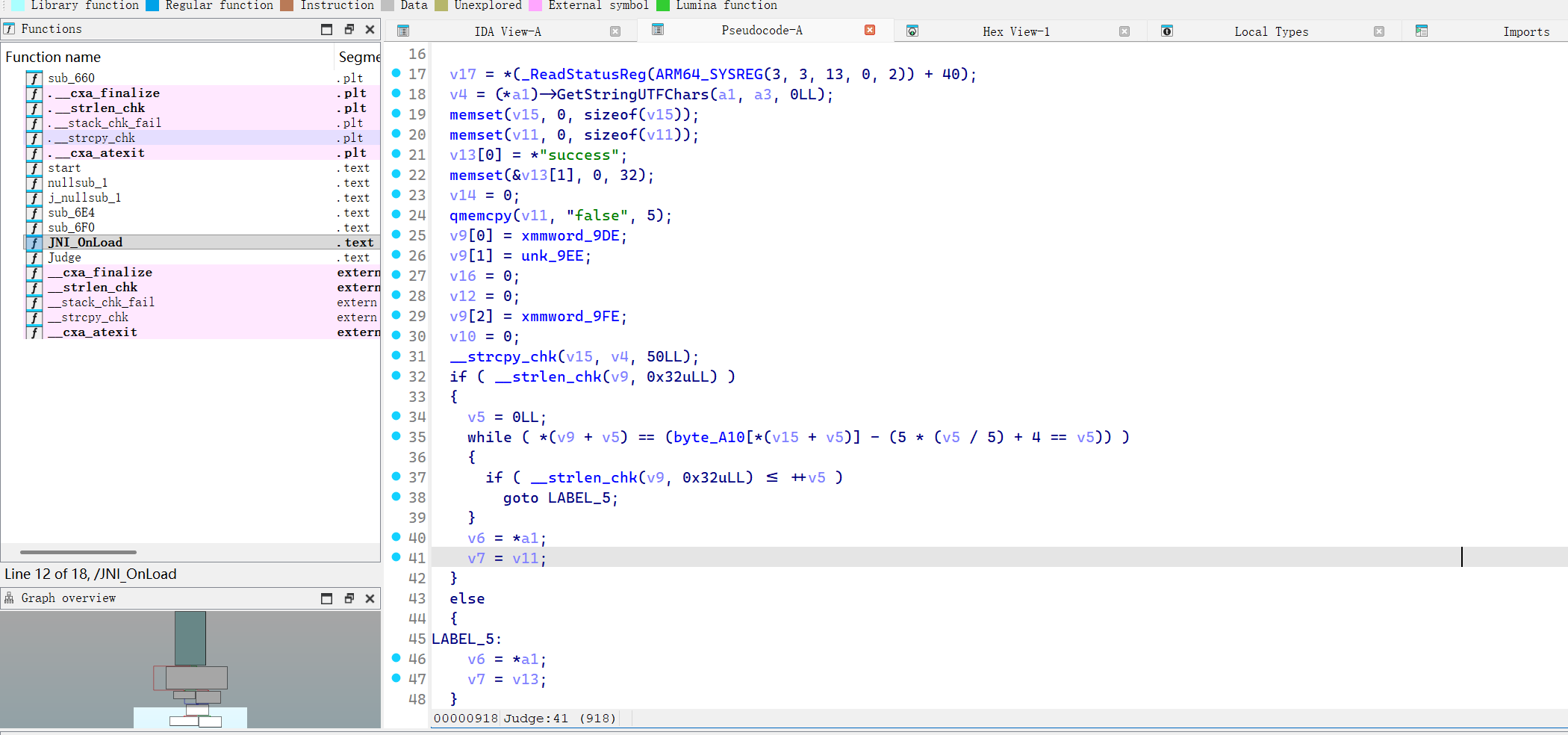

进入ida,找到JNI_OnLoad,或者查找字符串,注意8.3版本的ida反编译不了

可以右键Hide Casts,隐藏伪代码中多余、难看的强制类型转换

看到sub_D70函数,跟进就是算法

C语言这里有三个参数,是作为开发,这里认为第三个参数a3就是输入的str。

用输入的flag逐字符查表byte_A10,然后根据代码,重点算法是在第35行,当 v5 % 5 == 4 时 → 减 1;其他情况减0。也就是第4,9,14,19... 位字符要多减 1,将加密后的和v9对比,一样就是success。这段代码其实看着很复杂,可以通过AI来学习一些混淆的代码

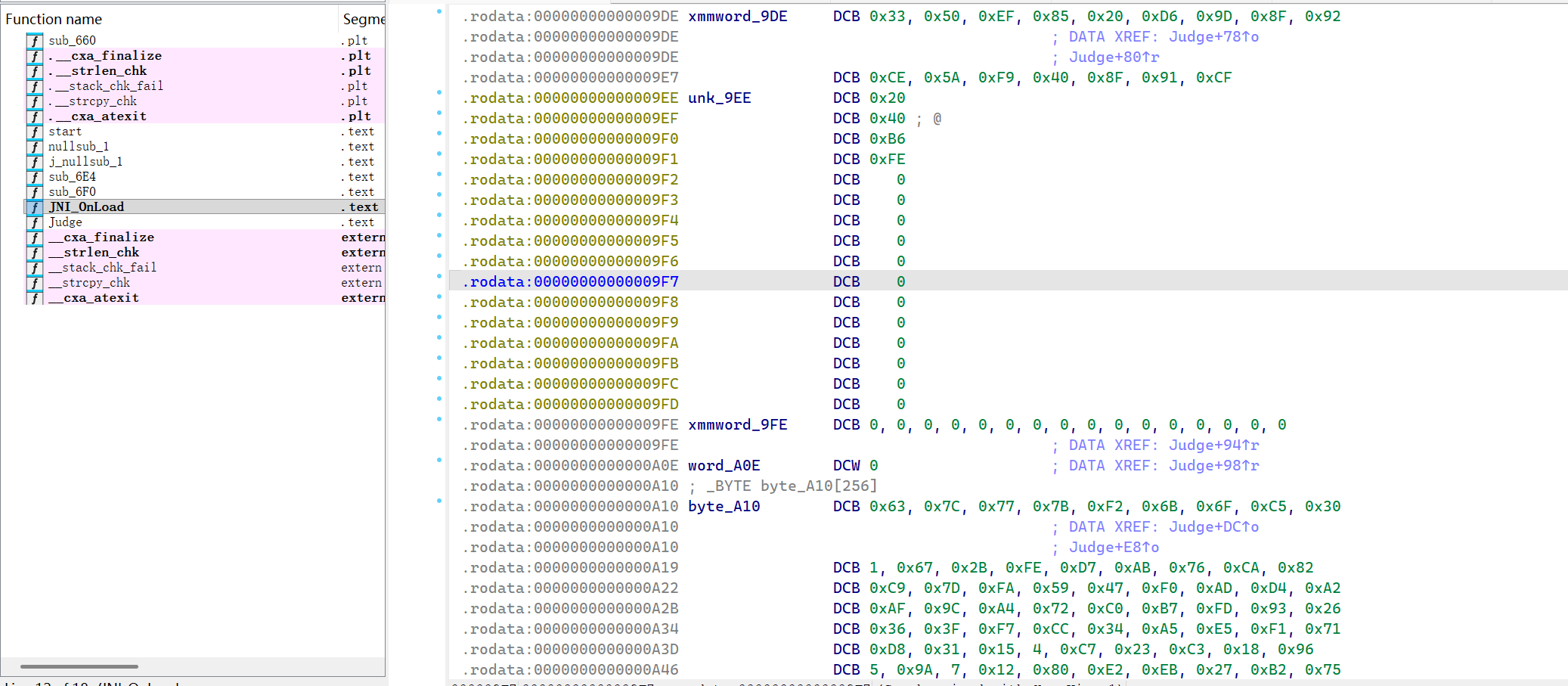

下一步要找的是byte_A10数组和v9,跟进就行

写逆向代码:

python

s_box = [0x63, 0x7c, 0x77, 0x7b, 0xf2, 0x6b, 0x6f, 0xc5, 0x30, 0x1, 0x67, 0x2b, 0xfe, 0xd7, 0xab, 0x76, 0xca, 0x82, 0xc9, 0x7d, 0xfa, 0x59, 0x47, 0xf0, 0xad, 0xd4, 0xa2, 0xaf, 0x9c, 0xa4, 0x72, 0xc0, 0xb7, 0xfd, 0x93, 0x26, 0x36, 0x3f, 0xf7, 0xcc, 0x34, 0xa5, 0xe5, 0xf1, 0x71, 0xd8, 0x31, 0x15, 0x4, 0xc7, 0x23, 0xc3, 0x18, 0x96, 0x5, 0x9a, 0x7, 0x12, 0x80, 0xe2, 0xeb, 0x27, 0xb2, 0x75, 0x9, 0x83, 0x2c, 0x1a, 0x1b, 0x6e, 0x5a, 0xa0, 0x52, 0x3b, 0xd6, 0xb3, 0x29, 0xe3, 0x2f, 0x84, 0x53, 0xd1, 0x0, 0xed, 0x20, 0xfc, 0xb1, 0x5b, 0x6a, 0xcb, 0xbe, 0x39, 0x4a, 0x4c, 0x58, 0xcf, 0xd0, 0xef, 0xaa, 0xfb, 0x43, 0x4d, 0x33, 0x85, 0x45, 0xf9, 0x2, 0x7f, 0x50, 0x3c, 0x9f, 0xa8, 0x51, 0xa3, 0x40, 0x8f, 0x92, 0x9d, 0x38, 0xf5, 0xbc, 0xb6, 0xda, 0x21, 0x10, 0xff, 0xf3, 0xd2, 0xcd, 0xc, 0x13, 0xec, 0x5f, 0x97, 0x44, 0x17, 0xc4, 0xa7, 0x7e, 0x3d, 0x64, 0x5d, 0x19, 0x73, 0x60, 0x81, 0x4f, 0xdc, 0x22, 0x2a, 0x90, 0x88, 0x46, 0xee, 0xb8, 0x14, 0xde, 0x5e, 0xb, 0xdb, 0xe0, 0x32, 0x3a, 0xa, 0x49, 0x6, 0x24, 0x5c, 0xc2, 0xd3, 0xac, 0x62, 0x91, 0x95, 0xe4, 0x79, 0xe7, 0xc8, 0x37, 0x6d, 0x8d, 0xd5, 0x4e, 0xa9, 0x6c, 0x56, 0xf4, 0xea, 0x65, 0x7a, 0xae, 0x8, 0xba, 0x78, 0x25, 0x2e, 0x1c, 0xa6, 0xb4, 0xc6, 0xe8, 0xdd, 0x74, 0x1f, 0x4b, 0xbd, 0x8b, 0x8a, 0x70, 0x3e, 0xb5, 0x66, 0x48, 0x3, 0xf6, 0xe, 0x61, 0x35, 0x57, 0xb9, 0x86, 0xc1, 0x1d, 0x9e, 0xe1, 0xf8, 0x98, 0x11, 0x69, 0xd9, 0x8e, 0x94, 0x9b, 0x1e, 0x87, 0xe9, 0xce, 0x55, 0x28, 0xdf, 0x8c, 0xa1, 0x89, 0xd, 0xbf, 0xe6, 0x42, 0x68, 0x41, 0x99, 0x2d, 0xf, 0xb0, 0x54, 0xbb, 0x16]

str = [0x33, 0x50, 0xef, 0x85, 0x20, 0xd6, 0x9d, 0x8f, 0x92, 0xce, 0x5a, 0xf9, 0x40, 0x8f, 0x91, 0xcf, 0x20, 0x40, 0xb6, 0xfe]

flag=[]

for i in range(len(str)):

flag += chr(s_box.index(str[i]+(5 * (i // 5) + 4 == i)))

flag =''.join(flag)

print(flag)运行即可

最短路:

进入ida,main函数,路径问题

分析代码,给了路径权值对应表,且有判断:路径终点是15,且权值相加和为26.路径要求要首尾连接,就是x,y到y,z,y相等

这种问题要用到算法,之前在离散数学里学到过,但是没有怎么听懂,只能靠AI了

代码:

python

# 题目给的图(只能走这些路)

graph = {

1: [(2,2), (3,3)],

2: [(1,2), (3,5), (4,3), (10,20)],

3: [(1,3), (2,5), (5,6), (8,5)],

4: [(2,3), (5,7)],

5: [(3,6), (4,7), (8,1), (9,4)],

6: [(7,3)],

7: [(6,3), (14,6)],

8: [(3,5), (5,1), (11,5), (15,21)],

9: [(5,4), (12,5)],

10: [(2,20)],

11: [(8,5), (15,13)],

12: [(9,5), (15,9)],

14: [(7,6), (15,7)],

15: [] # 终点

}

# 🔥 深度优先搜索 DFS:遍历所有可能的路径

all_routes = [] # 保存所有 起点→15 的路径和总长度

def dfs(node, path, total):

# 走到 15 就记录这条路径

if node == 15:

all_routes.append( (path.copy(), total) )

return

# 遍历所有能走的路

for next_node, weight in graph[node]:

if next_node not in path: # 不走回头路

path.append(next_node)

dfs(next_node, path, total + weight)

path.pop() # 回溯

# -------------------

# 从 1 开始,遍历所有路径

# -------------------

dfs(1, [1], 0)

# 输出所有路径,并找出 sum = 26 的

print("==== 所有从 1 到 15 的路径 ====")

for path, total in all_routes:

print(f"路径: {path} 总和: {total}")

# 找到正确答案

if total == 26:

print("\n✅ 找到正确路径!")

print(f"路径: {path}")

print(f"总和: {total}")

print("You are right,the flag is Shortest path!")运行出来的路径把箭头去掉,再MD5加密即可

CRe:

分析main函数,是一个8x8的二维数组,运行程序可以看到数组内容,也可以通过ida。

要求从左上到右下的和的最大值,且路径不能回头。我是自己碰巧试出来的,可以用代码:

python

# 【严格对应你截图的8x8网格】

grid = [

[0, 1, 0, 0, 2, 0, 0, 20],

[0, 1, 1, 5, 5, 0, 0, 0],

[1, 0, 1, 0, 0, 0, 2, 10],

[0, 0, 1, 0, 10, 0, 0, 0],

[2, 0, 0, 4, 0, 0, 0, 20],

[0, 0, 15, 0, 1, 0, 0, 0],

[0, 0, 1, 0, 25, 0, 6, 0],

[4, 0, 0, 5, 0, 6, 0, 20]

]

def max_coins_path_sum(grid):

n = 8

# 初始化DP数组

dp = [[0 for _ in range(n)] for _ in range(n)]

dp[0][0] = grid[0][0]

# 初始化第一行(只能从左边来)

for j in range(1, n):

dp[0][j] = dp[0][j-1] + grid[0][j]

# 初始化第一列(只能从上面来)

for i in range(1, n):

dp[i][0] = dp[i-1][0] + grid[i][0]

# 填充DP表(取上方或左方的最大值)

for i in range(1, n):

for j in range(1, n):

dp[i][j] = max(dp[i-1][j], dp[i][j-1]) + grid[i][j]

return dp[7][7]

# 直接输出结果

result = max_coins_path_sum(grid)

print("最大硬币数:", result)答案是75,MD5加密即可

EasyRust:

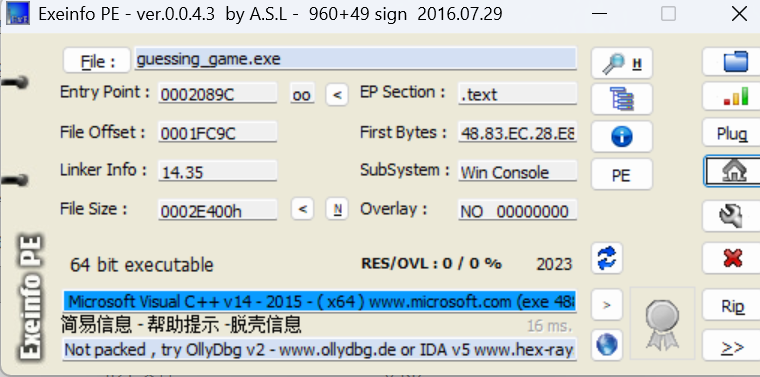

运行程序让随即输入一个数,如果正确就给flag,试了几次都不对

程序main函数并不是C语言,我们可以通过动态调试

先查壳

64位dbg,右键搜索字符串,看到了"No"和"You Win! ",跟进You Win!

app_login:

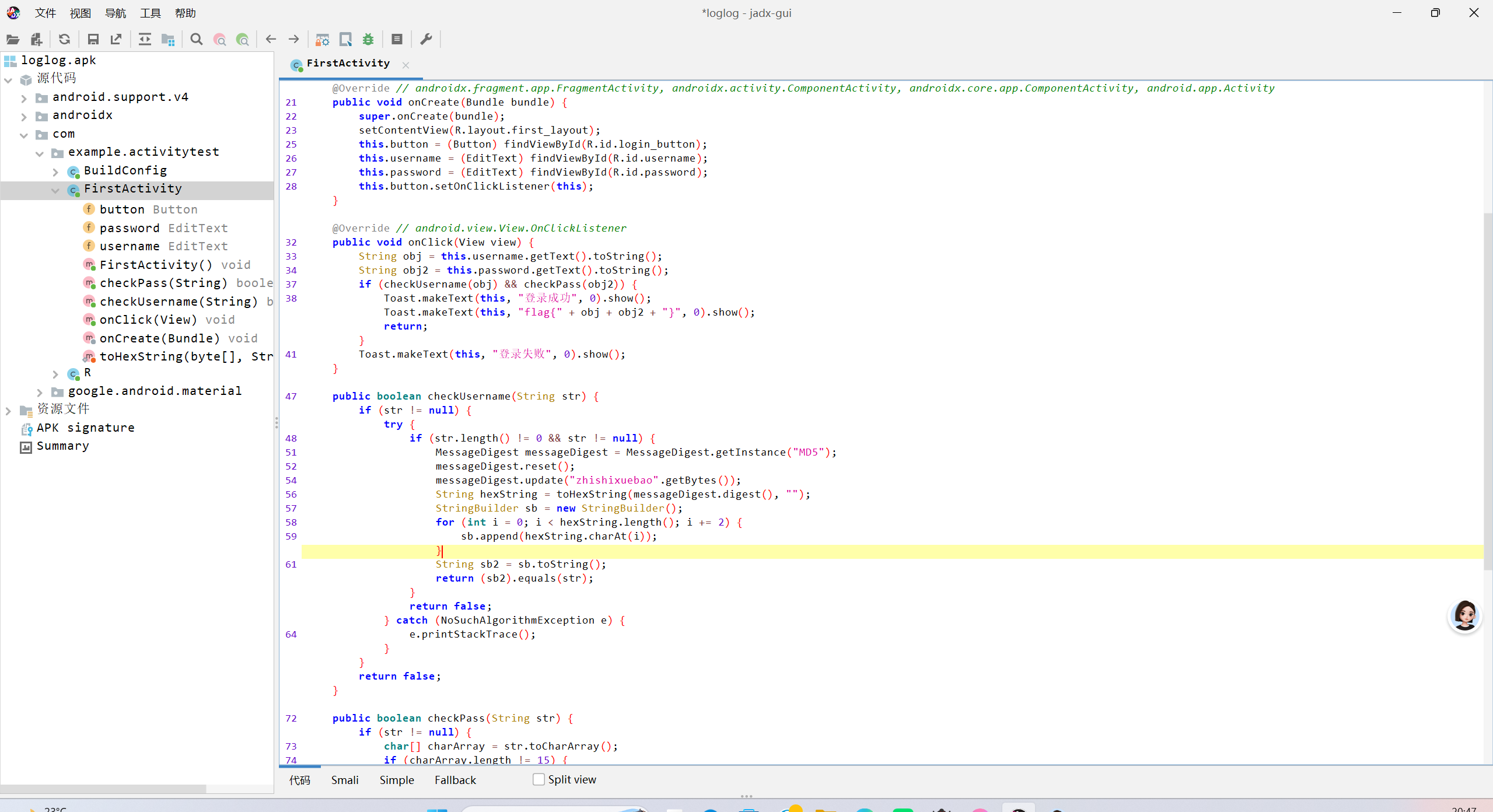

登录验证,安卓逆向,java逆向分析,找到main函数

对于用户名zhishixuebao,要MD5加密,再取偶数位

对于密码,输入的每一个都charArrayi = (char) ( ( (255 - i) + 2 - 98 ) - 输入字符 ),最后等于0,且长度为15,这两部分加一块就是flag

MD5用网站在线,其它用代码:

python

def u(s):

r = ""

for i in range(0, len(s), 2):

r += s[i]

return r

def p():

w = ""

for i in range(15):

w += chr(111 - i)

return w

md5 = "7da5fec345fecde5fdcd641f68e0b6d1"

username = u(md5)

password = p()

flag = f"flag{{{username}{password}}}"

print(username)

print(password)

print(flag)kr:

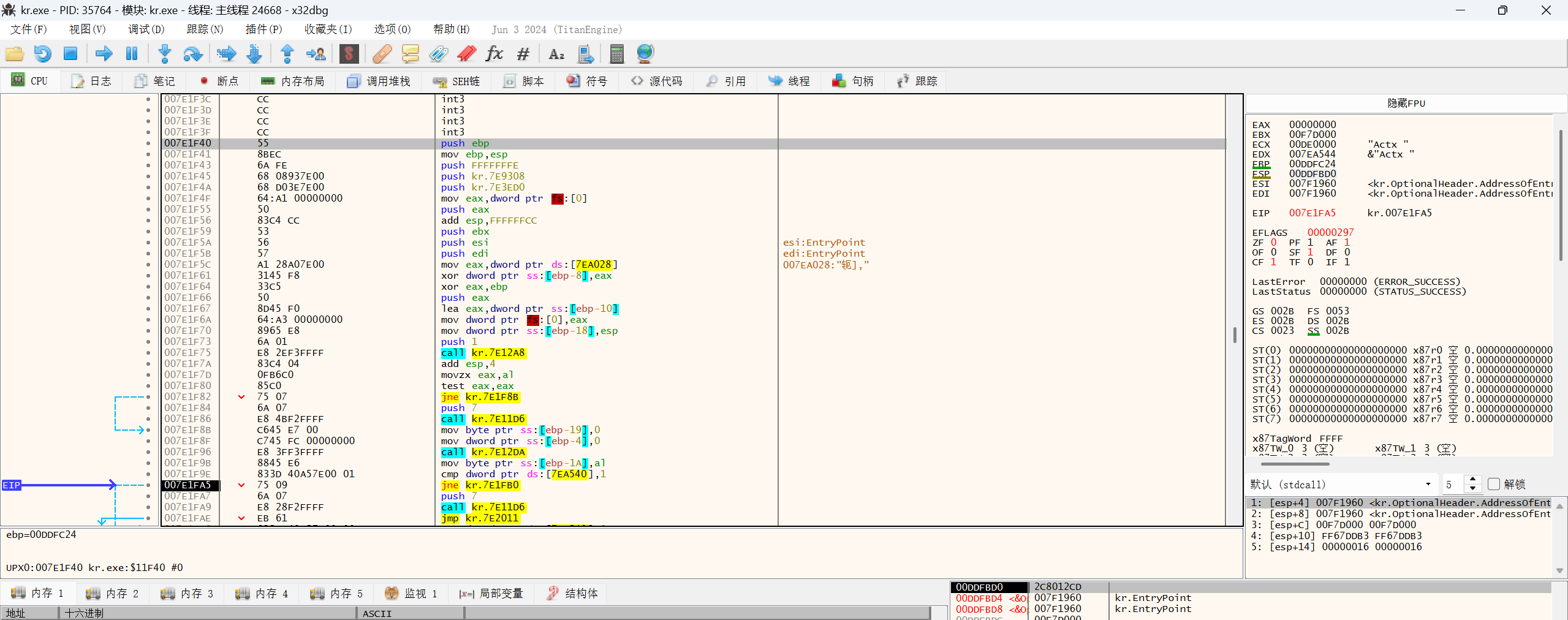

脱壳,要手工脱

脱完拖入ida,查找字符串,汇编里有flag

这题好奇怪,在困难里

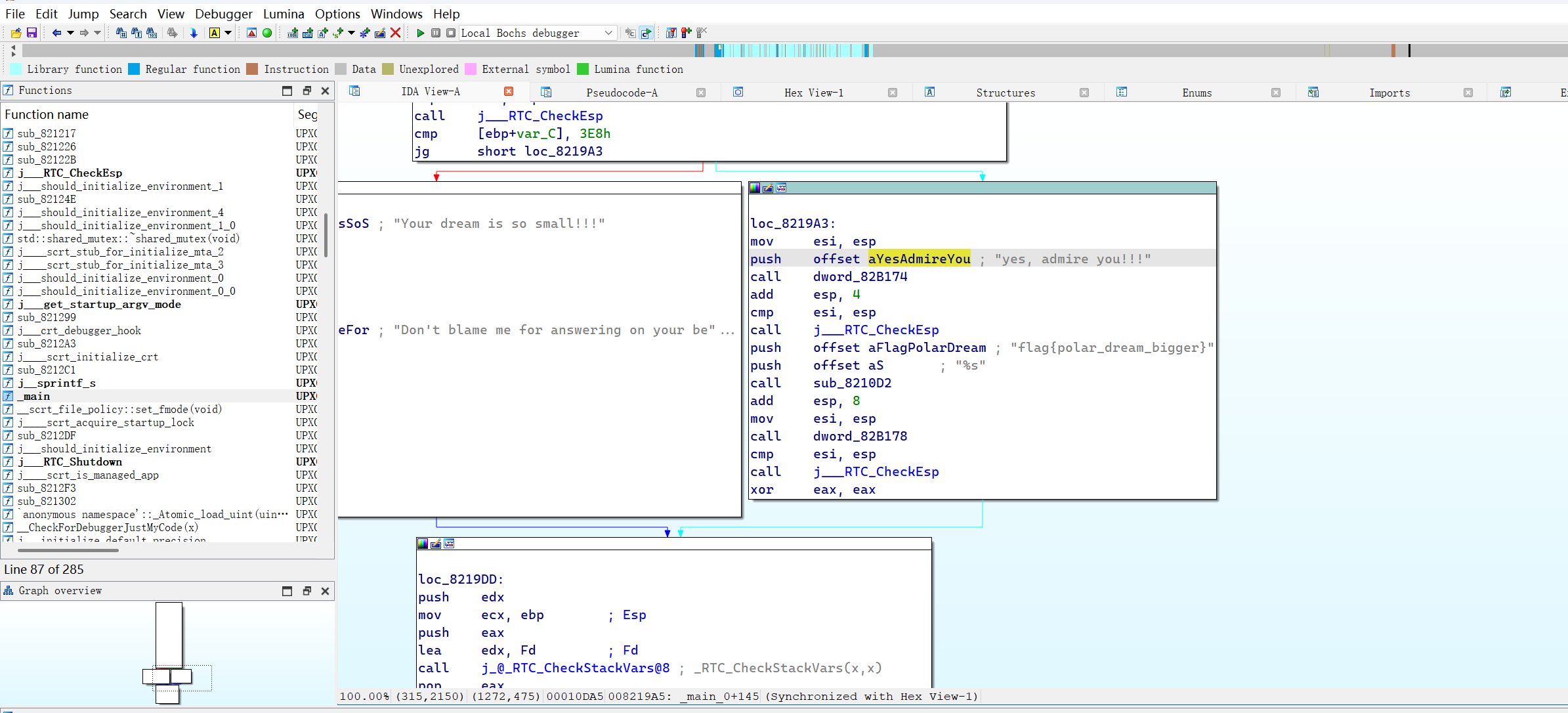

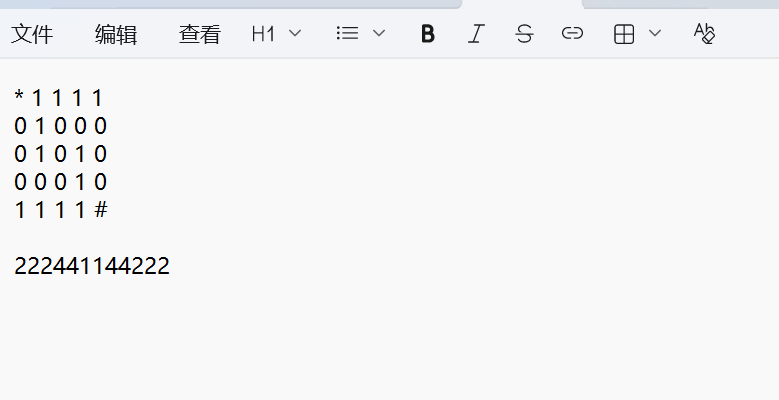

往哪走:

先脱壳,进入ida,main函数

迷宫题,5x5的迷宫,1234分别对应上下左右,从*开始到#,只能走0,不能走1

根据路径写出flag

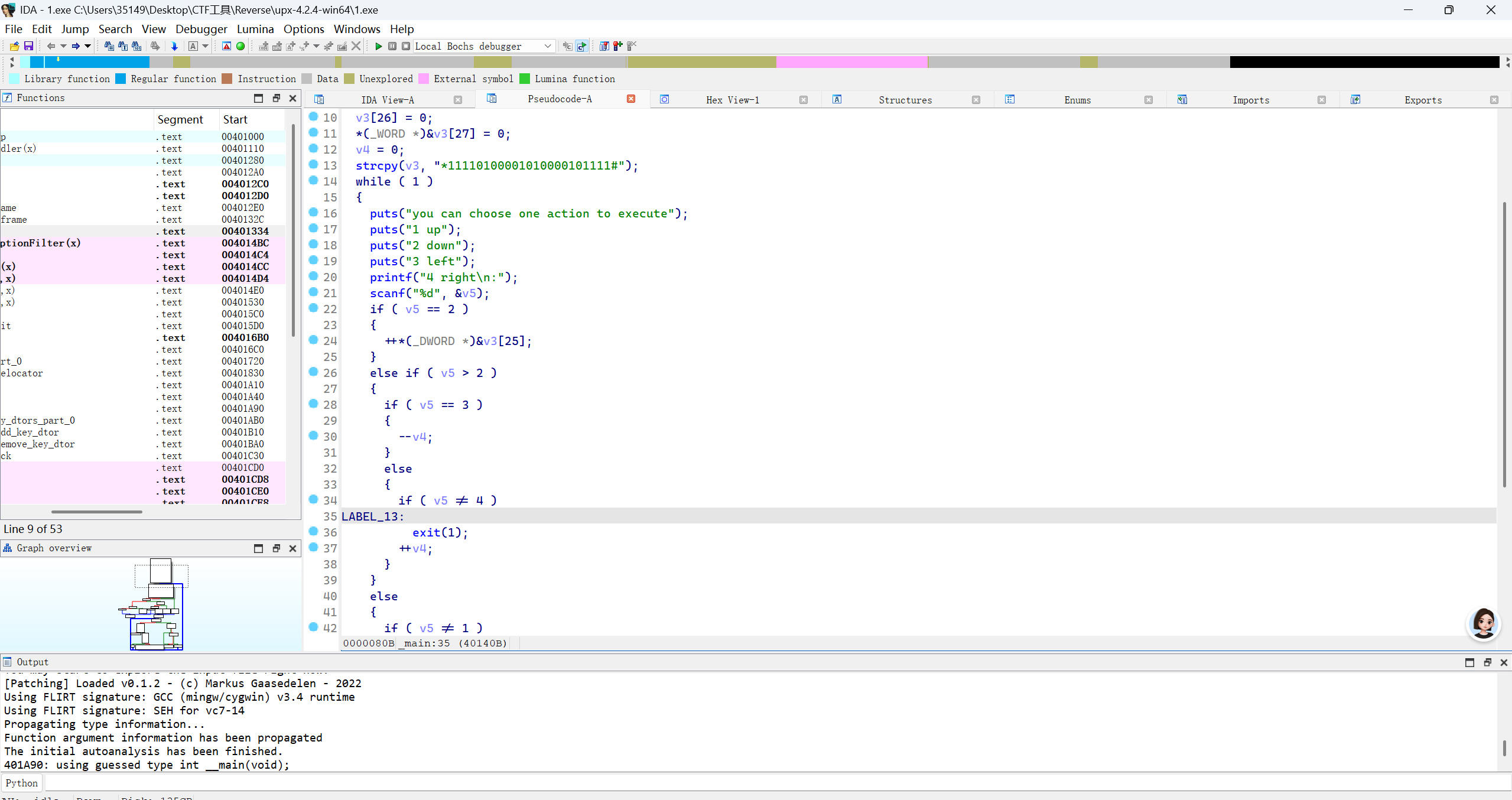

Gobang:

先upx脱壳,拖入ida,进入main函数

分析加密代码,这是一个随机输入坐标,对应输出的字符串,为9X9的

关键在这个判断,目的是让输入的横坐标等于纵坐标,输入一下,拼一块就行

flag{ezrebyzhsh}

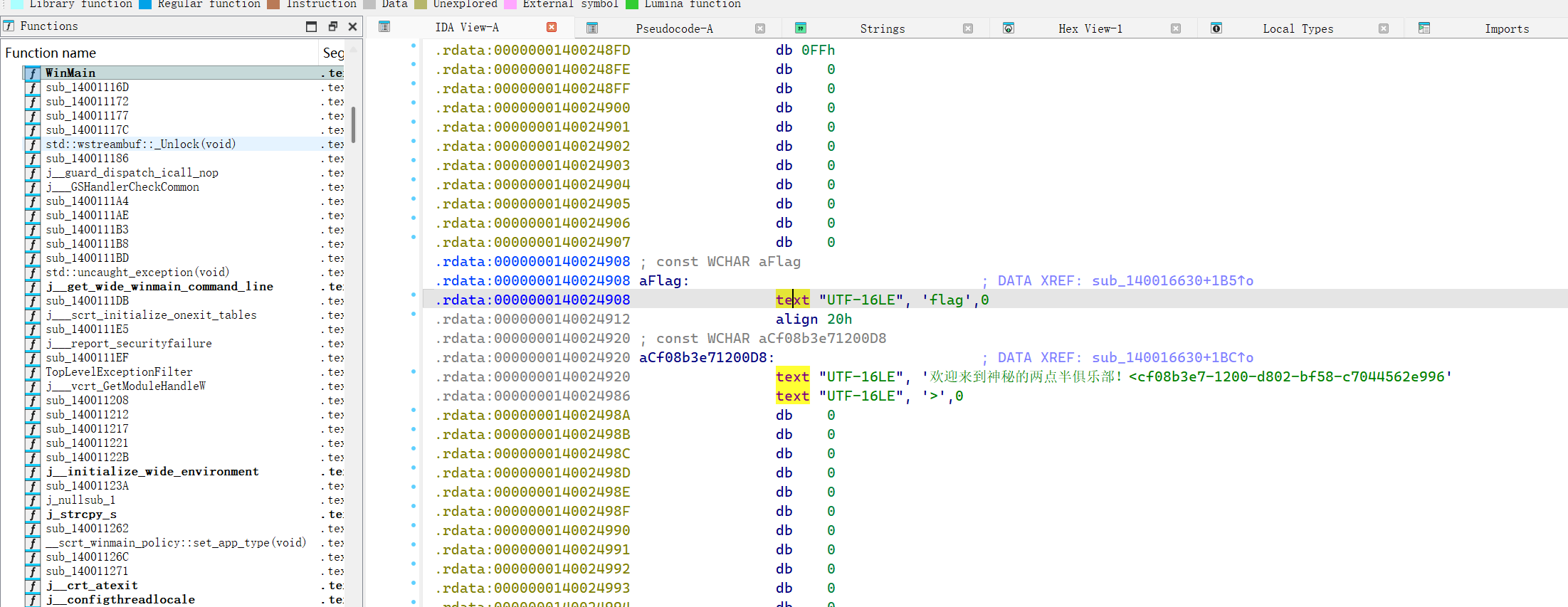

两点半俱乐部:

程序是让输入通行证和卡密。进入ida,搜字符串直接找到了flag,可能需要改编码模式,按A重定义即可

其实这道题考的是动调+CE改程序