如果你正在或计划将带有软件、芯片或网络连接功能的产品出口到欧盟市场,那么从现在起,你不得不面对一部全新的法规------《网络弹性法案》(Cyber Resilience Act,简称 CRA)。

本文将从零开始,用最易懂的方式帮你理清:CRA 到底是什么、它会影响谁、你必须做什么,以及如何高效完成合规准备。

一、什么是 CRA?

CRA 是欧盟第一部专门针对"带有数字元素的产品"的网络安全法规,由欧盟委员会于 2022 年 9 月提案,2024 年正式通过,并将于 2027 年左右全面强制实施。

在此之前,欧盟已经通过 GDPR 保护个人数据,通过 NIS2 指令保护关键基础设施,但对于五花八门的智能设备、工业控制器、软件组件等"数字产品"的网络安全,一直缺乏统一的法律要求。CRA 的诞生填补了这一空白。

简单理解:CRA 就像"数字产品的 CE 标志"------它强制要求制造商在产品设计、开发、生产到退市的整个生命周期中,都必须考虑网络安全,并在上市前完成符合性评估。

二、为什么要实施 CRA?

你可能会问:我做了 CE 认证,为什么还要管 CRA?

原因很现实:

- 网络攻击激增:智能灯泡、路由器、PLC、医疗设备......每一台联网设备都可能成为攻击入口。2023 年全球 IoT 设备攻击事件增长了 400% 以上。

- 消费者与企业缺乏安全感:大多数用户不知道如何配置安全设置,而制造商也缺乏统一的安全标准。

- 碎片化的监管:过去各成员国各行其是,企业需要应对不同国家的不同要求,成本高、效率低。

- 填补法律空白:GDPR 只管数据,NIS2 只管关键基础设施,而普通数字产品的安全性长期处于"灰色地带"。

CRA 的目的很简单:让安全不再是可选项,而是默认配置。

三、哪些产品会受影响?

CRA 的管辖范围极其广泛,几乎覆盖所有"带有数字元素的产品",包括:

|--------------|----------------------------------|

| 类别 | 典型产品示例 |

| 消费类物联网设备 | 智能音箱、智能摄像头、智能门锁、可穿戴设备 |

| 网络与通信设备 | 路由器、交换机、网关、调制解调器 |

| 工业控制系统 | PLC、RTU、工业路由器、SCADA 系统 |

| 医疗设备 | 智能输液泵、患者监护仪、可植入设备(与 MDR 交叉) |

| 汽车与交通 | ECU、车载信息娱乐系统、车联网模块(与 UN R155 交叉) |

| 软件与组件 | 操作系统、数据库、安全软件、嵌入式库 |

| 其他 | 智能电表、POS 机、无人机、儿童玩具中的数字部件 |

例外情况:少数已有严格网络安全法规的产品(如某些航空电子设备、特定汽车零部件)可以豁免,但大多数数字产品都难逃 CRA 的管辖。

一句话判断:只要你的产品能直接或间接连接到网络或其他设备,并且有软件/固件,大概率就要遵守 CRA 法案。

四、 CRA 的处罚

|-------------------------------|------------------------------------------|

| 违规类型 | 最高罚款 |

| 未履行核心义务(安全设计和漏洞/事件报告) | 最高 1500 万欧元 或 全球年营业额的 2.5%(取较高者) |

| 提供虚假信息、阻碍市场监管 | 最高 500 万欧元 或 全球年营业额的 1%(取较高者) |

| 不遵守各经济主体的责任扩展条款、 市场监管与信息披露要求等 | 最高 1000万欧元或全球年营业额的 2%(取较高者) |

此外,欧盟市场监管机构可以:

- 要求制造商召回或下架产品

- 公开违规信息

- 禁止产品在欧盟市场销售

注意:CRA 的处罚不仅针对制造商,也适用于进口商、分销商等供应链角色。

五、CRA 的核心要求

1. 产品必须满足的安全要求(技术层面)

- 默认安全:产品出厂时的默认配置必须是最安全的(例如:必须修改初始密码才能使用,关闭不必要的端口)。

- 安全更新:制造商必须提供免费、及时的安全更新,并明确告知用户支持期限。

- 漏洞处理:必须建立漏洞接收渠道,并在规定时间内向 ENISA 和用户通报。

- 访问控制:产品必须支持身份验证、权限管理,防止未授权访问。

- 数据保护:存储和传输的敏感数据必须加密。

- 最小攻击面:不得包含未声明的隐藏功能、后门或过期依赖库。

2. 制造商必须建立的流程(管理层面)

- 安全开发生命周期:从设计阶段就要考虑威胁建模、安全测试、代码审查。

- 技术文档:必须编制完整的技术文档,保存至少 10 年,随时供监管机构调阅。

- 符合性声明:签署 EU DoC,声明产品符合 CRA 要求。

- 漏洞管理流程:包括接收、分析、修复、披露漏洞的全套流程。

- 供应链安全:必须确保第三方组件(开源库、供应商固件)也是安全的。

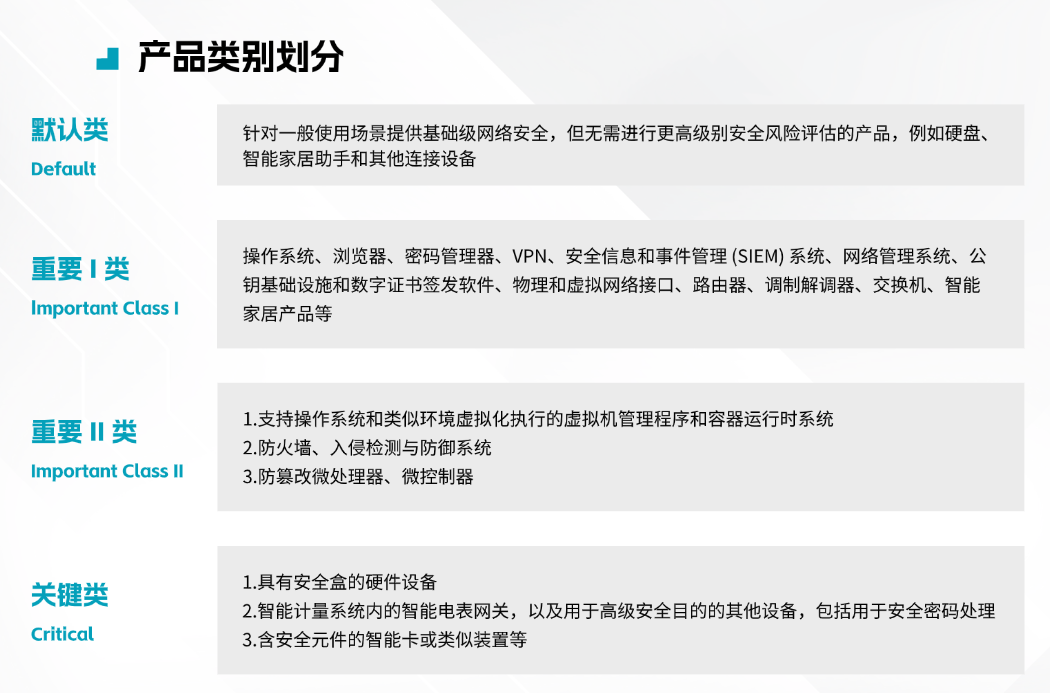

六、CRA 对具有数字元素产品的划分

如何判断你的产品属于哪一类?

CRA 附件 II 和 III 给出了详细清单和判断逻辑。简单来说:产品是否用于关键基础设施、是否处理敏感数据、是否可能造成严重人身伤害,都是关键因素。

七、产品的合规路径

1. 默认类产品(Default)

- 路径 :内部生产控制(模块 A)

- 做法:制造商自行测试并出具技术文档和欧盟符合性声明,无需第三方介入。

2. 重要 I 类(Important Class I)

- 路径 :通过协调标准、通用规范或欧盟通用准则网络安全认证(EUCC) 或欧盟型式检验(模块 B)+ 符合性声明(模块 C) 或 全面质量保证(模块 H)

- 做法:相关标准必须是欧盟委员会实施细节中确定的。

3. 重要 II 类(Important Class II)

- 路径 :欧盟型式检验(模块 B)+ 符合性声明(模块 C) 或全面质量保证(模块 H)

- 做法 :必须委托**指定机构(Notified Body)**对产品进行型式检验,后续生产需接受定期监督。

4. 关键类(Critical)

- 路径 :必应通过欧盟通用准则网络安全认证(EUCC)

- 做法 :至少达到**"实质性"保证水平**的欧盟通用准则网络安全认证

时间轴提示:建议您现在就开始评估产品等级,因为找指定机构排队、准备技术文档都需要时间。

八、协调标准:横向与纵向

CRA 法案本身是法律语言,比较抽象。为了让制造商知道具体怎么做,欧盟标准化组织制定了一系列 协调标准,帮助更好满足CRA合规。

协调标准分为两类:

1. 横向协调标准(通用基础)

- 代表标准 :prEN 40000(草案)

- 内容:适用于所有受 CRA 管辖的产品,规定安全开发生命周期、漏洞管理、默认安全、安全更新等通用要求。

2. 纵向协调标准(特定产品类)

- 代表标准 :EN 18031 系列 :针对无线电设备(路由器、蓝牙设备等)IEC 62443 系列 :针对工业自动化和控制系统ISO 21434:针对汽车网络安全

- 作用:在横向标准基础上,针对特定产品类型提出更细化、更严格的要求。

九、需要准备哪些材料?

CRA 要求制造商保存完整的技术文档至少 10 年。包括:产品描述、软件物料清单(SBOM)、产品设计和开发、生产及漏洞处理流程的描述、网络安全风险评估报告、产品支持期文档、欧盟符合性声明等。

十、CRA 安全合规服务

CRA法案对企业提出全生命周期的安全要求,从法规理解、产品安全能力建设,到文档准备和实验室协调,工作量大、流程复杂。

浙江望安科技有限公司提供CRA法案全流程的一站式安全合规服务,覆盖漏洞处理、SDLC安全开发生命周期活动、标准对接、技术文档编制等全部环节。企业只需配合提供基础产品信息,其余流程均由望安专业团队负责执行。

通过这一交钥匙式服务,企业可以全身心投入产品研发,并高效完成CRA合规,顺利进入欧盟市场,实现产品安全与市场拓展的双重价值。

欢迎进入浙江望安科技有限公司官网 了解更多CRA《网络弹性法案》合规内容。