文章目录

- [什么是 Proxmox VE?](#什么是 Proxmox VE?)

- 准备

- authentik配置

- [Proxmox VE 配置(使用 Web 界面)](#Proxmox VE 配置(使用 Web 界面))

- [Proxmox BS 配置(使用 Web 界面)](#Proxmox BS 配置(使用 Web 界面))

什么是 Proxmox VE?

Proxmox 虚拟环境是一个基于 QEMU/KVM 和 LXC 的开源服务器虚拟化管理解决方案。您可以使用一个集成的、易于使用的 Web 界面或 CLI 来管理虚拟机、容器、高可用性群集、存储和网络。Proxmox VE 代码受 GNU Affero 通用公共许可证 3 版许可。该项目由 Proxmox Server Solutions GmbH 开发和维护。

准备

在本指南中,使用了以下占位符:

- proxmox.company 是 Proxmox 服务器安装的 FQDN

- pbs.company 是 PBS 服务器安装的 FQDN

- authentik.company 是 authentik 安装的 FQDN

authentik配置

为了支持 Proxmox 与 authentik 的集成,您需要在 authentik 中创建一个应用程序/提供程序对。

-

作为管理员登录到 authentik 并打开 authentik 管理员界面。

-

导航至

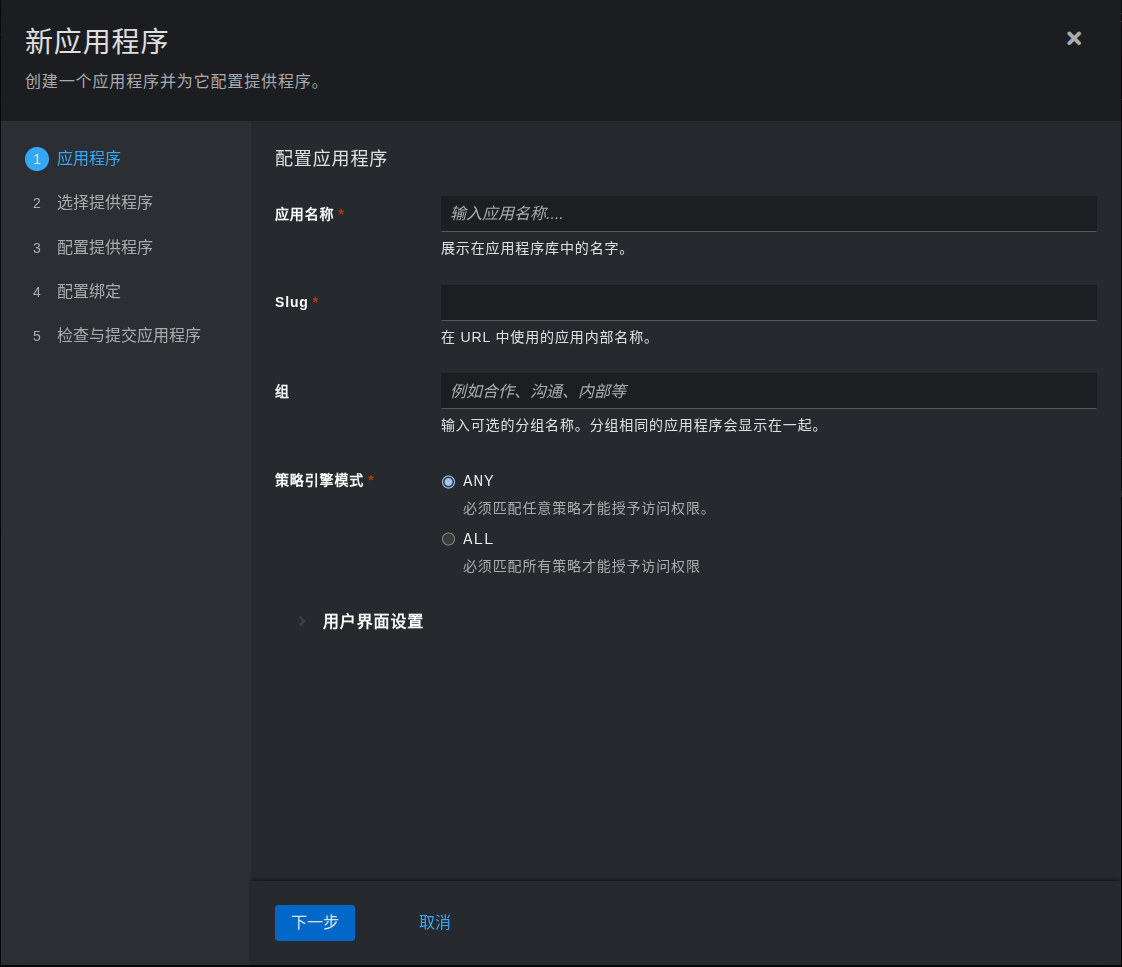

应用程序 > 应用程序,然后单击使用提供程序创建以创建应用程序和提供程序对。 (或者,您可以先单独创建提供程序,然后创建应用程序并将其连接到提供程序。)

-

应用程序 :提供一个描述性名称、一个可选的应用程序类型组、策略引擎模式和可选的 UI 设置。

应用名称:Proxmox, Slug会自动带出:proxmox

应用名称:PBS, Slug会自动带出:pbs

-

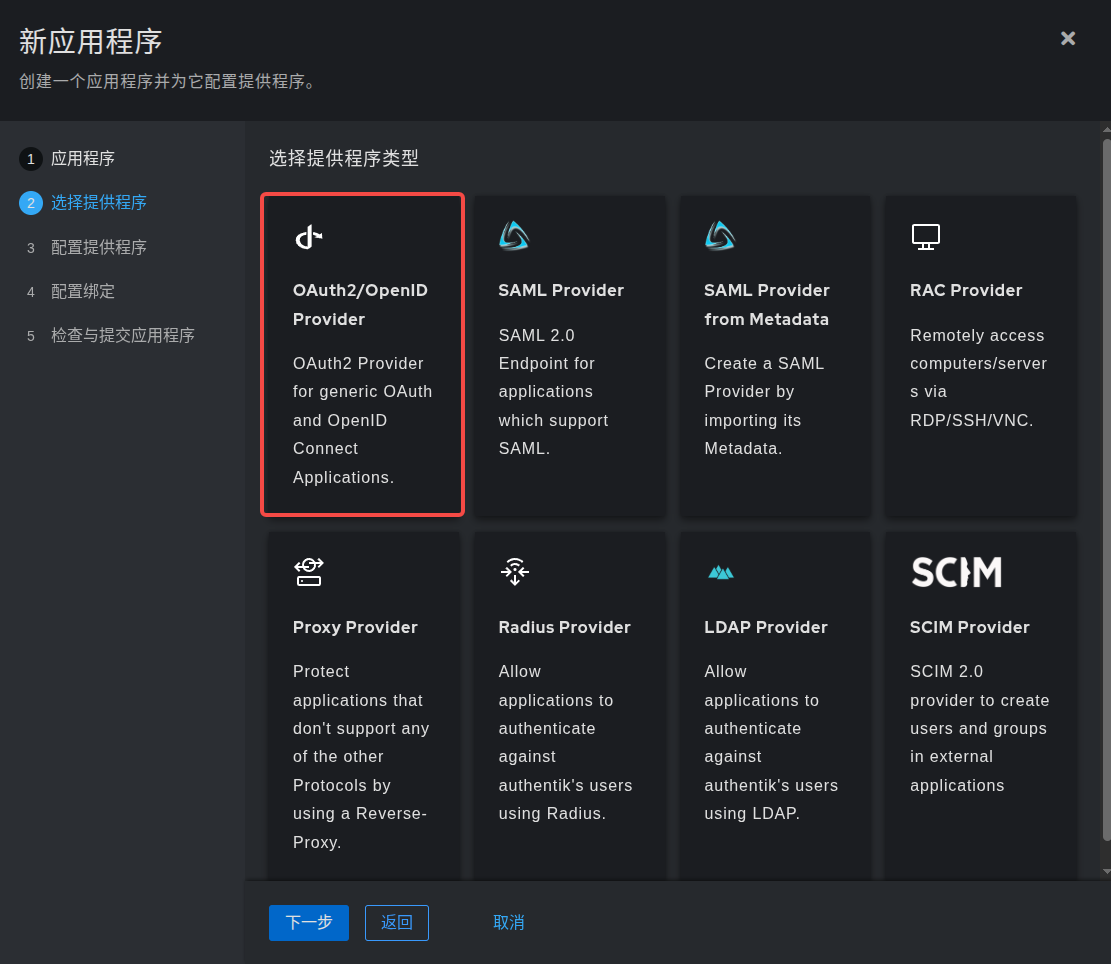

选择提供者类型 :选择

OAuth2/OpenID Connect作为提供者类型。

-

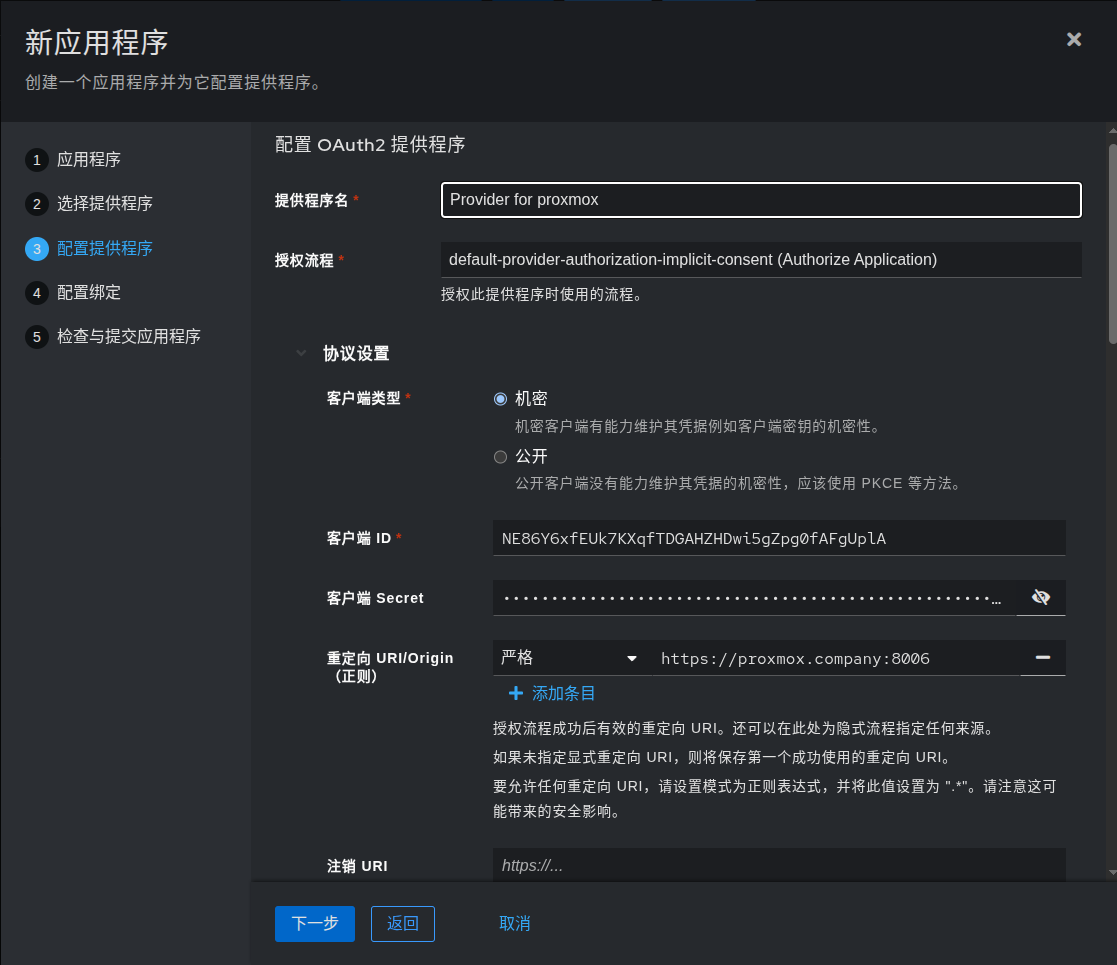

配置提供者 :提供名称(或接受自动提供的名称)、用于此提供者的授权流程以及以下必需配置。

注意客户端 ID、 客户端密钥和 slug 值,因为它们将在稍后需要。设置一个 Strict 重定向 URI 为 https://proxmox.company:8006。

选择任何可用的签署密钥。

确保禁用加密。

-

配置绑定 (可选):您可以创建一个 绑定 (策略、组或用户)来管理用户"我的应用程序"页面上应用程序的列表和访问权限。

-

-

单击提交以保存新应用程序和提供程序。

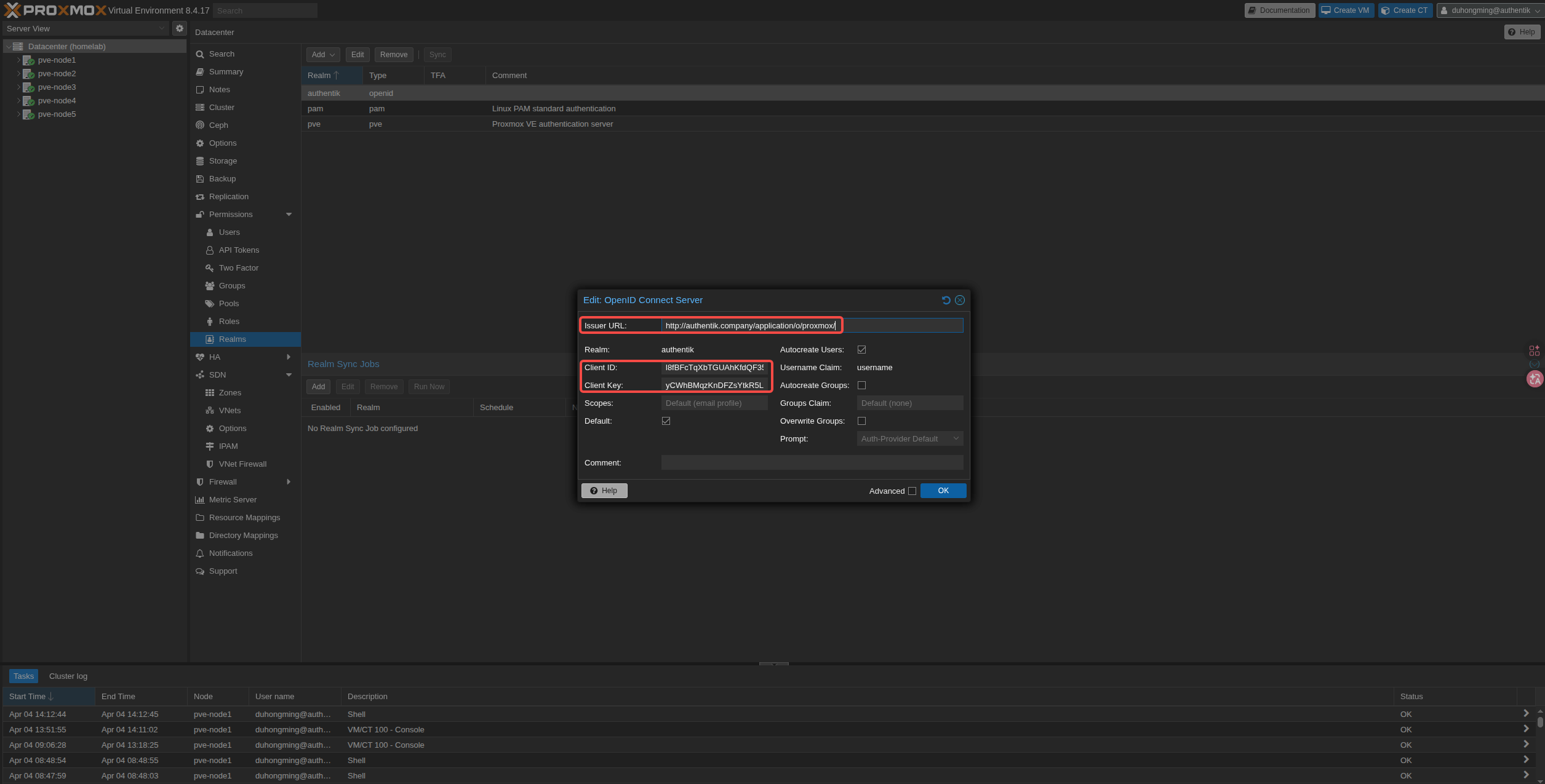

Proxmox VE 配置(使用 Web 界面)

- 使用管理帐户登录 Proxmox VE 网页界面。

- 导航至"身份验证源设置"。

添加Realms:Datacenter > Permissions > Realms > Add > OpenID Connect Server

在出现的对话框中,填写以下详细信息:- 发行人 URL:输入 authentik 的发行人 URL(位于提供商概览选项卡中),例如 https://authentik.company/application/o/proxmox/ 。

- Realm:为此身份验证源输入名称,例如 authentik。

- 客户端 ID:<client_ID>

- 客户端密钥 :<client_secret>

- 用户名要求 :将此设置为 username。

- Autocreate 用户 :已启用。

默认 :如果您希望 OpenID Connect 作为登录屏幕上的默认选项,那么请选中此项。

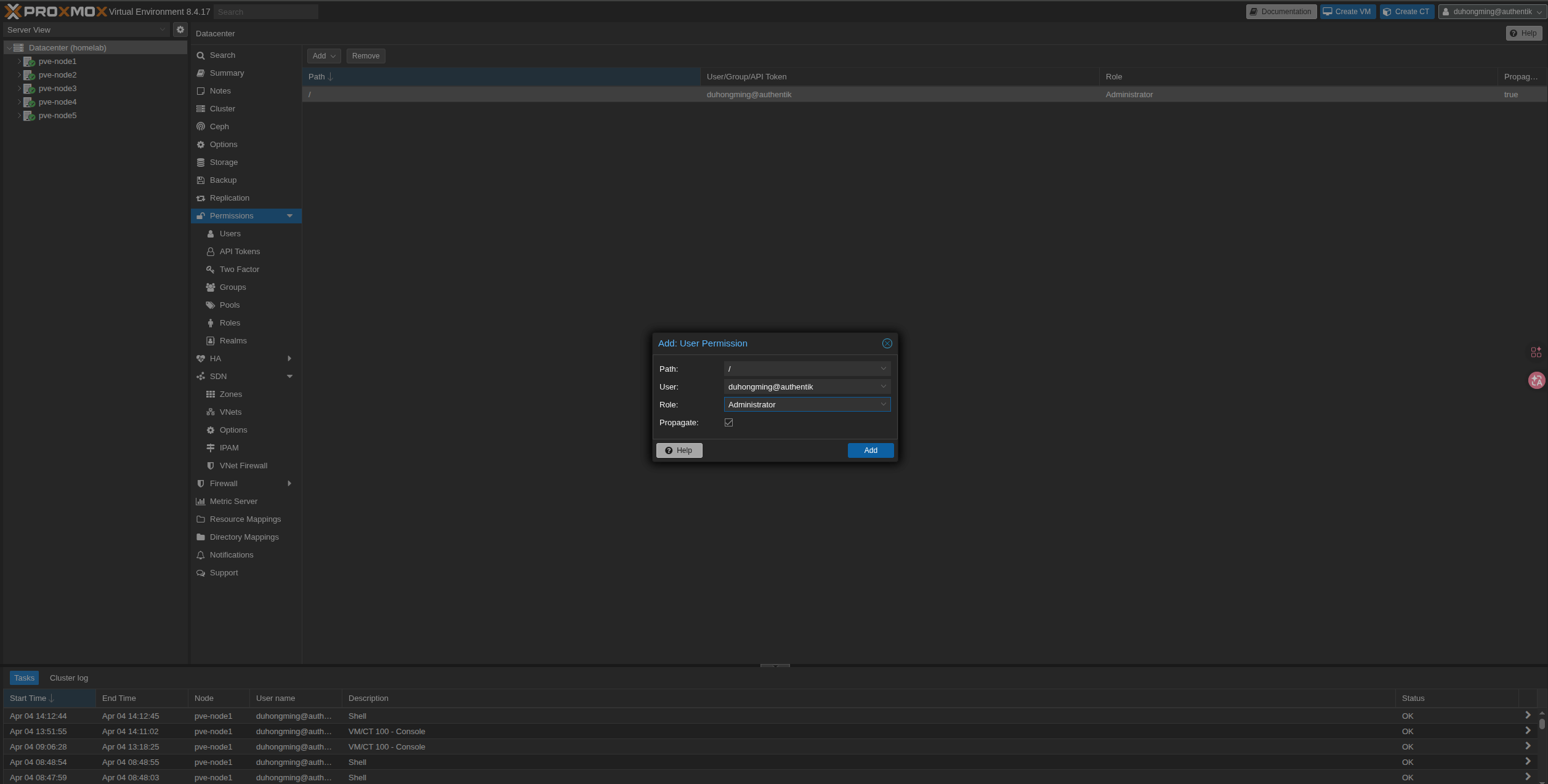

3.分配权限

设置完身份验证源后,转到权限 ,根据需要为每个用户分配角色和权限。

添加权限:Datacenter > Permissions > Add > User Permissions

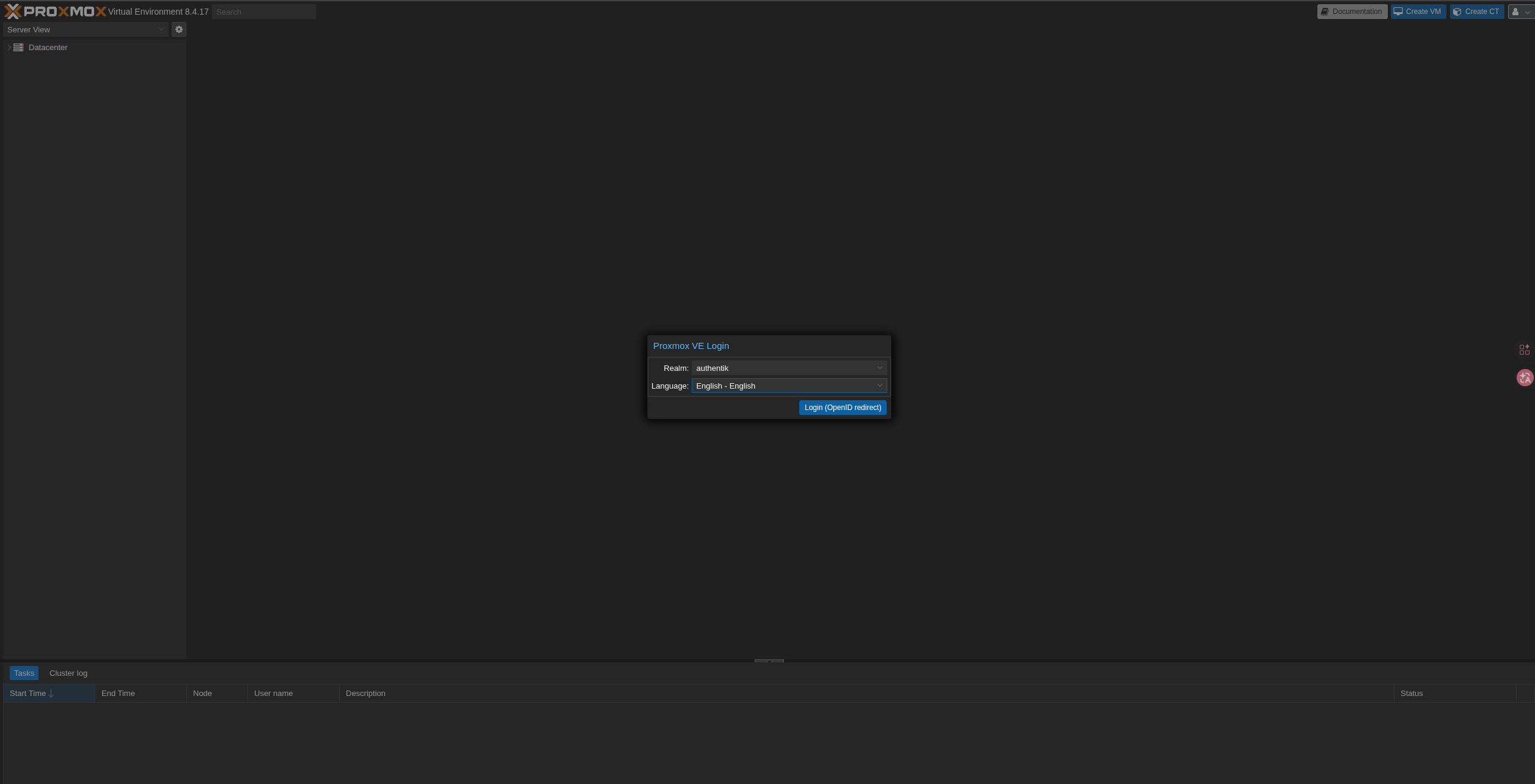

4.登录

用户可以从 Proxmox 登录屏幕中选择此身份验证方法,或者如果将其设置为默认值,则会自动选择此方法。

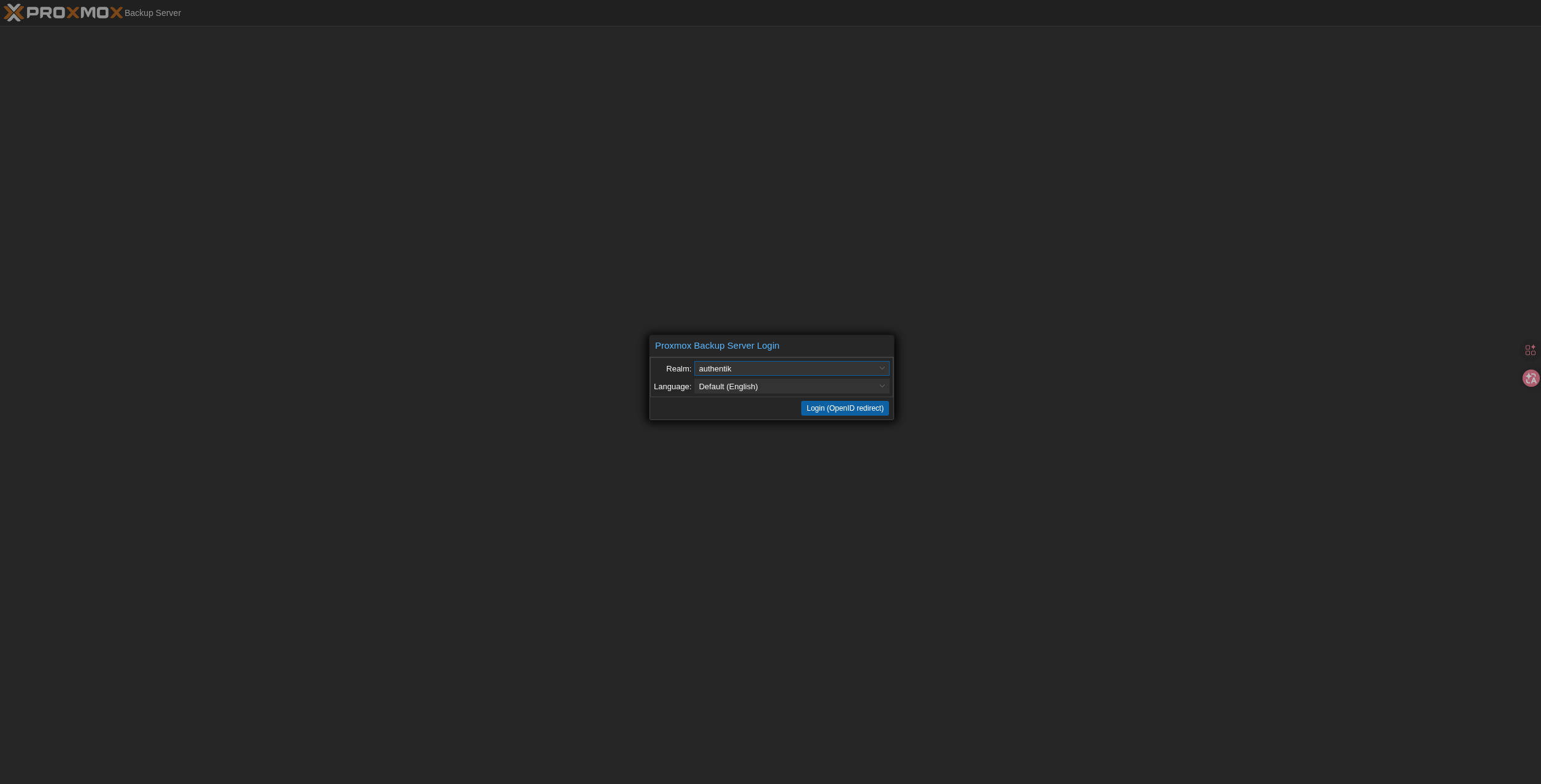

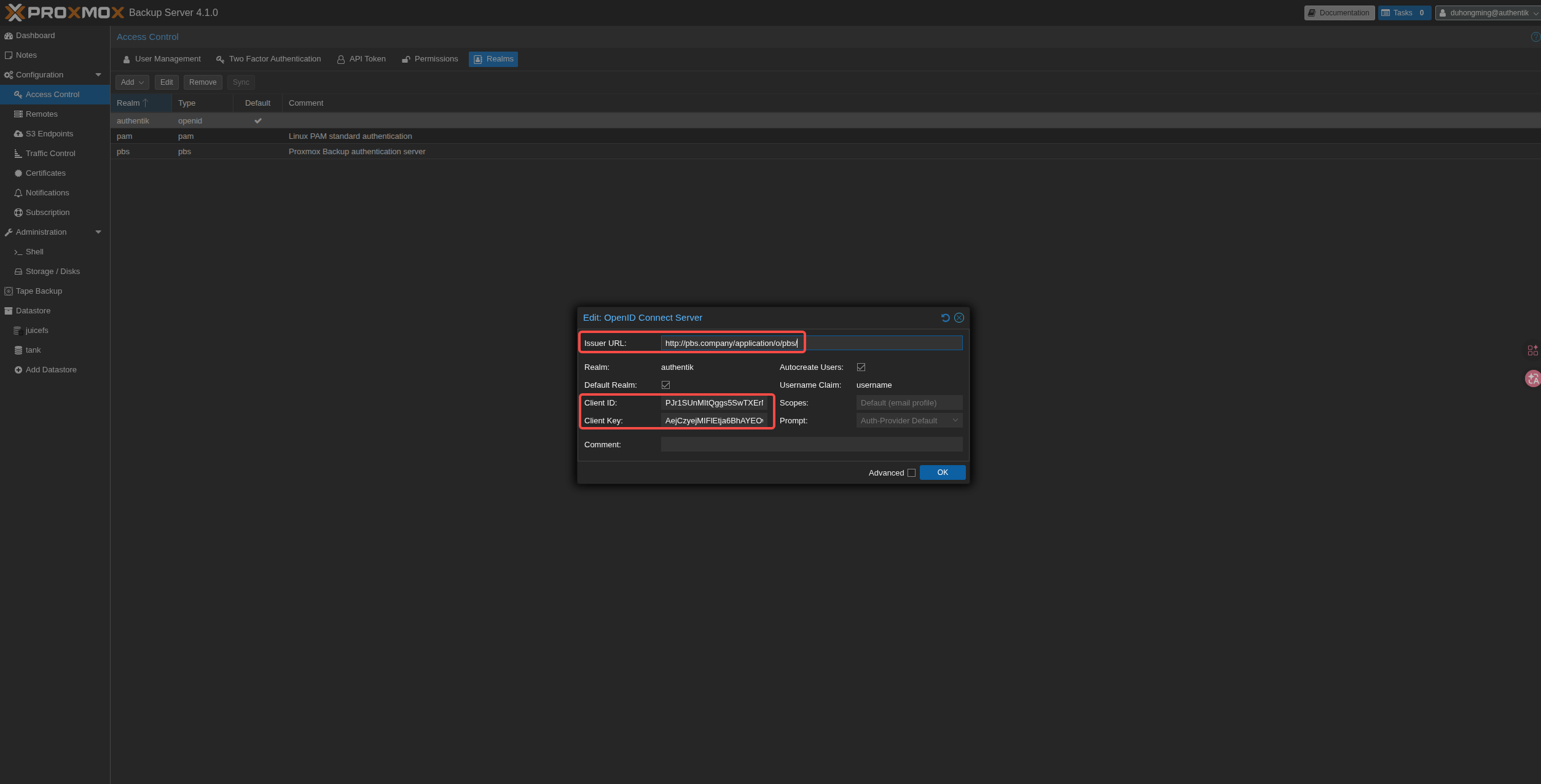

Proxmox BS 配置(使用 Web 界面)

- 使用管理帐户登录 Proxmox BS 网页界面。

- 导航至"身份验证源设置"。

添加Realms:Configuration > Access Control > Realms > Add > OpenID Connect Server

在出现的对话框中,填写以下详细信息:- 发行人 URL:输入 authentik 的发行人 URL(位于提供商概览选项卡中),例如 https://authentik.company/application/o/proxmox/ 。

- Realm:为此身份验证源输入名称,例如 authentik。

- 客户端 ID:<client_ID>

- 客户端密钥 :<client_secret>

- 用户名要求 :将此设置为 username。

- Autocreate 用户 :已启用。

默认 :如果您希望 OpenID Connect 作为登录屏幕上的默认选项,那么请选中此项。

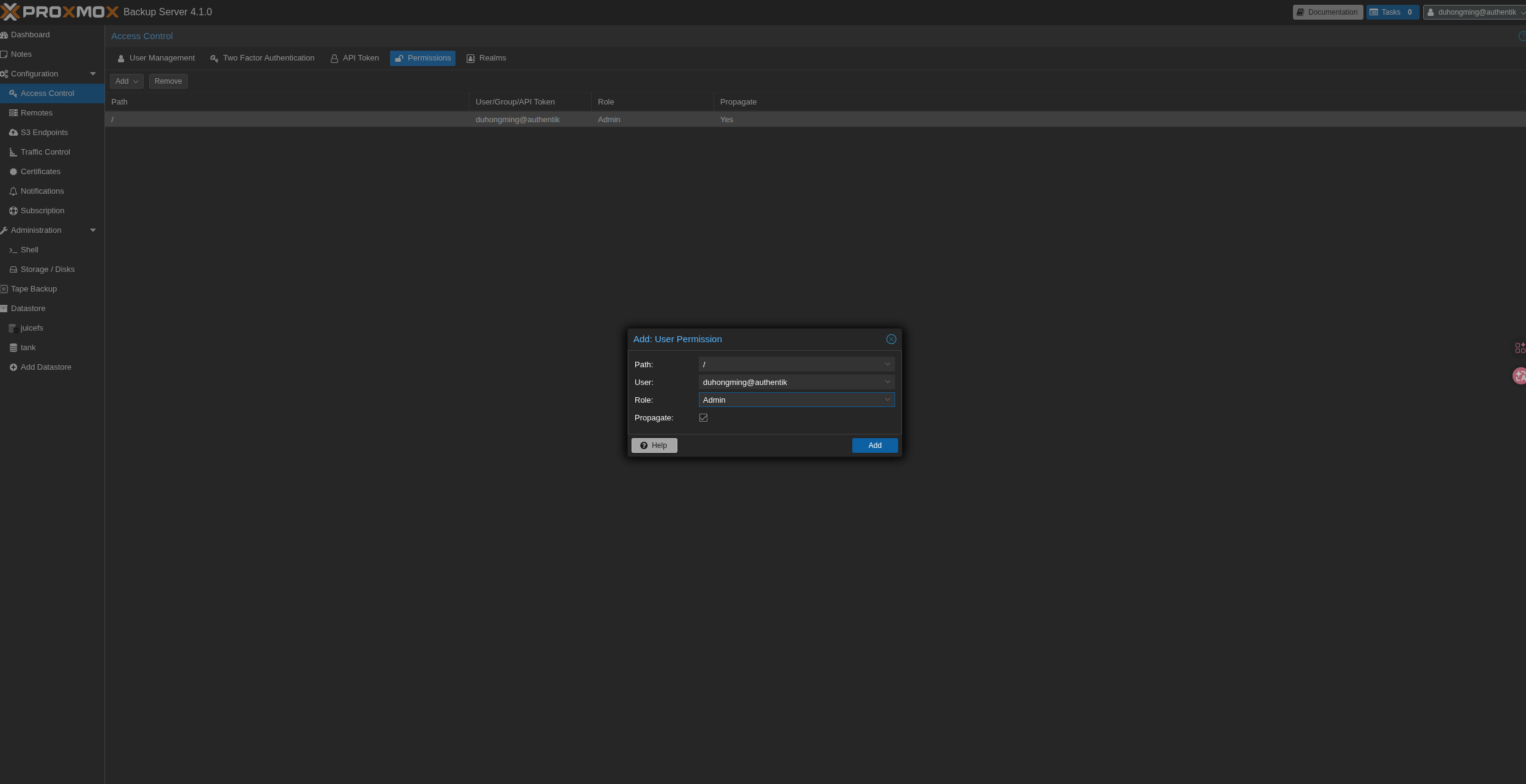

3.分配权限

设置完身份验证源后,转到权限 ,根据需要为每个用户分配角色和权限。

添加权限:Configuration > Access Control > Permissions > Add > User Permissions

4.登录

用户可以从 Proxmox 登录屏幕中选择此身份验证方法,或者如果将其设置为默认值,则会自动选择此方法。