1.工具:010 Editor、VMware(Ubuntu)、foremost

2.解题:

方法一(手动分离图片):

打开文件,看到如下图片

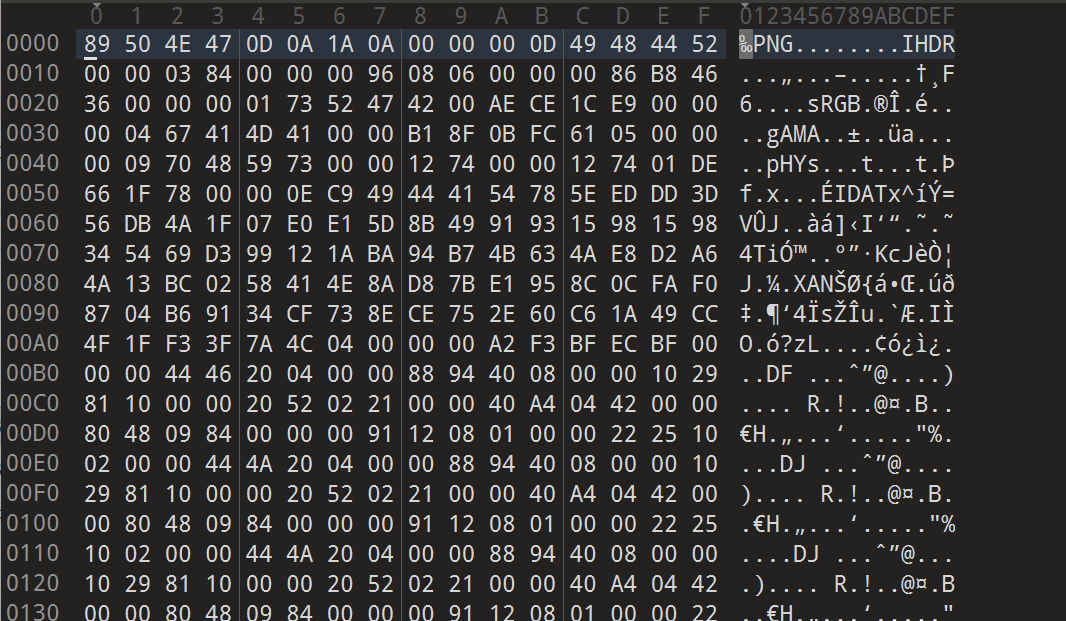

我们正常先用010 Editor,如下

我们先用CTRL+F搜索ctfshow,如下

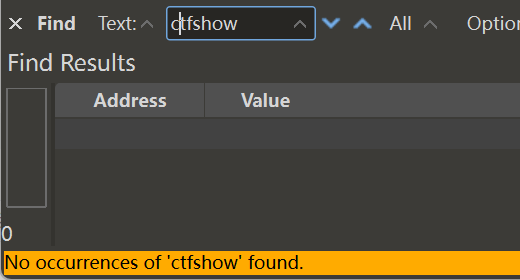

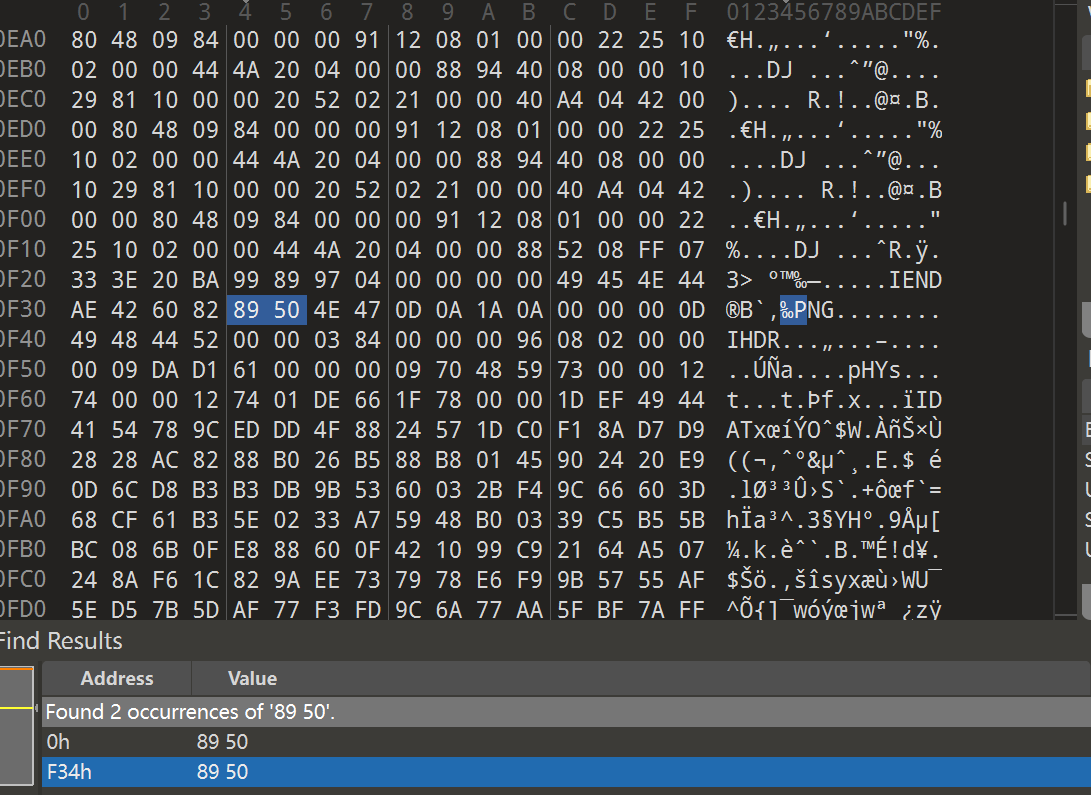

发现没有找到,由于图片是png格式我们搜索"89 50 4E 47"看是否有图片藏在图片下面,如下(切换到hex,在搜索)

我们找到第二处,如下

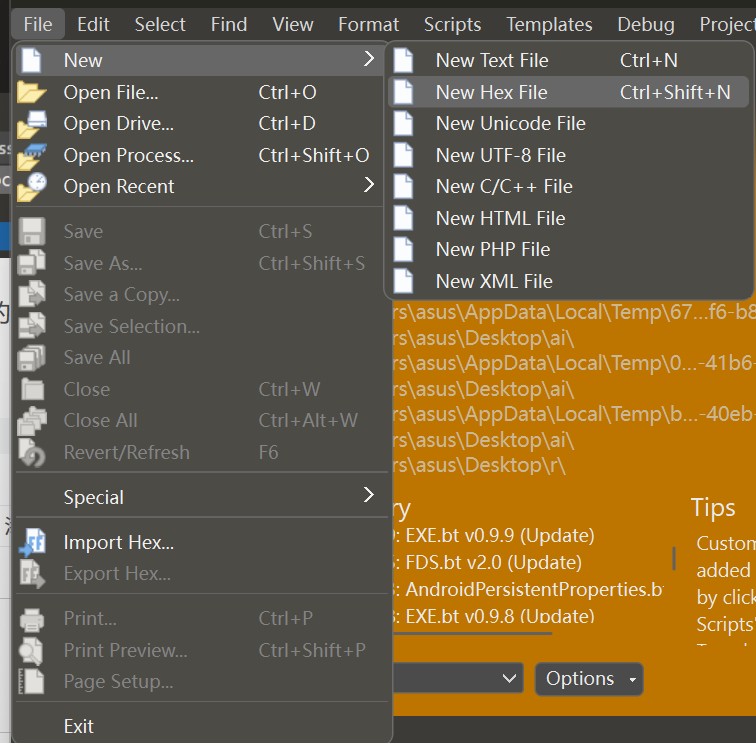

我们把后面的内容复制,然后重新打开010 Editor,选择如下

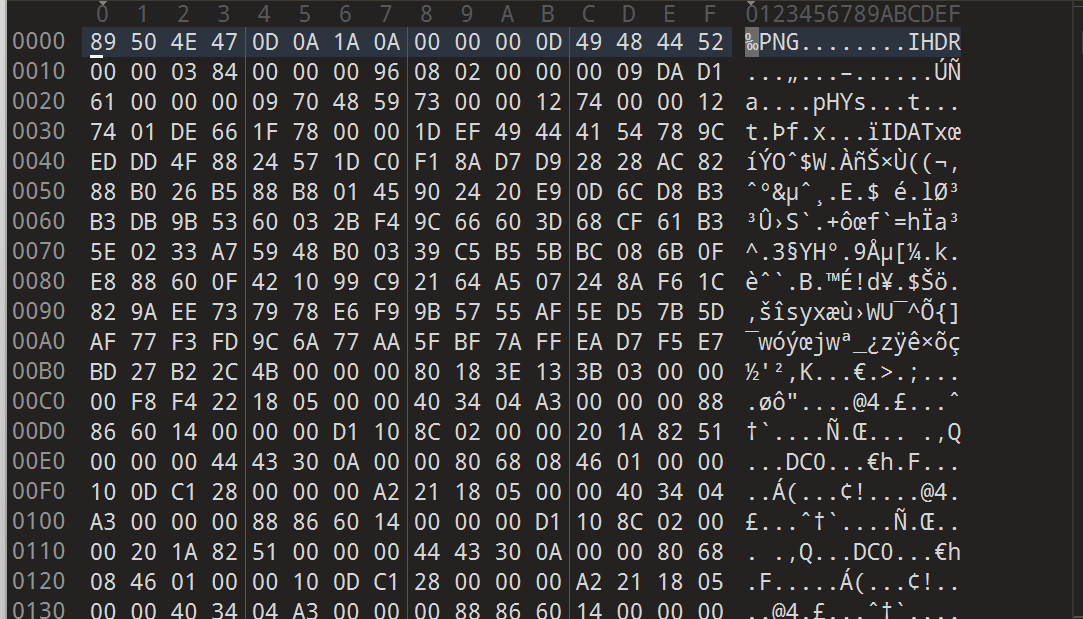

然后我们把复制的内容进行粘贴,如下

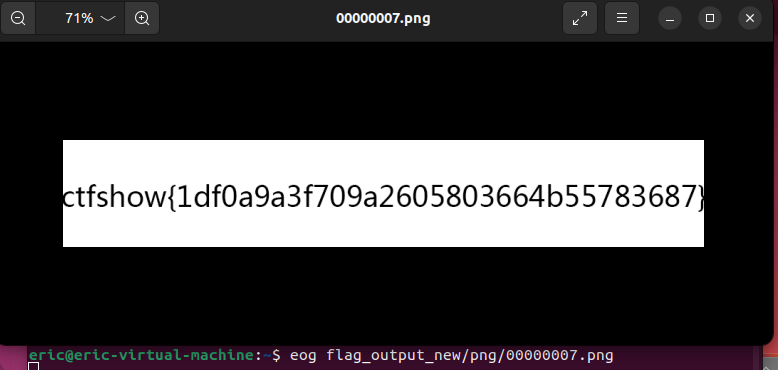

然后我们保存,看到了如下图片

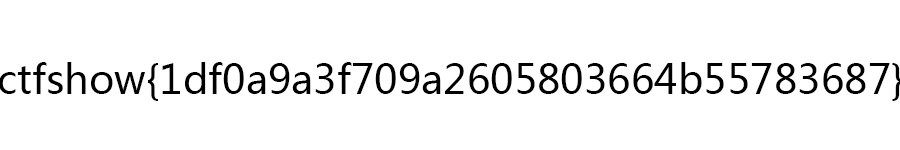

我们得到flag为ctfshow{1df0a9a3f709a2605803664b55783687}

方法二(使用foremost进行分离):

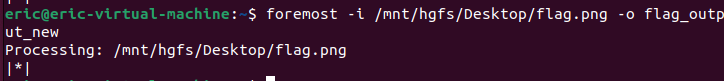

我们先打开VMware并启动Ubuntu,按CTRL+ALT+T,为了方便我将图片重命名为flag.png,我们先用foremost,如下

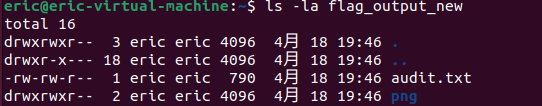

我是使用了共享文件夹,其中-i 指参数指定输入文件(flag.png的路径),-o 参数指定输出目录(提取的文件会保存在flag_output_new文件夹中),然后我们查看flag_output_new文件夹,看里面有什么文件,如下

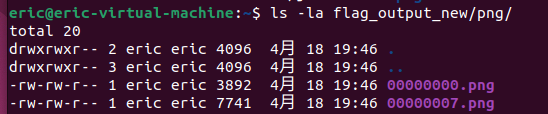

我们看到了一个audit.txt和png,由于我们本来得到的就是png图片,所以我们先查看png图片,如下

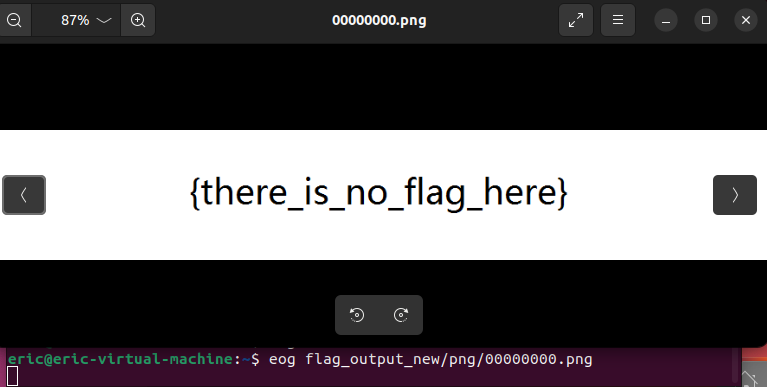

我们发现有两张png图片,我们一一打开,如下

我们用eog是图像查看器打开图片,如果想一次性打开两张图片,可以在两个语句中用";",然后就可以一次性看到两张图片,这是我们同样得到flag为ctfshow{1df0a9a3f709a2605803664b55783687}