一、项目背景与需求分析

在企业网络架构中,防火墙是保障内网安全、实现精细化访问控制的核心设备。本次项目以 CY 公司网络场景为原型,基于华为 USG6000V 防火墙搭建环境,通过配置安全区域与访问控制策略,实现不同部门用户对 DMZ 区服务器的权限隔离,满足企业 "按需授权、最小权限" 的安全管理原则。

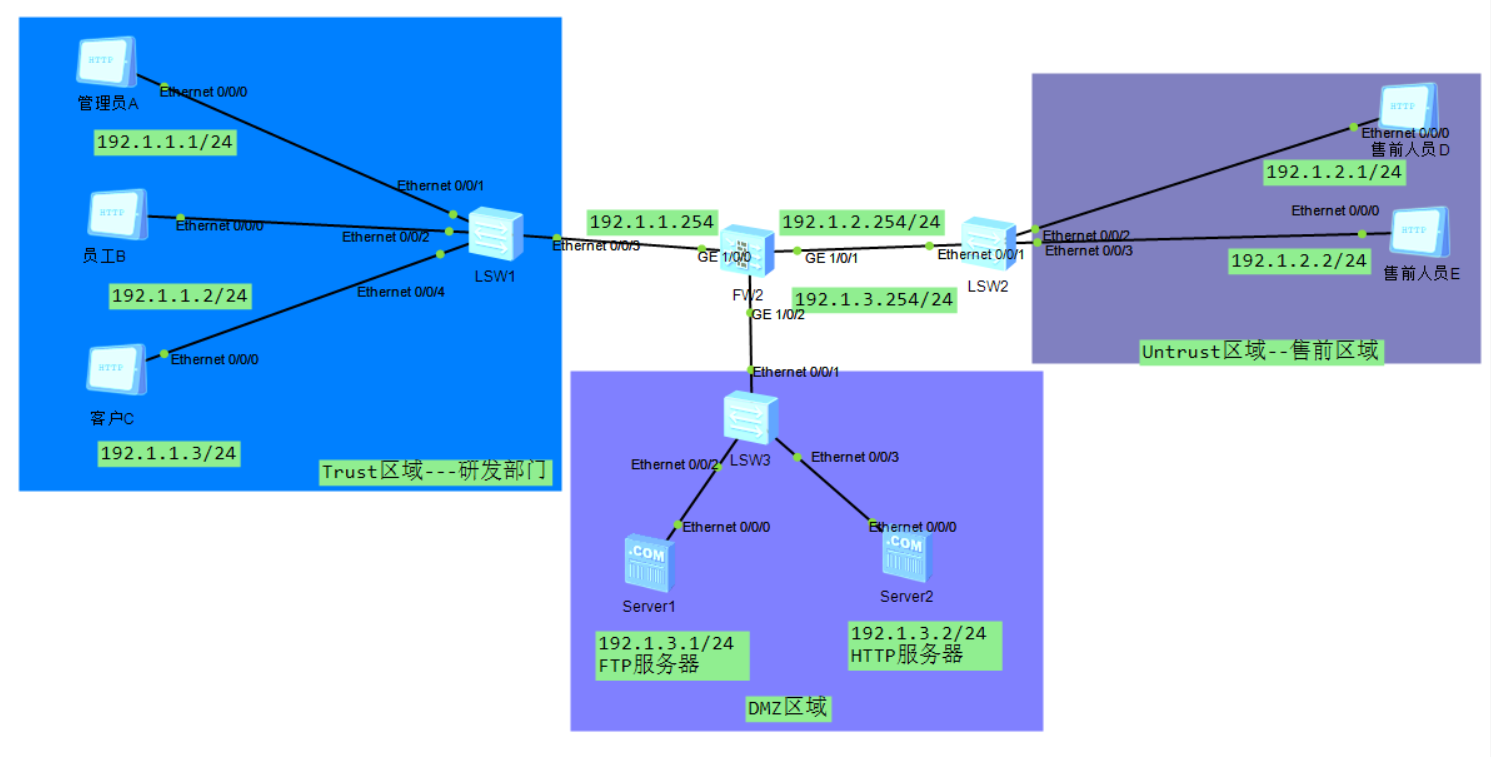

1.1 网络拓扑与地址规划

本次实验拓扑包含三个核心区域:研发部(Trust 区域)、售前部门(Untrust 区域)、DMZ 服务器区,地址规划如下:

| 区域 | 接口 | 网关地址 | 网段 | 说明 |

|---|---|---|---|---|

| Trust | GE1/0/0 | 192.1.1.254/24 | 192.1.1.0/24 | 研发部内网,包含管理员 A、员工 B、临时客户 C |

| Untrust | GE1/0/1 | 192.1.2.254/24 | 192.1.2.0/24 | 售前部门外网,包含员工 D、E |

| DMZ | GE1/0/2 | 192.1.3.254/24 | 192.1.3.0/24 | 服务器区,部署 FTP(192.1.3.1)与 HTTP(192.1.3.2)服务器 |

1.2 业务需求拆解

根据企业安全策略,需实现以下 5 类访问控制需求:

- 管理员 A(192.1.1.1):可对 FTP、HTTP 服务器进行完全访问(支持 Ping、数据上传下载)。

- 研发员工 B(192.1.1.2):可访问 FTP、HTTP 服务器,但禁止 Ping 操作,仅开放业务端口。

- 临时客户 C(192.1.1.3):禁止访问 DMZ 区所有服务器,默认拒绝所有访问请求。

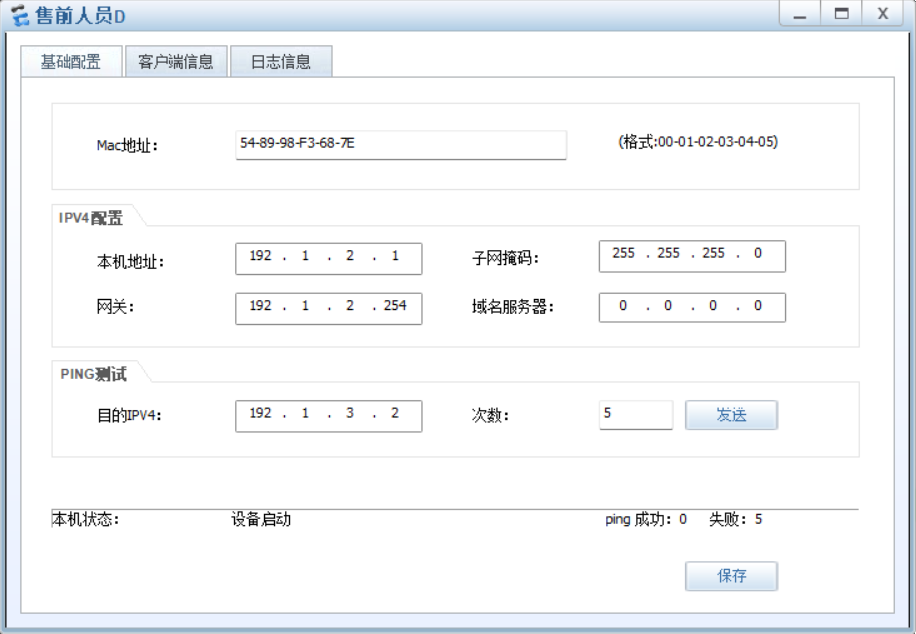

- 售前员工 D/E(192.1.2.1/2):仅可访问 HTTP 服务器,禁止访问 FTP 服务器,同时限制 Ping 操作。

二、前期准备:设备基础配置

2.1 终端与服务器 IP 配置

首先完成所有 PC 与服务器的网络参数配置,确保各终端网关指向防火墙对应接口:

- 管理员 A:IP

192.1.1.1/24,网关192.1.1.254 - 员工 B:IP

192.1.1.2/24,网关192.1.1.254 - 客户 C:IP

192.1.1.3/24,网关192.1.1.254 - 售前员工 D:IP

192.1.2.1/24,网关192.1.2.254 - 售前员工 E:IP

192.1.2.2/24,网关192.1.2.254 - FTP 服务器:IP

192.1.3.1/24,网关192.1.3.254 - HTTP 服务器:IP

192.1.3.2/24,网关192.1.3.254

2.2 防火墙接口与安全区域配置

(1)接口 IP 配置

# 进入接口配置模式,配置各区域网关IP

[USG6000V]interface GigabitEthernet1/0/0

[USG6000V-GigabitEthernet1/0/0]undo shutdown

[USG6000V-GigabitEthernet1/0/0]ip address 192.1.1.254 255.255.255.0

[USG6000V]interface GigabitEthernet1/0/1

[USG6000V-GigabitEthernet1/0/1]undo shutdown

[USG6000V-GigabitEthernet1/0/1]ip address 192.1.2.254 255.255.255.0

[USG6000V]interface GigabitEthernet1/0/2

[USG6000V-GigabitEthernet1/0/2]undo shutdown

[USG6000V-GigabitEthernet1/0/2]ip address 192.1.3.254 255.255.255.0(2)安全区域划分

华为防火墙通过安全区域(Zone)实现接口的逻辑隔离,默认包含 Trust、Untrust、DMZ 三个区域,需将接口加入对应区域:

# 配置Trust区域(研发内网)

[USG6000V]firewall zone trust

[USG6000V-zone-trust]set priority 85 # 优先级越高,区域越可信

[USG6000V-zone-trust]add interface GigabitEthernet1/0/0

# 配置Untrust区域(售前外网)

[USG6000V]firewall zone untrust

[USG6000V-zone-untrust]set priority 5

[USG6000V-zone-untrust]add interface GigabitEthernet1/0/1

# 配置DMZ区域(服务器区)

[USG6000V]firewall zone dmz

[USG6000V-zone-dmz]set priority 50

[USG6000V-zone-dmz]add interface GigabitEthernet1/0/2三、核心配置:访问控制策略

3.1 管理员 A 的完全访问策略

允许管理员 A 从 Trust 区域访问 DMZ 区所有服务,包括 ICMP(Ping)、FTP、HTTP:

# 创建安全策略,允许管理员A的所有访问

[USG6000V]security-policy

[USG6000V-policy-security]rule name truA->dmz

[USG6000V-policy-security-rule-truA->dmz]source-zone trust

[USG6000V-policy-security-rule-truA->dmz]destination-zone dmz

[USG6000V-policy-security-rule-truA->dmz]source-address 192.1.1.1 255.255.255.255

[USG6000V-policy-security-rule-truA->dmz]action permit3.2 研发员工 B 的受限访问策略

员工 B 仅可访问 HTTP 与 FTP 服务,禁止 Ping 操作,因此需分别配置业务端口策略:

(1)HTTP 访问策略(仅开放 TCP 80 端口)

[USG6000V-policy-security]rule name truB->HTTP

[USG6000V-policy-security-rule-truB->HTTP]source-zone trust

[USG6000V-policy-security-rule-truB->HTTP]destination-zone dmz

[USG6000V-policy-security-rule-truB->HTTP]source-address 192.1.1.2 255.255.255.255

[USG6000V-policy-security-rule-truB->HTTP]destination-address 192.1.3.2 255.255.255.255

[USG6000V-policy-security-rule-truB->HTTP]service protocol tcp destination-port 80

[USG6000V-policy-security-rule-truB->HTTP]action permit(2)FTP 访问策略(开放控制通道与数据通道)

配置两条规则,分别开放控制端口 21 与被动模式数据端口范围:

运行

# 开放FTP控制通道(TCP 21)

[USG6000V-policy-security]rule name truB->FTP1

[USG6000V-policy-security-rule-truB->FTP1]source-zone trust

[USG6000V-policy-security-rule-truB->FTP1]destination-zone dmz

[USG6000V-policy-security-rule-truB->FTP1]source-address 192.1.1.2 255.255.255.255

[USG6000V-policy-security-rule-truB->FTP1]destination-address 192.1.3.1 255.255.255.255

[USG6000V-policy-security-rule-truB->FTP1]service protocol tcp destination-port 21

[USG6000V-policy-security-rule-truB->FTP1]action permit

# 开放FTP被动模式数据通道(TCP 1025-65535)

[USG6000V-policy-security]rule name truB->FTP2

[USG6000V-policy-security-rule-truB->FTP2]source-zone trust

[USG6000V-policy-security-rule-truB->FTP2]destination-zone dmz

[USG6000V-policy-security-rule-truB->FTP2]source-address 192.1.1.2 255.255.255.255

[USG6000V-policy-security-rule-truB->FTP2]destination-address 192.1.3.1 255.255.255.255

[USG6000V-policy-security-rule-truB->FTP2]service protocol tcp destination-port 1025 to 65535

[USG6000V-policy-security-rule-truB->FTP2]action permit开启 ASPF 功能,自动放行 FTP 数据通道:

# 配置控制通道策略

[USG6000V-policy-security]rule name truB->FTP1

[USG6000V-policy-security-rule-truB->FTP]source-zone trust

[USG6000V-policy-security-rule-truB->FTP]destination-zone dmz

[USG6000V-policy-security-rule-truB->FTP]source-address 192.1.1.2 255.255.255.255

[USG6000V-policy-security-rule-truB->FTP]destination-address 192.1.3.1 255.255.255.255

[USG6000V-policy-security-rule-truB->FTP]service protocol tcp destination-port 21

[USG6000V-policy-security-rule-truB->FTP]action permit

# 开启Trust到DMZ的ASPF检测

[USG6000V]firewall interzone trust dmz

[USG6000V-interzone-trust-dmz]detect ftp3.3 临时客户 C 的拒绝策略

客户 C 的访问默认被防火墙隐式拒绝,无需额外配置策略,所有访问请求将被直接丢弃。

3.4 售前员工 D/E 的 HTTP 访问策略

允许 Untrust 区域的员工 D/E 仅访问 HTTP 服务器(TCP 80 端口),禁止其他所有访问:

[USG6000V-policy-security]rule name untr->HTTP

[USG6000V-policy-security-rule-untr->HTTP]source-zone untrust

[USG6000V-policy-security-rule-untr->HTTP]destination-zone dmz

[USG6000V-policy-security-rule-untr->HTTP]destination-address 192.1.3.2 255.255.255.255

[USG6000V-policy-security-rule-untr->HTTP]service protocol tcp destination-port 80

[USG6000V-policy-security-rule-untr->HTTP]action permit四、结果验证与效果分析

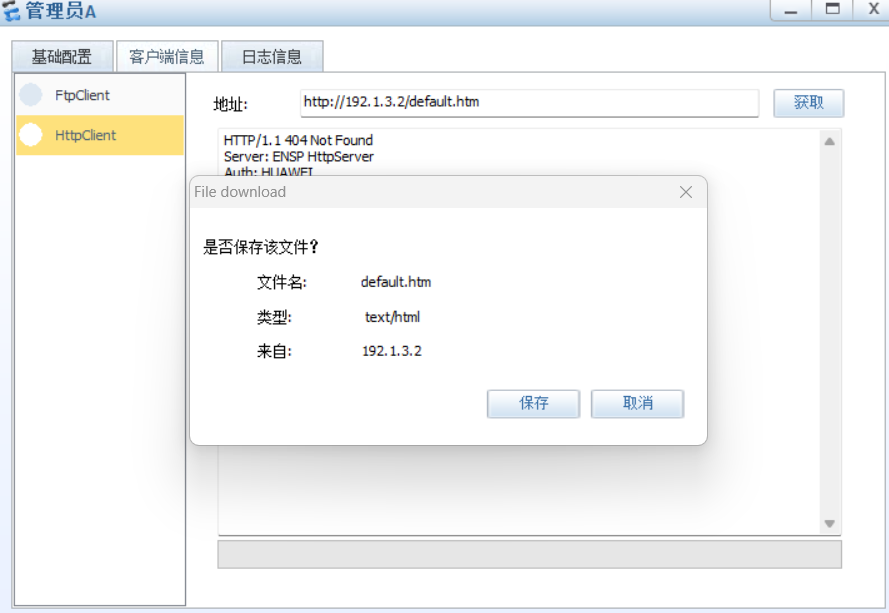

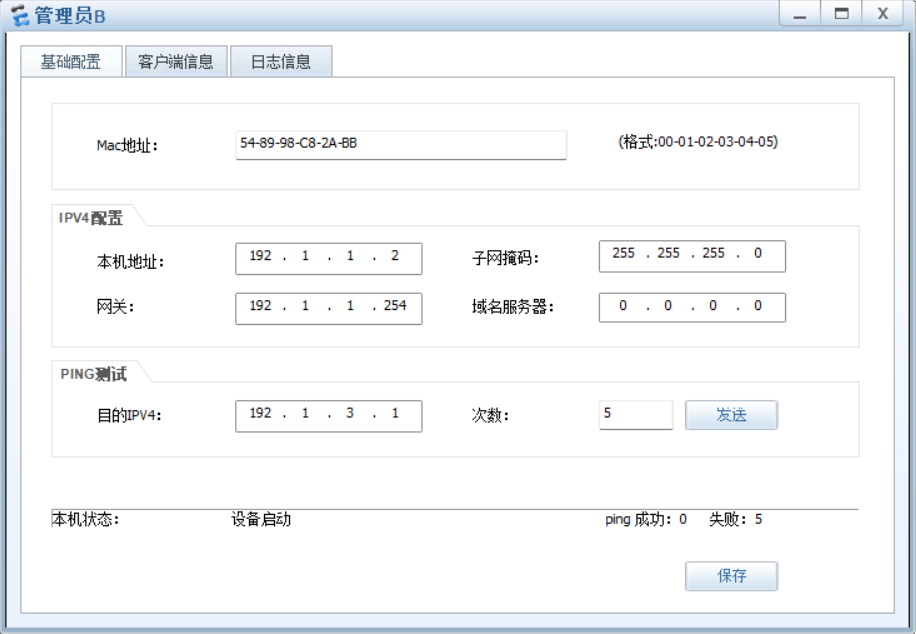

4.1 访问验证

- HTTP 访问 :管理员 A 通过浏览器访问

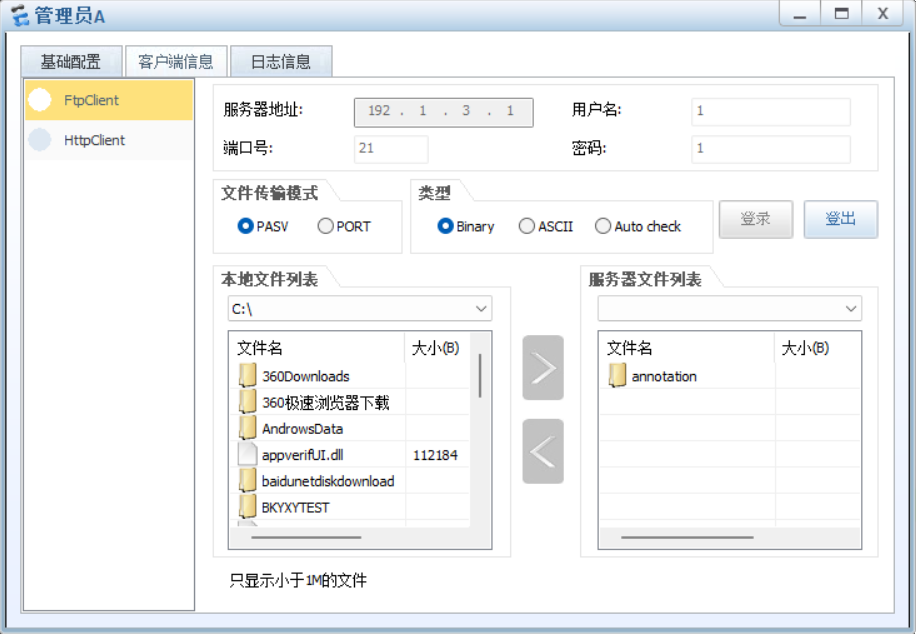

http://192.1.3.2,可正常加载页面; - FTP 访问 :使用 员工A连接

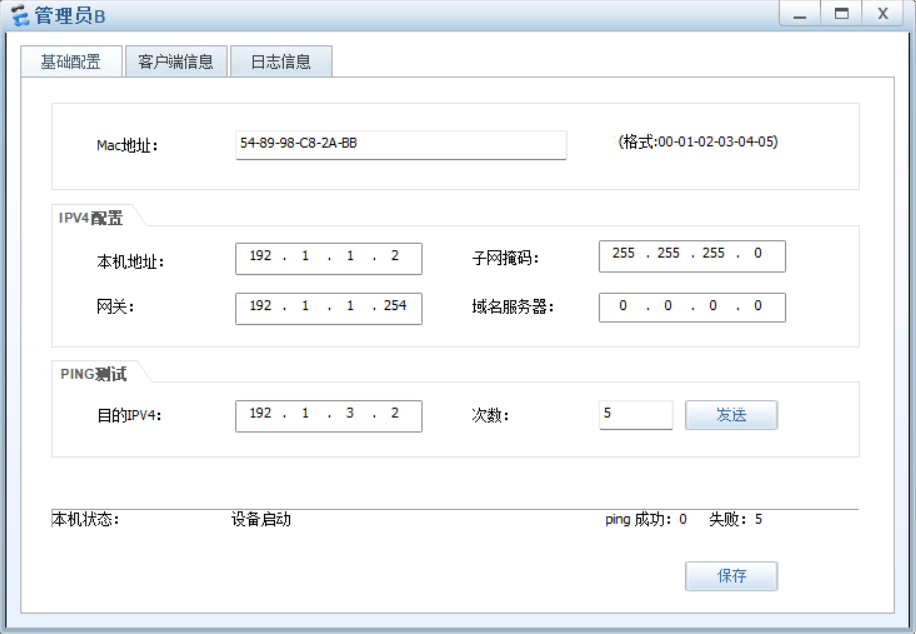

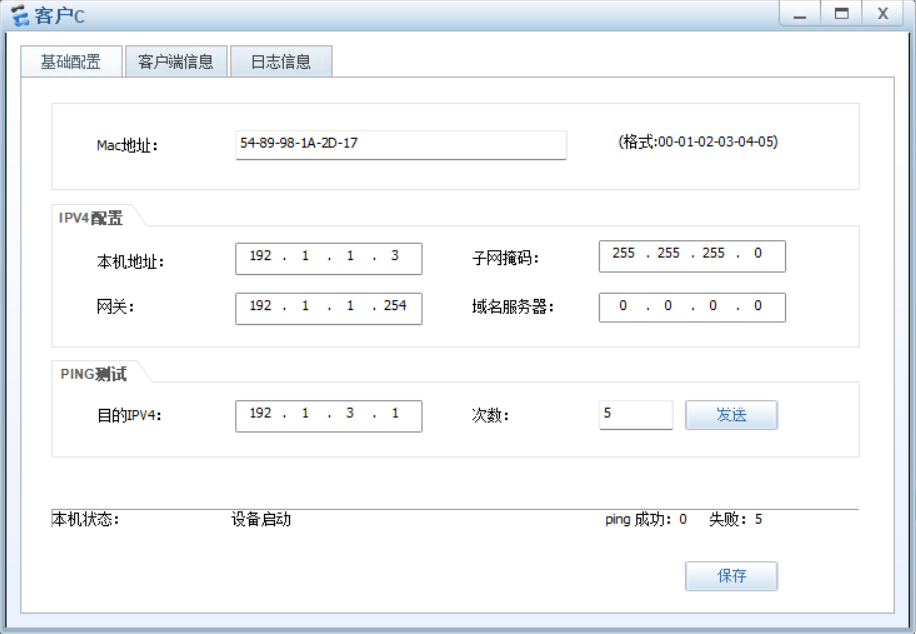

192.1.3.1,可成功登录并上传 / 下载文件; - Ping 测试 :客户C不能

ping 192.1.3.1和ping 192.1.3.2,限制权限生效。

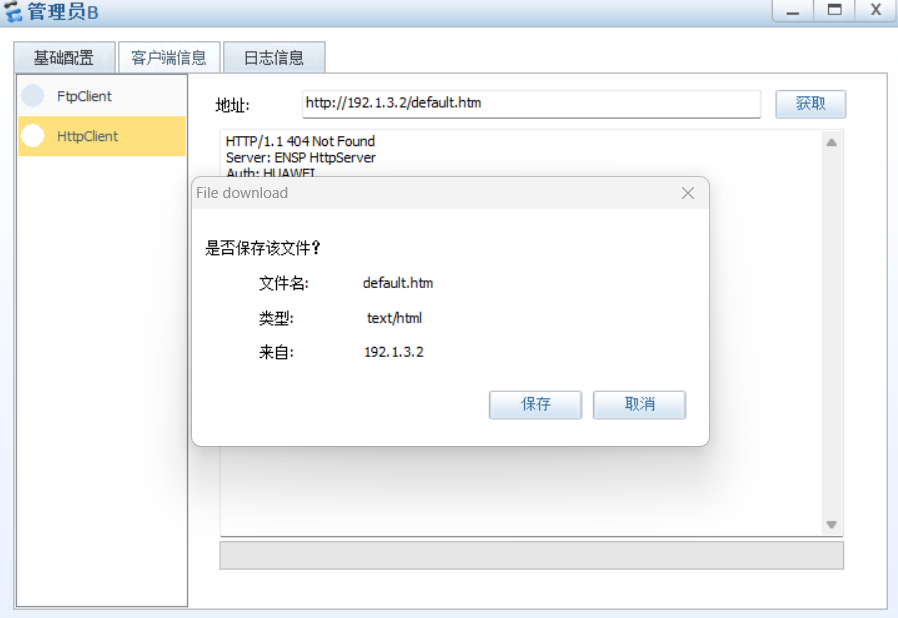

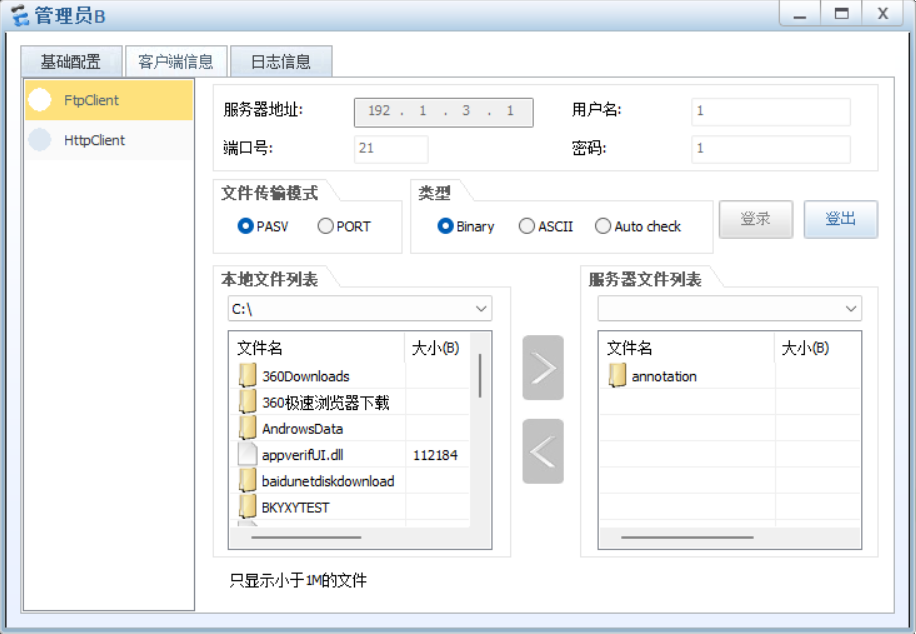

4.2 研发员工 B 访问验证

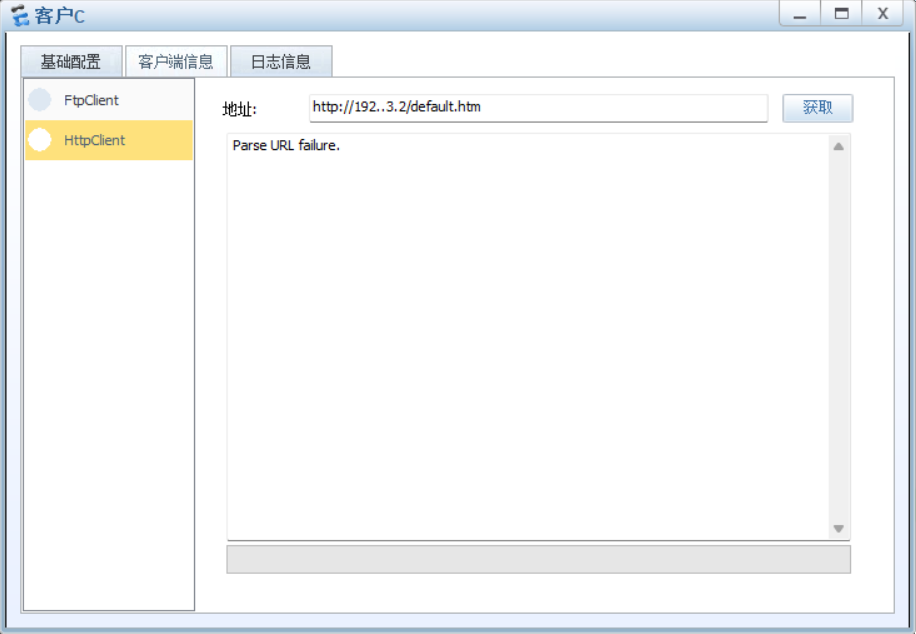

- HTTP 访问 :可正常访问

http://192.1.3.2; - FTP 访问 :可通过客户端连接

192.1.3.1并操作文件; - Ping 测试 :

ping 192.1.3.1和ping 192.1.3.2均失败,限制 ICMP 的策略生效。

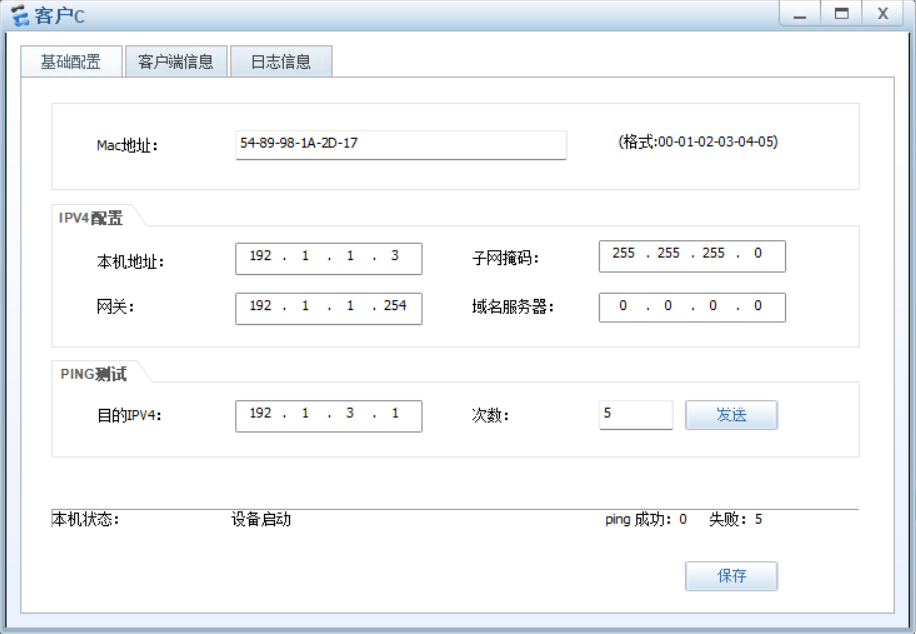

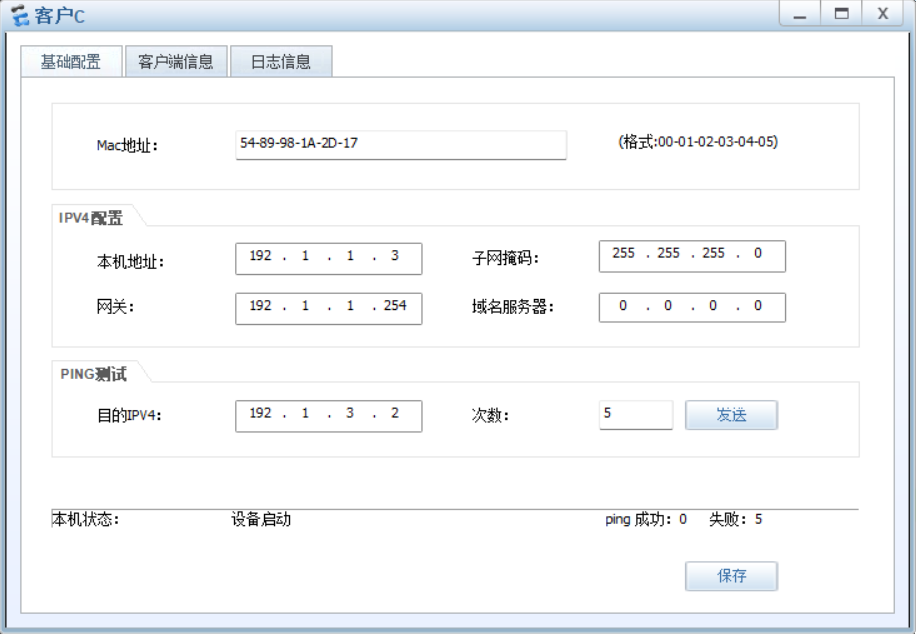

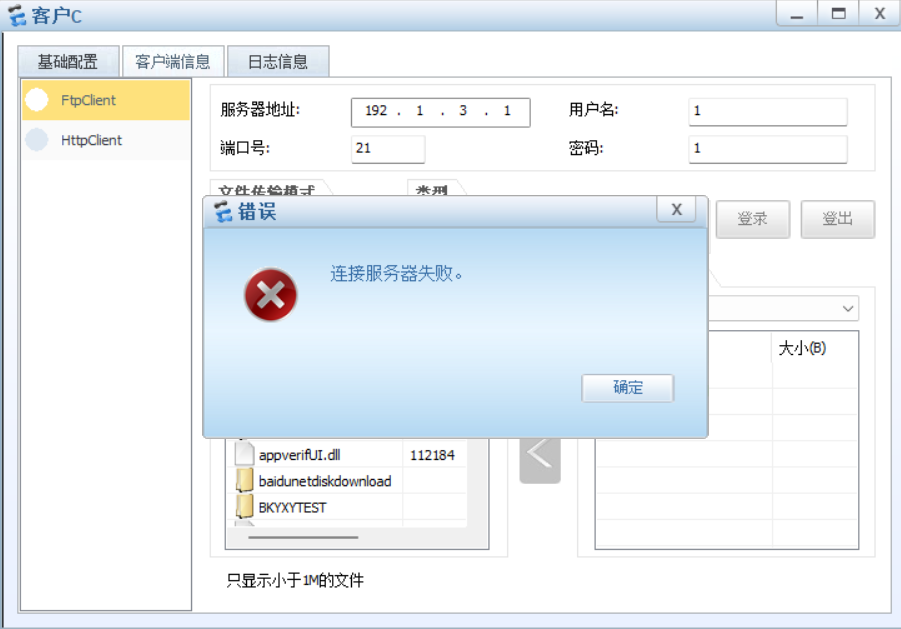

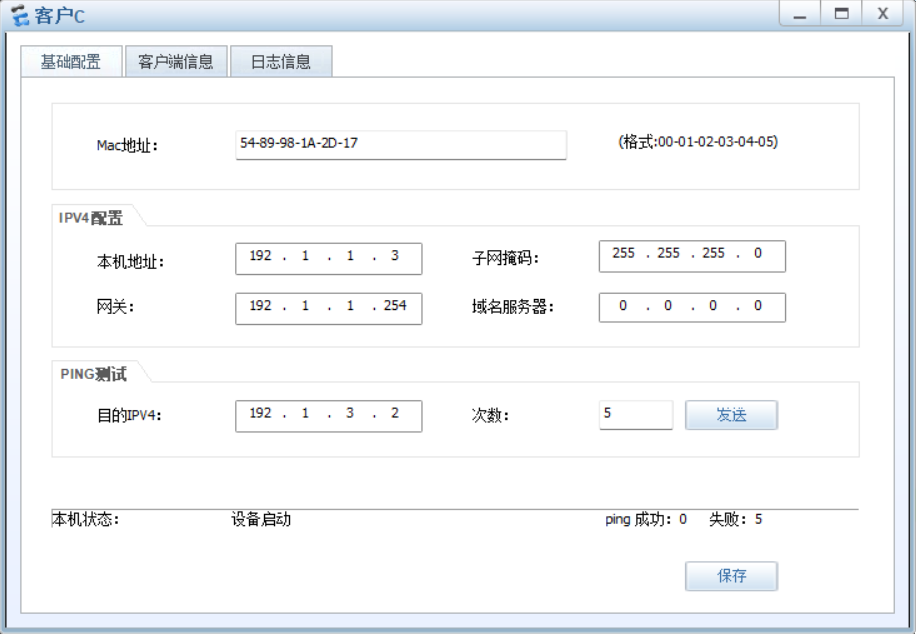

4.3 临时客户 C 访问验证

- 无法访问 HTTP 与 FTP 服务器,浏览器提示 "无法连接",FTP 客户端连接超时;

- Ping 测试无响应,默认拒绝策略生效。

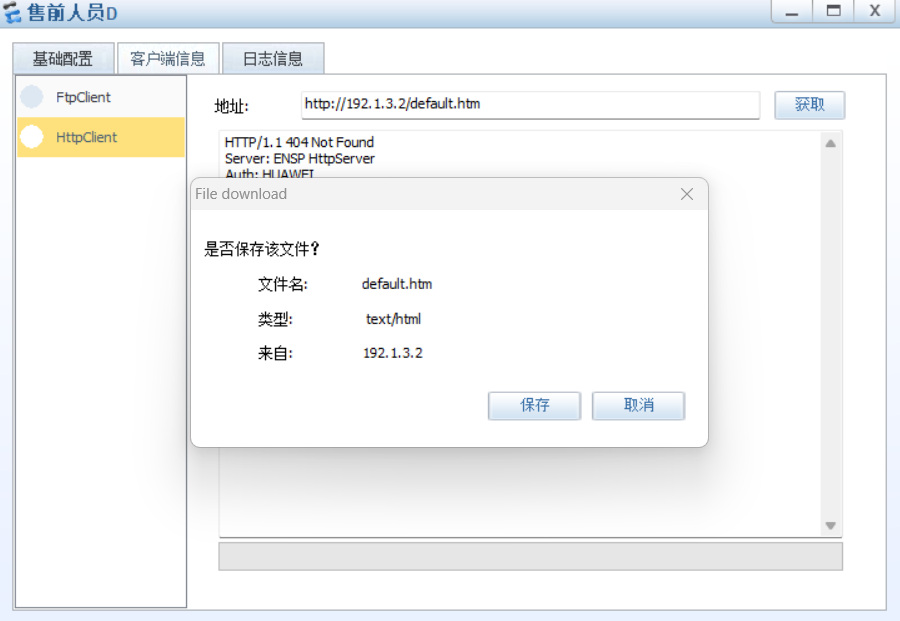

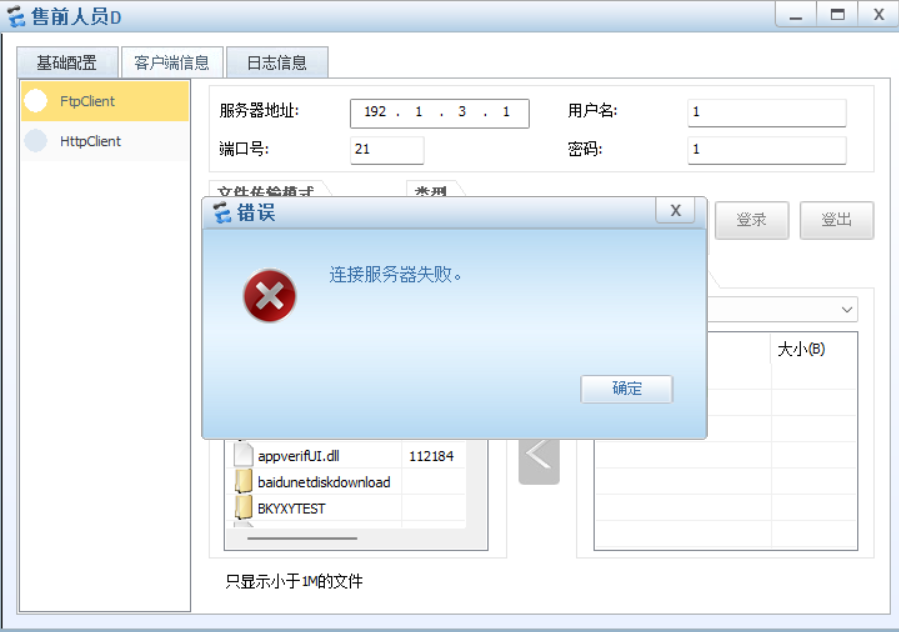

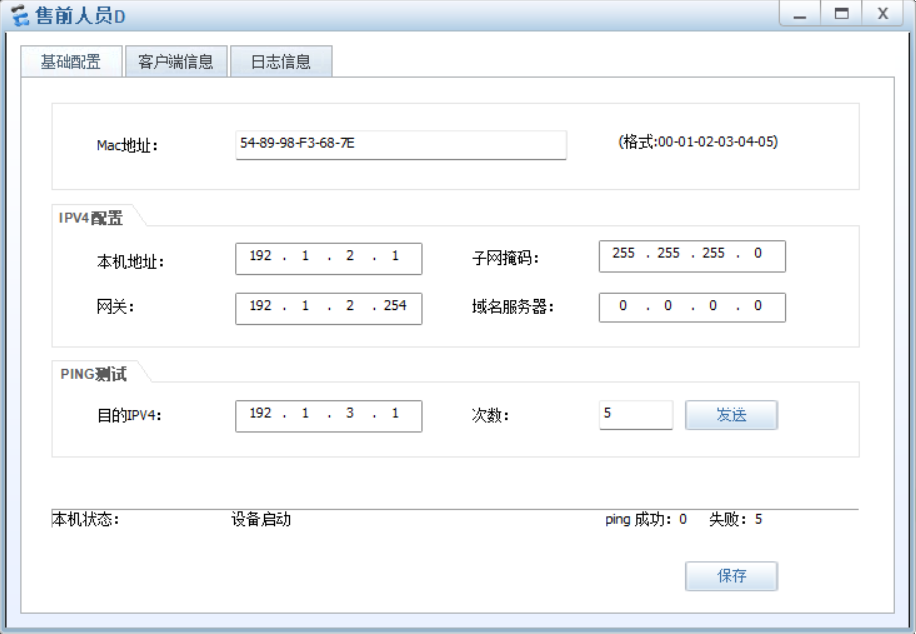

4.4 售前员工 D/E 访问验证

- HTTP 访问 :可以访问

http://192.1.3.2; - FTP 访问 :客户端连接

192.1.3.1超时,被拒绝; - Ping 测试 :

ping 192.1.3.1和ping 192.1.3.2均失败,限制策略生效。

五、项目总结与扩展思考

5.1 核心知识点回顾

- 安全区域设计:通过 Trust/Untrust/DMZ 的三层架构,实现内网、外网、服务器区的逻辑隔离,优先级决定区域信任等级;

- ASPF 技术:解决 FTP 等多通道协议的动态端口放行问题,简化安全策略配置;

- 精细化策略:基于源 IP、目的 IP、服务端口的五元组策略,实现 "按需授权、最小权限" 的访问控制。

5.2 企业场景扩展

在真实企业网络中,可进一步优化以下配置:

- 配置 NAT 策略,实现内网用户访问外网时的地址转换;

- 开启日志审计,记录所有访问 DMZ 服务器的行为;

- 结合用户认证(如 AD 域、LDAP),实现基于用户的动态访问控制;

- 配置黑名单 / 白名单,临时限制异常 IP 的访问。

通过本次实战,完整掌握了华为 USG6000V 防火墙的安全区域划分、协议检测与精细化访问控制策略配置流程,为企业网络安全部署提供了可落地的实践方案。

注:本实验基于华为 eNSP 仿真环境完成,配置命令适用于 USG6000V 系列防火墙,真实设备配置需根据版本差异调整。