目录

[Seay 源代码审计系统](#Seay 源代码审计系统)

代码审计工具

刚开始学习的我,决定先学习一下工具,熟悉了工具再继续学习下去,毕竟在之后的审计中代码量特别大的时候,不得不使用审计工具;

常用的调试函数

echo() 输出函数,一般用来输出变量值,或者你不确定程序执行到哪个分支时使用------等同于print()

print_r() 用来输出数组和对象数据,一般在查看接口返回值,或某些不太确定变量的时候使用。如果想捕捉 print_r() 的输出,可使用 return 参数

var_dump() 打印变量相关内容,包括数据类型

var_export() 输出或返回变量的字符串表示,可直接赋值使用 **#注:**其对于资源型的变量会输出NULL

debug_zval_dump 输出结果跟var_dump类似,可记录一个变量被引用了多少次【php的copy on write机制的一个重要特点】

exit() 退出函数,终止页面运行

双引号会解析变量和特殊字符(所以表达文本时,需转义)

单引号不解析变量,其内的所有字符只是文本

Seay 源代码审计系统

同时你需要先配置好.NET环境即可

地址:http://xiazai.zol.com.cn/detail/49/486614.shtml

DVWA靶场下载:https://github.com/digininja/DVWA

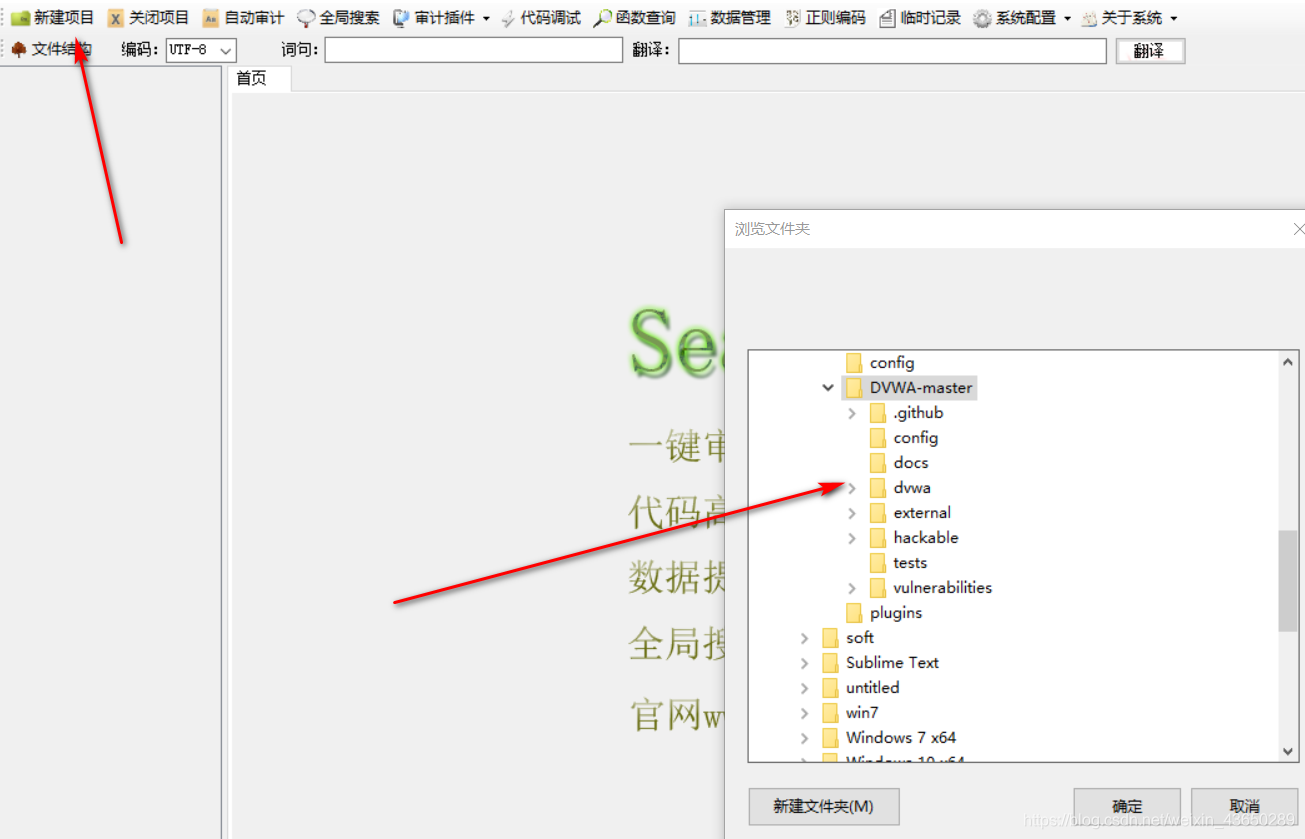

显示左侧栏中的代码目录

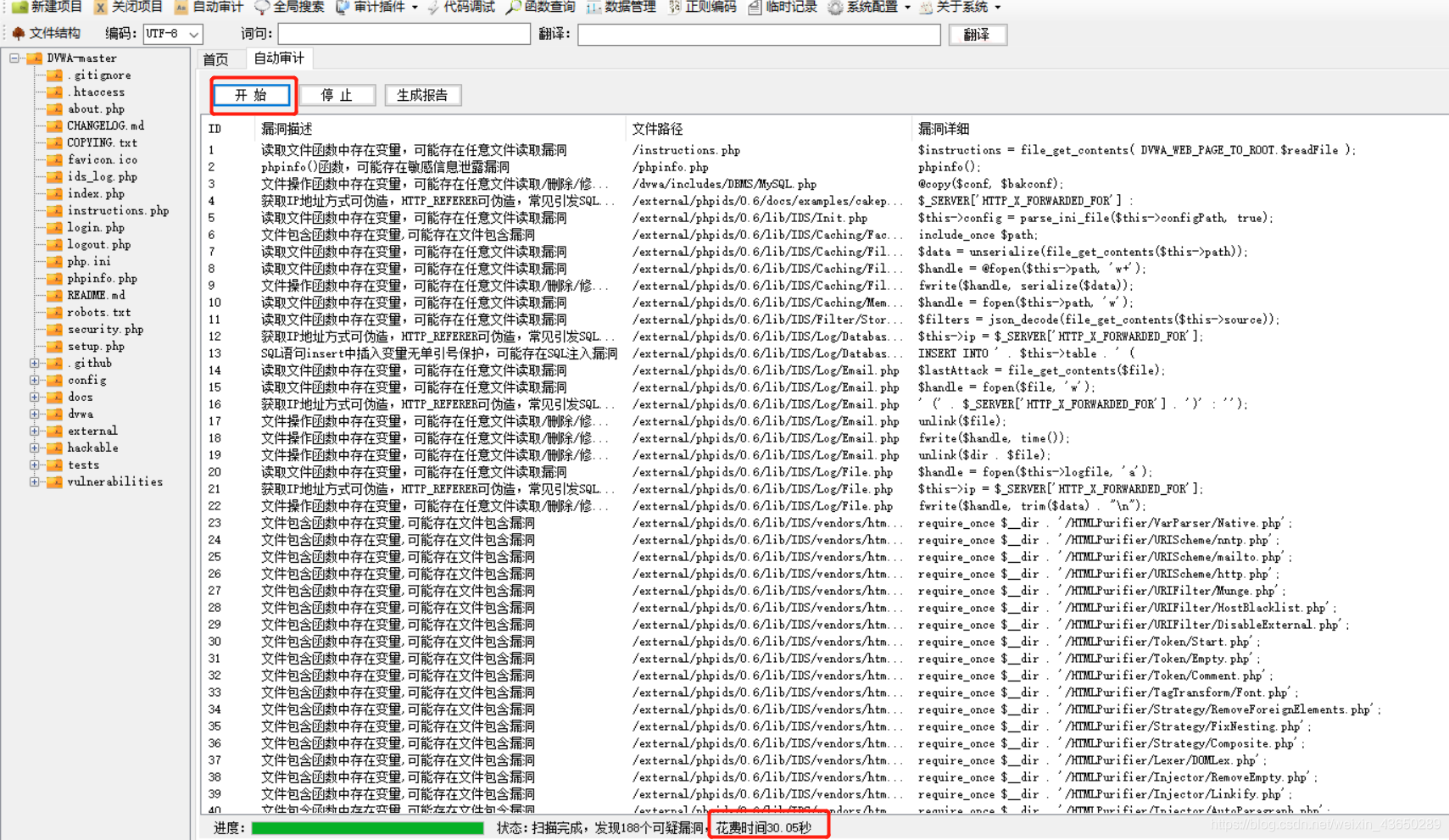

点击自动审计模块-就会开始进行审计了

支持html,共计188个漏洞;

事实上Seay进行审计最主要的方法就是正则匹配,就是用一些容易造成漏洞的函数语句去匹配源码中是否存在,由于这种审计机制,所以也存在一定的误报率.工具毕竟只是一方面,更重要的是人工来判断.

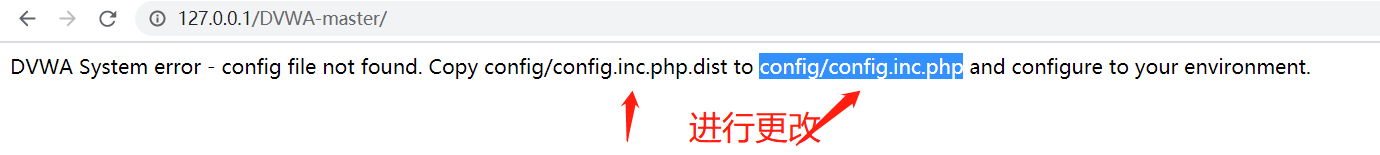

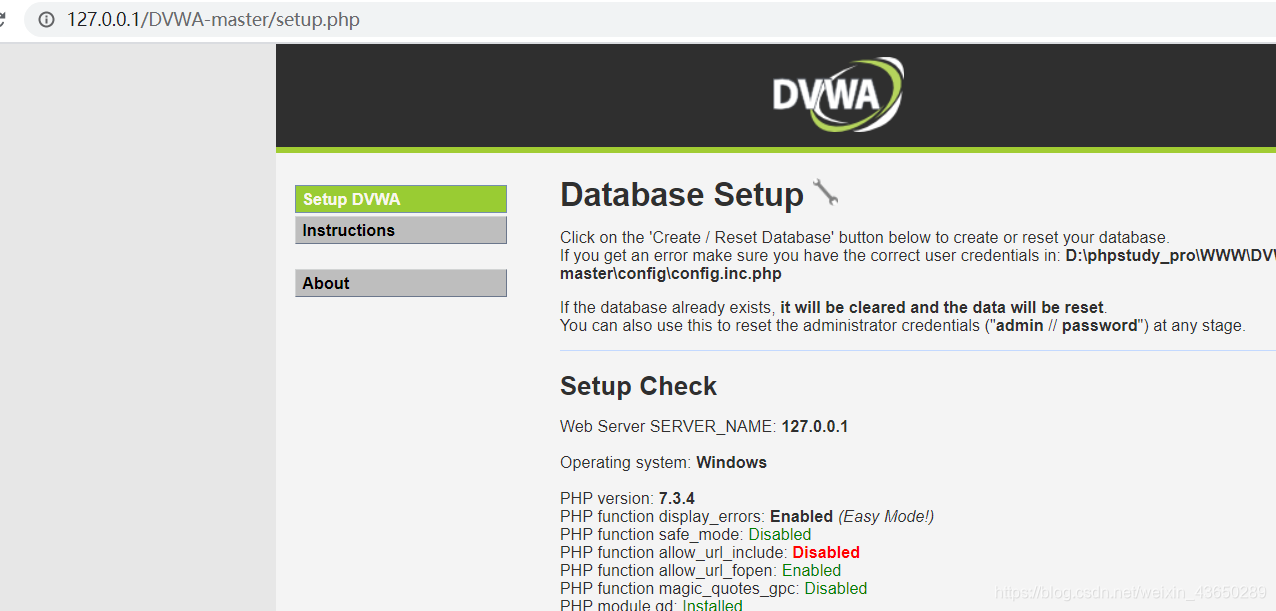

DVWA系统

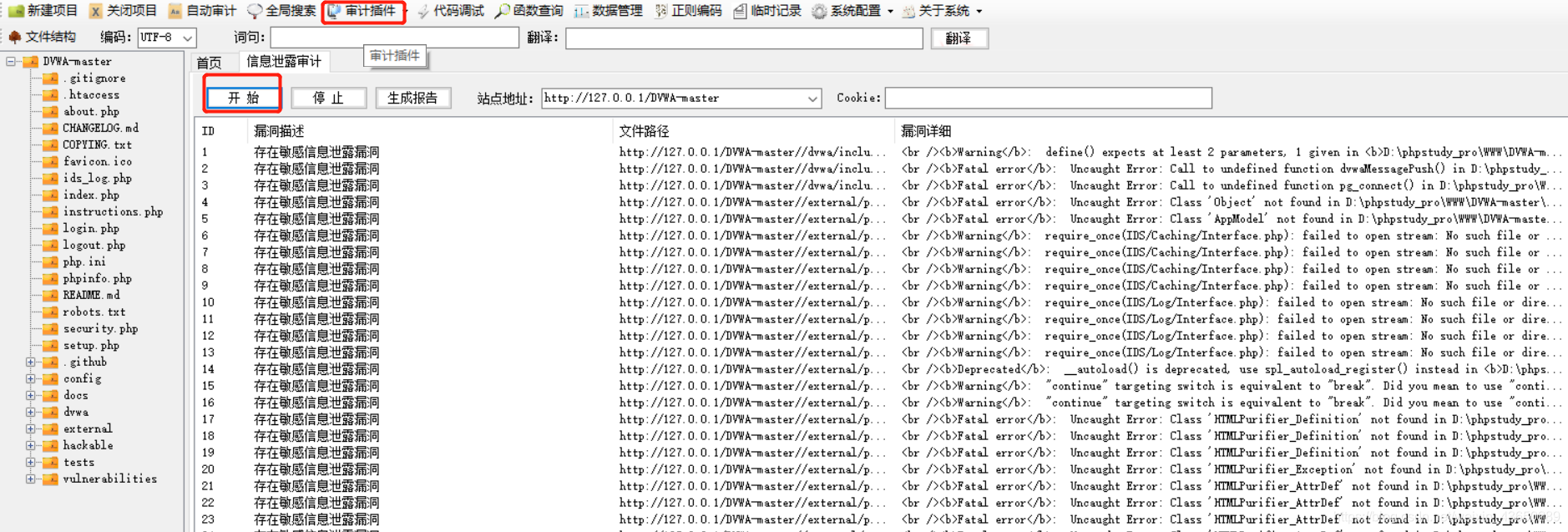

设置审计插件-查询信息泄露的代码

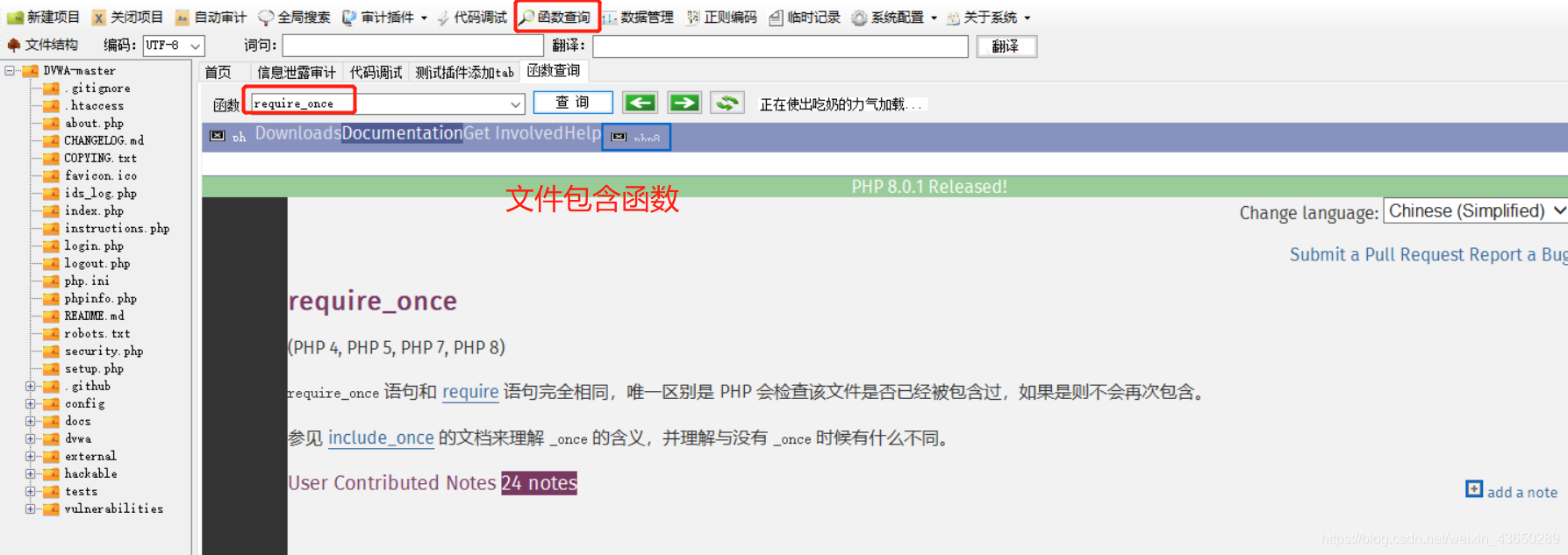

函数查询-进行查找

代码调试功能------单击菜单栏的代码调试即可打开代码调试功能,你可以自己写代码测试,点击执行,在下面会显示执行结果 。右键有复制功能。

全局搜索功能------输入关键字,点查找即可在选择的目录搜索PHP文件的关键字。右键支持的功能有:内置编辑器打开文件

正则调试+编码转换+POST数据提交

Rips

https://vlambda.com/wz_x0PqTMBJ2p.html