目录

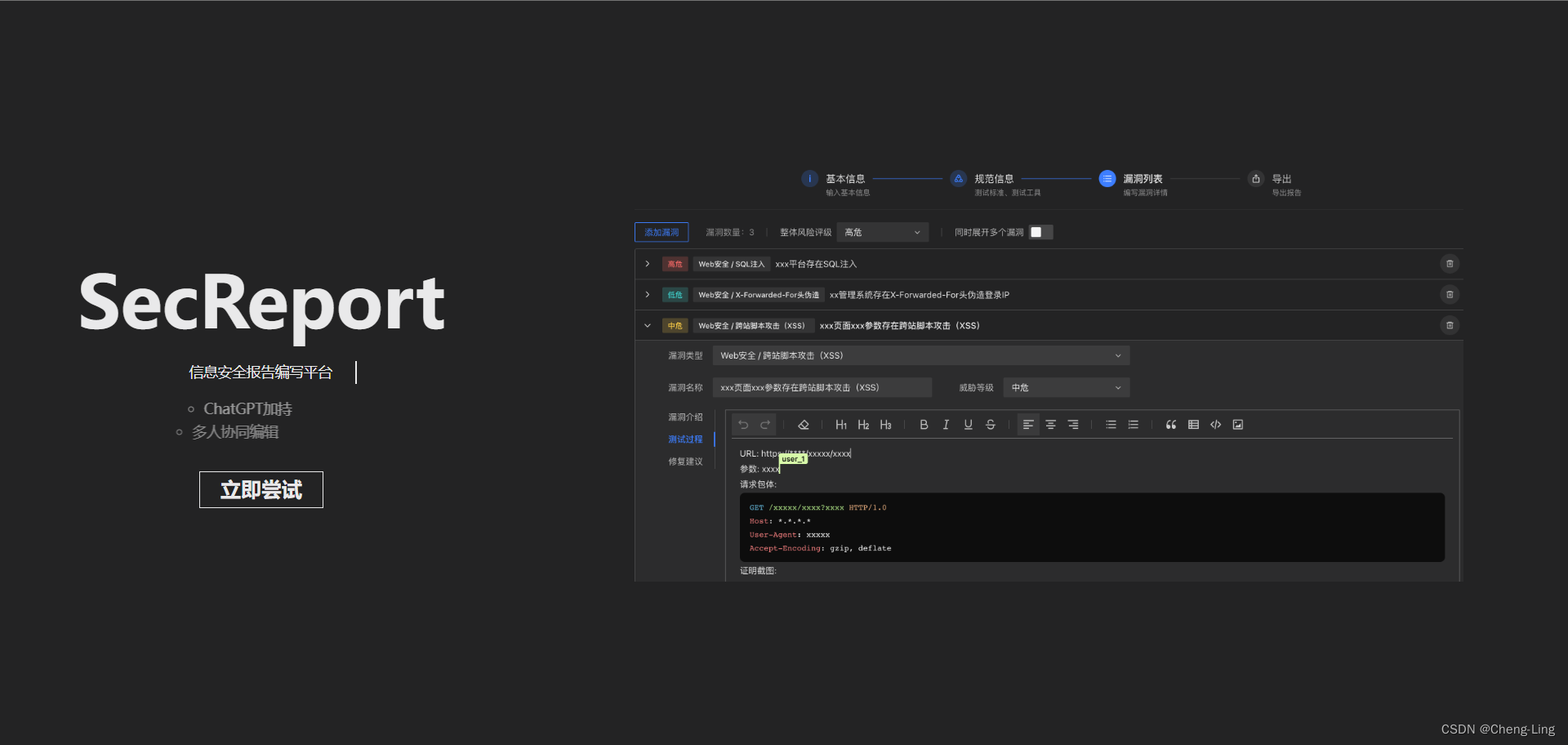

简介

因应监管部需求,国内访问Docker源pull镜像开始变得复杂且困难起来了,大佬github给的在线/离线安装脚本跑了很久也无法拉取到镜像,所以将以前的镜像打包后重新改了改,形成本地化离线部署。

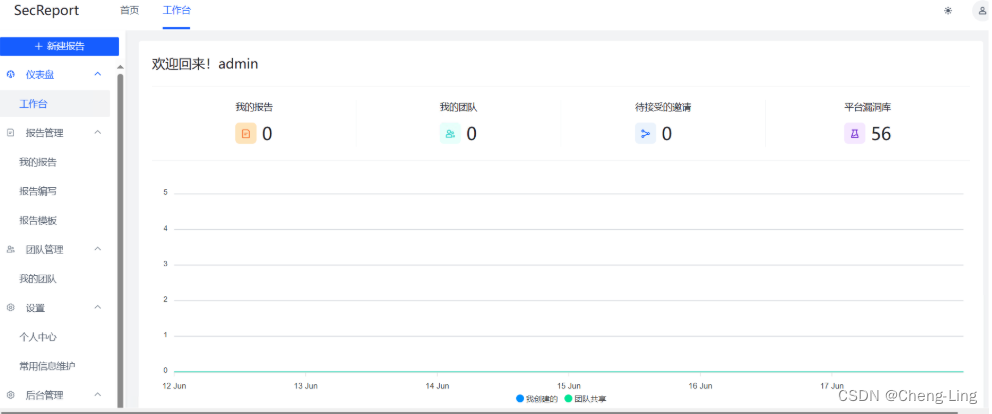

SecReport是ChatGPT加持的,多人在线协同信息安全报告编写平台。目前支持的报告类型:渗透测试报告,APP隐私合规报告。

官方网站:

-

标准化渗透测试流程梳理

-

多人协同编辑

-

自定义导出模版

-

ChatGPT生成漏洞简介及修复方案

-

复测报告生成

-

多人协同的临时信息同步窗口

-

APP安全合规测试报告

-

APP安全合规测试报告自定义模板

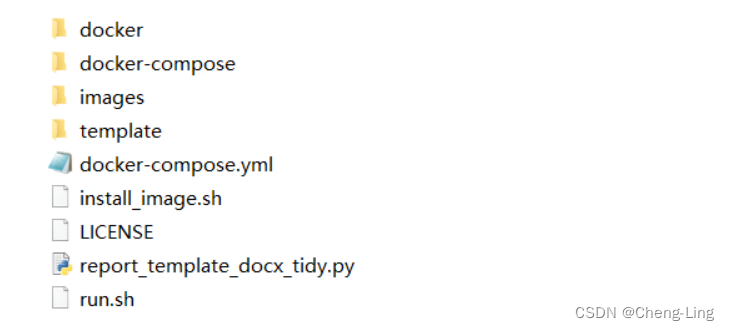

报告模版在template文件夹

文章来源

部署环境

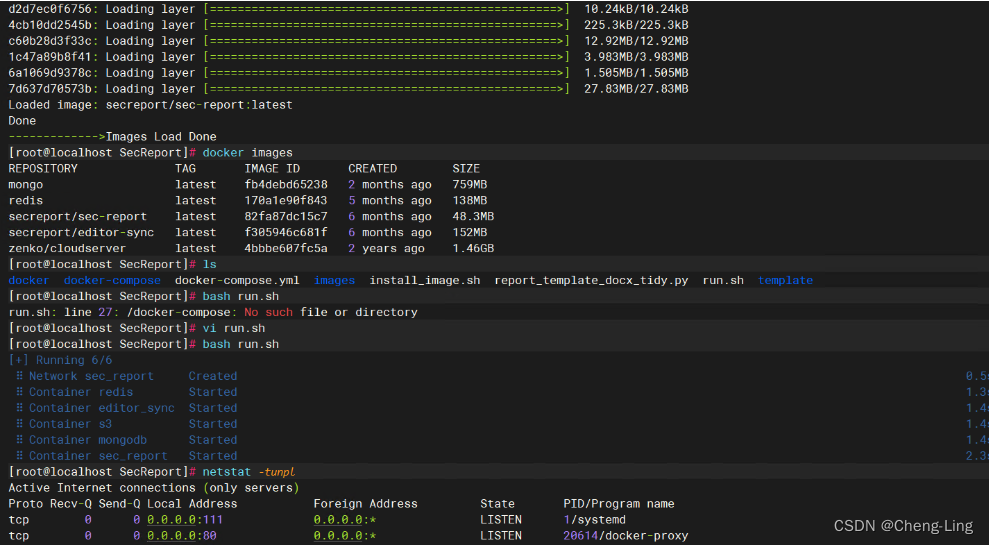

需具备基本docker环境以及docker-compose,源docker镜像文件的redis,mongo数据库可能未加密,最新版本的docker可能会出现部署失败的情况,可以将版本切换较低一点的尝试。

#全量安装文件中打包了docker基本环境

文件下载

通过百度网盘分享的文件:SecReport

链接:百度网盘 请输入提取码

提取码:S520

开始安装

安装docker

cd docker bash install.sh

安装docker-compose

cd docker-compose bash install.sh

安装镜像文件

bash install_image.sh

运行程序

bash run.sh

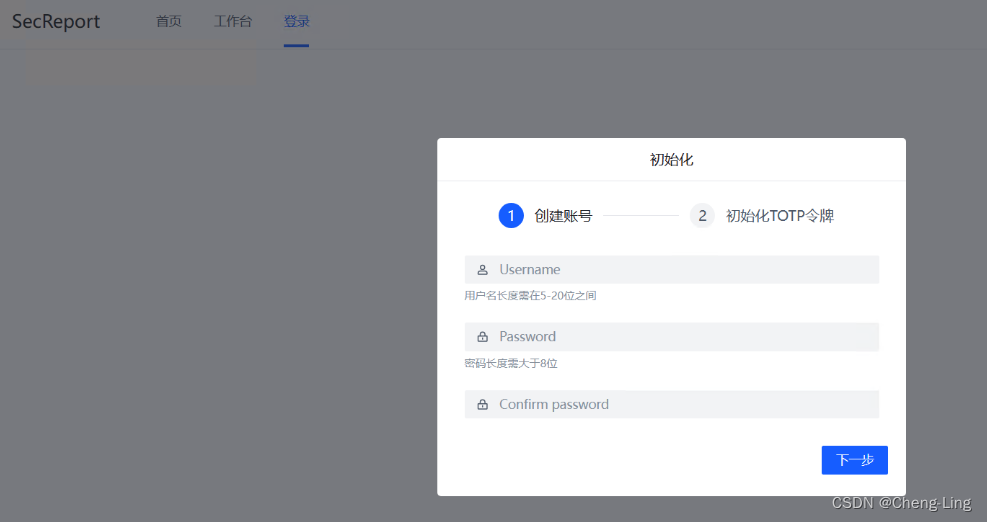

系统初始化

web访问 : http://ip

初始化管理员

默认开启了动态口令二次验证,需使用二次验证软件验证即可,时间差不能太大

至此部署完成

免责声明

文章仅做经验分享用途!利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行承担!!!

结语

没有人规定,一朵花一定要成长为向日葵或者玫瑰。