关于OXO

OXO是一款针对Orchestration框架的安全扫描引擎,该工具可以帮助广大研究人员检测Orchestration安全问题,并执行网络侦查、 枚举和指纹识别等操作。

值得一提的是,OXO还提供了数十种其他的协同工具,包括网络扫描代理(如 nmap、nuclei 或 tsunami)、网络扫描器(如 Zap)、网络指纹识别工具(如 Whatweb 和 Wappalyzer)、DNS 暴力破解(如 Subfinder 和 Dnsx)、恶意软件文件扫描(如 Virustotal)等等。

工具要求

Docker

工具安装

由于该工具基于Python 3开发,因此我们首先需要在本地设备上安装并配置好最新版本的Python 3环境。

接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/Ostorlab/oxo工具使用

如需运行OXO提供的各种功能组件,只需要运行下列命令即可(可以使用oxo命令访问 OXO CLI):

oxo scan run --install --agent nmap --agent tsunami --agent nuclei ip 8.8.8.8或者

oxo scan run --install --agent agent/ostorlab/nmap --agent agent/ostorlab/tsunami --agent agent/ostorlab/nuclei ip 8.8.8.8此命令将下载并安装以下扫描代理:

agent/ostorlab/nmap

agent/ostorlab/tsunami

agent/ostorlab/nuclei

工具会对目标IP地址8.8.8.8进行扫描,代理将以标准 Docker 镜像的形式发送。

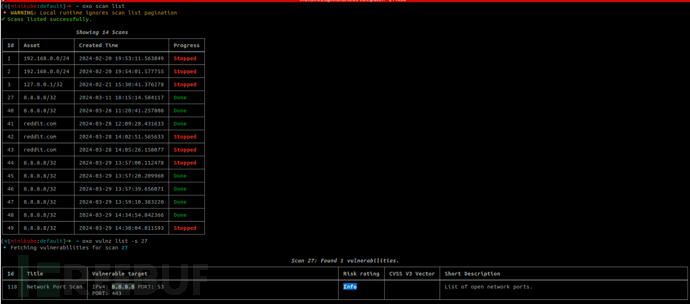

要检查扫描状态,请运行:

oxo scan list扫描完成后,要访问扫描结果,请运行:

oxo vulnz list --scan-id <scan-id>

oxo vulnz describe --vuln-id <vuln-id>Docker 镜像

要在容器中运行oxo,您可以使用公开可用的映像并运行以下命令:

docker run -v /var/run/docker.sock:/var/run/docker.sock ostorlab/oxo:latest scan run --install --agent nmap --agent nuclei --agent tsunami ip 8.8.8.8工具运行演示

许可证协议

本项目的开发与发布遵循Apache-2.0开源许可协议。

项目地址

OXO :【GitHub传送门】