频率限制(Rate Limiting)是一项有效的安全措施,用于控制每个 IP 地址的访问速率,以防止恶意用户利用大量请求对网站进行攻击,例如防止 CC 攻击等。频率限制不仅能保护网站资源,还能提升服务的稳定性。

下面将详细讲解频率限制的优缺点、使用场景以及常见的配置方法

一、频率限制的优点 防止恶意攻击 频率限制通过检测并拦截异常高频的请求,有效防御 DDoS、CC 攻击等恶意行为,减轻服务器压力,保障正常用户的访问体验。

一、频率限制的优点 防止恶意攻击 频率限制通过检测并拦截异常高频的请求,有效防御 DDoS、CC 攻击等恶意行为,减轻服务器压力,保障正常用户的访问体验。

节省带宽和资源 通过限制请求频率,可以减少服务器和网络的负载,避免资源被滥用,节省带宽和计算资源,降低运营成本。

提升服务的可用性和稳定性 限制频率可以防止突发的高并发请求导致服务中断,确保服务在大多数情况下能够保持稳定和可用。

增强用户行为分析 频率限制还可以结合用户行为分析,帮助识别异常请求模式,优化安全策略,进一步提升防护效果。

二、频率限制的缺点 可能影响真实用户的体验 若配置过于严格,可能导致正常用户在短时间内的频繁访问也被阻止,影响用户体验。例如,快速提交多次搜索请求的用户可能被错误拦截。

难以平衡限制和开放的需求 设定合理的阈值是一个挑战,特别是在面对不同的使用场景时,过高的限制可能降低防护效果,过低的限制则可能导致用户访问受阻。

可能需要额外的硬件和监控 频率限制需要实时监控和记录请求状态,对于访问量较大的站点,可能会增加服务器的计算和存储需求。

三、频率限制的适用场景 登录接口 在登录接口上使用频率限制可以防止暴力破解。通过限制每个 IP 地址的登录请求次数,有效阻止恶意用户频繁尝试不同密码。

搜索和数据请求接口 频率限制适用于任何会生成动态数据的请求,例如搜索、筛选和复杂的数据库查询。限制频率可以避免恶意用户滥用这些资源。

API 接口 对开放 API 进行频率限制可以确保资源合理使用,避免 API 被滥用或攻击导致服务中断。

文件下载和视频流 针对文件下载和视频流的频率限制可以防止用户频繁请求同一资源,避免资源过载,并确保内容在合理的范围内被使用。

四、常见的频率限制配置方法 基于固定窗口的限制 这是最简单的频率限制方式,在固定时间窗口内允许一个 IP 发送的最大请求数。举例来说,10 秒内限制每个 IP 最多发起 5 次请求。如果达到上限,IP 将在窗口期内被阻止,直到下一个时间段开始。这种方法简单易实现,但在窗口结束时可能导致突发请求。

滑动窗口计数 滑动窗口计数是一种更灵活的限制方式,它不会在固定时间结束时重置请求计数,而是随时间滑动更新窗口内的请求数。可以更好地分散高频请求,避免请求峰值对服务器的冲击。

漏桶算法 漏桶算法可以平滑请求速率,按恒定的速率处理请求。即便短时间内有大量请求流入,漏桶算法也会将其按设定速率输出,防止突发的大量请求直接进入服务器。适合流量较大的 API 端口和文件下载。

令牌桶算法 令牌桶算法类似于漏桶算法,但允许一定程度的突发请求。用户可以在短时间内消耗掉积累的令牌数,但超过设定速率时会自动阻止。这种方法适合既需要处理大量请求,又希望允许突发流量的场景。

关于Web 应用防火墙(WAF)

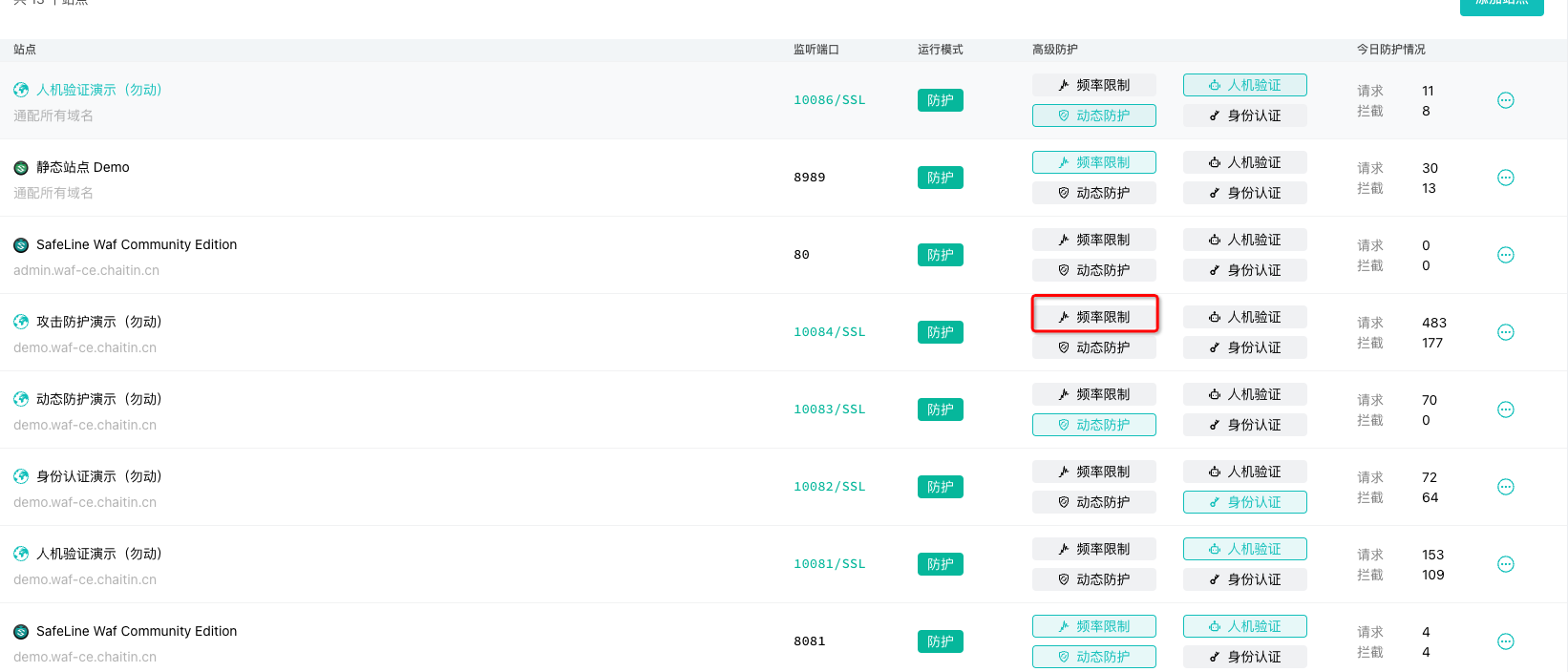

SafeLine,中文名 "雷池",是一款简单好用, 效果突出的 Web 应用防火墙(WAF),可以保护 Web 服务不受黑客攻击。

系统自带频率限制高级防护功能,安装直接开启即可

实施访问频率限制,可以设置每个IP地址的请求频率和速率。当某个IP地址的请求频率或速率超过设定的阈值时,会自动阻止该IP地址的后续请求。