在快节奏的现代商业环境中,会议是企业决策、创意碰撞和战略部署的核心场景。然而,传统会议记录方式常面临效率低、信息遗漏、回溯困难等痛点。如何确保会议内容被精准记录并高效利用?会议室专用录音芯片应运而生,以智能化、高保真、安全便捷的特性,成为企业高效办公的"隐形助手"。

一、为什么会议室需要WT专业录音芯片?

1.1、信息留存痛点

手写笔记易遗漏关键细节,普通录音设备杂音干扰多,会后整理耗时费力。

1.2、合规与安全需求

涉及商业机密或法律效力的会议,需确保录音数据不可篡改且加密存储。

1.3、远程协作趋势

混合办公模式下,录音内容的即时共享与智能转写成为跨团队协同的刚需。

二、产品总体解决方案对比市面上的产品有哪些优势?

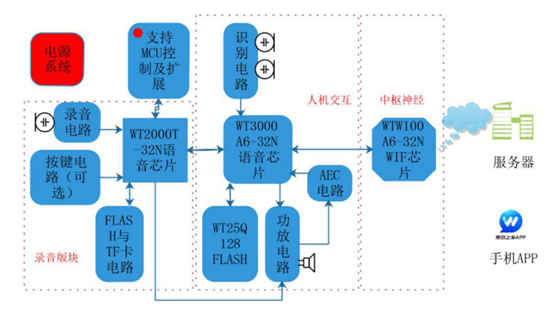

2.1、产品框架图

2.2、总体解决方案优势:重新定义会议录音体验

2.1.1、高保真音质,还原真实会议场景

采用高精度采样技术,支持360°全向拾音,即便在大型会议室中,也能清晰捕捉每位发言者的声音细节。

2.1.2、智能语音转写,效率倍增

支持中英日韩等12种语言实时转写,准确率高达98%,会议结束即可生成结构化文本,一键导出会议纪要。

声纹识别技术自动区分发言人,并标记发言时间轴,回溯关键讨论点仅需10秒。

2.1.3、安全与隐私双重护航

国密级芯片加密,录音文件从采集到存储全程防篡改,支持权限分级管理(如仅限高管访问)。

符合GDPR、CCPA等国际隐私法规,可设定自动擦除周期,规避数据泄露风险。

2.1.4、支持按键与识别功能

支持按键录音、播放录音、音量+/-等功能,产品防水等级相关识别差一些;

支持识别录音、播放录音、音量+/-、定义会议室等功能,产品防水等级可以做到更高级(不采用按键功能,采用无线充电时)。

2.1.5、一对一快优服务,开发周期短

唯创公司1999年成立,到目前已经有27年,专注于音频、录音、语音识别、音频蓝牙、AI等领域,均有前瞻的技术能力与经验,开发周期短,能帮助客户产品更快上市,抢占市场。

2.1.6、相关配套设施完善,助客户更快定义产品功能。

我们有蓝牙录音耳机、AI模块、WT2000T芯片标准模块等,能满足客户部分功能体验,帮助客户更快定义产品功能。

三、WT2000T-32N芯片方案优势:

1、支持多种存储介质与高扩展性

支持外挂SPI-Flash、TF卡、U盘等多种存储介质,最大可扩展至32G的TF卡或U盘,录音时长可达数小时48。这种设计不仅满足大容量存储需求,还支持用户通过USB接口直接更换音频内容,提升使用便捷性;

2、高品质音质与音频格式兼容性

该芯片支持MP3、WAV、WMA等主流音频格式的解码和编码功能,提供高保真音质输出。支持立体声音,可直接驱动耳机,音量大且无需外接耳放芯片,简化电路设计并降低成本;

3、低功耗与高集成度

采用低功耗设计,支持休眠模式,5μA以下,适合电池供电设备。芯片集成度高,内置双通道LDO(5V→3.3V,所有IO口为3.3V)、ADC、PWM等功能模块,IO口多,而且诸多IO口可以任意映射,减少外围元件需求及提供产品兼容性(便于替代其它功能芯片);

4、广泛的应用场景

该芯片适用于智能家居、医疗仪器、安防系统、汽车电子(如倒车雷达)等领域。例如,在新能源充电桩中可提供智能语音提示,或在低速电动汽车中实现符合欧盟法规的警示音效;

5、高性价比与量产便利性

相较于OTP语音芯片,WT2000T虽然成本略高,但支持重复擦写和灵活的内容更新,适合中小批量生产。同时,其模块化设计简化了开发流程,适合快速量产,性价比更高。

四、适用场景:从跨国企业到创业团队的智慧之选

1、各种场景会议:留存决策依据,规避法律风险。

2、产品头脑风暴:捕捉转瞬即逝的创意灵感,AI自动提取关键词生成灵感库。

3、跨国协作:多语言实时翻译转写,打破沟通壁垒。

4、培训与审计:完整记录流程,支持后期精准复盘与责任追溯。

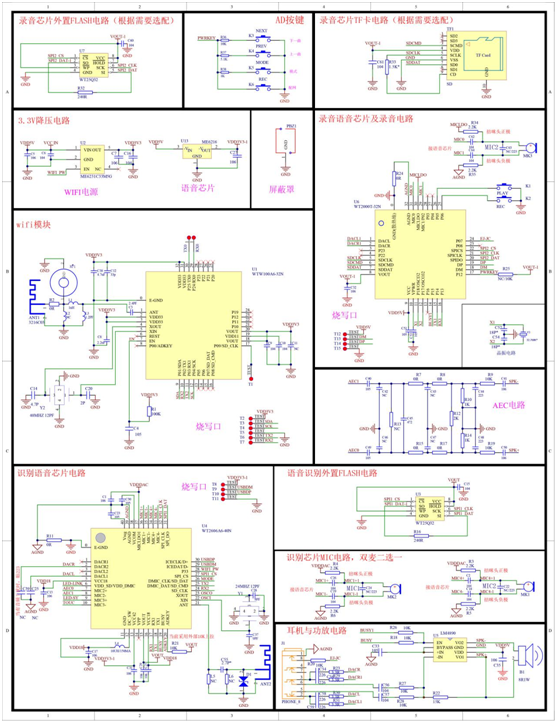

五、应用方案资料------原理图:

六、您的专属解决方案

我们提供标准语音芯片、微定制语音芯片、语音芯片模组的ODM与OEM等多模式合作:

灵活定制:按需调整拾音距离、FLASH存储容量(8M-128M)、企业LOGO植入等。

云端+本地双备份:支持私有云部署,确保数据主权可控。

7×24小时技术支持:从部署到运维,全程护航。

七、总结

让技术为专业赋能,让每一场会议的价值无限延伸无论是追求效率的初创团队,还是注重合规的跨国集团,会议室录音芯片将以极致可靠性,成为企业智慧升级的"沉默伙伴"。立即联系我们,获取免费样品测试与行业解决方案白皮书!