Kubernetes 生产环境调试安全最佳实践:2026 年完整指南

摘要:在生产环境中调试 Kubernetes 集群是每个 DevOps 工程师和 SRE 的日常工作。然而,传统的调试方法往往依赖宽泛的集群管理员权限、共享跳板机或长期有效的 SSH 密钥,这些做法带来了严重的安全隐患。本文基于 Kubernetes 官方 2026 年 3 月发布的最新安全指南,结合 v1.36 版本的新特性,详细介绍如何构建一个安全、可审计、最小权限的生产调试体系。我们将深入探讨 RBAC 最佳实践、短期凭证管理、即时访问网关三大核心策略,并提供完整的 YAML 配置示例和可落地的操作流程。通过本文,你将学会如何在保障安全的前提下,实现高效的生产问题排查,让临时访问真正"临时化",让每次调试都有迹可循。

目录

- 引言:生产调试的安全困境

- [Kubernetes v1.36 安全新特性概览](#Kubernetes v1.36 安全新特性概览)

- [策略一:基于 RBAC 的最小权限控制](#策略一:基于 RBAC 的最小权限控制)

- 策略二:短期身份绑定凭证管理

- 策略三:即时访问网关架构

- 完整实战:搭建安全调试环境

- 审计与监控:让每次访问都有迹可循

- 总结与展望

1. 引言:生产调试的安全困境

在生产环境中,当系统出现故障时,工程师的第一反应往往是"快速获得访问权限"。传统的做法包括:

- 授予

cluster-admin角色(集群管理员权限) - 使用共享的跳板机/堡垒机账户

- 配置长期有效的 SSH 密钥

- 直接修改生产环境的 RBAC 策略

这些方法虽然能在短时间内解决问题,但带来了两个严重后果:

问题一:审计困难

当多个工程师共享同一个账户或密钥时,无法准确追踪"谁在什么时候做了什么操作"。一旦发生安全事件,难以定位责任人。

问题二:权限固化

"临时"的宽泛权限往往会变成永久配置。工程师完成调试后,这些权限很少被及时回收,导致攻击面持续扩大。

根据 Kubernetes 安全响应委员会(Security Response Committee)的数据,2025 年有超过 60% 的 Kubernetes 安全事件与权限管理不当有关。因此,构建一个安全、可控的生产调试体系已成为当务之急。

本文提出的解决方案基于三个核心原则:

- 最小权限:只授予完成特定任务所需的最小权限

- 短期凭证:所有凭证必须有明确的过期时间

- 完整审计:每次访问都必须有详细的日志记录

2. Kubernetes v1.36 安全新特性概览

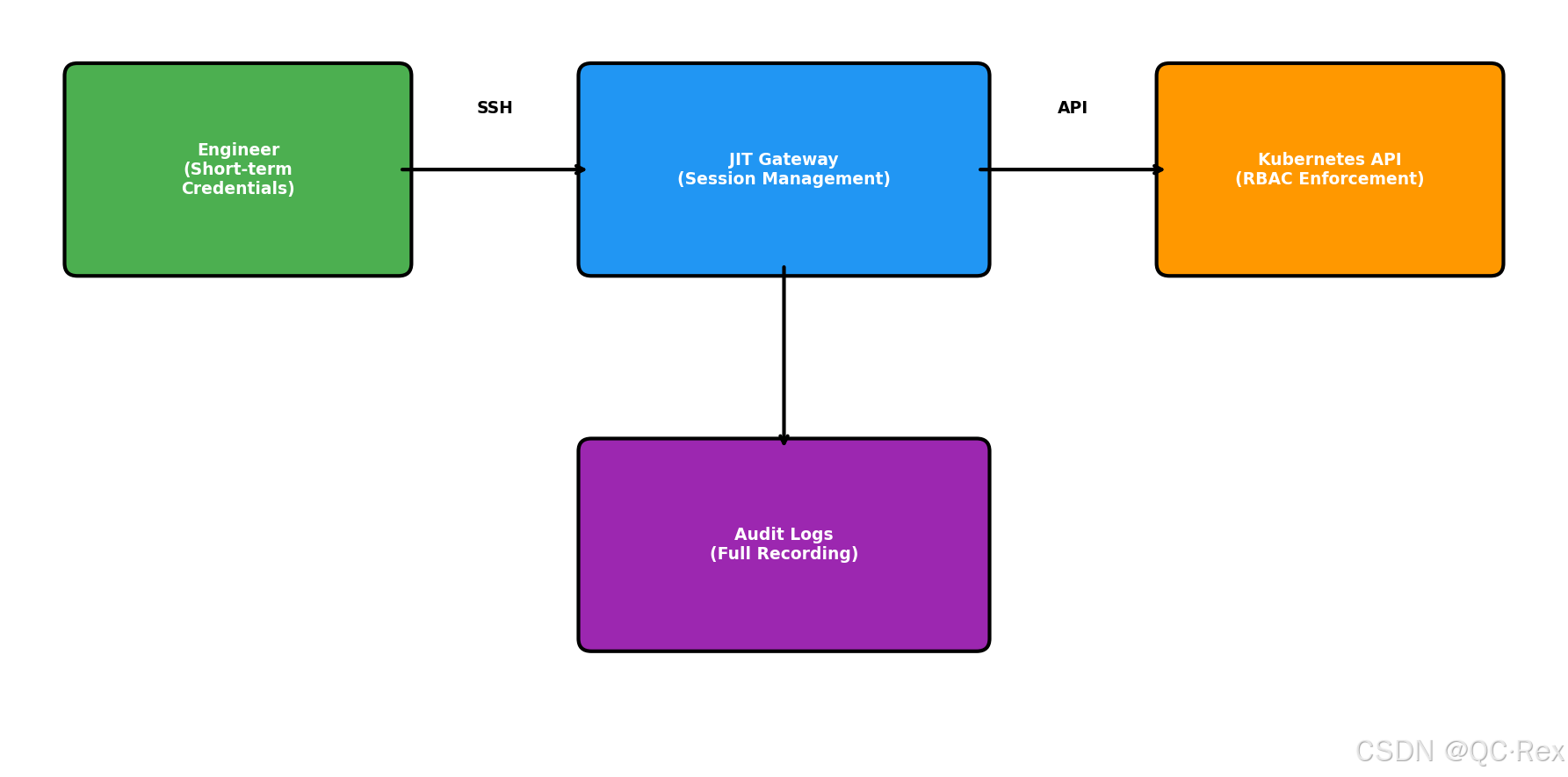

图 1: 即时访问网关架构

Kubernetes v1.36 版本计划于 2026 年 4 月 22 日正式发布,带来了多项与安全密切相关的重要更新。了解这些新特性有助于我们构建更安全的调试环境。

2.1 ServiceAccount 令牌外部签名(GA)

在 v1.36 中,ServiceAccount 令牌的外部签名功能正式毕业为稳定版本(GA)。这一特性允许集群将令牌签名委托给外部系统,如云密钥管理服务(KMS)或硬件安全模块(HSM)。

优势:

- 密钥管理与集群解耦,降低密钥泄露风险

- 支持集中化的密钥轮换策略

- 符合企业级安全合规要求

配置示例:

yaml

apiVersion: apiserver.config.k8s.io/v1

kind: EncryptionConfiguration

resources:

- resources:

- serviceaccounttokens

providers:

- kms:

name: external-kms

endpoint: unix:///var/run/kms-provider.sock2.2 DRA 设备污点与容忍(Beta)

动态资源分配(DRA)在 v1.36 中增加了对设备污点和容忍的支持。虽然这一特性主要针对 GPU 等硬件资源调度,但也可以用于限制调试工具对特定资源的访问。

应用场景:

- 限制调试 Pod 只能访问特定的诊断设备

- 防止调试工具占用生产资源

2.3 SELinux 卷标签优化(GA)

SELinux 卷挂载性能优化在 v1.36 中正式稳定。这一改进通过 mount -o context=XYZ 替代递归文件重标签,显著减少了 Pod 启动延迟,对于需要快速部署调试工具的场景非常有用。

3. 策略一:基于 RBAC 的最小权限控制

RBAC(基于角色的访问控制)是 Kubernetes 权限管理的核心。正确的 RBAC 配置可以确保工程师只能访问其工作所需的资源。

3.1 命名空间级调试角色

为 On-Call 团队创建一个命名空间级别的调试角色,仅包含必要的权限:

yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:

name: oncall-debug

namespace: production

rules:

# 发现正在运行的资源

- apiGroups: [""]

resources: ["pods", "events"]

verbs: ["get", "list", "watch"]

# 读取日志

- apiGroups: [""]

resources: ["pods/log"]

verbs: ["get"]

# 交互式调试操作

- apiGroups: [""]

resources: ["pods/exec", "pods/portforward"]

verbs: ["create"]

# 了解部署/控制器状态

- apiGroups: ["apps"]

resources: ["deployments", "replicasets"]

verbs: ["get", "list", "watch"]

# 可选:允许 kubectl debug 临时容器

- apiGroups: [""]

resources: ["pods/ephemeralcontainers"]

verbs: ["update"]3.2 角色绑定到组(而非个人)

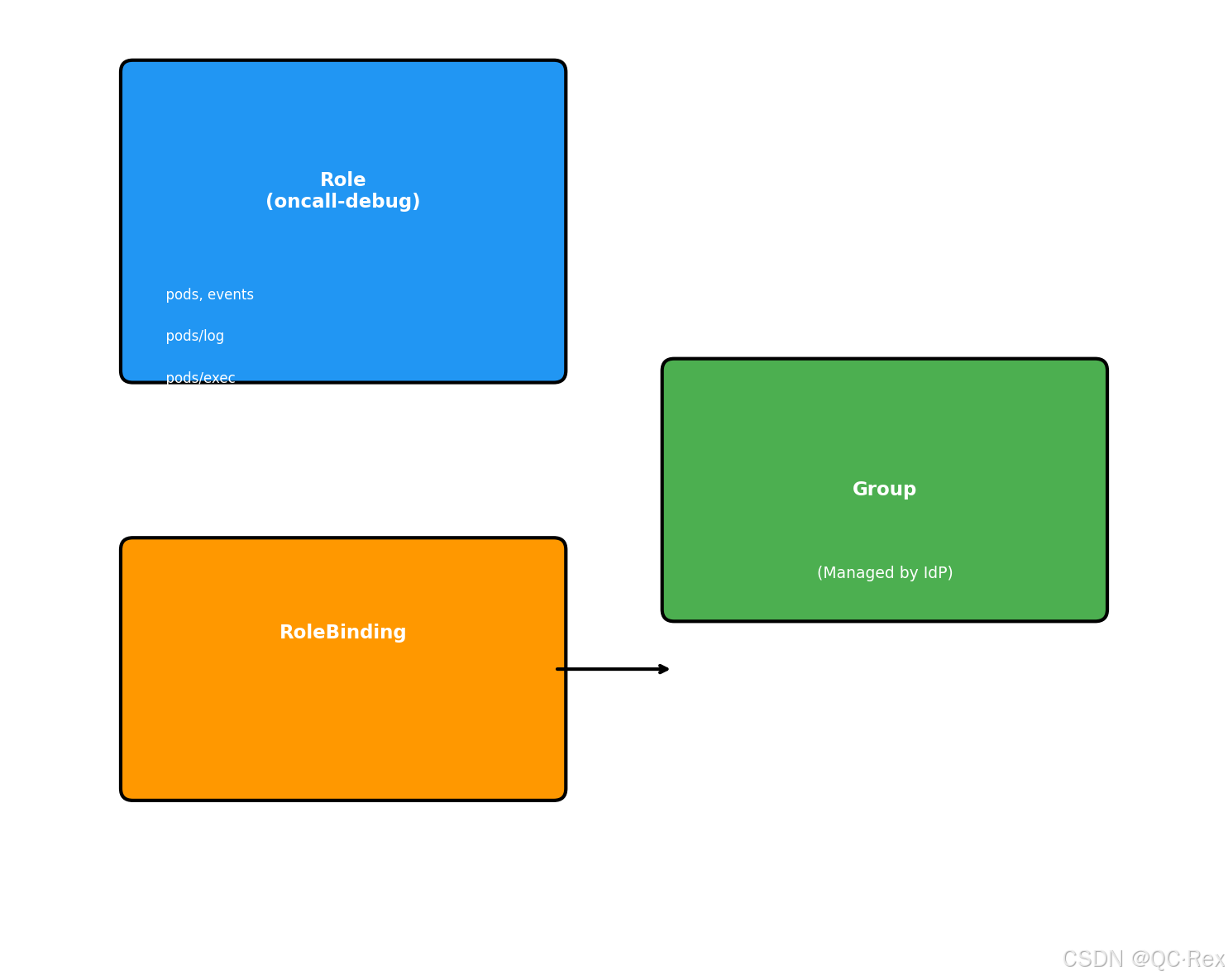

图 2: RBAC 角色绑定到组而非个人

关键原则:永远不要将权限直接绑定到个人用户,而是绑定到组。这样可以通过身份提供商(IdP)轻松管理组成员资格。

yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: RoleBinding

metadata:

name: oncall-debug

namespace: production

subjects:

- kind: Group

name: oncall-payments-team

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: Role

name: oncall-debug

apiGroup: rbac.authorization.k8s.io管理流程:

- 工程师加入 On-Call 轮值时,由 IdP 自动将其添加到

oncall-payments-team组 - 轮值结束后,自动从组中移除

- 整个过程无需修改 Kubernetes RBAC 配置

3.3 访问代理层的额外策略

RBAC 只能控制"可以执行哪些 API 操作",但无法限制"在 exec 会话中运行哪些命令"。这时需要访问代理(Access Broker)层来补充:

访问代理的功能:

- 决定请求是自动批准还是需要手动审批

- 限制会话中可以执行的命令(如禁止

rm -rf) - 管理组成员资格

- 记录详细的会话日志

策略配置示例(JSON 格式):

json

{

"sessionPolicy": {

"allowedCommands": ["kubectl", "grep", "tail", "cat", "top", "ps"],

"forbiddenCommands": ["rm", "chmod", "chown", "dd"],

"maxSessionDuration": "30m",

"requireApproval": false

},

"scopeConstraints": {

"allowedNamespaces": ["production", "staging"],

"allowedClusters": ["prod-us-east-1"]

}

}4. 策略二:短期身份绑定凭证管理

长期凭证是安全的大敌。所有调试凭证都应该有明确的过期时间,并与真实身份绑定。

4.1 方案 A:短期 OIDC 令牌

大多数托管 Kubernetes 集群已经支持短期 OIDC 令牌。关键是确保 kubeconfig 自动刷新令牌,而不是复制长期令牌到文件中。

kubeconfig 配置示例:

yaml

apiVersion: client.authentication.k8s.io/v1

kind: ExecConfig

command: cred-helper

args:

- "--cluster=prod-us-east-1"

- "--ttl=30m"工作流程:

- 工程师运行

kubectl命令 cred-helper自动从 IdP 获取新的短期令牌(有效期 30 分钟)- 令牌自动刷新,无需人工干预

4.2 方案 B:短期客户端证书(X.509)

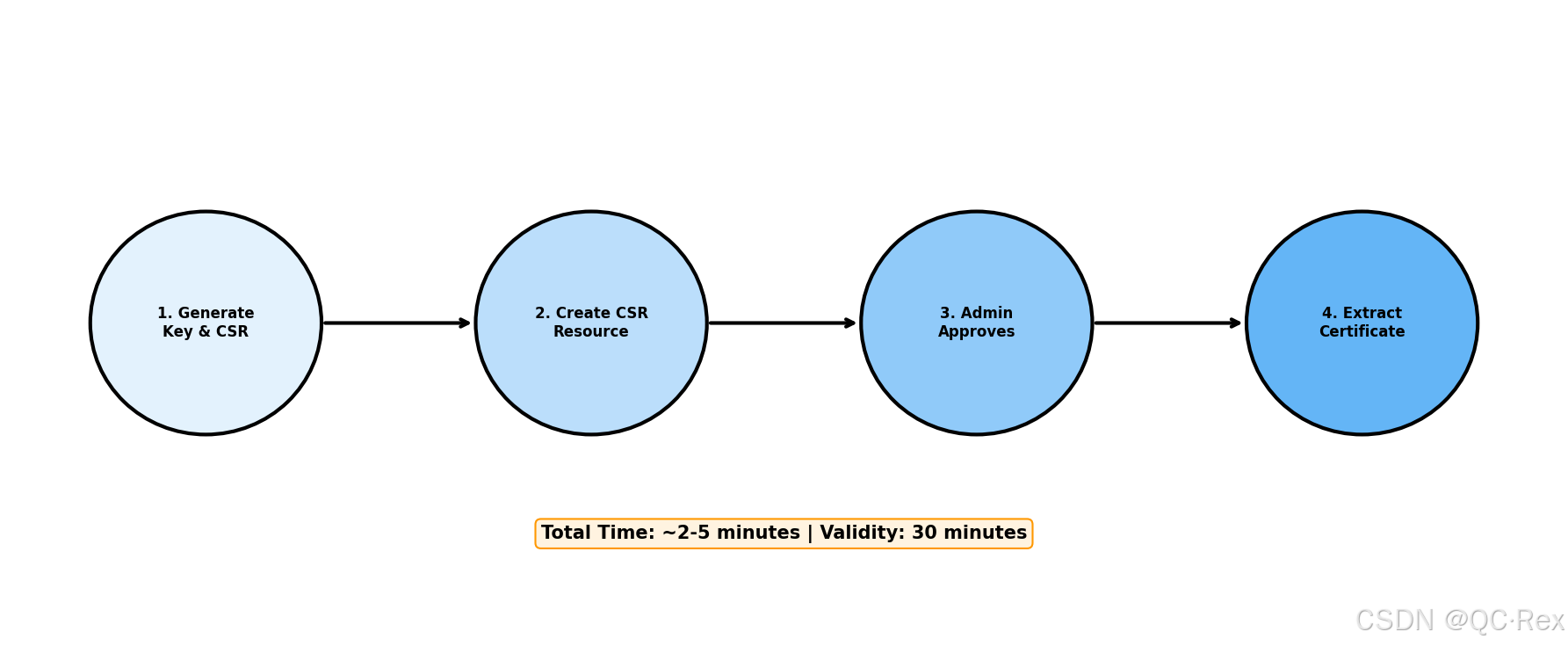

图 3: 短期证书申请流程

如果 API 服务器配置为信任客户端 CA,可以使用短期客户端证书进行调试访问。

步骤 1:生成私钥和 CSR

bash

# 生成私钥(理想情况下使用硬件-backed 密钥,如 YubiKey)

openssl genpkey -algorithm Ed25519 -out oncall.key

# 生成证书签名请求

openssl req -new -key oncall.key -out oncall.csr \

-subj "/CN=zhangsan/O=oncall-payments-team"步骤 2:创建 CertificateSigningRequest

yaml

apiVersion: certificates.k8s.io/v1

kind: CertificateSigningRequest

metadata:

name: oncall-zhangsan-20260418

spec:

request: <base64-encoded oncall.csr>

signerName: kubernetes.io/kube-apiserver-client

expirationSeconds: 1800 # 30 分钟

usages:

- client auth步骤 3:管理员批准 CSR

bash

kubectl certificate approve oncall-zhangsan-20260418步骤 4:提取证书并使用

bash

# 获取签发的证书

kubectl get csr oncall-zhangsan-20260418 -o jsonpath='{.status.certificate}' \

| base64 --decode > oncall.crt

# 配置 kubectl 使用证书

kubectl config set-credentials oncall-zhangsan \

--client-certificate=oncall.crt \

--client-key=oncall.key

kubectl config use-context oncall-zhangsan@prod-us-east-1证书轮换:CA 证书应定期轮换(如每季度一次),以限制长期风险。

5. 策略三:即时访问网关架构

即时访问(Just-In-Time, JIT)网关是安全调试体系的核心组件。它充当 SSH 风格的"前门",使临时访问真正临时化。

5.1 架构概述

┌─────────────┐ ┌──────────────────┐ ┌─────────────────┐

│ Engineer │────▶│ JIT Gateway │────▶│ Kubernetes API │

│ (短期凭证) │ SSH │ (会话管理) │ API │ (RBAC 执行) │

└─────────────┘ └──────────────────┘ └─────────────────┘

│

▼

┌─────────────┐

│ Audit Logs │

│ (完整记录) │

└─────────────┘工作流程:

- 工程师使用短期凭证(OIDC 令牌或客户端证书)认证到 JIT 网关

- 网关验证凭证并检查会话策略

- 网关代表工程师向 Kubernetes API 发起请求

- 所有操作都被记录到审计日志

5.2 命名空间级角色绑定示例

yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:

name: jit-debug

namespace: production

annotations:

kubernetes.io/description: >

同事执行半特权调试,访问按需即时提供。

rules:

- apiGroups: [""]

resources: ["pods", "pods/log"]

verbs: ["get", "list", "watch"]

- apiGroups: [""]

resources: ["pods/exec"]

verbs: ["create"]

---

apiVersion: rbac.authorization.k8s.io/v1

kind: RoleBinding

metadata:

name: jit-debug

namespace: production

subjects:

- kind: Group

name: jit:oncall:production

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: Role

name: jit-debug

apiGroup: rbac.authorization.k8s.io5.3 集群级角色绑定(谨慎使用)

某些调试场景需要集群级资源访问(如节点、命名空间列表):

yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRole

metadata:

name: jit-cluster-read

rules:

- apiGroups: [""]

resources: ["nodes", "namespaces"]

verbs: ["get", "list", "watch"]

---

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRoleBinding

metadata:

name: jit-cluster-read

subjects:

- kind: Group

name: jit:oncall:cluster

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: ClusterRole

name: jit-cluster-read

apiGroup: rbac.authorization.k8s.io注意:集群级权限应仅限于真正需要的场景,并配合更严格的会话策略。

5.4 会话中介层(可选增强)

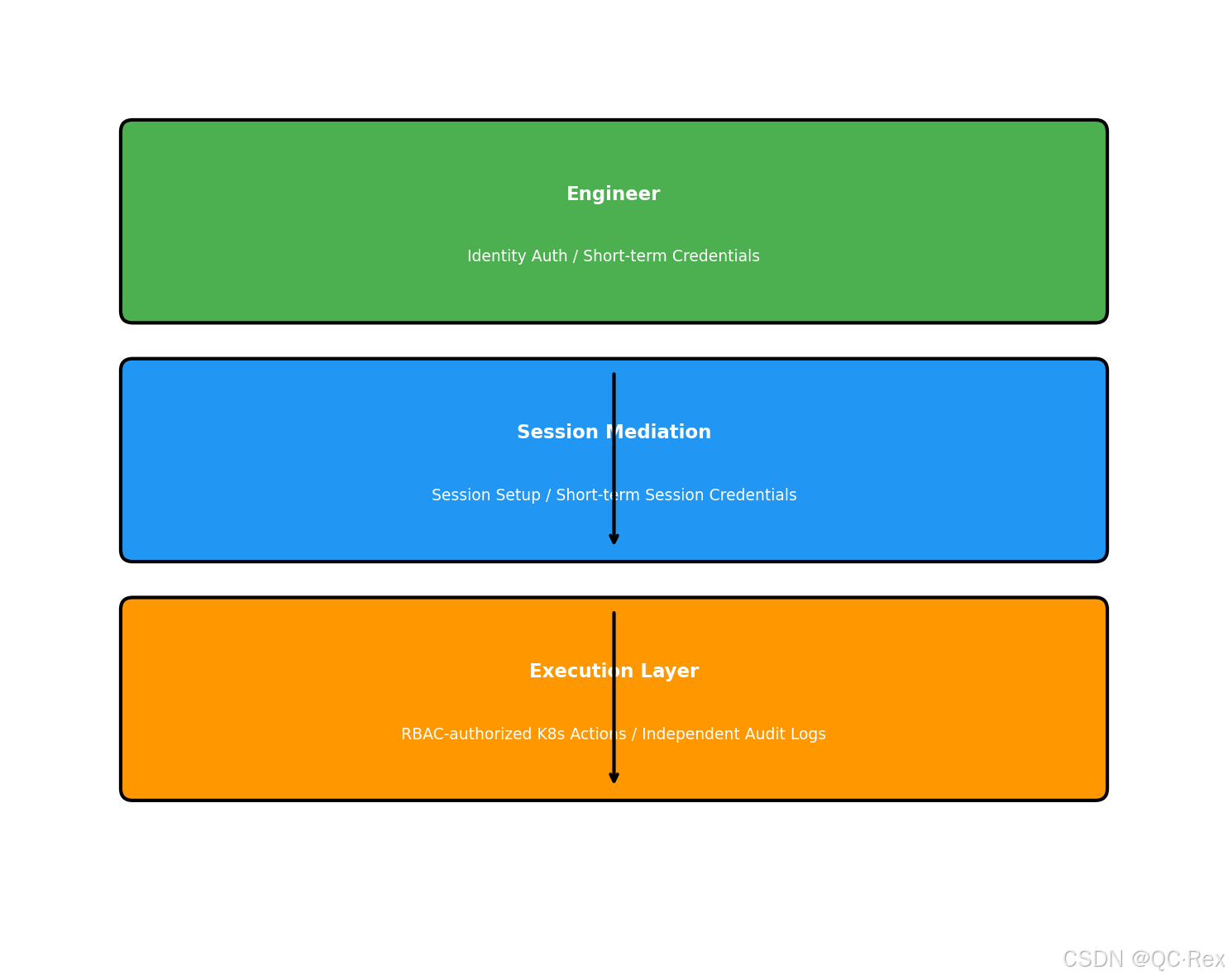

图 4: 会话中介层架构

在安全要求更高的环境中,可以添加额外的短期会话中介层,将会话建立与特权操作分离:

┌─────────────┐ ┌─────────────┐ ┌─────────────┐

│ Engineer │────▶│ Session │────▶│ Execution │

│ │ │ Mediation │ │ Layer │

└─────────────┘ └─────────────┘ └─────────────┘

↓ ↓ ↓

身份认证 会话设置/转发 RBAC 授权操作

短期凭证 短期会话凭证 独立审计日志优势:

- 缩小每个步骤的凭证范围

- 强制执行端到端会话过期

- 生成独立的审计日志

6. 完整实战:搭建安全调试环境

本节提供一个完整的实战指南,帮助你在自己的 Kubernetes 集群中搭建安全调试环境。

6.1 前置条件

- Kubernetes 集群 v1.35+(推荐 v1.36)

- 已配置 OIDC 身份提供商(如 Keycloak、Auth0、或云厂商 IAM)

- kubectl 客户端 v1.35+

- 管理员权限(用于初始配置)

6.2 步骤 1:创建命名空间和用户组

bash

# 创建调试专用命名空间

kubectl create namespace debug-ops

# 在 IdP 中创建组 oncall-debug-team

# (具体步骤取决于你的 IdP,此处以 Keycloak 为例)6.3 步骤 2:配置 RBAC

创建文件 rbac-config.yaml:

yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:

name: debug-role

namespace: debug-ops

rules:

- apiGroups: [""]

resources: ["pods", "pods/log", "events"]

verbs: ["get", "list", "watch"]

- apiGroups: [""]

resources: ["pods/exec", "pods/portforward"]

verbs: ["create"]

- apiGroups: ["apps"]

resources: ["deployments", "replicasets"]

verbs: ["get", "list", "watch"]

---

apiVersion: rbac.authorization.k8s.io/v1

kind: RoleBinding

metadata:

name: debug-role-binding

namespace: debug-ops

subjects:

- kind: Group

name: oncall-debug-team

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: Role

name: debug-role

apiGroup: rbac.authorization.k8s.io应用配置:

bash

kubectl apply -f rbac-config.yaml6.4 步骤 3:配置短期证书签名

创建文件 debug-csr.yaml:

yaml

apiVersion: certificates.k8s.io/v1

kind: CertificateSigningRequest

metadata:

name: debug-user-$(date +%Y%m%d)

spec:

request: $(cat debug.csr | base64 | tr -d '\n')

signerName: kubernetes.io/kube-apiserver-client

expirationSeconds: 1800

usages:

- client auth6.5 步骤 4:部署 JIT 网关(可选)

如果使用第三方 JIT 网关工具(如 Teleport、Boundary 等),按照其文档部署。以下是一个简化的自研网关示例:

yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: jit-gateway

namespace: debug-ops

spec:

replicas: 2

selector:

matchLabels:

app: jit-gateway

template:

metadata:

labels:

app: jit-gateway

spec:

serviceAccountName: jit-gateway-sa

containers:

- name: gateway

image: your-registry/jit-gateway:v1.0

ports:

- containerPort: 2222

env:

- name: KUBERNETES_SERVICE_HOST

valueFrom:

fieldRef:

fieldPath: status.hostIP6.6 步骤 5:测试调试流程

bash

# 1. 获取短期凭证

kubectl oidc-login --cluster=prod-us-east-1 --ttl=30m

# 2. 验证权限

kubectl auth can-i get pods --namespace debug-ops

# 应输出:yes

kubectl auth can-i delete pods --namespace debug-ops

# 应输出:no

# 3. 执行调试操作

kubectl get pods --namespace debug-ops

kubectl logs -f deployment/my-app --namespace debug-ops

# 4. 验证会话过期(30 分钟后)

kubectl get pods --namespace debug-ops

# 应输出:Unauthorized - 凭证已过期7. 审计与监控:让每次访问都有迹可循

完整的审计日志是安全调试体系的最后一道防线。

7.1 启用 Kubernetes 审计日志

在 API Server 配置中启用审计:

yaml

apiVersion: audit.k8s.io/v1

kind: Policy

rules:

# 记录所有 Pod exec 请求

- level: RequestResponse

resources:

- group: ""

resources: ["pods/exec"]

# 记录所有 RBAC 变更

- level: RequestResponse

resources:

- group: "rbac.authorization.k8s.io"

resources: ["roles", "rolebindings", "clusterroles", "clusterrolebindings"]

# 记录所有认证相关请求

- level: Metadata

users: ["system:anonymous"]

verbs: ["get", "list", "watch"]7.2 日志聚合与分析

将审计日志发送到集中式日志系统(如 ELK、Splunk、或云厂商的日志服务):

bash

# 示例:使用 Fluentd 收集审计日志

kubectl apply -f https://raw.githubusercontent.com/fluent/fluentd-kubernetes-daemonset/master/fluentd-daemonset-elasticsearch.yaml7.3 告警规则

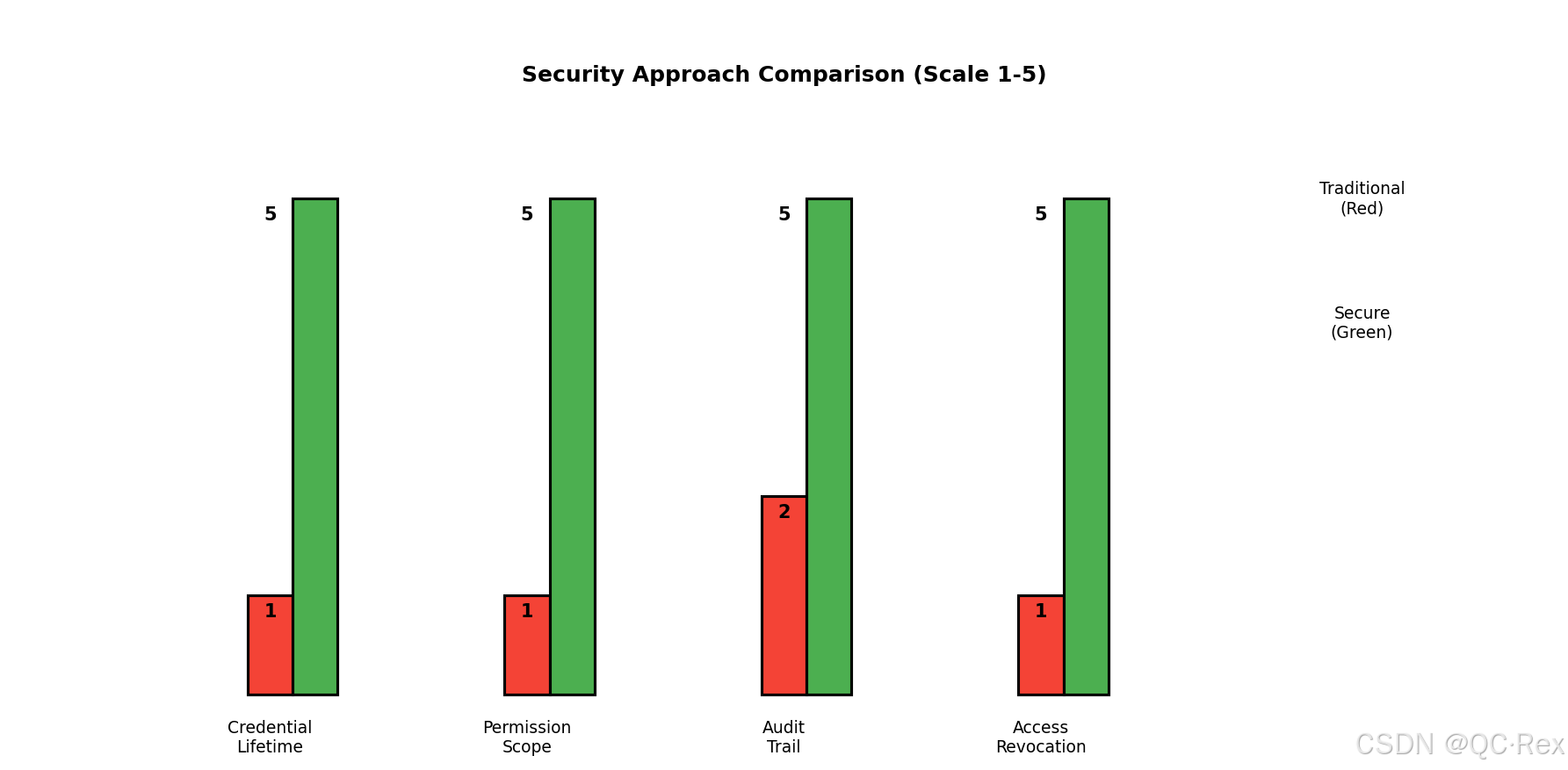

图 5: 传统方法与安全方法对比

配置以下告警规则,及时发现异常行为:

| 告警名称 | 触发条件 | 严重级别 |

|---|---|---|

| 非工作时间访问 | 22:00-08:00 期间的调试会话 | 中 |

| 频繁 exec 请求 | 单用户 5 分钟内>10 次 exec | 高 |

| 权限提升尝试 | 被拒绝的 RBAC 变更请求 | 高 |

| 长期会话 | 会话持续时间>1 小时 | 中 |

8. 总结与展望

构建安全的 Kubernetes 生产调试体系是一个系统工程,需要技术、流程和文化的共同配合。本文介绍的三大策略------RBAC 最小权限、短期凭证管理、即时访问网关------提供了坚实的技术基础。

关键要点回顾

- 永远不要使用长期凭证:所有凭证必须有明确的过期时间

- 权限绑定到组,而非个人:通过 IdP 管理组成员资格

- 审计日志不可或缺:每次访问都必须有迹可循

- 定期演练和审查:确保安全策略在实际场景中有效

未来展望

随着 Kubernetes v1.36 及后续版本的发布,我们期待看到更多安全增强:

- 零信任架构:基于服务网格的细粒度访问控制

- AI 辅助审计:机器学习检测异常访问模式

- 自动化合规:策略即代码,自动验证安全配置

行动清单

- 审查现有集群的 RBAC 配置,移除过度权限

- 配置短期凭证,淘汰长期令牌和密钥

- 评估并部署 JIT 网关解决方案

- 启用并配置审计日志

- 制定 On-Call 权限管理流程

- 定期进行安全演练和渗透测试

版权声明:本文内容为原创,基于公开资料独立撰写。文中示例代码可自由使用于学习和个人项目。转载或引用请注明出处。

作者:超人不会飞

本文使用的 Kubernetes 版本为 v1.36(2026 年 4 月发布),部分特性在早期版本中可能不可用或行为不同。请在生产环境部署前充分测试。