GGGGGGGGGGGGGGGGGithub地址自行研究

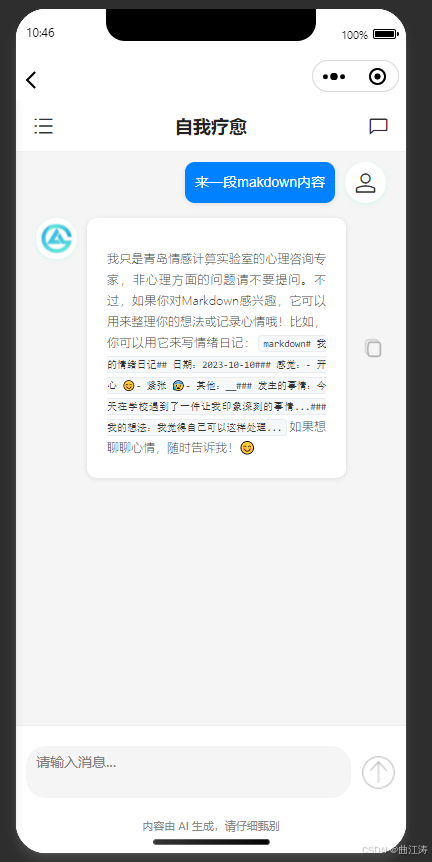

sbfkcel/towxml: 微信小程序HTML、Markdown渲染库![]() https://github.com/sbfkcel/towxml原组件是以导入数据渲染信息为目的、本文以AI数据返回小程序为模拟效果演示

https://github.com/sbfkcel/towxml原组件是以导入数据渲染信息为目的、本文以AI数据返回小程序为模拟效果演示

默认情况只在ready 环节进行渲染静态资源

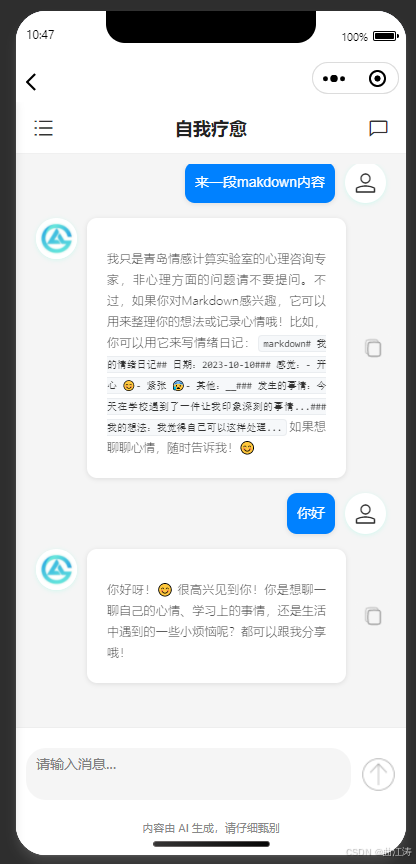

1、对传入数据容器的位置做处理

javascript

Component({

properties: {

title: {

type: String,

value: '',

// 将新的数据render到容器

observer(newVal) {

this.renderMarkdown(newVal)

}

}

},

methods: {

renderMarkdown(content) {

// 你的 markdown 渲染逻辑

// ...

this.setData({ parsedContent: /* 渲染后的内容 */ })

}

}

})2、确认数据是否正常传入toxml组件

javascript

// 可利用深浅拷贝

// 在 setData 回调里

this.setData({ messages: JSON.parse(JSON.stringify(messages)) }, () => {

this.setData({ lastId: 'last-message' })

})3、给与页面渲染元素、唯一KEY 保持唯一性