启动场景后,就是两个alert提示轮流显示:"flag就在这里" 和"来找找吧"

点击确定后,不停轮流显示这两个提示,如图:

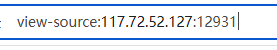

于是查看网页源代码。值得注意的是,直接右键"View page source"是不行的,因为有弹窗挡住了。这时我们可以手动在网址前添加"view-source:"即可。这样就能查看网页源代码了。

如图:

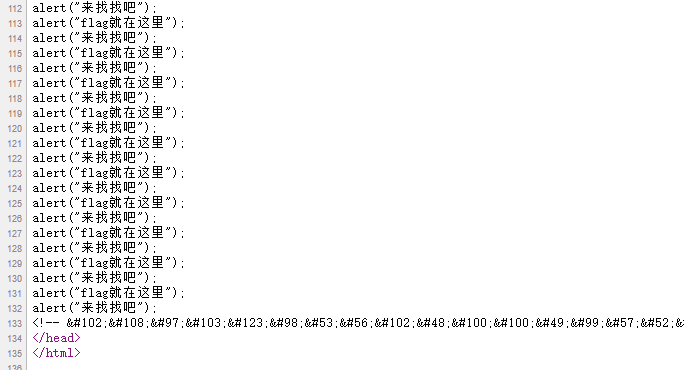

显示网页源代码后,顿时感叹,怪不得一直弹窗,直接alert了100多遍,一直到最下面,有个注释,我们看下:、

这个感觉应该就是flag了,然后是什么码呢,直接看全是数字,而且最大三位数的,就想到ascII码。再看第三个是97,97在ascII码中是小写a,那不刚好印证了是flag中的"a"吗?

于是找一个在线ascII转换的,将注释中内容复制过去,解码即可得到flag。

在线ascII码转中文网址: ASCII编码转换器_ASCII码在线转换工具_ASCII编码转换中文汉字

获取flag。