文件包含漏洞

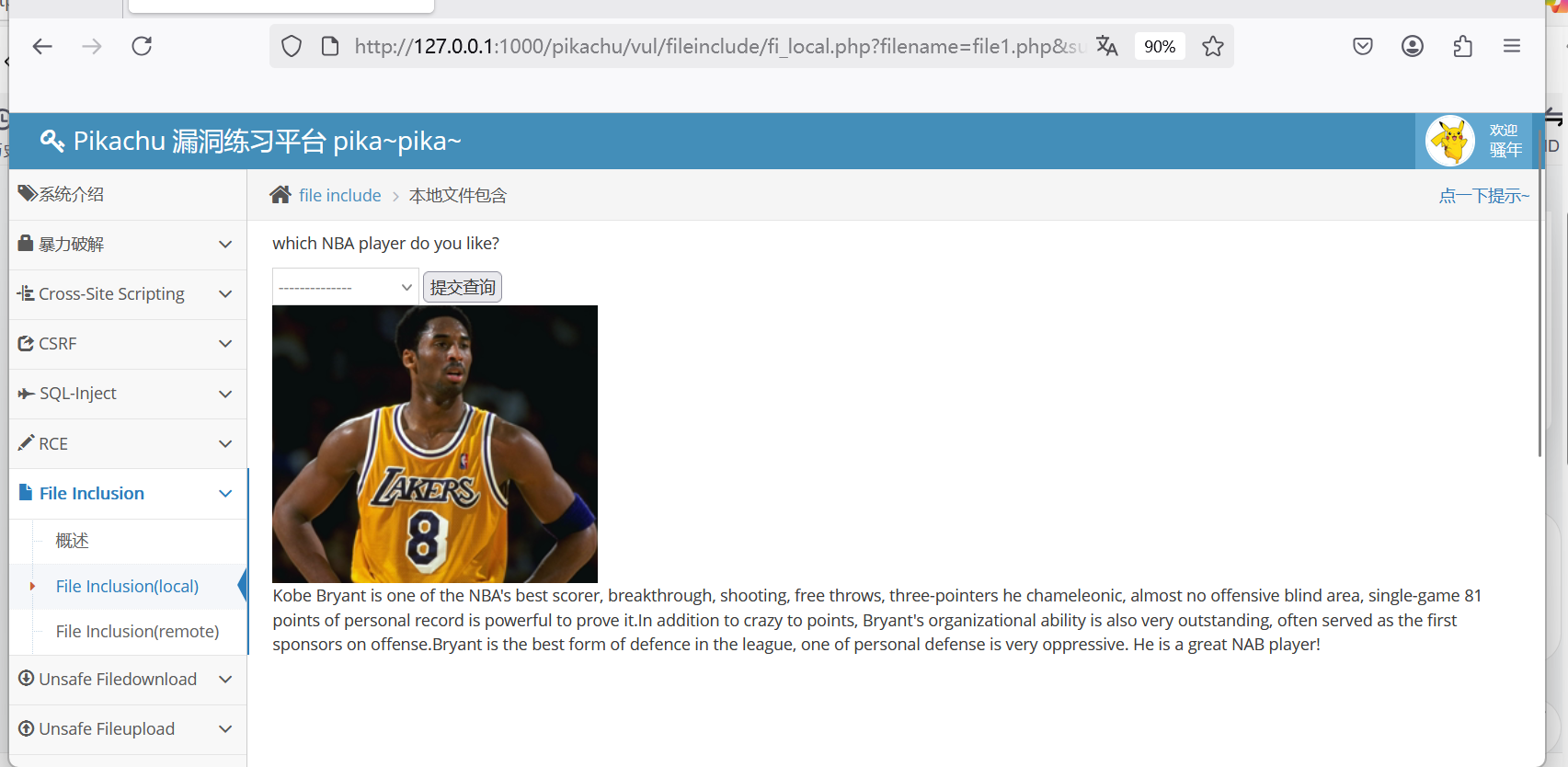

本地文件包含

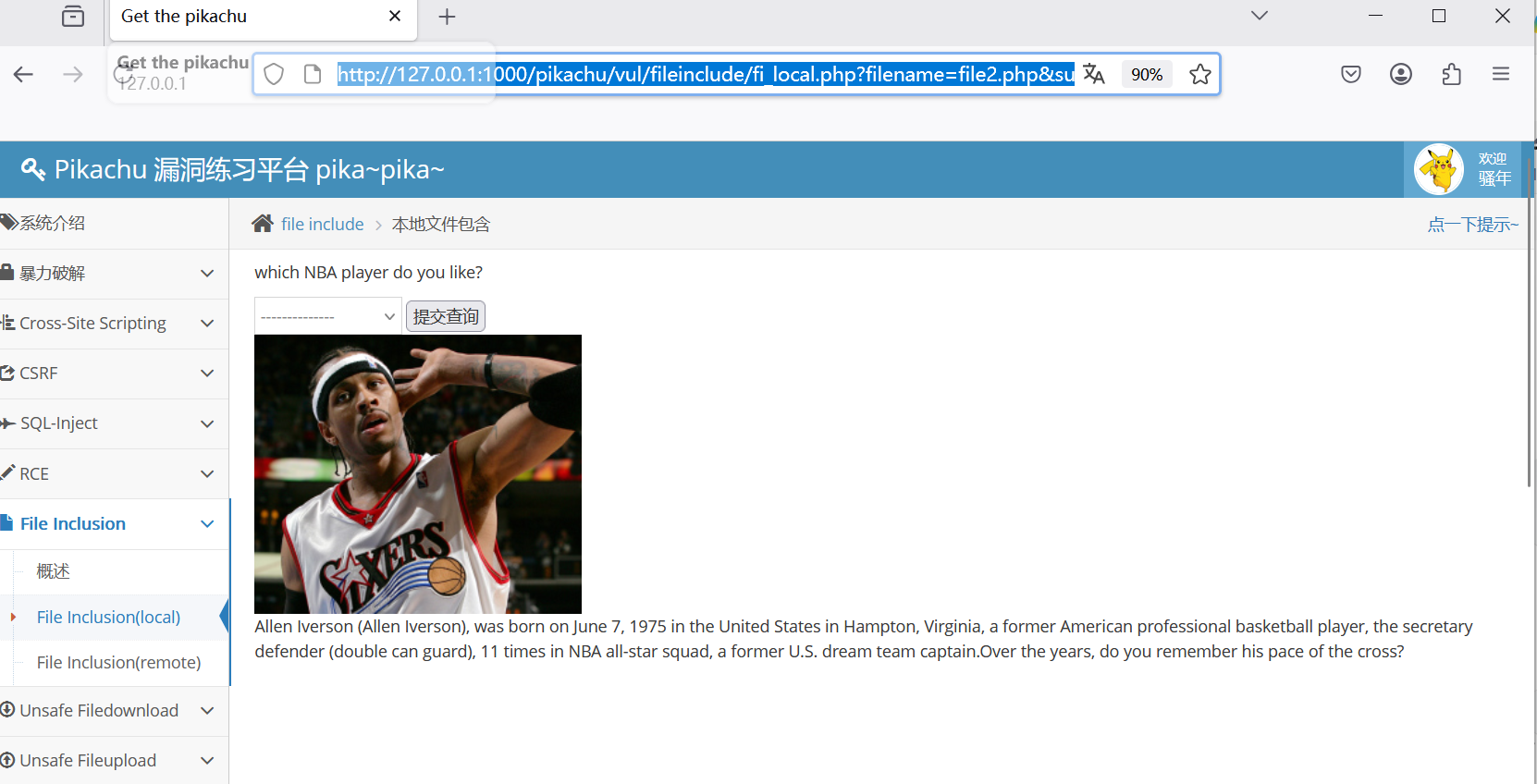

http://127.0.0.1:1000/pikachu/vul/fileinclude/fi_local.php?filename=file1.php&submit=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2首先我们把file1改成file2,发现切换成功

那我们可不可以上传本地文件呢,答案是肯定的,大家可以尝试一下

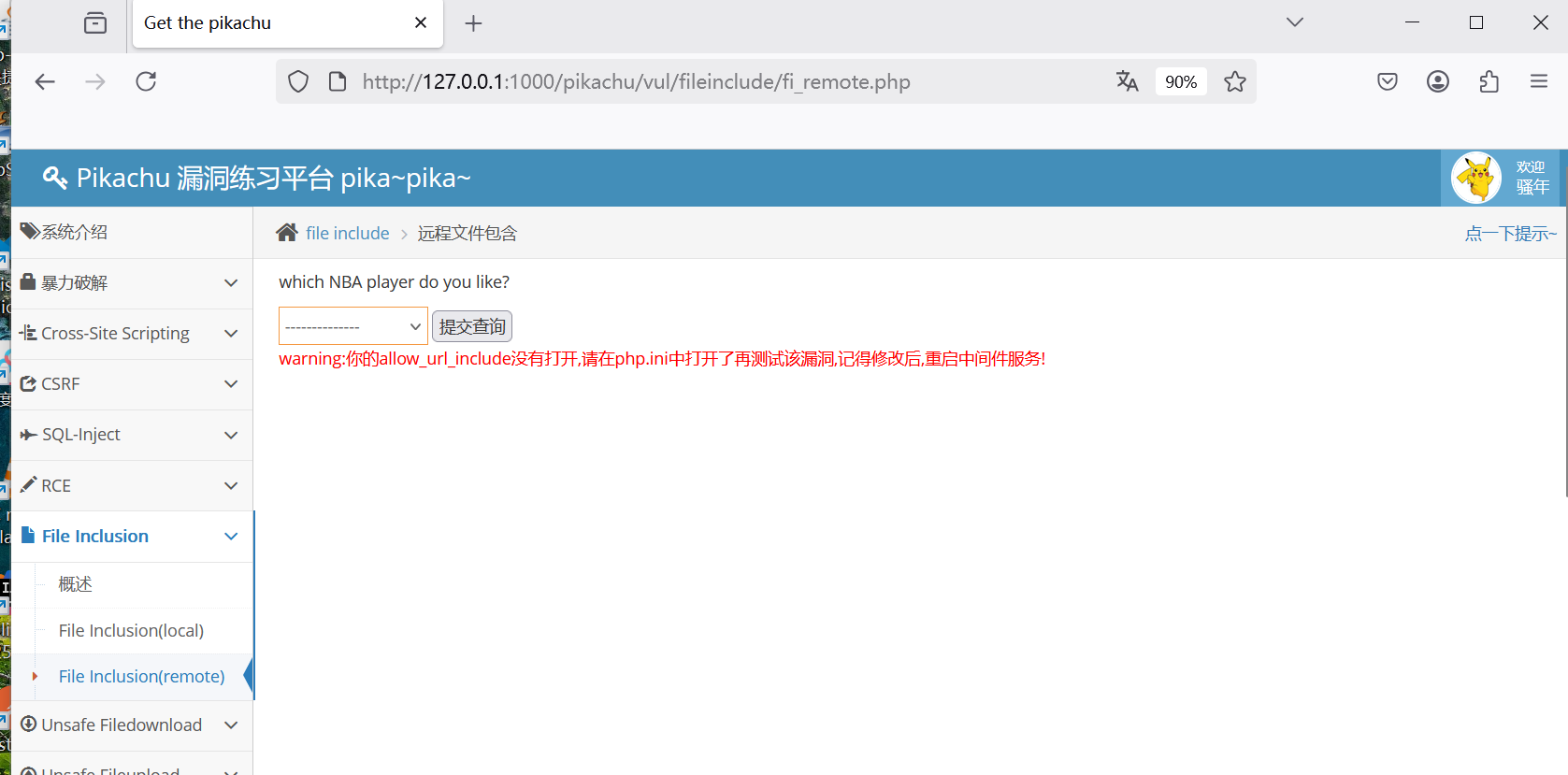

远程文件包含

打开这个权限,去对应的php版本更改,打开php.ini文件allow_url_include =off改成on

filename改成网址试一下,发现成功了,但是一般默认都是关掉的