一、OSPF基础

- RIP协议存在的问题

-

最大跳数限制为15,不适合大规模组网。

-

周期性发送全部路由信息,占用大量带宽。

-

路由收敛速度慢,以跳数作为度量值。

-

存在路由环路可能性,每隔30秒更新。

- OSPF协议特点

-

无跳数限制,适合大规模组网。

-

使用组播更新变化的路由和网络信息,路由收敛快,可触发更新。

-

以COST作为度量值,采用SPF算法有效避免环路。

-

每隔30分钟周期性更新LSA,在互联网上大量使用。

-

传递拓扑信息和路由信息(RIP传递路由表)。

- OSPF三张表

-

邻居表:记录邻居状态和关系。

-

拓扑表:即链路状态数据库(LSDB)。

-

路由表:记录由SPF算法计算的路由,可通过 dis ip routing-table pro ospf 查看。

- OSPF数据包

-

直接封装在IP报文中,协议号89。

-

头部数据包内容:包含版本(OSPFv2为2)、类型、报文长度、路由器ID、区域ID、校验和、验证类型、认证数据等。

-

五种报文类型

报文类型、作用、关键信息

Hello 周期保活,发现和建立邻居关系 包含网络掩码、Hello间隔(默认10s)、路由器优先级、失效时间(默认40s)等,目标地址224.0.0.5

DBD(数据库描述报文) 仅包含LSA摘要 有接口MTU、可选项、DD报文置位符(I、M、MS)、DD序列号等

LSR 请求自己没有或更新的链路状态详细信息 通过"LSA三元组"(链路状态类型、链路状态ID、通告路由器)唯一标识LSA

LSU(链路状态更新信息) 发送对方所需LSA的详细信息 一个LSU可包含多个LSA,MA网络中DROTHER向224.0.0.6发送,DR向224.0.0.5发送

LSAck 对LSU进行确认 包含所确认LSA的头部(每个20字节)

二、OSPF工作过程

- 建立邻居与邻接关系

-

邻居:双方通过Hello报文相互认识。

-

邻接:邻居关系建立后,经报文交互同步LSDB,开始独立计算路由时形成。

- 确认可达性与建立邻居

-

Router ID:标明路由器身份,可手工配置(IPv4格式),自动选举时环回口IP大的优先,其次是物理口。

-

DR/BDR选举:在2-way状态前确认,每个网段需选举,优先级(0-255,默认1)大的优先,其次Router ID大的优先,且无抢占性。DRother与DR、BDR建立邻接关系(full),DRother之间为邻居关系(2-way)。

-

链路状态数据库同步:邻接路由器间发送DBD通告LSDB摘要,对比后通过LSR请求所需LSA,对方用LSU发送,最后以LSAck确认。

-

完整信息同步:建立完全邻接关系,形成LSDB表与路由表。

三、OSPF的状态机

- 邻居关系建立阶段

-

Down:关闭状态,手动指定邻居时发送Hello后进入下一状态。

-

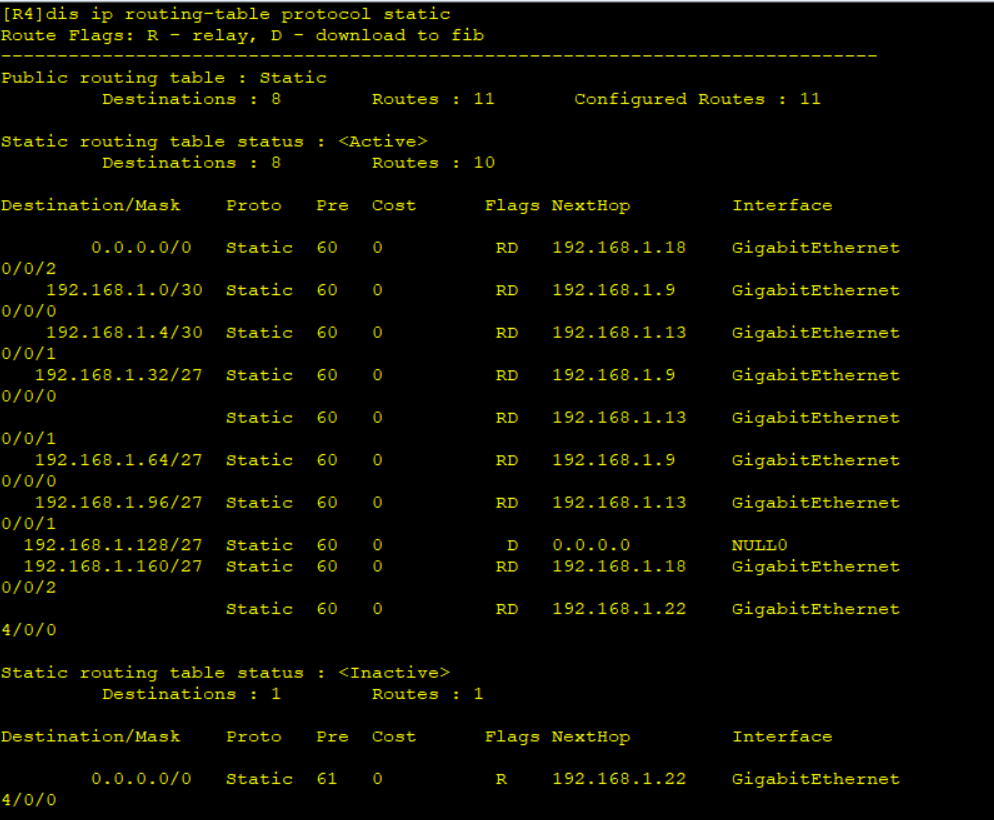

Init:收到对方Hello报文,但未收到确认。

-

Attempt:仅在NBMA网络出现,发出Hello但收不到对方的。

-

2-way(稳定状态):双方互相发现,确认DR/BDR角色,需满足Router-id无冲突、掩码长度一致等前提。

- 邻接关系建立阶段

-

Exstart:交换开始,确定LSDB协商主从(Router ID大的为master)。

-

Exchange:发送后续DD报文,通告LSDB摘要。

-

Loading:进行LSA的请求、加入和确认。

-

Full(稳定状态):两端同步LSDB,需MTU一致,网络类型一致才能学习路由。

四、LSDB的更新

-

收到LSA更新报文后,若未在LSDB中查到则加入;若查到,比较序列号,收到的大则刷新并更新序列号,否则忽略。

-

广播网络中,拓扑变化时路由器先将LSA发给监听224.0.0.6的路由器,DR再发给监听224.0.0.5的路由器。

五、OSPF开销计算

-

参考带宽:默认100M,仅本地有效,建议设为网络中最高链路带宽。

-

计算方法:链路带宽≥参考带宽时,cost=1;反之,cost=参考带宽/链路带宽(Mb)。千兆、百兆、十兆以太网缺省开销分别为1、1、10

六、OSPF的区域划分

-

区域产生背景:单区域网络规模扩大,LSDB同步压力大。

-

分区好处:减少LSA泛洪范围,提高网络扩展性。

-

区域类型:骨干区域、非骨干区域、特殊区域(优化路由表和LSDB表)。

-

多区互连原则:非骨干区域与非骨干区域不能直接相连,所有非骨干区域必须与骨干区域相连(防止区域间环路),区域内靠SPF算法防环。

-

OSPF的路由器类型

-

区域内路由器(IR):所有接口在同一区域。

-

骨干路由器(BR):有接口在骨干区域。

-

区域边界路由器(ABR):连接骨干区域和非骨干区域。

-

自治系统边界路由器(ASBR):连接外部自治系统并引入外部路由。

OSPF中LSA相关内容

一、LSA的头部

LSA是OSPF的核心,用于描述网络拓扑、传递路由信息,OSPFv2中主要有6种LSA。其头部共20字节,包含以下字段:

字段 和 含义

链路状态老化时间: 指示LSA存在时长,单位为秒,1800s周期归0,最大老化时间3600s,到达后LSA失效并从LSDB中删除

可选项 8个比特位,对应OSPF支持的特性,与hello包中的相同,包含特殊区域标记

链路状态类型: 指示LSA类型,每种类型有对应编号,用于描述OSPF网络的不同部分

链路状态ID :LSA的标识,不同LSA类型定义不同

通告路由器 :产生该LSA的路由器的Router-ID

链路状态序列号: 用于判断LSA新旧或是否重复

链路状态校验和 :参与LSA新旧比较,当LSA三元组和序列号相同时,和大的为新

长度: 一条LSA的总长度

二、6种类型的LSA

- type1-LSA(Router LSA)

-

定义:描述区域内部与路由器直连的链路信息(链路类型、开销值等),仅在区域内部传输,每台路由器都会产生。

-

关键内容:

-

LS ID和Adv Rtr均为发出该LSA的路由器的router-id。

-

链路ID和链路数据随链路类型(transnet、P2P、stubnet、Virtual)不同而有不同定义。

-

VEB标志位:V位表示为虚链路端点;E位表示为ASBR(Stub区域不允许E位为1的该类型LSA);B位表示为区域边界路由器。

-

查看命令: [R1]dis ospf lsdb router

- type2-LSA(Network LSA)

-

定义:描述区域内的MA网络(广播网络、NBMA网络)路由器的链路及掩码信息,仅在区域内部传输,只有DR才会产生。

-

关键内容:

-

LS ID为该网段的DR的IP地址。

-

Adv Rtr为该网段DR的router-id。

-

包含该网段DR的IP地址的子网掩码信息。

-

查看命令: [R1]dis ospf lsdb network

- type3-LSA(Summary LSA)

-

定义:在整个OSPF域内描述其他区域的链路信息,以子网形式传播,类似直接传递路由,只有ABR会产生。

-

关键内容:

-

LS ID为其他区域某个网段的网络地址。

-

Adv Rtr为通告该LSA的ABR的router-id。

-

包含该网段的子网掩码。

-

注:跨区域传递时需转换通告者,通告者变化则为不同LSA。

-

查看命令: [R1]dis ospf lsdb summary

- type4-LSA(ASBR Summary LSA)

-

定义:描述ASBR的信息,整个OSPF域内传播,只有ABR会产生。

-

关键内容:

-

LS ID为ASBR的router-id。

-

Adv Rtr为通告该ASBR的ABR的router-id。

-

注:ASBR本区域的内部路由器不会产生到达该ASBR的此类型LSA。

-

查看命令: [R1]dis ospf lsdb asbr

- type5-LSA(AS External LSA)

-

定义:传递域外路由信息,描述AS外部引入的路由信息,传播到所有区域(特殊区域除外),只有ASBR会产生。

-

关键内容:

-

LS ID为外部路由的目的网络地址。

-

Adv Rtr为引入该网络路由的ASBR的router-id。

-

包含引入的目标网段的子网掩码。

-

查看命令: [R1]dis ospf lsdb ase

- type7-LSA(NSSA External LSA)

-

定义:描述在NSSA区域引入的AS域外的外部路由信息,仅存在于NSSA和totally NSSA区域,不能进入area 0。

-

关键内容:

-

LS ID为外部某个网段的网络地址。

-

Adv Rtr为引入该网络路由的ASBR的router-id。

-

注:其生成路由信息的标记位为O_NSSA,优先级150。

OSPF网络类型及MGRE实验

一、OSPF的网络类型

-

定义:针对不同二层链路类型的网段,OSPF会生成不同网络类型,其在DR/BDR选举、LSA细节、协议报文发送形式等方面存在差异。

-

具体类型及特点

网络类型 特点 Hello时间 Dead时间 DR/BDR选举 报文发送形式

NBMA(非广播多点可达网络) 帧中继默认网络类型,需手动指定邻居(命令: [r2-ospf-1]peer 邻居IP地址 ) 30秒 120秒 需要 单播

P2MP(点到多点网络) 由其他网络类型手动更改(如 ospf network-type 网络类型 ),需手动指定邻居 30秒 120秒 不需要 模拟组播

Broadcast(广播网络) 以太网默认网络类型 [R1]dis ospf int g0/0/0可查看相关信息 10秒 40秒 需要

P2P(点到点网络) PPP默认网络类型,华为设备环回接口定义为该类型(无实际数据收发,默认学习32位主机路由) 10秒 40秒 不需要 组播

二、基于OSPF的MGRE实验

- 出现的问题及解决方法

- 问题1:Tunnel接口类型为P2P类型,不选举DR/BDR,导致设备无法正常建立邻接关系。

解决方法:更改网络中tunnel接口类型为广播或者P2MP,命令如 [R2]interface Tunnel 0/0/0 、 [R2-Tunnel0/0/0]ospf network-type broadcast 。

- 问题2:更改网络类型后,广播网络中DR和BDR选举混乱,无法正常建邻。

解决方法:将分支站点的DR选举优先级设为0,保证中心站点是整个广播网络中唯一的DR。

OSPF不规则区域划分及解决方案

一、OSPF不规则区域类型

-

产生原因:区域划分不合理。

-

具体类型及后果

-

非骨干区域无法和骨干区域保持连通:由于区域划分问题,非骨干区域未能与骨干区域正常连接,导致ABR不会转发区域间的路由信息,非骨干区域与骨干区域无法保持连通。

-

骨干区域被分割:骨干区域被分成多个部分,破坏了骨干区域的完整性,同样会影响路由信息的正常传递。

二、解决方案

- 虚连接

-

适用场景:非骨干区域无法与骨干区域保持连通、骨干区域被分割等情况。

-

配置示例(以非骨干区域无法和骨干区域保持连通为例):

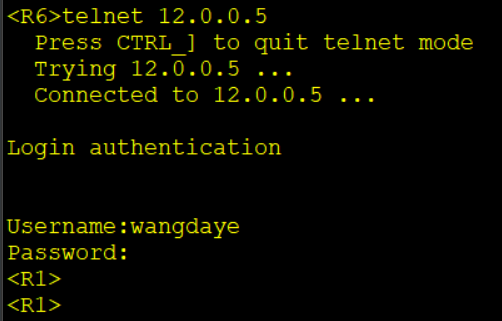

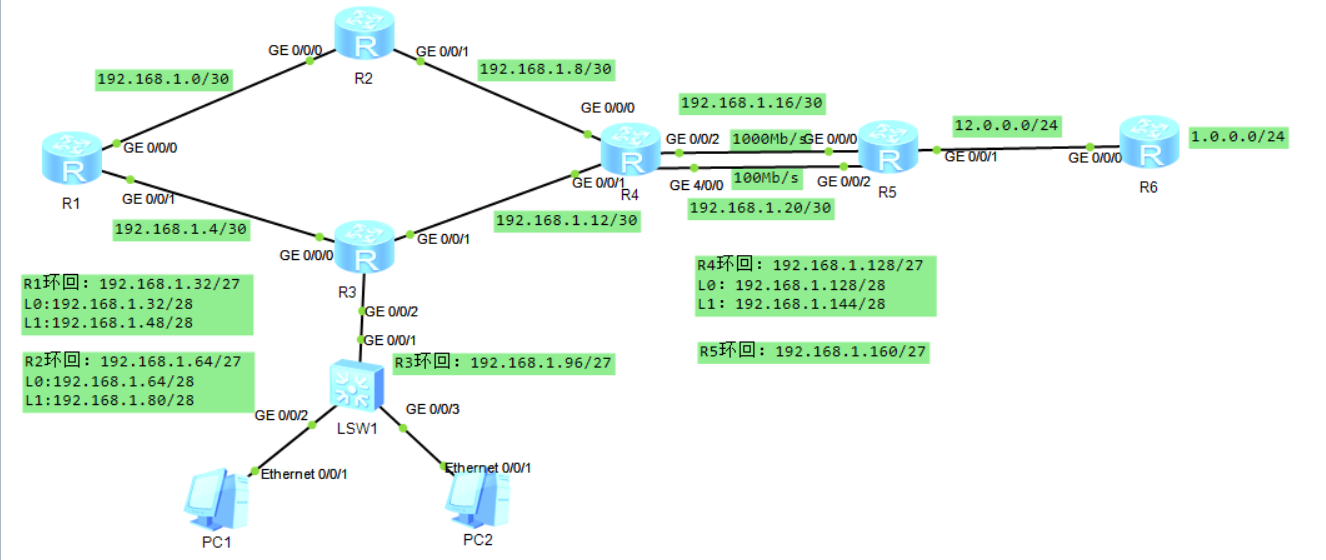

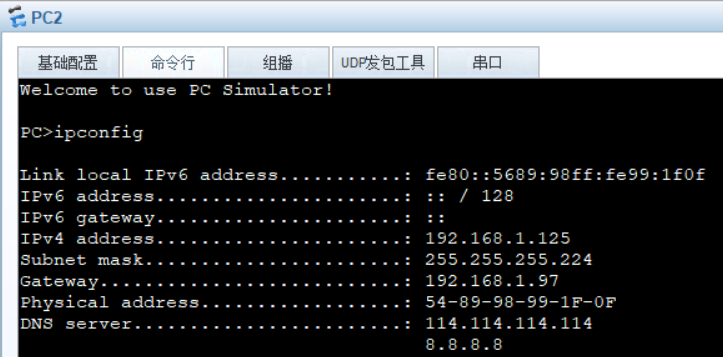

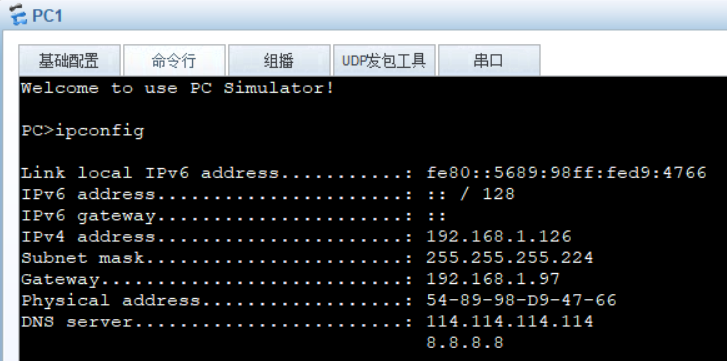

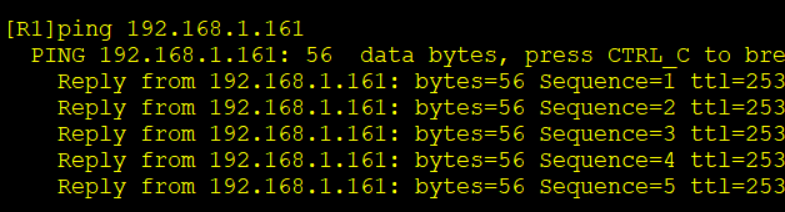

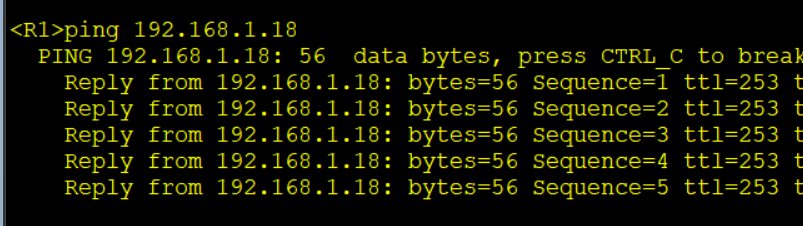

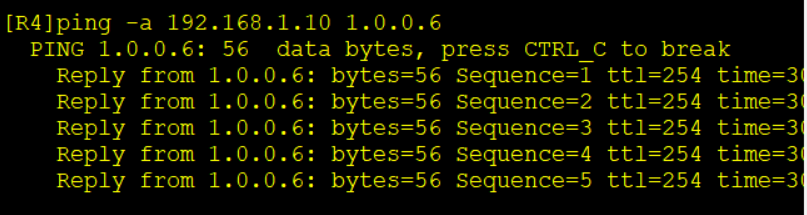

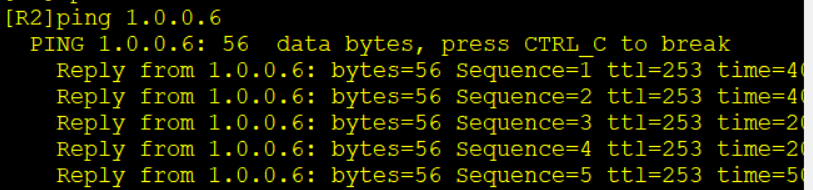

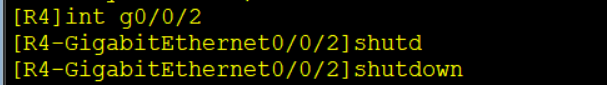

RTB\] ospf 1 router-id 2.2.2.2 \[RTC\] ospf 1 router-id 3.3.3.3 \[RTB-ospf-1\]area 1 \[RTC-ospf-1\]area 1 \[RTB-ospf-1-area-0.0.0.1\]vlink-peer 3.3.3.3 \[RTC-ospf-1-area-0.0.0.1\]vlink-peer 2.2.2.2 - 特征: 1.只能在两个区域的边界路由器上配置。 2.需在中间区域的区域视图下配置。 3.只能穿越一个区域。 4.不能穿越stub区域、NSSA区域。 -查看虚连接信息:可通过 \[R2\]dis ospf vlink 命令查看,会显示邻居ID、邻居状态、接口、开销、传输区域、定时器等信息。 2. 路由引入(重发布) - 定义:在运行不同协议或不同进程的边界设备(ASBR)上,将一种协议按照另一种协议的规则发布出去。 - 适用场景:非骨干区域无法与骨干区域保持连通等情况。 - 配置示例:让R4充当ASBR,运行两个OSPF协议,然后进行共享。 - \[R4-ospf-1\]import-route ospf 2 - \[R4-ospf-2\]import-route ospf 1 友情提示:虚连接的配置会给路由器带来额外负担,建议在早期规划区域时合理规划,尽量避免出现不规则区域。 OSPF特殊区域及路由聚合 一、特殊区域 1. 定义与条件 - 特殊区域是人为定义的位于OSPF区域边缘、仅与骨干区域相连的区域。 - 条件:不能是骨干区域;不能存在虚链路。 2. 具体类型及特点 区域类型 定义 特征 命令 STUB区域(末梢区域) 适用于区域中路由器性能较低,旨在减少路由表规模和路由信息传递数量 不接受4类、5类LSA;不允许出现ASBR;区域0不能配置为该类型;ABR自动下发指向骨干区域的3类缺省LSA \[r5-ospf-1-area-0.0.0.2\]stub totally stub区域(完全末梢区域) 拒绝学习域外和其他区域的路由信息 不接受3类、4类、5类LSA;不允许出现ASBR;区域0不能配置为该类型;ABR自动下发指向骨干区域的3类缺省LSA \[r5-ospf-1-area-0.0.0.2\]stub no-summary NSSA区域(非纯末梢区域) STUB区域的变形,拒绝学习域外主要是5类的路由信息,但需引入域外路由信息 不接受4类、5类LSA;本区域引入的外部路由以7类LSA存在;ABR会将7类LSA转换为5类LSA通告给其他区域;区域0不能配置为该类型;存在ASBR设备;华为中自动生成指向骨干区域的7类缺省LSA \[r5-ospf-1-area-0.0.0.2\]nssa totally NSSA区域(完全非纯末梢区域) 完全非纯末梢区域 不接受3类、4类、5类LSA;本区域引入的外部路由以7类LSA存在;ABR会将7类LSA转换为5类LSA通告给其他区域;默认路由由ABR发送3类LSA产生;区域0不能配置为该类型 \[r5-ospf-1-area-0.0.0.2\]nssa no-summary 3. 实验测试:对上述各类区域分别进行配置后,观察相关路由器的OSPF路由表,可验证其特征。 二、OSPF路由聚合 1. 定义:OSPF路由需手动聚合(LSA),将具有相同前缀的路由信息聚合后发布到其他区域。 2. 聚合条件:针对3类、5类、7类LSA。 3. 聚合类 聚合类型 描述 命令 特点 ABR聚合(3类) 将一个区域的LSA聚合后发布到相邻区域 \[r1-ospf-1-area-0.0.0.0\]abr-summary 192.168.0.0 255.255.252.0 不影响ABR本机路由,仅影响相邻区域下游路由器路由;ABR会产生聚合的黑洞路由防环 ASBR聚合(5类、7类) 将引入的AS外部路由聚合后发布到OSPF内部 \[r4-ospf-1\]asbr-summary 172.16.0.0 255.255.252.0 只对5类、7类LSA聚合; 不影响ASBR本机路由,仅影响OSPF内部其他路由器;ASBR会产生聚合的黑洞路由防环; 加not-advertise参数可实现路由过滤 重发布、路由过滤、路由策略 一、重发布(路由引入) 1. 背景:当网络中存在多种不同路由协议时,为实现相互通信而进行路由引入。 2. 情形:在同时运行多种路由协议的边界设备(ASBR设备)上,将一种路由协议引入到另一种路由协议,或在同种协议不同进程间引入。 3. 规则: - 将A协议发布到B协议,需在ASBR的B协议上配置。 - B协议可学习到通过A协议学到的所有路由及A的直连路由。 4. 举例: - 将OSPF路由引入RIP,在rip进程视图下配置,缺省cost为0,每跳加1,最大15。 - 将RIP路由引入OSPF,在OSPF进程视图下配置,缺省cost为1,type类型为E2,可指定type 1计算域内链路cost。 - 可将静态路由、直连路由导入动态路由协议。 5. 修改起始度量值命令: - 进程中全局修改:\[r2-rip-1\]default-cost 2 、 \[R1-ospf-1\]default cost 5 。 - 针对本次重发布修改:\[r2-rip-1\]import-route ospf 1 cost 3 、 \[R1-ospf-1\]import-route rip cost 10 。 6. 多协议网络规划: - 建议跑单协议。 - 规则:从边缘引入核心,因边缘设备性能低,核心设备性能强,可在边界路由器下发缺省路由供边缘访问核心;从IGP引入到BGP,因公网路由多,避免将BGP路由引入IGP导致内网路由器过载,可通过默认路由或路由聚合让IGP学习BGP路由。 7. 引入方式: - 单向路由引入:如在OSPF进程视图下配置 import-route rip 1 。 - 双向路由引入:可让双方知道具体路由,但需注意单一路由器故障导致网络瘫痪,多路由器引入可能产生环路。 8. 产生问题及解决: - 路由环路:因规划不当导致,可使用Tag标记路由,通过路由策略选择性引入来解决。 - 次优路径:合理规划引入路由的初始度量值和优先级来避免。 二、路由过滤 1. 定义:路由器在发布或接收消息时,对路由信息进行过滤。 2. 作用:控制路由传播与接收,节省设备和链路资源,保护网络安全。 3. 常用匹配工具: - ACL:通过抓取流量匹配,只能匹配数字特征,不精确。 - 地址前缀列表:匹配IP地址前缀(目的网络地址和掩码长度),可精确匹配。 4. 常用过滤工具: - 静默接口:在RIP和OSPF中,不发送对应协议报文。 - filter-policy(过滤策略):与ACL、地址前缀列表结合使用,可过滤路由。 - 对RIP:过滤接收路由影响本机和下游路由器的RIP表;过滤发送路由不影响本机RIP表,但影响下游。 - 对OSPF:在协议视图下配置进方向,影响本机及下游的OSPF表和LSDB表;在传入区域的区域视图下配置出方向,不影响本机OSPF表,但影响下游。 5. 总结: - 路由过滤可控制路由传播。 - ACL和地址前缀列表用于识别、筛选路由信息,地址前缀列表更灵活。 - filter-policy可在多种协议内过滤路由。 三、路由策略 1. 相关概念: - 控制层流量:路由协议传递路由信息产生的流量(如ARP、路由表、MAC地址表)。 - 数据层流量:设备访问目标地址时产生的流量。 2. 定义:通过修改路由信息改变网络流量途径的技术,用于控制层流量。 3. 作用:路由过滤;修改路由属性。 4. 思路:抓取流量(通过ACL或前缀列表);做策略(修改流量或不转发)。 5. 匹配规则: - 路由信息到达时,检查是否有路由策略,有则进入节点匹配,无则放行。 - 按节点顺序匹配if-match条件,匹配后根据节点动作(permit/deny)处理,不匹配则检查下一个节点。 - 最后一个节点仍不匹配,拒绝通过。 6. 基本配置: - 创建route-policy节点: route-policy route-policy-name { permit \| deny } node 节点编号 ,节点间为"或"关系。 - 配置if-match语句:定义匹配条件,匹配路由信息属性,语句间为"与"关系。 - 配置apply语句:指定对匹配路由的动作,修改路由属性,多个apply语句对不同属性为叠加关系,对同一属性为覆盖关系(最后一个生效)。 7. 注意事项: - 用于路由过滤时,不用配置空节点;仅用于属性修改时,需要配置空节点。 - 可配置的位置:IGP路由引入时;BGP宣告时;BGP路由引入时;BGP邻接关系上。 8. 应用:控制路由接收和发布时的属性;控制路由的引入。 综合实验册  * 实验需求 1、R6为ISP,接口IP地址均为公有地址,该设备只能配置IP地址,之后不能再对其进行任何配置; 2、R1-R5为局域网,私有IP地址192.168.1.0/24,请合理分配; 3、R1、R2、R4,各有两个环回IP地址;R5,R6各有一个环回地址;所有路由器上环回均代表连接用户的接口; 4、R3下面的两台PC通过DHCP自动获取IP地址; 5、选路最佳,路由表尽量小,避免环路; 6、R1-R5均可以访问R6的环回; 7、R6 telnet R5的公有地址时,实际登录到R1上; 8、R4与R5正常通过1000M链路,故障时通过100m链路; 三、实验思路 1、划分IP(划分IP的方式有多种,以下划分方式可做为参考),并给相应设备配置IP地址。 分析:纵观整个网络拓扑(包括环回网段,考虑汇总),可将192.168.1.0/24划分为6个大的网段。 (1)192.168.1.0/27----骨干链路 分析:骨干链路有6条,继续将192.168.1.0/27网段,划分成6个小网段。30位的掩码。也可保证每条链路只有两个IP地址可配,节约IP地址。 192.168.1.0/30 192.168.1.4/30 192.168.1.8/30 192.168.1.12/30 192.168.1.16/30 192.168.1.20/30 (2)192.168.1.32/27----R1环回 分析:考虑到环回地址,最后需要汇总,故为了汇总方便,可将192.168.1.32/27继续划分出两个连续的小网段,分别给两个环回口,同理R2/R4的环回划分也是一样的思想。 L0: 192.168.1.32/28 L1: 192.168.1.48/28 (3)192.168.1.64/27----R2环回 L0: 192.168.1.64/28 L1: 192.168.1.80/28 (4)192.168.1.96/27----R3 (5)192.168.1.128/27----R4环回 L0: 192.168.1.128/28 L1: 192.168.1.144/28 (6)192.168.1.160/27----R5环回 2、配置DHCP,使R3下面的两台PC通过DHCP自动获取IP地址。 3、编写除了到达1.0.0.0/24之外,到达其他网段的静态路由。 4、配置缺省路由,实现到1.0.0.0/24互通。此时实现内网通; 在R5路由器上配置nat,可用esay ip,此时实现全网通 5、做汇总,做防环,做黑洞路由配置 6、做备份,通过改变路由条目优先级实现 7、测试,观察1000Mb/s链路故障时,数据能否走100Mb/s链路。 8、R6 telnet R5的公有地址时,实际登录到R1上,在R1上配置telnet服务,通过nat server发布到R5的公网接口。 四、实验步骤 1、配置IP地址 \[R1\]int g0/0/0 \[R1-GigabitEthernet0/0/0\]ip add 192.168.1.1 30 \[R1-GigabitEthernet0/0/0\]int g0/0/1 \[R1-GigabitEthernet0/0/1\]ip add 192.168.1.5 30 \[R1\]int l0 \[R1-LoopBack0\]ip add 192.168.1.33 28 \[R1-LoopBack0\]int l1 \[R1-LoopBack1\]ip add 192.168.1.49 28 \[R2\]int g0/0/0 \[R2-GigabitEthernet0/0/0\]ip add 192.168.1.2 30 \[R2-GigabitEthernet0/0/0\]int g0/0/1 \[R2-GigabitEthernet0/0/1\]ip add 192.168.1.9 30 \[R2\]int l0 \[R2-LoopBack0\]ip add 192.168.1.65 28 \[R2-LoopBack0\]int l1 \[R2-LoopBack1\]ip add 192.168.1.81 28 \[R3\]int g0/0/0 \[R3-GigabitEthernet0/0/0\]ip add 192.168.1.6 30 \[R3-GigabitEthernet0/0/0\]int g0/0/1 \[R3-GigabitEthernet0/0/1\]ip add 192.168.1.13 30 \[R3\]int g0/0/2 \[R3-GigabitEthernet0/0/2\]ip add 192.168.1.97 27 \[R4\]int g0/0/0 \[R4-GigabitEthernet0/0/0\]ip add 192.168.1.10 30 \[R4-GigabitEthernet0/0/0\]int g0/0/1 \[R4-GigabitEthernet0/0/1\]ip add 192.168.1.14 30 \[R4\]int g0/0/2 \[R4-GigabitEthernet0/0/2\]ip add 192.168.1.17 30 \[R4-GigabitEthernet0/0/2\]int g4/0/0 \[R4-GigabitEthernet4/0/0\]ip add 192.168.1.21 30 \[R4\]int l0 \[R4-LoopBack0\]ip add 192.168.1.129 28 \[R4-LoopBack0\]int l1 \[R4-LoopBack1\]ip add 192.168.1.145 28 \[R5\]int g0/0/0 \[R5-GigabitEthernet0/0/0\]ip add 192.168.1.18 30 \[R5-GigabitEthernet0/0/0\]int g0/0/2 \[R5-GigabitEthernet0/0/2\]ip add 192.168.1.22 30 \[R5\]int g0/0/1 \[R5-GigabitEthernet0/0/1\]ip add 12.0.0.5 24 \[R5\]int l0 \[R5-LoopBack0\]ip add 192.168.1.161 27 \[R6\]int g0/0/0 \[R6-GigabitEthernet0/0/0\]ip add 12.0.0.6 24 \[R6\]int LoopBack 0 \[R6-LoopBack0\]ip add 1.0.0.6 24 2、配置R3的DHCP R3\]dhcp enable \[R3\]ip pool aa \[R3-ip-pool-aa\]network 192.168.1.96 mask 27 \[R3-ip-pool-aa\]gateway-list 192.168.1.97 \[R3-ip-pool-aa\]dns-list 114.114.114.114 8.8.8.8 \[R3-ip-pool-aa\]quit \[R3\]int g0/0/2 \[R3-GigabitEthernet0/0/2\]dhcp select global  3、配置除了到达1.0.0.0/24之外的静态路由 \[R1\]ip route-static 192.168.1.64 27 192.168.1.2 \[R1\]ip route-static 192.168.1.8 30 192.168.1.2 \[R1\]ip route-static 192.168.1.96 27 192.168.1.6 \[R1\]ip route-static 192.168.1.12 30 192.168.1.6 \[R1\]ip route-static 192.168.1.16 30 192.168.1.2 \[R1\]ip route-static 192.168.1.20 30 192.168.1.2 \[R1\]ip route-static 192.168.1.16 30 192.168.1.6 \[R1\]ip route-static 192.168.1.20 30 192.168.1.6 \[R1\]ip route-static 192.168.1.128 30 192.168.1.6 \[R1\]ip route-static 192.168.1.128 30 192.168.1.2 \[R1\]ip route-static 192.168.1.160 27 192.168.1.2 \[R1\]ip route-static 192.168.1.160 27 192.168.1.6 \[R2\]ip route-static 192.168.1.128 27 192.168.1.10 \[R2\]ip route-static 192.168.1.16 30 192.168.1.10 \[R2\]ip route-static 192.168.1.20 30 192.168.1.10 \[R2\]ip route-static 192.168.1.12 30 192.168.1.10 \[R2\]ip route-static 192.168.1.96 27 192.168.1.10 \[R2\]ip route-static 192.168.1.96 27 192.168.1.1 \[R2\]ip route-static 192.168.1.4 30 192.168.1.1 \[R2\]ip route-static 192.168.1.32 27 192.168.1.1 \[R2\]ip route-static 192.168.1.160 27 192.168.1.10 \[R3\]ip route-static 192.168.1.32 27 192.168.1.5 \[R3\]ip route-static 192.168.1.0 30 192.168.1.5 \[R3\]ip route-static 192.168.1.64 27 192.168.1.5 \[R3\]ip route-static 192.168.1.64 27 192.168.1.14 \[R3\]ip route-static 192.168.1.8 30 192.168.1.14 \[R3\]ip route-static 192.168.1.128 27 192.168.1.14 \[R3\]ip route-static 192.168.1.16 30 192.168.1.14 \[R3\]ip route-static 192.168.1.20 30 192.168.1.14 \[R3\]ip route-static 192.168.1.160 27 192.168.1.14 \[R4\]ip route-static 192.168.1.64 27 192.168.1.9 \[R4\]ip route-static 192.168.1.0 30 192.168.1.9 \[R4\]ip route-static 192.168.1.32 27 192.168.1.9 \[R4\]ip route-static 192.168.1.32 27 192.168.1.13 \[R4\]ip route-static 192.168.1.4 30 192.168.1.13 \[R4\]ip route-static 192.168.1.96 27 192.168.1.13 \[R4\]ip route-static 192.168.1.160 27 192.168.1.18 \[R4\]ip route-static 192.168.1.160 27 192.168.1.22 \[R5\]ip route-static 192.168.1.128 27 192.168.1.17 \[R5\]ip route-static 192.168.1.96 27 192.168.1.17 \[R5\]ip route-static 192.168.1.4 30 192.168.1.17 \[R5\]ip route-static 192.168.1.32 27 192.168.1.17 \[R5\]ip route-static 192.168.1.0 30 192.168.1.17 \[R5\]ip route-static 192.168.1.64 27 192.168.1.17 \[R5\]ip route-static 192.168.1.8 30 192.168.1.17 \[R5\]ip route-static 192.168.1.12 30 192.168.1.17 \[R5\]ip route-static 192.168.1.128 27 192.168.1.21 \[R5\]ip route-static 192.168.1.96 27 192.168.1.21 \[R5\]ip route-static 192.168.1.4 30 192.168.1.21 \[R5\]ip route-static 192.168.1.32 27 192.168.1.21 \[R5\]ip route-static 192.168.1.0 30 192.168.1.21 \[R5\]ip route-static 192.168.1.64 27 192.168.1.21 \[R5\]ip route-static 192.168.1.8 30 192.168.1.21 \[R5\]ip route-static 192.168.1.12 30 192.168.1.21 测试:内网全网通。  4、配置全网通 (1)配置缺省路由,实现到内网设备的出口(公网口)12.0.0.5/24互通。此时实现内网通 \[R1\]ip route-static 0.0.0.0 0 192.168.1.2 \[R1\]ip route-static 0.0.0.0 0 192.168.1.6 \[R2\]ip route-static 0.0.0.0 0 192.168.1.10 \[R3\]ip route-static 0.0.0.0 0 192.168.1.14 \[R4\]ip route-static 0.0.0.0 0 192.168.1.18 \[R4\]ip route-static 0.0.0.0 0 192.168.1.22 \[R5\]ip route-static 0.0.0.0 0 12.0.0.6 (2)在R5路由器上配置nat \[R5\]acl 2000 \[R5-acl-basic-2000\]rule permit source 192.168.1.0 0.0.0.255 \[R5-acl-basic-2000\]int g0/0/1 \[R5-GigabitEthernet0/0/1\]nat outbound 2000 测试全网通  华为NAT设备不对自身端口做NAT转换,因主要是因为NAT设备的内部通信通常不需要进行网络地址转换。  5、防环,做黑洞路由配置 \[R1\]ip route-static 192.168.1.32 27 NULL 0 \[R2\]ip route-static 192.168.1.64 27 NULL 0 \[R4\]ip route-static 192.168.1.128 27 NULL 0 6、做备份 \[R4\]ip route-static 0.0.0.0 0 192.168.1.22 preference 61 \[R5\]ip route-static 192.168.1.0 255.255.255.252 192.168.1.21 preference 61 \[R5\]ip route-static 192.168.1.4 255.255.255.252 192.168.1.21 preference 61 \[R5\]ip route-static 192.168.1.8 255.255.255.252 192.168.1.21 preference 61 \[R5\]ip route-static 192.168.1.12 255.255.255.252 192.168.1.21 preference 61 \[R5\]ip route-static 192.168.1.32 255.255.255.224 192.168.1.21 preference 61 \[R5\]ip route-static 192.168.1.64 255.255.255.224 192.168.1.21 preference 61 \[R5\]ip route-static 192.168.1.96 255.255.255.224 192.168.1.21 preference 61 \[R5\]ip route-static 192.168.1.128 255.255.255.224 192.168.1.21 preference 61 查看路由表变化  测试是否可以通过100M/s,实现全网通: 7、R6 telnet R5的公有地址时,实际登录到R1上; \[R1-aaa\]local-user wangdaye password cipher wdy12345 privilege level 15 \[R1-aaa\]local-user wangdaye service-type telnet \[R1\]user-interface vty 0 4 \[R1-ui-vty0-4\]authentication-mode aaa \[R5\]int g0/0/1 \[R5-GigabitEthernet0/0/1\]nat server protocol tcp global current-interface 23 inside 192.168.1.1 23 Warning:The port 23 is well-known port. If you continue it may cause function fa ilure. Are you sure to continue?\[Y/N\]:y