摘要

随着数字经济的快速发展,支付系统已成为现代商业与社会活动的核心基础设施。其安全性直接关系到用户资金安全、企业信誉与金融稳定。本文从架构视角出发,系统阐述支付系统安全设计的关键层次、核心技术、风险控制机制及未来发展趋势,旨在为支付平台设计者、开发者和安全从业者提供理论指导与实践参考。

一、支付系统安全概述

1.1 支付系统的重要性

支付系统是连接消费者、商户、银行、清算机构的枢纽,其核心功能包括:

-

交易处理

-

资金清算

-

数据存储

-

风控决策

-

用户身份管理

1.2 安全威胁类型

| 威胁类型 | 典型案例 | 潜在影响 |

|---|---|---|

| 数据泄露 | 信用卡信息盗取 | 用户资金损失、法律风险 |

| 交易欺诈 | 伪造支付请求 | 商户拒付、资金损失 |

| DDoS攻击 | 支付接口瘫痪 | 服务中断、声誉损失 |

| 中间人攻击(MITM) | 篡改交易数据 | 资金劫持 |

| 内部威胁 | 员工数据倒卖 | 系统性信任崩塌 |

1.3 安全设计原则

-

纵深防御(Defense in Depth)

-

最小权限原则(Least Privilege)

-

零信任架构(Zero Trust)

-

安全左移(Shift Left Security)

-

隐私保护设计(Privacy by Design)

二、支付系统分层安全架构

支付系统安全需构建覆盖全栈的防护体系,分为以下五层:

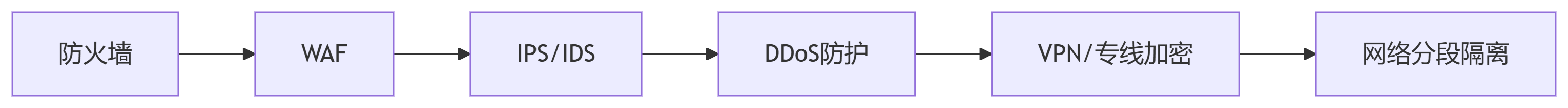

2.1 网络层安全

目标 :防止未授权访问与网络攻击

关键技术:

实践建议:

-

使用TLS 1.3加密所有通信

-

实施严格的ACL策略

-

部署BGP Anycast抗DDoS

2.2 系统层安全

目标 :保障服务器与操作系统安全

核心措施:

-

主机加固

-

关闭非必要端口

-

定期漏洞扫描(如Nessus)

-

-

容器安全

-

镜像签名(Notary)

-

运行时保护(Falco)

-

-

密钥管理

-

HSM(硬件安全模块)

-

KMS(密钥管理服务)

-

2.3 应用层安全

关键领域:

2.3.1 身份认证与授权

-

多因素认证(MFA):生物识别+OTP

-

OAuth 2.0 + OpenID Connect:联合身份管理

-

RBAC/ABAC模型:精细化权限控制

2.3.2 API安全

python

# 示例:API签名验证(HMAC-SHA256)

def verify_signature(api_key, secret, request):

timestamp = request.headers['X-Timestamp']

nonce = request.headers['X-Nonce']

payload = request.body

sign_str = f"{api_key}{timestamp}{nonce}{payload}"

signature = hmac.new(secret.encode(), sign_str.encode(), 'sha256').hexdigest()

return signature == request.headers['X-Signature']2.3.3 安全编码实践

-

输入验证(白名单机制)

-

防止OWASP Top 10漏洞(SQL注入、XSS等)

-

依赖组件扫描(SCA工具)

2.4 数据层安全

三维防护体系:

pie

title 数据安全技术分布

“静态加密” : 35

“动态脱敏” : 25

“令牌化” : 20

“审计追溯” : 20创新技术应用:

-

同态加密:在加密数据上直接运算

-

区块链存证:交易不可篡改审计

-

TEE可信执行环境:Intel SGX/ARM TrustZone

2.5 业务层安全

2.5.1 交易风控引擎

实时决策流程:

text

1. 交易请求 --> 2. 特征提取 --> 3. 规则引擎 --> 4. 机器学习模型 --> 5. 人工复核 --> 6. 处置决策核心特征维度:

-

用户行为画像

-

设备指纹识别

-

地理位置分析

-

交易模式异常检测

2.5.2 反洗钱系统(AML)

-

大额交易监控

-

关联网络分析(如使用Neo4j图数据库)

-

名单筛查(OFAC、PEP等)

三、核心安全技术深度解析

3.1 令牌化技术(Tokenization)

实现原理:

text

原始卡号: 4388 1234 5678 9012

↓

令牌: tok_2f9a8b7c6d5e4f3a优势:

-

符合PCI DSS要求

-

降低数据泄露影响范围

-

支持跨境安全传输

3.2 量子安全加密迁移

应对策略:

| 传统算法 | 量子替代方案 |

|---|---|

| RSA-2048 | CRYSTALS-Kyber |

| ECDSA | SPHINCS+ |

| AES-256 | 保持使用(需增大密钥) |

3.3 机密计算(Confidential Computing)

架构示例:

text

[APP] -- 加密数据 --> [TEE Enclave] -- 加密结果 --> [DB]

↑ 安全通道 ↑四、合规与标准化体系

4.1 国际标准

-

PCI DSS 4.0:支付卡行业数据安全标准

-

ISO 27001:信息安全管理体系

-

PSD2:欧盟支付服务指令(SCA要求)

4.2 国内规范

-

《非银行支付机构网络支付业务管理办法》

-

《金融数据安全分级指南》

-

等保2.0三级以上要求

五、安全运营与持续改进

5.1 安全监控体系

黄金指标:

-

MTTD(平均检测时间)<5min

-

MTTR(平均响应时间)<30min

-

欺诈交易率<0.01%

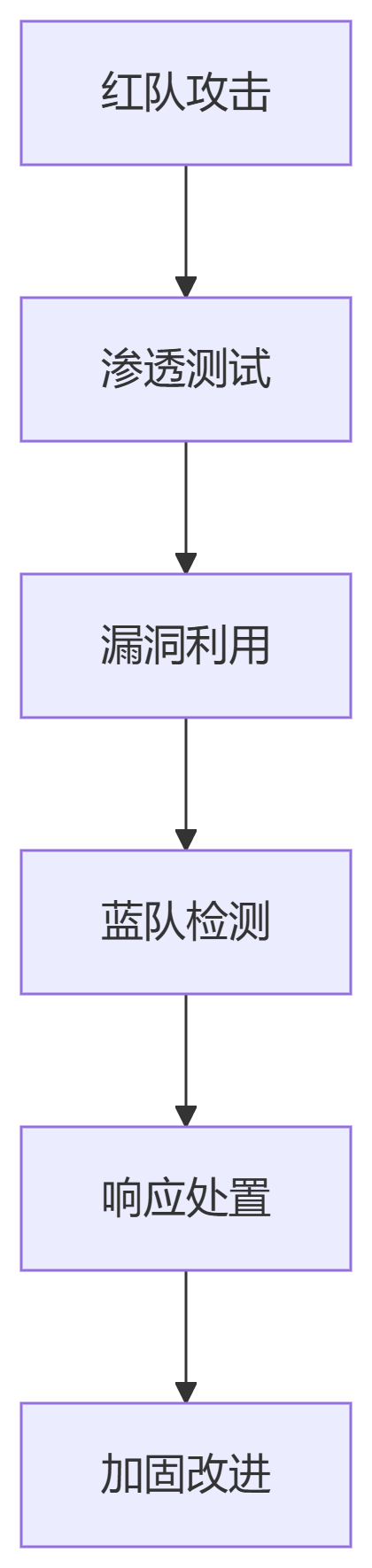

5.2 攻防演练

红蓝对抗流程:

5.3 灾难恢复设计

RTO/RPO目标:

| 系统级别 | RTO(恢复时间目标) | RPO(数据丢失容忍) |

|---|---|---|

| 核心支付 | ≤15分钟 | ≤1秒 |

| 管理后台 | ≤2小时 | ≤1小时 |

六、未来发展趋势

-

AI驱动的自适应安全

-

行为生物识别持续认证

-

深度伪造交易检测

-

-

去中心化金融安全

-

智能合约形式化验证

-

跨链安全协议

-

-

隐私增强计算普及

-

联邦学习在风控中的应用

-

MPC(安全多方计算)支付清算

-

结论

支付系统的安全架构是一项持续演进的系统工程,需融合技术创新 、流程管控 与组织协同。未来支付安全将向智能化、零信任、隐私保护方向深度发展,唯有构建"安全内生"的设计理念,才能在数字经济的浪潮中建立真正可信的支付生态。

附录:

-

NIST SP 800-57 密钥管理建议

-

PCI Tokenization Guidelines

-

OWASP API Security Top 10

注:本文为精简技术框架,完整实现需结合具体业务场景。如需扩展某章节至万字全文(如《实时风控系统设计》或《支付数据加密实践》),可提供进一步撰述。