网络安全体系架构

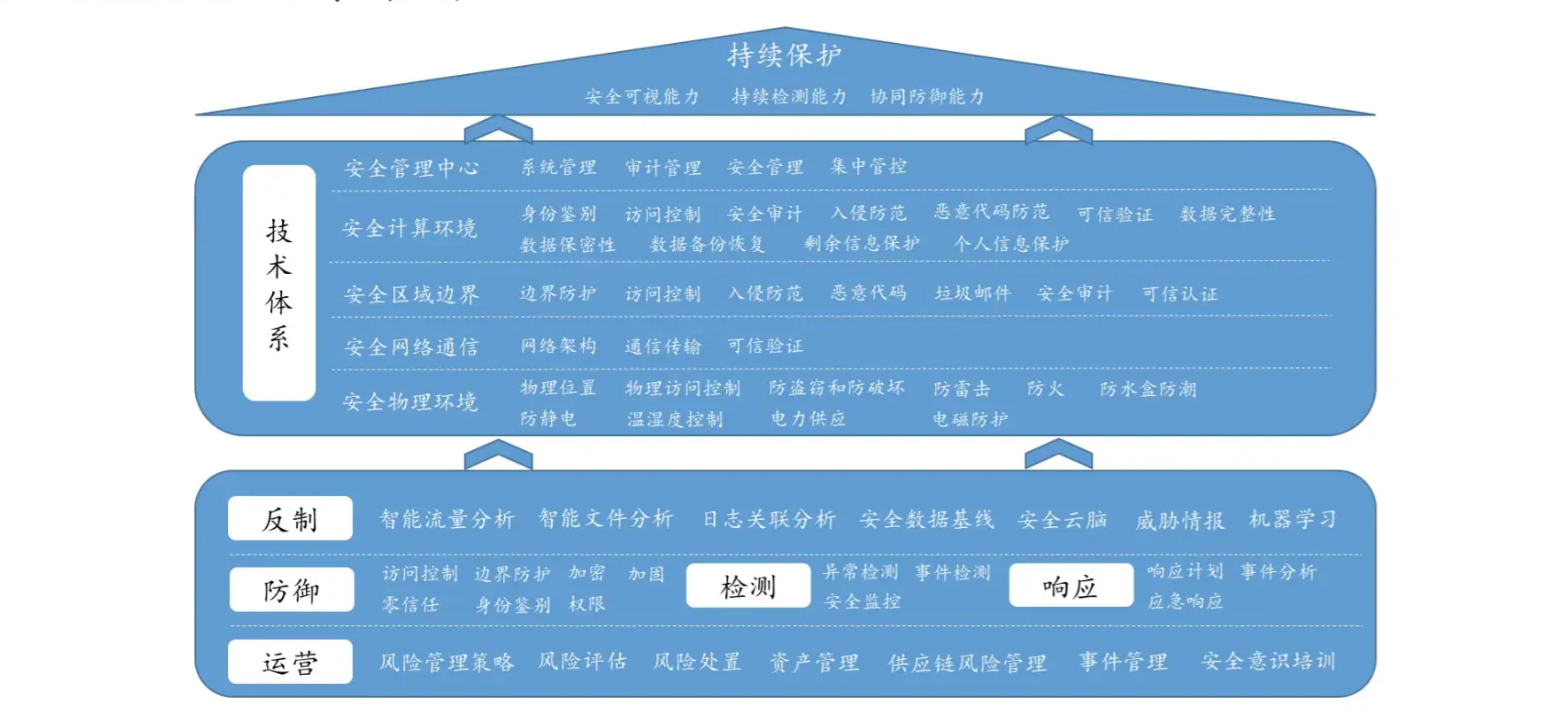

1.网络安全体系架构包含整体策略运营、防御、应急响应及进攻反制等关键环节,旨在构建全面的安全防护体系:

2.运营环节强调持续性,涉及风险策略管理、风险评估、资产管理等,致力于解决客户安全问题,而非仅提供产品。

3.防御措施包括防御控制策略、数据加密、应用加固等,需紧跟最新安全状态,如跟踪安全事件警告,及时更新安全设备策略。

4.应急响应在检测到网络攻击事件后,通过事件分析、反应响应等步骤,对入侵行为做出迅速处理,是安全体系中重要组成部分。

5.进攻反制通过全流量分析实现追踪溯源,利用威胁情报、机器学习等技术细节,找到黑客入侵路径及身份,达成最终安全目标。

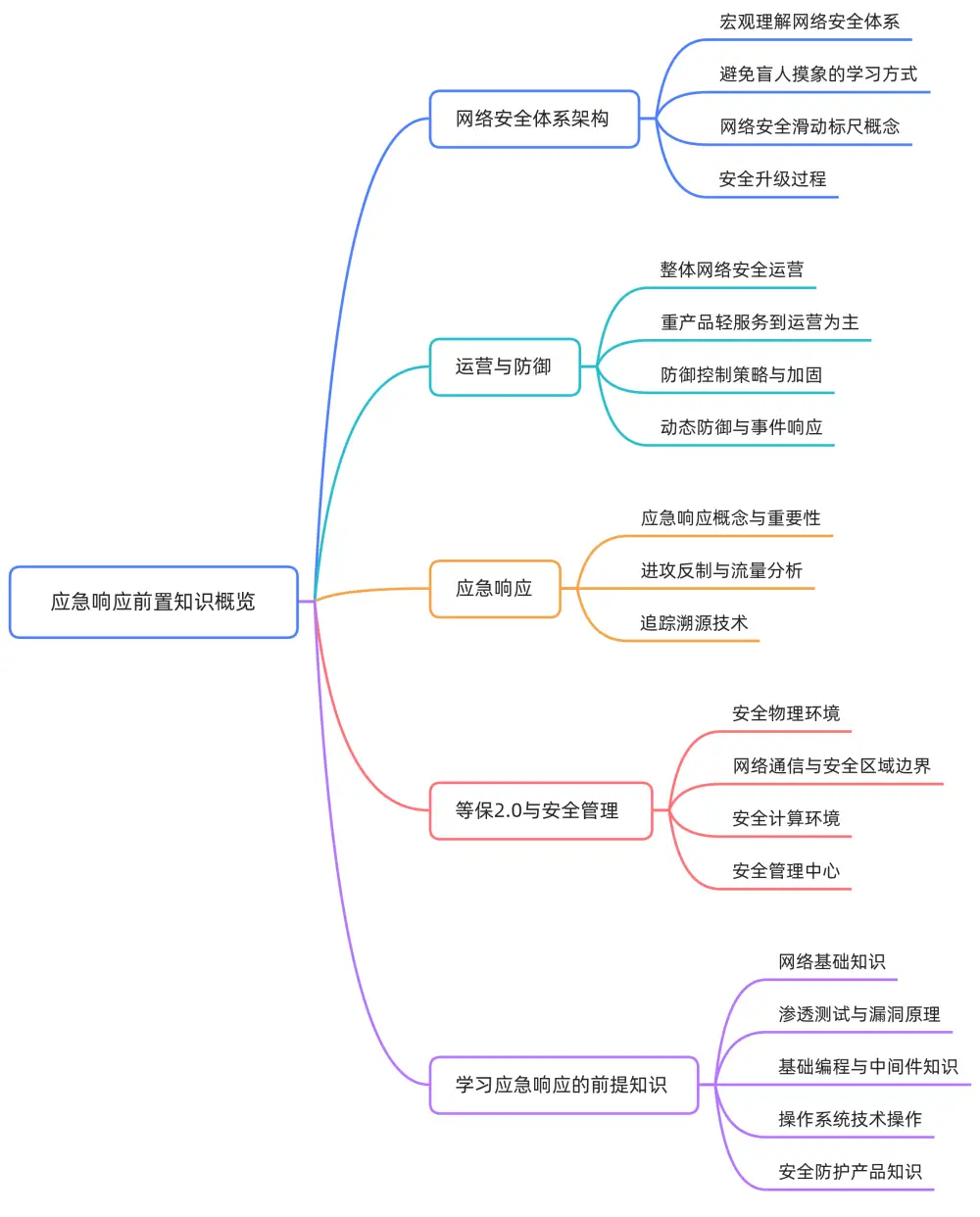

应急响应的前置知识

1.网络基础:在进行应急响应时,需要理解网络原理及流量分析,以便识别和分析恶意活动,如勒索病毒或木马的传输过程。

2.渗透测试及漏洞知识:掌握常见的安全漏洞原理、利用和防御方法,包括SQL注入等,以便在应急响应中准确判断和处理安全事件,

3.编程与中间件知识:理解基础编程语言和中间件操作,以便分析恶意代码,如挖矿病毒的运作机制,以及识别和处理数据库和中间件相关的漏洞

4.操作系统知识:熟悉操作系统的基本操作,特别是在Linux环境下,能够查询和识别恶意文件、进程和端口,以便有效应对黑客攻击,

5.安全防护知识:了解常见安全产品的功能和使用方法,以及相关的等保知识,以便为客户提供有效的安全防护方案和建议,

内容总结

网络安全体系架构与应急响应的前置知识,包括网络安全滑动标尺模型、安全运营、防御机制、应急响应的重要性及技术前提,强调网络、渗透测试、漏洞原理、操作系统和安全防护等基础知识的必要性。

网络安全体系架构概述

-

整体体系架构的意义 学习网络安全应从宏观角度出发,避免"盲人摸象"式的学习方式,从而构建完整的安全知识体系。

-

网络安全滑动标尺模型 该模型由左至右体现安全等级的逐步提升,包含五个层次:

-

架构安全

-

被动防御

-

积极防御

-

威胁情报

-

进攻反制

安全运营

-

运营的必要性 传统安全模式"重产品轻服务"导致客户无法有效使用安全设备,因此提出以"运营为主"的理念。

-

运营内容

-

风险策略管理

-

风险评估与处置

-

资产管理

-

供应链风险管理

-

事件管理

-

安全意识培训

-

运营目标 通过持续性日常运营,帮助客户真正解决安全问题,而非仅提供设备。

防御机制

-

防御内容

-

防御控制策略

-

编辑防护

-

数据加密

-

应用加固

-

零信任

-

身份鉴别与权限管理

-

防御特性

-

常态化

-

动态更新(如追踪安全事件、漏洞修复等)

应急响应

-

应急响应的触发条件 网络攻击事件的检测,如网站或业务系统被入侵。

-

应急响应的地位 在整个安全体系中占据重要地位,是处理安全事件的主要方式。

-

响应流程

-

响应计划

-

事件分析

-

响应措施

-

进攻反制

-

基于全流量分析进行追踪溯源

-

黑客攻击路径分析

-

技术细节包括威胁情报、机器学习、日志关联分析等

等保2.0要求

- 五个核心内容

-

安全物理环境(防水、防火、防电、防潮、电磁防护等)

-

网络通信(网络架构合理性、通信传输加密、可信验证、边界防护)

-

安全区域边界(访问控制、入侵防范、恶意代码、邮件安全审计等)

-

安全计算环境(身份鉴别、入侵防范、数据完整性、保密性、个人信息保护)

-

安全管理中心(管理层面的应急预案、管理方案、人员安全意识)

应急响应的前提知识

-

网络基础

-

能够分析流量(如使用Wireshark查看网卡流量)

-

理解网络通信过程(如黑客外联服务器的连接过程)

-

渗透测试与漏洞知识

-

常见漏洞原理及防御方式(如SQL注入漏洞)

-

漏洞利用方式与防护措施

-

基础编程与中间件知识

-

数据库操作

-

中间件漏洞(如反序列化、解析漏洞、命令执行)

-

脚本语言能力

-

能读懂SH脚本文件(如挖矿病毒脚本)

-

操作系统知识

-

查询恶意文件、进程、端口

-

安全防护产品知识

-

了解常见安全产品(如WAF)的功能与使用方式

-

掌握等保相关知识与产品配置方法